Hallo Kollegen! Nachdem wir im

letzten Teil die Mindestanforderungen für die Bereitstellung von StealthWatch festgelegt haben, können wir mit der Bereitstellung des Produkts beginnen.

1. Möglichkeiten zur Bereitstellung von StealthWatch

Es gibt verschiedene Möglichkeiten, StealthWatch zu „berühren“:

- dcloud - ein Cloud-Lab-Service;

- Cloud-basiert: Stealthwatch Cloud Free Trial - hier wird der Netflow von Ihrem Gerät in die Cloud gestreut und die StealthWatch-Software dort analysiert.

- On-Premise-POV ( GVE-Anforderung ) - so wie ich es gemacht habe, werden 90 Tage lang 4 OVF-Dateien von virtuellen Maschinen mit integrierten Lizenzen gelöscht, die auf einem dedizierten Server im Unternehmensnetzwerk bereitgestellt werden können.

Trotz der Fülle heruntergeladener virtueller Maschinen reichen für eine minimale Arbeitskonfiguration nur zwei aus: StealthWatch Management Console und FlowCollector. Wenn es jedoch kein Netzwerkgerät gibt, das Netflow in einen FlowCollector exportieren kann, müssen Sie FlowSensor bereitstellen, da letzteres das Sammeln von Netflow mithilfe von SPAN / RSPAN-Technologien ermöglicht.

Wie ich bereits sagte, kann Ihr reales Netzwerk als Laborstand fungieren, da StealthWatch nur eine Kopie benötigt oder, genauer gesagt, eine Kopie des Datenverkehrs komprimiert. Die folgende Abbildung zeigt mein Netzwerk, in dem ich auf dem Security Gateway Netflow Exporter konfiguriere und als Ergebnis Netflow an den Collector sende.

Um auf zukünftige VMs zuzugreifen, sollten in Ihrer Firewall (falls vorhanden) die folgenden Ports aktiviert sein:

TCP 22 l TCP 25 l TCP 389 l TCP 443 l TCP 2393 l TCP 5222 l UDP 53 l UDP 123 l UDP 161 l UDP 162 l UDP 389 l UDP 514 l UDP 2055 l UDP 6343Einige von ihnen sind bekannte Dienste, andere sind für Cisco-Dienste reserviert.

In meinem Fall habe ich StelathWatch gerade im selben Netzwerk wie Check Point bereitgestellt und musste keine Berechtigungsregeln konfigurieren.

2. Installieren von FlowCollector am Beispiel von VMware vSphere

2.1. Klicken Sie auf Durchsuchen und wählen Sie OVF-Datei1 aus. Nachdem Sie die Verfügbarkeit der Ressourcen überprüft haben, rufen Sie das Menü Ansicht unter Inventar → Netzwerk (Strg + Umschalt + N) auf.

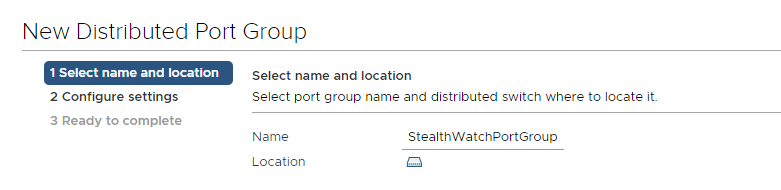

2.2. Wählen Sie auf der Registerkarte Netzwerk in den Einstellungen für virtuelle Switches die Option Neue verteilte Portgruppe aus.

2.3. Wir setzen den Namen, lassen Sie es StealthWatchPortGroup sein, die restlichen Einstellungen können wie im Screenshot vorgenommen werden und klicken auf Weiter.

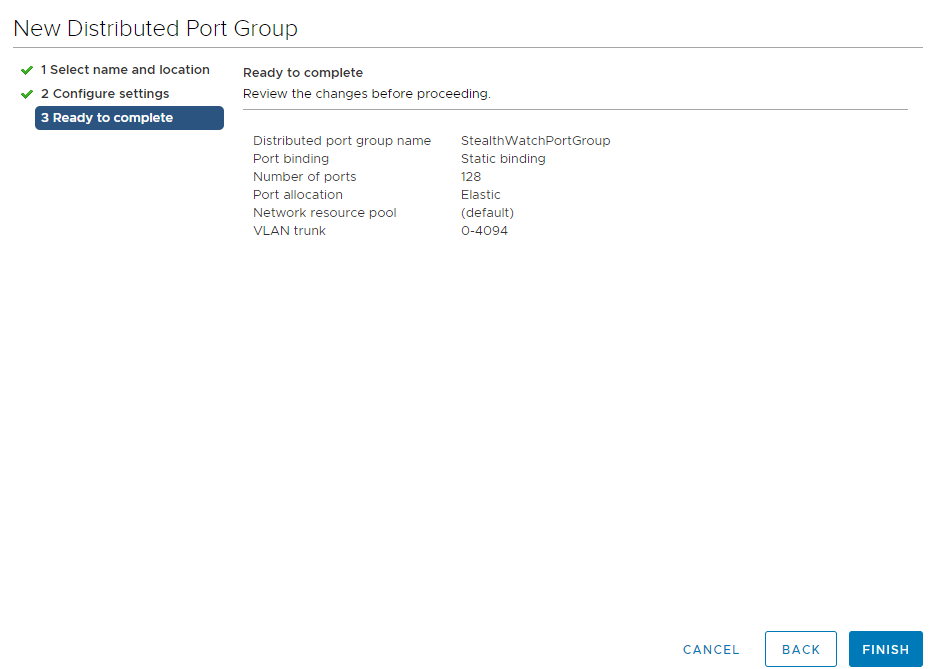

2.4. Wir schließen die Erstellung der Portgruppe mit der Schaltfläche Fertig stellen ab.

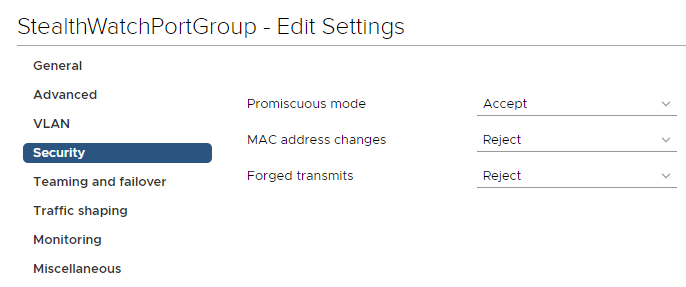

2.5. Bearbeiten Sie in der erstellten Portgruppe die Einstellungen, indem Sie mit der rechten Maustaste auf die Portgruppe klicken und Einstellungen bearbeiten auswählen. Stellen Sie auf der Registerkarte Sicherheit sicher, dass der unhörbare Modus Promiscuous Mode → Accept → OK aktiviert ist.

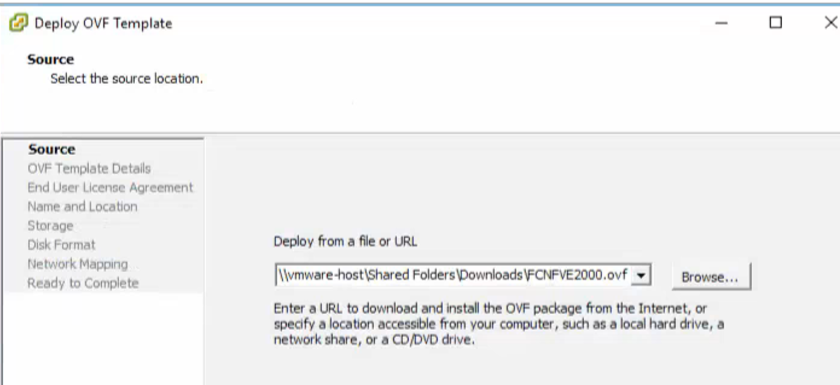

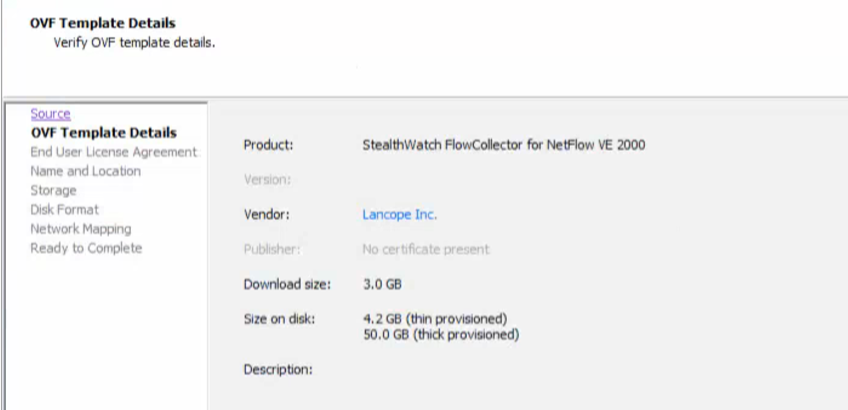

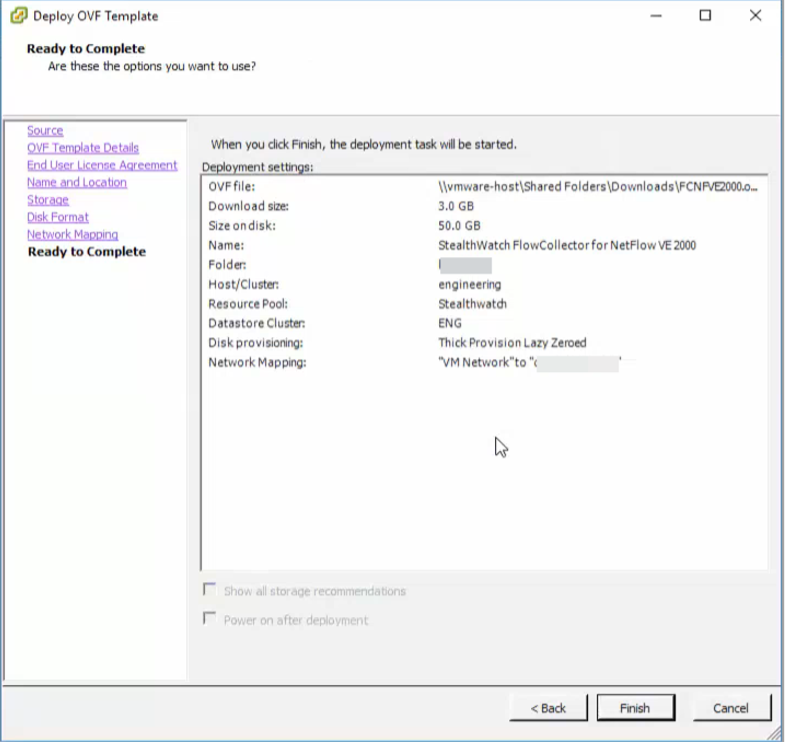

2.6. Als Beispiel importieren wir OVF FlowCollector, dessen Download-Link von einem Cisco-Techniker nach einer GVE-Anfrage gesendet wurde. Klicken Sie mit der rechten Maustaste auf den Host, auf dem Sie die VM bereitstellen möchten, und wählen Sie OVF-Vorlage bereitstellen aus. In Bezug auf den zugewiesenen Speicherplatz wird es bei 50 GB "gestartet", aber für Kampfbedingungen wird empfohlen, 200 Gigabyte zuzuweisen.

2.7. Wählen Sie den Ordner aus, in dem sich die OVF-Datei befindet.

2.8. Klicken Sie auf "Weiter".

2.9. Wir geben den Namen und den Server an, auf dem wir ihn bereitstellen.

2.10. Als Ergebnis erhalten wir das folgende Bild und klicken auf "Fertig stellen".

2.11. Wir führen dieselben Schritte aus, um die StealthWatch-Verwaltungskonsole bereitzustellen.

2.12. Jetzt müssen Sie die erforderlichen Netzwerke in den Schnittstellen angeben, damit FlowCollector sowohl die SMC als auch die Geräte sieht, von denen Netflow exportiert wird.

3. Initialisieren der StealthWatch Management Console

3.1. Wenn Sie zur Konsole des installierten SMCVE-Computers gehen, sehen Sie einen Ort, an dem Sie Ihr Login und Passwort eingeben können (standardmäßig

sysadmin / lan1cope) .

3.2. Wir gehen zum Verwaltungspunkt, stellen die IP-Adresse und andere Netzwerkparameter ein und bestätigen deren Änderung. Das Gerät wird neu gestartet.

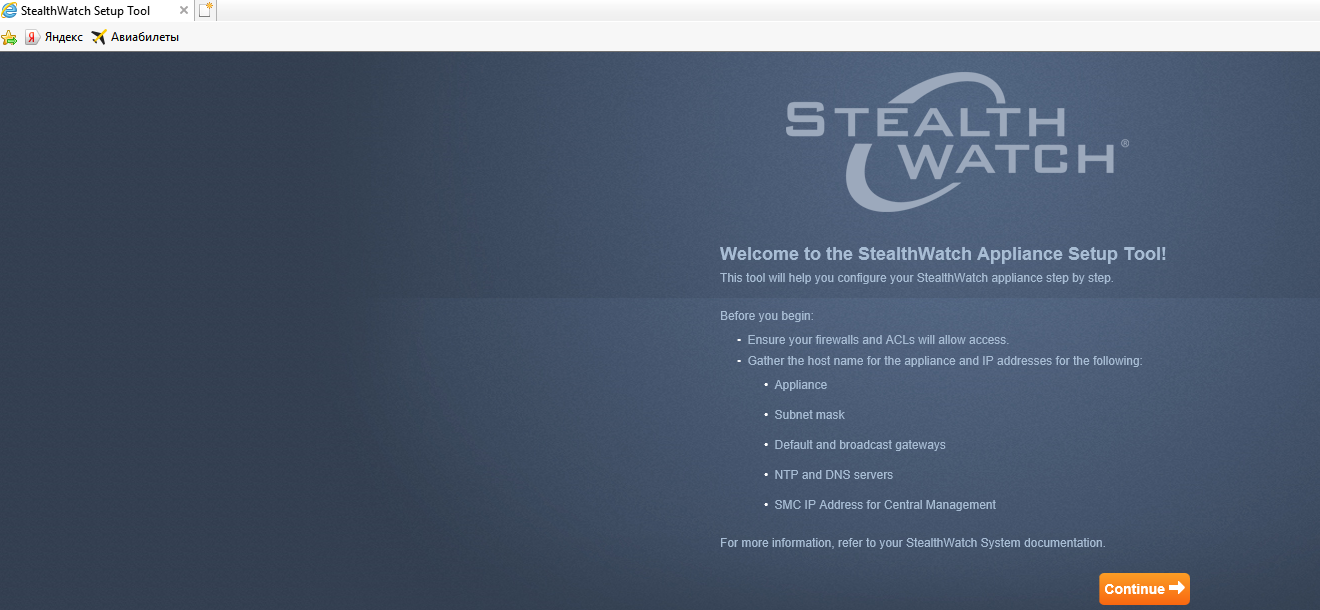

3.3. Gehen Sie zur Weboberfläche (über https an die von Ihnen angegebene Adresse SMC) und initialisieren Sie die Konsole. Der Standardbenutzername / das Standardkennwort lautet

admin / lan411cope .

PS: Es kommt vor, dass Google Chrome nicht geöffnet wird. Der Explorer hilft immer weiter.

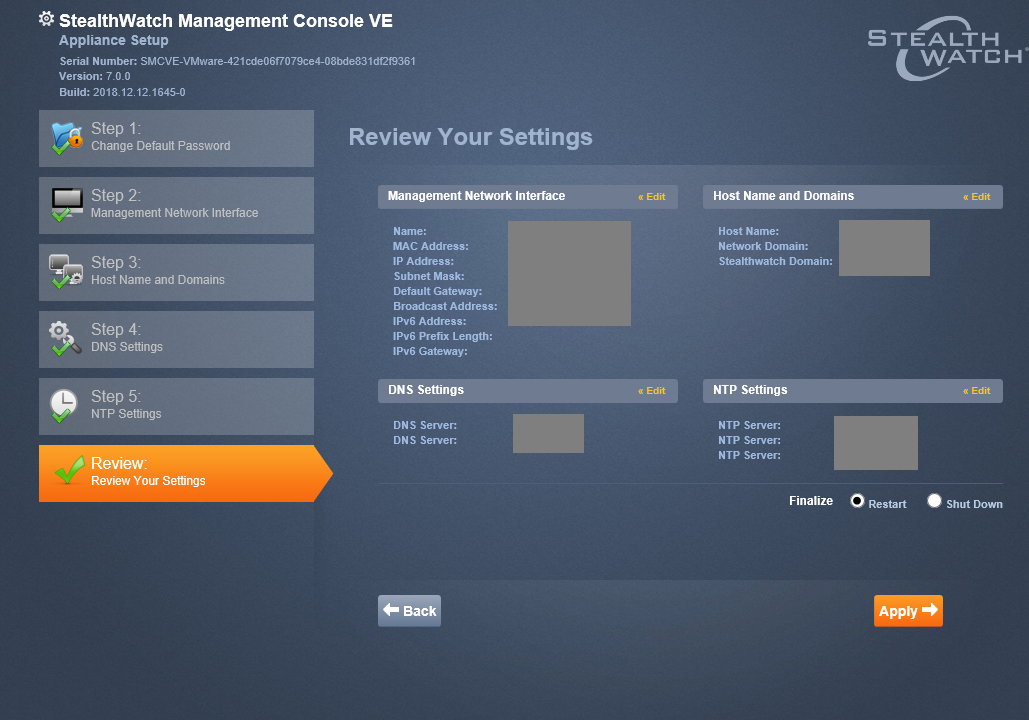

3.4. Stellen Sie sicher, dass Sie Kennwörter ändern, DNS, NTP-Server, Domain und mehr festlegen. Die Einstellungen sind intuitiv.

3.5. Nach dem Klicken auf die Schaltfläche „Übernehmen“ wird das Gerät erneut neu gestartet. Nach 5-7 Minuten können Sie erneut eine Verbindung zu dieser Adresse herstellen. StealthWatch wird über eine Weboberfläche verwaltet.

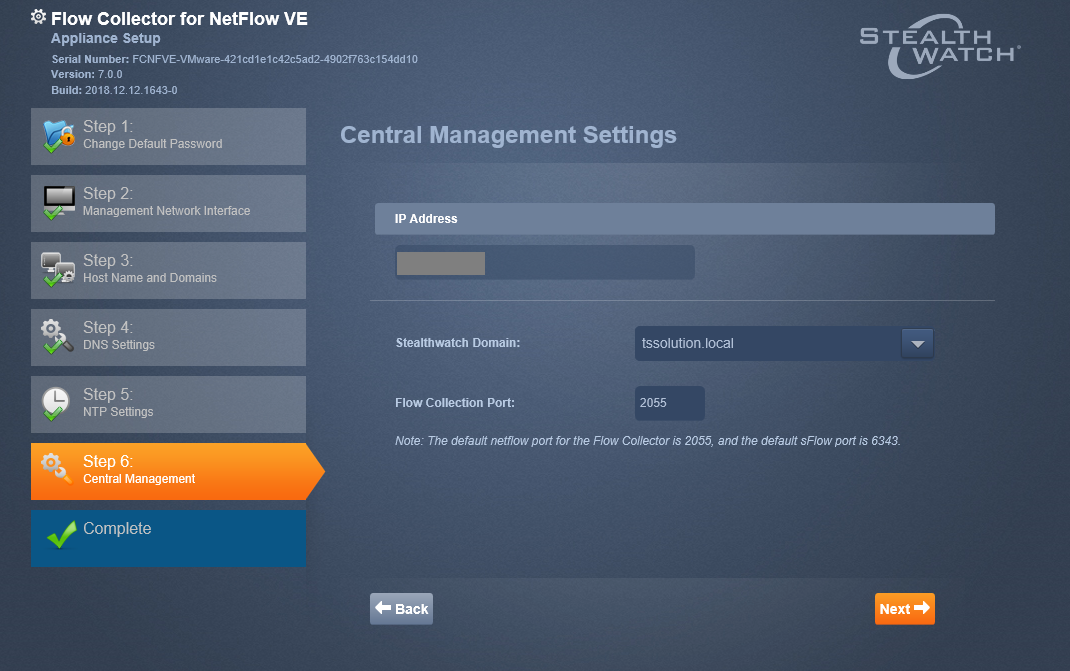

4. FlowCollector einstellen

4.1. Mit dem Sammler trotzdem. Geben Sie zunächst in der CLI die IP-Adresse, die Maske und die Domäne an. Anschließend wird der FC neu gestartet. Danach können Sie unter der angegebenen Adresse eine Verbindung zur Weboberfläche herstellen und dieselbe Grundeinstellung durchführen. Aufgrund der ähnlichen Einstellungen werden detaillierte Screenshots weggelassen. Die

Anmeldeinformationen sind identisch .

4.2. Im vorletzten Element müssen Sie die IP-Adresse der SMC angeben. In diesem Fall sieht die Konsole das Gerät. Sie müssen diesen Berechtigungsnachweis eingeben, um diese Einstellung zu bestätigen.

4.3. Wir wählen die Domäne für StealthWatch aus, sie wurde zuvor festgelegt, und Port

2055 ist normaler Netflow, wenn Sie mit sFlow arbeiten, Port

6343 .

5. Netflow Exporter-Konfiguration

5.1. Ich empfehle dringend, auf diese

Ressource zu verweisen, um den Netflow-Exporter zu konfigurieren. Hier finden Sie die wichtigsten Anleitungen zum Konfigurieren des Netflow-Exporters für viele Geräte: Cisco, Check Point, Fortinet.

5.2. In unserem Fall, wiederhole ich, exportieren wir Netflow vom Check Point-Gateway. Der Netflow-Exporter wird in einer Registerkarte mit einem ähnlichen Namen in der Weboberfläche (Gaia Portal) konfiguriert. Klicken Sie dazu auf "Hinzufügen", geben Sie die Version von Netflow und den erforderlichen Port an.

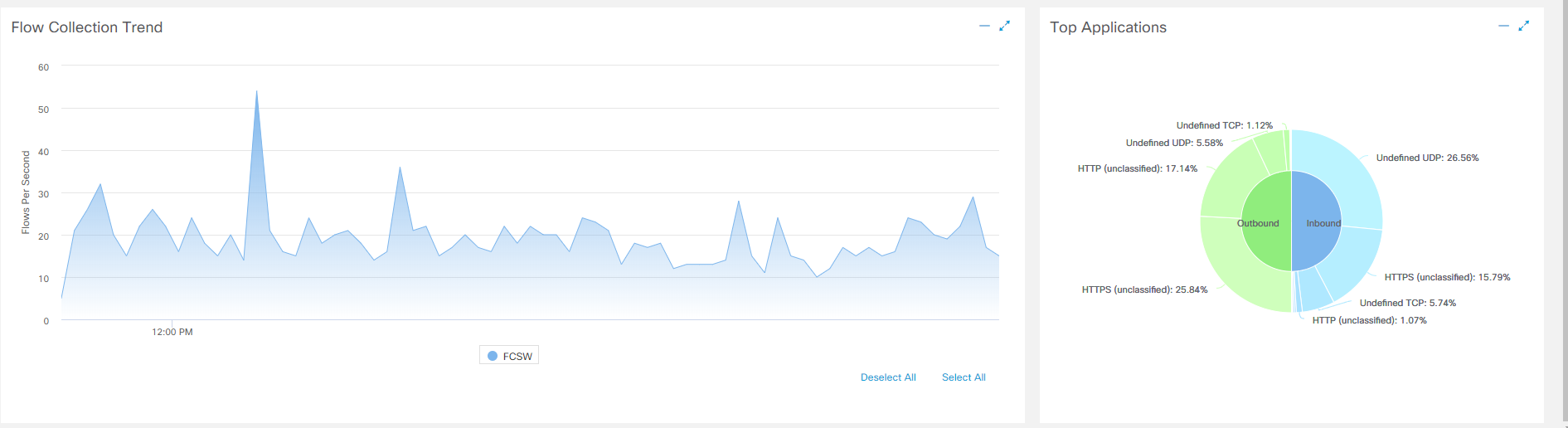

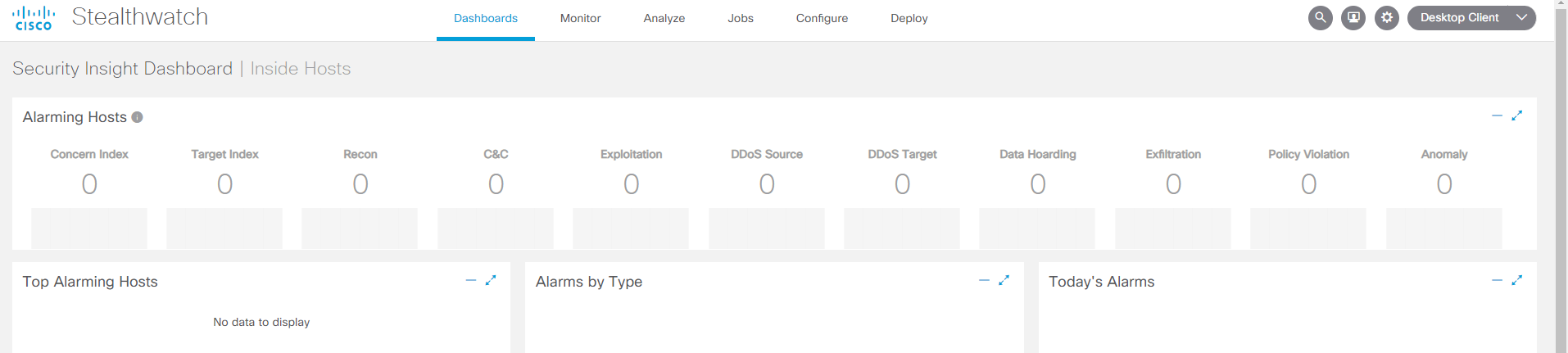

6. Analyse der Arbeit von StealthWatch

6.1. Wenn Sie zur SMC-Weboberfläche gehen, können Sie auf der allerersten Seite von Dashboards> Netzwerksicherheit sehen, dass der Datenverkehr verschwunden ist!

6.2. Einige Einstellungen, z. B. das Aufteilen von Hosts in Gruppen, das Überwachen einzelner Schnittstellen, deren Arbeitslast, das Verwalten von Kollektoren usw., sind nur in der Java-Anwendung StealthWatch enthalten. Natürlich überträgt Cisco langsam alle Funktionen auf die Browserversion, und bald werden wir einen solchen Desktop-Client ablehnen.

Um die Anwendung zu installieren, müssen Sie zuerst die

JRE (ich habe Version 8 installiert, obwohl gesagt wird, dass sie bis zu 10 unterstützt) von der offiziellen Oracle-Site installieren.

Klicken Sie zum Herunterladen in der oberen rechten Ecke der Weboberfläche der Verwaltungskonsole auf die Schaltfläche "Desktop Client".

Wenn Sie den Client zwangsweise speichern und installieren, wird Java höchstwahrscheinlich darauf schwören. Möglicherweise müssen Sie den Host zu Java-Ausnahmen hinzufügen.

Infolgedessen wird ein ziemlich verständlicher Client geöffnet, in dem das Laden von Exporteuren, Schnittstellen, Angriffen und deren Abläufen leicht zu sehen ist.

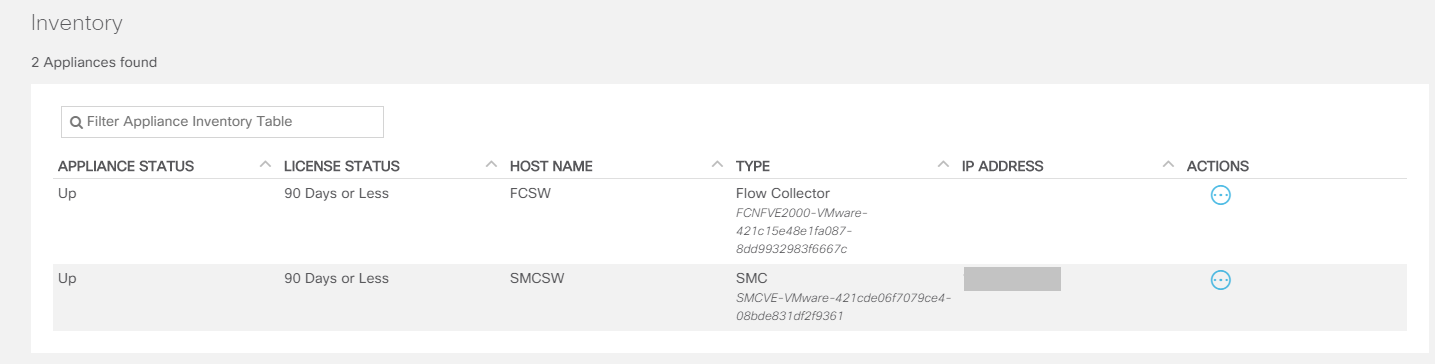

7. StealthWatch Central Management

7.1. Die Registerkarte Zentrale Verwaltung enthält alle Geräte, die Teil der bereitgestellten StealthWatch sind, z. B. FlowCollector, FlowSensor, UDP-Director und Endpoint Concetrator. Dort können Sie Netzwerkeinstellungen und Gerätedienste sowie Lizenzen verwalten und das Gerät manuell ausschalten.

Sie können dorthin gelangen, indem Sie auf das "Zahnrad" in der oberen rechten Ecke klicken und Zentralverwaltung auswählen.

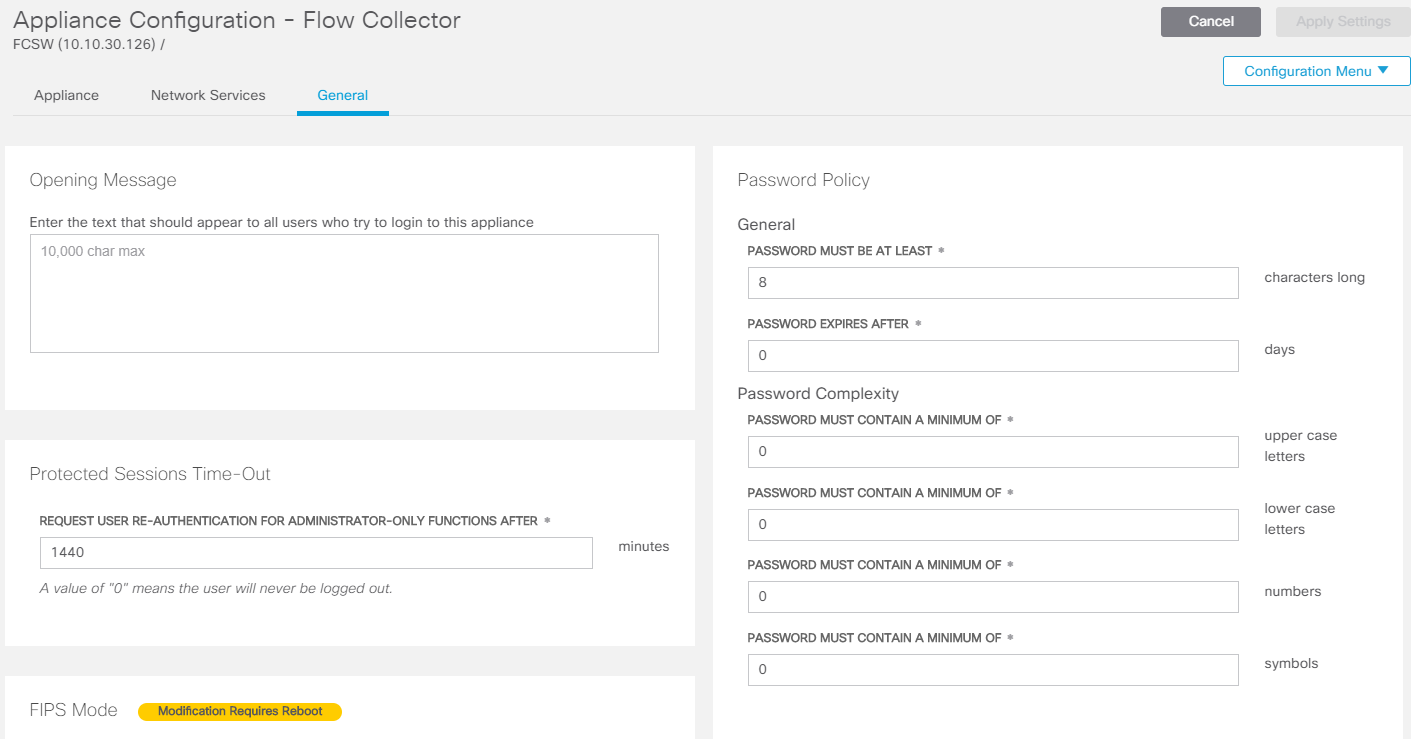

7.2. Wenn Sie in FlowCollector die Appliance-Konfiguration bearbeiten aufrufen, werden SSH-, NTP- und andere Netzwerkeinstellungen angezeigt, die sich auf die Anwendung selbst beziehen. Um fortzufahren, wählen Sie auf dem gewünschten Gerät Aktionen → Appliance-Konfiguration bearbeiten.

7.3. Die Lizenzverwaltung finden Sie auch auf der Registerkarte Zentrale Verwaltung> Lizenzen verwalten. Testlizenzen für den Fall einer GVE-Anfrage werden für

90 Tage erteilt.

Das Produkt ist einsatzbereit! Im nächsten Teil werden wir untersuchen, wie StealthWatch Angriffe erkennen und Berichte erstellen kann.