Hallo Habr! Mein Name ist Boris und ich bin für die Informationssicherheit der Kunden- und internen Dienste bei Linxdatacenter verantwortlich. Heute werden wir darüber sprechen, wie Sie Unternehmenspost in Office 365 vor Datenverlust und Datenverlust schützen können. Der Albtraum des IT-Ingenieurs ist eine Menge von Kollegen mit panischen Schreien über ungeöffnete Dokumente und fehlende Post. Und wenn alle Daten in einer öffentlichen Cloud synchronisiert sind, trennt ein einziger Akt eines unachtsamen Benutzers einen Albtraum von der Realität. Es gibt verschiedene Möglichkeiten, sich gegen diese Katastrophe zu versichern, aber nicht jeder ist gleich gut. Mehrere Wochen lang suchten wir beharrlich nach einer Lösung für die Sicherheit der IT-Abteilung und testeten sie. Heute möchte ich über die Testergebnisse und das Produkt sprechen, das wir für die Verwendung in dem Produkt ausgewählt haben.

Was sind die Risiken?

Der Faktor Mensch spielt eine Schlüsselrolle beim Schutz von Informationen. In mehr als 90% der Fälle ist die Hauptursache für Vorfälle eine Person und ihre Handlungen, die zu einer Verletzung der Informationssicherheit führen. Die gefährlichsten und am häufigsten von Personalanwendungen verwendeten Anwendungen sind E-Mail- und Filesharing-Anwendungen. Für unser Unternehmen sind solche Dienste Office 365 E-Mail und OneDrive. Auf beide Anwendungen kann außerhalb des Büros zugegriffen werden, ohne dass eine VPN-Verbindung und eine Zwei-Faktor-Authentifizierung verwendet werden müssen.

Lassen Sie uns zunächst auf die häufigsten Arten von Angriffen eingehen, die bei der Verwendung dieser Anwendungen auftreten, und auf deren Folgen.

Typische Angriffe in Office 365-E-Mails

Typische Angriffe in Office 365 OneDrive

Nachdem auch Sie über die Risiken nachgedacht haben, die mit der Verwendung scheinbar unschuldiger E-Mail-Anwendungen verbunden sind, gehen wir zu Lösungen für deren Schutz über.

Welche Lösungen wurden in Betracht gezogen?

Zum Schutz der Office 365-Clouddienste haben wir die folgenden Lösungen überprüft: Microsoft ATP und Check Point CloudGuard SaaS. Warum genau diese Produkte? Tatsache ist, dass CloudGuard SaaS für den Testzeitraum und auch jetzt noch eine einzigartige SaaS-Lösung ist, die mit Office 365-Diensten auf API-Ebene interagiert. Microsoft ATP wiederum ist ein eingebettetes Produkt. Die übrigen Anbieter verfügen über Lösungen, die in die Arbeit des Mail-Dienstes integriert sind, indem der Datenverkehr auf einen physischen oder virtuellen Server umgeleitet wird, der die Nachricht verarbeitet und an den Endbenutzer zurückgibt. Dazu müssen Sie Office 365-Konnektoren konfigurieren und MX-Einträge in DNS ändern. Dies kann zu Ausfallzeiten der E-Mail-Dienste führen. Die Arbeit des Postdienstes ist für uns von entscheidender Bedeutung, daher haben wir solche Lösungen nicht in Betracht gezogen.

Bevor aktive Tests, Berichte und Überprüfungen der aufgelisteten Produkte zu verschiedenen spezialisierten Ressourcen untersucht wurden, wurde eine Umfrage unter Kollegen durchgeführt.

Microsoft ATP

Microsoft Office 365 Advanced Threat Protection bietet Unternehmen mit 300 oder mehr Benutzern drei kostenpflichtige Abonnementstufen (E1, E3 und E5). Jede Ebene umfasst das Scannen von Anhängen und der Sandbox (sichere Anhänge), das Filtern der Reputation von URLs (sichere Links), den grundlegenden Schutz vor Spoofing sowie Antiphishing.

Hört sich gut an ... MS Office 365 ATP weist jedoch eine Reihe erheblicher Sicherheitslücken auf. Erstens ermöglicht der Dienst Hackern die Suche nach MX-Datensätzen, um festzustellen, ob Office 365-Benutzer sie verwenden. Danach zielen Angreifer mit gefälschter Office 365-Anmeldung oder Dateifreigabe über OneDrive auf einen Angriff ab. Darüber hinaus kann jeder Hacker ein Postfach mit Microsoft ATP-Schutz aktivieren und dann seine Angriffe auf das System mithilfe der Trial-and-Error-Methode ständig überprüfen, bis er eine funktionierende Strategie gefunden hat. Angreifer für nur 10 US-Dollar können Hunderte von Konten eröffnen, um ihre Methoden zu testen und dennoch einen soliden Gewinn zu erzielen, wenn ihre Angriffe auf lange Sicht erfolgreich sind. Vor nicht allzu langer Zeit entdeckten Forscher eine 0-Tage-Sicherheitslücke namens BaseStriker. Um ehrlich zu sein, erscheinen regelmäßig Veröffentlichungen zur Umgehung des Microsoft-Schutzes.

Avanan berichtete, dass BaseStriker von Hackern verwendet wird, um effektivere Phishing-Angriffe durchzuführen. Mit dieser Methode können Sie eine große Anzahl von Weblinks über MSFT-Server senden, ohne sie scannen zu müssen. Dieser Link kann den Benutzer auf eine Phishing-Site oder auf eine Datei verweisen, die Malware herunterlädt. BaseStriker kann Office 365 infiltrieren und ATP im Wesentlichen verschleiern, indem ein bösartiger Link mithilfe eines URL-Tags aufgeteilt und ausgeblendet wird. Die E-Mail enthält einen böswilligen Link, der jedoch nicht Teil des ursprünglichen Links ist, sondern freigegeben wird. Dies wird im Avanan-Beispiel ausführlich gezeigt.

Die Verwendung Ihrer eigenen Software-Shell in der Benutzerumgebung (im Browser), die, wie sich herausstellte, überhaupt nicht auf Malware und Skripte reagiert, ermöglicht die Ausführung von Schadcode auf einer Phishing-Site. Im Prevent-Modus dauert die Emulation mindestens 30 Minuten. Kollegen, die diese Lösung getestet haben, empfehlen die Verwendung in der Praxis ebenfalls noch nicht.

Eine anschauliche Demonstration von ATP (Proof-of-Concept) und seinen Mängeln finden Sie auch auf der TrustedSec-Website (

Link ).

Überprüfen Sie Point Cloud Guard SaaS

Fahren wir mit der Lösung von Check Point fort. In unserem Test haben wir die CloudGuard SaaS-Lösung verwendet.

CloudGuard SaaS stellt über ein Administratorkonto eine Verbindung zu Office 365 her und gewährt Zugriffsrechte auf E-Mails und Dateien.

Scan-Ebenen:- Eingehende und ausgehende Briefe, Anhänge, Links in Briefen.

- Dateien im Dateispeicher.

Die Lösung besteht aus mehreren Modulen, die auf verschiedenen Ebenen arbeiten:- Anhänge und Dateien werden vom Anti-Virus-Modul mithilfe der Check Point SandBlast-Technologie gescannt.

- Das Anti-Phishing-Modul funktioniert bei bisher unbekannten und potenziell gefährlichen Absendern. Check Point behauptet, mehr als 300 Parameter zur Bestimmung von Phishing zu verwenden.

- Das DLP-Modul reagiert auf Dokumente, Briefe und Anhänge, die möglicherweise wichtige finanzielle oder organisatorische Informationen enthalten. Eine sehr nützliche Funktion, insbesondere gegen mögliche Sabotage- oder Mitarbeiterfehler sowie zur Kontrolle des Informationsflusses.

- Mit dem Shadow IT-Modul können Sie die Verwendung von Diensten von Drittanbietern zusätzlich zu Office 365 identifizieren. Shadow IT bezieht sich auf IT-Geräte, Software und Dienste, die in der Organisation vorhanden sind, aber nicht von der IT-Abteilung bereitgestellt werden. Sie befinden sich nicht in der Bilanz der IT-Abteilung, ihr Status und ihre Arbeit werden nicht kontrolliert. Außerdem weiß die IT-Abteilung möglicherweise nichts über sie. Dazu gehören Amazon AWS, GPC, amoCRM und andere Dienste.

- Mit dem Anomalieerkennungsmodul können Sie Anomalien identifizieren, wenn sich Benutzer bei Office 365 anmelden.

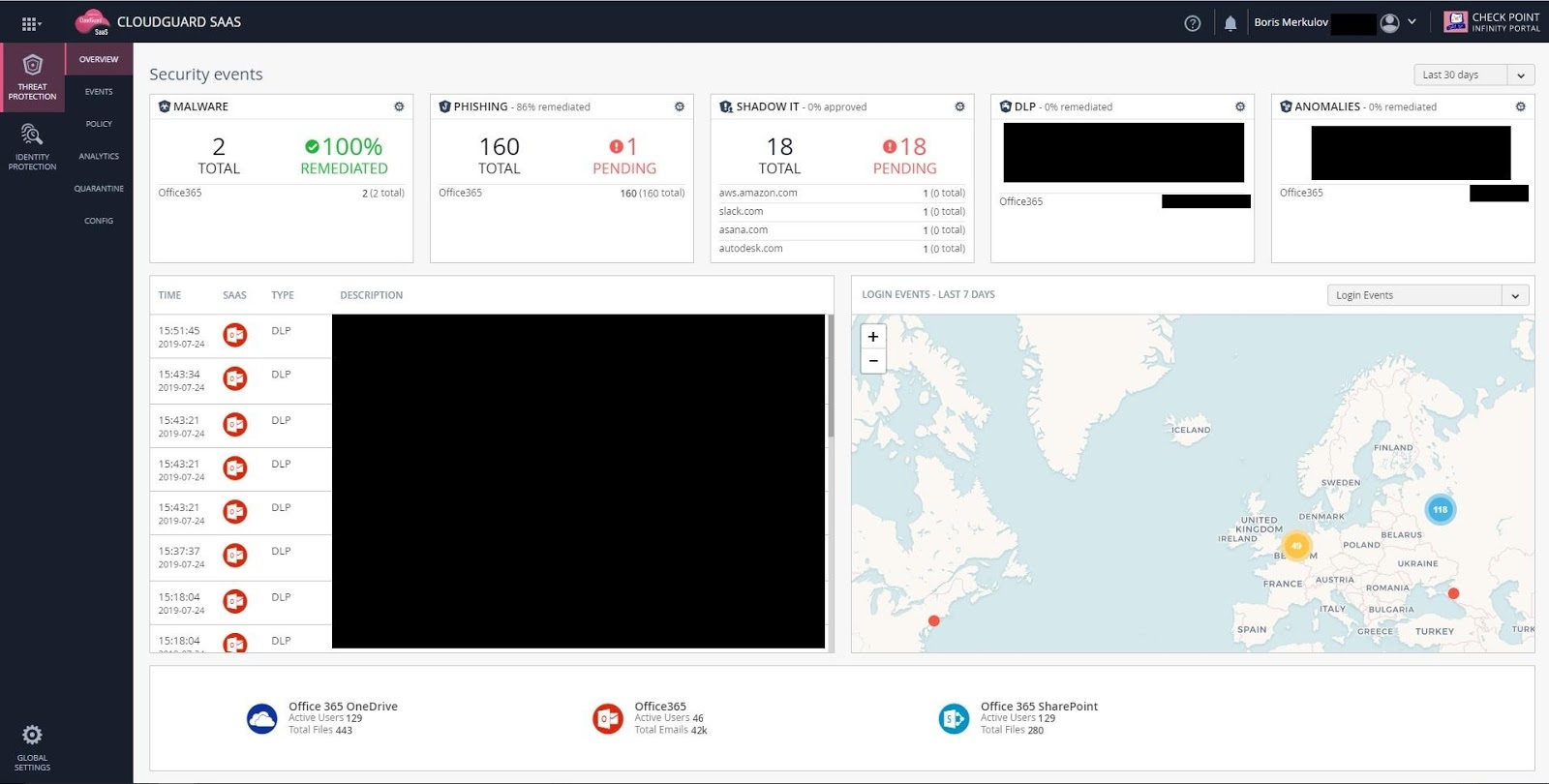

Im Cloud Guard SaaS-Dashboard werden Statistiken für jedes Modul angezeigt.

Im Cloud Guard SaaS-Dashboard werden Statistiken für jedes Modul angezeigt.Alle Module sind geschult und ermöglichen es dem Administrator, falsch positive Ergebnisse anzuzeigen.

Zum Testen wurde CloudGuard SaaS im Überwachungsmodus mit Office 365 Email und Office 365 OneDrive verbunden.

Lass uns weiter üben

Lassen Sie uns die Daten des Dienstes in den letzten Monaten ab dem Datum der Implementierung analysieren.

CloudGuard scannt E-Mail-Anhänge, um Bedrohungen zu vermeiden, und führt sie durch die Sandbox.

CloudGuard scannt E-Mail-Anhänge, um Bedrohungen zu vermeiden, und führt sie durch die Sandbox.Der Screenshot oben zeigt die folgenden Informationen:

- die Anzahl der externen Benutzer (wir meinen Adressen, die nicht zu unserer Domain gehören);

- die Anzahl der geschützten internen Benutzer (die im System);

- Anzahl eingehender E-Mails mit Anhängen;

- Anzahl ausgehender E-Mails mit Anhängen.

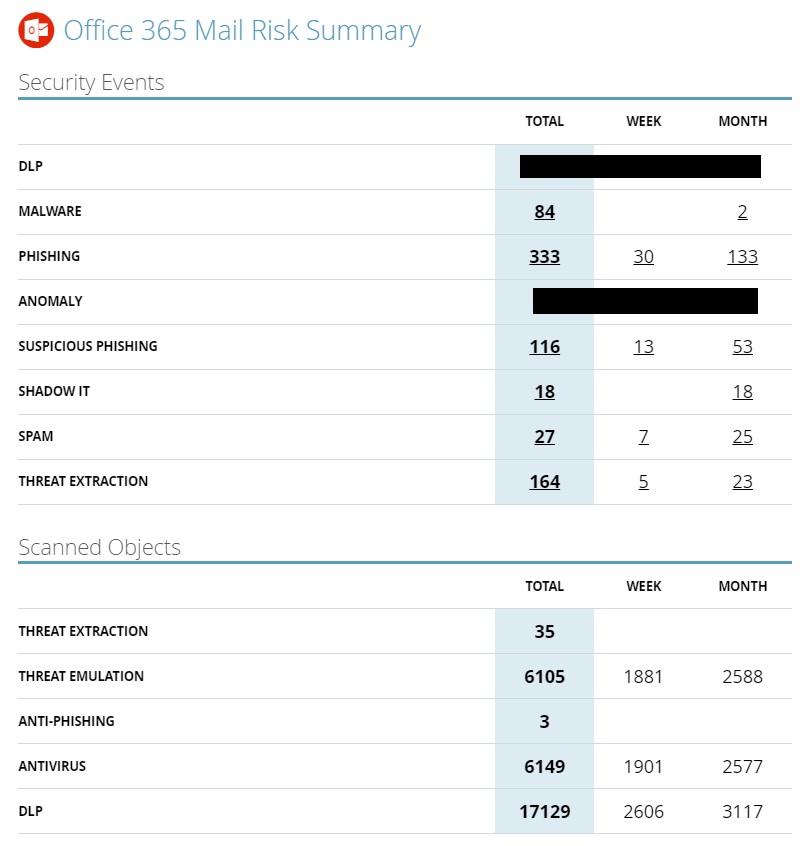

Office 365-Scanbericht

Zusammenfassung der identifizierten Bedrohungen und gescannten Objekte.

Zusammenfassung der identifizierten Bedrohungen und gescannten Objekte.Der obige Screenshot enthält Informationen zu den verhinderten Bedrohungen (Sicherheitsereignisse) und gescannten Objekten (gescannte Objekte):

- Weitergabe vertraulicher Informationen (Data Leak Prevention);

- Malware-Einstiegsversuche (Malware);

- Phishing

- abnorme Aktivität - es ist anders;

- Verdacht auf Phishing

- Schatten-IT;

- SPAM

- Bedrohungsextraktion (Konvertieren von Dateien in eine sichere Form).

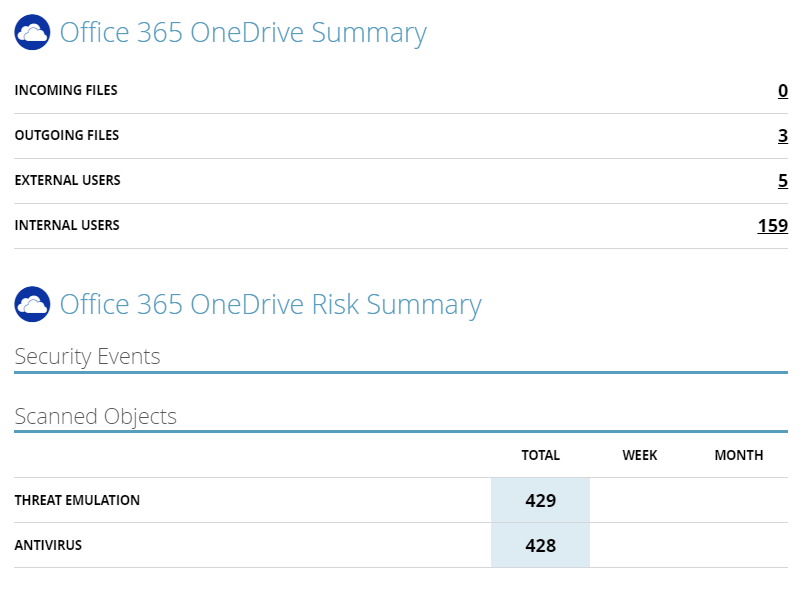

OneDrive Scan-Bericht

In der Tat ist der Bericht eine viel größere Menge an Informationen. Im DLP-Modul können Sie beispielsweise sehen, welche Maske ausgelöst wird, und einen Buchstaben finden, der ein potenzielles Informationsleck verursacht hat. Leider kann ich einen solchen Bildschirm nicht freigeben.

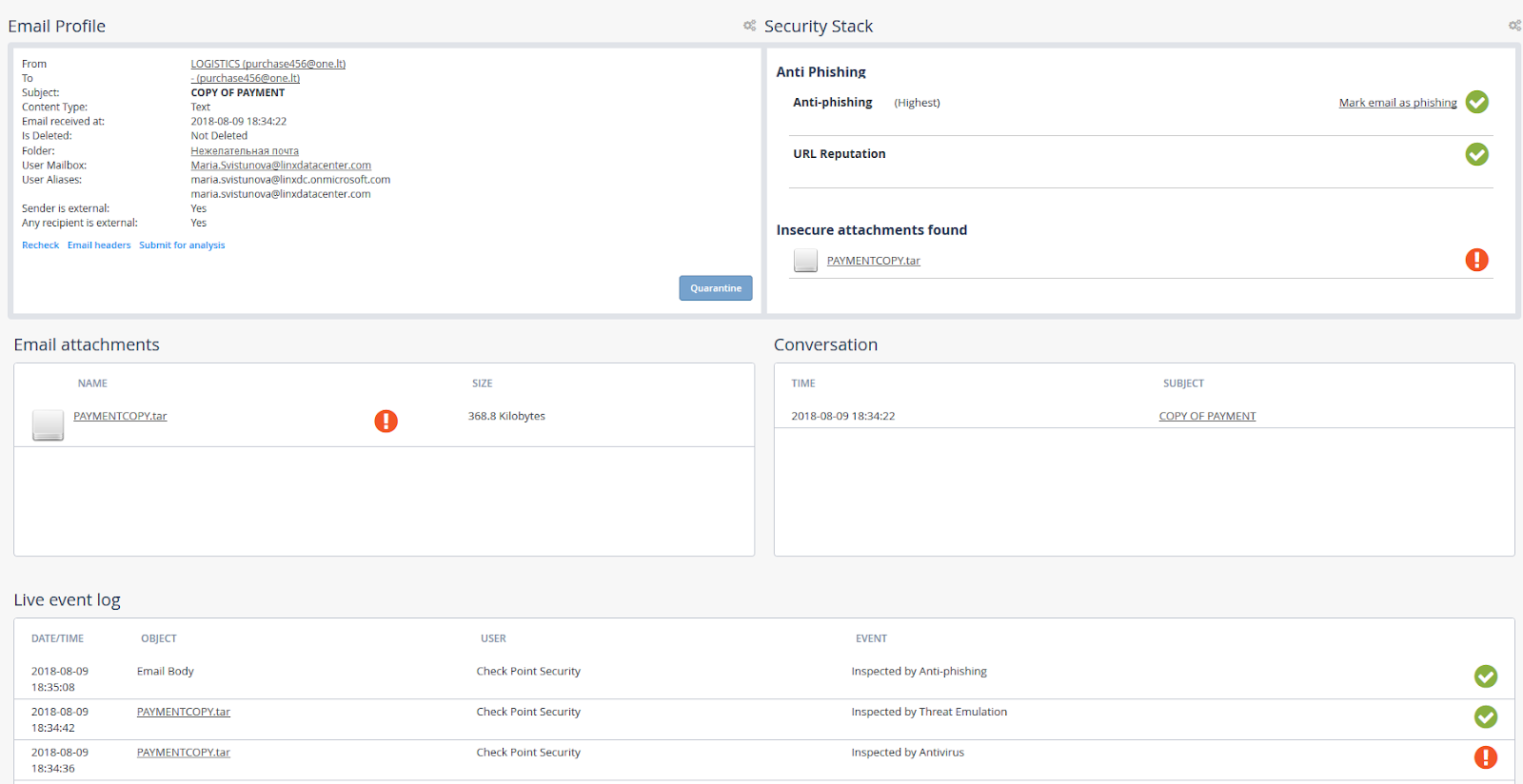

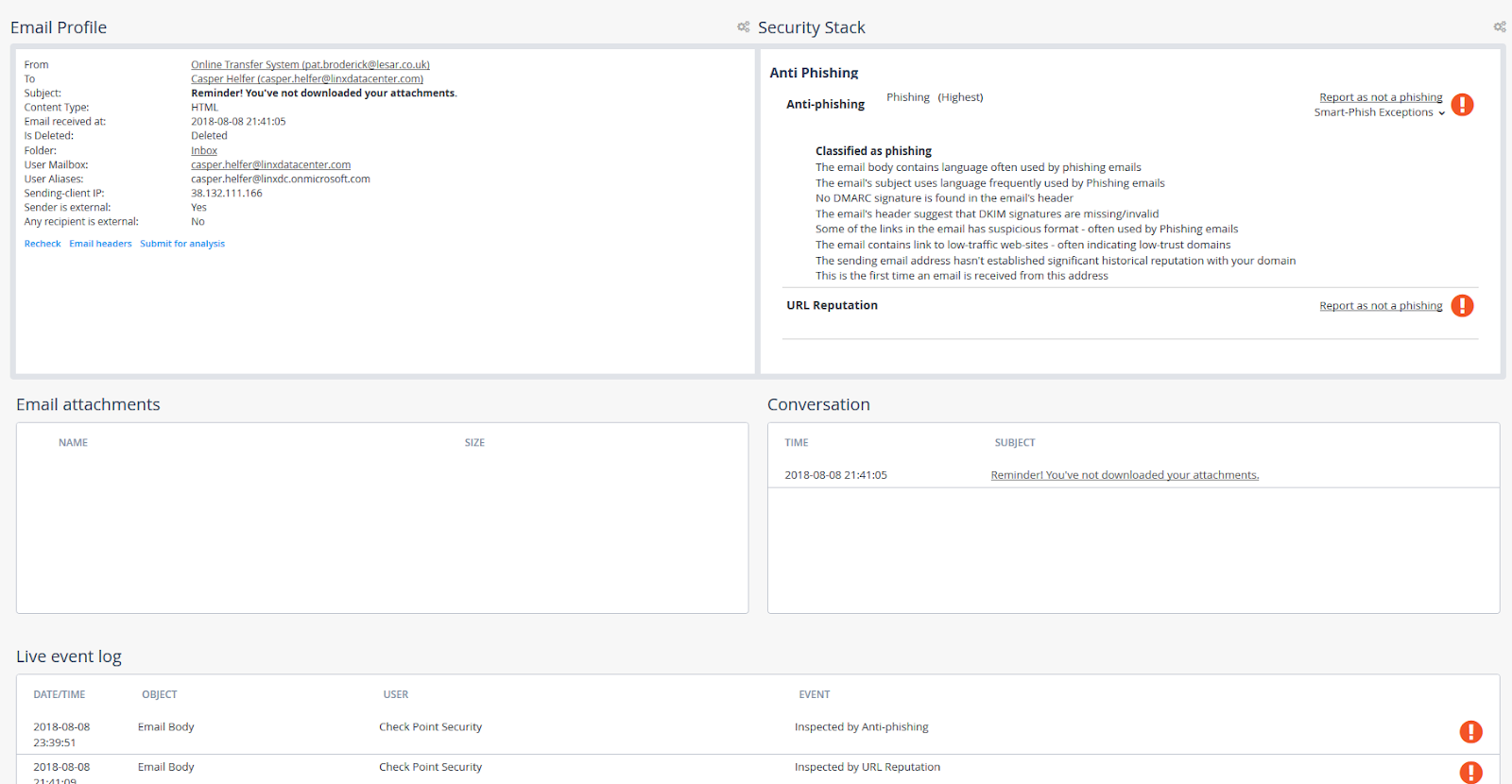

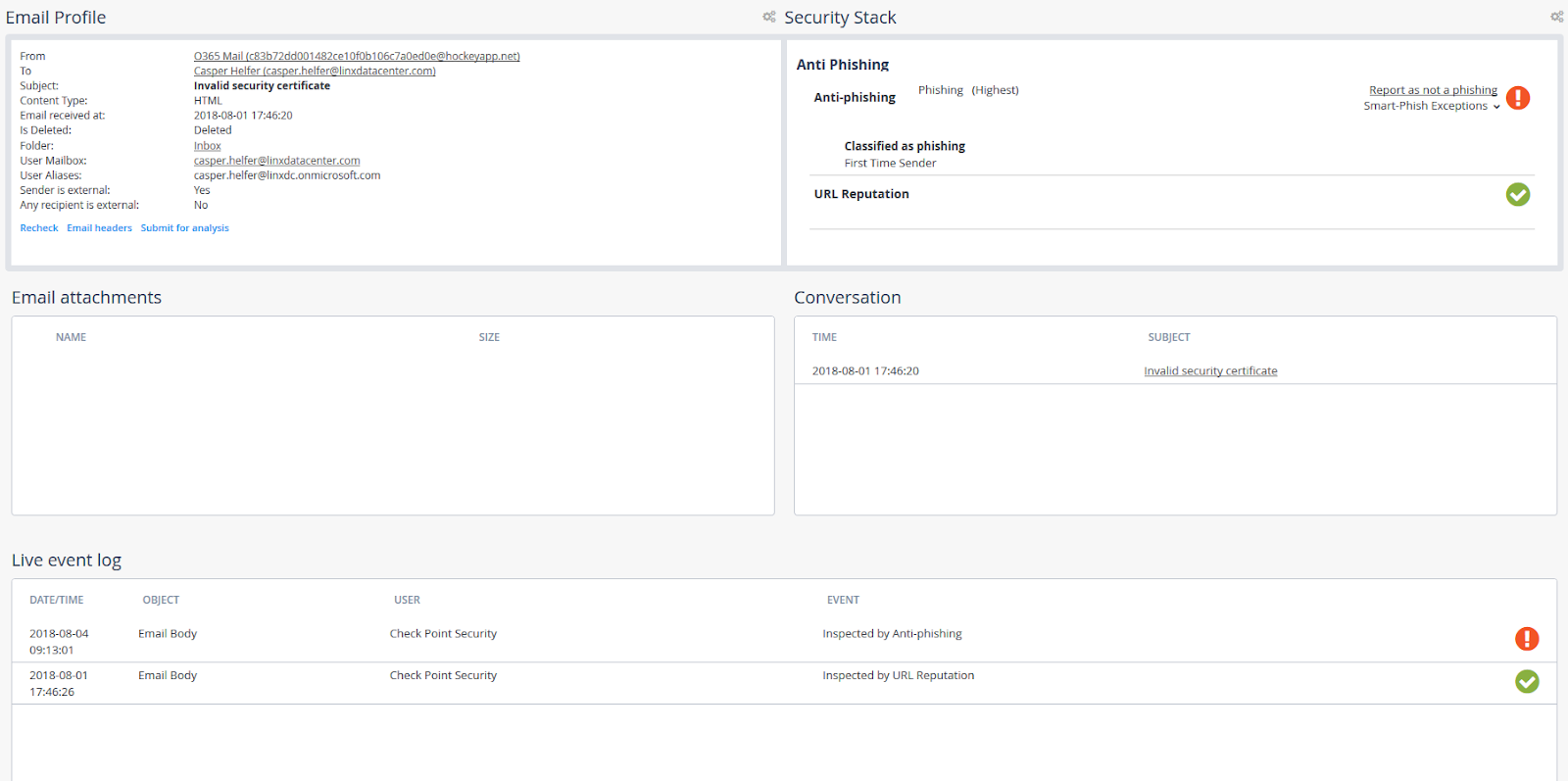

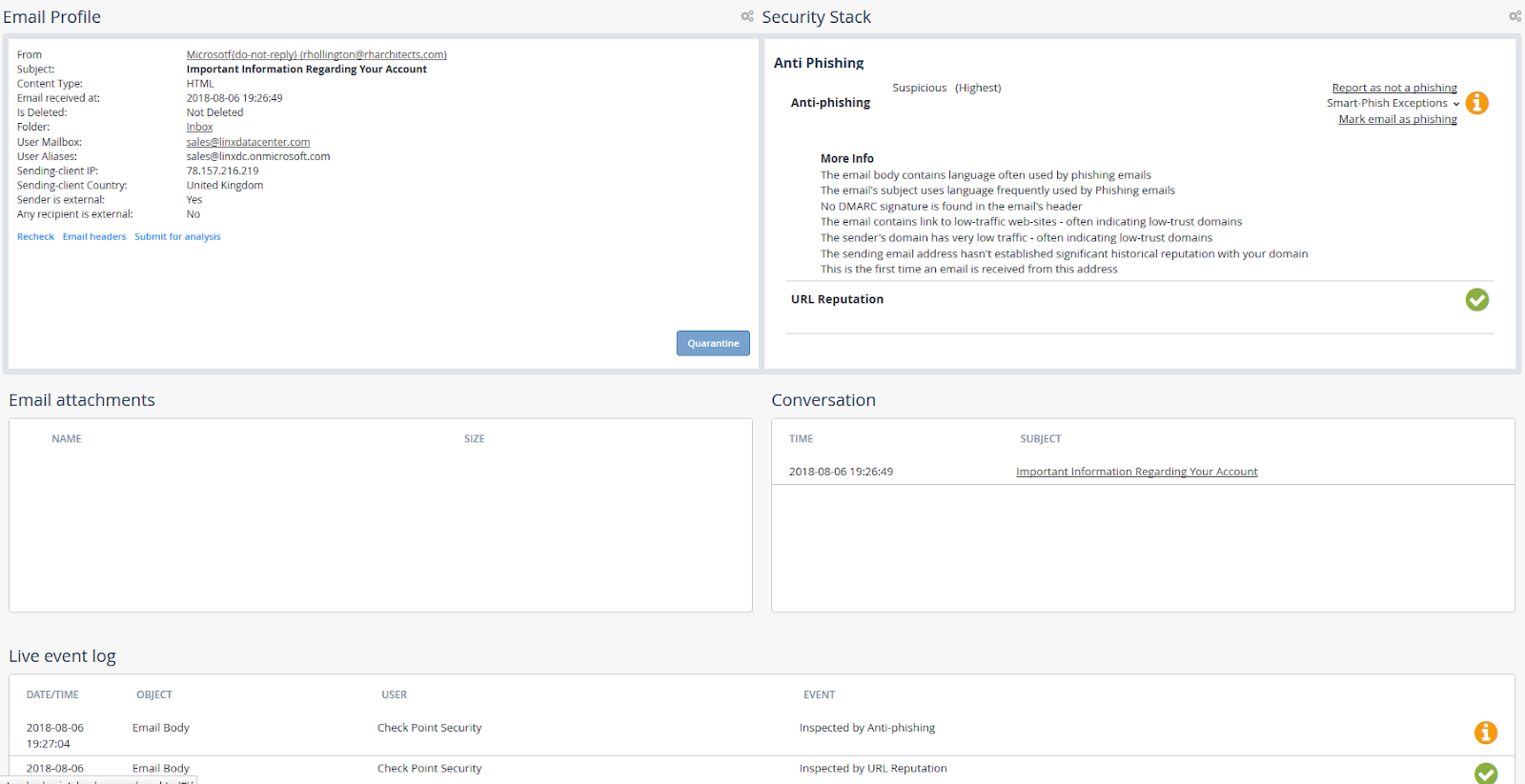

Beispiele für die Anzeige schädlicher E-Mails im CloudGuard-Portal

- E-Mail mit erkanntem böswilligem Anhang:

- Von Microsoft integrierten Filtern übersehene Phishing-E-Mails:

- Die URL-Reputation (einer der Parameter für die Auswertung von Phishing-E-Mails) ist in Ordnung, aber der Link in der E-Mail lautet Phishing:

- Ein Beispiel für eine Nachricht, bei der der Verdacht auf Phishing besteht und die auch von Microsoft-Filtern nicht angezeigt wird:

Und ... Schlussfolgerungen

Lassen Sie uns nun über die Vor- und Nachteile von CloudGuard SaaS sprechen.

Vorteile:

- Schöne und ziemlich einfache Oberfläche.

Schnelle , sehr schnelle Integration in Office 365: erfordert Administratorkonto und 5-10 Minuten.- Beratung und direkte Unterstützung des Anbieters.

- Die Möglichkeit eines kostenlosen Tests für 30 Tage.

- Die Möglichkeit, native Office 365-Gruppen zum Erstellen einer Liste geschützter Adressen zu verwenden, flexible Lizenzverwaltung.

- Jeder Benutzer, der mit Check Point CloudGuard SaaS verbunden ist, kann durch ein beliebiges Modul zum Festpreis und für jeden verfügbaren CloudGuard SaaS-Dienst (Office 365-Mail, OneDrive, SharePoint, Google Drive, Dropbox usw.) geschützt werden.

- Detaillierte Berichte für jede Veranstaltung;

- Vor nicht allzu langer Zeit gab es ein Antispam!

Darüber hinaus verspricht der Anbieter in zukünftigen Ausgaben die Implementierung mehrerer wichtiger Verbesserungen:

- Identitätsschutzmodul für Azure AD, mit dem Sie die Zwei-Faktor-Authentifizierung an jeden der verfügbaren Dienste binden können.

- Schutz vor SMS-Phishing.

Nachteile:

- Check Point erhält vollen Zugriff auf unsere Dienste. Beziehungen bauen auf gegenseitigem Vertrauen auf.

- Nicht die schnellste Antwort des technischen Supports auf neu auftretende Probleme.

- Fehlende Whitelist für externe Postanschriften.

- Die Unfähigkeit, Berichte aus dem Analytics-Bereich herunterzuladen, fehlt dringend.

- Das Fehlen der schreibgeschützten Rolle des Portalbenutzers (nur der Administrator ist verfügbar).

Im Allgemeinen sind wir mit den Testergebnissen zufrieden und haben uns für das Produkt von Check Point entschieden. CloudGuard SaaS ist derzeit im Prevent-Modus mit Office 365 Email und Office 365 OneDrive verbunden.

Ich möchte darauf hinweisen, dass die Ingenieure von Linxdatacenter Cisco Email Security und Fortimail auch als eine weitere Option zum Schutz des Mailservers vor Phishing-Angriffen und Spam angesehen haben. Die Implementierung von CES erfordert jedoch das Ändern des MX-Domäneneintrags, das Verbinden der Konnektoren in Exchange und kann möglicherweise zu einer kleinen Ausfallzeit führen. das ist leider kritisch. Vielleicht werden wir in naher Zukunft wieder die aktualisierten CES- und Fortimail-Lösungen testen.