Eintrag

Einmal, im Sommer 2018, war ich daran interessiert herauszufinden, was genau die Suche nach Schwachstellen in Webanwendungen ist, und ich bat einen Freund, zu zeigen, wie es funktioniert. Wir haben als Opfer das soziale Netzwerk unseres Unternehmens (entwickelt von

DaOffice ) ausgewählt.

Intranet der neuen Generation. Sozial. Mobil Mit einbeziehen.

Wir begannen zu untersuchen und fanden viele unkritische Schwachstellen im Zusammenhang mit dem mangelnden Schutz vor XSS, CSRF usw. In dem Artikel geht es jedoch überhaupt nicht um sie. Wenn Sie in Ihrem Unternehmen ein soziales Netzwerk haben, können Sie sich mit ihnen vertraut machen.

Selbstlöschung des Benutzers

Ich habe mich im sozialen Netzwerk angemeldet und wir haben begonnen, die zwischen dem Browser und dem Server ausgetauschten Anforderungen zu untersuchen. In einem der Seitencodes fiel mir auf, eine Seite mit dem Namen "SelfDelete" zu erwähnen (vollständige Adresse

https: // <Ihre Website für soziale Netzwerke> / net_home / PrivateRoom / SelfDelete ). Nirgendwo konnten sie einen Link / eine Schaltfläche in der Benutzeroberfläche finden und am Ende habe ich einfach darauf geklickt, danach wurde mein Konto aus dem sozialen Netzwerk gelöscht. Tatsache ist, dass die im Browser aufgerufenen Cookies ausreichten, um das Konto ohne Bestätigung des Benutzers zu löschen - CSRF wird über eine GET-Anfrage betrieben.

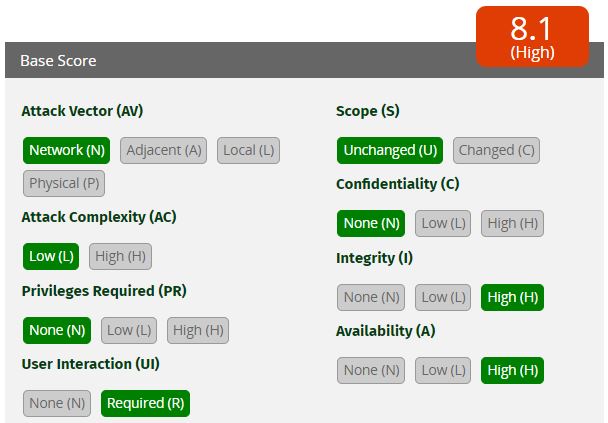

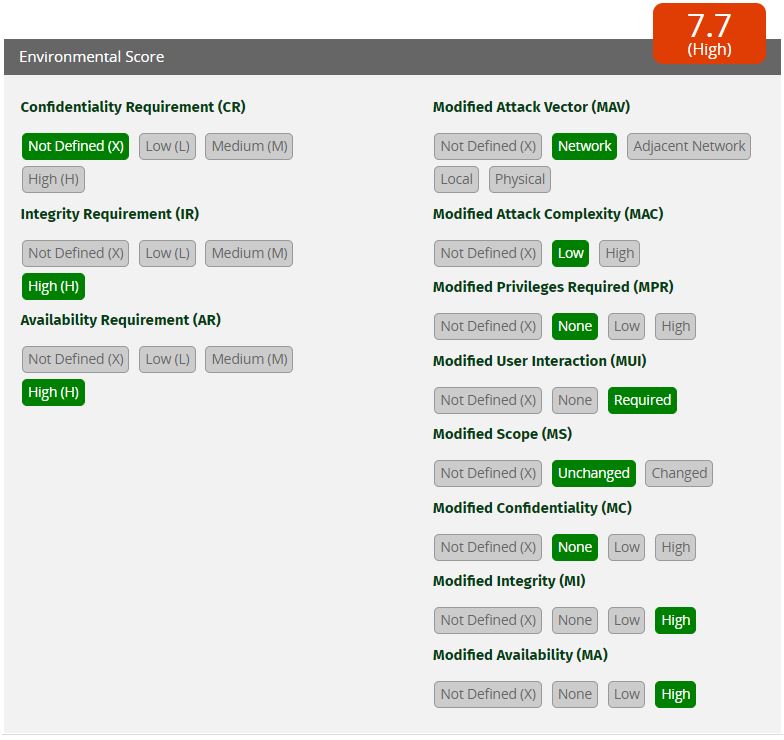

Kritikalitätsbewertung

Wie sich herausstellte, war es zum Löschen ausreichend, dass der Benutzer bei dem Konto angemeldet war und sein Cookie nicht verrottet war, um den Benutzer zu zwingen, dem Link in irgendeiner Weise über den Browser zu folgen.

Gemäß dem Common Vulnerability Scoring System kann die Sicherheitsanfälligkeit wie folgt bewertet werden:

Erster Anruf

Leider wird von den Kontakten auf der Entwicklerseite nur die Telefonnummer angegeben, was sozusagen ein Hinweis ist und wir würden nichts Sinnvolles bekommen. Daher haben wir über bekannte interne Kontakte Kontakt aufgenommen und eine Ablehnungsanfrage erhalten.

Zweiter Einspruch

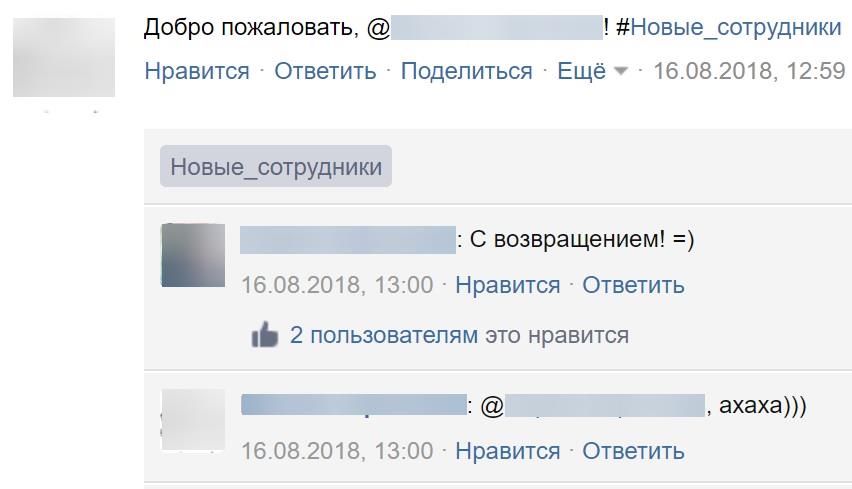

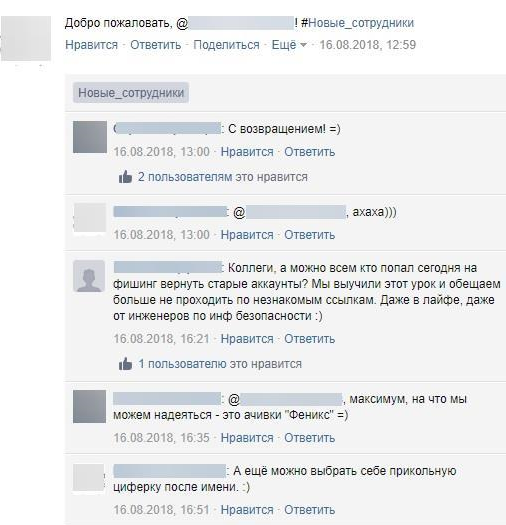

Anfang August 2018 erfuhren unsere Mitarbeiter „auf wundersame Weise“ von der Existenz dieser Verbindung und begannen, sie aktiv zu teilen. Unsere Benutzer haben begonnen, sich massiv neu in einem sozialen Netzwerk zu registrieren. So sah es aus:

Nachdem der Entwickler benachrichtigt wurde, dass unsere Benutzer aufgrund fehlender Lizenzen ihre Kollegen löschen und sich dann registrieren, wenn eine kostenlose Lizenz angezeigt wird, hat der Entwickler diese behoben. Nach 4 Monaten wurde die Sicherheitsanfälligkeit behoben.

Es ist schade, dass einige Benutzer Administratorrechte für Gruppen, Inhalte und Verlauf verloren haben, aber sie haben eine Nummer in der Adresse des Benutzers:

https: // <Ihre Website für soziale Netzwerke> / net_home / People / <Benutzername> 2Im Jahr 2019 hörte niemand meine Vorschläge, dieses soziale Netzwerk auf MS Yammer zu ersetzen, während alles noch gleich ist. Wenn jemand ein Konto mit den erforderlichen Rechten unter

www.cvedetails.com hat, schlage

ich vor, die Sicherheitsanfälligkeit mit einem Link zu diesem Artikel zu veröffentlichen.