Diese Übersichtsnotiz setzt den Sicherungszyklus fort , der auf Wunsch der Leser geschrieben wurde. Er konzentriert sich auf UrBackup, BackupPC sowie AMANDA.

Übersicht über UrBackup.

Auf Wunsch eines VGusev2007- Teilnehmers füge ich eine Übersicht über UrBackup hinzu, ein Client-Server-System für die Sicherung. Es ermöglicht Ihnen das Erstellen vollständiger und inkrementeller Sicherungen, das Arbeiten mit Geräte-Snapshots (nur Win?) Und das Erstellen von Dateisicherungen. Der Client kann sich im selben Netzwerk wie der Server befinden oder eine Verbindung über das Internet herstellen. Behauptete Änderungsverfolgung, mit der Sie die Unterschiede zwischen Sicherungen schnell erkennen können. Es wird auch die serverseitige Speicher-Deduplizierung unterstützt, wodurch Platz gespart wird. Netzwerkverbindungen werden verschlüsselt, es gibt auch eine webbasierte Schnittstelle zur Verwaltung des Servers. Mal sehen, wozu sie fähig ist:

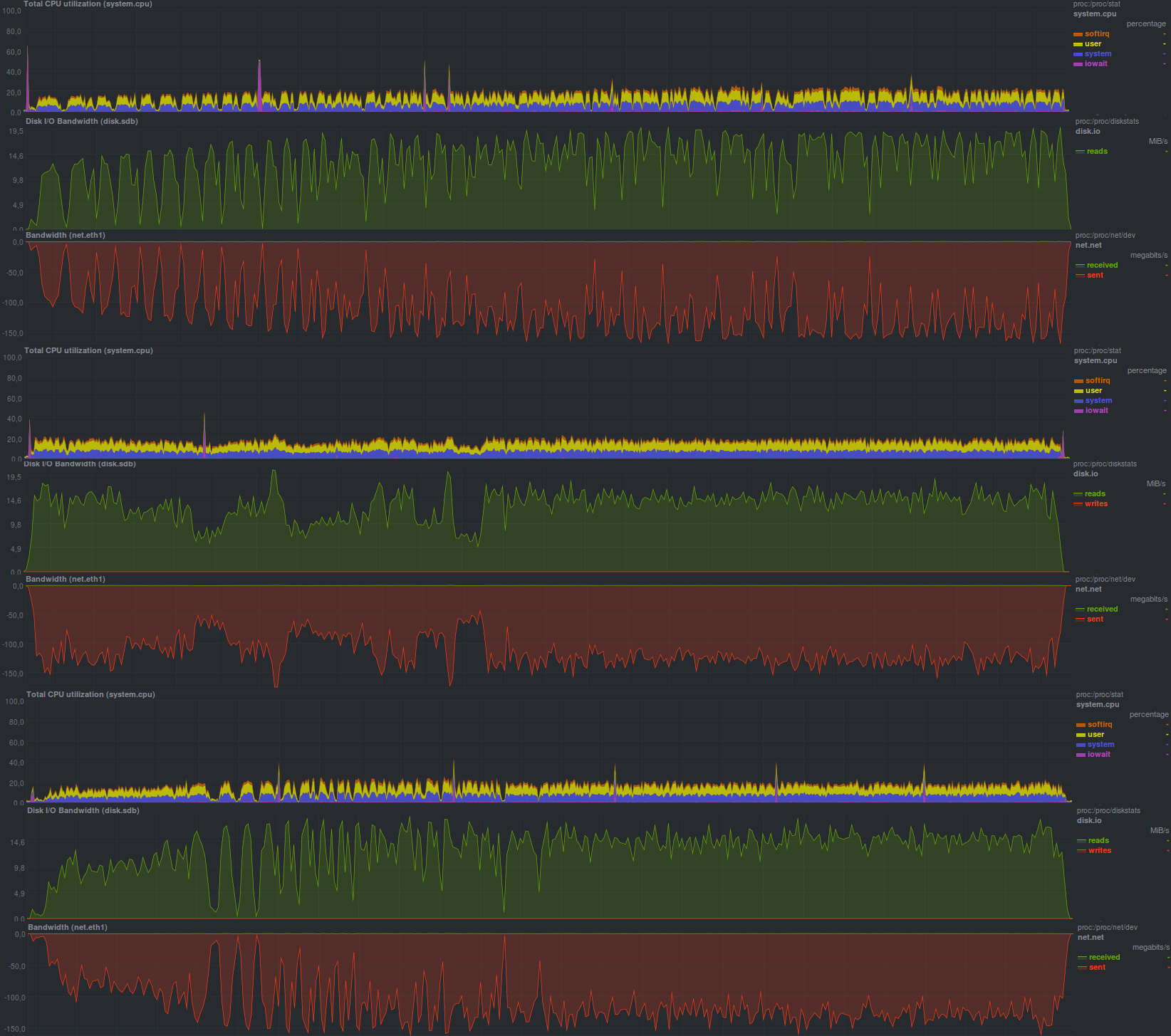

Im vollständigen Sicherungsmodus wurden die folgenden Ergebnisse erzielt:

Arbeitszeit:

Im inkrementellen Sicherungsmodus:

Arbeitszeit:

Die Größe des Repositorys betrug in beiden Fällen ungefähr 14 GB, was auf eine funktionierende Deduplizierung auf der Serverseite hinweist. Es ist auch zu beachten, dass die Sicherungszeit auf dem Server und auf dem Client nicht übereinstimmt, was in den Diagrammen deutlich sichtbar ist und ein sehr schöner Bonus ist, da die Weboberfläche den Sicherungsprozess auf der Serverseite ohne Berücksichtigung des Clientstatus anzeigt. Im Allgemeinen sind die Diagramme für eine vollständige und inkrementelle Kopie nicht zu unterscheiden. Wahrscheinlich ist der einzige Unterschied, wie es auf der Serverseite gehandhabt wird. Auch zufrieden mit der geringen Prozessorlast auf dem redundanten System.

Übersicht über BackupPC

Auf Wunsch von vanzhiganov füge ich eine BackupPC-Überprüfung hinzu. Diese Software wird auf dem in Perl geschriebenen Backup-Speicherserver installiert und läuft auf verschiedenen Backup-Tools - hauptsächlich rsync, tar. Ssh und smb werden als Transportmittel verwendet, und es gibt auch eine CGI-basierte Weboberfläche (die über Apache bereitgestellt wird). Das Webinterface verfügt über eine umfangreiche Liste von Einstellungen. Von den Funktionen - die Möglichkeit, die Mindestzeit zwischen Sicherungen festzulegen sowie den Zeitraum, in dem keine Sicherungen erstellt werden. Bei der Auswahl eines Dateisystems für den Sicherungsserver müssen Sie die Unterstützung von Hardlinks überwachen. Daher kann das Dateisystem für die Speicherung nicht in Einhängepunkte aufgeteilt werden. Im Allgemeinen ein ziemlich guter Eindruck, mal sehen, wozu diese Software fähig ist:

Im vollständigen Sicherungsmodus mit rsync wurden die folgenden Ergebnisse erzielt:

Wenn Sie vollständige Backups und Tar verwenden:

Im inkrementellen Sicherungsmodus musste tar abgebrochen werden, da mit diesen Einstellungen keine Sicherungen erstellt wurden.

Die Ergebnisse der Erstellung inkrementeller Sicherungen mit rsync lauten wie folgt:

Insgesamt hat rsync einen leichten Geschwindigkeitsvorteil, rsync arbeitet auch wirtschaftlicher mit dem Netzwerk. Dies kann teilweise durch eine geringere Verwendung von CPU mit Teer als Sicherungsprogramm ausgeglichen werden. Ein weiterer Vorteil von rsync ist das Arbeiten mit inkrementellen Kopien. Die Größe des Repositorys beim Erstellen vollständiger Sicherungen ist gleich und beträgt bei inkrementellen Kopien 16 GB - 14 GB pro Lauf, was bedeutet, dass die Deduplizierung funktioniert.

AMANDA Bewertung

Auf Wunsch des oller- Mitglieds füge ich AMANDA-Tests hinzu,

Die Ergebnisse eines Testlaufs mit tar als Archivierer und der Aktivierung der Komprimierung lauten wie folgt: Das Programm lädt einen Prozessorkern vollständig, kann jedoch aufgrund der begrenzten iops-Festplatte auf der Serverseite des Sicherungsspeichers keine hohe Datenübertragungsgeschwindigkeit entwickeln. Im Allgemeinen bereitete das Setup etwas mehr Probleme als andere Teilnehmer, da der Autor des Programms ssh nicht als Transportmittel verwendet, sondern ein ähnliches Schema mit Schlüsseln implementiert und eine vollwertige Zertifizierungsstelle erstellt und verwaltet. Es ist möglich, den Client und den Sicherungsserver stark einzuschränken: Wenn sie sich beispielsweise nicht vollständig vertrauen können, können Sie optional verhindern, dass der Server eine Sicherungswiederherstellung initiiert, indem Sie den Wert der entsprechenden Variablen in der Einstellungsdatei auf Null setzen. Es ist möglich, eine webbasierte Schnittstelle für die Verwaltung zu verbinden. Im Allgemeinen kann ein benutzerdefiniertes System jedoch mithilfe kleiner Skripte in Bash (oder SCM, z. B. Ansible) vollständig automatisiert werden. Es gibt ein etwas nicht triviales Speicherkonfigurationssystem, das anscheinend mit der Unterstützung einer umfangreichen Liste verschiedener Geräte zum Speichern von Daten (LTO-Kassetten, Festplatten usw.) verbunden ist. Es ist auch erwähnenswert, dass AMANDA von allen in diesem Artikel behandelten Programmen das einzige ist, das es geschafft hat, die Umbenennung des Verzeichnisses zu erkennen. Die Größe des Repositorys in einem Lauf betrug 13 GB.

Ankündigung

Backup, Teil 1: Warum benötigen Sie ein Backup, einen Überblick über Methoden und Technologien?

Backup, Teil 2: Übersicht und Testen von rsync-basierten Backup-Tools

Backup, Teil 3: Übersicht und Testen der Duplizität, Duplikate

Backup, Teil 4: Übersicht und Testen von zbackup, restic, borgbackup

Backup, Teil 5: Testen von Bacula- und Veeam-Backups für Linux

Backup, Teil 6: Vergleichen der Backup-Tools

Backup Teil 7: Schlussfolgerungen