Anfang Oktober wurde auf Habr

das Datenleck von "Sberbank"

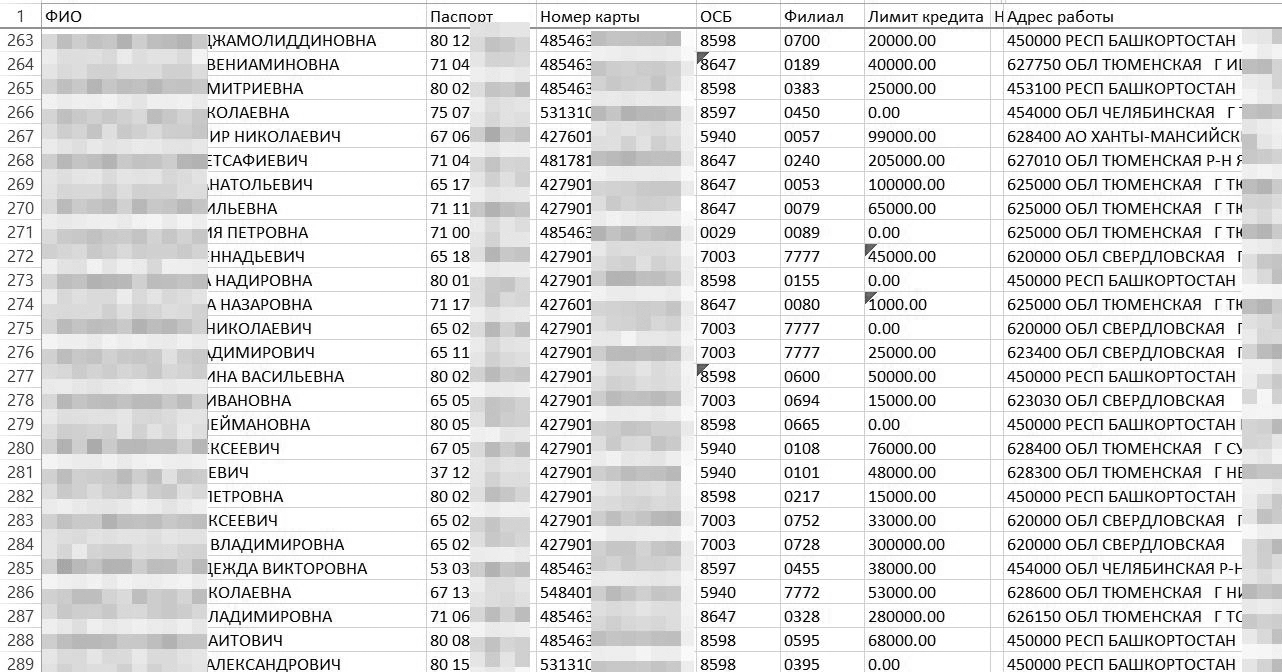

diskutiert . Einer der Mitarbeiter der Bank verkaufte Informationen über Tausende oder Millionen von Kunden: Name, Passnummer, Kartennummer, Geburtsdatum, Adresse usw.

Die Nachrichten selbst sind normal:

Mitarbeiter fast aller russischen Banken, Telekommunikationsbetreiber und staatlichen Unternehmen verkaufen solche privaten Informationen über Kunden. Aber hier fiel die Basis in offenen Zugang, was nicht oft vorkommt. Der Mitarbeiter

wurde bereits berechnet (und wahrscheinlich bestraft). Aber wer den Informanten und die Sberbank durch die Veröffentlichung von Informationen in den Massenmedien umrahmt hat, ist ein

separates Thema .

Aber was sollten Unternehmen tun, um solche Lecks zu vermeiden? Wahrscheinlich ist es notwendig, die Gehälter der Mitarbeiter zu erhöhen (damit sie auf diese Weise kein zusätzliches Geld verdienen) und ihre Kontrolle zu stärken. Sberbank verwendet das InfoWatch DLP-System. Dann hat sie nicht geholfen. Es gibt andere Systeme, die DLP ergänzen. Beispielsweise bietet Microsoft die Smartphone-Verwaltungsplattform für

Intune- Mitarbeiter an.

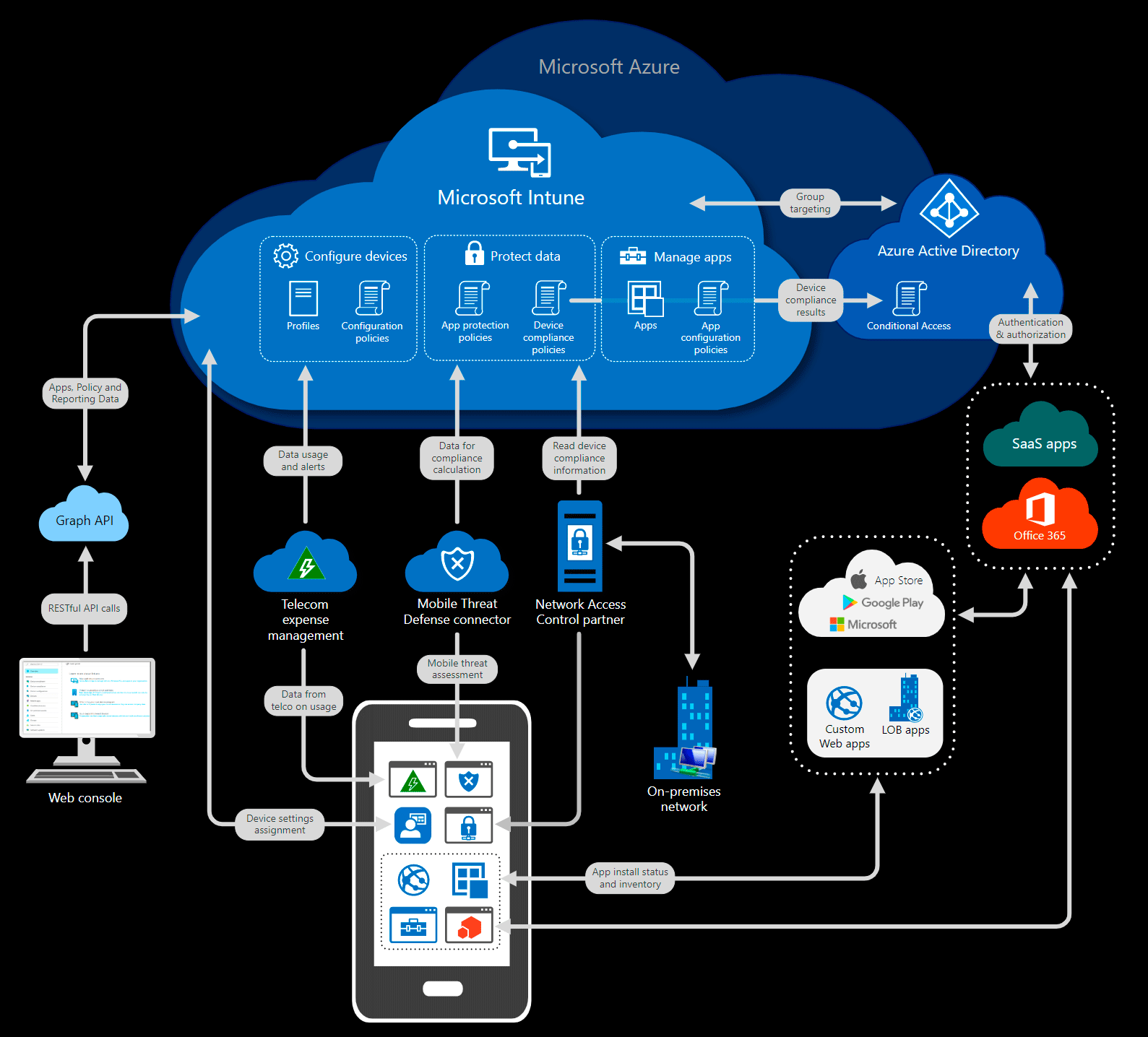

Intune ist eine Komponente der Microsoft Enterprise Mobility + Security (EMS) -Suite, die mobile Geräte und Anwendungen verwaltet. Es lässt sich eng in andere EMS-Komponenten integrieren, z. B. Azure Active Directory (Azure AD) für die Verwaltung von Zugriffsrechten und Azure Information Protection für den Datenschutz.

Hier sind einige der Funktionen von Intune:

- Verwalten Sie mobile Geräte und Computer, die für den Zugriff auf Unternehmensdaten verwendet werden.

- Verwalten Sie die mobilen Apps, die Mitarbeiter starten.

- Schutz von Unternehmensinformationen durch Kontrolle darüber, wie Mitarbeiter darauf zugreifen und diese weitergeben.

- Stellen Sie sicher, dass alle Geräte und Anwendungen den Sicherheitsanforderungen entsprechen.

Auf der Basis von Intune ist es zweckmäßig, die sogenannten "Unternehmenstelefone" zur Verteilung an die Mitarbeiter auf den Markt zu bringen. Zum Beispiel, dass es auf dem Gebiet des Büros erlaubt ist, nur ihre oder ihre eigenen Geräte mit der gleichen Verbindung zu Intune und entsprechenden Einschränkungen zu verwenden. Dadurch werden mehrere oben beschriebene Kanäle für Informationslecks sofort beseitigt.

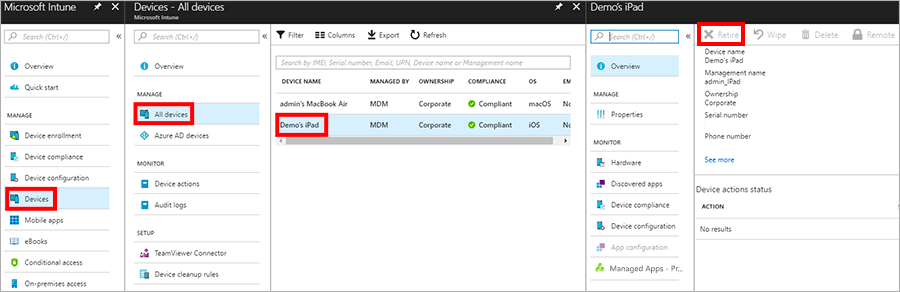

Mit Intune können Sie die Verwendung der Kamera auf einem Mobiltelefon aus der Ferne verbieten und die Liste der zulässigen Anwendungen für die Installation und den Start einschränken.

Natürlich sollten für Tablets, Laptops, Desktop-Computer und andere Geräte, die der Mitarbeiter verwendet, dieselben Einschränkungen gelten.

Welche Methoden hat er noch, um Informationen aus einer Datenbank wie der der Sberbank zu kopieren? Das Schreiben auf Flash-Laufwerke ist verboten oder wird überwacht.

Er kann Informationen per Telefon oder Skype-Sprache diktieren. Dieses Problem wird durch Spracherkennungs-DLP abgedeckt.

Sie können Informationen in eine autorisierte Anwendung kopieren und über offene Kanäle senden. Verschlüsseln Sie es beispielsweise, archivieren Sie es dann in einer Datei wie

dogovor.zip und senden Sie es unter dem Deckmantel eines Vertragsantrags an die Gegenpartei. Fügen Sie die PDF- oder JPG-Datei in die Metadaten ein, verstecken Sie sie mit der Steganografiemethode in einer Sound-, Grafik- oder Videodatei und stellen Sie sie auf ein offenes Hosting. Das Verfolgen solcher Optionen ist die Arbeit des Sicherheitsdienstes, der über das DLP-

RAT- System eine Aufzeichnung der Aktivitäten auf dem Monitor jedes Mitarbeiters erstellt.

Natürlich zeigt die Geschichte von Edward Snowden, dass geheime Informationen aus der am besten geschützten Organisation entnommen werden können, wenn Sie dies wirklich möchten, aber dafür benötigen Sie einen speziellen Zugriff. Edward Snowden benutzte einen alten Computer aus dem Archiv, angeblich unter dem Deckmantel einer Reparatur (wahrscheinlich gab es an den anderen Computern keine Anschlüsse für die Aufzeichnung eines Flash-Laufwerks) und Rubiks Würfel, in dem er die microSD-Karte versteckte.

Das Geräteverwaltungssystem für Mitarbeiter von Intune verwendet Protokolle oder APIs, die auf mobilen Betriebssystemen verfügbar sind. Es enthält Aufgaben wie:

- Registrieren Sie Geräte im System, damit sie alle für die IT-Abteilung sichtbar sind

- Konfigurieren Sie Geräte so, dass sie den Sicherheitsstandards entsprechen

- Bereitstellung von Wi-Fi / VPN-Zertifikaten und -Profilen für den Zugriff auf Unternehmensdienste

- Berichterstattung und Überprüfung der Einhaltung von Unternehmensstandards

- Löschen von Unternehmensdaten von verwalteten Geräten

Der Zertifikatanbieter für Geräte ist Azure Active Directory (Azure AD). Intune lässt sich in Azure AD für eine Vielzahl von Zugriffssteuerungsszenarien integrieren.

Das Mobile Application Management (MAM-System) umfasst das Zuweisen bestimmter mobiler Anwendungen zu bestimmten Mitarbeitern und das Einrichten von Anwendungen. Verwaltung der Verwendung und Weitergabe von Unternehmensdaten in mobilen Anwendungen; Entfernen von Unternehmensdaten aus mobilen Anwendungen; Update etc.

Was gibt die Integration mit GlobalSign

Seit Februar 2019 unterstützt GlobalSign

die Integration mit Intune und Microsoft Active Directory . Dies bedeutet, dass sich Geräte mit GlobalSign PKI-Zertifikaten beim Unternehmensnetzwerk anmelden können. Dies ist bequemer für Benutzer und Systemadministratoren, die bestimmten Benutzergruppen abhängig von ihren Zugriffsrechten automatisch Zertifikate zuweisen können. Jede Gruppe verfügt über einen eigenen Satz zulässiger Ressourcen.

Die automatische Verwaltung von Zertifikaten und Rechten für jede Gruppe verringert das Risiko solcher Lecks, wie dies bei der Sberbank der Fall ist. Obwohl sie sagen, dass dort die Informationen vom Direktor der Niederlassung verkauft wurden, die standardmäßig maximale Rechte hatte. Wenn normale Mitarbeiter weiterhin mit Systemen wie Intune und DLP überwacht werden können, kann selbst die fortschrittlichste Sicherheitsabteilung, die sich diesen Vorgesetzten unterwirft, nicht vor Missbrauch durch die Vorgesetzten bewahren.