Der zweite Herbstmonat dieses Jahres war für Besitzer von Android-Geräten turbulent. Web-

Virenanalysten von Doctor haben viele Schadprogramme im Google Play-Verzeichnis entdeckt, insbesondere

Android.Clicker- Trojaner, mit denen Benutzer kostenpflichtige Dienste abonnieren. Unter den Bedrohungen befanden sich auch bösartige Anwendungen der

Android.Joker- Familie. Sie abonnierten auch Opfer teurer Dienste und konnten beliebigen Code ausführen. Darüber hinaus haben unsere Experten weitere Trojaner identifiziert.

Mobile Bedrohung des Monats

Anfang Oktober informierte Doctor Web die Benutzer über mehrere Clicker-Trojaner, die der Dr.Web- Virendatenbank als Android.Click.322.origin , Android.Click.323.origin und Android.Click.324.origin hinzugefügt wurden . Diese böswilligen Anwendungen luden leise Websites, auf denen sie ihre Opfer unabhängig für bezahlte mobile Dienste abonnierten. Eigenschaften der Trojaner:

- eingebaut in harmlose Programme;

- geschützt durch einen kommerziellen Packer;

- verkleiden sich als bekannte SDKs;

- Benutzer in bestimmten Ländern angreifen.

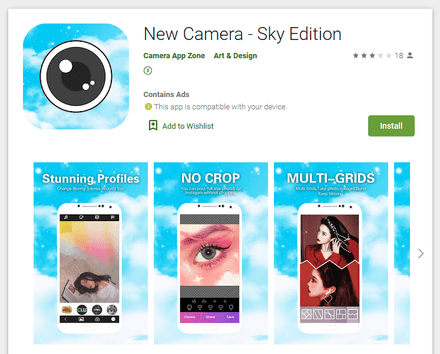

Während des gesamten Monats haben unsere Virenanalysten weitere Änderungen dieser Klicker festgestellt , z. B. Android.Click .791 , Android.Click .800 , Android.Click .802 , Android.Click .808 , Android.Click .839 , Android.Click . 841 . Später wurden ähnliche schädliche Anwendungen mit den Namen Android.Click .329.origin , Android.Click .328.origin und Android.Click .844 gefunden . Sie haben auch Opfer für bezahlte Dienste unter Vertrag genommen, aber andere Virenschreiber könnten ihre Entwickler sein. Alle diese Trojaner versteckten sich in scheinbar harmlosen Programmen - Kameras, Bildbearbeitungsprogrammen und Tapetensammlungen.

Laut Dr.Web für Android Antivirus-Produkte

- Android.HiddenAds .472.origin - Trojaner, der aufdringliche Anzeigen anzeigt.

- Android.RemoteCode .5564 - Eine bösartige Anwendung, die beliebigen Code herunterlädt und ausführt.

- Android.Backdoor .682.origin - Ein Trojaner, der böswillige Befehle ausführt und es ihnen ermöglicht, infizierte Mobilgeräte zu kontrollieren.

- Android.DownLoader .677.origin - Downloader für andere Malware.

- Android.Triada.465 .origin - Ein multifunktionaler Trojaner, der verschiedene böswillige Aktionen ausführt.

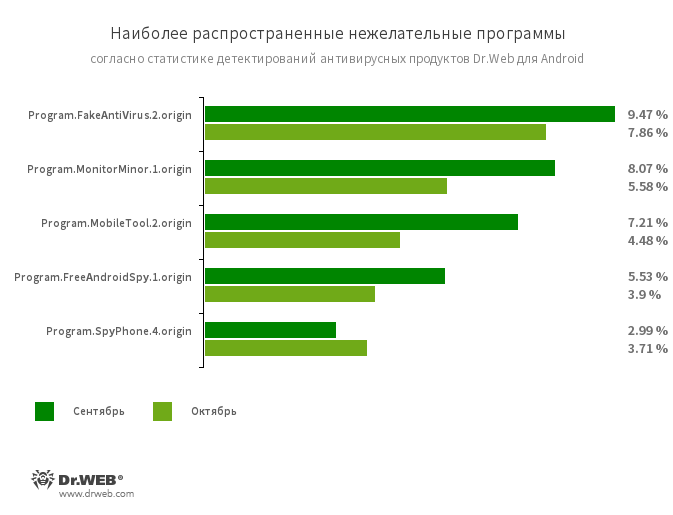

- Program.FakeAntiVirus .2.origin - Erkennung von Adware-Anwendungen, die den Betrieb von Antivirensoftware simulieren.

- Program.MonitorMinor .1.origin

- Program.MobileTool .2.origin

- Program.FreeAndroidSpy .1.origin

- Program.SpyPhone .4.origin - Programme, die die Besitzer von Android-Geräten überwachen und für Cyberspionage verwendet werden können.

- Tool.SilentInstaller .6.origin

- Tool.SilentInstaller .7.origin

- Tool.SilentInstaller .11.origin

- Tool.VirtualApk .1.origin - Potenziell gefährliche Softwareplattformen, mit denen Anwendungen APK-Dateien ausführen können, ohne sie zu installieren.

- Tool.Rooter .3 - Ein Dienstprogramm zum Abrufen von Root-Berechtigungen auf Android-Geräten. Es kann von Cyberkriminellen und Malware verwendet werden.

- Adware.Patacore .25 3

- Adware.Myteam.2.origin

- Adware.Toofan.1.origin

- Adware.Adpush.6547

- Adware.Altamob.1.origin

Trojaner auf Google Play

Zusammen mit Clicker-Trojanern haben die Virenanalysten von Doctor Web zahlreiche neue Versionen von Google Play sowie Änderungen an bereits bekannten schädlichen Anwendungen der Android.Joker- Familie veröffentlicht. Darunter sind Android.Joker .6 , Android.Joker .7 , Android.Joker .8 , Android.Joker .9 , Android.Joker .12 , Android.Joker .18 und Android.Joker .20.origin . Diese Trojaner laden zusätzliche schädliche Module herunter und starten sie, können beliebigen Code ausführen und Benutzer für teure mobile Dienste anmelden. Sie werden unter dem Deckmantel nützlicher und harmloser Programme verteilt - Bildersammlungen für den Desktop, Kameras mit Kunstfiltern, verschiedene Dienstprogramme, Bildbearbeitungsprogramme, Spiele, Internet-Messenger und andere Software.

Darüber hinaus entdeckten unsere Spezialisten einen weiteren Adware-Trojaner aus der Android.HiddenAds- Familie, der den Namen Android.HiddenAds .477.origin erhielt . Angreifer verteilten es unter dem Deckmantel eines Videoplayers und einer Anwendung, die Informationen zu Telefonanrufen bereitstellt. Nach dem Start versteckte der Trojaner sein Symbol in der Liste der Anwendungen auf dem Android OS-Hauptbildschirm und begann, nervige Anzeigen anzuzeigen.

Der Dr.Web- Virendatenbank wurden außerdem Einträge zur Erkennung der Trojaner Android.SmsSpy .10437 und Android.SmsSpy .10447 hinzugefügt. Sie versteckten sich in einer Sammlung von Bildern und einer Kameraanwendung. Beide Malware- Programme haben den Inhalt eingehender SMS-Nachrichten abgefangen, während Android.SmsSpy .10437 beliebigen Code ausführen konnte, der vom Steuerungsserver heruntergeladen wurde.

Um Android-Geräte vor schädlichen und unerwünschten Programmen zu schützen, sollten Benutzer Dr.Web für Android-Antivirenprodukte installieren.