Wir alle sind gemeinsam dafür verantwortlich, die Sicherheit von Open-Source-Software zu gewährleisten - niemand von uns kann dies alleine tun. Heute im Github Universe haben wir das

Github Security Lab angekündigt. Ein Ort, an dem Sicherheitsforscher mit Unternehmen aus der ganzen Branche zusammentreffen, die unsere Überzeugung teilen, dass Open Source-Sicherheit für alle wichtig ist.

Wir freuen uns über erste Partner, die zu diesem Ziel beitragen. Gemeinsam stellen wir Tools, Ressourcen, Auszeichnungen und Tausende von Stunden Sicherheitsforschung bereit, um das Open Source-Ökosystem zu schützen.

Als Teil der heutigen Ankündigung stellt GitHub Security Lab

CodeQL allen zur Verfügung, die Open-Source-Schwachstellen finden könnten. CodeQL ist ein Tool, mit dem viele Forschungsgruppen auf der ganzen Welt semantische Code-Analysen durchführen. Wir haben es selbst verwendet, um über 100 registrierte CVEs (Common Vulnerabilities and Exposures) in einigen gängigen Open Source-Projekten zu finden.

Wir starten auch die

GitHub Advisory Database , eine öffentlich zugängliche Empfehlungsdatenbank, die auf GitHub erstellt wurde, sowie zusätzliche Daten, die Paketen zugeordnet sind, die vom GitHub-Abhängigkeitsgraphen verfolgt werden.

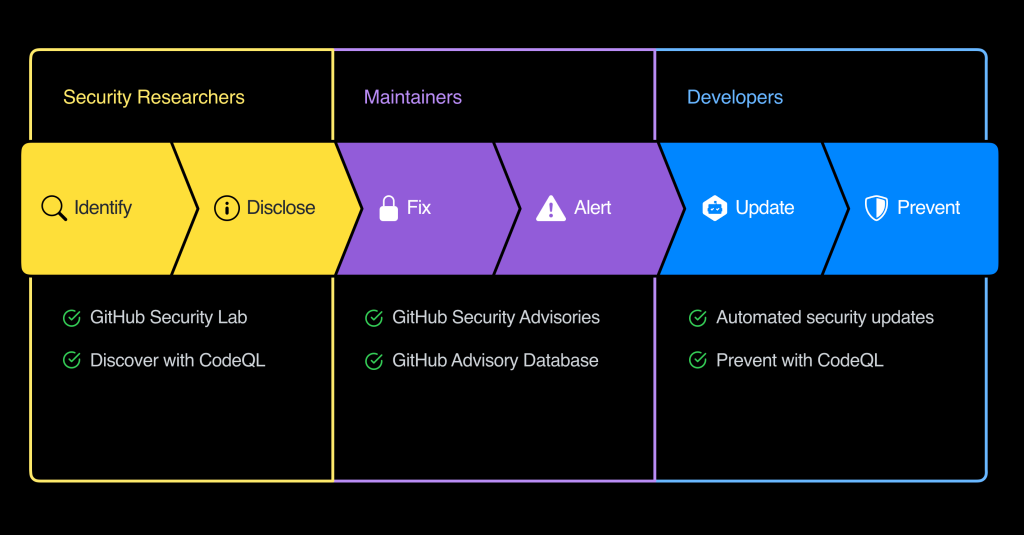

GitHubs Sicherheitsansatz erstreckt sich über den gesamten Sicherheitslebenszyklus von Open Source-Projekten. GitHub Security Lab hilft bei der Identifizierung und Meldung von Sicherheitslücken in Open Source-Projekten, während Betreuer und Entwickler GitHub verwenden, um Patches zu erstellen, die Offenlegung und Aktualisierung abhängiger Projekte mit einer behobenen Sicherheitslücke zu koordinieren.

Github Sicherheitslabor

Die Mission von GitHub Security Lab ist es, die globale Community von Sicherheitsforschern zu inspirieren und zu befähigen, Code auf der ganzen Welt zu schützen. Unser Team wird mit gutem Beispiel vorangehen und fortlaufend Ressourcen für das Auffinden und Melden von Schwachstellen in wichtigen Open Source-Projekten bereitstellen. Komadna hat bereits über 100 CVEs zur Erkennung von Sicherheitslücken veröffentlicht.

Sichern von Open Source-Projekten in der Welt ist keine leichte Aufgabe. Erstens: Ein Ökosystem von JavaScript enthält über eine Million Open Source-Pakete. Hinzu kommt ein Mangel an Sicherheitsspezialisten, etwa 500 Entwickler pro Spezialist. Schließlich gibt es Koordination: Sicherheitsexperten auf der ganzen Welt arbeiten in Tausenden von Unternehmen. GitHub Security Lab und CodeQL helfen dabei.

An dieser Arbeit beteiligen sich Unternehmen, die ihre Zeit und Erfahrung einsetzen, um Schwachstellen in Open-Source-Projekten zu finden und zu melden. Jeder hat zugesagt, auf seine Weise beizutragen, und wir hoffen, dass sich uns in Zukunft weitere anschließen werden.

- F5

- Google

- Hackerone

- Intel

- OIActive

- JP Morgan

- Linkedin

- Microsoft

- Mozilla

- Ncc Gruppe

- Oracle

- Spur von Bits

- Uber

- VMware

Um unsere Fähigkeiten zu erweitern, machen wir unsere Code-Analyse-Engine für CodeQL-Zusammenarbeit auch für die Verwendung in Open-Source-Projekten frei. Mit CodeQL können Sie den Code abfragen, als wären es Daten. Wenn Sie einen Codierungsfehler kennen, der zu einer Sicherheitsanfälligkeit geführt hat, können Sie eine Abfrage schreiben, um alle Varianten dieses Codes zu finden, wodurch eine ganze Klasse von Sicherheitsanfälligkeiten für immer zerstört wird.

Erfahren Sie,

wie Sie mit CodeQL beginnen .

Wenn Sie ein Sicherheitsforscher sind oder in einem Sicherheitsteam arbeiten, benötigen wir Ihre Hilfe. Die Sicherung von Open Source-Projekten in der Welt erfordert die Arbeit der gesamten Community. GitHub Security Lab wird Events veranstalten und Best Practices austauschen, um allen Teilnehmern die Teilnahme zu erleichtern. Folgen Sie

GHSecurityLab auf Twitter, um weitere Informationen zu erhalten.

Verbesserung des Sicherheits-Workflows in Open Source

Da Forscher in der Sicherheitswelt immer mehr Sicherheitslücken entdecken, benötigen Begleit- und Endbenutzer ausgefeiltere Tools, um diese zu beheben.

Heutzutage ist der Prozess der Behebung neuer Sicherheitslücken oft nur vorübergehend. 40% der neuen Sicherheitsanfälligkeiten in Open Source-Projekten haben keine Kennung in CVE, wenn sie deklariert werden, dh, sie sind in keiner öffentlichen Datenbank enthalten. 70% der kritischen Schwachstellen bleiben 30 Tage nach Benachrichtigung der Entwickler ungelöst.

Wir reparieren es. Maintainer und Entwickler können jetzt direkt auf GitHub zusammenarbeiten, um sicherzustellen, dass neue Sicherheitslücken erst dann aufgedeckt werden, wenn die Maintainer bereit sind, und Entwickler können schnell und einfach auf eine feste Version upgraden.

Sicherheitshinweise von Github

Dank Sicherheitstipps können Maintainer mit Sicherheitsforschern an Korrekturen im privaten Bereich arbeiten, CVEs direkt bei GitHub beantragen und strukturierte Informationen zu Sicherheitslücken bereitstellen. Wenn GitHub dann bereit ist, Sicherheitsempfehlungen zu veröffentlichen, sendet er Warnmeldungen zu den betroffenen Projekten.

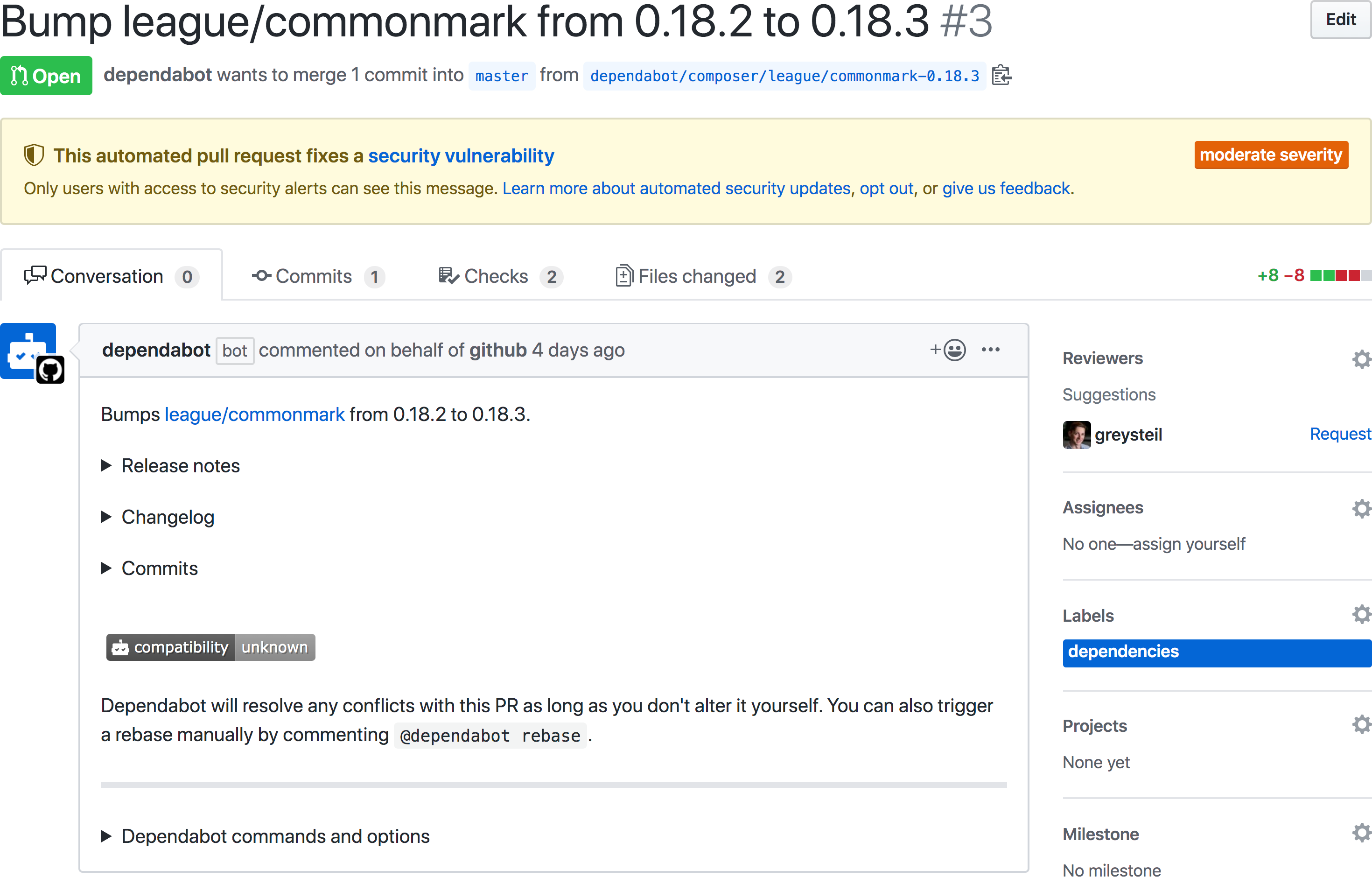

Automatische Sicherheitsupdates

Es ist hilfreich, über anfällige Abhängigkeiten informiert zu werden, aber Pull-Pull-Anforderungen mit einem Fix zu erhalten, ist noch besser. Damit Entwickler schnell auf neue Sicherheitslücken reagieren können, erstellt GitHub automatische Sicherheitsupdates - Pull Request, mit denen die anfällige Abhängigkeit auf die feste Version aktualisiert wird.

Automatische Sicherheitsupdates für das System wurden in der Beta-Version von GitHub Satellite 2019 gestartet und sind jetzt hauptsächlich für jedes aktive Repository mit aktivierten Sicherheitswarnungen verfügbar und bereitgestellt.

Token-Scan

Einer der häufigsten Fehler ist der Hardcode von Token oder Anmeldeinformationen im Projekt. Innerhalb weniger Sekunden, nachdem ein Commit an GitHub gesendet oder das Projekt auf öffentlich geschaltet wurde, scannen wir es nach Formaten von 20 verschiedenen Cloud-Anbietern. Wenn wir eine Übereinstimmung finden, benachrichtigen wir Anbieter und diese ergreifen Maßnahmen, indem sie normalerweise Token stornieren und betroffene Benutzer benachrichtigen. Und heute haben wir vier neue Partner angekündigt: GoCardless, HashiCorp, Postman und Tencent.

Github-Beratungsdatenbank

Wir haben alle Änderungen, die die Betreuer in den GitHub-Sicherheitstipps vornehmen, sowie zusätzliche Daten vorgenommen und den Paketen zugeordnet, die vom GitHub-Abhängigkeitsdiagramm überwacht werden. Diese sind kostenlos verfügbar. Durchsuchen Sie die neue

GitHub Advisory- Datenbank in Ihrem Browser, erstellen Sie direkte Links zu Posts mit CVE-IDs in den Kommentaren oder greifen Sie programmgesteuert über den

Security Advisory-API- Endpunkt auf die Daten zu.