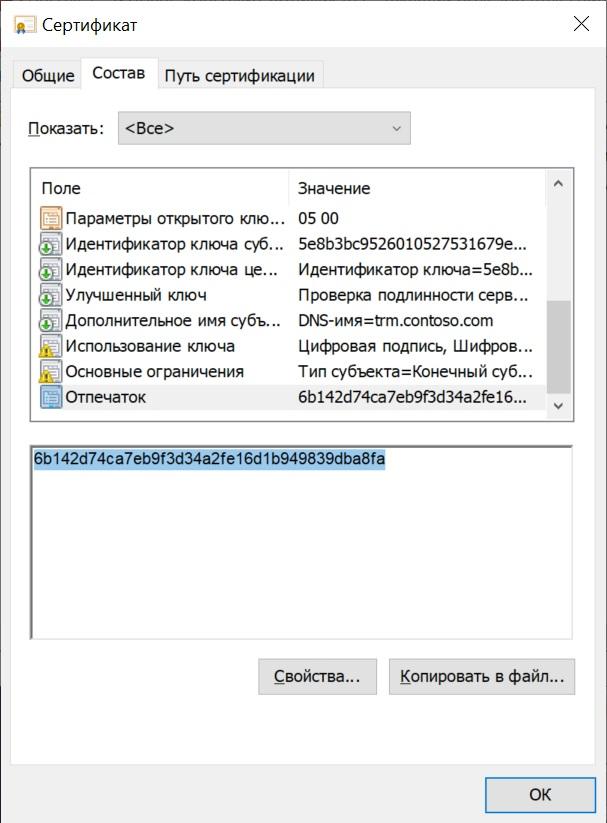

Vor nicht allzu langer Zeit haben wir die Lösung auf einem Windows-Terminalserver implementiert. Wie üblich warfen sie Verknüpfungen für die Verbindung zu den Desktops der Mitarbeiter und sagten - Arbeit. Die Benutzer wurden jedoch in Bezug auf die Cybersicherheit eingeschüchtert. Und wenn Sie eine Verbindung zum Server herstellen, sehen Sie Nachrichten wie: „Vertrauen Sie diesem Server? Genau? “, Sie hatten Angst und drehten sich zu uns um - ist alles in Ordnung, können Sie auf OK klicken? Dann wurde beschlossen, alles schön zu machen, damit keine Fragen und keine Panik aufkommen.

Wenn Ihre Benutzer immer noch mit ähnlichen Befürchtungen zu Ihnen kommen und Sie es satt haben, das Kästchen „Nicht mehr fragen“ anzukreuzen - willkommen unter cat.

Schritt Null. Schulungs- und Vertrauensfragen

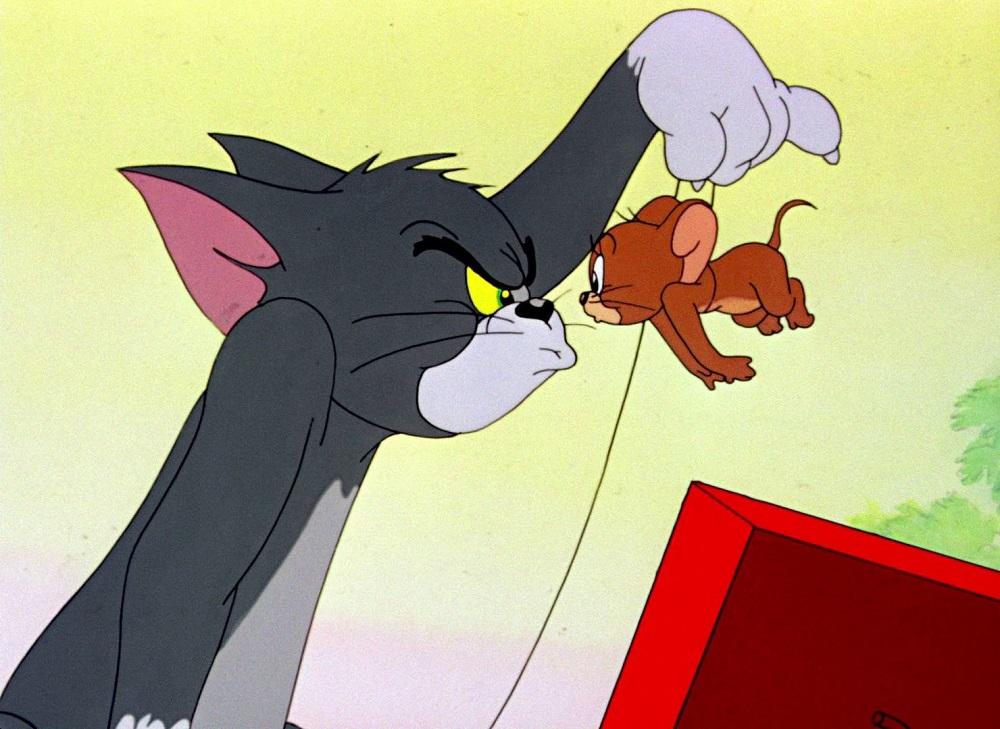

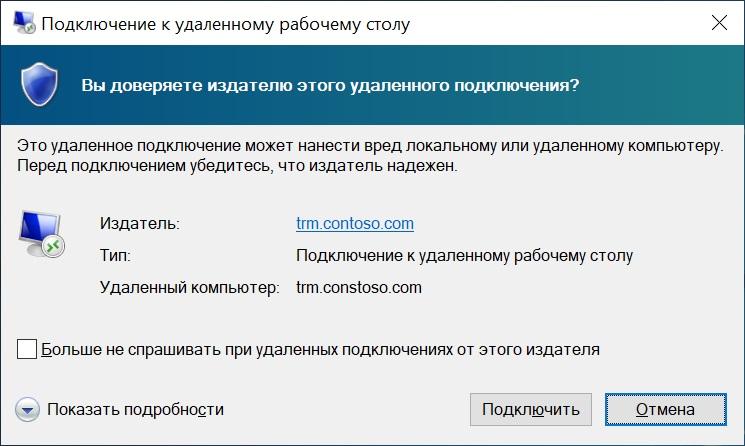

Unser Benutzer greift also auf die gespeicherte Datei mit der Erweiterung .rdp zu und erhält eine solche Anfrage:

"Bösartige" Verbindung .

Um dieses Fenster zu entfernen , wird ein spezielles Dienstprogramm namens RDPSign.exe verwendet. Die vollständige Dokumentation finden Sie wie gewohnt auf der offiziellen Website . Wir werden ein Anwendungsbeispiel analysieren.

Zuerst müssen wir ein Zertifikat zum Signieren der Datei mitnehmen. Es kann sein:

- Öffentlich

- Ausgestellt von der internen Behörde Certificate Authority.

- Absolut selbst signiert.

Am wichtigsten ist, dass das Zertifikat signieren kann (Ja, Sie können auswählen

EDS-Buchhalter) und Client-PCs vertrauten ihm. Hier verwende ich ein selbstsigniertes Zertifikat.

Ich möchte Sie daran erinnern, dass das Vertrauen in ein selbstsigniertes Zertifikat mithilfe von Gruppenrichtlinien organisiert werden kann. Ein bisschen mehr Details - unter dem Spoiler.

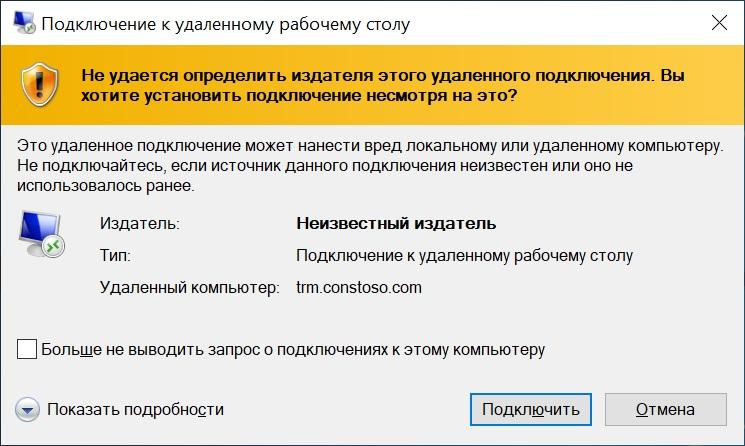

So erstellen Sie mit GPO Magic ein vertrauenswürdiges ZertifikatZunächst müssen Sie ein vorhandenes Zertifikat ohne privaten Schlüssel im CER-Format (dies kann durch Exportieren eines Zertifikats aus dem Zertifikat-Snap-In erfolgen) in einen Netzwerkordner kopieren, auf den Benutzer zum Lesen zugreifen können. Danach können Sie Gruppenrichtlinien konfigurieren.

Der Zertifikatimport wird im Abschnitt Computerkonfiguration - Richtlinien - Windows-Konfiguration - Sicherheitseinstellungen - Richtlinien für öffentliche Schlüssel - Vertrauenswürdige Stammzertifizierungsstellen konfiguriert. Klicken Sie mit der rechten Maustaste, um das Zertifikat zu importieren.

Kundenspezifische Richtlinien.

Client-PCs vertrauen nun dem selbstsignierten Zertifikat.

Wenn die Vertrauensprobleme gelöst sind, fahren wir direkt mit der Unterschriftenausgabe fort.

Erster Schritt. Signierte Datei pauschal

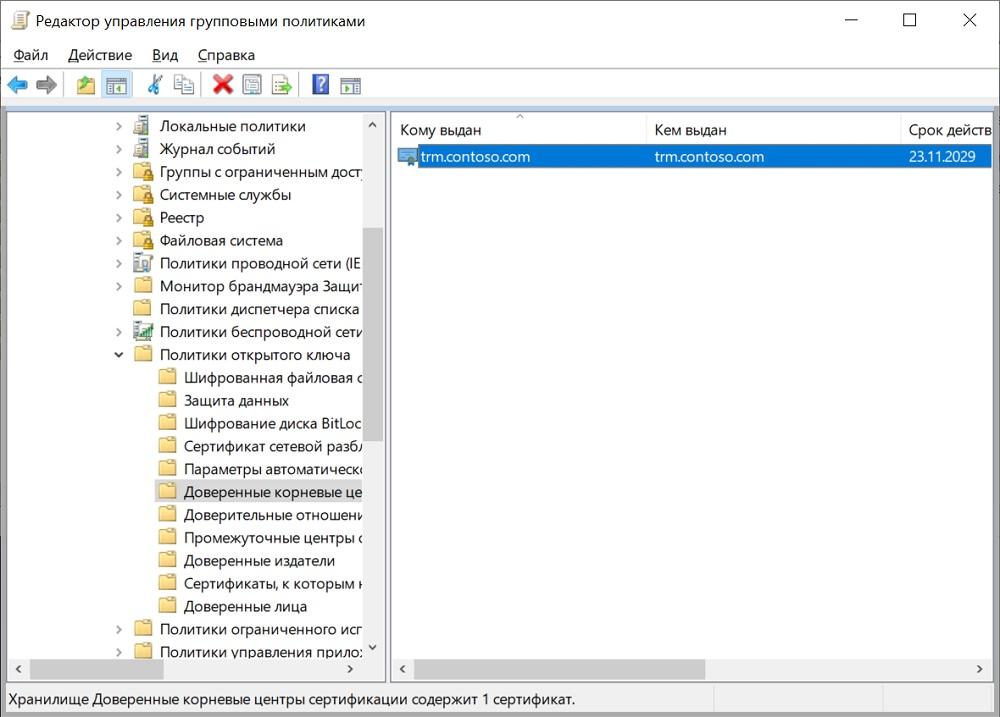

Es gibt ein Zertifikat, jetzt müssen Sie den Fingerabdruck kennen. Öffnen Sie es einfach im Snap-In "Zertifikate" und kopieren Sie es auf die Registerkarte "Komposition".

Wir brauchen den Fingerabdruck.

Es ist besser, es sofort in die richtige Form zu bringen - nur in Großbuchstaben und ohne Leerzeichen, falls vorhanden. Dies kann bequem in der PowerShell-Konsole mit dem folgenden Befehl durchgeführt werden:

("6b142d74ca7eb9f3d34a2fe16d1b949839dba8fa").ToUpper().Replace(" ","")

Nachdem Sie den Fingerabdruck im gewünschten Format erhalten haben, können Sie die RDP-Datei sicher signieren:

rdpsign.exe /sha256 6B142D74CA7EB9F3D34A2FE16D1B949839DBA8FA .\contoso.rdp

Dabei ist. \ Contoso.rdp der absolute oder relative Pfad zu unserer Datei.

Nachdem die Datei signiert wurde, ist es nicht mehr möglich, einige der Parameter über eine grafische Oberfläche wie den Servernamen zu ändern (ist dies gültig, wozu wird sonst signiert?). Wenn Sie die Einstellungen mit einem Texteditor ändern, wird die Signatur "fliegend".

Wenn Sie nun auf die Verknüpfung doppelklicken, sieht die Meldung anders aus:

Neue Nachricht. Farbe weniger gefährlich, schon Fortschritte.

Lassen Sie uns ihn auch loswerden.

Zweiter Schritt Und wieder Vertrauensprobleme

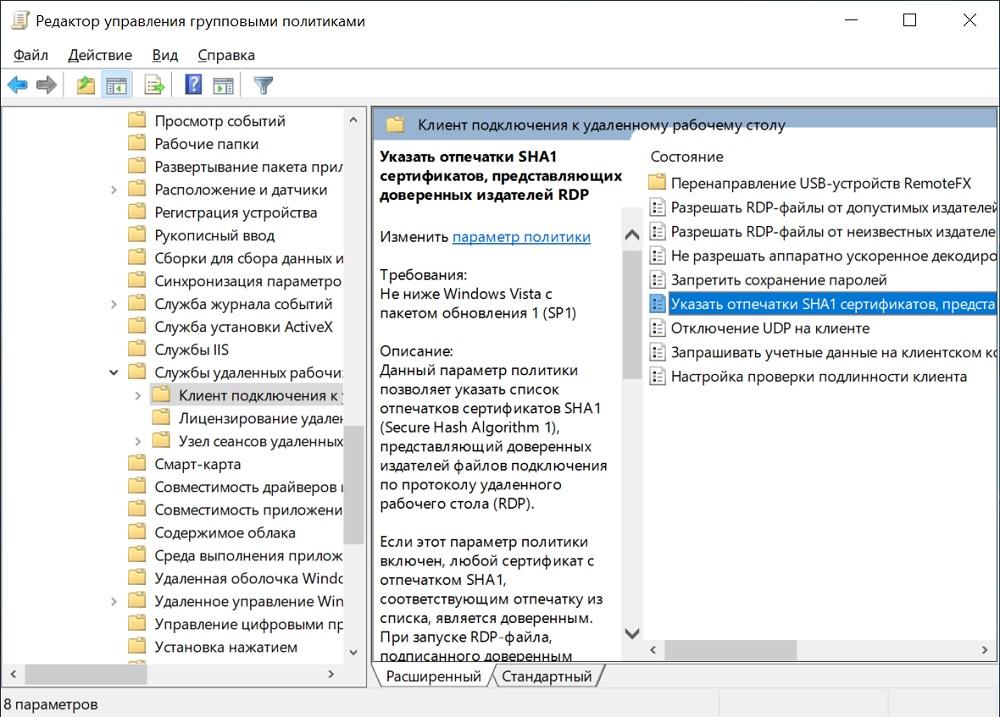

Um diese Nachricht loszuwerden, benötigen wir erneut Gruppenrichtlinien. Dieses Mal liegt der Weg in Computerkonfiguration - Richtlinien - Administrative Vorlagen - Windows-Komponenten - Remotedesktopdienste - Remotedesktopverbindungsclient - Festlegen der SHA1-Fingerabdrücke von Zertifikaten, die vertrauenswürdige RDP-Herausgeber darstellen.

Wir brauchen eine Politik.

In der Politik reicht es aus, den Fingerabdruck hinzuzufügen, den wir bereits aus dem vorherigen Schritt kennen.

Es ist zu beachten, dass diese Richtlinie die Richtlinie "Zulassen von RDP-Dateien von gültigen Herausgebern und Standard-RDP-Benutzereinstellungen" überschreibt.

Kundenspezifische Richtlinien.

Voila, jetzt keine seltsamen Fragen - nur eine Login-Passwort-Anfrage. Hmm ...

Schritt drei Transparente Serveranmeldung

In der Tat, wenn wir bereits beim Eingeben des Domänencomputers autorisiert sind, warum müssen wir dann denselben Benutzernamen und dasselbe Kennwort erneut eingeben? Wir werden die Zugangsdaten "transparent" auf den Server übertragen. Bei einem einfachen RDP (ohne Verwendung des RDS-Gateways) werden wir uns um Hilfe bemühen ... Richtig, Gruppenrichtlinien.

Wir gehen zum Abschnitt: Computerkonfiguration - Richtlinien - Administrative Vorlagen - System - Übertragung von Anmeldeinformationen - Ermöglichen Sie die Übertragung von Standardanmeldeinformationen.

Hier können Sie die erforderlichen Server zur Liste hinzufügen oder Platzhalter verwenden. Es sieht aus wie TERMSRV / trm.contoso.com oder TERMSRV / * .contoso.com.

Kundenspezifische Richtlinien.

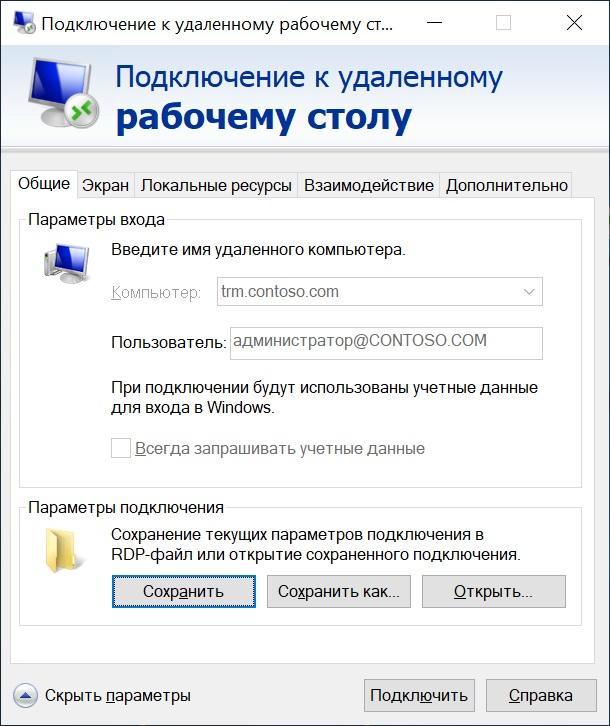

Wenn Sie sich nun unsere Verknüpfung ansehen, sieht sie ungefähr so aus:

Ändern Sie den Benutzernamen nicht.

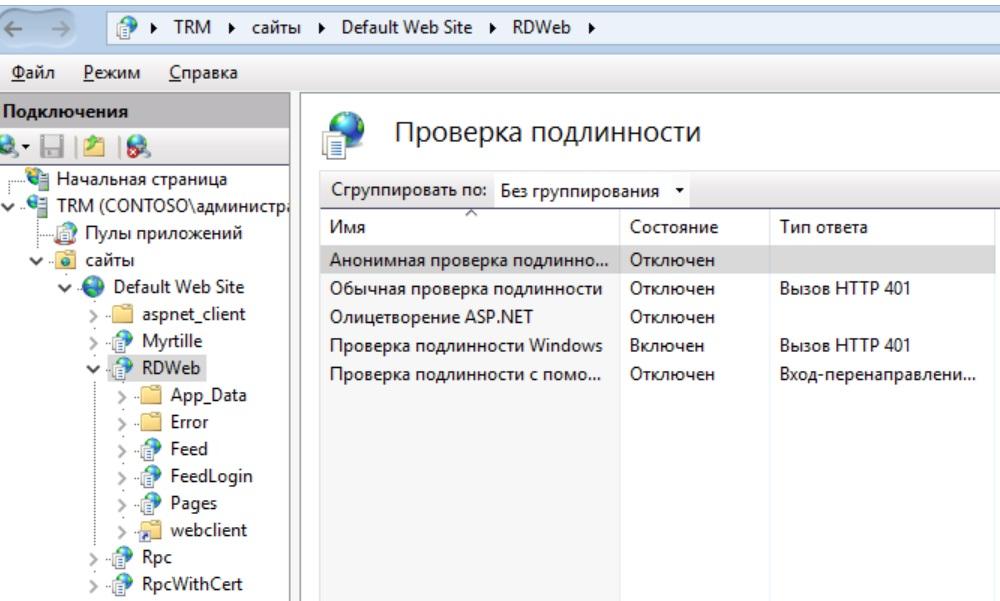

Wenn Sie RDS Gateway verwenden, müssen Sie auch die Datenübertragung zulassen. Deaktivieren Sie dazu im IIS-Manager unter "Authentifizierungsmethoden" die anonyme Authentifizierung und aktivieren Sie die Windows-Authentifizierung.

Konfigurierter IIS.

Vergessen Sie nicht, die Webdienste neu zu starten, wenn Sie fertig sind:

iisreset /noforce

Jetzt ist alles in Ordnung, keine Fragen und Wünsche.