Ein Stand, den Sie bei uns im Labor anfassen können.

Ein Stand, den Sie bei uns im Labor anfassen können.SD-WAN und SD-Access sind zwei verschiedene neue proprietäre Ansätze für die Vernetzung. Zukünftig sollten sie zu einem Overlay-Netzwerk verschmelzen, aber bisher nähern sie sich nur. Die Logik ist folgende: Wir nehmen ein Netzwerk aus dem Beispiel der neunziger Jahre und erstellen darauf alle erforderlichen Patches und Funktionen, ohne zu warten, bis es nach weiteren zehn Jahren zu einem neuen offenen Standard wird.

SD-WAN ist ein SDN-Patch für verteilte Unternehmensnetzwerke. Separat transportieren, separat steuern, damit die Kontrolle vereinfacht wird.

Pluspunkte - Alle Kommunikationskanäle werden inklusive Reserve aktiv genutzt. Es gibt eine Weiterleitung von Paketen an Anwendungen: Was, über welchen Kanal und mit welcher Priorität. Ein vereinfachtes Verfahren zum Bereitstellen neuer Punkte: Anstatt die Konfiguration aufzurollen, geben Sie nur die Adresse des Tsiski-Servers im großen Internet, des KROK-Rechenzentrums oder des Kunden an, von dem die Konfigurationen nur für Ihr Netzwerk stammen.

SD-Access (DNA) ist eine Automatisierung für das lokale Netzwerkmanagement: Konfiguration von einem Punkt aus, Assistenten, praktische Schnittstellen. Tatsächlich wird ein anderes Netzwerk mit einem anderen Transport auf der Protokollebene über Ihrem aufgebaut, und an den Umfangsgrenzen wird die Kompatibilität mit alten Netzwerken sichergestellt.

Wir werden uns im Folgenden ebenfalls damit befassen.

Jetzt gibt es einige Demos auf Prüfständen in unserem Labor, wie es aussieht und funktioniert.

Beginnen wir mit dem SD-WAN. Hauptmerkmale:

- Vereinfachung der Bereitstellung neuer Punkte (ZTP) - Es wird davon ausgegangen, dass Sie dem Punkt die Serveradresse mit den Einstellungen irgendwie zuführen. Ein Punkt klopft darauf, empfängt eine Konfiguration, rollt sie und schaltet das Bedienfeld ein. Dies bietet Zero-Touch Provisioning (ZTP). Um das Endgerät bereitzustellen, muss der Netzwerktechniker nicht zum Standort gehen. Die Hauptsache ist, das Gerät korrekt einzuschalten und alle Kabel daran anzuschließen, dann wird das Gerät selbst mit dem System verbunden. Sie können Konfigurationen über DNS-Abfragen in der Cloud des Herstellers von einem angeschlossenen USB-Laufwerk herunterladen oder einen Hyperlink von einem Laptop öffnen, der über WLAN oder Ethernet mit dem Gerät verbunden ist.

- Vereinfachung der Routineverwaltung des Netzwerks - eine Konfiguration aus Vorlagen, globale Richtlinien, die zentral für mindestens fünf Niederlassungen konfiguriert werden können, mindestens für 5.000. Alles aus einer Hand. Dass es keinen langen Weg gab - eine sehr bequeme Möglichkeit, automatisch zur vorherigen Konfiguration zurückzukehren.

- Verkehrsmanagement auf Anwendungsebene - Gewährleistung der Qualität und kontinuierlichen Aktualisierung von Anwendungssignaturen. Richtlinien werden zentral konfiguriert und zusammengefasst (es ist nicht erforderlich, die Routenkarten für jeden Router wie zuvor zu schreiben und zu aktualisieren). Es ist ersichtlich wer, wohin und was sendet.

- Netzwerksegmentierung. Unabhängige isolierte VPNs auf der gesamten Infrastruktur - jedes mit eigenem Routing. Standardmäßig ist der Datenverkehr zwischen ihnen geschlossen. Sie können nur in verständlichen Netzwerkknoten auf verständliche Datenverkehrstypen zugreifen, indem Sie beispielsweise alles über eine große Firewall oder einen Proxy übertragen.

- Sichtbarkeit des Netzwerkleistungsverlaufs - Funktionsweise von Anwendungen und Kanälen. Es ist sehr nützlich, um die Situation zu analysieren und zu korrigieren, noch bevor sich die Benutzer über den instabilen Betrieb von Anwendungen beschweren.

- Sichtbarkeit über die Kanäle - ob sie das Geld wert sind, ob zwei verschiedene Betreiber wirklich zu Ihnen in der Einrichtung kommen oder tatsächlich, sie durchlaufen dasselbe Netzwerk und bauen sich zur gleichen Zeit ab / fallen ab.

- Sichtbarkeit für Cloud-Anwendungen und Steuerung des Datenverkehrs über verschiedene darauf basierende Kanäle (Cloud Onramp).

- Eine Hardware enthält einen Router und eine Firewall (genauer NGFW). Weniger Hardware - Billiger bei der Bereitstellung eines neuen Zweigs.

Komponenten und Architektur von SD-WAN-Lösungen

Endgeräte sind WAN-Router, die hardwaremäßig und virtuell sind.

Orchestratoren sind ein Netzwerkverwaltungstool. Sie werden mit Endgeräteparametern, Verkehrsrouting-Richtlinien und Sicherheitsfunktionen konfiguriert. Die resultierenden Konfigurationen werden automatisch über das Steuerungsnetzwerk an die Knoten gesendet. Parallel dazu lauscht der Orchestrator dem Netzwerk und überwacht die Verfügbarkeit von Geräten, Ports, Kommunikationskanälen und Ladeschnittstellen.

Analytics-Tools. Sie erstellen Berichte auf der Grundlage von Daten, die von Endgeräten gesammelt wurden: Verlauf der Qualität der Kanäle, Netzwerkanwendungen, Verfügbarkeit von Knoten usw.

Die Controller sind für die Anwendung von Richtlinien für das Verkehrsrouting auf das Netzwerk verantwortlich. Das nächstliegende Analogon in herkömmlichen Netzwerken kann als BGP-Routenreflektor betrachtet werden. Die globalen Richtlinien, die der Administrator im Orchestrator konfiguriert, bewirken, dass die Controller die Zusammensetzung ihrer Routingtabellen ändern und aktualisierte Informationen an die Endgeräte senden.

Was der IT-Service vom SD-WAN erhält:

- Der Sicherungskanal wird ständig verwendet (nicht im Leerlauf). Es fällt billiger aus, weil Sie zwei weniger dicke Kanäle zulassen können.

- Anwendungsdatenverkehr zwischen Kanälen automatisch umschalten.

- Administratorzeit: Sie können ein Netzwerk global aufbauen und nicht mit configs durch jedes Eisenstück kriechen.

- Die Geschwindigkeit, mit der neue Zweige entstehen. Sie ist viel höher.

- Geringere Ausfallzeiten beim Austausch toter Geräte.

- Schnelle Neukonfiguration des Netzwerks für neue Dienste.

Was bringt ein Unternehmen mit SD-WAN?

- Garantierte Arbeit von Geschäftsanwendungen in einem verteilten Netzwerk, auch über offene Internetkanäle. Hier geht es um betriebswirtschaftliche Vorhersehbarkeit.

- Sofortiger Support für neue Geschäftsanwendungen im gesamten verteilten Netzwerk, unabhängig von der Anzahl der Zweigstellen. Es geht um Geschäftsgeschwindigkeit.

- Schnelle und sichere Verbindung von Zweigstellen an beliebigen Standorten mithilfe einer beliebigen Verbindungstechnologie (das Internet ist überall, Mietleitungen und VPNs jedoch nicht). Hier geht es um die Flexibilität des Unternehmens bei der Auswahl eines Standorts.

- Es kann ein Projekt mit Lieferung und Inbetriebnahme sein, oder es kann eine Dienstleistung sein

mit monatlichen Zahlungen von einem IT-Unternehmen, Dienstleister oder Cloud-Betreiber. Für wen ist es bequem.

Die geschäftlichen Vorteile von SD-WAN können völlig unterschiedlich sein. Ein Kunde teilte uns beispielsweise mit, dass ein Top-Manager eine Anfrage nach einem direkten Draht zu allen Mitarbeitern eines mehrtausendsten Unternehmens und der Fähigkeit zur Bereitstellung von Inhalten erhalten habe.

Für uns war es eine "Militäroperation". Zu diesem Zeitpunkt lösten wir bereits das Problem der Modernisierung der KSPD. Und wenn wir verstehen, dass wir im Grunde Geräte renovieren müssen und der Technologie-Stack weiterentwickelt wurde, warum müssen wir dann dieselben Technologien und Dienstleistungen renovieren, wenn wir noch weiter gehen können?

Ein SD-WAN wird von enikey forces lokal installiert. Dies ist wichtig für entfernte Zweigstellen, in denen es möglicherweise keinen normalen Administrator gibt. Senden Sie es per Post, sagen Sie: „Kabel 1, stecken Sie es in Box 1, Kabel 2 - in Box 2 und verwechseln Sie es nicht! Verwechseln Sie nicht, # @ $ @%! " Und wenn sie es nicht verwechseln, kommuniziert das Gerät selbst mit dem zentralen Server, übernimmt die Konfiguration und wendet sie an, und dieses Büro wird Teil des sicheren Unternehmensnetzwerks. Es ist schön, wenn Sie nicht reisen müssen, und es ist einfach, das Budget zu rechtfertigen.

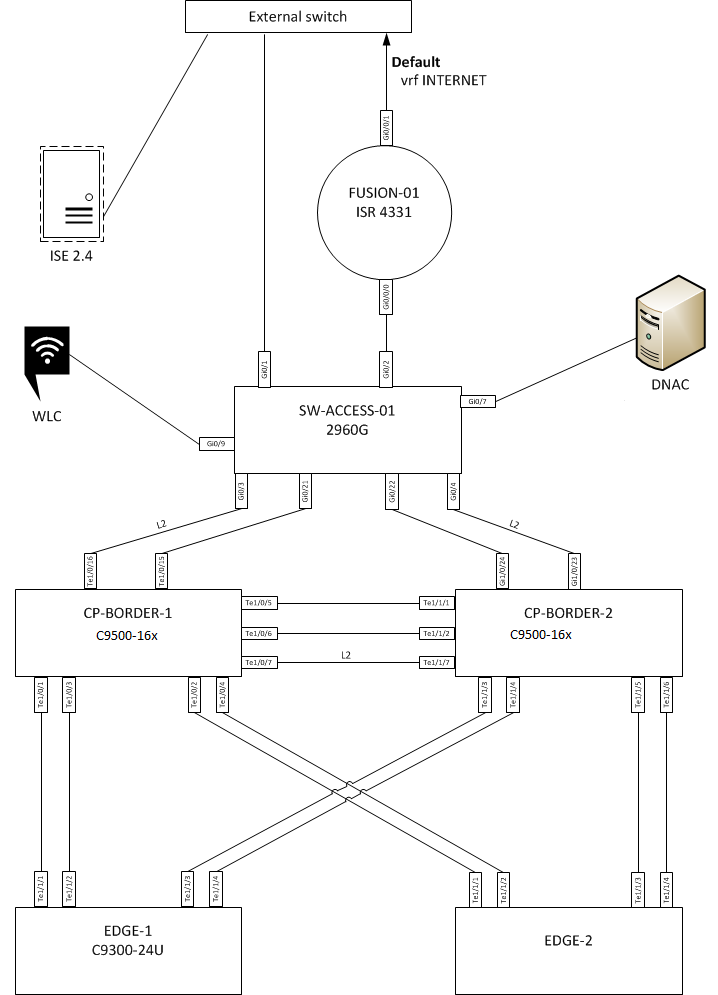

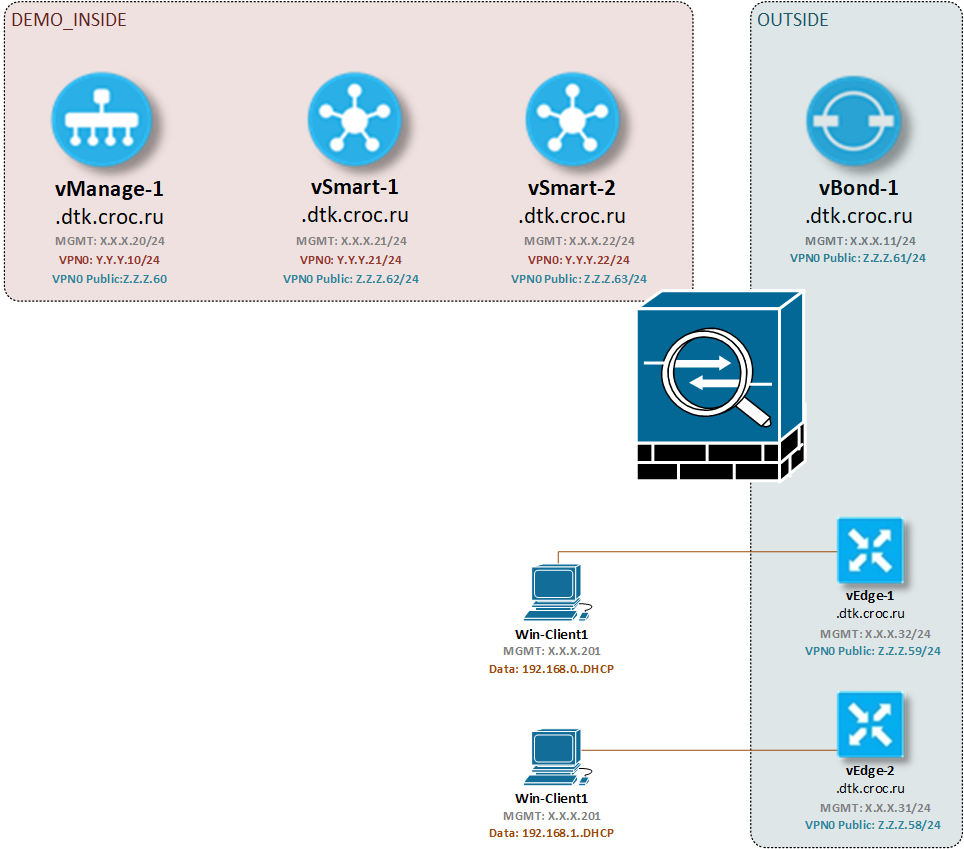

Und hier ist der Aufbau des Standes:

Einige Beispiele für Anpassungen:

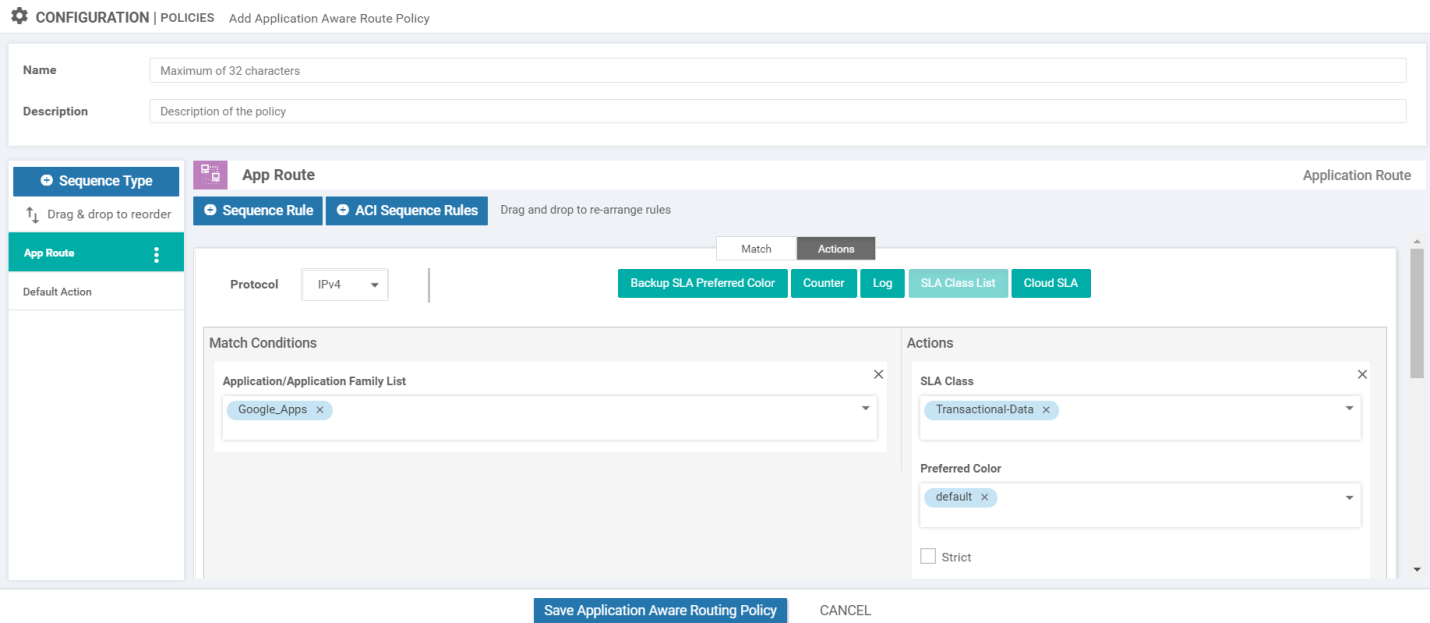

Policy - Globale Verkehrsmanagementregeln. Richtlinienbearbeitung.

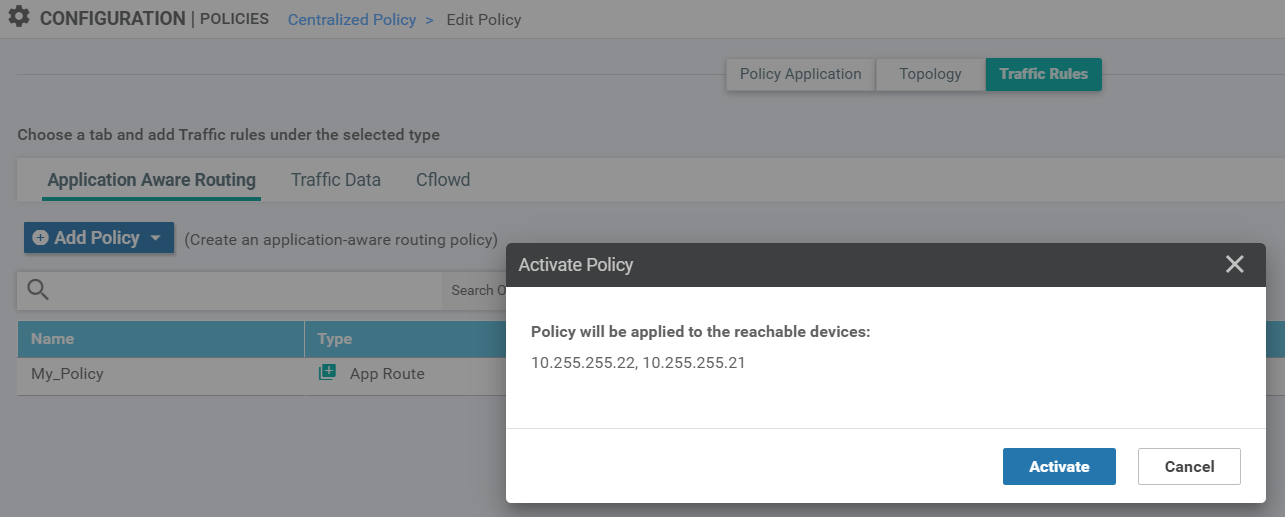

Policy - Globale Verkehrsmanagementregeln. Richtlinienbearbeitung. Aktivieren Sie eine Verkehrssteuerungsrichtlinie.

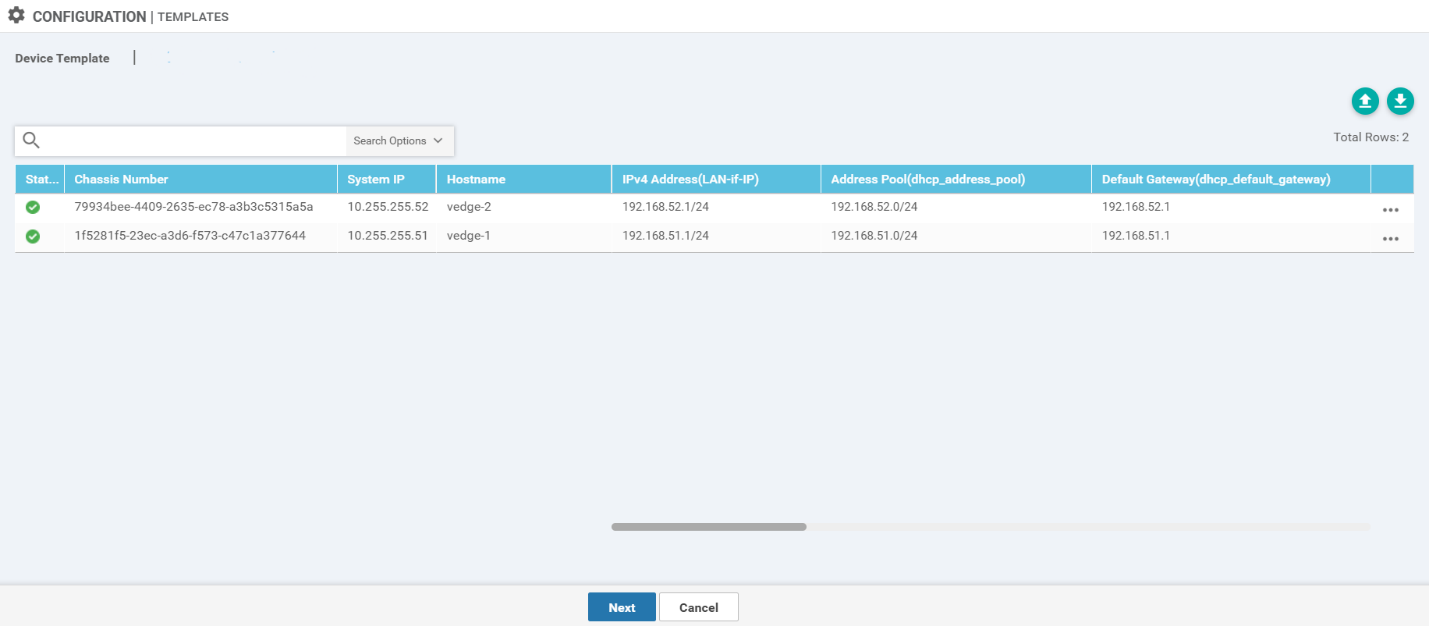

Aktivieren Sie eine Verkehrssteuerungsrichtlinie. Masseneinrichtung grundlegender Geräteparameter (IP-Adressen, DHCP-Pools).

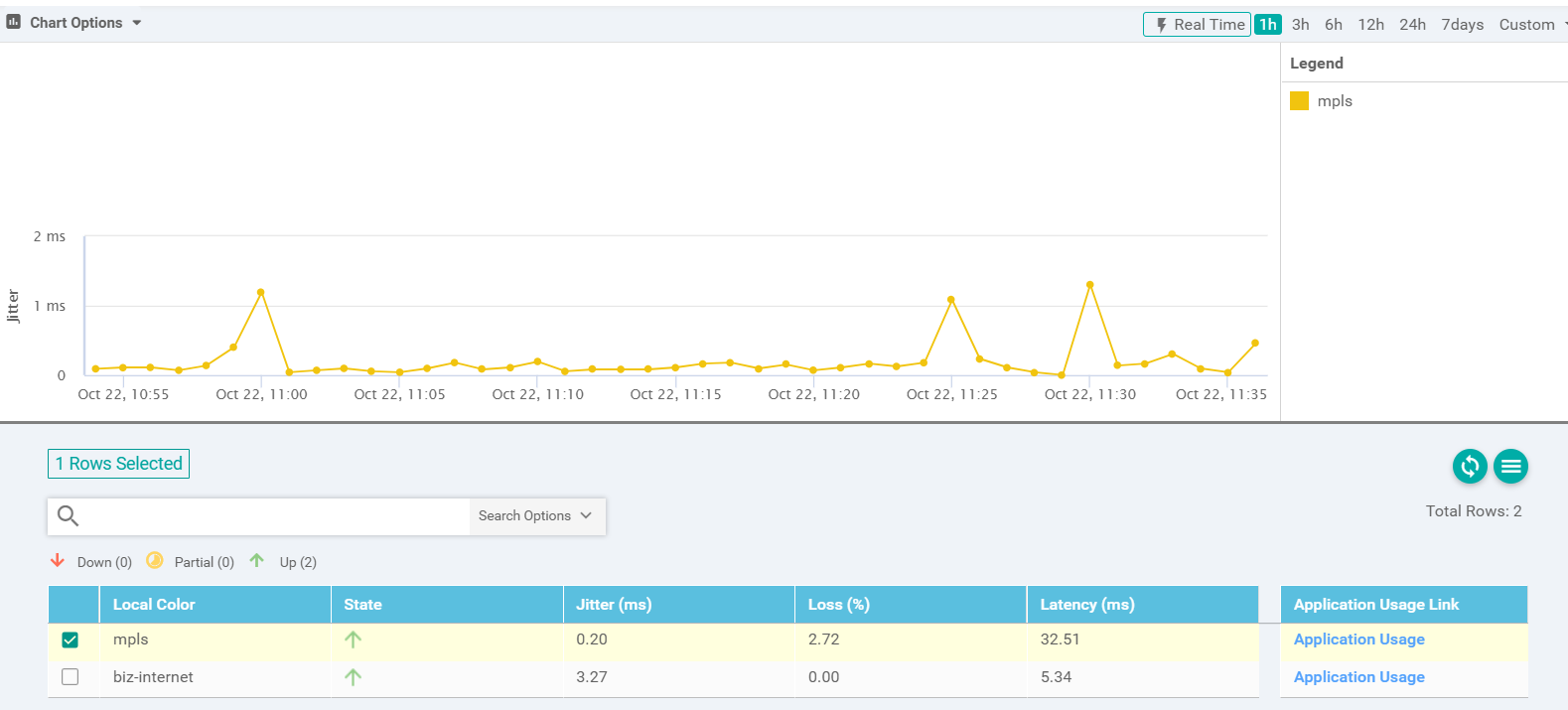

Masseneinrichtung grundlegender Geräteparameter (IP-Adressen, DHCP-Pools).Screenshots zur Überwachung der Anwendungsleistung

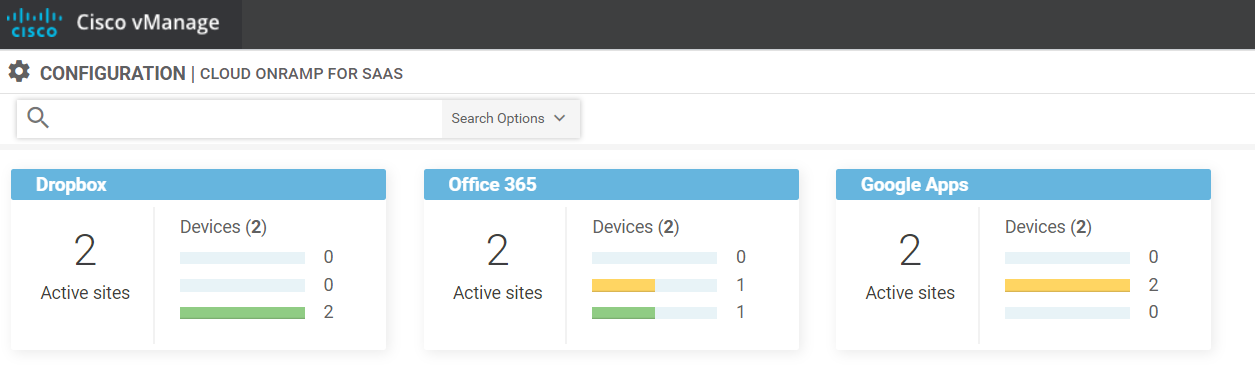

Für Cloud-Anwendungen.

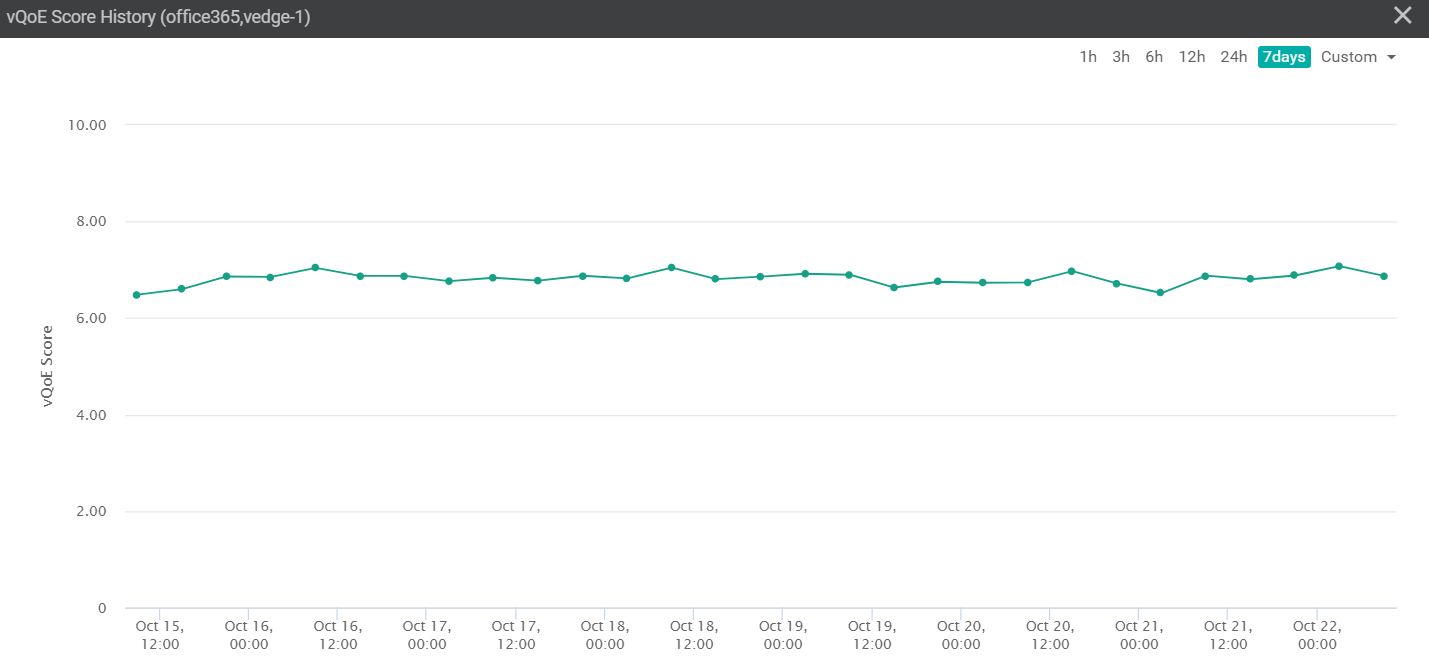

Für Cloud-Anwendungen. Details zu Office365.

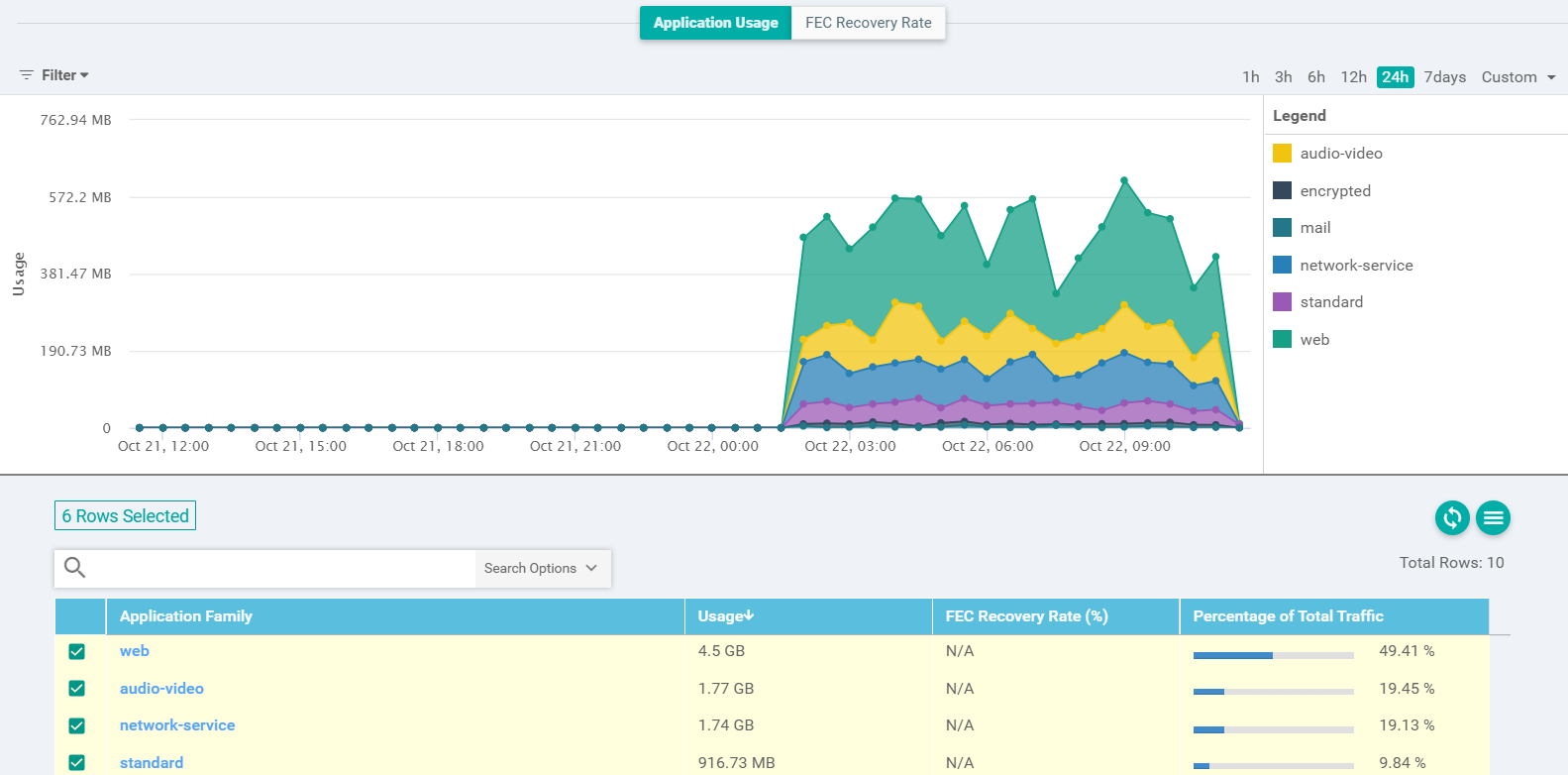

Details zu Office365. Für On-Prem-Anwendungen. Leider konnten wir auf unserem Stand keine Anwendungen mit Fehlern finden (die FEC-Wiederherstellungsrate liegt überall bei Null).

Für On-Prem-Anwendungen. Leider konnten wir auf unserem Stand keine Anwendungen mit Fehlern finden (die FEC-Wiederherstellungsrate liegt überall bei Null). Zusätzlich - Leistung von Datenübertragungskanälen.

Zusätzlich - Leistung von Datenübertragungskanälen.Welche Hardware wird auf SD-WAN unterstützt?

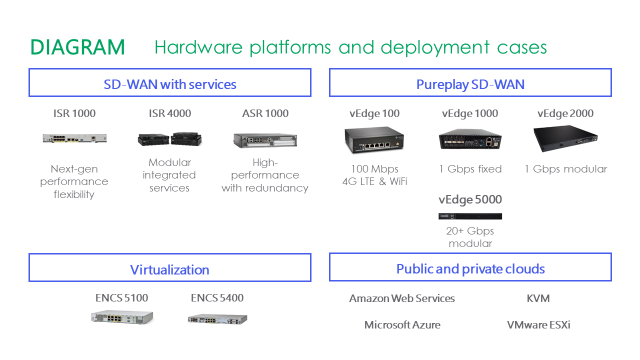

1. Hardware-Plattformen:

- Cisco vEdge-Router (früher als Viptela vEdge bezeichnet), auf denen Viptela OS ausgeführt wird.

- Integrated Services Router (ISRs) der Serien 1.000 und 4.000 mit IOS XE SD-WAN.

- 1.000 Series Aggregation Services Router (ASR) mit IOS XE SD-WAN.

2. Virtuelle Plattformen:

- 1.000 V Cloud Services Router (CSR) mit IOS XE SD-WAN.

- VEdge Cloud Router mit Viptela OS.

Virtuelle Plattformen können auf Cisco x86-Computerplattformen wie dem Enterprise Network Compute System (ENCS) der 5.000er-Serie, dem Unified Computing System (UCS) und der Cloud Services Platform (CSP) der 5.000er-Serie bereitgestellt werden. Verwenden eines Hypervisors wie KVM oder VMware ESi.

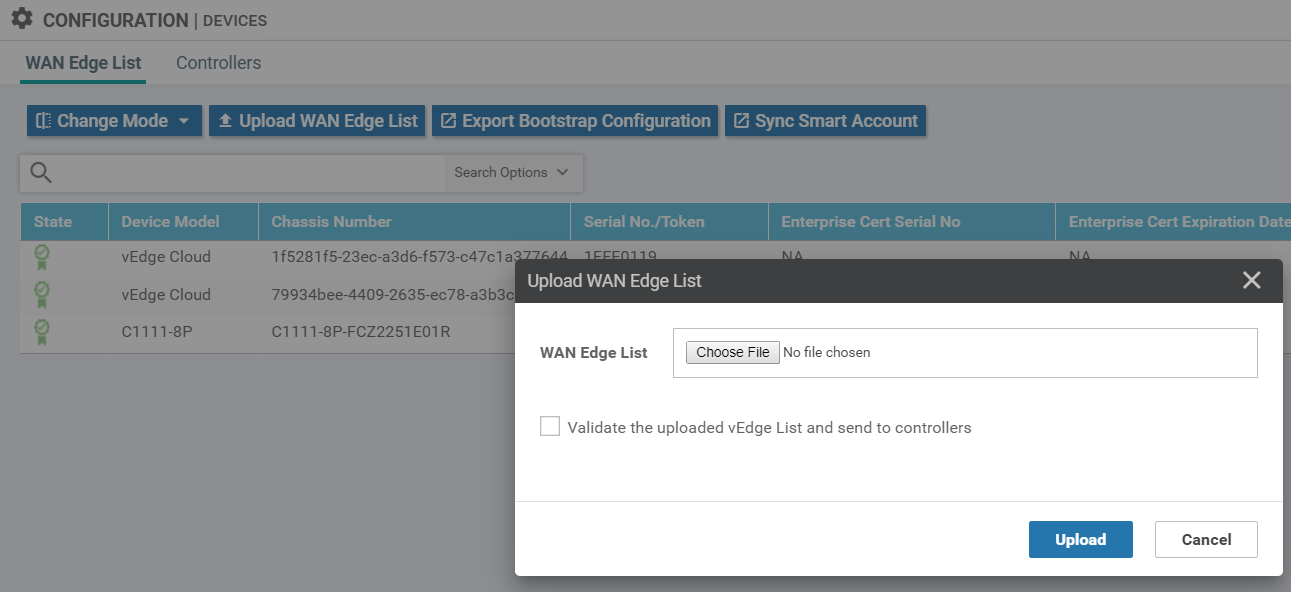

Wie ein neues Gerät rollt

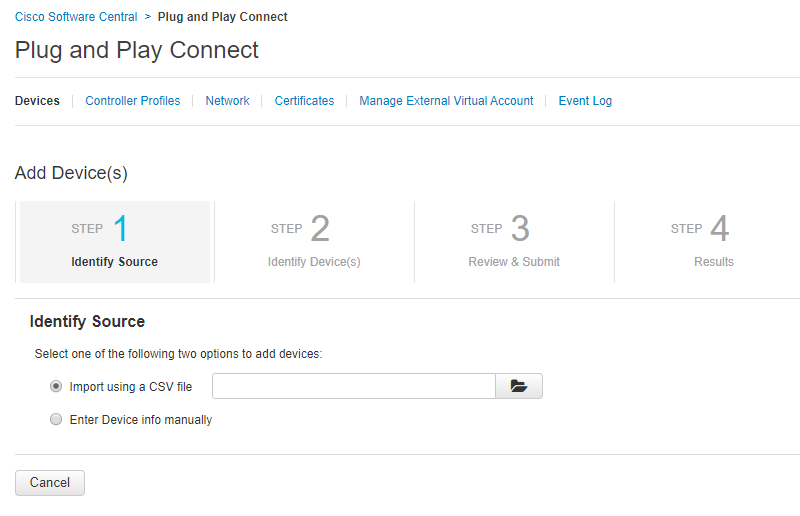

Die Liste der lizenzierten Bereitstellungsgeräte wird entweder von einem Smart Account in Cisco oder von einer CSV-Datei heruntergeladen. Ich werde später versuchen, weitere Screenshots zu erhalten. Jetzt sind keine neuen Geräte für die Bereitstellung verfügbar.

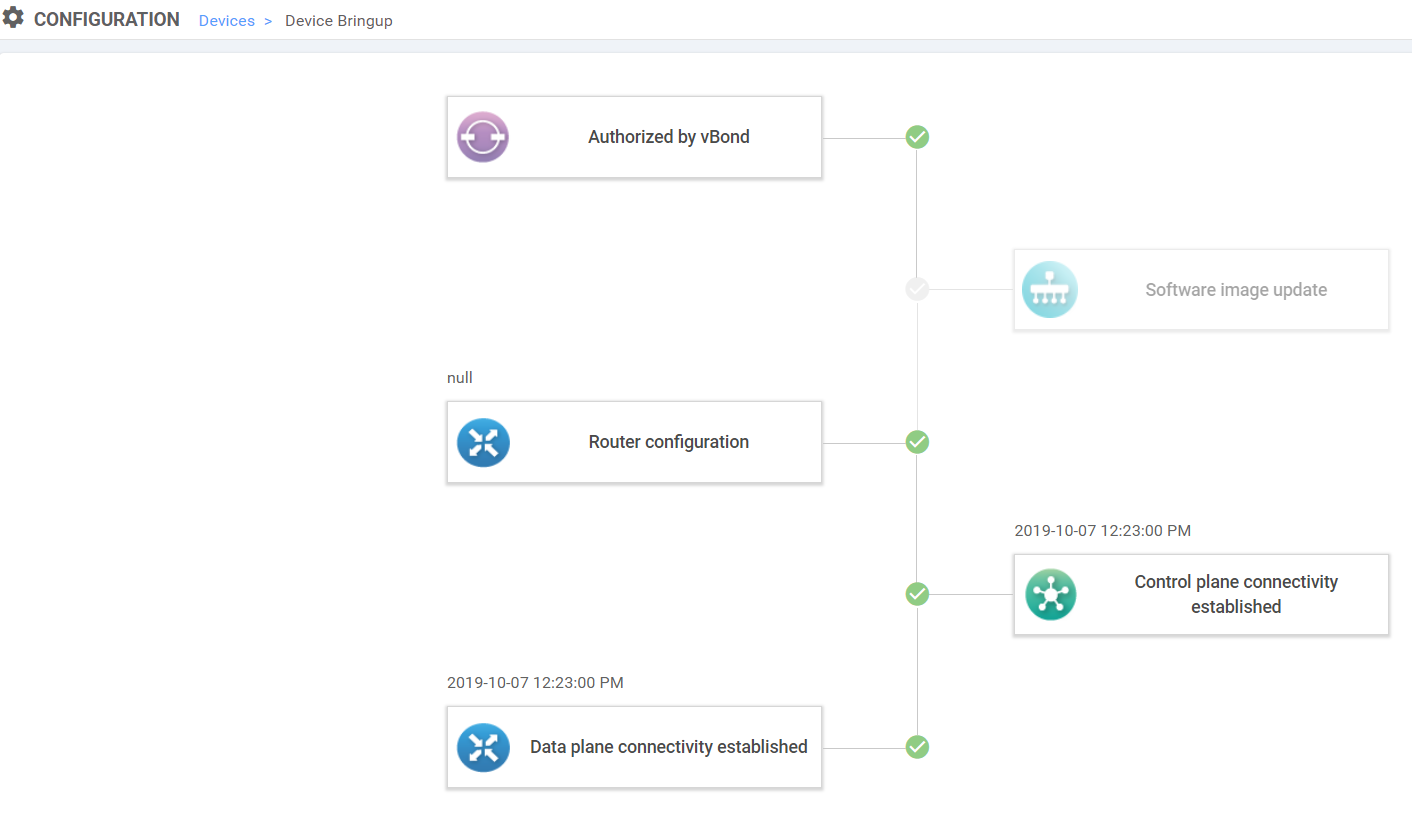

Die Reihenfolge der Schritte, die ein Gerät während der Bereitstellung durchläuft.

Die Reihenfolge der Schritte, die ein Gerät während der Bereitstellung durchläuft.

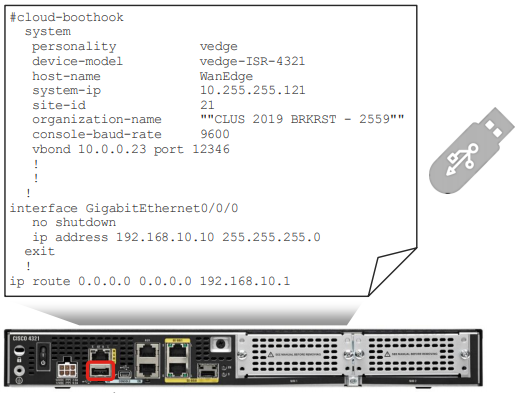

So rollen Sie ein neues Gerät / eine neue Konfigurationsmethode

Wir bekommen Geräte im Smart Account.

Sie können die CSV-Datei herunterladen oder eine nach der anderen herunterladen:

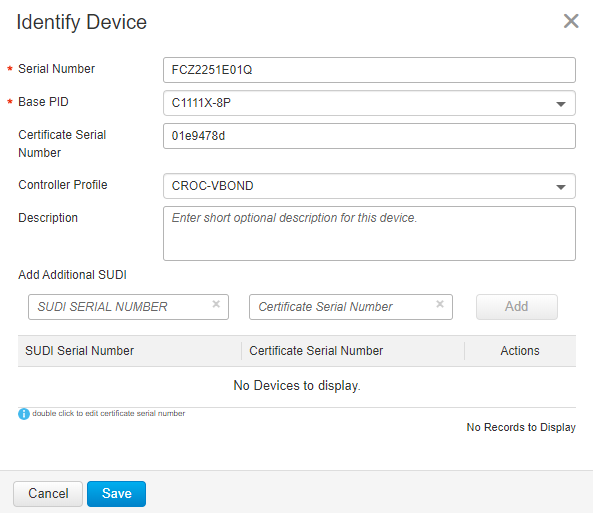

Wir geben die Geräteparameter ein:

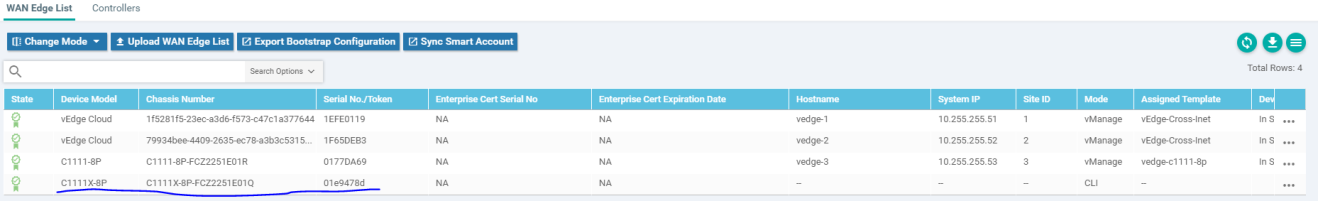

Außerdem synchronisieren wir in vManage Daten mit Smart Account. Das Gerät wird in der Liste angezeigt:

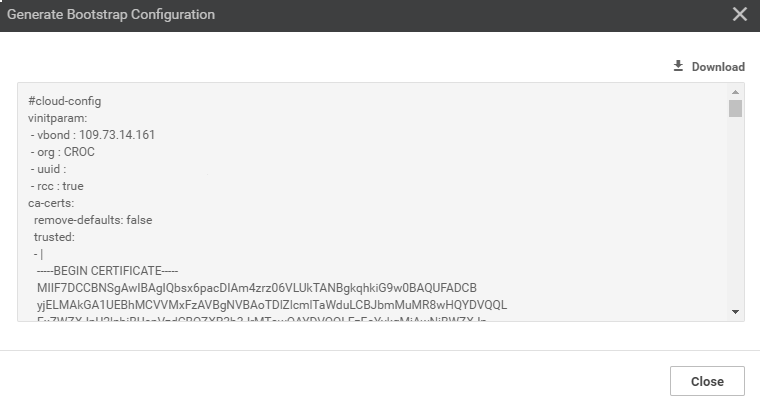

Klicken Sie im Dropdown-Menü gegenüber dem Gerät auf Bootstrap-Konfiguration erstellen

und erhalte die anfängliche Konfiguration:

Diese Konfiguration muss dem Gerät zugeführt werden. Am einfachsten ist es, ein USB-Flash-Laufwerk mit einer gespeicherten Datei namens ciscosd-wan.cfg an das Gerät anzuschließen. Beim Booten sucht das Gerät nach dieser Datei.

Nach Erhalt der anfänglichen Konfiguration kann das Gerät das Orchester erreichen und von dort eine vollständige Konfiguration abrufen.

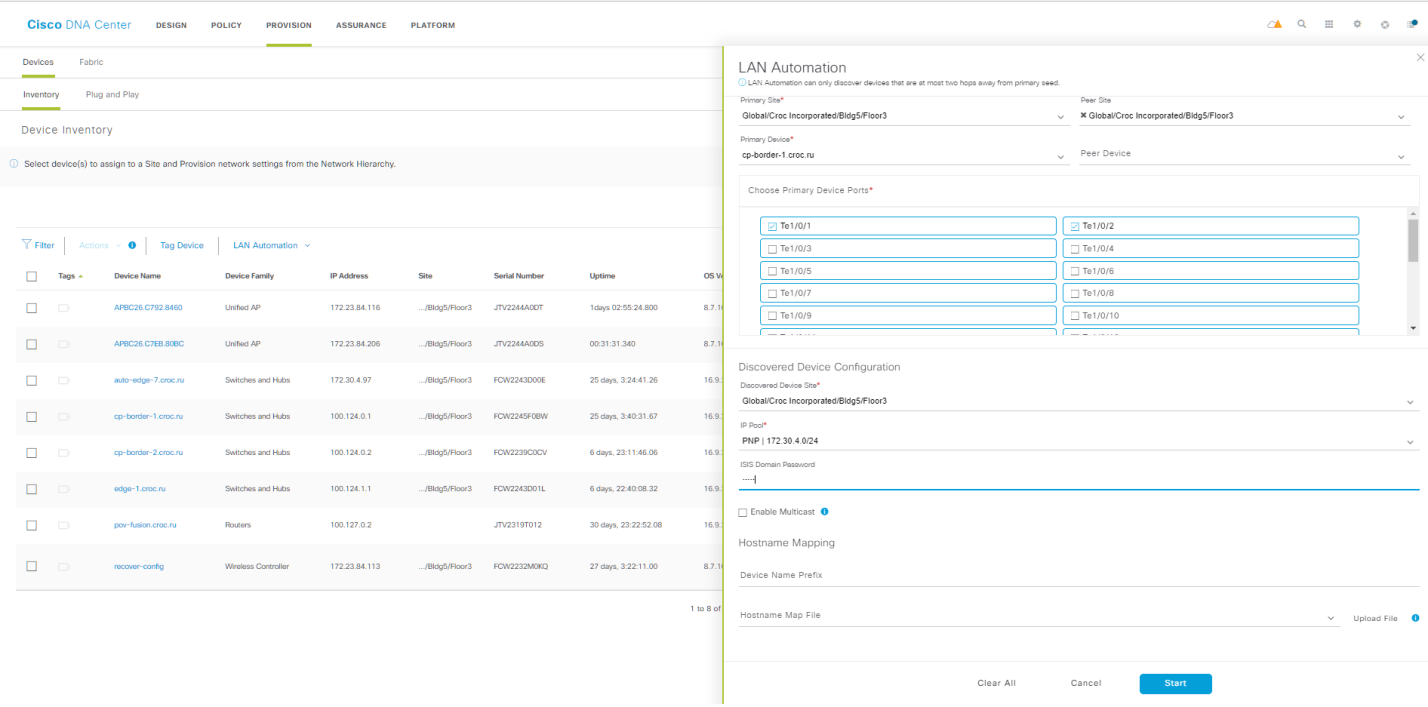

Wir schauen uns SD-Access (DNA) an

SD-Access vereinfacht die Konfiguration von Ports und Zugriffsrechten zum Verbinden von Benutzern. Dies geschieht mit Hilfe von Assistenten. Portparameter werden in Bezug auf die Gruppen Administratoren, Buchhaltung, Drucker und nicht auf VLANs und IP-Subnetze festgelegt. Dies minimiert menschliches Versagen. Wenn das Unternehmen beispielsweise viele Niederlassungen in Russland hat und die Zentrale überlastet ist, können Sie mit SD-Access weitere Probleme vor Ort lösen. Zum Beispiel dieselben Aufgaben wie bei der Problembehandlung.

Für IS ist es wichtig, dass SD-Access eine klare Trennung von Benutzern und Geräten in Gruppen und die Definition von Interaktionsrichtlinien zwischen ihnen, die Autorisierung für jede Client-Verbindung zum Netzwerk und die Bereitstellung von "Zugriffsrechten" im gesamten Netzwerk beinhaltet. Wenn Sie diesen Ansatz befolgen, ist die Verwaltung wesentlich einfacher.

Dank der Plug-and-Play-Agenten in den Switches wird auch der Startvorgang für neue Büros vereinfacht. Sie müssen nicht mit der Konsole über die Kreuzung rennen oder zum Objekt gehen.

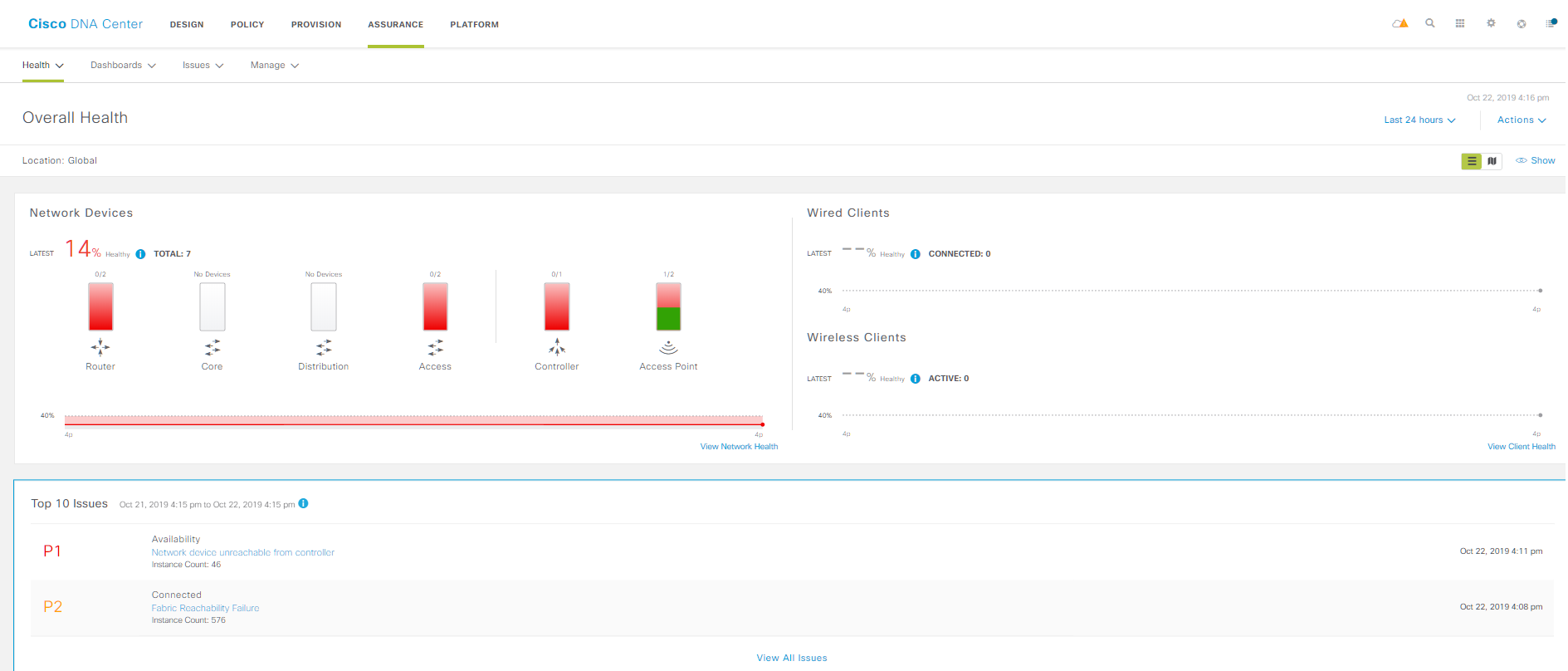

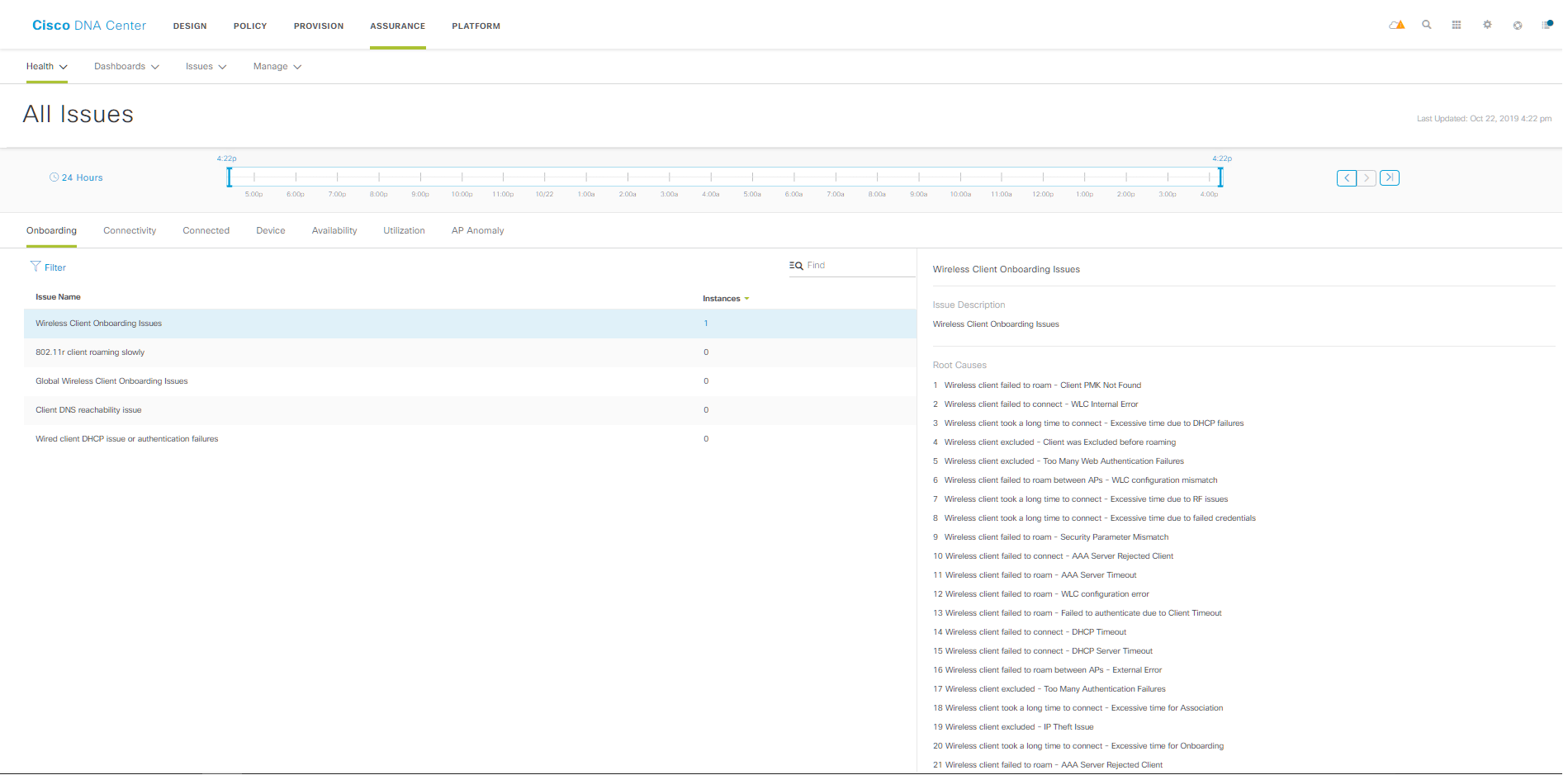

Hier sind einige Konfigurationsbeispiele:

Allgemeiner Status.

Vom Administrator zu betrachtende Vorfälle.

Vom Administrator zu betrachtende Vorfälle. Automatische Empfehlungen, was in Configs geändert werden soll.

Automatische Empfehlungen, was in Configs geändert werden soll.SD-WAN-Integrationsplan mit SD-Access

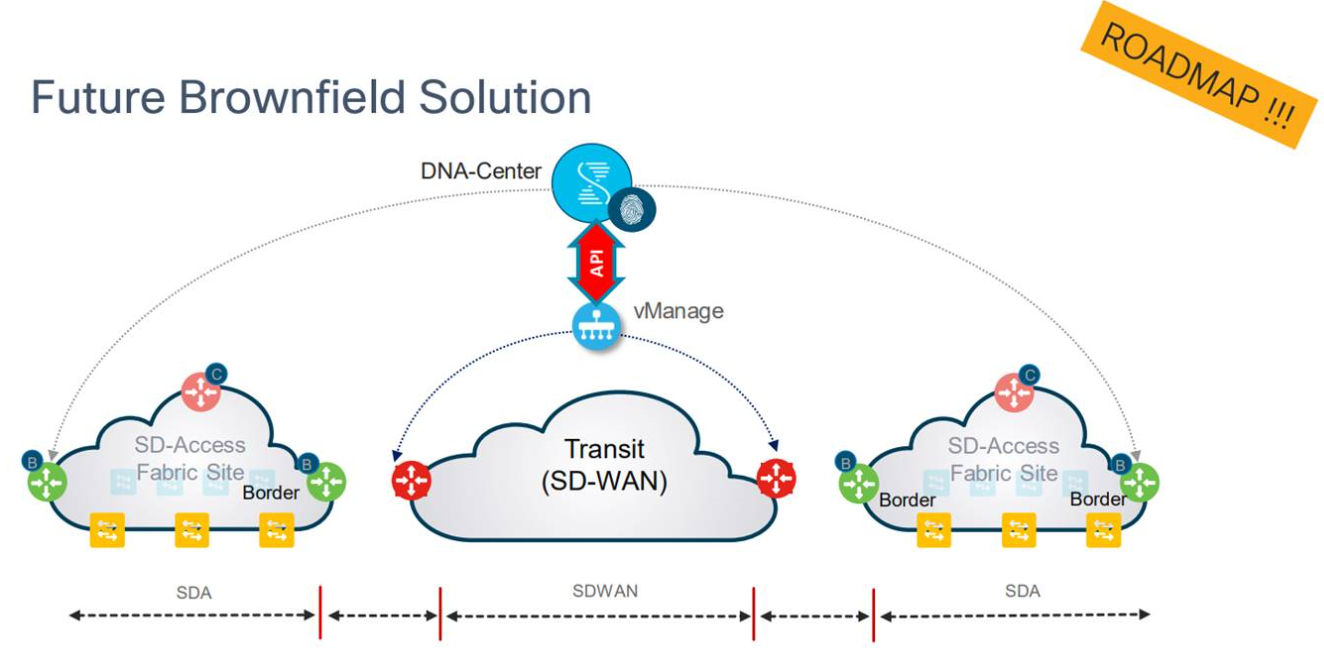

Ich habe gehört, dass Tsiska solche Pläne hat - SD-WAN und SD-Access. Dies sollte die Hämorrhoiden bei der Behandlung geografisch verteilter und lokaler KSPD erheblich reduzieren.

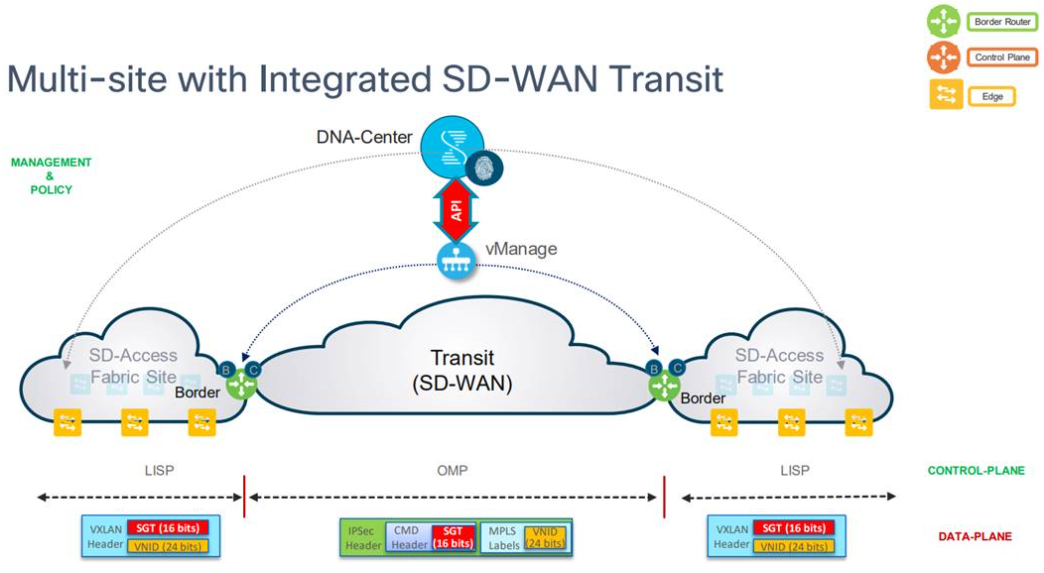

vManage (SD-WAN Orchestrator) wird über die API mit DNA Center (SD-Access Controller) gesteuert.

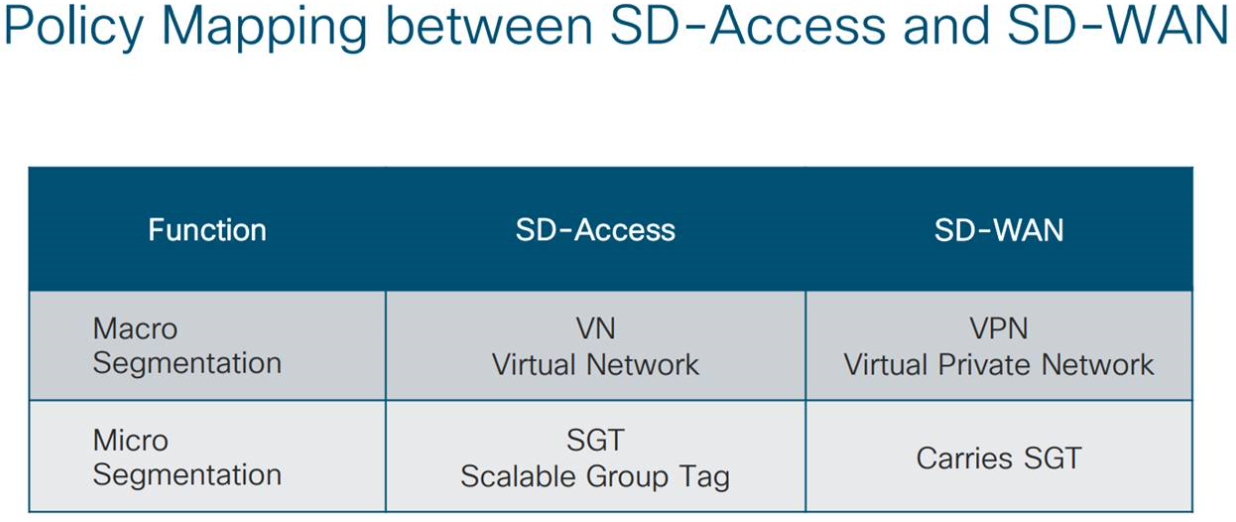

Mikro- und Makrosegmentierungsrichtlinien werden wie folgt zugeordnet:

Auf Paketebene sieht es so aus:

Wer und was denkt darüber

Wir arbeiten seit 2016 mit SD-WAN in einem separaten Labor, in dem wir verschiedene Lösungen für die Bedürfnisse von Handel, Banken, Transport und Industrie testen.

Wir kommunizieren viel mit echten Kunden.

Ich kann sagen, dass der Einzelhandel SD-WAN bereits souverän testet, und einige tun dies mit Anbietern (meistens mit Cisco), aber es gibt diejenigen, die versuchen, das Problem selbst zu lösen: Sie schreiben eine eigene Version der Software, die an SD-WAN erinnert.

Auf die eine oder andere Weise möchte jeder zu einer zentralen Verwaltung des gesamten Ausrüstungszoos kommen. Dies ist ein Verwaltungspunkt für nicht standardmäßige Installationen und ein Standard für verschiedene Anbieter und verschiedene Technologien. Es ist wichtig, die manuelle Arbeit so gering wie möglich zu halten, da dies zum einen das Risiko des menschlichen Faktors beim Einrichten von Geräten verringert und zum anderen IT-Serviceressourcen für andere Aufgaben freigibt. Normalerweise ist das Verständnis für die Notwendigkeit auf sehr lange Aktualisierungszyklen im ganzen Land zurückzuführen. Und wenn zum Beispiel der Einzelhandel Alkohol verkauft, braucht sie eine ständige Verbindung zum Verkauf. Ein Upgrade oder ein einfacher Nachmittag wirkt sich direkt auf den Umsatz aus.

Jetzt hat der Einzelhandel ein klares Verständnis dafür entwickelt, für welche Aufgaben die IT SD-WAN verwenden wird:

- Schnelle Bereitstellung (häufig bei LTE erforderlich, bevor der Kabelanbieter eintraf; häufig muss der neue Punkt vom GPC-Administrator in der Stadt angesprochen und anschließend das Center nur überprüft und konfiguriert werden).

- Zentrales Management, Kommunikation für ausländische Einrichtungen.

- Reduzierung der Telekommunikationskosten.

- Verschiedene zusätzliche Dienste (DPI-Funktionen ermöglichen die Bereitstellung von Prioritätsdatenverkehr aus wichtigen Anwendungen wie Bargeld).

- Arbeite automatisch mit Kanälen, nicht mit Händen.

Und es gibt auch eine Konformitätsprüfung - alle reden viel darüber, aber niemand nimmt es als Problem wahr. Die Aufrechterhaltung, dass alles korrekt funktioniert, funktioniert auch in diesem Paradigma einwandfrei. Viele glauben, dass sich der gesamte Markt für Netzwerktechnologie insgesamt in diese Richtung bewegen wird.

Banks, IMHO, testet beim SD-WAN eher ein neues technologisches Feature. Sie warten auf das Ende der Unterstützung früherer Gerätegenerationen, und erst dann werden sie sich ändern. Banken haben in der Regel eine besondere Atmosphäre durch Kommunikationskanäle, weshalb sie der aktuelle Stand der Branche nicht sonderlich stört. Probleme liegen eher in anderen Ebenen.

Im Gegensatz zum russischen Markt in Europa wird SD-WAN aktiv eingeführt. Sie haben teurere Kommunikationskanäle, und deshalb bringen europäische Unternehmen ihren Stapel zu russischen Einheiten. In Russland herrscht eine gewisse Stabilität, da die Kosten für Kanäle (auch wenn die Region 25-mal teurer ist als das Zentrum) ganz normal aussehen und keine Fragen aufwerfen. Von Jahr zu Jahr wird das Budget bedingungslos auf die Kommunikationskanäle gelegt.

Hier ist ein Beispiel aus der Welt, in dem ein Unternehmen durch SD-WAN auf Tsiska Zeit und Geld gespart hat.

Es gibt eine solche Firma - National Instruments. Ab einem bestimmten Zeitpunkt stellten sie fest, dass das globale Computernetzwerk, das durch die Kombination von 88 Standorten auf der ganzen Welt "erhalten" wurde, ineffektiv war. Außerdem mangelte es dem Unternehmen an Bandbreite und Warmwasserleistung. Es gab kein Gleichgewicht zwischen dem kontinuierlichen Wachstum des Unternehmens und dem begrenzten IT-Budget.

Mit SD-WAN konnten die MPLS-Kosten von National Instruments um 25% gesenkt werden (Einsparung von 450.000 USD bis Ende 2018), indem die Bandbreite um 3.075% erhöht wurde.

Nach der Einführung von SD-WAN erhielt das Unternehmen ein intelligentes softwaredefiniertes Netzwerk und ein zentrales Richtlinienmanagement, um den Datenverkehr und die Anwendungsleistung automatisch zu optimieren.

Hier ist ein detaillierter Fall.

Hier ist ein völlig verrückter Fall, in dem S7 in ein anderes Büro verlegt wurde, als zunächst alles schwer begann, aber interessanterweise mussten 1.500 Ports neu erstellt werden. Aber dann ist etwas schief gelaufen, und infolgedessen haben sich die Administratoren als die letzten vor Ablauf der Frist herausgestellt, an die alle angehäuften Verzögerungen gerichtet sind.

Lesen Sie mehr auf Englisch:

Auf Russisch: