Grüße an alle, die sich für das Thema elektronische Schlüssel-Geländefahrzeuge interessieren. In Wahrheit verfolge ich selbst die Neuigkeiten in diesem Bereich schon lange nicht mehr. Aber ich möchte meine Entwicklung vor drei Jahren veröffentlichen, da sie leicht zu wiederholen ist und für jemanden von Interesse sein kann. Fazit: Statt eines Dutzend Tasten mit All-Terrain-Codes und nur Codes können alle Tasten in einem kleinen Gerät aufbewahrt werden.

Haftungsausschluss: Wiederholung - Ich fordere nicht zur Montage und Verwendung auf - Sie sind dafür verantwortlich, ich teile Informationen nur zu Informationszwecken. Zum Beispiel, um Unternehmen, die Freisprecheinrichtungen an der Tür warten, dabei zu unterstützen, „Lücken“ rechtzeitig zu schließen, wenn sie mithilfe des Geräts erkannt werden.

1. Was ist das? Was kann

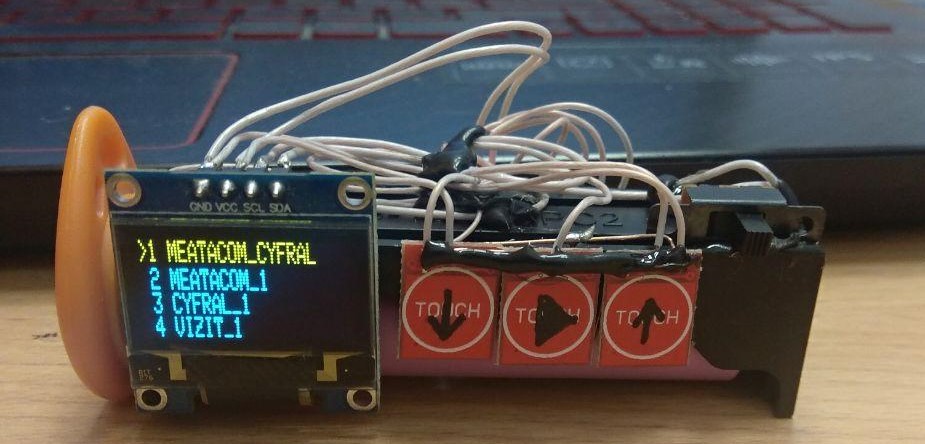

Das Gerät, das ich 2017 gesammelt habe, ist nichts anderes als ein Spoofer für einen Intercom-RFID-Schlüssel, der mit einer Frequenz von 125 kHz arbeitet. Das Wort "Spoofer" bedeutet in diesem Fall, dass das Gerät, das eigentlich kein Schlüssel ist, sich als solches ausgibt und die Sprechanlagen entsprechend reagieren.

Das Gerät kann alle in seinem Speicher abgelegten Tastencodes übertragen. Einige Codes für "All-Terrain-Keys" sind im Web zu finden. Ich habe sie zuerst in die Firmware eingefügt. Mit etwas Geschick und Lust können Sie jedoch die Codes aller von Ihnen verwendeten RFID-Schlüssel in die Firmware einfügen (wenn sie mit einer Frequenz von 125 kHz arbeiten) und so eine Reihe von Schlüsselanhänger durch ein Gerät ersetzen.

Ich weiß, dass es in der Weite des Webs eine große Anzahl von Schaltkreisen für solche Geräte gibt. Mein Ziel war es, die einfachste Version aller verfügbaren zu erstellen. Ob es gelungen ist oder nicht - urteilen Sie selbst.

2. Welche Fähigkeiten benötigen Sie, um dieses Projekt zu wiederholen?

Zuallererst die Fähigkeiten, mit Arduino zu arbeiten: eine installierte Entwicklungsumgebung zu haben, Firmware auf das Board hochladen zu können, Bibliotheken und Treiber zu installieren, das ist alles. Weiter. Es gibt einen Ort im Projekt, an dem ohne Löten nichts passiert. Denn - Sie brauchen gerade Arme und einen Lötkolben mit Verbrauchsmaterial. Um elektrische Schaltpläne (oder deren Ähnlichkeiten) lesen zu können. Nun, Programmierkenntnisse in C ++, um das Gerät anpassen zu können. Dies ist aber schon optional.

3. Welche Teile werden benötigt und wie werden sie montiert?

Hier ist ohne Verzögerung ein Diagramm des Geräts:Entschuldigung für die Tatsache, dass "nicht nach GOST" - ich zeichne in Drawio, weil die einzige kostenlose und bequeme Alternative Visio ist und ich nur lizenzierte Software verwende. Aber ich nehme an, alles ist schon sehr klar.

Wie Sie sehen, sieht die Stückliste für die Basisversion ungefähr so aus:

- Arduino Nano (oder jede andere Dunya, die zur Hand ist);

- EM4100 RFID-Schlüssel (anstelle des Induktors);

- npn Transistor (jeder der gefunden wird, die Frequenzen sind hier nicht sehr hoch);

- 10K Widerstand;

- 560 pF Kondensator (besser SMD, man kann direkt vom Schlüssel in das Gehäuse einlöten);

- Lithium-Ionen-Akku - nach Geschmack;

- drei Berührungstasten;

- OLED-Display mit I2C-Schnittstelle;

- Lademodul für LiIon;

- Step-up DC-DC Wandler mit 5V Ausgang.

Das Energieschema kann ein beliebiges sein, nur um genug Arduino zum Starten zu haben. E / A-Geräte - ähnlich: Die Firmware kann einfach an die verfügbaren Tasten / Displays angepasst werden (Link zu Github - gleich unten). Die aktuelle Firmware-Version ist für das OLED-Display und die Touch-Tasten geschrieben (unter Berücksichtigung von "No Bounce").

Sie können auch ein Testmuster auf einem lötfreien Steckbrett sammeln. Hier sind keine besonderen Anweisungen erforderlich, außer was mit „Induktivität“ zu tun ist. Darüber - ausführlicher.

Der Schlüssel, ähnlich dem auf dem Foto, kann von jedem örtlichen Meister bezogen oder bei Ali bestellt werden. Auf dem Schlüsselkörper befindet sich eine Abdeckung, die beim Erreichen der Füllung vorsichtig geöffnet werden sollte:

Es ist eine Spule und ein Speicherchip mit zwei Pads an den Seiten. Die Befunde der Spule werden nur an diese Pads angelötet. All dies wird mit einer dünnen Schicht aus elastischem Thermopolymer (in Aussehen und Eigenschaften ähnlich dem gefrorenen Klebstoff B7000) geflutet. Um eine Spule zu bekommen, habe ich folgendes gemacht. Ich nahm ein Büromesser und drückte vorsichtig einen Textolithen mit einer Klinge zwischen die Pads und den Mikrokreislauf. Er trennte den Mikrokreis von der Spule und warf ihn weg. Dann habe ich mit einem Lötkolben vorsichtig (um die dünnen Drähte der Spule nicht zu verlöten) das Thermopolymer über den Kontaktstellen gebrannt, um eine weitere Wahl zu ermöglichen.

Vor dem Löten sollten Sie den Widerstand der Spule messen und sicherstellen, dass sie nicht offen ist. Wenn alles in Ordnung ist, ist es besser, es so zusammenzubauen: Löten Sie zuerst den SMD-Kondensator auf die Pads (er sollte sauber dazwischen passen), dann die Beine des Transistors und am Ende den Widerstand auf die Basis. All dies kann ordentlich im Schlüsselgehäuse montiert werden. Die Drähte der "Erde" und der Basis des Transistors werden zuletzt verlötet.

Machen Sie dann ein Loch in die Tastenabdeckung für diese Drähte und schließen Sie den Schlüsselbund, um ihm ein fast originelles Aussehen zu verleihen. Um auf einem lötfreien Steckbrett zu montieren, sollten Sie die Stiftverbinder an die Drähte anlöten (oder sie einfach gut abreißen, damit Sie sie leicht in das Steckbrett einführen können).

4. Firmware, Test und Setup

Wie versprochen ein

Link zum Projektarchiv. Die Firmware-Dateien befinden sich im Ordner My_125_kHz_spoofer_v.03.

Nach dem Zusammenstellen und Hochladen der Firmware ist das Gerät einsatzbereit. Um sicherzustellen, dass es funktioniert, muss überhaupt keine Gegensprechanlage gesucht werden - Sie können mit einem chinesischen Modul zum Lesen von RFID-Schlüsseln, dem RDM6300, und einem anderen Arduino-Board arbeiten (obwohl es für jeden einfacher ist). Ich habe auch die Firmware für das RDM6300-Modul, das den übersetzten Schlüsselcode in demselben Format anzeigt, wie er in der Firmware des Spoofers enthalten war, in das Projekt-Repository gestellt. Anschlussplan des Lesegeräts - an derselben Stelle.

Testverfahren mit dem Leser RDM6300:

- Vergewissern Sie sich, dass das Lesegerät funktioniert, indem Sie eine der verfügbaren Tasten bei 125 kHz an die Antenne halten (Daten werden an den COM-Anschluss ausgegeben).

- Wählen Sie den gewünschten Schlüsselcode im Spoofer-Menü aus.

- Bringen Sie die Antenne zum Lesegerät. Wenn der Leser den gleichen Schlüssel liest, der in der Firmware angegeben ist - hat alles geklappt! Andernfalls überprüfen Sie das Schema, suchen Sie, wo der Fehler liegt, beseitigen Sie ihn und beginnen Sie bei Punkt 1.

5. Was kann in der Firmware geändert werden und was ist besser, nicht zu berühren

Da die Firmware auf der Basis

dieses Codes geformt wurde

, was mir nicht ganz klar ist, sind die lebenswichtigen Funktionen

, die momentan nicht geändert werden können, komplett, ich habe sie in eine separate Registerkarte functions.ino gestellt. Der Rest des Programms dient lediglich dazu, dem Benutzer eine bequeme Möglichkeit zu bieten, die EmulateCard-Funktion aufzurufen (naja, und ein paar Codezeilen davor).

Sie können Ihre Schlüssel zum Array uint64_t universalID [] hinzufügen, das sich in Zeile 75 des Codes befindet. Da ich die Gesamtzahl der Schlüssel im Gerätespeicher nicht „definiert“ habe und einige Funktionen mit dieser Konstante verknüpft sind, sollten Sie beim Hinzufügen meines eigenen Schlüssels auch die Grenzen ändern, innerhalb derer die Variable keyNumber für die Auswahl des Schlüssels verantwortlich ist. Vergessen Sie nicht, Ihren Schlüssel im Menü hinzuzufügen. Im Allgemeinen ist alles feucht, aber wenn Sie möchten, wiederhole ich, ist es nicht schwierig, es herauszufinden.

6. Was könnte am Gerät verbessert werden?

- Unterstützung für iButton-Schlüssel hinzufügen (zumindest die in Dallas am häufigsten verwendeten).

- Hinzufügen der Emulation von Schlüsseln, die mit einer Frequenz von 13,5 MHz arbeiten (wie ich es verstehe, entweder durch Tragen eines wiederbeschreibbaren Rohlings und des RC522-Moduls oder technisch schwierig durch echte Emulation).

- Fügen Sie dem Gerät Lesegeräte für iButton, RDM6300 und RC522 hinzu, um das Gerät noch universeller zu gestalten.

Wer wird es schaffen - schreiben Sie über die Ergebnisse. Ich selbst werde in naher Zukunft nicht mehr auf die Entwicklung dieses Spielzeugs zurückkommen.)

7. Schöpfungsgeschichte

Ich war im Herbst 2017 auf dem Hof. Als Student im zweiten Jahr war ich in ungelösten Fragen der Selbstbestimmung eingeschlafen. Einfach gesagt, über Müßiggang geworfen und auf der Suche nach etwas zu tun. Infolgedessen beschloss er, seine alten Ingenieurprojekte zu Lasten des Besuchs der Universität zu beenden.

Das Wetter auf dem Hof war einfach luxuriös. Und was gibt es Schöneres, als in einer kühlen Herbstnacht auf dem Dach eines Hochhauses zu sitzen, Tee aus einer Thermoskanne zu trinken und das Treiben der nächtlichen Stadt unter Ihren Füßen zu betrachten?

Am Nachmittag ist es nicht schwierig, zum Eingang eines Hochhauses zu gelangen - Social Engineering aus der Reihe „Hallo, eine soziale Umfrage zur Qualität der Arbeit der Verwaltungsgesellschaft nach dem

Namen der lokalen Zeitung“ funktioniert einwandfrei, und die Bewohner haben im Grunde nichts dagegen, wenn jemand mit ihnen den Eingang betritt. Nachts noch etwas. Und ich kletterte entweder bei Sonnenuntergang oder nachts auf die Dächer ... Ein Problem ist gereift, das ich auf die oben beschriebene Weise gelöst habe.

Soweit ich mich erinnere, wurden Informationen über solche Geräte nicht sofort gefunden. Die Suche nach den Stichwörtern „Intercom Cracker“ brachte so gut wie nichts. Angemessen begann, als ich ein wenig mit der RFID-Technologie vertraut war, und begann, aussagekräftigere Fragen zu stellen, wie zum Beispiel "RFID-Emulator", "RFID-Multikey", "RFID-Spoofer".

Infolgedessen stellte sich heraus, dass es zwei anständige englischsprachige Artikel zu diesem Thema gab. In einem beschrieb der Autor, wie basierend auf dem Arduino ein Schlüssel hergestellt wurde, der aus der Sicht der Hardware ziemlich verwirrt war, und in dem zweiten war alles gleich, aber ohne die Quelle, aber mit einer sehr einfachen Hardware. Da beide Schaltkreise mit einem Arduino-Pin an die Antenne angeschlossen sind, habe ich mich zu Recht für eine einfache Hardwarelösung und Open Source entschieden. Es war möglich, wenn auch nicht das erste Mal).

Das Foto am Anfang dieses Artikels ist weit von der ersten Version des Geräts entfernt. Der erste befand sich auf dem Steckbrett und arbeitete über den COM-Port. Ich erinnere mich, wie Passanten mich in jeder Hinsicht verständigten, dass

ich misstrauisch aussah, als ich mit einem offenen Laptop an der Tür eines mehrstöckigen Gebäudes stand und etwas in der Gegensprechanlage sah.

Dann gab es einige weitere kompakte Versionen, die ich aus Gründen des Interesses sammelte und zerlegte. Der vorletzte hat eine der Hauptfiguren

meines vorherigen Artikels gestohlen

. Die aktuelle Version wurde am 29. Januar dieses Jahres zusammengestellt, zwischen den Lektionen, die ich in meinem Kreis unterrichte. Es wurde nur mit dem Ziel zusammengestellt, sicherzustellen, dass ich niemanden falsch informierte, und die Firmware mit der Schaltung funktionierte.