Proyecto Clipper Chip

Clipper Chip es un chip de encriptación desarrollado y avanzado por el gobierno de los Estados Unidos. La existencia de este dispositivo se conoció en 1993. Pero, literalmente, tres años después, el proyecto se cerró.La presentación del Clipper Chip ha causado mucha controversia sobre si la tecnología estará disponible públicamente. Por un lado, el uso generalizado del cifrado podría asegurar las comunicaciones de red, creando así un entorno favorable para el desarrollo del comercio electrónico. Pero por otro lado ... las agencias estatales de seguridad federal y nacional (CIA, FBI, NSA) temían que las organizaciones criminales, los terroristas y la inteligencia de los países hostiles también aprovecharan la disponibilidad de un poderoso dispositivo de cifrado.Como resultado de numerosos debates, la Administración Presidencial de los Estados Unidos decidió transferir el dispositivo de cifrado a las agencias federales. Se suponía que la CIA y el FBI podrían utilizar Clipper Chip como equipo que admite el estándar EES (estándar de cifrado de custodia) para cifrar el tráfico de audio y datos. Este estándar proporcionó a las agencias copias de la clave de decodificación para leer mensajes cifrados. De hecho, el proyecto Clipper Chip implicó depositar claves criptográficas (almacenar una copia de la clave del sistema criptográfico con un administrador para restablecer la capacidad de trabajo del sistema criptográfico). Chip Mykotronx MYK78TLa apariencia del chip fue desarrollada por Mykotronx e implementada por VLSI Technology Inc. El costo inicial de un dispositivo no programado fue de $ 16, y el costo programado de $ 26.La compañía estadounidense de telecomunicaciones AT&T ha desarrollado el modelo TSD-3600, el primer y único teléfono criptográfico en el que se usó el Clipper Chip (antes de que el proyecto se cubriera a sí mismo).

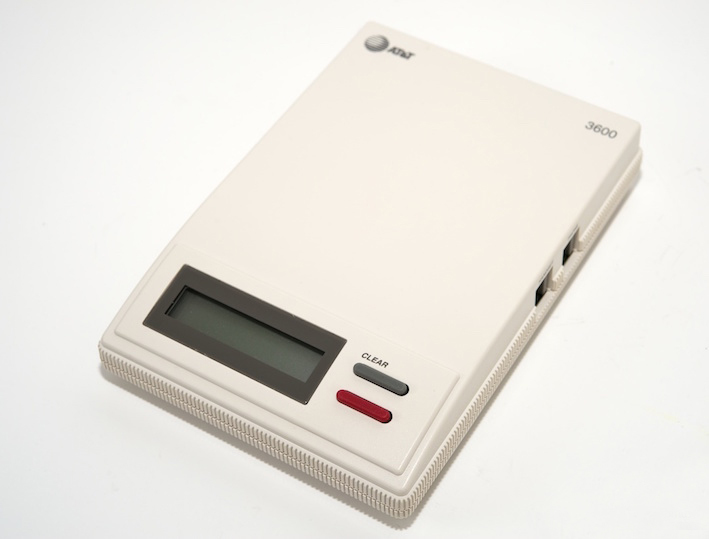

Chip Mykotronx MYK78TLa apariencia del chip fue desarrollada por Mykotronx e implementada por VLSI Technology Inc. El costo inicial de un dispositivo no programado fue de $ 16, y el costo programado de $ 26.La compañía estadounidense de telecomunicaciones AT&T ha desarrollado el modelo TSD-3600, el primer y único teléfono criptográfico en el que se usó el Clipper Chip (antes de que el proyecto se cubriera a sí mismo). TSD-3600

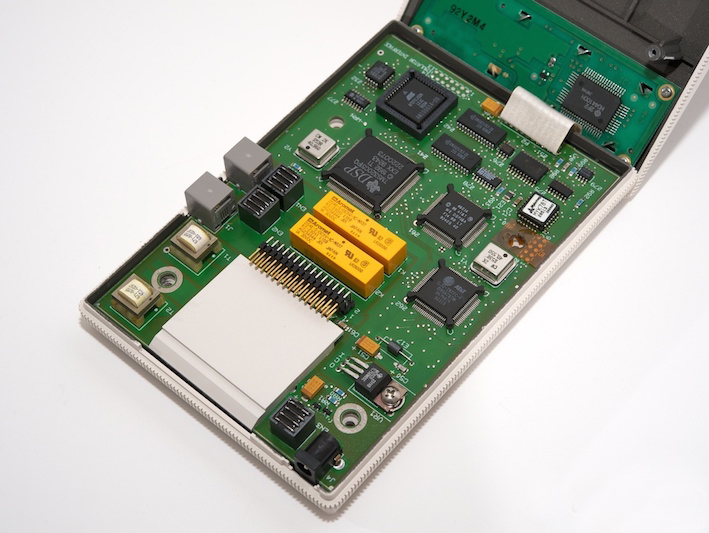

TSD-3600 Clipper Chip insertado en TSD-3600

Clipper Chip insertado en TSD-3600Algoritmo de Skipjack

Clipper Chip utilizó el algoritmo de cifrado Skipjack para transmitir información. Este algoritmo fue un cifrado en bloque desarrollado por la Agencia de Seguridad Nacional de los Estados Unidos (NSA). Fue diseñado para el chip Clipper Chip, que se incorporó a un equipo seguro y se usó para el cifrado. Gracias al mecanismo de acceso a la aplicación de la ley, la clave fue depositada ante las autoridades autorizadas. Se usó una clave de 80 bits para cifrar y descifrar bloques de datos de 64 bits. Además, se utilizó un algoritmo de cifrado simétrico similar al DES. El algoritmo Skipjack fue desclasificado y publicado por la NSA en 1998.También se utilizó el protocolo criptográfico Diffie-Hellman, que permitió a las partes obtener una clave secreta compartida utilizando un canal de comunicación desprotegido. La clave secreta se utilizó para cifrar el intercambio de información adicional utilizando algoritmos de cifrado simétricos. Por lo tanto, fue posible garantizar la máxima seguridad de todo el proceso.

El algoritmo Skipjack fue desclasificado y publicado por la NSA en 1998.También se utilizó el protocolo criptográfico Diffie-Hellman, que permitió a las partes obtener una clave secreta compartida utilizando un canal de comunicación desprotegido. La clave secreta se utilizó para cifrar el intercambio de información adicional utilizando algoritmos de cifrado simétricos. Por lo tanto, fue posible garantizar la máxima seguridad de todo el proceso.Sistema de fideicomiso clave

En el centro del concepto Clipper Chip había un sistema de depósito de claves. En cada dispositivo con un chip de cifrado, se instaló una clave criptográfica, que se transfirió al gobierno para su depósito.Para implementar el estándar ESS y proteger un algoritmo cerrado, se requería hardware que estuviera protegido contra el acceso no autorizado. Se han tomado todas las precauciones posibles para proteger el Clipper Chip y su sistema de custodia de claves asociado. Este sistema no le dio permiso al usuario para restaurar sus datos. Podrían descifrarse utilizando la clave programada ubicada en el chip.La clave depositada constaba de dos partes, que se almacenaban por separado en departamentos gubernamentales autorizados. El microcircuito generó una clave de sesión con la que cifró un mensaje de texto abierto. La clave recibida se cifró con la clave depositada. Luego, en forma cifrada, junto con el número de identificación del chip, se unió al texto cifrado. Si era necesario ver el contenido del mensaje cifrado con Clipper Chip, las agencias de aplicación de la ley solicitaron una clave de depósito a los departamentos pertinentes. Y ya usándolo, descifraron la clave de sesión y leyeron el mensaje de texto plano deseado.El cifrado de datos con custodia de claves se implementó utilizando un protocolo criptográfico. El proceso debería haber sido el siguiente. El usuario generó un par de claves que consisten en público y secreto y las dividió en un cierto número de partes. Luego envió cada parte de la clave secreta y la parte correspondiente de la clave pública a un departamento específico. Las partes recibidas de las claves públicas y secretas se probaron y se almacenaron. Si las agencias de aplicación de la ley recibieron permiso para leer los datos de este usuario, contactaron a la agencia y reconstruyeron la clave secreta correspondiente.Debilidades Chip Clipper

En 1993, AT&T produjo el primer y único teléfono criptográfico TSD-3600 basado en el chip Clipper. Un año después, en 1994, el investigador de la compañía Matt Blaze escribió sobre el principal inconveniente del proyecto. Con la ayuda de ciertas manipulaciones, fue posible usar el Clipper Chip como un dispositivo de encriptación, mientras se desactivaba el depósito. Intentaron resolver el problema utilizando hashing. En el caso donde el código hash no encontró coincidencias, el Clipper Chip no descifró los mensajes. Sin embargo, el código hash de 16 bits no pudo proporcionar una protección adecuada. Los usuarios que quieran usar ilegalmente el Clipper Chip también pueden crear una clave falsa utilizando hash.Los expertos en seguridad criticaron la confiabilidad del sistema de custodia. Las agencias de aplicación de la ley consideraron los esquemas de acceso clave como una oportunidad para acceder a mensajes cifrados. Pero en este caso, surgieron demasiadas contradicciones y problemas. Los más básicos son la seguridad, el costo y la eficiencia del sistema. Después de todo, el uso de cualquier esquema abrió oportunidades adicionales para penetrar en el sistema criptográfico. Cuanto más amplio era el círculo de aquellos que conocían las claves secretas, y mientras más personas se dedicaban en particular al sistema, más vulnerable era a los ataques. Además, los esquemas de acceso clave podrían ser burlados y simplemente burlados. Sí, y la implementación de esquemas de acceso clave es costosa.

Intentaron resolver el problema utilizando hashing. En el caso donde el código hash no encontró coincidencias, el Clipper Chip no descifró los mensajes. Sin embargo, el código hash de 16 bits no pudo proporcionar una protección adecuada. Los usuarios que quieran usar ilegalmente el Clipper Chip también pueden crear una clave falsa utilizando hash.Los expertos en seguridad criticaron la confiabilidad del sistema de custodia. Las agencias de aplicación de la ley consideraron los esquemas de acceso clave como una oportunidad para acceder a mensajes cifrados. Pero en este caso, surgieron demasiadas contradicciones y problemas. Los más básicos son la seguridad, el costo y la eficiencia del sistema. Después de todo, el uso de cualquier esquema abrió oportunidades adicionales para penetrar en el sistema criptográfico. Cuanto más amplio era el círculo de aquellos que conocían las claves secretas, y mientras más personas se dedicaban en particular al sistema, más vulnerable era a los ataques. Además, los esquemas de acceso clave podrían ser burlados y simplemente burlados. Sí, y la implementación de esquemas de acceso clave es costosa. Imagen interior de Clipper Chip publicada por Travis Goodspeed en su FlirkComo ya se mencionó, el proyecto se canceló en 1996. En respuesta a la iniciativa Clipper Chip, el gobierno de EE. UU. Aumentó la cantidad de paquetes de software de cifrado como Nautilus, PGP y PGPfone.

Imagen interior de Clipper Chip publicada por Travis Goodspeed en su FlirkComo ya se mencionó, el proyecto se canceló en 1996. En respuesta a la iniciativa Clipper Chip, el gobierno de EE. UU. Aumentó la cantidad de paquetes de software de cifrado como Nautilus, PGP y PGPfone.

Por tradición, hay un poco de publicidad en el sótano, donde no dañará a nadie. Le recordamos que, debido al hecho de que la capacidad total de la red del centro de datos holandés en el que prestamos servicios ha alcanzado 5 Tbps (58 puntos de presencia, inclusión en 36 puntos de intercambio, en más de 20 países y 4.213 inclusiones punto a punto ), ofrecemos servidores dedicados en alquiler a precios increíblemente bajos, ¡hasta fin de mes! Source: https://habr.com/ru/post/es389305/

All Articles