El ransomware "Petya" encripta todo el disco duro y requiere dinero

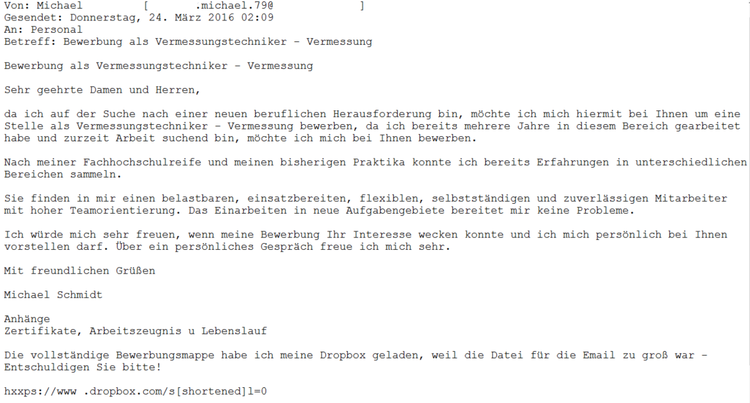

¡Bienvenido a las páginas del blog de iCover ! Quizás la exposición en línea del museo de virus The Malware Museum , que contiene usuarios de malware inusuales y recordados, pronto se repondrá con otra exhibición interesante. Los creadores del troyano Petya (Petya) actúan de acuerdo con el esquema clásico: cifran los datos del usuario y requieren un rescate para que la clave se desbloquee. Pero tiene "Trojan Win32.Trojan-Ransom.Petya.A" y algo que lo distingue fundamentalmente del ransomware ransomware promedio - Locky, CryptoWall, TeslaCrypt ..., sus autores no se limitaron a codificar ciertas categorías de archivos - documentos, archivos de fotos o videos, el malware encripta el disco de datos por completo. El primer paso para establecer un contacto cercano "atacante-usuario" es recibir la última carta, que en apariencia no es diferente de cientos enviados diariamente. Aquí tenemos que dar crédito a un conocimiento bastante bueno de la psicología de sus compiladores. Una carta fue supuestamente enviada por error por un buscador de trabajo refiriéndose al departamento de personal de la empresa empleadora. El archivo se adjunta a la carta: una cartera de trabajos almacenados en el servicio en la nube de Dropbox.

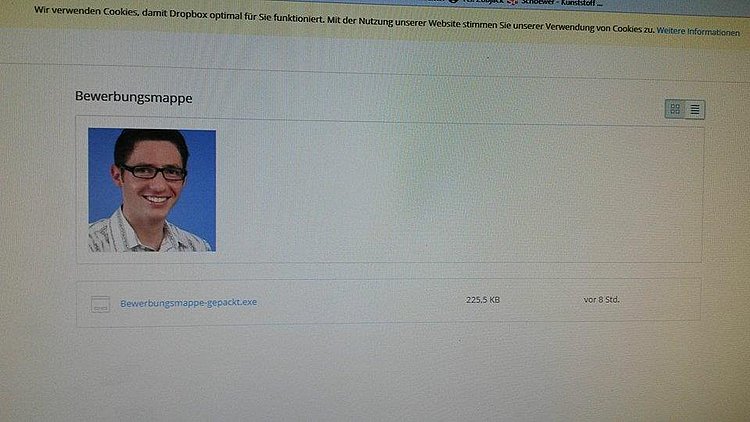

El primer paso para establecer un contacto cercano "atacante-usuario" es recibir la última carta, que en apariencia no es diferente de cientos enviados diariamente. Aquí tenemos que dar crédito a un conocimiento bastante bueno de la psicología de sus compiladores. Una carta fue supuestamente enviada por error por un buscador de trabajo refiriéndose al departamento de personal de la empresa empleadora. El archivo se adjunta a la carta: una cartera de trabajos almacenados en el servicio en la nube de Dropbox. Aunque exteriormente todo parece lo suficientemente inofensivo, como probablemente ha quedado claro para nuestros lectores, el archivo ejecutable que contiene malware está enmascarado en el archivo. Al hacer clic en el enlace, se modifica el registro de arranque en la unidad del sistema, la computadora termina en modo de emergencia.

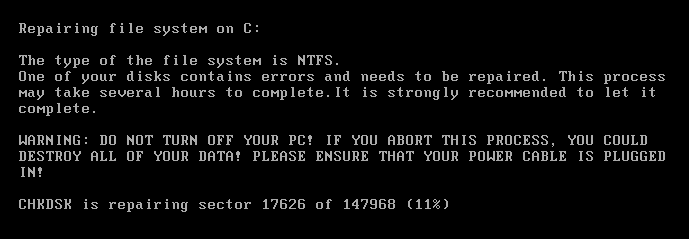

Aunque exteriormente todo parece lo suficientemente inofensivo, como probablemente ha quedado claro para nuestros lectores, el archivo ejecutable que contiene malware está enmascarado en el archivo. Al hacer clic en el enlace, se modifica el registro de arranque en la unidad del sistema, la computadora termina en modo de emergencia. Después de que la computadora se reinicia, el usuario ve un mensaje del sistema que le notifica que el disco está dañado y necesita ser corregido por errores. La prueba puede llevar varias horas y, para evitar la pérdida completa de información, la computadora no debe apagarse durante toda la fase de prueba. De hecho, durante todo este tiempo, los datos del disco del usuario están encriptados.

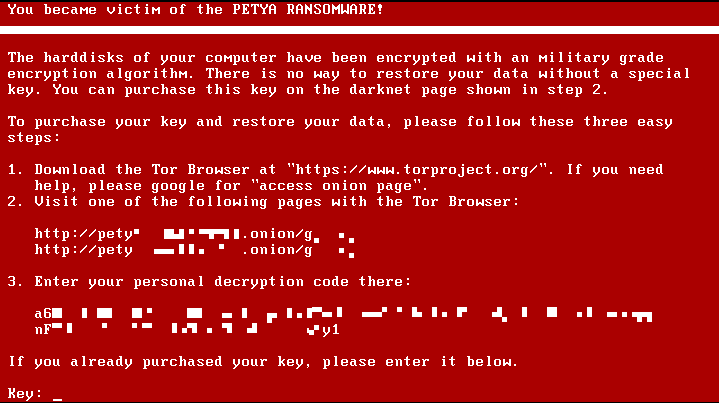

Después de que la computadora se reinicia, el usuario ve un mensaje del sistema que le notifica que el disco está dañado y necesita ser corregido por errores. La prueba puede llevar varias horas y, para evitar la pérdida completa de información, la computadora no debe apagarse durante toda la fase de prueba. De hecho, durante todo este tiempo, los datos del disco del usuario están encriptados. Cuando Petya termine su trabajo sucio y el acceso a los datos del disco esté encriptado, el usuario que reinició el sistema se le ofrecerá comprar la clave a través del navegador Tor.

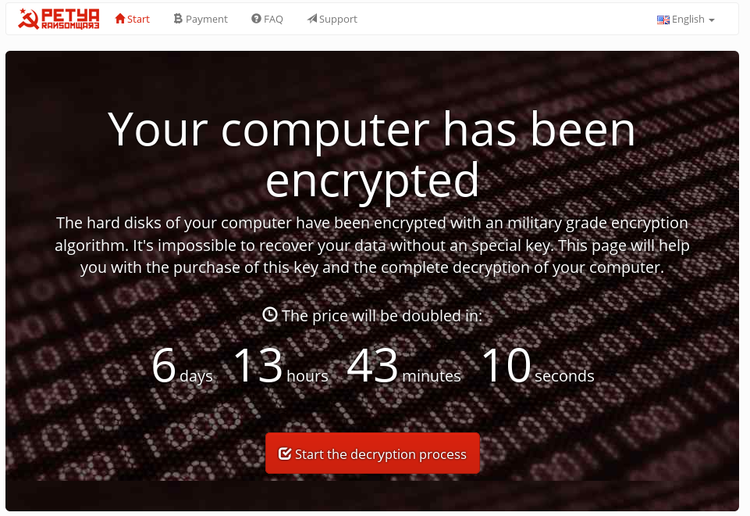

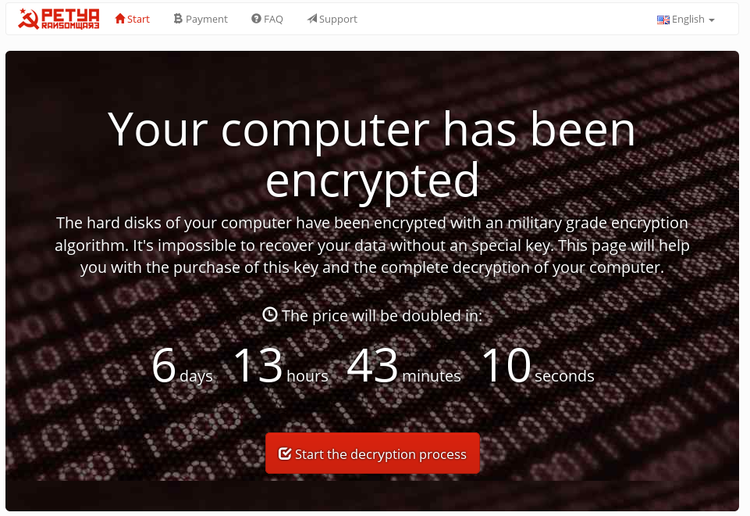

Cuando Petya termine su trabajo sucio y el acceso a los datos del disco esté encriptado, el usuario que reinició el sistema se le ofrecerá comprar la clave a través del navegador Tor. En esta etapa, los extorsionistas recurren a otro intento de presión psicológica: para estimular a la víctima a pagar, Petya muestra un mensaje con un temporizador, según el cual el costo de la llave se duplicará en 7 días.

En esta etapa, los extorsionistas recurren a otro intento de presión psicológica: para estimular a la víctima a pagar, Petya muestra un mensaje con un temporizador, según el cual el costo de la llave se duplicará en 7 días. Los expertos en seguridad de G DATA SecurityLabs están llevando a cabo análisis de virus en el laboratorio . Esperan que Petya todavía cifre solo el acceso a los archivos, pero no los datos de la unidad en sí. La respuesta a la pregunta: ¿es posible recuperar los datos del disco en caso de infección en este momento?

Los expertos en seguridad de G DATA SecurityLabs están llevando a cabo análisis de virus en el laboratorio . Esperan que Petya todavía cifre solo el acceso a los archivos, pero no los datos de la unidad en sí. La respuesta a la pregunta: ¿es posible recuperar los datos del disco en caso de infección en este momento?Cómo protegerse del malware

Para evitar que Petya se convierta en parte de nuestra pesadilla, los expertos de SecurityLabs, por la falta de una idea clara del código de malware en este momento, recomiendan que siga dos consejos estándar:• Haga copias de seguridad de los datos importantes con regularidad.• Tenga especial cuidado al descargar archivos ejecutables.Si el sistema ya está infectado, vale la pena desconectar la computadora de la red a pesar de las recomendaciones urgentes en la pantalla. Los especialistas de laboratorio no recomiendan pagar los servicios a los creadores de malware.La información sobre si es posible restaurar el acceso a los datos y a los datos en sí aún no está disponible. En este sentido, señalan los expertos de laboratorio, debe entenderse que el momento antes de descargar y abrir el archivo malicioso es el punto de no retorno, esa última oportunidad cuando la amenaza y sus problemas concomitantes aún pueden prevenirse.FuenteG DATA SecurityLabs promete publicar información actualizada sobre los resultados de las pruebas de virus en la página del blog en tiempo real.

Estimados lectores, siempre estamos felices de conocerte y esperarte en las páginas de nuestro blog. Estamos listos para continuar compartiendo con usted las últimas noticias, materiales de revisión y otras publicaciones, e intentaremos hacer todo lo posible para que el tiempo que pase con nosotros sea útil para usted. Y, por supuesto, no olvides suscribirte a nuestras columnas .Nuestros otros artículos y eventos. Source: https://habr.com/ru/post/es392395/

All Articles