TeamViewer niega la piratería e introduce nuevas medidas de seguridad

Hace aproximadamente un mes, los usuarios de TeamViewer comenzaron a quejarse en foros, Twitter y redes sociales por hackear sus cuentas. La semana pasada aparecieron mensajes incluso en Habré . Al principio parecía que no había nada serio. Hubo casos aislados. Pero el flujo de quejas creció. Hay cientos de víctimas en las secciones relevantes de Reddit y el hashtag en Twitter . Con el tiempo, quedó claro que esto no es una coincidencia, hay algo más serio. Lo más probable es que haya una fuga masiva de contraseñas de usuarios que usan las mismas contraseñas en diferentes servicios.Entre las víctimas no solo había personas comunes, sino también expertos en seguridad. Uno de ellos fue Nick Bradley, uno de los principales empleados de la División de Seguridad de la Información de Threat Research Group, IBM. Se informó sobre la piratería de su cuenta en el viernes 3 de junio. Además, Nick observó directamente cómo capturaban la computadora ante sus propios ojos."Alrededor de las 6:30 pm, estaba en el medio del juego", dice Nick. - De repente, perdí el control del mouse y apareció un mensaje de TeamViewer en la esquina inferior derecha de la pantalla. Tan pronto como me di cuenta de lo que estaba sucediendo, inmediatamente eliminé la aplicación. Entonces me di cuenta: ¡tengo otras máquinas con TeamViewer instalado! ”“Bajé corriendo las escaleras donde había otra computadora encendida y funcionando. Desde la distancia, vi que la ventana de TeamViewer ya había aparecido allí. Antes de que pudiera eliminarlo, el atacante lanzó un navegador y abrió una nueva página web. Tan pronto como llegué al teclado, inmediatamente cancelé el control remoto, fui inmediatamente al sitio web de TeamViewer, cambié la contraseña y activé la autenticación de dos factores ".

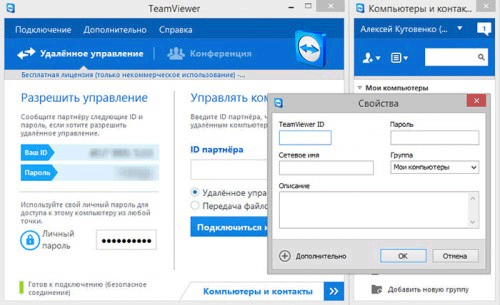

Hace aproximadamente un mes, los usuarios de TeamViewer comenzaron a quejarse en foros, Twitter y redes sociales por hackear sus cuentas. La semana pasada aparecieron mensajes incluso en Habré . Al principio parecía que no había nada serio. Hubo casos aislados. Pero el flujo de quejas creció. Hay cientos de víctimas en las secciones relevantes de Reddit y el hashtag en Twitter . Con el tiempo, quedó claro que esto no es una coincidencia, hay algo más serio. Lo más probable es que haya una fuga masiva de contraseñas de usuarios que usan las mismas contraseñas en diferentes servicios.Entre las víctimas no solo había personas comunes, sino también expertos en seguridad. Uno de ellos fue Nick Bradley, uno de los principales empleados de la División de Seguridad de la Información de Threat Research Group, IBM. Se informó sobre la piratería de su cuenta en el viernes 3 de junio. Además, Nick observó directamente cómo capturaban la computadora ante sus propios ojos."Alrededor de las 6:30 pm, estaba en el medio del juego", dice Nick. - De repente, perdí el control del mouse y apareció un mensaje de TeamViewer en la esquina inferior derecha de la pantalla. Tan pronto como me di cuenta de lo que estaba sucediendo, inmediatamente eliminé la aplicación. Entonces me di cuenta: ¡tengo otras máquinas con TeamViewer instalado! ”“Bajé corriendo las escaleras donde había otra computadora encendida y funcionando. Desde la distancia, vi que la ventana de TeamViewer ya había aparecido allí. Antes de que pudiera eliminarlo, el atacante lanzó un navegador y abrió una nueva página web. Tan pronto como llegué al teclado, inmediatamente cancelé el control remoto, fui inmediatamente al sitio web de TeamViewer, cambié la contraseña y activé la autenticación de dos factores ". Captura de pantalla de la página que abrió el atacante“Afortunadamente, estaba cerca de la computadora cuando ocurrió el ataque. De lo contrario, sus consecuencias son difíciles de imaginar ”, escribe el especialista en seguridad. Comenzó a investigar cómo podía suceder esto. No había usado TeamViewer durante mucho tiempo y casi olvidó que estaba instalado en el sistema, por lo que es lógico suponer una pérdida de contraseña de algún otro servicio pirateado, por ejemplo, LinkedIn.Sin embargo, Nick continuó su investigación y encontró cientos de publicaciones en los foros de pirateo de TeamViewer.

Captura de pantalla de la página que abrió el atacante“Afortunadamente, estaba cerca de la computadora cuando ocurrió el ataque. De lo contrario, sus consecuencias son difíciles de imaginar ”, escribe el especialista en seguridad. Comenzó a investigar cómo podía suceder esto. No había usado TeamViewer durante mucho tiempo y casi olvidó que estaba instalado en el sistema, por lo que es lógico suponer una pérdida de contraseña de algún otro servicio pirateado, por ejemplo, LinkedIn.Sin embargo, Nick continuó su investigación y encontró cientos de publicaciones en los foros de pirateo de TeamViewer. En su opinión, las acciones del atacante son similares al hecho de que rápidamente aprendió qué computadoras estaban a su disposición. Abrió la página para ver la dirección IP de la víctima y determinar la zona horaria, probablemente con un plan para regresar más tarde en un momento más apropiado.TeamViewer está diseñado para controlar de forma remota una PC. Después de confiscar la cuenta de otra persona, en realidad obtienes un rootkit listo para usar instalado en la computadora de la víctima. Muchas víctimas se quejan de que se perdió dinero de sus cuentas bancarias y cuentas de Paypal.Los representantes de TeamViewer creen que la pérdida de contraseña está asociada con una serie de "megawacks" de grandes redes sociales. Hace un mes, alrededor de 642 millones de contraseñas de Myspace, LinkedIn y otros sitios entraron al dominio público. Probablemente los atacantes usan esta información para crear bases de datos de destino separadas con las contraseñas de los usuarios de Mail.ru , Yandex, ahora TeamViewer.TeamViewer niega la piratería de la infraestructura corporativa y el hecho de que los servidores no estén disponibles en la noche del 1 al 2 de junioexplica problemas con DNS y un posible ataque DDoS. La compañía recomienda que las víctimas no utilicen las mismas contraseñas en diferentes sitios y aplicaciones, así como que habiliten la autenticación de dos factores. A esto podemos agregar que debe actualizar el programa a la última versión y cambiar periódicamente las contraseñas. Es deseable generar contraseñas únicas, por ejemplo, usando un administrador de contraseñas.Además, como respuesta al hackeo masivo de cuentas, TeamViewer introdujo dos nuevas características de seguridad.. El primero de ellos es Trusted Devices, que introduce un procedimiento de permiso adicional para administrar una cuenta desde un nuevo dispositivo (para confirmar, haga clic en el enlace que se envía por correo electrónico). El segundo es "Integridad de datos", monitoreo automático del acceso no autorizado a una cuenta, incluso teniendo en cuenta las direcciones IP desde donde se realiza la conexión. Si se detectan signos de piratería, la cuenta está sujeta a un cambio forzado de contraseña.La respuesta de TeamViewer parece ser una acción lógica y adecuada en la fuga masiva de contraseñas de usuarios (en parte debido a la culpa de los propios usuarios). Sin embargo, todavía hay sospechas de que los atacantes encontraron una vulnerabilidad en el software TeamViewer en sí, lo que hace posible contraseñas de fuerza bruta e incluso evitar la autenticación de dos factores. Al menos los foros tienen mensajes de víctimas que afirman usar autenticación de dos factores.

En su opinión, las acciones del atacante son similares al hecho de que rápidamente aprendió qué computadoras estaban a su disposición. Abrió la página para ver la dirección IP de la víctima y determinar la zona horaria, probablemente con un plan para regresar más tarde en un momento más apropiado.TeamViewer está diseñado para controlar de forma remota una PC. Después de confiscar la cuenta de otra persona, en realidad obtienes un rootkit listo para usar instalado en la computadora de la víctima. Muchas víctimas se quejan de que se perdió dinero de sus cuentas bancarias y cuentas de Paypal.Los representantes de TeamViewer creen que la pérdida de contraseña está asociada con una serie de "megawacks" de grandes redes sociales. Hace un mes, alrededor de 642 millones de contraseñas de Myspace, LinkedIn y otros sitios entraron al dominio público. Probablemente los atacantes usan esta información para crear bases de datos de destino separadas con las contraseñas de los usuarios de Mail.ru , Yandex, ahora TeamViewer.TeamViewer niega la piratería de la infraestructura corporativa y el hecho de que los servidores no estén disponibles en la noche del 1 al 2 de junioexplica problemas con DNS y un posible ataque DDoS. La compañía recomienda que las víctimas no utilicen las mismas contraseñas en diferentes sitios y aplicaciones, así como que habiliten la autenticación de dos factores. A esto podemos agregar que debe actualizar el programa a la última versión y cambiar periódicamente las contraseñas. Es deseable generar contraseñas únicas, por ejemplo, usando un administrador de contraseñas.Además, como respuesta al hackeo masivo de cuentas, TeamViewer introdujo dos nuevas características de seguridad.. El primero de ellos es Trusted Devices, que introduce un procedimiento de permiso adicional para administrar una cuenta desde un nuevo dispositivo (para confirmar, haga clic en el enlace que se envía por correo electrónico). El segundo es "Integridad de datos", monitoreo automático del acceso no autorizado a una cuenta, incluso teniendo en cuenta las direcciones IP desde donde se realiza la conexión. Si se detectan signos de piratería, la cuenta está sujeta a un cambio forzado de contraseña.La respuesta de TeamViewer parece ser una acción lógica y adecuada en la fuga masiva de contraseñas de usuarios (en parte debido a la culpa de los propios usuarios). Sin embargo, todavía hay sospechas de que los atacantes encontraron una vulnerabilidad en el software TeamViewer en sí, lo que hace posible contraseñas de fuerza bruta e incluso evitar la autenticación de dos factores. Al menos los foros tienen mensajes de víctimas que afirman usar autenticación de dos factores.Source: https://habr.com/ru/post/es394955/

All Articles