El software malicioso se distribuye en Australia colocando unidades flash en los buzones

Los residentes de algunas regiones de Australia encuentran estas unidades flash en sus buzones de correo¿Qué suele hacer una persona que encuentra una unidad flash perdida por alguien? Por supuesto, disfruta de un regalo gratis y se apresura a conectar su hallazgo a su PC. En la mayoría de los casos, en tales unidades flash se encuentran las fotos y documentos de alguien. En este caso, los archivos de otras personas generalmente se ven, luego se borran y el nuevo propietario utiliza la unidad para el fin previsto.Pero también sucede que la unidad flash de otra persona daña la PC o la computadora portátil. Este puede ser un dispositivo especialmente diseñado, cuyo propósito es causar daños a la computadora a la que está conectado. Esto fue escrito varias vecesen Habré. Además, la unidad flash puede ser inofensiva para el hardware, pero peligrosa para el software del nuevo propietario. En otras palabras, dicha unidad puede tener software malicioso.Ahora, los malhechores de Australia están practicando una forma inusual de distribuir malware. Las unidades flash se arrojan al buzón de la víctima. El cálculo se basa en el hecho de que, después de descubrir el dispositivo en su caja, la víctima potencial correrá inmediatamente para verificar qué tipo de dispositivo es y qué archivos están escritos en él. Cuando la unidad está conectada a la computadora, se activa la ejecución automática y el malware penetra en la PC de la víctima."Las unidades USB son un peligro significativo, los ciudadanos deben evitar conectar estas unidades flash a sus computadoras y otros tipos de dispositivos", dijo la policía. Después de que la víctima conecta la unidad flash USB, el malware ofrece visitar un determinado servicio de transmisión con video, y también se observan otros problemas (cuáles, la policía no informa).En la web durante varios meses.aparecerá tweets y otros mensajes de usuarios de Australia que recibieron este "regalo". Probablemente, algunos usuarios tienen más conocimientos que otros y no conectan tales unidades flash a sus computadoras. Pero muchos más usuarios tienen prisa por probar de inmediato el dispositivo donado.“Alguien lanzó una unidad flash a mi bandeja de entrada. No es una nota, nada, solo una unidad flash. Quería ver qué hay en él ”, escribe otro usuario.Este usuario de Twitter no sucumbió a la tentación y no comprobó lo que había en la unidad flash desde el buzón. Al enterarse de que la policía australiana está llevando a cabo una investigación, dijo que todavía tiene una unidad flash, y qué tipo de contenido se desconoce.No hace mucho tiempo, un estudio especial mostró que muchas personas están listas para comenzar a verificar de inmediato el contenido de una unidad flash encontrada. La curiosidad supera todas las desventajas. Este rasgo de carácter de la persona se mostró en la pantalla en Mr. Robot Lo mostraron en la sexta serie de la primera temporada. Aquí, uno de los personajes, miembro de la comunidad de la F-Society, deja varias unidades flash en el estacionamiento de la prisión, con la esperanza de que alguien del guardia o la gerencia recoja la unidad flash, la inserte en la PC, después de lo cual los piratas informáticos pueden tomar el control de la infraestructura de red del edificio.¿Realmente funciona? Sí, funciona, y no está mal. Un grupo de investigadores de la Universidad de Illinois el año pasado realizó un experimento especial. Los autores del proyecto dejaron 29 unidades flash en diferentes lugares del campus Urbana-Champaign. El 48 por ciento de las personas que encontraron tales unidades flash las insertaron en sus computadoras. Y casi todos los estudiantes que encontraron unidades flash (98%) se las llevaron o las transfirieron a otro lugar. Muy pocos usuarios siguen realmente consideraciones de seguridad cuando trabajan con sus computadoras. Alrededor del 67% de los usuarios no utilizan ninguna medida de protección, ya sea un antivirus o un firewall."Creo que mi Macbook está bien protegida contra virus", dijo un encuestado entrevistado por expertos en seguridad de redes. Y este punto de vista es bastante común entre los usuarios de computadoras portátiles Apple. Estamos seguros de que su sistema está bien protegido contra virus y usuarios de PC con Windows y Linux.De 297 unidades flash, 135 estaban conectadas a una computadora. Los investigadores que dejaron unidades flash en el campus no escribieron malware en estos medios. En su lugar, colocaron un archivo en la raíz del archivo HTML, que al principio envió una advertencia a los autores del trabajo de que alguien estaba interesado en el contenido de la unidad al intentar abrir este archivo. Por supuesto, para enviar ese mensaje, se necesitaba Internet.

Los residentes de algunas regiones de Australia encuentran estas unidades flash en sus buzones de correo¿Qué suele hacer una persona que encuentra una unidad flash perdida por alguien? Por supuesto, disfruta de un regalo gratis y se apresura a conectar su hallazgo a su PC. En la mayoría de los casos, en tales unidades flash se encuentran las fotos y documentos de alguien. En este caso, los archivos de otras personas generalmente se ven, luego se borran y el nuevo propietario utiliza la unidad para el fin previsto.Pero también sucede que la unidad flash de otra persona daña la PC o la computadora portátil. Este puede ser un dispositivo especialmente diseñado, cuyo propósito es causar daños a la computadora a la que está conectado. Esto fue escrito varias vecesen Habré. Además, la unidad flash puede ser inofensiva para el hardware, pero peligrosa para el software del nuevo propietario. En otras palabras, dicha unidad puede tener software malicioso.Ahora, los malhechores de Australia están practicando una forma inusual de distribuir malware. Las unidades flash se arrojan al buzón de la víctima. El cálculo se basa en el hecho de que, después de descubrir el dispositivo en su caja, la víctima potencial correrá inmediatamente para verificar qué tipo de dispositivo es y qué archivos están escritos en él. Cuando la unidad está conectada a la computadora, se activa la ejecución automática y el malware penetra en la PC de la víctima."Las unidades USB son un peligro significativo, los ciudadanos deben evitar conectar estas unidades flash a sus computadoras y otros tipos de dispositivos", dijo la policía. Después de que la víctima conecta la unidad flash USB, el malware ofrece visitar un determinado servicio de transmisión con video, y también se observan otros problemas (cuáles, la policía no informa).En la web durante varios meses.aparecerá tweets y otros mensajes de usuarios de Australia que recibieron este "regalo". Probablemente, algunos usuarios tienen más conocimientos que otros y no conectan tales unidades flash a sus computadoras. Pero muchos más usuarios tienen prisa por probar de inmediato el dispositivo donado.“Alguien lanzó una unidad flash a mi bandeja de entrada. No es una nota, nada, solo una unidad flash. Quería ver qué hay en él ”, escribe otro usuario.Este usuario de Twitter no sucumbió a la tentación y no comprobó lo que había en la unidad flash desde el buzón. Al enterarse de que la policía australiana está llevando a cabo una investigación, dijo que todavía tiene una unidad flash, y qué tipo de contenido se desconoce.No hace mucho tiempo, un estudio especial mostró que muchas personas están listas para comenzar a verificar de inmediato el contenido de una unidad flash encontrada. La curiosidad supera todas las desventajas. Este rasgo de carácter de la persona se mostró en la pantalla en Mr. Robot Lo mostraron en la sexta serie de la primera temporada. Aquí, uno de los personajes, miembro de la comunidad de la F-Society, deja varias unidades flash en el estacionamiento de la prisión, con la esperanza de que alguien del guardia o la gerencia recoja la unidad flash, la inserte en la PC, después de lo cual los piratas informáticos pueden tomar el control de la infraestructura de red del edificio.¿Realmente funciona? Sí, funciona, y no está mal. Un grupo de investigadores de la Universidad de Illinois el año pasado realizó un experimento especial. Los autores del proyecto dejaron 29 unidades flash en diferentes lugares del campus Urbana-Champaign. El 48 por ciento de las personas que encontraron tales unidades flash las insertaron en sus computadoras. Y casi todos los estudiantes que encontraron unidades flash (98%) se las llevaron o las transfirieron a otro lugar. Muy pocos usuarios siguen realmente consideraciones de seguridad cuando trabajan con sus computadoras. Alrededor del 67% de los usuarios no utilizan ninguna medida de protección, ya sea un antivirus o un firewall."Creo que mi Macbook está bien protegida contra virus", dijo un encuestado entrevistado por expertos en seguridad de redes. Y este punto de vista es bastante común entre los usuarios de computadoras portátiles Apple. Estamos seguros de que su sistema está bien protegido contra virus y usuarios de PC con Windows y Linux.De 297 unidades flash, 135 estaban conectadas a una computadora. Los investigadores que dejaron unidades flash en el campus no escribieron malware en estos medios. En su lugar, colocaron un archivo en la raíz del archivo HTML, que al principio envió una advertencia a los autores del trabajo de que alguien estaba interesado en el contenido de la unidad al intentar abrir este archivo. Por supuesto, para enviar ese mensaje, se necesitaba Internet. Estas unidades flash se dejaron en el campus (se arrojaron al suelo, "olvidadas" en las mesas y sillas). Fuente: Universidad de Illinois

Estas unidades flash se dejaron en el campus (se arrojaron al suelo, "olvidadas" en las mesas y sillas). Fuente: Universidad de Illinois

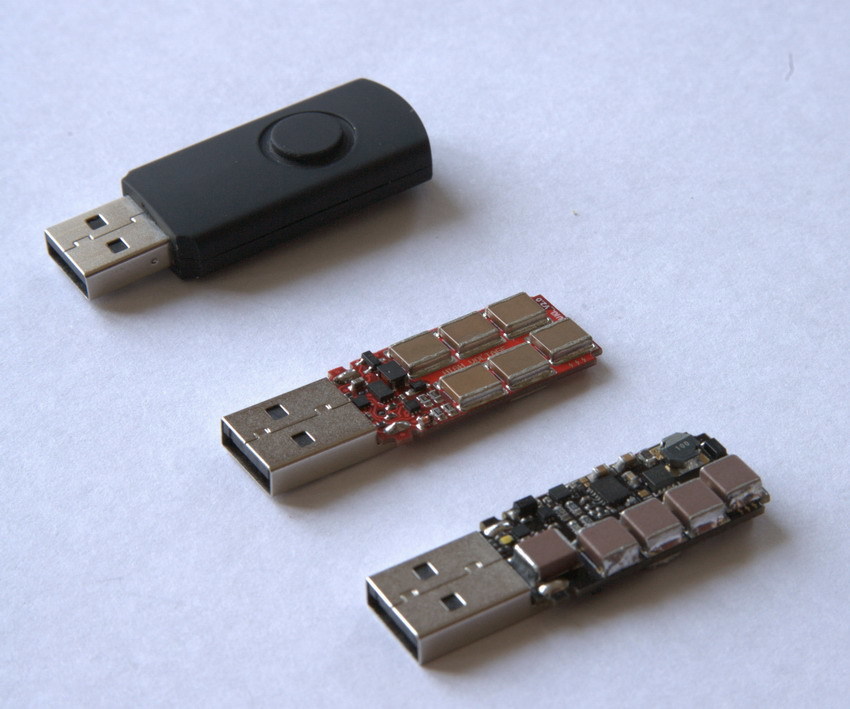

“Este problema no tiene una solución fácil. El problema es que una persona común está sujeta a la influencia de las emociones, el estado de ánimo momentáneo. También hay una diferencia entre advertir a los usuarios sobre los peligros de cualquier acción y mostrarles las consecuencias de tales acciones ", dijo uno de los participantes del estudio.Los ciberdelincuentes australianos que distribuyen palos de malware son muy conscientes de las debilidades de las personas y aprovechan estas debilidades. No importa cuántas personas no adviertan sobre los peligros de abrir las unidades flash encontradas, siempre habrá alguien que recoja la unidad e inmediatamente la conecte a su computadora. Y es bueno si no hay datos secretos en esa PC. Pero un usuario tan curioso puede ser un empleado del banco o un militar.Las unidades flash pueden ser peligrosas no solo porque con su ayuda alguien distribuye software malicioso. Hay dispositivos que pueden grabar el puerto USB o incluso la placa base de la computadora a la que están conectados. Un ejemplo típico es USB Killer. Este es un dispositivo especial en el factor de forma de la unidad flash, lo que conduce a la inoperancia de los sistemas con un puerto tipo C (estamos hablando de una versión especializada de USB-Killer). Hay otras versiones del "asesino de computadoras y computadoras portátiles". Por ejemplo, USB killer v2.0 (y las características de la primera versión se pueden encontrar aquí) Una característica del dispositivo es un voltaje de "salida" duplicado de 200V. Tan pronto como el "asesino" se conecta al puerto USB, el convertidor de voltaje comienza a funcionar, los condensadores se cargan hasta 220V. Tan pronto como los condensadores están completamente cargados, el convertidor se apaga y la energía de los condensadores se suministra a los contactos de la interfaz USB.Así es como se ven las consecuencias de usar USB Killer.Como puede ver, experimentar en una unidad flash que se encuentra en algún lugar puede ser mortal para una PC o computadora portátil. Si la computadora no "muere", entonces la víctima puede recibir malware que puede borrar la cuenta bancaria del usuario o hacer que una PC comprometida sea un distribuidor de software malicioso en la Web.

Hay otras versiones del "asesino de computadoras y computadoras portátiles". Por ejemplo, USB killer v2.0 (y las características de la primera versión se pueden encontrar aquí) Una característica del dispositivo es un voltaje de "salida" duplicado de 200V. Tan pronto como el "asesino" se conecta al puerto USB, el convertidor de voltaje comienza a funcionar, los condensadores se cargan hasta 220V. Tan pronto como los condensadores están completamente cargados, el convertidor se apaga y la energía de los condensadores se suministra a los contactos de la interfaz USB.Así es como se ven las consecuencias de usar USB Killer.Como puede ver, experimentar en una unidad flash que se encuentra en algún lugar puede ser mortal para una PC o computadora portátil. Si la computadora no "muere", entonces la víctima puede recibir malware que puede borrar la cuenta bancaria del usuario o hacer que una PC comprometida sea un distribuidor de software malicioso en la Web.Source: https://habr.com/ru/post/es397681/

All Articles