Las pulsaciones de teclas se pueden espiar en Skype

Puedes escuchar el teclado. En el pasado, los clics en las ondas mecánicas habituales "inhaladas" de Wi-Fi , el teclado virtual táctil de un teléfono inteligente, un acelerómetro . Según un nuevo estudio realizado por científicos de la Universidad de California en Berkeley, los atacantes pueden grabar señales acústicas mientras hablan por Skype.Anteriormente, el atacante tenía que prepararse seriamente para el ataque. Para obtener la información necesaria, el pirata informático tenía que estar cerca del objetivo, conocer exactamente el estilo de escritura en el teclado y mucha otra información sobre la víctima. Hoy, estas condiciones difícilmente pueden considerarse reales, y el resultado es efectivo. Un estudio de la Universidad de California examina un nuevo tipo de ataque llamado Skype & Type. Puede convertirse en un grave problema de privacidad.

Puedes escuchar el teclado. En el pasado, los clics en las ondas mecánicas habituales "inhaladas" de Wi-Fi , el teclado virtual táctil de un teléfono inteligente, un acelerómetro . Según un nuevo estudio realizado por científicos de la Universidad de California en Berkeley, los atacantes pueden grabar señales acústicas mientras hablan por Skype.Anteriormente, el atacante tenía que prepararse seriamente para el ataque. Para obtener la información necesaria, el pirata informático tenía que estar cerca del objetivo, conocer exactamente el estilo de escritura en el teclado y mucha otra información sobre la víctima. Hoy, estas condiciones difícilmente pueden considerarse reales, y el resultado es efectivo. Un estudio de la Universidad de California examina un nuevo tipo de ataque llamado Skype & Type. Puede convertirse en un grave problema de privacidad. Cuando se conecta a Skype, los atacantes pueden grabar el sonido de las pulsaciones de teclas. Conociendo algunas características del estilo de entrada de la persona, los investigadores pudieron determinar, con una precisión del 91,7%, qué teclas presionó. El equipo de investigación grabó el sonido utilizando micrófonos, acelerómetros en dispositivos móviles y otros sensores. Después de recopilar el flujo de sonido, los datos se analizaron utilizando los métodos de aprendizaje automático controlado y no controlado. Finalmente, obtuvieron una reconstrucción de los datos del usuario. Los investigadores señalan que para realizar un ataque, no es necesario instalar ningún malware en la computadora de la víctima potencial. Solo necesita escuchar el sonido de los sistemas de telefonía IP."Skype es utilizado por millones de personas en todo el mundo", dijo Gene Tsudik, profesor de ciencias de la computación en la UCI y uno de los autores del nuevo estudio. “Mostramos que durante una conversación en Skype o una videoconferencia, sus pulsaciones de teclas pueden ser grabadas y analizadas por sus interlocutores. Pueden averiguar lo que ingresas, incluidas las contraseñas y otras cosas muy personales ".

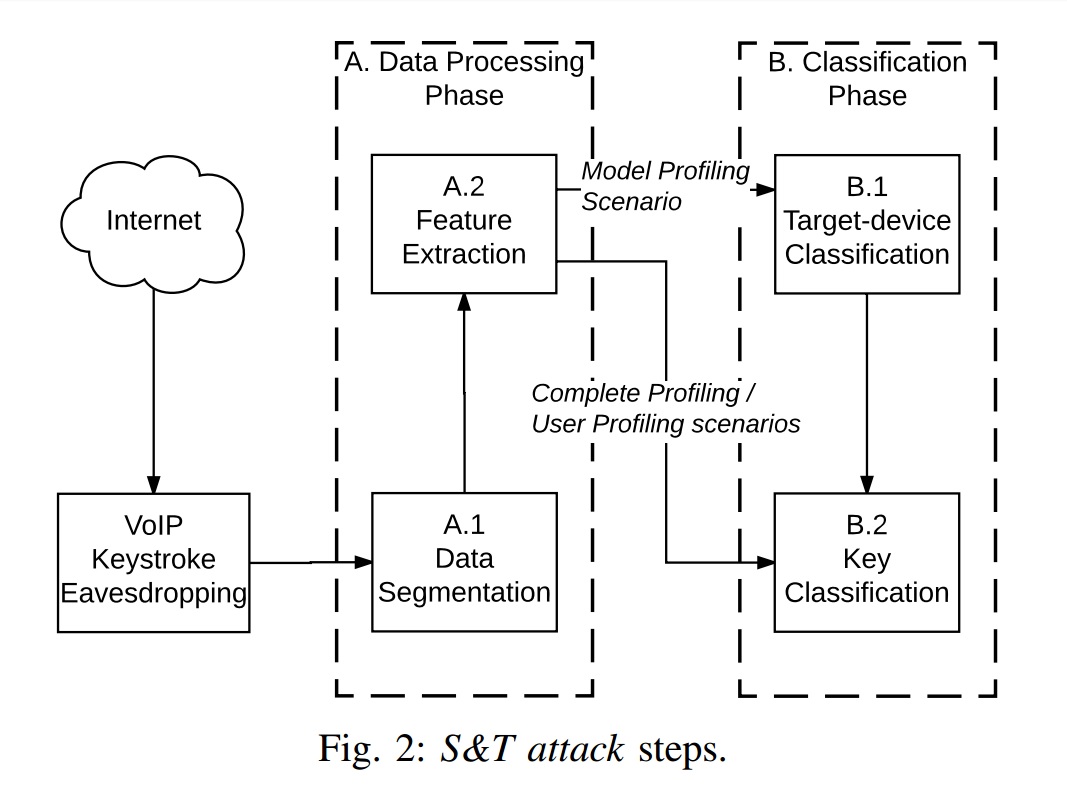

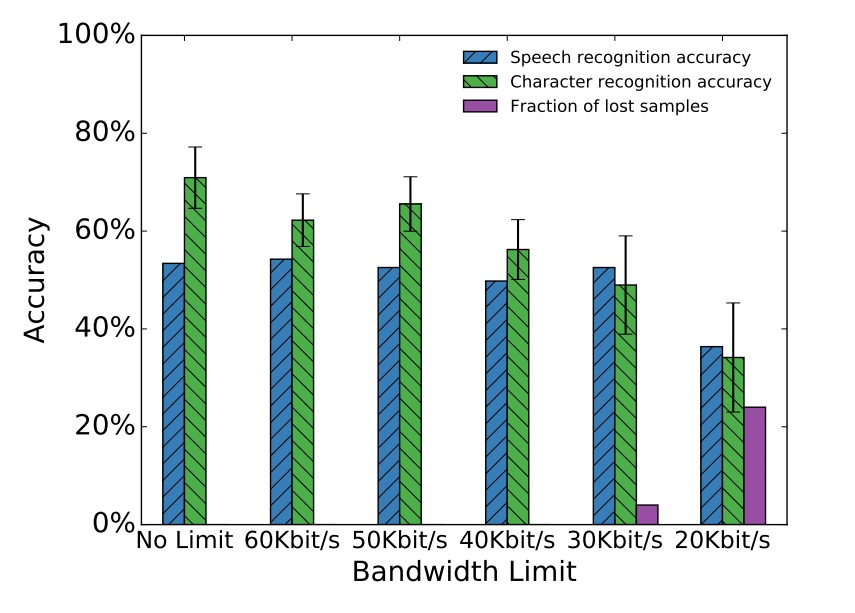

Cuando se conecta a Skype, los atacantes pueden grabar el sonido de las pulsaciones de teclas. Conociendo algunas características del estilo de entrada de la persona, los investigadores pudieron determinar, con una precisión del 91,7%, qué teclas presionó. El equipo de investigación grabó el sonido utilizando micrófonos, acelerómetros en dispositivos móviles y otros sensores. Después de recopilar el flujo de sonido, los datos se analizaron utilizando los métodos de aprendizaje automático controlado y no controlado. Finalmente, obtuvieron una reconstrucción de los datos del usuario. Los investigadores señalan que para realizar un ataque, no es necesario instalar ningún malware en la computadora de la víctima potencial. Solo necesita escuchar el sonido de los sistemas de telefonía IP."Skype es utilizado por millones de personas en todo el mundo", dijo Gene Tsudik, profesor de ciencias de la computación en la UCI y uno de los autores del nuevo estudio. “Mostramos que durante una conversación en Skype o una videoconferencia, sus pulsaciones de teclas pueden ser grabadas y analizadas por sus interlocutores. Pueden averiguar lo que ingresas, incluidas las contraseñas y otras cosas muy personales ". Durante una conversación en Skype, hacemos otras cosas en paralelo: enviar cartas, mensajes para chatear, tomar notas. Al presionar una tecla se emite un sonido que se transmite al otro lado. Muchas personas usan Skype y otras aplicaciones de VoIP para hablar con sus seres queridos, pero a menudo el software se usa para reuniones de negocios, y los socios del otro lado no siempre pueden ser amigos. Si un atacante tiene una idea de qué tipo de computadora está usando la víctima, ya no encontrará ningún obstáculo en su camino. Puede crear un perfil de la radiación acústica generada por cada tecla del teclado. Por ejemplo, el sonido "H" emitido en la MacBook Pro es diferente de la misma tecla en las computadoras portátiles de otros fabricantes. Además, la "H" difiere en sonido de la "J", que se encuentra al lado.Sin siquiera saber nada sobre el teclado o el estilo de escritura, un atacante tiene todas las posibilidades de adivinar (42%) qué tecla presiona una persona. Los teclados en las pantallas táctiles también son vulnerables a Skype y Type. Cuando una persona escribe algo en el teclado durante una conversación de VoIP, ya sea una contraseña o cualquier otro texto de destino, el micrófono registra la radiación acústica del teclado y la transmite al pirata informático. Todas sus acciones se pueden dividir en dos fases: procesamiento y clasificación de datos. En la etapa de procesamiento, los datos se segmentan y se extraen las características. En la segunda fase, el atacante clasifica los dispositivos objetivo y las etapas principales del ataque en sí.Uno de los usos potenciales del ataque puede ser registrar una contraseña establecida en un sitio propuesto por un hacker o en una aplicación. Los investigadores dicen que su método de ataque puede reducir significativamente la cantidad de esfuerzo que toman los ciberdelincuentes para obtener datos de los usuarios. El atacante no interfiere con la voz de la víctima mientras escribe el texto de destino y el ancho de banda débil de la conexión: Skype & Type es resistente a varios problemas de VoIP, lo que confirma la conveniencia del ataque.

Durante una conversación en Skype, hacemos otras cosas en paralelo: enviar cartas, mensajes para chatear, tomar notas. Al presionar una tecla se emite un sonido que se transmite al otro lado. Muchas personas usan Skype y otras aplicaciones de VoIP para hablar con sus seres queridos, pero a menudo el software se usa para reuniones de negocios, y los socios del otro lado no siempre pueden ser amigos. Si un atacante tiene una idea de qué tipo de computadora está usando la víctima, ya no encontrará ningún obstáculo en su camino. Puede crear un perfil de la radiación acústica generada por cada tecla del teclado. Por ejemplo, el sonido "H" emitido en la MacBook Pro es diferente de la misma tecla en las computadoras portátiles de otros fabricantes. Además, la "H" difiere en sonido de la "J", que se encuentra al lado.Sin siquiera saber nada sobre el teclado o el estilo de escritura, un atacante tiene todas las posibilidades de adivinar (42%) qué tecla presiona una persona. Los teclados en las pantallas táctiles también son vulnerables a Skype y Type. Cuando una persona escribe algo en el teclado durante una conversación de VoIP, ya sea una contraseña o cualquier otro texto de destino, el micrófono registra la radiación acústica del teclado y la transmite al pirata informático. Todas sus acciones se pueden dividir en dos fases: procesamiento y clasificación de datos. En la etapa de procesamiento, los datos se segmentan y se extraen las características. En la segunda fase, el atacante clasifica los dispositivos objetivo y las etapas principales del ataque en sí.Uno de los usos potenciales del ataque puede ser registrar una contraseña establecida en un sitio propuesto por un hacker o en una aplicación. Los investigadores dicen que su método de ataque puede reducir significativamente la cantidad de esfuerzo que toman los ciberdelincuentes para obtener datos de los usuarios. El atacante no interfiere con la voz de la víctima mientras escribe el texto de destino y el ancho de banda débil de la conexión: Skype & Type es resistente a varios problemas de VoIP, lo que confirma la conveniencia del ataque. Una posible defensa contra un nuevo tipo de ataque puede ser el llamado efecto de esquivar.que se usa ampliamente en la creación de música electrónica. En este caso, el usuario debe reducir el volumen del micrófono y bloquear el sonido de presionar las teclas con algún otro sonido. El problema con este método es que, junto con el volumen de la señal de audio de las teclas, el sonido de la voz se silencia. "Las contramedidas efectivas deberían ser menos intrusivas y, si es posible, ahogar solo el sonido de las teclas, sin interferir con la conversación", dice el artículo.La historia del espionaje de señales físicas se remonta a 1943 cuando se descubrióque el osciloscopio puede extraer de la radiación electromagnética del teléfono Bell 131-B2, que fue utilizado por el ejército de los EE. UU. para cifrar la comunicación, texto sin formato. El objetivo común de todos los ataques físicos son los dispositivos de entrada periféricos, como teclados y pantallas táctiles. Anteriormente, los piratas informáticos ya habían utilizado para sus propósitos las emisiones electromagnéticas y acústicas del teclado, así como el video, donde los usuarios ingresan datos confidenciales en el teclado o la pantalla táctil.La cuestión de escuchar a escondidas la entrada del usuario en el teclado es un área de investigación bastante popular. La investigación sobre las señales acústicas del teclado se remonta a cuando Dmitry Asonov y Rakesh Agraval anunciaronla exposición de teléfonos con teclado, computadoras y cajeros automáticos al criptoanálisis acústico. Demostraron que al entrenar una red neuronal en un teclado específico, logró un gran éxito al espiar la entrada en el mismo teclado o teclados del mismo modelo. También investigaron por qué esto era posible y descubrieron que la placa debajo del teclado en la que se encuentran los sensores se comporta como un tambor cuando se presiona una tecla. Esta característica le permite distinguir los sonidos de teclas individuales.

Una posible defensa contra un nuevo tipo de ataque puede ser el llamado efecto de esquivar.que se usa ampliamente en la creación de música electrónica. En este caso, el usuario debe reducir el volumen del micrófono y bloquear el sonido de presionar las teclas con algún otro sonido. El problema con este método es que, junto con el volumen de la señal de audio de las teclas, el sonido de la voz se silencia. "Las contramedidas efectivas deberían ser menos intrusivas y, si es posible, ahogar solo el sonido de las teclas, sin interferir con la conversación", dice el artículo.La historia del espionaje de señales físicas se remonta a 1943 cuando se descubrióque el osciloscopio puede extraer de la radiación electromagnética del teléfono Bell 131-B2, que fue utilizado por el ejército de los EE. UU. para cifrar la comunicación, texto sin formato. El objetivo común de todos los ataques físicos son los dispositivos de entrada periféricos, como teclados y pantallas táctiles. Anteriormente, los piratas informáticos ya habían utilizado para sus propósitos las emisiones electromagnéticas y acústicas del teclado, así como el video, donde los usuarios ingresan datos confidenciales en el teclado o la pantalla táctil.La cuestión de escuchar a escondidas la entrada del usuario en el teclado es un área de investigación bastante popular. La investigación sobre las señales acústicas del teclado se remonta a cuando Dmitry Asonov y Rakesh Agraval anunciaronla exposición de teléfonos con teclado, computadoras y cajeros automáticos al criptoanálisis acústico. Demostraron que al entrenar una red neuronal en un teclado específico, logró un gran éxito al espiar la entrada en el mismo teclado o teclados del mismo modelo. También investigaron por qué esto era posible y descubrieron que la placa debajo del teclado en la que se encuentran los sensores se comporta como un tambor cuando se presiona una tecla. Esta característica le permite distinguir los sonidos de teclas individuales.Source: https://habr.com/ru/post/es398545/

All Articles