Nmap Scanner como la herramienta principal de los piratas informáticos

Nmap es una utilidad gratuita diseñada para una variedad de escaneos configurables de redes IP con cualquier número de objetos, determinando el estado de los objetos de una red escaneada (puertos y sus servicios correspondientes). Inicialmente, el programa se implementó para sistemas UNIX, pero ahora hay versiones disponibles para muchos sistemas operativos.Nmap también admite una amplia gama de características adicionales, a saber: determinar el sistema operativo de un host remoto utilizando huellas digitales de pila TCP / IP, escaneo "invisible", cálculo dinámico del tiempo de retraso y retransmisión de paquetes, escaneo paralelo, identificación de hosts inactivos mediante sondeo de ping paralelo, escaneo usando hosts falsos, determinando la presencia de filtros de paquetes, escaneo RPC directo (sin usar portmapper), escaneo usando fragmentación de IP, así como indicación opcional de direcciones IP y números de puerto de redes escaneadas. En versiones recientes, se ha agregado la capacidad de escribir scripts arbitrarios (scripts) en el lenguaje de programación Lua.En el sitio web oficial de la utilidad, se ha hecho una gran selección de su uso como una ilustración del trabajo de los piratas informáticos. El propietario del sitio, Gordon Lyon, quien por alguna razón eligió el apodo Fyodor, ofrece a todos los que son los primeros en notar el uso de la utilidad en la próxima película, una camiseta de regalo de su tienda Zero Day Clothing Nmap Store.

Nmap es una utilidad gratuita diseñada para una variedad de escaneos configurables de redes IP con cualquier número de objetos, determinando el estado de los objetos de una red escaneada (puertos y sus servicios correspondientes). Inicialmente, el programa se implementó para sistemas UNIX, pero ahora hay versiones disponibles para muchos sistemas operativos.Nmap también admite una amplia gama de características adicionales, a saber: determinar el sistema operativo de un host remoto utilizando huellas digitales de pila TCP / IP, escaneo "invisible", cálculo dinámico del tiempo de retraso y retransmisión de paquetes, escaneo paralelo, identificación de hosts inactivos mediante sondeo de ping paralelo, escaneo usando hosts falsos, determinando la presencia de filtros de paquetes, escaneo RPC directo (sin usar portmapper), escaneo usando fragmentación de IP, así como indicación opcional de direcciones IP y números de puerto de redes escaneadas. En versiones recientes, se ha agregado la capacidad de escribir scripts arbitrarios (scripts) en el lenguaje de programación Lua.En el sitio web oficial de la utilidad, se ha hecho una gran selección de su uso como una ilustración del trabajo de los piratas informáticos. El propietario del sitio, Gordon Lyon, quien por alguna razón eligió el apodo Fyodor, ofrece a todos los que son los primeros en notar el uso de la utilidad en la próxima película, una camiseta de regalo de su tienda Zero Day Clothing Nmap Store.Matriz recargada

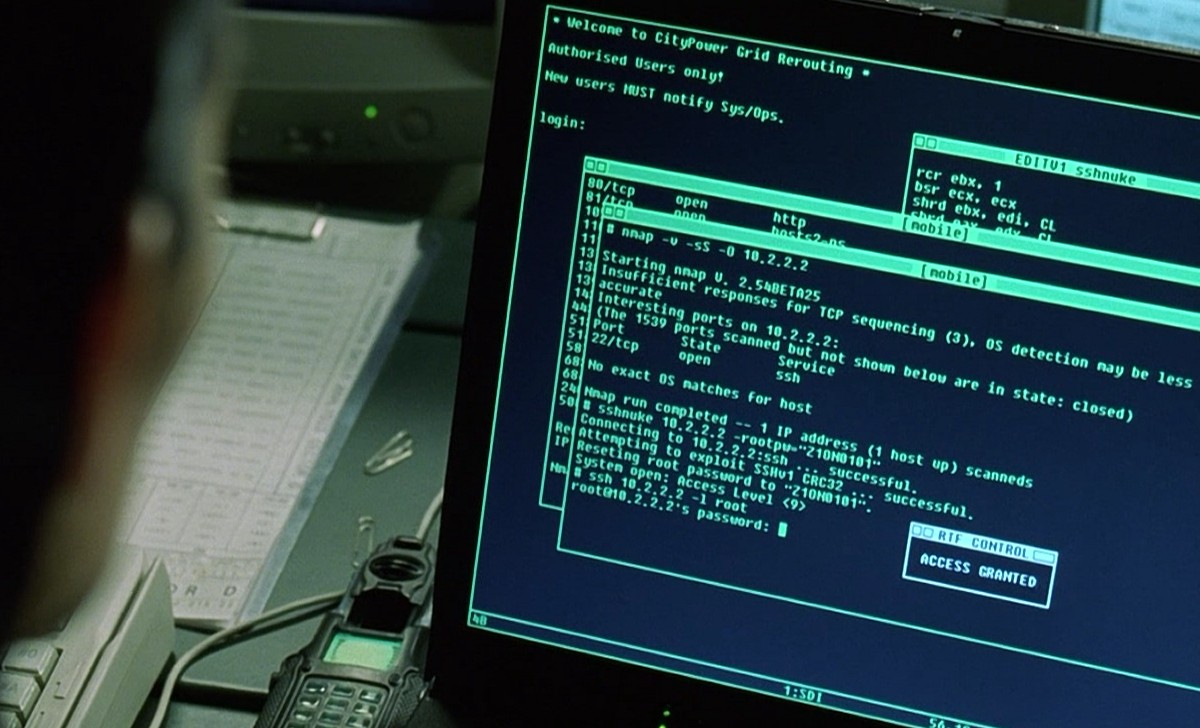

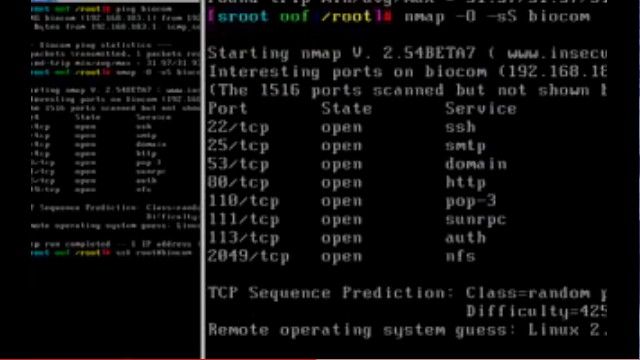

Aunque Nmap solía aparecer en varias películas menores, ¡fue Matrix Reloaded ( Wikipedia , IMDB , Amazon ) la que convirtió la utilidad en una estrella de la pantalla!Todos vimos películas como Hackers , en las que estúpidas animaciones tridimensionales de colores intentaron pasar como herramientas de piratería. Por lo tanto, Fedor se sorprendió mucho al ver cómo se muestra correctamente la piratería en The Matrix Reloaded. Para descifrar el sistema de suministro de energía de la ciudad, Trinity lanzó Nmap v2.54BETA25, lo usó para encontrar un servidor SSH vulnerable y lanzó el exploit exploit SSH1 CRC32 2001. Ay-yai-yay, ciudad, es eso posible.

En el sitio web de Scotland Yard, los trabajadores de delitos informáticos publicaron una advertencia para aquellos que vieron esta película, exigiendo no intentar repetir lo que vieron y no piratear computadoras.

En el sitio web de Scotland Yard, los trabajadores de delitos informáticos publicaron una advertencia para aquellos que vieron esta película, exigiendo no intentar repetir lo que vieron y no piratear computadoras.Snowden

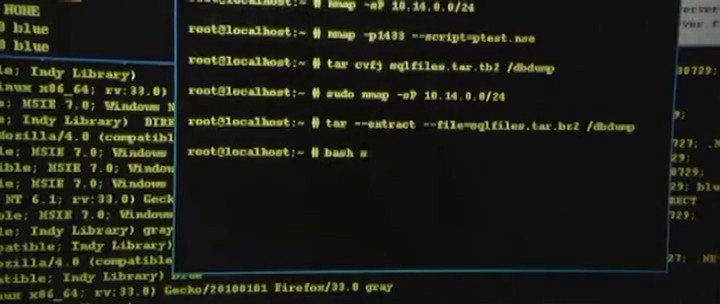

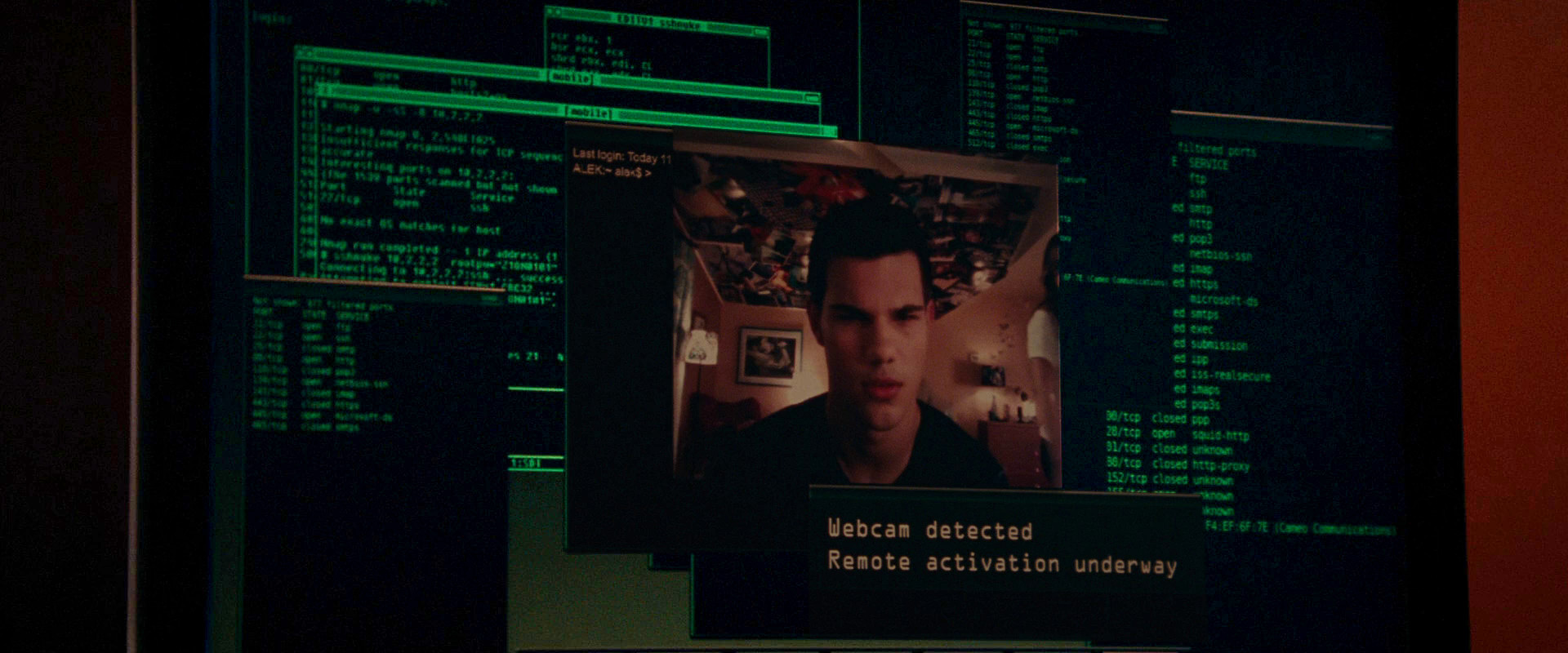

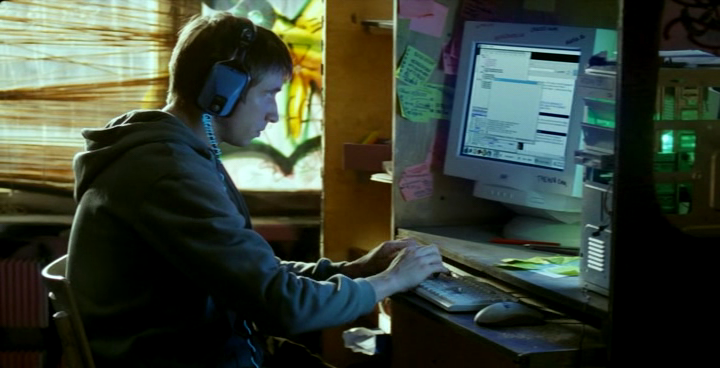

La película de 2016 de Oliver Stone ( Wikipedia , IMDB , Amazon ) adapta una fuga masiva de documentos secretos iniciada por Edward Snowden, que reveló la verdad sobre las escuchas telefónicas generalizadas de ciudadanos estadounidenses por parte de la NSA. En una de las primeras escenas, Snowden, en un grupo de capacitación de la CIA, realiza una tarea sobre seguridad de red, que debería llevar a los estudiantes de 5 a 8 horas. Pero con Nmap y un script especial para Nmap NSE llamado ptest.nse, Snowden, para sorpresa del profesor, ¡pasa la prueba en 38 minutos! Un texto similar al resultado del programa también se captura en las pantallas de otros estudiantes, pero para comprender lo que está escrito allí, tendrá que esperar a la versión 4K de la película.

Tráiler (nmap visible a los 34 segundos)

Tráiler (nmap visible a los 34 segundos)Dredd / Juez Dredd

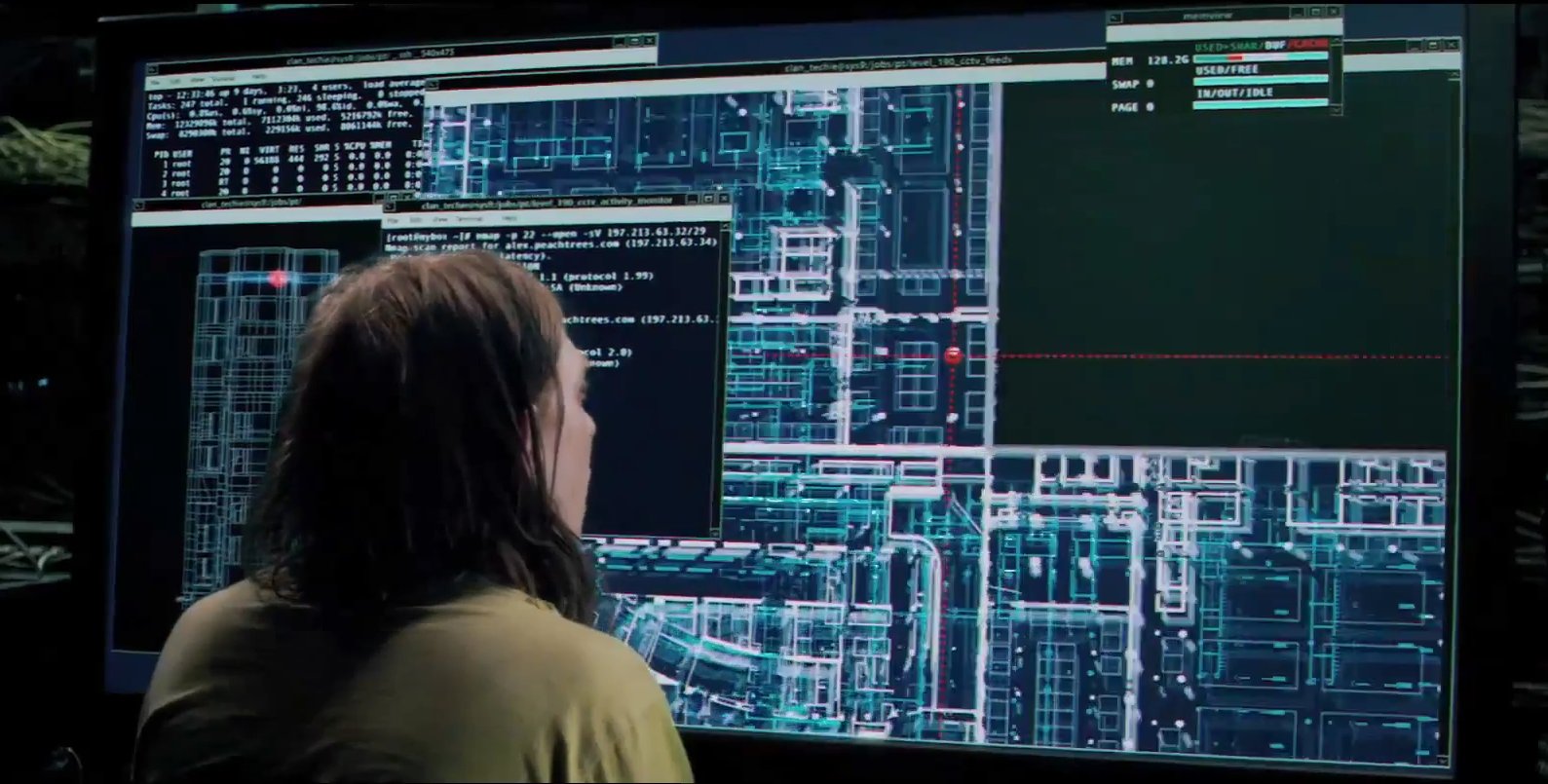

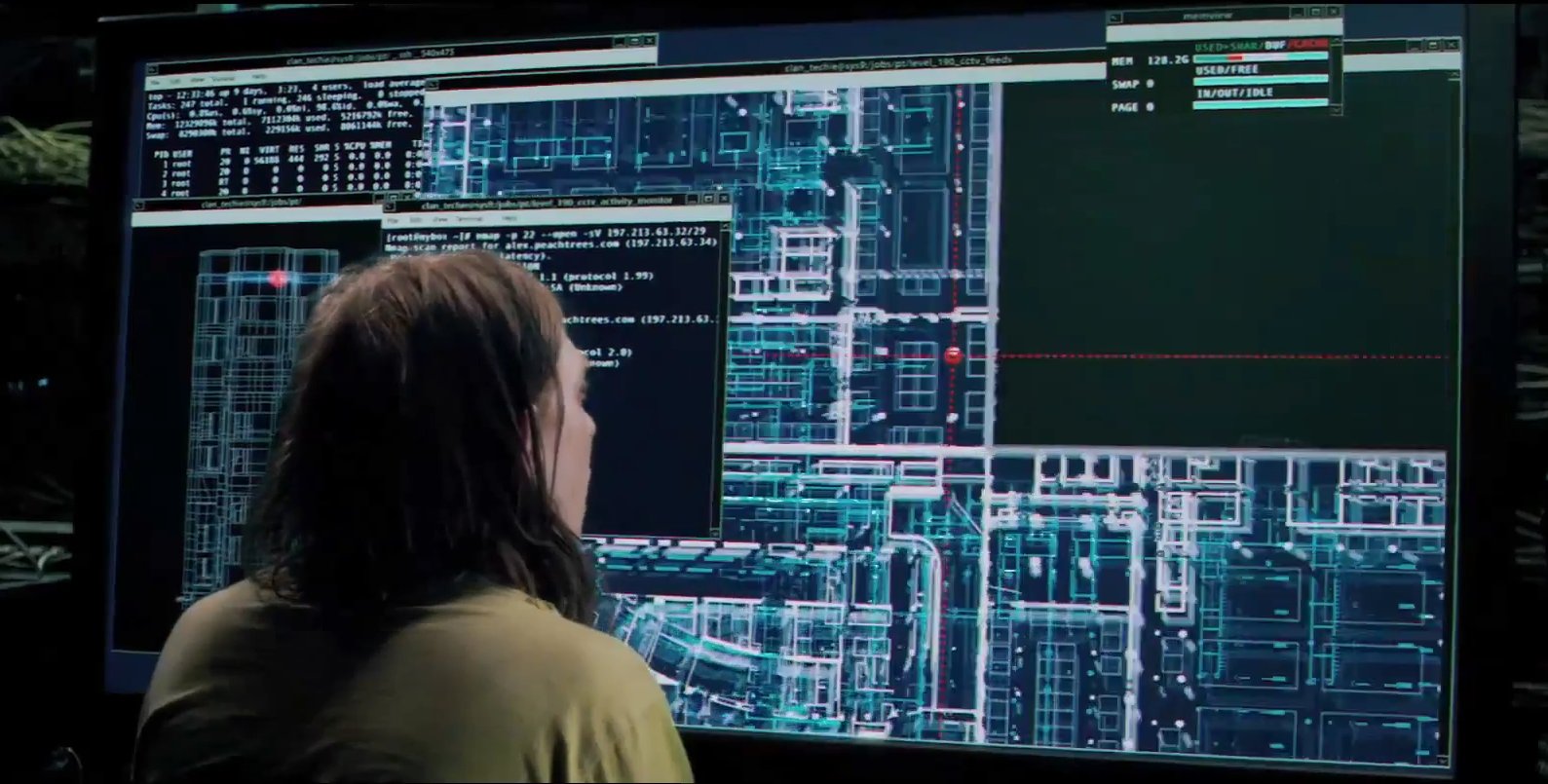

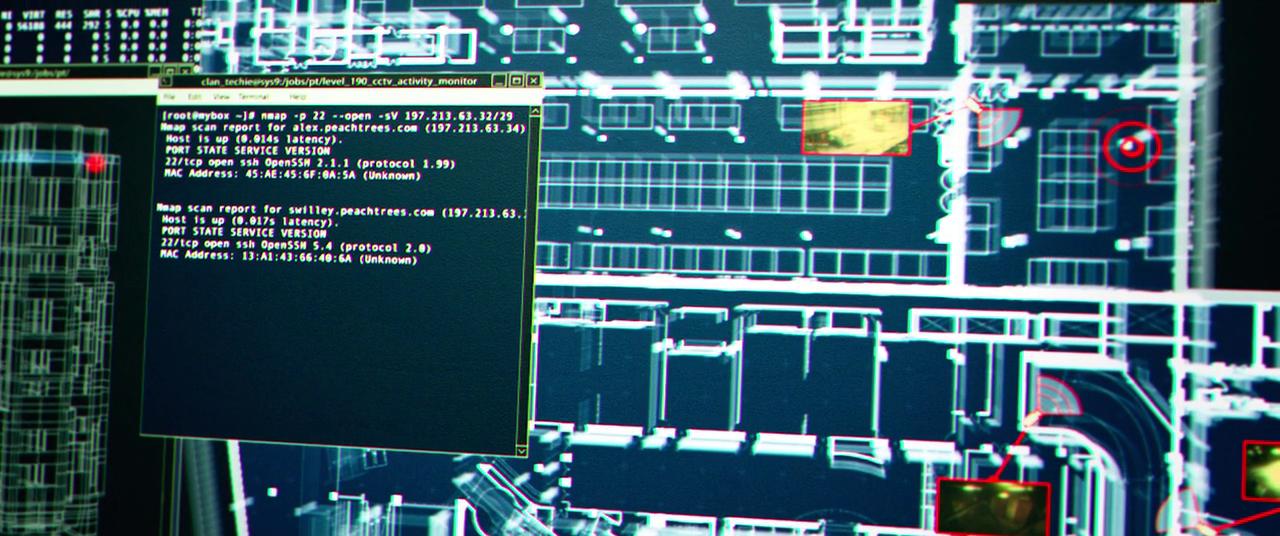

Dredd ( Wikipedia , IMDB , Amazon ), una adaptación de los famosos cómics de Judge Dredd , se lanzó en 2012, y nmap se puede ver en muchas de sus escenas.En la gran metrópolis post-apocalíptica Mega City One, la ley se basa solo en los jueces del Departamento de Justicia, policías que tienen derecho a juzgar, sentenciar y ejecutar a los delincuentes. Más que cualquier otro juez, el juez inexorable y despiadado Dredd inflige miedo a los criminales. Junto con la jueza cadete Cassandra Anderson, se infiltran en un famoso rascacielos controlado por una ex prostituta, ahora traficante de drogas, Ma-Ma. Para estudiar la red informática de un rascacielos y encontrar sus puntos débiles, ¡usan nmap! El avance muestra brevemente nmap scan TCP port 22 (SSH):

Elysium / Elysium: el paraíso no en la Tierra

En la película de ciencia ficción de 2013 Elysium ( Wikipedia , IMDB , Amazon ), juegan Matt Damon y Jodie Foster. La acción tiene lugar en 2154, cuando la Tierra superpoblada sufre pobreza, crimen y destrucción, mientras que los ricos viven en una lujosa estación espacial. La versión 13 de Nmap (aquí está, el futuro) se usa para escanear puertos en el cerebro aumentado por computadora de Damon antes de copiar los datos que lleva para intentar entrar en una estación espacial.

Cuatro Fantásticos / Cuatro Fantásticos

Fantastic Four ( Wikipedia , IMDB , Amazon ) - Adaptación a gran escala de 2015 de los cómics de Marvel Comics. En la película, Sue Storm usa las habilidades de nmap para buscar un compañero. En su computadora puede ver "IPSCAN", luego "TRACEROUTE", "PORTSCAN" y finalmente "NMAP".

Quien soy yo / quien soy yo

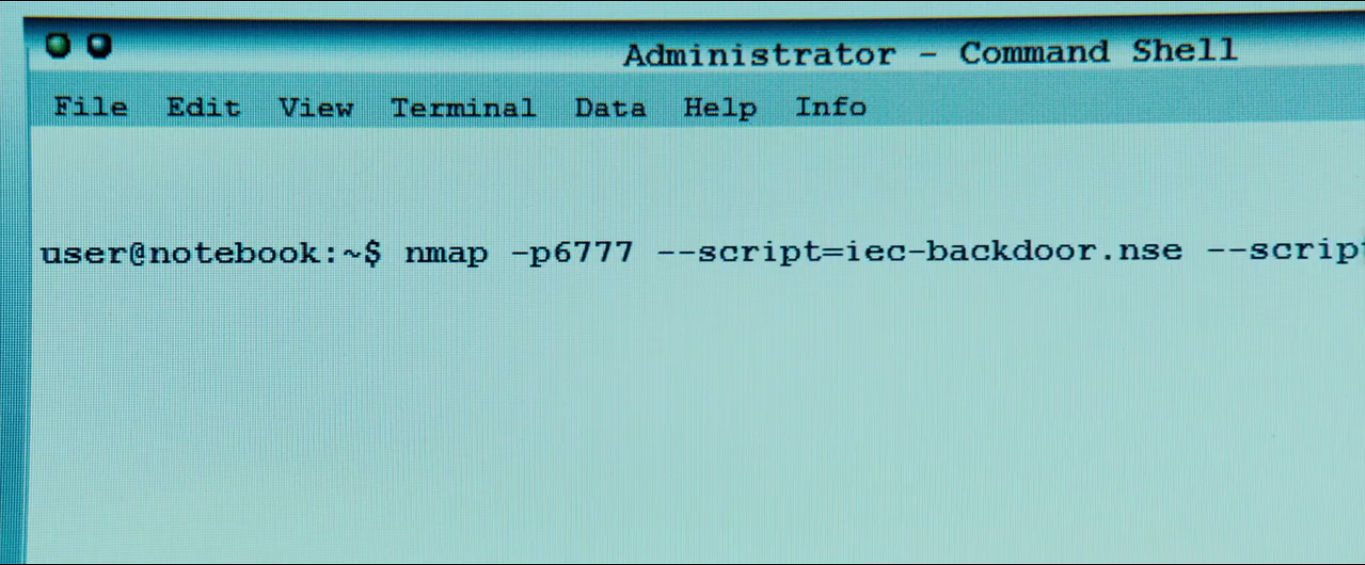

Who Am I - No System is Safe ( Wikipedia , IMDB , Amazon ) es un thriller cibernético alemán de 2014 que habla sobre grupos de hackers (copiados de Anonymous) que intentan golpearse entre sí en sistemas de piratería audaces y diversas lepras. Durante la escena de iniciación (13:40), el protagonista Benjamin muestra sus habilidades al penetrar en la red de proveedores de electricidad y lanzar un pequeño apagón. Lo hace con su script para el Nmap Scripting Engine ( NSE ). El nombre del script iec-backdoor.nse se refiere a los estándares de la Comisión Electrotécnica Internacional ( IEC ), que administra las redes de suministro de energía y sus equipos. ¡Tal realismo es un toque interesante!

Bourne Ultimatum / Bourne Ultimatum

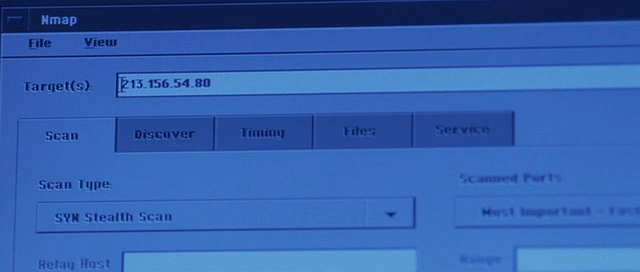

En la película The Bourne Ultimatum ( Wikipedia , IMDB , Amazon ), los oficiales de la CIA deben piratear el servidor de correo del periódico ( The Guardian UK ) para leer las cartas de un periodista al que mataron. Para hacer esto, ¡usan Nmap y su nueva GUI oficial de Zenmap ! Nmap informa que SSH 3.9p1, Posfix smtpd y el servidor de nombres (aparentemente vinculantes) se están ejecutando en el servidor. También usan abundantemente Bash, un caparazón, por así decirlo, "Bourne-again".

Die Hard 4

UPI KAI! En Die Hard 4: Live Free or Die Hard ( Wikipedia , IMDB , Amazon ), el detective John MacLane está acusado del arresto del pirata informático Matthew Farrell, sospechoso del FBI de entrar en su sistema. Luego se le exige que evite al brillante villano terrorista Thomas Gabriel, que está tratando de destruir el mundo entero. En esta escena, Farrell demuestra el dominio de nmap.

La chica del tatuaje del dragón

The Girl with the Dragon Tattoo (Män som hatar kvinnor) - película de suspenso de 2009 ( Wikipedia , IMDB , Amazon ), basada en el best-seller Stig Larsson. Cuenta la historia de Lisbeth, una niña hacker con problemas que padece el síndrome de Asperger y el abuso de varios jefes. Ella está llevando a cabo una investigación periodística sobre el asesinato hace 40 años. En la lista de las películas más rentables de origen no inglés en 2009, ocupó el tercer lugar.Una pequeña escena con nmap tiene lugar en el sexto minuto de la película. Se trata del original: en 2011 se lanzó una nueva versión de Hollywood de gran presupuesto de la película ( IMDB , Wikipedia , Amazon), y posiblemente perdí mucho por el hecho de que no hay escenas de Nmap en él.

GI Joe: Represalia / GI Joe: Lanzar Cobra 2

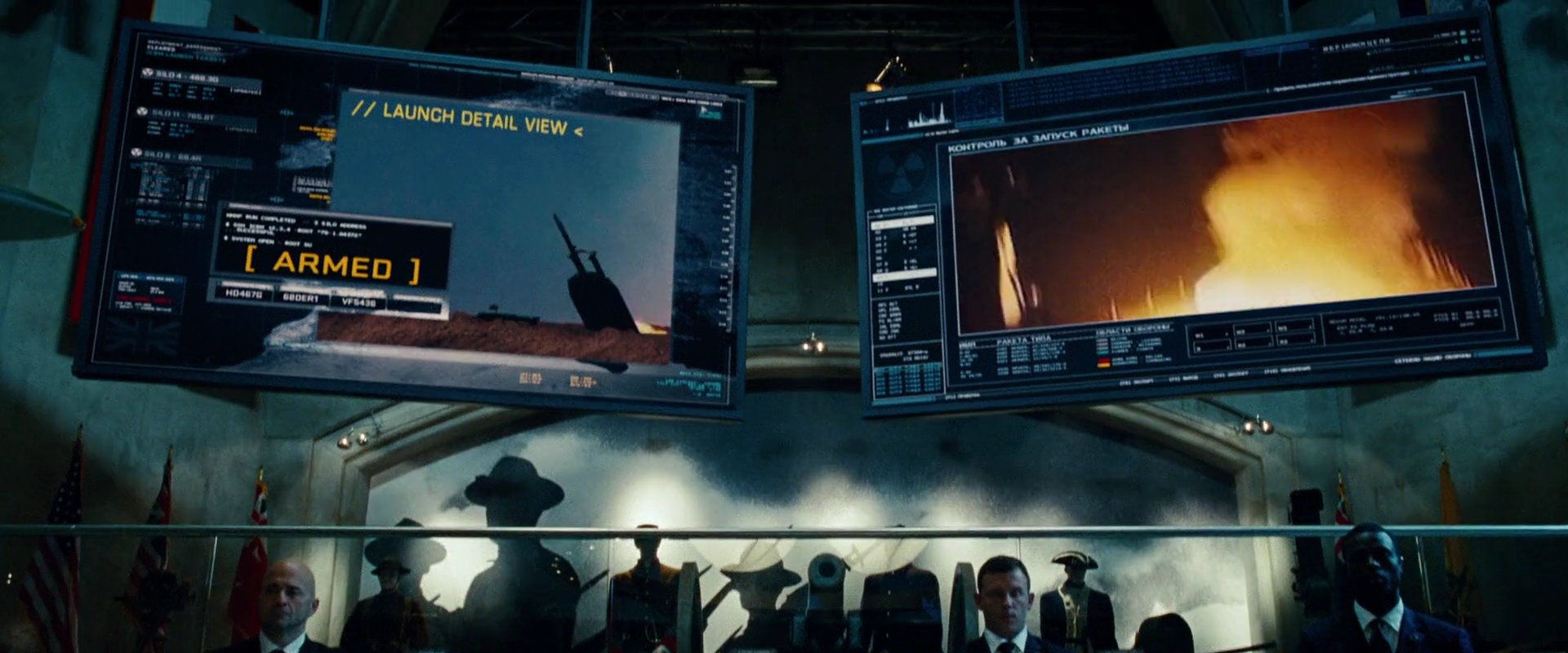

En la película de acción de 2013 GI Joe: Retaliation ( Wikipedia , IMDB , Amazon ) nmap se utiliza para lanzar armas nucleares. La interfaz de la utilidad es extraña, pero aparentemente, escanean la mina de lanzamiento usando nmap, ssh, cada misil balístico intercontinental encontrado, hacen su raíz y ejecutan comandos para alertarlo y lanzarlo.

La escucha

En la película de 2006 The Listening ( Wikipedia , IMDB , Amazon ) sobre un ex empleado de la NSA que escapó de una agencia y abrió una estación secreta contra escuchas telefónicas en los Alpes italianos, se utilizan Nmap y NmapFE.

Liga de la Justicia: Doom / Liga de la Justicia: Doom

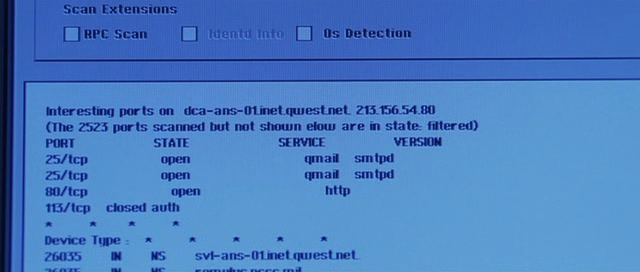

En la película animada de 2012 Justice League: Doom ( Wikipedia , IMDB , Amazon ), nmap se usa durante los créditos iniciales. En la película, Batman, Superman, Wonder Woman y Green Lantern se enfrentan al equipo de supervillanos. Curiosamente, en la mayoría de los casos, los cineastas cambiaron el enlace de nmap.org a we.inc (Wayne Enterprises) en la salida de la utilidad . Además, en agosto de 2011, se utilizó Nmap (4.20) de 2006. Batman, por supuesto, necesita lidiar con todo tipo de cosas importantes y heroicas, ¡pero es realmente imposible asignar cinco minutos para instalar la última versión de nmap!

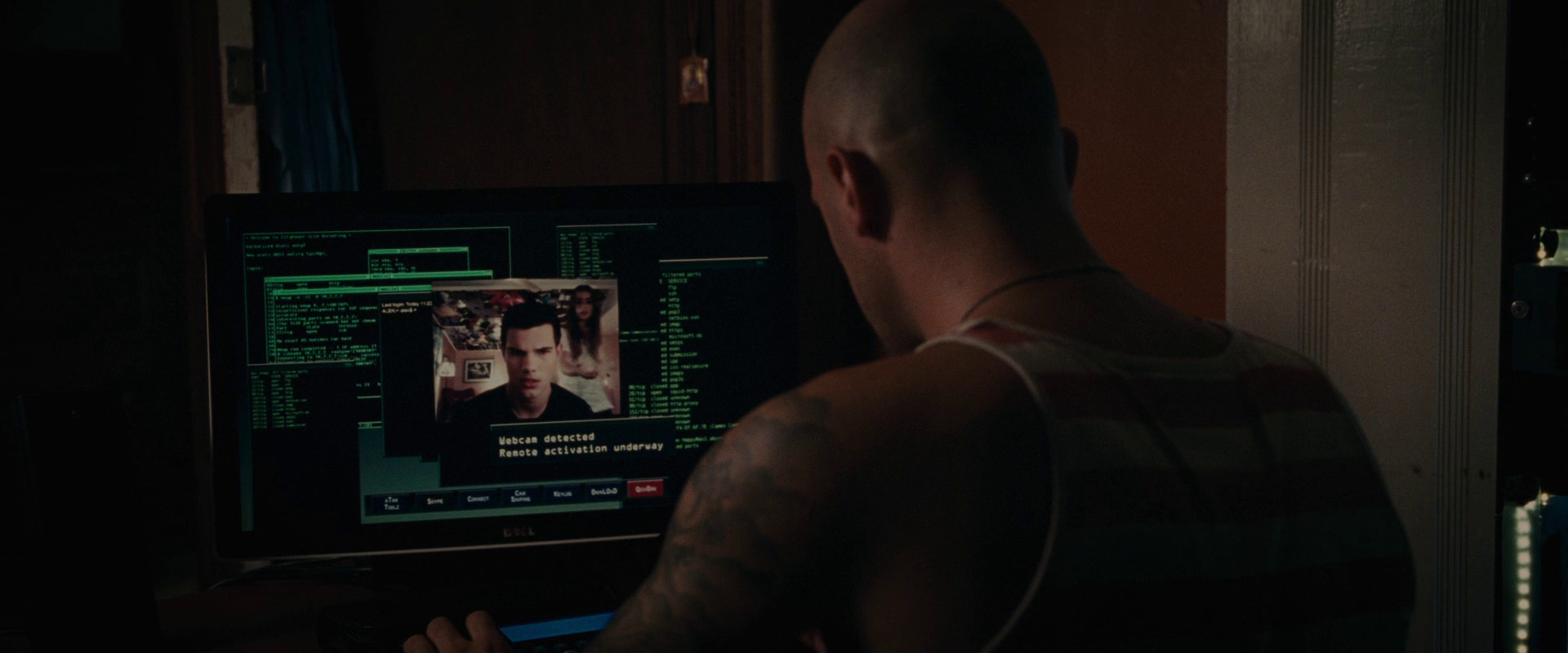

Secuestro / persecución

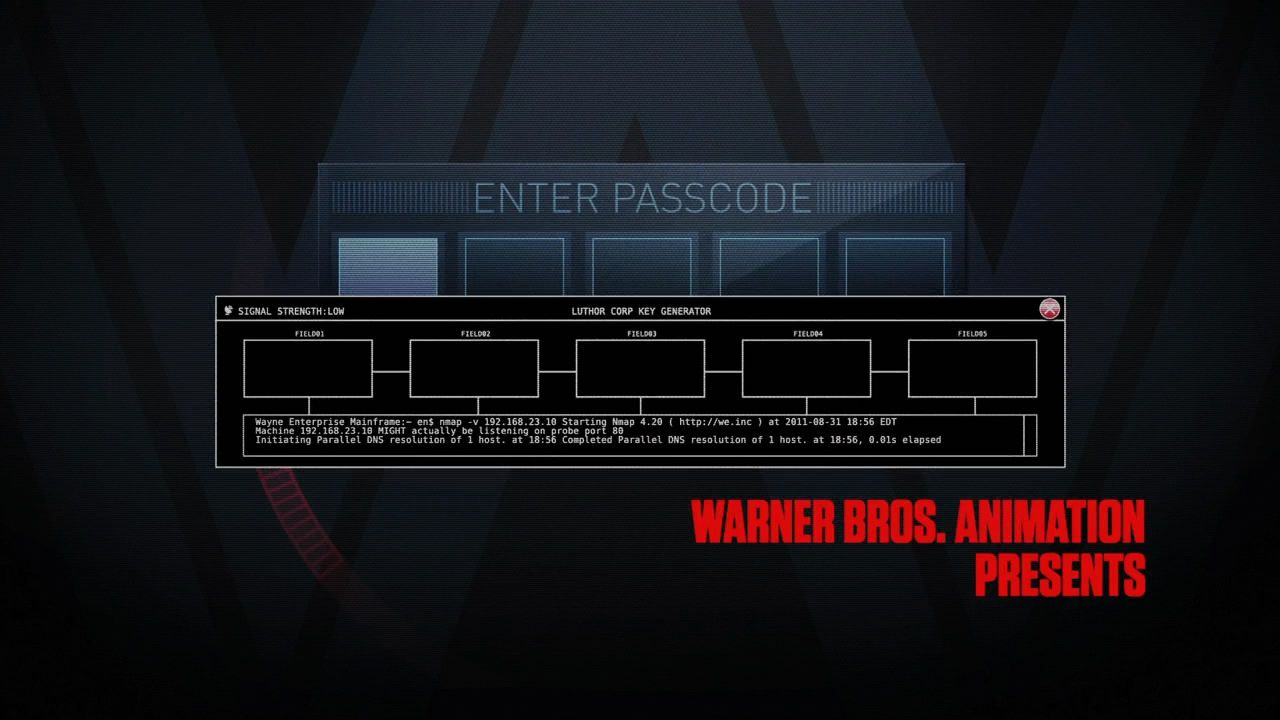

Secuestro ( Wikipedia , IMDB , Amazon ) - Thriller 2011. El adolescente está tratando de descubrir la verdad sobre sí mismo al descubrir su foto infantil en el sitio para buscar niños desaparecidos. En el proceso, es perseguido, como parte de otros villanos, por un hacker serbio que usa nmap. Si los fondos de nmap en las capturas de pantalla le resultan familiares, esto se debe a que los creadores de la película simplemente los sacaron de The Matrix Reloaded.

Extraído

El thriller de 2012 NF Extracted ( IMDB , Amazon ) habla sobre el científico que inventó la tecnología para ver recuerdos humanos, pero se metió en problemas al haber penetrado en la conciencia de un adicto a la heroína sospechoso de asesinato. Aquí nmap se usa como parte del sistema para ingresar a la mente humana (tal vez este es un script NSE).

13: Juego de la muerte / 13

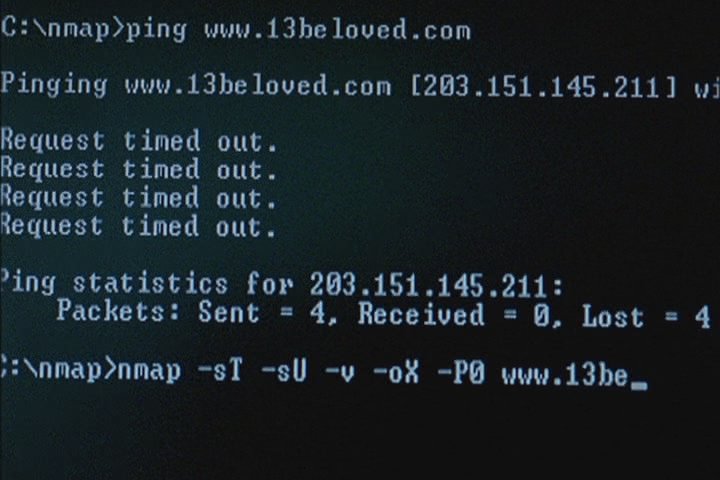

Nmap se usó en el thriller tailandés 13: Juego de la muerte ( Wikipedia , IMDB , Amazon ) 2006, también conocido como "13 Amado" y "13 juego sayawng". La película cuenta la historia de una persona que realiza 13 tareas para ganar $ 100,000,000. Las tareas se están volviendo más difíciles, más peligrosas, ilegales y grotescas. ¿Qué harías por $ 100 lyam? Uno de los amigos del protagonista, el administrador del sistema, comienza a preocuparse por su amigo y demuestra las habilidades de usar nmap al piratear el sitio web de este juego pervertido.

Battle Royale

Battle Royale ( Wikipedia , IMDB , Amazon ), también conocida como Batoru Rowaiaru, es una película japonesa muy extraña y controvertida sobre estudiantes de noveno grado enviados por el gobierno a una isla desierta. Fueron suministrados con collares explosivos y obligados a matarse entre sí como parte de un juego de supervivencia pervertido. Uno de ellos resultó ser un hacker, y en las escenas con él puedes ver los códigos fuente de nmap.

Santos rotos / Justos rotos

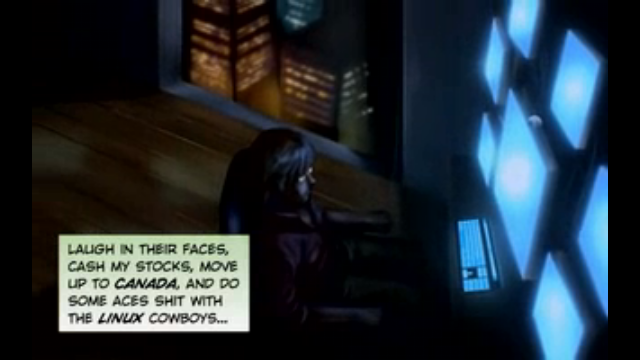

Broken Saints ( Wikipedia , IMDB , Amazon ), una galardonada serie de cómics en video de 24 capítulos, publicada por primera vez en línea de 2001 a 2003. Luego fue distribuido en DVD por 20th Century Fox. Esta es una intrincada historia de 12 horas sobre cuatro extraños de rincones distantes de la Tierra, conectados por una visión común del mal que se avecina.Uno de ellos, Raimi, un joven desarrollador de software de seguridad, usa nmap para hackear sistemas y descubrir tramas corporativas de su empleador. La escena con nmap está en el segundo capítulo.

Hottabych

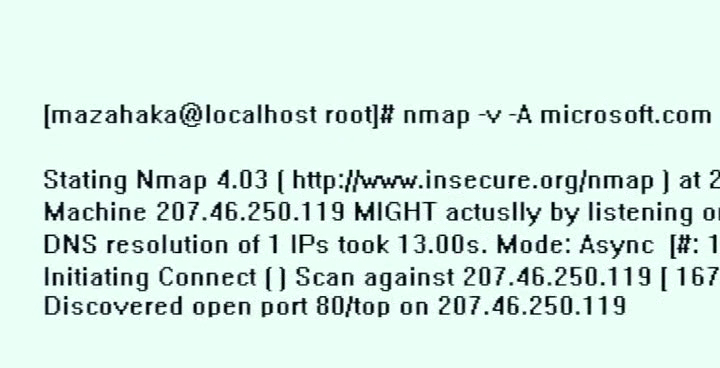

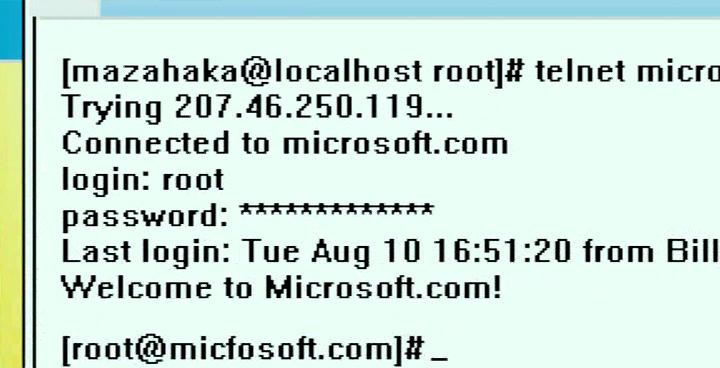

Nmap y telnet son utilizados por un hacker adolescente Gena para hackear microsoft.com en la película rusa de 2006 "Hottabych" ( Wikipedia , IMDB , Kinopoisk ). Como resultado, Microsoft y las agencias de inteligencia de EE. UU. Estaban muy molestas y, con el objetivo de revelarlo, enviaron a una atractiva hacker Annie a Rusia. La película también presenta una batalla épica entre genios por el poder sobre la Tierra.

HaXXXor: Ya no es más flexible

Nmap incluso apareció en la serie de porno suave de bajo presupuesto HaXXXor. "HaXXXor Volumen 1: No más disquete" incluye una escena bastante larga con entrenamiento para usar el modelo E-Lita nmap. En las fotos ella todavía está vestida.

Lunes sangriento

En la serie dramática japonesa Bloody Monday (2008 - 2010), un pirata informático llamado Falcon se ve obligado a utilizar las habilidades informáticas para descubrir el misterioso proyecto Bloody Monday y evitar que los terroristas biológicos ataquen Tokio. Después de que Falcon irrumpe en la base de seguridad japonesa, es arrestado, pero escapa fácilmente gracias a su padre, que trabaja en este departamento y está involucrado en piratería.Dos años después, el servicio de seguridad recibió información de que un grupo de terroristas que había destruido la población de una pequeña ciudad en Rusia planeaba rociar un virus mortal y peligroso en Tokio, pero el agente que investiga el caso fue asesinado. Para obtener datos sobre el caso en Rusia, el jefe del servicio de seguridad le pide ayuda a Falcon. Al darse cuenta de que no tiene otra opción, Takagi acepta, sin sospechar cuán drásticamente cambiará su vida y la vida de quienes lo rodean, ya queNmap usa sus planes para un adolescente talentoso con terroristas en varios episodios, comenzando desde el primer episodio de la primera temporada. Otras utilidades de seguridad informática que se muestran de manera realista, como Netcat, Rainbow Crack y el exploit Sadmind, también aparecen en la serie.

Source: https://habr.com/ru/post/es399375/

All Articles