Hoy, los expertos de Kaspersky Lab informaron el descubrimiento de un nuevo malware complejo que destruye todos los datos en la computadora de la víctima. El software malicioso llamado StoneDrill no solo elimina información de los discos duros, sino que también espía a las víctimas. Además, este programa puede esconderse de las herramientas de detección con las que están equipados los productos antivirus.

Según los expertos de Kaspersky Lab, StoneDrill es muy similar a otro virus que causó mucho daño a las computadoras de los usuarios y corporativas en 2012. Este es un

programa Shamoon (también conocido como Disttrack). Este virus logró interrumpir el trabajo de aproximadamente 35 mil computadoras solo en la compañía de petróleo y gas Saudi Aramco, que opera en el Medio Oriente. Fue posible restaurar el funcionamiento normal de esta organización solo 10 días después de la infección. No se sabe con exactitud cuántas computadoras infectó el malware en otras compañías y regiones.

Debido a un golpe tan masivo en las operaciones de la compañía, se causaron daños significativos que afectaron el trabajo de toda la industria del petróleo y el gas, no solo en Arabia Saudita, sino también en el mundo. Casi inmediatamente después de este incidente, los desarrolladores de Shamoon detuvieron sus actividades, la propagación del virus también quedó en nada. Ahora,

según los expertos de Kaspersky Lab, ha aparecido un virus similar que está equipado con una serie de módulos adicionales que amplían la funcionalidad del software.

Es cierto, considere las diferentes versiones de Shamoon y StoneDrill del mismo virus. El hecho es que el principio de su trabajo sigue siendo diferente. Una característica común de este software es la capacidad de esconderse de los antivirus. Kaspersky Lab fue capaz de detectar el virus mediante el uso de varias reglas para detectar ataques dirigidos que fueron creados para detectar Shamoon, y esta ya es la segunda versión. El hecho es que Shamoon regresó el año pasado y nuevamente comenzó a atacar las computadoras de compañías en Arabia Saudita. Para detectar Shamoon 2.0, se desarrollaron herramientas de detección específicas, con la ayuda de las cuales los expertos en seguridad de la información encontraron otro malware, hasta ahora desconocido. Este es StoneDrill.

Se detectó el virus en sí, pero muchos de los detalles de su trabajo siguen siendo desconocidos. Esto, por ejemplo, es una forma de propagar malware. Sin embargo, los expertos pudieron descubrir cómo StoneDrill pasa desapercibido para el software antivirus. Para hacer esto, se utilizan dos tecnologías anti-emulación que permiten que el virus evite la detección por comportamiento. Cuando una víctima ingresa a la PC de la víctima, StoneDrill se integra de inmediato en el proceso de memoria del navegador que es primario para esa computadora en particular. Después de eso, el virus comienza a destruir archivos en el disco duro y espiar a las víctimas. Los empleados de Kaspersky Lab pudieron detectar cuatro servidores a través de los cuales los atacantes realizan la vigilancia.

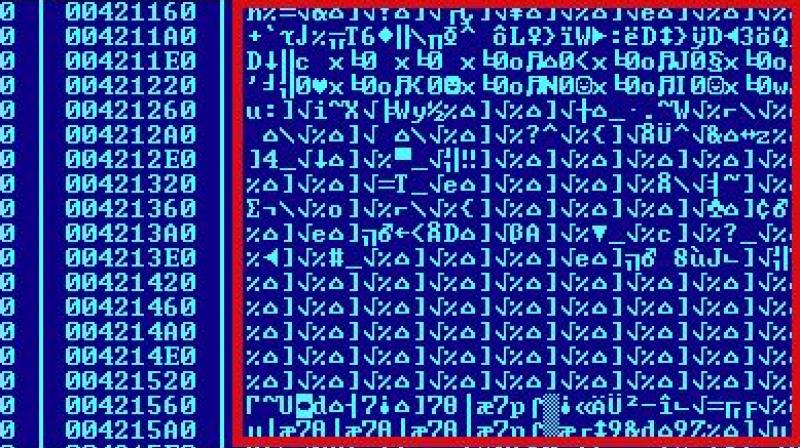

Una pequeña pieza de código de malware en el archivo analizado

Una pequeña pieza de código de malware en el archivo analizadoEn cuanto a las similitudes entre Shamoon y StoneDrill, el malware tiene muchas similitudes, aunque, hasta donde se puede juzgar, diferentes equipos lo hicieron. La diferencia es que hay una versión yemení del idioma árabe en el código Shamoon, y el idioma persa se encuentra en StoneDrill. A partir de esto, los expertos en ciberseguridad

sugieren que los desarrolladores iraníes y yemeníes, que pueden estar interesados en causar el máximo daño a las empresas de Arabia Saudita, están detrás del desarrollo de malware. El hecho es que es en esta región donde se observa el número máximo de víctimas de los ataques Stone Drill y Shamoon. Pero esto es solo una suposición, que puede no tener una base real. Al mismo tiempo, las autoridades sauditas

acusan a Irán de realizar un ataque.

Después de un análisis detallado, los empleados de Kaspersky Lab

pudieron descubrir algunos detalles importantes de los ataques utilizando Shamoon y StoneDrill:

- Se ha agregado un módulo de ransomware a Shamoon 2.0. El módulo aún está inactivo, pero los atacantes pueden activarlo en cualquier momento;

- Shamoon, su nueva versión, no tiene un módulo para la comunicación con el servidor de comandos, pero las versiones anteriores del malware incluían este módulo;

- StoneDrill utiliza la memoria del navegador para acceder a la computadora de la víctima, como se discutió anteriormente. Pero Shamoon trabaja con conductores.

Una diferencia significativa entre StoneDrill es que este virus se notó durante un ataque a redes informáticas de una organización europea no identificada. Por lo tanto, este malware puede ser desarrollado por un equipo cuyas áreas de interés no solo sean Arabia Saudita, sino también Europa.

Kaspersky Lab observa la similitud de la actividad de StoneDrill con el trabajo de otro

malware ,

NewsBeef . Este virus ha estado atacando a las computadoras y redes informáticas de organizaciones en Arabia Saudita. Los expertos de la compañía creen que Shamoon puede ser una herramienta efectiva para el uso a corto plazo, mientras que NewsBeef y StoneDrill son herramientas de exposición a largo plazo.

Kaspersky Lab planea contar más sobre la nueva amenaza en la conferencia de

Kaspersky Security Analyst Summit del 2 al 6 de abril de 2017.