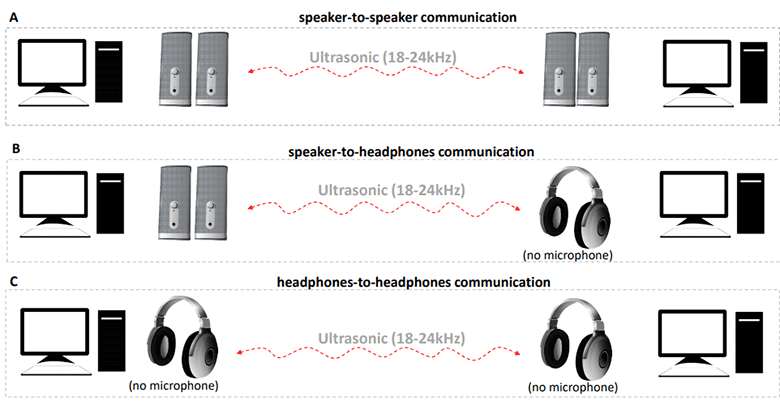

Tres escenarios para un canal de datos secreto hipotético: columnas de altavoces, auriculares con auriculares (sin micrófono) y auriculares con auriculares (sin micrófono)

Tres escenarios para un canal de datos secreto hipotético: columnas de altavoces, auriculares con auriculares (sin micrófono) y auriculares con auriculares (sin micrófono)Los expertos del Centro de Investigación de Seguridad Informática de la Universidad Ben-Gurion en los últimos años han presentado muchas formas creativas de eliminar información de una computadora aislada:

parpadeando el LED del HDD ,

la radiación electromagnética del conector USB , el

ruido del refrigerador de la GPU, etc.

A finales de 2016, presentaron el programa

Speake (a) r , que, sin que el usuario lo note, convierte sus auriculares en un micrófono. Ahora, los expertos han descrito el ataque

MOSQUITO con una descripción del protocolo para el intercambio de datos entre altavoces y auriculares en diferentes computadoras ubicadas a una distancia de hasta 10 metros.

A nivel de hardware, el micrófono y los altavoces / auriculares funcionan de manera similar. Un micrófono convierte el sonido en señales eléctricas, mientras que los altavoces o auriculares pasivos invierten el funcionamiento. Ambos dispositivos tienen un pequeño diafragma que oscila en un campo magnético para generar / detectar ondas de sonido. Un dispositivo de hardware similar le permite

usar un micrófono en lugar de auriculares o auriculares en lugar de un micrófono .

Una característica del programa Speake (a) r es que cambia imperceptiblemente el propósito del conector de audio donde están conectados los auriculares. En lugar de una salida de audio (salida de línea), el conector comienza a trabajar en la recepción de datos (entrada de línea).

El ataque MOSQUITO establece que el malware se instala de alguna manera en una computadora aislada de canales de transmisión de datos externos (con espacio de aire), y luego transfiere la información secreta encontrada en esta computadora, archivos locales, que genera sonido a través de altavoces o auriculares conectados.

La información se recibe en otra PC. Se supone que esta segunda computadora pertenece a un atacante, o también está infectada con un malware, pero también está conectada a Internet, por lo que puede "drenar" información al mundo exterior. La computadora receptora recibe la señal de audio a través de los altavoces o auriculares conectados y restaura los archivos originales. Cabe señalar que los altavoces activos no se pueden usar como micrófonos. Solo los altavoces pasivos o los auriculares normales funcionan con esta calidad.

Los investigadores publicaron los detalles del protocolo de transferencia de datos y lo probaron a distancias de 1 a 9 metros. La velocidad máxima de transmisión fue de 1200-1800 bps si los altavoces de dos computadoras se dirigen entre sí, y el sonido se emite en el rango audible (por debajo de 18 kHz).

Si consideramos escenarios más realistas cuando se requiere que la transmisión de datos se oculte a las personas presentes, y las columnas se implementan en diferentes direcciones, entonces la velocidad de transmisión se reduce significativamente. El problema es que los altavoces domésticos a menudo están optimizados para una mejor calidad de sonido exclusivamente a frecuencias medias que el oído humano percibe mejor. En consecuencia, los altavoces no funcionan muy bien en frecuencias ultrabajas y ultra altas que los humanos no perciben.

La velocidad de transmisión también se reduce si usa auriculares internos en lugar de altavoces para la transmisión de sonido, de 300 a 600 bps, y aún menos para micrófonos montados en la cabeza, hasta 250 bps. La razón es que los auriculares cerrados dirigen el sonido en una dirección y lo aíslan bastante bien en el resto, por lo que la transferencia de datos exitosa solo es posible a una distancia muy corta.

En condiciones de laboratorio, a una distancia de 3 metros en el rango de 18 kHz a 24 kHz con una tasa de error de no más del 1%, se transfirió un archivo de kilobytes a una velocidad de 166 bit / s. A una distancia de 4 a 9 metros con la misma tasa de error, la velocidad cae a 10 bps.

Entre otros factores que limitan la velocidad de transferencia de datos, los científicos llaman al ruido circundante, incluida la música y el habla humana. Pero se pueden evitar muchas interferencias transmitiendo información en el rango superior a 18 kHz.

Los investigadores creen que la forma más efectiva de protegerse de tal ataque es desconectar los auriculares y los altavoces de la computadora, pero esto no siempre es posible.