Los hackers obtuvieron acceso al servidor de correo principal de la compañía internacional Deloitte. La cuenta de administrador para este servidor estaba protegida con contraseña solamente.

El investigador austríaco independiente David Wind recibió una recompensa de $ 5 mil por detectar vulnerabilidades en la página de inicio de sesión de la intranet de Google.

El 91% de las empresas rusas ocultan la fuga de datos.

Dichas noticias se pueden encontrar casi todos los días en las noticias de Internet. Esta es una evidencia directa de que los servicios internos de la empresa deben estar protegidos.

Y cuanto más grande es la compañía, más empleados hay en ella y cuanto más compleja es la infraestructura interna de TI, más urgente es el problema de la filtración de información. ¿Qué información es de interés para los atacantes y cómo protegerla?

¿La fuga de qué información podría dañar a la empresa?

- información sobre clientes y transacciones;

- información técnica sobre productos y know-how;

- información sobre socios y ofertas especiales;

- Datos personales y contables.

Y si comprende que parte de la información de la lista anterior está disponible en cualquier segmento de su red solo presentando un nombre de usuario y una contraseña, debe pensar en aumentar el nivel de seguridad de los datos y protegerlos del acceso no autorizado.

La autenticación de dos factores en medios criptográficos de hardware (tokens o tarjetas inteligentes) se ha ganado una reputación de muy confiable y al mismo tiempo bastante fácil de usar.

Escribimos sobre los beneficios de la autenticación de dos factores en casi todos los artículos. Lea más sobre esto en los artículos sobre cómo proteger su cuenta de dominio de Windows y correo electrónico .

En este artículo, le mostraremos cómo usar la autenticación de dos factores para iniciar sesión en los portales internos de su organización.

Como ejemplo, tomaremos el modelo Rutoken más adecuado para uso corporativo: el token USB criptográfico Rutoken PKI EDS .

Comencemos con la configuración.

Paso 1 - Configuración del servidor

La base de cualquier servidor es el sistema operativo. En nuestro caso, este es Windows Server 2016. Y junto con él y otros sistemas operativos de la familia Windows, se distribuye IIS (Internet Information Services).

IIS es un grupo de servidores de Internet, que incluye un servidor web y un servidor FTP. IIS incluye aplicaciones para crear y administrar sitios web.

IIS está diseñado para crear servicios web utilizando cuentas de usuario proporcionadas por un dominio o Active Directory. Esto le permite usar bases de datos de usuarios existentes.

En el primer artículo, describimos en detalle cómo instalar y configurar una Autoridad de Certificación en su servidor. Ahora no nos detendremos en esto en detalle, pero asumiremos que todo ya está configurado. El certificado HTTPS para el servidor web debe emitirse correctamente. Es mejor echarle un vistazo de inmediato.

Windows Server 2016 tiene IIS versión 10.0 integrada.

Si IIS está instalado, queda configurarlo correctamente.

En la etapa de selección de servicios de rol, marcamos la casilla de verificación Autenticación básica .

Luego , IIS habilitó la autenticación básica .

E indicó el dominio en el que se encuentra el servidor web.

Luego agregamos un enlace de sitio.

Y eligió las opciones de SSL.

Esto completa la configuración del servidor.

Después de realizar estos pasos, solo un usuario que tenga un token con un certificado y un código PIN de token puede ingresar al sitio.

Recordamos una vez más que de acuerdo con el primer artículo , el usuario recibió un token con claves y un certificado emitido de acuerdo con una plantilla de tipo Usuario con una tarjeta inteligente .

Ahora procedemos a configurar la computadora del usuario. Debe configurar los navegadores que usará para conectarse a sitios web protegidos.

Paso 2: configuración de la computadora

Por simplicidad, supongamos que nuestro usuario tiene Windows 10.

Supongamos también que tiene instalados los controladores Rootoken para Windows .

La instalación del kit del controlador es opcional, ya que lo más probable es que el soporte del token llegue a través de Windows Update.

Pero si esto no sucedió repentinamente, la instalación del Kit de controladores Rootoken para Windows resolverá todos los problemas.

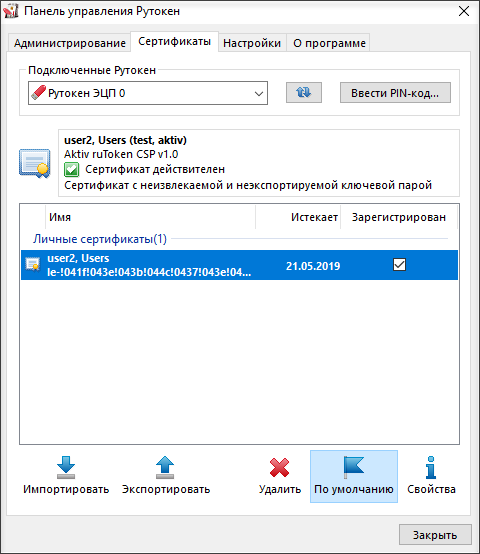

Conecte el token a la computadora del usuario y abra el Panel de control de Rootoken.

En la pestaña Certificados , marque la casilla junto al certificado requerido, si no lo vale.

Por lo tanto, verificamos que el token funciona y contiene el certificado necesario.

Todos los navegadores, excepto Firefox, se configuran automáticamente.

Especialmente con ellos, no necesitas hacer nada.

Ahora abra cualquier navegador e ingrese la dirección del recurso.

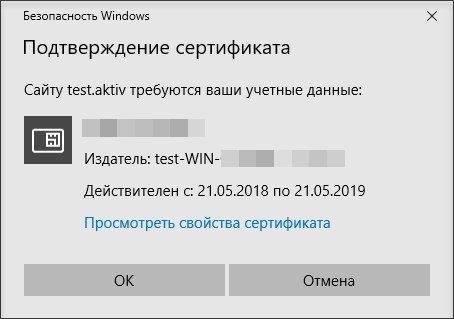

Antes de que se cargue el sitio, se abrirá una ventana para elegir un certificado y luego una ventana para ingresar el código PIN del token.

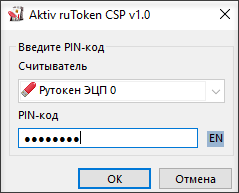

Si se selecciona Aktiv ruToken CSP como proveedor criptográfico para el dispositivo de forma predeterminada, se abrirá otra ventana para ingresar el código PIN.

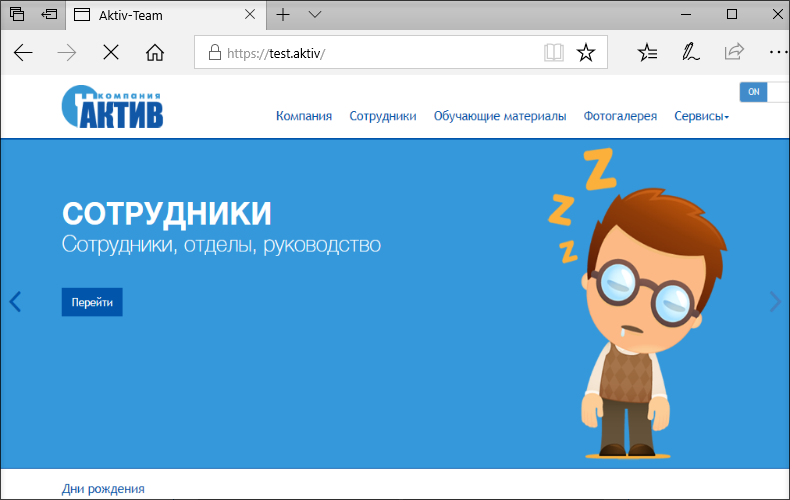

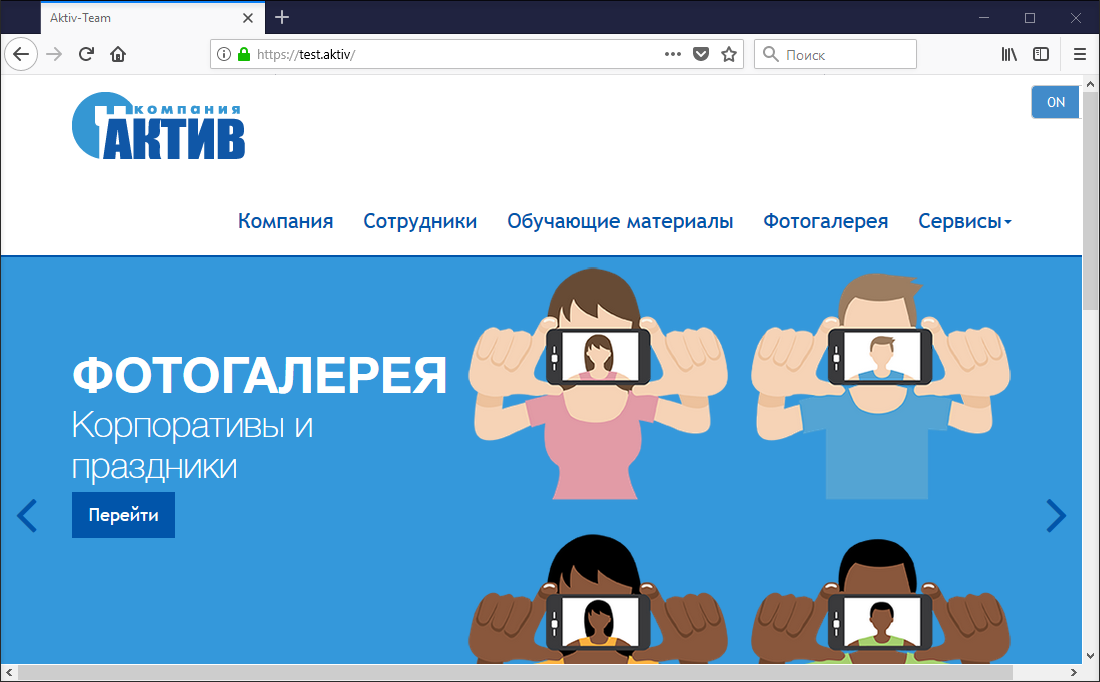

Y solo después de su entrada exitosa en el navegador, se abrirá nuestro sitio.

Para Firefox, se deben realizar configuraciones adicionales.

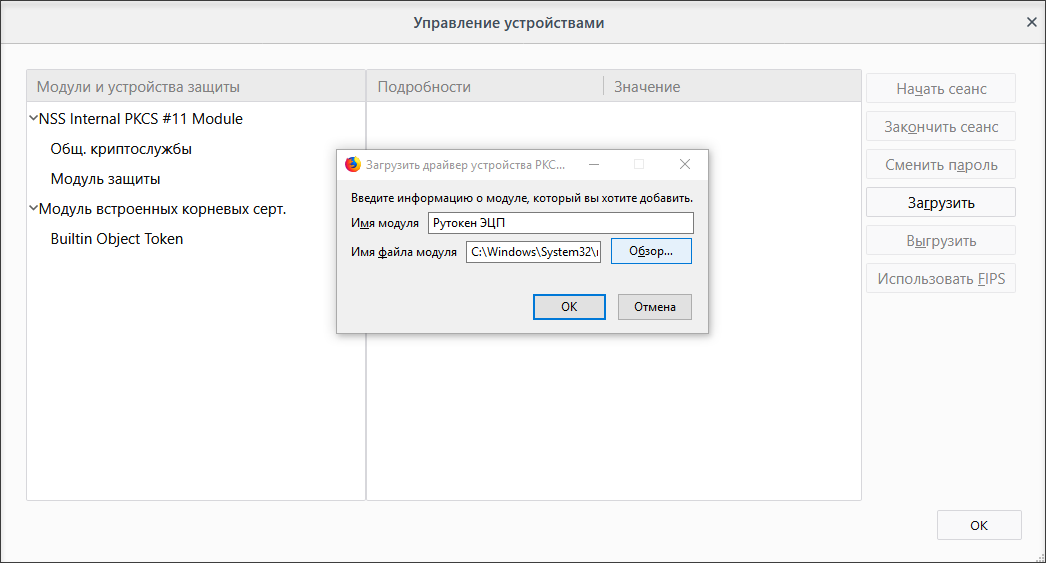

En la configuración del navegador, seleccione Privacidad y Protección . En la sección Certificados , haga clic en Dispositivo de protección . Se abre la ventana Administrar dispositivos .

Haga clic en Descargar , especifique el nombre del Rootoken EDS y la ruta C: \ windows \ system32 \ rtpkcs11ecp.dll.

Eso es todo, ahora Firefox sabe cómo manejar el token y le permite ingresar al sitio usándolo.

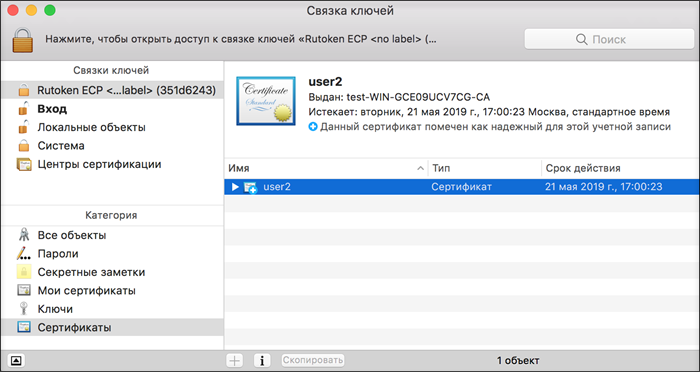

Por cierto, el inicio de sesión token en sitios web también funciona en Mac en Safari, Chrome y Firefox.

Solo necesita instalar el módulo de soporte Keychain desde el sitio Rutoken y ver el certificado en el token.

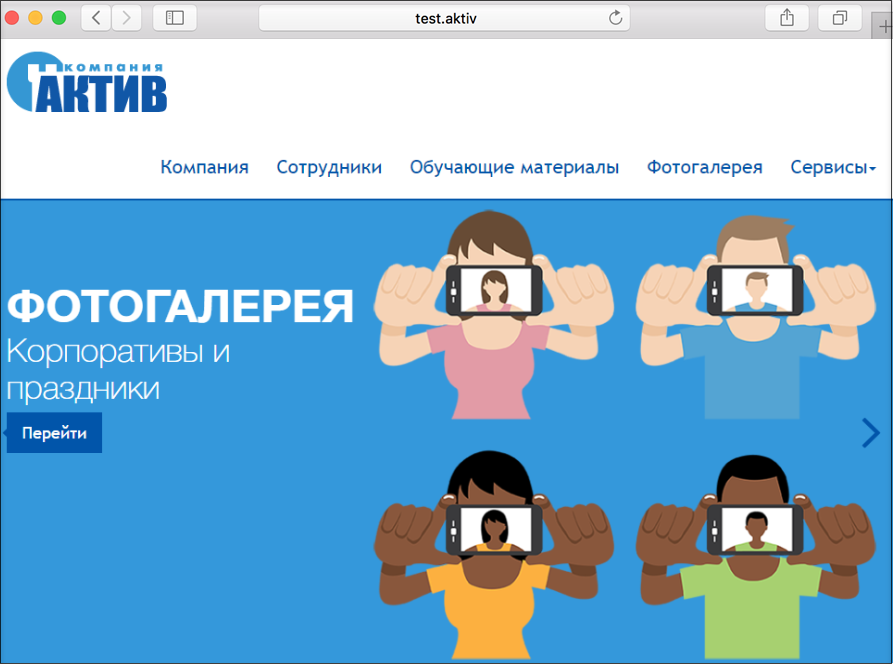

No necesita configurar Safari, Chrome, Yandex y otros navegadores, solo necesita abrir el sitio en cualquiera de estos navegadores.

El navegador Firefox está configurado casi igual que en Windows (Configuración - Avanzado - Certificados - Dispositivos de seguridad). Solo la ruta de la biblioteca es ligeramente diferente / Library / Akitv Co / Rutoken ECP / lib / librtpkcs11ecp.dylib.

Conclusiones

Le mostramos cómo configurar la autenticación de dos factores en sitios que usan tokens criptográficos. Como siempre, no necesitábamos ningún software adicional para esto, excepto las bibliotecas del sistema Rootoken.

Puede realizar este procedimiento con cualquiera de sus recursos internos, y puede configurar de manera flexible los grupos de usuarios que tendrán acceso al sitio, sin embargo, como en cualquier otro lugar de Windows Server.

¿Usa un sistema operativo diferente para el servidor?

Si desea que escribamos sobre la configuración de otros sistemas operativos, escríbalo en los comentarios al artículo.