Máquina criptográfica Enigma. Se rumorea que este es el primer dispositivo que ha introducido la puerta trasera de la NSA. Esto sucedió después de la Segunda Guerra Mundial en colaboración con la empresa de fabricación Crypto AG. Desde entonces, la introducción de tales puertas traseras se ha convertido en una práctica casi estándar para la inteligencia de los EE. UU.

Máquina criptográfica Enigma. Se rumorea que este es el primer dispositivo que ha introducido la puerta trasera de la NSA. Esto sucedió después de la Segunda Guerra Mundial en colaboración con la empresa de fabricación Crypto AG. Desde entonces, la introducción de tales puertas traseras se ha convertido en una práctica casi estándar para la inteligencia de los EE. UU.Muchos hablan de la omnipotencia de los servicios de inteligencia estadounidenses: dicen que hacen marcadores de hardware en la CPU (

chips Clipper ) y dejan puertas traseras en los estándares de cifrado en la etapa de creación de estos estándares, como fue el caso con el algoritmo Dual_EC_DRBG adoptado por NIST como el estándar RNG. Los documentos de Snowden mostraron que la NSA pagó a RSA para incluir este RNG en su software.

Pero en realidad, incluso su influencia no es ilimitada. Según la

fuente del WikiTribune de la Organización Internacional de Normalización (ISO), en abril de este año, se desarrolló una discusión completa entre especialistas del grupo internacional de expertos en seguridad ISO y empleados de la Agencia de Seguridad Nacional de EE. UU. (NSA), que introdujeron nuevos cifrados en bloque para Internet de las cosas.

La fuente dijo que la votación final sobre la propuesta de la NSA tuvo lugar en Wuhan, China, donde se celebró la 26ª reunión de los grupos de trabajo

ISO / IEC JTC 1 / SC 27 sobre normas de seguridad del 16 al 20 de abril de 2018. Expertos de varios países, incluidos los aliados de Estados Unidos, votaron negativamente sobre la propuesta de la delegación estadounidense.

Esta decisión de los expertos se explica por "la negativa de la delegación estadounidense, que incluía representantes de la NSA, a proporcionar un nivel estándar de información técnica para continuar [revisión de su solicitud]".

La fuente dijo que la votación final fue precedida por disputas durante varias semanas, pero la

NSA no proporcionó los detalles técnicos necesarios sobre los algoritmos comunes a tales procesos. Es decir, el comité estaba listo para considerar sus códigos a la par con cualquier otro, pero la NSA simplemente declaró "Créanos", algo que el comité no estuvo de acuerdo. Probablemente, teniendo en cuenta toda la historia previa de la NSA.

Estamos hablando de la familia de cifrados de bloque Simon y Speck.

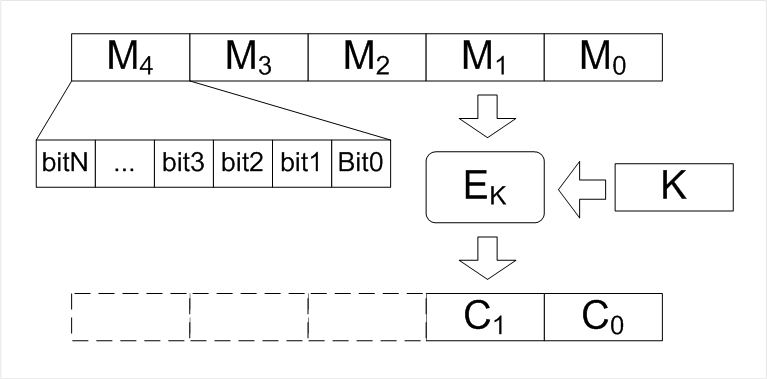

Cifrado de bloque: un tipo de cifrado simétrico. Teóricamente, el concepto le permite alcanzar un cierto nivel de seguridad combinando operaciones de sustitución y permutación fáciles de ejecutar.

El esquema general del cifrado de bloque

El esquema general del cifrado de bloqueLos algoritmos básicos de los cifrados en bloque modernos fueron desarrollados por IBM en el trabajo sobre el cifrado en bloque "Lucifer", lanzado en 1970. En 1977, el cifrado DES (Estándar de cifrado de datos), adoptado como el estándar NIST en 1981, se desarrolló sobre esta base. Finalmente, en 2002, el cifrado Rijndael, también conocido como el Estándar de cifrado avanzado (AES), fue declarado el estándar.

La Red de cifrado de bloques de Randal (AES), adoptada como el estándar NIST en 2002

La Red de cifrado de bloques de Randal (AES), adoptada como el estándar NIST en 2002Creado en 2013 por la NSA, Simon y Speck son una familia de cifrados de bloques ligeros adaptados para Internet de las cosas, es decir, para dispositivos con procesadores muy débiles y muy poca memoria. Simon está adaptado para la implementación de hardware y Speck para el software. Se puede encontrar información detallada sobre los cifrados en el

repositorio oficial de la NSA en Github.

El estándar ISO para la criptografía en dispositivos IoT se adoptó en 2012 y prevé el uso de dos cifrados de bloques livianos Present y Clefia. En 2014, la NSA propuso agregar los cifrados Simon y Speck al estándar. Pasaron cuatro años, pero la NSA no publicó el análisis de seguridad y la descripción de los algoritmos aceptados en tales casos. Los autores del cifrado prepararon

dicho documento aquí (esta es la descripción más detallada que pude encontrar). Pero el documento, obviamente, no satisfizo a los expertos de ISO. Aparentemente, la descripción no incluye información importante sobre los detalles de la red de permutación-permutación Simon and Speck.

ISO establece normas armonizadas para una amplia gama de productos, servicios y mediciones en casi todas las industrias, incluidas la tecnología, la fabricación, la alimentación, la agricultura y la sanidad. En este caso, el comité relevante consideró la tecnología de cifrado recomendada, que "mejora la seguridad en los dispositivos de Internet de las cosas". Estos incluyen muchos dispositivos, incluidos varios electrodomésticos: altavoces inteligentes, refrigeradores, sistemas de iluminación y calefacción, así como dispositivos portátiles.

Según la fuente, la NSA insistió en adoptar estos estándares como una recomendación ISO para obtener la aprobación del NIST, después de lo cual se convertirán en el estándar para todas las agencias gubernamentales y empresas relacionadas de los EE. UU.

Este voto es otro intento fallido de la NSA para promover estos cifrados como estándares ISO. La última vez fueron

rechazados en la reunión de septiembre. Durante la discusión actual en abril, volvieron a recordar la historia de Dual_EC_DRBG y citaron documentos de Snowden. Algunos delegados expresaron una desconfianza general hacia la NSA. Por ejemplo, el delegado israelí Orr Dunkelman dijo: “No confío en los desarrolladores. Hay bastantes personas en la NSA que piensan que su trabajo es socavar los estándares. Mi trabajo es defender los estándares ".

Dada su reputación establecida, la NSA tendrá dificultades para validar sus algoritmos como estándares.

¡Anunciamos la acción "Más defensa cibernética para el deporte"!

¡GlobalSign se une a la celebración del evento más ambicioso de todos los atletas y fanáticos del fútbol: el CAMPEONATO MUNDIAL DE FÚTBOL 2018 y OTORGA 1 AÑO DE PROTECCIÓN SSL! *Términos de la promoción:* Cuando compra un

certificado SSL de un año

de nivel DV, OV o

EV , el segundo año lo recibe como regalo.

• La promoción se aplica a todos los sitios web relacionados con el deporte.

• La promoción es válida solo para pedidos nuevos y no se aplica a socios.

• Para aprovechar la oferta,

envíe una solicitud en el sitio web con el código promocional:

SL003HBFR .

La promoción durará hasta el 15 de julio de 2018.

Puede obtener información adicional sobre la campaña de los gerentes de

GlobalSign Rusia por teléfono: +7 (499) 678 2210.

¡MÁS PROTECCIÓN con GlobalSign!