Resulta que las rutas de envío están en grave riesgo por parte de los piratas informáticos: los sistemas informáticos obsoletos a bordo de los barcos en combinación con los dispositivos modernos de IoT brindan a los ciberdelincuentes la oportunidad de tener éxito.

Las actualizaciones de los ecosistemas de seguridad en la industria naviera parecen haberse perdido en algún lugar en las profundidades de los océanos. En alta mar, todavía se aplican herramientas y medidas de seguridad, que en otros sectores estaban desactualizadas hace varios años, lo que significa que los barcos pueden ser robados, pirateados e incluso hundidos. Los buques que tradicionalmente han estado aislados, ahora, gracias a Internet de las cosas y al desarrollo de la tecnología de la información, siempre están en línea utilizando VSAT, GSM / LTE y conexiones WiFi y tienen sistemas de navegación electrónica integrados.

Un estudio realizado por Pen Test Partners

Un estudio realizado por Pen Test Partners (parte de la experiencia presentada allí se demostró en Infosecurity Europe) mostró lo fácil que es acceder al barco. Algunos de los métodos de acceso presentados son motivo de gran preocupación: terminales de comunicación satelitales abiertos, interfaces de usuario accesibles a través de protocolos inseguros, credenciales predeterminadas y nunca cambiadas ... Esta lista puede continuar durante mucho tiempo. En esta industria, un ciberataque exitoso tendrá tremendas consecuencias económicas y comerciales, ya que el transporte marítimo en todo el mundo transporta mercancías por valor de miles de millones de euros.

Comunicaciones por satélite: una amenaza en movimiento

Gracias a

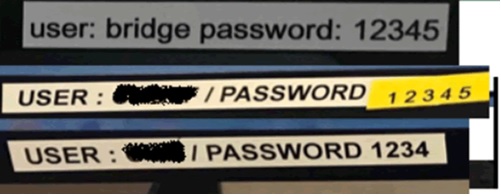

Shodan , un motor de búsqueda de dispositivos IoT conectados, los investigadores de Pen Test, después de realizar varias investigaciones, descubrieron que las configuraciones de algunos

sistemas de antenas satelitales eran fácilmente identificables a través de firmware antiguo o conexiones no autorizadas. Para obtener acceso a los sistemas y, en última instancia, piratearlos, en algunos casos fue suficiente usar las credenciales establecidas de forma predeterminada, o combinaciones simples como "admin / 1234".

Como parte de este estudio, los expertos, de hecho, crearon un rastreador para rastrear barcos vulnerables al vincular los datos de la terminal satelital con los datos de ubicación GPS en tiempo real del barco:

ptp-shiptracker.herokuapp.com . Por supuesto, los datos que se muestran en este sitio no se actualizan intencionalmente para que los piratas informáticos no puedan utilizarlos para realizar ataques reales.

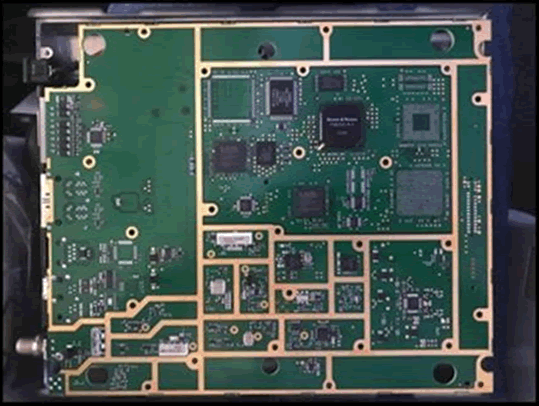

Piratería de hardware de terminales satelitales

Los investigadores de Pen Test Partners han aplicado toda su base en seguridad de dispositivos IoT, seguridad de equipos automotrices y SCADA a la terminal satelital Fleet One de Cobham (Thrane & Thrane). Antes de la prueba, verificaron los resultados de pruebas similares en el dominio público, pero no pudieron encontrar ningún material. El equipo es muy caro, quizás esto explica la falta de tales pruebas antes.

Entonces, en primer lugar, descubrieron que las interfaces de administración usaban telnet y HTTP. También se descubrió que el firmware no tenía una firma, y toda la verificación de validación fue solo por CRC.

En segundo lugar, los investigadores descubrieron que, como resultado de ciertas acciones, puede editar toda la aplicación web que se ejecuta en el terminal. Y aquí ya son posibles diferentes opciones de ataque.

Además, no había protección contra la reversión de firmware. Esto significa que un pirata informático, que tiene cierto acceso, puede aumentar sus privilegios al instalar una versión vulnerable anterior del firmware.

Finalmente, los investigadores encontraron contraseñas para la interfaz del administrador, "configuraciones" incorporadas, hash con MD5.

Como puede ver, ¡apenas hay una defensa completa aquí! Pero una instalación simple de una contraseña de administrador compleja puede complicar significativamente el acceso de los piratas informáticos, incluso a pesar de estas fallas de seguridad. Los investigadores informaron que todas estas violaciones fueron enviadas a Cobham para su análisis por el fabricante.

ECDIS se dirige al desastre

El Sistema electrónico de visualización e información de cartas (ECDIS) es un sistema electrónico utilizado por los barcos para la navegación, y también alerta al capitán del barco de cualquier peligro en la partida del barco. Esta herramienta, que contiene información cartográfica y de navegación, es una alternativa a las cartas náuticas antiguas que no ofrecen información en tiempo real. Al probar más de 20 sistemas ECDIS diferentes, los analistas descubrieron que la mayoría de ellos usaban versiones muy antiguas de sistemas operativos (algunos eran de Windows NT desde 1993), y las interfaces de configuración incorporadas tenían un nivel de protección extremadamente bajo.

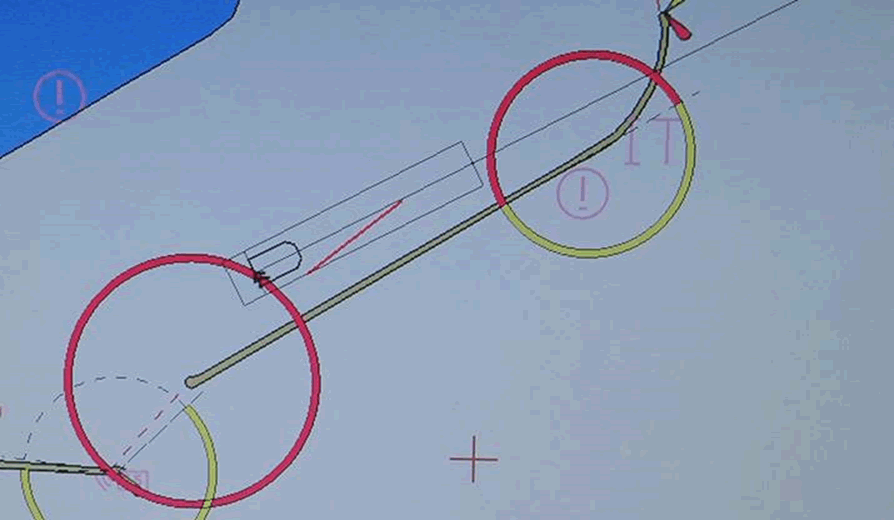

Por lo tanto, los investigadores mostraron que los ciberatacantes podrían hacer que el barco se estrellara al obtener acceso al ECDIS y reconfigurar la base de datos para cambiar el tamaño del barco. Si el barco es de un tamaño diferente (más ancho o más largo) de lo que realmente es, los sistemas electrónicos ofrecerán información incorrecta para las tripulaciones de otros barcos cercanos. También mostraron que los piratas informáticos podrían causar una colisión al falsificar la posición del barco, que se muestra en el receptor GPS. Esto puede parecer inverosímil, pero en el caso de rutas de envío particularmente ocupadas o en lugares con poca visibilidad, la falsificación de este tipo realmente puede conducir al desastre. Además, es necesario tener en cuenta el factor humano: los equipos jóvenes con demasiada frecuencia se "atascan" en los datos de los monitores, confiando completamente en los sistemas electrónicos, en lugar de mirar por la ventana con más frecuencia.

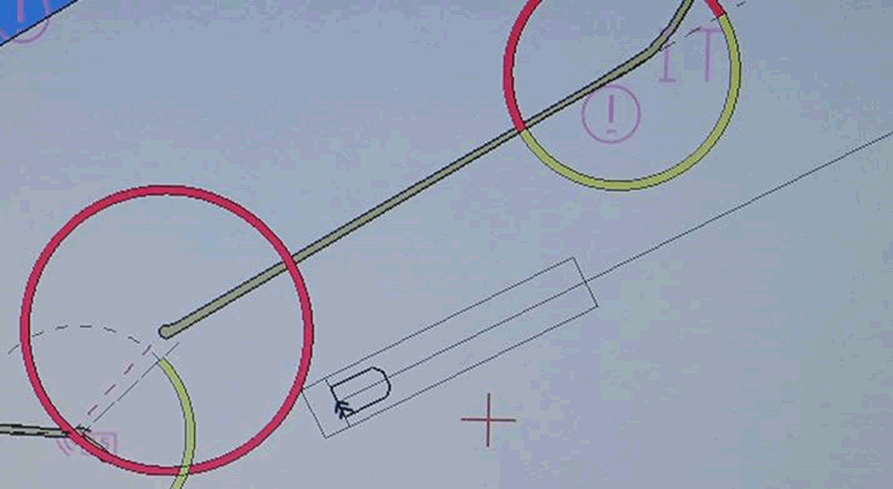

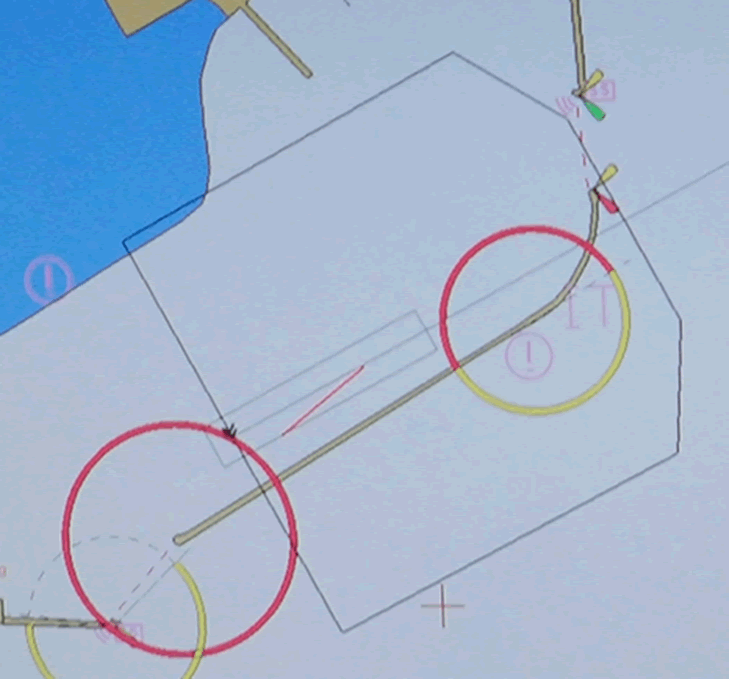

Los investigadores examinaron un ejemplo interesante de un barco con una interfaz de configuración mal protegida. Con su ayuda, sería posible "transferir" el barco cambiando la posición del receptor GPS en el barco. Esto no es falsificación de GPS: el sistema ECDIS dice que el GPS está en una posición diferente. Esta técnica es similar a ingresar un desplazamiento GPS (sin embargo, ¡los investigadores afirman que también podrían hacerlo!). Aquí hay un ejemplo de cómo un barco "salta" de un lado del puerto de Dover al otro:

Incluso si las vulnerabilidades reveladas por los analistas no se explotan de manera tan extrema, es imperativo saber que las deficiencias de seguridad de los buques pueden causar daños significativos tanto a las industrias nacionales como a la infraestructura marina, incluidos los puertos, canales y muelles. Los analistas enfatizaron que usando ECDIS, también puede acceder a sistemas que alertan a los capitanes de barcos sobre posibles escenarios de colisión. Al monitorear estos sistemas de advertencia de colisión, los atacantes pueden bloquear importantes arterias de envío como el Canal de la Mancha, amenazando la exportación e importación de varios países.

Los investigadores dicen que pueden reconfigurar el ECDIS para que otro barco pueda "aparecer" dentro de un kilómetro del barco. El hecho es que el ECDIS transfiere datos a un transceptor AIS; este es un sistema especial que se utiliza en los barcos para evitar colisiones entre ellos. Por lo tanto, al realizar cambios en la salida del ECDIS utilizando una interfaz de configuración vulnerable, el barco puede cambiar su tamaño y ubicación.

Los sistemas AIS en otros barcos alertarán a los capitanes sobre una posible colisión. Ahora imagine: un canal ocupado con visibilidad limitada. Es poco probable que en tal situación, un capitán razonable continúe moviendo su enorme barco con miles de toneladas de carga, mientras que constantemente suena una alarma de AIS. Resultado: el canal en inglés se detendrá indefinidamente. Y esto ya está causando daños a la compañía naviera, los cargadores, etc. todo el camino hasta el cliente final.

Avanzando: Hackeando Mensajes NMEA 0183

Otra técnica es la operación de redes seriales a bordo que controlan Operation Technology (OT). Las redes Ethernet y seriales a menudo están "conectadas" en varios puntos, incluyendo GPS, terminal satelital, ECDIS, etc.

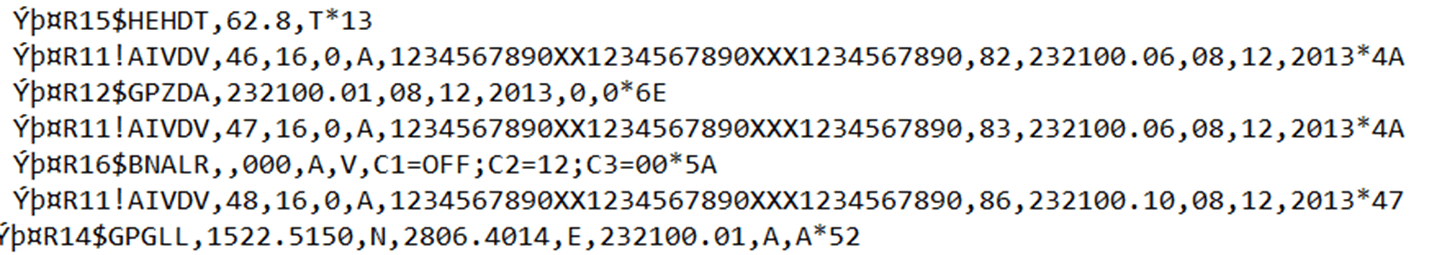

Los sistemas OT se utilizan para controlar el funcionamiento del mecanismo de dirección, motores, bombas de lastre y mucho más. Se "comunican" utilizando mensajes NMEA0183.

Todo el problema es que estos mensajes no tienen autenticación, cifrado o verificación: ¡todo va en texto plano! Por lo tanto, todo lo que hay que hacer es implementar "man-in-the-middle" y cambiar los datos. Nuevamente, no se trata de falsificación de GPS, que es bien conocida y fácil de detectar. Los investigadores dicen que al usar esta técnica puedes "incrustar" errores sutiles para desviarte lenta pero seguramente del barco.

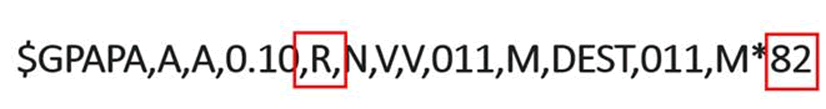

Si el barco tiene el piloto automático activado, puede cambiar el comando de dirección cambiando el comando del piloto automático GPS de la siguiente manera:

Cambie R a L (es decir, cambie el comando de la rueda derecha a la izquierda), y luego cambie 2 bytes de la suma de comprobación XOR al final.

Soluciones simples para sistemas complejos.

Además de actualizar los sistemas y garantizar que no se divulgue información confidencial en la red, la industria del transporte marítimo también debe mantener un nivel adecuado de protección, que es necesario para los dispositivos de Internet, como lo examinamos en el caso de los sistemas de comunicaciones por satélite. Para garantizar la confidencialidad de la conexión, los protocolos de Seguridad de la capa de transporte (TLS) deben instalarse en dichos dispositivos, como una falla en un solo dispositivo puede comprometer la seguridad de toda la red.

Los analistas dijeron que el primer paso para mitigar la mayoría de los problemas mencionados en su investigación debería ser usar contraseñas complejas para los perfiles de administrador y forzar el cambio de las credenciales predeterminadas. Para evitar problemas serios, como el sabotaje y el naufragio, la pérdida del barco y sus bienes, colisiones y pérdida de infraestructura, es extremadamente importante contar con sistemas de protección para todo el perímetro de la red, incluido el transporte de bienes, para introducir un nivel moderno de seguridad de la información en todas las aguas internacionales.

La llegada de las comunicaciones satelitales permanentes ha expuesto el envío a ataques de piratas informáticos. Por lo tanto, los armadores y los operadores deben resolver rápidamente estos problemas, de lo contrario habrá más y más incidentes de seguridad en el envío. Como resultado de esto, lo que ahora podemos observar en el cine se hará realidad en las líneas oceánicas.

//

Basado en materiales