Los investigadores de seguridad de Armis anunciaron

recientemente que unos 500 millones de dispositivos IoT son susceptibles de ataque a través de la nueva vinculación DNS. Durante este ataque, el atacante vincula el dispositivo de la víctima al DNS malicioso, que posteriormente permite una serie de operaciones. Por lo tanto, el ataque posteriormente le permite iniciar procesos maliciosos, recopilar información confidencial o usar un dispositivo IoT como enlace intermedio.

En resumen, el ataque en sí ocurre de acuerdo con el siguiente escenario:

- El atacante configura su propio servidor DNS para el dominio malicioso.

- El atacante proporciona a la víctima un enlace a un dominio malicioso (phishing, spam de mensajería instantánea, XSS o disfrazar un enlace malicioso en anuncios en sitios populares y completamente "blancos" se utilizan en esta etapa).

- El navegador del usuario realiza una solicitud para obtener los parámetros DNS del dominio solicitado.

- El servidor DNS malicioso responde, el navegador almacena en caché la dirección.

- De acuerdo con el parámetro TTL dentro de la respuesta del servidor DNS primario de un segundo, el navegador del usuario realiza una consulta DNS repetida para obtener una dirección IP.

- El DNS intruso responde con la dirección IP de destino.

- El atacante usa repetidamente un servidor DNS malicioso para acceder a todas las direcciones IP de interés en la red atacada para lograr sus objetivos (recopilar datos, ejecutar código malicioso, etc.).

Además, el mecanismo de ataque se explica en detalle en un video de especialistas de Armis:

Los más vulnerables a los ataques son las cámaras IP. Según los expertos, se puede llevar a cabo un ataque similar en 160 millones de dichos dispositivos. Además, a través de la suplantación de DNS, puede acceder a 165 millones de impresoras, 124 millones de puntos de telefonía IP, 28 millones de televisores inteligentes, 14 millones de conmutadores, enrutadores y puntos de acceso Wi-Fi y 5 millones de dispositivos de transmisión de medios.

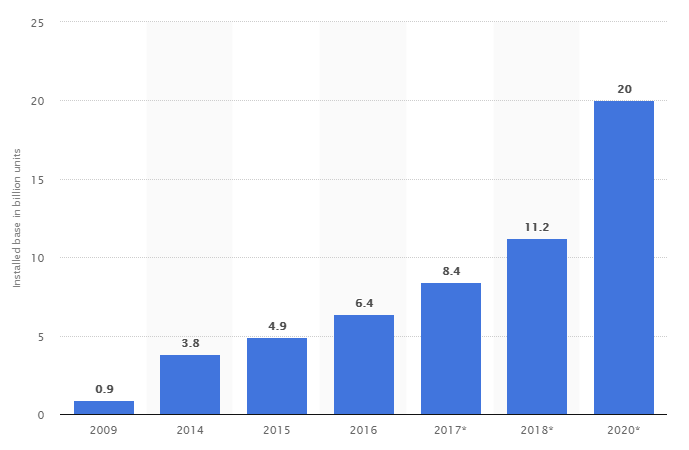

Según el recurso Statista.com, el número de dispositivos IoT conectados a la red de 2009 a 2017 aumentó de 0.9 mil millones a 8.4 mil millones. En 2018, se prevé que crezca a 11,2 mil millones de dispositivos. Para 2020, se proyectan 20 mil millones de dispositivos inteligentes conectados a la red.

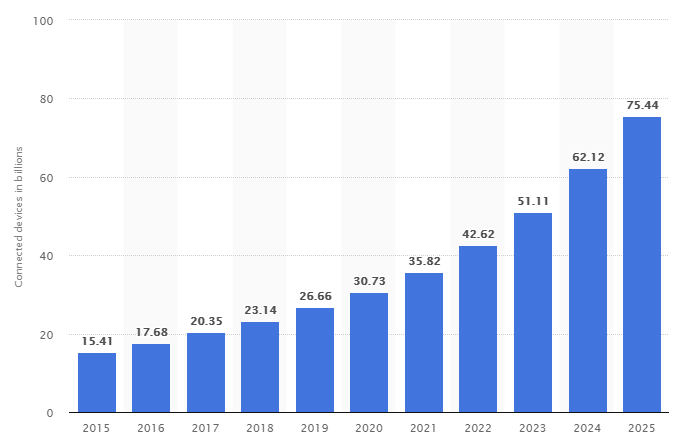

Es importante comprender que los datos proporcionados se refieren solo a los

dispositivos realmente utilizados . Si observa los datos y pronósticos para el número total de dispositivos IoT conectados a la red al menos una vez, los números se vuelven aún más impresionantes:

El problema de seguridad de los dispositivos IoT no es nuevo. En

2015 y

2017 , se publicaron artículos relevantes sobre la creación de botnets a partir de cámaras de vigilancia en Habré, y el más famoso de ellos fue Mirai, una botnet que

combinaba más de 1 millón de dispositivos IoT en una sola red para ataques DDoS. Han pasado varios años desde esos eventos, y todavía es imposible identificar a un fabricante de equipos vulnerable o más seguro específico: los dispositivos de ambos gigantes tecnológicos, independientemente de la orientación al segmento de consumidores o negocios, o los dispositivos de compañías menos populares, están sujetos a ataques. .

Es físicamente imposible corregir la situación implementando soluciones en los dispositivos, ya que ya hay demasiados dispositivos y los fabricantes simplemente no podrán hacer frente a tal tarea. Además, los proveedores no están interesados en tales eventos, ya que conllevan costos exclusivos, cuyo tamaño no es comparable con el beneficio de la venta de varios dispositivos (las mismas cámaras IP, cuyo costo está muy lejos de alturas altísimas).

Por supuesto, para resolver el problema descrito, es necesario construir una protección de información completa alrededor de los dispositivos IoT, así como monitorear su actividad por parte de los administradores locales.