¿Hubo una violación de la seguridad de la información de la empresa? ¿Qué amenazas internas tiene la organización? ¿Cómo y con qué rapidez podemos detectar, bloquear o detener un ataque? En este artículo, le mostraremos cómo Splunk puede ayudarlo a encontrar respuestas a estas preguntas.

En este artículo, continuamos la serie de artículos sobre qué tareas se pueden usar para Splunk y hoy aprenderemos más sobre cómo se puede usar Splunk para analizar eventos de seguridad.

En la realidad de hoy, las empresas ya no necesitan un monitoreo simple de los eventos tradicionales; necesitan soluciones que puedan adaptarse a las amenazas modernas, acelerar la velocidad de respuesta a los incidentes y permitirles identificar y eliminar amenazas conocidas y desconocidas.

Echemos un vistazo más de cerca a las

tareas que Splunk resuelve para la seguridad:

Monitoreo en tiempo real

Acelerar su respuesta es un desafío en los complejos entornos informáticos actuales. Splunk le permite tener una idea clara y visual del estado de seguridad de la organización en este momento, y también contiene configuraciones convenientes para vistas y granularidad de datos hasta eventos básicos. El uso de monitoreo continuo, búsquedas estáticas y dinámicas, o correlaciones visuales para determinar la actividad maliciosa reduce el tiempo de respuesta. Y Splunk también proporciona a los analistas herramientas de establecimiento de prioridades para responder más rápidamente a las amenazas de mayor prioridad.

Detección de amenazas complejas

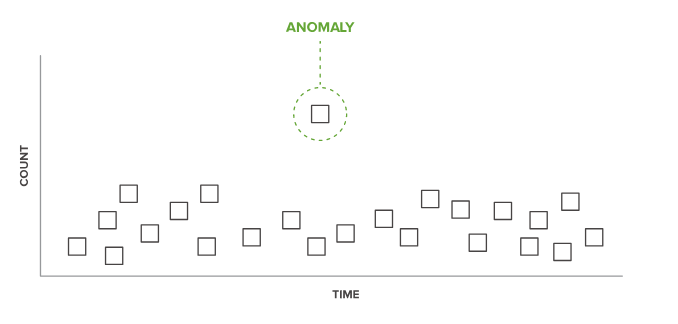

Con Splunk, puede rastrear las diferentes etapas de una amenaza compleja y combinar eventos relacionados. Las relaciones están determinadas por cualquier campo, cualquier dato y en cualquier intervalo de tiempo. Splunk permite a los analistas de seguridad utilizar análisis estadísticos avanzados y métodos de aprendizaje automático para identificar valores atípicos y anomalías que identifican amenazas desconocidas y complejas.

Amenazas internas

Splunk se utiliza para detectar actos maliciosos de los empleados y otras amenazas internas antes del robo de datos confidenciales, su daño o abuso de autoridad. Con Splunk, puede identificar el uso indebido de los permisos, el comportamiento anormal, incluso si utiliza cuentas legítimas, niveles de acceso o fuentes. Por ejemplo, sesiones excesivamente largas, tiempo no estándar o entrada. Y los datos acumulados sobre diversas acciones del usuario le permiten basar la investigación en datos históricos. Splunk puede integrarse con Active Directory o bases de datos de recursos humanos para obtener información de los empleados.

Investigación de incidentes

Splunk le permite analizar incidentes para determinar las circunstancias y el alcance del incidente. Esto se logra buscando y encontrando correlaciones por palabras clave, términos o valores para varios dispositivos de red, hosts, lectores, etc. Para los analistas de seguridad, esto proporciona un contexto más amplio del incidente, lo que ayuda a evaluar rápida y mejor el nivel de amenaza, determinar las causas y consecuencias.

Automatización de sistemas heterogéneos.

Las arquitecturas de seguridad generalmente incluyen diferentes niveles de herramientas y productos. Como regla general, no están destinados a trabajar juntos y contienen brechas en los problemas del trabajo de los especialistas en seguridad para establecer conexiones entre diferentes dominios. Splunk aborda estas brechas al proporcionar una interfaz única para la extracción automática de datos, que le permite crear análisis completos y responder a las amenazas en entornos con productos de diferentes proveedores.

Detección de fraude

Al buscar y analizar datos en tiempo real, detectar e investigar emisiones y anomalías basadas en datos históricos, se pueden identificar acciones fraudulentas y determinar el impacto y el alcance del fraude.

Resumen de soluciones llave en mano:

Seguridad empresarial Splunk

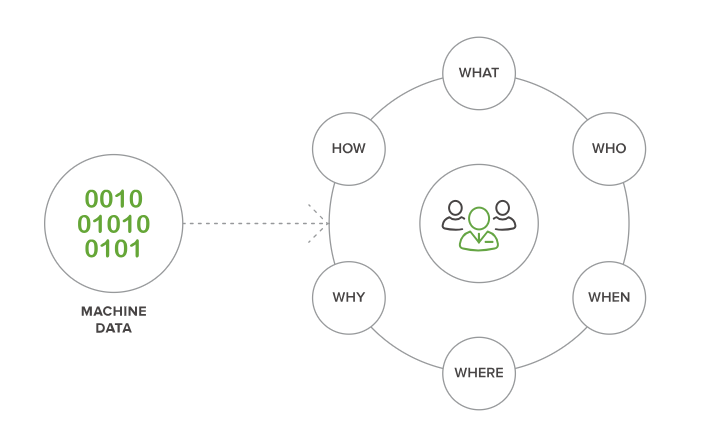

Splunk Enterprise Security (ES) es un sistema de gestión de gestión de eventos de seguridad e información (SIEM) que forma una imagen detallada de los datos de la máquina creados por diversas tecnologías de seguridad (red, puntos finales, acceso, malware, vulnerabilidad). Con Splunk Enterprise Security, los profesionales de seguridad pueden detectar y responder rápidamente a ataques internos y externos. Esto simplifica las operaciones de protección contra amenazas, minimiza el riesgo y garantiza la seguridad empresarial. Splunk Enterprise Security optimiza todos los aspectos de la protección y es adecuado para organizaciones de cualquier escala y nivel profesional.

Puedes ver la reseña del video

aquí.Las organizaciones de todo el mundo utilizan Splunk Enterprise Security (ES) como SIEM para la supervisión de la seguridad, la detección avanzada de amenazas, la respuesta a incidentes y el uso de una amplia gama de aplicaciones analíticas para el análisis de seguridad.

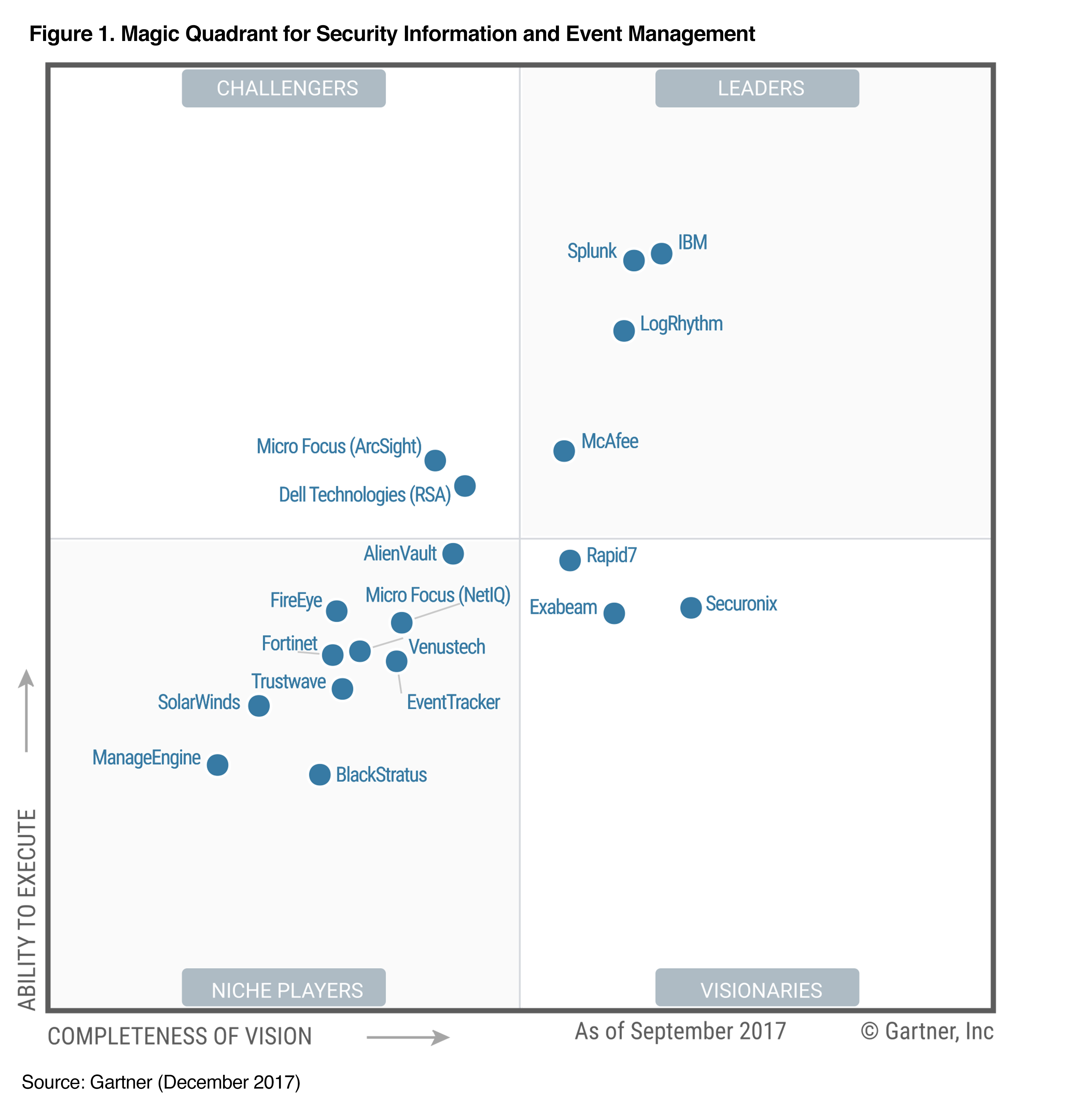

En el otoño de 2017, Gartner publicó su cuadrante mágico para el mercado de seguridad de la información y soluciones de gestión de eventos, donde Splunk fue nombrado uno de los líderes en este mercado.

Splunk User Behavior Analytics

Splunk User Behavior Analytics

Splunk User Behavior Analytics (Splunk UBA) ayuda a las empresas a encontrar amenazas ocultas y comportamientos anormales de usuarios, dispositivos y aplicaciones que utilizan algoritmos de aprendizaje automático, análisis de referencia del comportamiento de usuarios y grupos de pares. De esta manera, las organizaciones pueden detectar amenazas persistentes avanzadas (APT), infecciones de malware y amenazas internas. Splunk UBA proporciona el flujo de trabajo de los analistas y desarrolladores de seguridad, requiere un mínimo de administración y se integra con la infraestructura existente para detectar amenazas ocultas.

Revisión de video en este

enlaceCumplimiento de PCI

Splunk para cumplimiento de PCI (para Splunk Enterprise) es una aplicación de Splunk diseñada y mantenida por Splunk para ayudar a las organizaciones a cumplir con los requisitos de PCI DSS 3.2. Al usar la aplicación, se analiza y mide el rendimiento de PCI en tiempo real y el estado de cumplimiento. También puede identificar y priorizar las áreas de administración que puedan ser necesarias, y también puede recurrir rápidamente a cualquier informe o solicitud de datos.

La aplicación proporciona consultas de búsqueda estándar, paneles, informes, infraestructura de respuesta a incidentes e integración con información de empleados y dispositivos para proporcionarle visibilidad de la actividad del sistema, aplicaciones y dispositivos relacionados con el cumplimiento de PCI.

Puedes ver la reseña del video

aquí.