Buen tiempo de lectura, queridos lectores de Habr.

La motivación para la investigación publicada en este artículo fue la palabra cada vez más popular

"forense" y el deseo de comprender la pregunta: qué datos sobre la vida digital de un usuario común recopilan Windows 10, dónde se almacenan y cómo hacer que el botón "Eliminar todo" (Lo tomaría en partes, pero necesito inmediatamente (c) Ostap Bender).

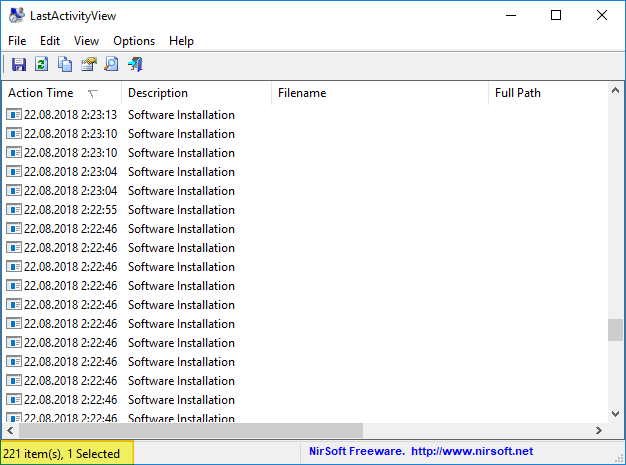

Y el surgimiento de esta motivación se vio facilitado por el hecho de que, como resultó, el interés en la pregunta "cómo eliminar una historia", emitida por el épico

LastActivityView , todavía excita las mentes

Sin embargo, a menudo en los foros la pregunta permanece sin respuesta. El hecho de que Vanilla CCleaner no ayude con LastActivityView agrega combustible al fuego.

Aquellos que estén interesados principalmente en el lado práctico del problema, sobre el botón "Eliminar todo", pueden ir inmediatamente al final del artículo, allí ofrezco soluciones.

Y en el artículo, quiero compartir los resultados de estos estudios con aquellos que estén interesados. Estamos hablando de los datos almacenados localmente por Windows 10 y a los que se puede acceder fácil y rápidamente mediante "herramientas forenses gratuitas y públicas", incluidas las

utilidades de NirSoft . Aunque no se tratará de ellos (por qué, ver más abajo).

Quiero hacer una reserva de inmediato: no soy un experto en el campo de la seguridad informática o el análisis forense, no tengo experiencia ni motivos criminales, lo juro por mi madre, no veré un siglo de voluntad.Sistema operativo de destino

Este artículo trata sobre Windows 10. Otras ediciones de Windows, por supuesto, también son culpables de recopilar y almacenar datos, pero tienen claves de registro, carpetas, servicios, etc. son diferentes

Contenido

Y aquí forensePor qué no se trata de NirSoftQué datos almacena Windows¿Por qué Windows recopila datos y qué está cargado con su eliminación?¿Dónde se almacenan estos datos?Entonces, ¿cómo, al final, eliminarlos?FuentesY aquí forense

En el artículo, la pregunta se refiere al uso de sus métodos y medios para acceder a los datos privados del usuario. Y, en relación con su distribución y accesibilidad, es bastante posible, en vano, calcular los forenses caseros-kultskhackers, los casos de troyanos por maestros y otros amantes por IP o dinero fácil, y simplemente desagradablemente curioso, como descargar, lanzar y leer / guardar datos emitido por el mismo LastActivityView, Nir Sofer es completamente opcional.

Por qué no se trata de NirSoft

En la "introducción" no di accidentalmente un enlace a LastActivityView en el Soft Portal. Realmente solo hay una breve descripción de la funcionalidad de esta utilidad, pero en ruso. Y fuera. Nir Sofer escribe una página multibuccff de sus utilidades y sprites en inglés. Pero, por otro lado, para casi todas las utilidades hay una descripción de dónde obtiene los datos. Para

LastActivityView en la parte inferior, bajo el encabezado "Cómo eliminar la información mostrada por LastActivityView".

Debo admitir que yo mismo soy el mismo Ojo Vigilante: una vez, como él, solo una semana después me di cuenta de que "el granero no tiene una pared". Pero, la verdad, esta semana fue un poco antes de que LastActivityView comenzó a asustar a los usuarios o, más probablemente, cuando llegaron al Soft Portal y aprendieron cómo asustarlos ellos mismos.

Aunque las utilidades de NirSoft, junto con SysInternals, IMHO es un modelo de profesionalismo para el programador y extremadamente conveniente para la administración. Y para las investigaciones, de hecho, a menudo se recomiendan. Ejemplo de PRUEBA:

Hacker No. 229. Forenzika y él están lejos de ser el único.

Aunque, creo, una dirección similar de su uso vino a la mente por sí misma para aquellos que de alguna manera trataron con ellos.

Y a aquellos que no lo hicieron, pero se interesaronPara no descargarlos al por menor, puede descargarlos de forma masiva con un bono en forma de

lanzador NirSoft Launcher (al descargar, tenga en cuenta que el archivo zip está protegido con contraseña, la contraseña está en esta página).

Qué datos almacena Windows

Todo lo que está almacenado está asociado con el acceso a archivos y carpetas y su ubicación, utilizando programas (incluido protable), conectando dispositivos de almacenamiento (incluidos contenedores de archivos cifrados).

Sí, esto no es en todos los casos, algo se guarda solo durante ciertos eventos, pero algo se puede apagar, pero es mejor proceder del hecho de que todo siempre está ahí. Lo que conectaron, qué carpetas de archivos abrieron, qué programas usaron.

Y por el hecho de que con los registros de Windows es impredecible lo que se escribirá allí. Debido al menos al hecho de que esto depende en gran medida de la configuración específica de un sistema operativo particular y de cada uno de sus subsistemas, estos registros están disponibles para grabar mensajes de programas de terceros en ellos.

¿Y de dónde viene el "acceso" y la "ubicación"? Un ejemplo muy exagerado: el número de la tarjeta bancaria y su código PIN permanecerán en el archivo "D: \ MySuperSecretnayaPapka \ CardPin.docx", no escribirán en ningún lugar de Windows, pero el hecho del acceso y los nombres "parlantes" de la carpeta y el archivo, que se usó, por ejemplo, MS Office 2007 portable, así como la fecha y hora de al menos el último (a veces cada) acceso / lanzamiento; Windows lo arreglará y untará con una capa delgada en todo el sistema.

Puede leer sobre algunos otros datos a continuación en el texto bajo el encabezado "Otras fuentes de información de filtraciones que conozco, pero que no se incluyen en el tema del artículo"

Por lo tanto, dado que se conectaron, lanzaron, abrieron algo que no quisiéramos que se hiciera público, sería bueno ocultar los rastros más tarde.

Un comentario absolutamente justo de Hanabishi: "Pero el tema del registro real no se plantea en absoluto ... no se menciona nada relacionado con la telemetría y Win10 en particular" - Pido disculpas, no describí claramente que el artículo trata sobre datos privados almacenados localmente en las PC de los usuarios . Los problemas de vigilancia, como los problemas de anonimato en línea, siguen siendo un tema diferente y separado.

¿Por qué Windows recopila datos y qué está cargado con su eliminación?

Windows recopila la mayoría de los datos para la conveniencia del usuario, por ejemplo, para acelerar el inicio de aplicaciones, mostrar carpetas en el Explorador con la configuración que especificó el usuario, mostrar una lista de archivos abiertos anteriormente, etc. etc. Borrar solo datos, sin perder la comodidad al mismo tiempo, no funcionará.

Además, parte de los datos se recopilan para evaluar el rendimiento y la condición de la computadora y el sistema operativo (incluidos bloqueos y errores) por especialistas de TI y software especializado para resolver los problemas del usuario. Sin estos datos, será difícil resolver los problemas si surgen.

Y todo esto es otra razón para pensar en la cuestión de cuándo es realmente necesario borrar datos, y cuándo no vale la pena y tal vez no sea necesario borrarlo con un barrido cada vez que se enciende o apaga la computadora.

Un comentario absolutamente justo de Hanabishi es "¿por qué limpiar los registros de servicio si simplemente puede deshabilitar estos mismos servicios?" No mencioné esto. Usted puede Como medio habitual, y bailando con una pandereta. Pero esto nuevamente significa, de una vez por todas, perder la comodidad, que es nuestra.

¿Qué seré de Windows para el corte a gran escala de datos privados, incluido el uso de la solución propuesta aquí?Las fallas épicas no deberían ocurrir, especialmente si lees cuidadosamente la descripción de cada regla de "limpieza" y, en todo caso, la apagas. Pero tampoco hay necesidad de esperar un sombrero nuevo con una capa nueva.

- Si se supone cualquier trabajo de "reparación y restauración", se borrará información importante. Pero esto trata principalmente de borrar los registros de Windows.

- Si configuró la visualización de algunas carpetas para usted, tendrá que configurar la nueva

- Si configura el modo de compatibilidad para algunos programas o lo ejecuta como administrador, deberá configurarlo nuevamente

- Debido a sobreescribir los datos necesarios para acelerar el acceso a los datos, mostrarlos e iniciar los programas, el siguiente, después de sobrescribir, el acceso \ display \ start se ralentizará un poco

- Debido a la sobrescritura de datos en archivos abiertos previamente, tendrá que buscarlos nuevamente, no podrá usar el elemento de menú "archivos previamente abiertos" en los programas

- Si selecciona eliminar el caché de actualización de Windows, la desinstalación de las actualizaciones normalmente fallará

¿Dónde se almacenan estos datos?

Después de las "encuestas" establecidas en la introducción y la reconciliación de lo que se descubrió recientemente con la realidad circundante, tuve la impresión de que,

aparte del IBM-286, ya habíamos logrado inventar algo más, los principales "lugares reservados" no habían cambiado desde XP, excepto que la ubicación y el formato de algunos han cambiado. Y se agregó algo, pero, al parecer, un poco. Por lo tanto, estoy seguro de que no abriré las Américas, especialmente a los especialistas, pero tal vez esta colección sea de interés para alguien en relación con un aumento en el interés por cuestiones de anonimato y seguridad.

Quiero advertirle de inmediato: esto está lejos de ser todo, solo lo más básico e informativo (en el sentido de la descripción, no todo se borra en la solución propuesta mucho más) y no se despliega con el "galope en Europa". Para aquellos que estén realmente interesados en este tema, al final de este capítulo, se ofrecen materiales interesantes que conozco para estudio independiente + una serie de "lugares reservados" específicos en las soluciones para su limpieza.

Las principales fuentes de filtraciones que conozco sobre la actividad del usuario.Registro de Windows- ShellBags - Bolsas, BagMRU. También contiene información sobre el acceso a las carpetas, incluida la fecha y hora, para guardarlas y restaurarlas con la configuración del usuario (tamaño de la ventana del Explorador, la opción de mostrar "lista \ miniaturas", etc.).

- OpenSavePidlMRU. Historial de abrir, guardar diálogos.

- MUICache. El historial de programas lanzados anteriormente para la lista de botones de Inicio.

- Desinstalar La información se almacena para desinstalar programas instalados. Gracias CEP, para nada, siempre dispuesto a ayudar. Claro, por supuesto, es imposible (gracias de nuevo). Contiene la fecha y hora de instalación del programa.

- Dispositivos montados. Historial de unidades montadas (incluidas las criptográficas).

Servicio de moderador de actividad en segundo plano (BAM ). Se recorta otra nanotecnología de Microsoft en Windows 10 a partir, si no me equivoco, de la

versión 1709 para algunas de sus necesidades internas.

Este servicio mantiene registros de actividad, sin embargo, estos registros se almacenan hasta que se reinicia la computadora (según lo confirmado por la verificación), pero aún no llega a fallar.

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\bam\UserSettings\<SID >

Los resultados de tal experimento fueron especialmente tocados: lanzamos el querido TrueCrypt (protable) por muchos, montamos el archivo contenedor, lanzamos LastActivityView desde él.

Vemos en la entrada del registro:

Es decir, teóricamente, después del lanzamiento de tales utilidades portátiles, sería necesario reiniciar o sobrescribir.

Intentando deshabilitar el servicio BAM, no lo hagas, atrapa la pantalla azul.

Historial de montaje de la unidad MountPoints2 (también contiene registros TrueCryptVolumeK)

HKEY_USERS\<SID >\Software\Microsoft\Windows\CurrentVersion\Explorer\MountPoints2

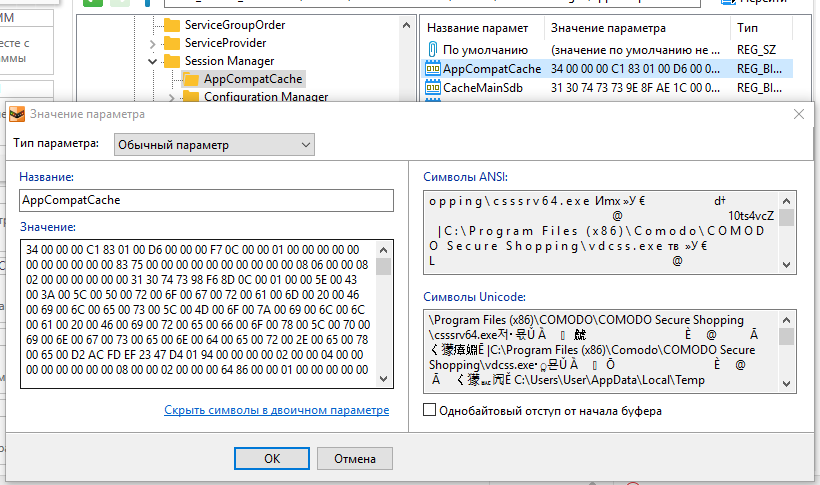

El parámetro AppCompatCache de la clave de registro AppCompatCache también

es extremadamente interesante (almacena datos en forma binaria).

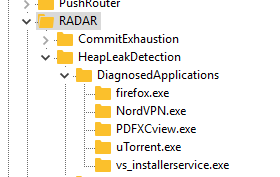

Clave de registro de DiagnosedApplications.

Clave de registro de DiagnosedApplications. Por alguna razón, luego, en los foros forenses, luego no encontré una mención (tal vez solo me veía mal) de la clave de registro:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\RADAR\HeapLeakDetection\DiagnosedApplications

Información de servicio de Windows para depurar pérdidas de memoria en programas.

Sistema de archivos- Busque previamente la carpeta del directorio de Windows. Bueno, aquí apenas puedes decir algo mejor que Vicki . También hay una base de datos de otro optimizador: SuperFetch (archivos, como AgAppLaunch.db). Su formato, según tengo entendido, todavía no está claro para la gente, tampoco me importa, pero cuando se ve en el editor hexadecimal, se ven las rutas a las aplicaciones.

- Archivo

C:\Windows\inf\setupapi.dev.log

Información sobre conexiones de dispositivos, interfaces de red y más. - Carpetas del explorador con una lista de salto (también conocida como Lista de salto). Los datos se almacenan en una ruta como:

:\Users\User\AppData\Roaming\Microsoft\Windows\Recent

- Carpeta (ver registro - AppCompatCache)

C:\Windows\appcompat\Programs

- Carpeta

C:\Windows\Panther

Almacena información para deshacer si actualizó la versión de Windows

Registros de Windows: bueno, no hay comentarios aquí ... incluso completamente justos.

Hay varios lugares más en el registro y en el disco, pero son mucho menos informativos y no muy interesantes (consulte las "soluciones" a continuación). Y también hay un mar de otros lugares, como archivos "* .log" de diferentes servicios y no siempre Microsoft. Es cierto que es alentador que CCleaner con esteroides (ver más abajo) se borre casi por completo.

Conozco otras fuentes de información , pero no se

incluyen en el tema del artículo por una razón u otra. Y aquí también debe tenerse en cuenta que CCleaner borra casi todo o hay otras utilidades distribuidas libremente.

Lista de esos1. Todo lo relacionado con la red e Internet (esto no está incluido en este artículo sobre historias almacenadas "localmente"). Pero CCleaner y

Privazer lo hacen . Cabe señalar de inmediato que con CCleaner con esteroides, a partir de las decisiones al final del artículo, las habilidades para este aumento a veces.

2. Todo lo relacionado con el historial de conexión de dispositivos USB . Para verlo y eliminarlo, puede usar, por ejemplo,

Usboblivion .

3. Todo lo relacionado con el sistema de archivos . Eliminación "permanente" de archivos y limpieza de espacio libre (lo mismo que "eliminación irrecuperable", pero de archivos eliminados previamente que permanecen en estado salvaje del sistema de archivos). En general, los problemas relacionados con el hecho de que los archivos eliminados se pueden restaurar. Al mismo tiempo, deben mencionarse los cachés en miniatura de las imágenes de Windows, que tienen la capacidad de almacenar miniaturas incluso de imágenes ya eliminadas. CCleaner y Privazer también saben cómo limpiar todo.

4. Todo lo que está conectado con los puntos de recuperación ("instantáneas") en los que se guardan los archivos, incluido el registro del sistema con datos desbloqueados. La conexión, visualización y restauración de archivos / carpetas desde ellos (sin hacer retrocesos del sistema) también se puede hacer utilizando las utilidades de NirSoft (también se pueden usar para leer información de los archivos de registro desde allí), pero, en mi opinión, es más conveniente:

ShadowExplorer . Puede eliminar puntos de recuperación con CCleaner. Y antes de crear puntos, puede ejecutar un "barrido" para recortar información innecesaria antes de guardarla.

5. Aquí está la rama del registro .

HKEY_USERS\<SID >\Software

Aquí es donde se escriben los datos del programa, incluidos los portátiles. Y se quedan aquí. Y si desea ocultar el uso de algún programa, sería bueno revisar este hilo y, en todo caso, eliminar los datos.

6. Todo lo relacionado con la instalación de software sin licencia y que el programa de policía

Defacto saca a la luz de Dios. También hay un "análogo libre" de

Lpro (aunque tengo una suposición no muy bien fundada de que se hizo el motor Defacto basado en él o en su idea). Pero ella, a diferencia de Defacto, solo determina que el software es pagado, y no "violación de derechos de autor y derechos relacionados".

Salga, en mi humilde opinión - no use esto. Además del conocido Soft Portal sobre este tema, también puedo ofrecer (en todo caso, esto no es publicidad, no tengo relación con estos sitios):

-

GiveAwayOfTheDay . Cada día distribuyen un programa con licencia (puede suscribirse al boletín).

-

Licencias gratuitas en el sitio web de COMSS . Software y suscripciones con licencia gratis (para varias acciones). Como ejemplo, ahora hay una promoción VPN gratuita por un año. Y el conveniente editor de registro de Reg Organizer, que utilicé para la investigación. E incluso Acronis True Image y 2 TB de almacenamiento en la nube de cifrado y mucho más. "¿Cuánto?" - "Freebie, señor" (s). (puede suscribirse al boletín; no son bromas con barba, en el sentido, sino este sitio).

Materiales sobre este tema, excepto "fuentes" al final del artículoEntonces, ¿cómo, al final, eliminarlos?

Propongo para consideración y crítica la siguiente opción: actualizar CCleaner (que, creo, es más conveniente para los usuarios y más fiel, porque excluye la invención de otra bicicleta) y

use el archivo bat para sobrescribir los registros de Windows.

Además, a continuación se encuentra su propia solución, en forma de archivo bat, pero todavía

no es

aconsejable usarlo, incluso en mi opinión (aún más, sobrescribe solo el más básico y principalmente para Windows 10). A menos que sugiera leer comentarios sobre el código.

Actualice CCleaner + agregue sus reglas + archivo bat para borrar los registros de Windows

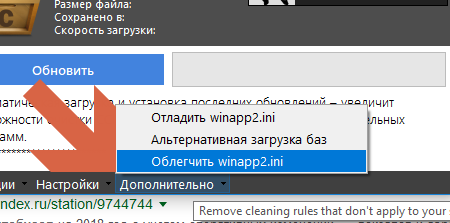

Para comenzar, debe descargar y ejecutar

CCEnhancer , realizar la "actualización" (de acuerdo con las instrucciones de la página). Solo asegúrese de seleccionar y hacer clic en este elemento del menú (después de cerrar CCleaner, si comenzó):

De lo contrario, el archivo winapp2.ini contendrá 100500 reglas que son extremadamente relevantes para las masas, como las reglas de limpieza para el emulador Zaika Spectrum (tal vez alguien recuerde tal computadora), pero que inhiben en gran medida CCleaner.

Luego debe ir a la carpeta donde está instalado CCleaner. Encuentre el archivo winapp2.ini allí, felicítelo por su alivio y ábralo (por ejemplo, en nodepad ++).

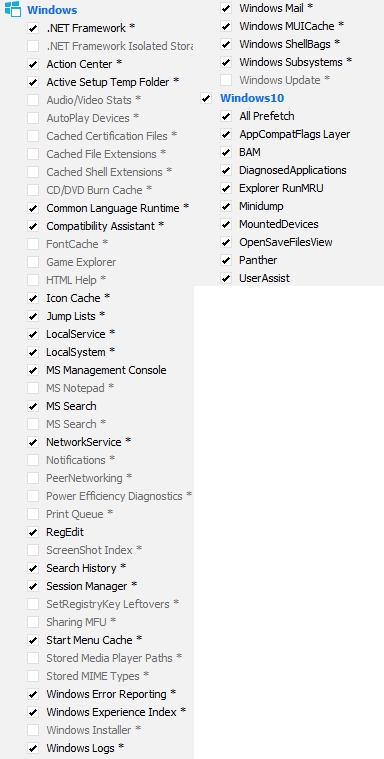

Agregue lo siguiente al final del archivo: [All Prefetch] Section=Windows10 Default=False FileKey1=%WinDir%\Prefetch|*.pf;*.db;*.fx;*.7db;*.ini;*.ebd;*.bin|RECURSE [AppCompatFlags Layer] Section=Windows10 Default=False RegKey1=HKCU\.DEFAULT\Software\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\Layers [Explorer RunMRU] Section=Windows10 Default=True RegKey1=HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\RunMRU [OpenSaveFilesView] Section=Windows10 Default=True RegKey1=HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\ComDlg32\FirstFolder RegKey2=HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\ComDlg32\FirstFolder RegKey3=HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\ComDlg32\LastVisitedPidlMRULegacy RegKey4=HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\ComDlg32\OpenSavePidlMRU [UserAssist] Section=Windows10 Default=True RegKey1=HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\UserAssist [DiagnosedApplications] Section=Windows10 Default=False RegKey1=HKLM\SOFTWARE\Microsoft\RADAR\HeapLeakDetection\DiagnosedApplications [BAM] Section=Windows10 Default=True RegKey1=HKLM\SYSTEM\CurrentControlSet\Services\bam\UserSettings\.DEFAULT RegKey2=HKLM\SYSTEM\ControlSet001\Services\bam\UserSettings\.DEFAULT [MountedDevices] Section=Windows10 Default=True RegKey1=HKU\.DEFAULT\Software\Microsoft\Windows\CurrentVersion\Explorer\MountPoints2 [Panther] Section=Windows10 Default=True FileKey1=%WinDir%\Panther|*.*|RECURSE [Minidump] Section=Windows10 Default=True FileKey1=%WinDir%\Minidump|*.*

Guardar archivo

Archivo bat creado para borrar todos los registros de Windows:1. Es necesario crear un archivo de texto en la computadora, por ejemplo usando nodepad ++,

codificado en OEM 866 (DOS) (de lo contrario, en lugar de letras rusas, puede haber krakozyabra). Copie el texto en él y guárdelo. Cambie el nombre del archivo, reemplazando la extensión .txt con .bat

2. Debe ejecutarlo en nombre del administrador (de lo contrario, aparecerá un error "Debe ejecutar este script en nombre del administrador").

REM Last- ActivityView. Windows @ECHO OFF REM , DOS-866 CHCP 866 COLOR A CLS REM ---------------------------------------------------------------------------------------- REM FOR /F "tokens=1,2*" %%V IN ('bcdedit') DO SET adminTest=%%V IF (%adminTest%)==() GOTO errNoAdmin IF (%adminTest%)==(Access) GOTO errNoAdmin REM ---------------------------------------------------------------------------------------- ECHO 1 ENTER ECHO. SET /p doset=" : " ECHO. REM ---------------------------------------------------------------------------------------- REM ---------------------------------------------------------------------------------------- REM . 1 - IF %doset% NEQ 1 EXIT REM ------------------------------------------------------------------------------------------ REM Windows. , CCleaner, wevtutil ECHO. ECHO Windows FOR /F "tokens=*" %%G in ('wevtutil.exe el') DO (call :do_clear "%%G") ECHO. ECHO ECHO. REM ------------------------------------------------------------------------------------------ PAUSE EXIT :do_clear ECHO %1 wevtutil.exe cl %1 GOTO :eof :errNoAdmin COLOR 4 ECHO ECHO. PAUSE

Por si acaso, antes del primer inicio, debe crear un punto de recuperaciónTambién puede leer una descripción detallada y comprensible de todas las reglas básicas de CCleaner y las consecuencias de su aplicación,

aquí (ruso)

Ejecute el archivo bat. Espera a que termine el trabajo.

Abra CCleaner, vaya a "Limpiar" en él.

Elige las siguientes reglasEn la pestaña de Windows

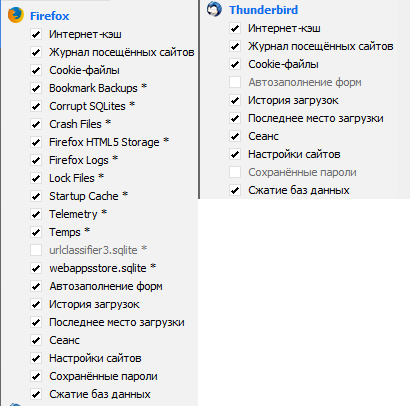

En la pestaña "Aplicaciones"

En la pestaña "Aplicaciones" Si usa Firefox y Thunderbird

Si usa Firefox y Thunderbird , le sugiero que use las siguientes reglas:

Cabe señalar

Cabe señalar que para FireFox, las contraseñas guardadas para los sitios se borrarán (tendrá que volver a ingresarlas cuando ingrese al sitio). Pero puede desmarcar la regla de "contraseñas guardadas".

Realizar una limpieza.

Opción 2: usar el archivo bat

Manual de instruccionesEsta es una versión alfa y, en teoría, puede romper algo, por lo que la usamos bajo nuestro propio riesgo y riesgo.

La primera vez, antes de comenzar, haciendo un punto de restauración del sistema.1. Es necesario crear un archivo de texto en la computadora, por ejemplo usando nodepad ++,

codificado en OEM 866 (DOS) (de lo contrario, en lugar de letras rusas, puede haber krakozyabra). Copie el texto y guárdelo renombrando el archivo, reemplazando la extensión .txt con .bat

2. Lea atentamente los comentarios sobre su código (ya que también se describen aspectos negativos asociados con el macerado)

3. Ejecútelo como administrador (de lo contrario, aparecerá el error "Debe ejecutar este script como administrador").

4. Si no hay claves o carpetas de registro, el script debe omitir esta acción.

(esto no es un error, no se encuentra y se omite)

(esto no es un error, no se encuentra y se omite) Texto de archivo de murciélagoLo siento, no encontré el resaltado de los archivos por lotes.

REM Last- ActivityView. 1 Alpha @ECHO OFF REM , DOS-866 CHCP 866 REM - ... , COLOR A CLS REM ---------------------------------------------------------------------------------------- REM FOR /F "tokens=1,2*" %%V IN ('bcdedit') DO SET adminTest=%%V IF (%adminTest%)==() GOTO errNoAdmin IF (%adminTest%)==(Access) GOTO errNoAdmin REM ---------------------------------------------------------------------------------------- REM !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! REM 1 , , . REM (\ ..) REM .. 2-3 REM 1. - Windows .. , , ( .. ) REM - Prefetch SuperFetch REM 2. REM - - REM ...AppCompatFlags\Layers REM 3. REM , " ", REM !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! REM ---------------------------------------------------------------------------------------- REM ECHO. ECHO ! ECHO , , - ECHO. ECHO. REM , NirSoft ECHO 1 - REM , . REM ( NirSoft ) REM : REM 1. , , (- Perfect SuperFetch) REM 2. (Minidump) REM 3. "" REM 4. , " ". REM ( ) ECHO 2 - , Perfect Minidump REM . .2 + Windows ECHO 3 - , Perfect Windows ECHO ENTER ECHO. SET /p doset=" : " ECHO. REM ---------------------------------------------------------------------------------------- REM ---------------------------------------------------------------------------------------- REM . 1 2 3 - IF %doset% NEQ 1 ( IF %doset% NEQ 2 ( IF %doset% NEQ 3 EXIT ) ) REM ---------------------------------------------------------------------------------------- REM ------------------------------------------------------------------------------------------ REM Windows, 3. , wevtutil REM NirSoft - LastActivityView IF %doset% EQU 3 ( ECHO. ECHO Windows FOR /F "tokens=*" %%G in ('wevtutil.exe el') DO (call :do_clear "%%G") ECHO. ECHO ECHO. ) REM ------------------------------------------------------------------------------------------ REM ------------------------------------------------------------------------------------------ REM ShellBag. , "" REM NirSoft - LastActivityView, ExecutedProgramsList, ShellBagsView ECHO. ECHO ShellBag - REG DELETE "HKEY_CURRENT_USER\Software\Classes\Local Settings\Software\Microsoft\Windows\Shell\MuiCache" /va /f REG DELETE "HKEY_CURRENT_USER\Software\Classes\Local Settings\Software\Microsoft\Windows\Shell\BagMRU" /f REG DELETE "HKEY_CURRENT_USER\Software\Classes\Local Settings\Software\Microsoft\Windows\Shell\Bags" /f REG DELETE "HKEY_CURRENT_USER\Software\Microsoft\Windows\Shell\BagMRU" /f REG DELETE "HKEY_CURRENT_USER\Software\Microsoft\Windows\Shell\Bags" /f ECHO. REM ------------------------------------------------------------------------------------------ REM ------------------------------------------------------------------------------------------ REM Explorer. "" ECHO. ECHO Explorer - REG DELETE "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\RunMRU" /va /f ECHO. REM ------------------------------------------------------------------------------------------ REM ------------------------------------------------------------------------------------------ REM ComDlg32. "\" " " REM NirSoft - LastActivityView ECHO. ECHO OpenSave LastVisited - REG DELETE "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\ComDlg32\FirstFolder" /va /f REG DELETE "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\ComDlg32\LastVisitedPidlMRU" /va /f REG DELETE "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\ComDlg32\LastVisitedPidlMRULegacy" /va /f REM ( NirSoft - OpenSaveFilesView) REG DELETE "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\ComDlg32\OpenSavePidlMRU" /f REG ADD "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\ComDlg32\OpenSavePidlMRU" ECHO. REM ------------------------------------------------------------------------------------------ REM ------------------------------------------------------------------------------------------ REM 1 .. 2 3 IF %doset% NEQ 1 ( REM UserAssist. "" REM NirSoft - UserAssistView ECHO. ECHO UserAssist - REG DELETE "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\UserAssist" /f REG ADD "HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\UserAssist" ECHO. ) REM ------------------------------------------------------------------------------------------ REM AppCompatCache ECHO. ECHO AppCompatCache - REG DELETE "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\AppCompatCache" /va /f REG DELETE "HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\Session Manager\AppCompatCache" /va /f ECHO. REM ------------------------------------------------------------------------------------------ REM ------------------------------------------------------------------------------------------ REM DiagnosedApplications. Windows ECHO. ECHO DiagnosedApplications - REG DELETE "HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\RADAR\HeapLeakDetection\DiagnosedApplications" /f REG ADD "HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\RADAR\HeapLeakDetection\DiagnosedApplications" ECHO. REM ------------------------------------------------------------------------------------------ REM ------------------------------------------------------------------------------------------ REM SID - FOR /F "tokens=2" %%i IN ('whoami /user /fo table /nh') DO SET usersid=%%i REM ------------------------------------------------------------------------------------------ REM ------------------------------------------------------------------------------------------ REM Search. ECHO. ECHO Search - REG DELETE "HKEY_USERS\%usersid%\Software\Microsoft\Windows\CurrentVersion\Search\RecentApps" /f REG ADD "HKEY_USERS\%usersid%\Software\Microsoft\Windows\CurrentVersion\Search\RecentApps" ECHO. REM ------------------------------------------------------------------------------------------ REM ------------------------------------------------------------------------------------------ REM BAM. REM , . REM bat , , portable- ECHO. ECHO Background Activity Moderator - REG DELETE "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\bam\UserSettings\%usersid%" /va /f REG DELETE "HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\bam\UserSettings\%usersid%" /va /f ECHO. REM ------------------------------------------------------------------------------------------ REM ------------------------------------------------------------------------------------------ REM AppCompatFlags ECHO. ECHO AppCompatFlags - REM NirSoft - ExecutedProgramsList REG DELETE "HKEY_USERS\%usersid%\Software\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\Compatibility Assistant\Store" /va /f REM 1 .. 2 3 IF %doset% NEQ 1 ( REM , " " " " REM NirSoft - AppCompatibilityView REG DELETE "HKEY_USERS\%usersid%\Software\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\Layers" /va /f ) ECHO. REM ------------------------------------------------------------------------------------------ REM ------------------------------------------------------------------------------------------ REM "" .. TrueCrypt ECHO. ECHO MountedDevices - ECHO. REG DELETE "HKEY_USERS\%usersid%\Software\Microsoft\Windows\CurrentVersion\Explorer\MountPoints2" /f REG ADD "HKEY_USERS\%usersid%\Software\Microsoft\Windows\CurrentVersion\Explorer\MountPoints2" ECHO. REM ------------------------------------------------------------------------------------------ REM ------------------------------------------------------------------------------------------ REM ECHO. REM NirSoft - JumpListsView, RecentFilesView ECHO Recent - DEL /f /q %APPDATA%\Microsoft\Windows\Recent\*.* DEL /f /q %APPDATA%\Microsoft\Windows\Recent\CustomDestinations\*.* DEL /f /q %APPDATA%\Microsoft\Windows\Recent\AutomaticDestinations\*.* ECHO ECHO. REM ------------------------------------------------------------------------------------------ REM ------------------------------------------------------------------------------------------ ECHO. ECHO Panther - DEL /f /q %systemroot%\Panther\*.* ECHO ECHO. REM ------------------------------------------------------------------------------------------ REM ------------------------------------------------------------------------------------------ ECHO. ECHO AppCompat - DEL /f /q %systemroot%\appcompat\Programs\*.txt DEL /f /q %systemroot%\appcompat\Programs\*.xml DEL /f /q %systemroot%\appcompat\Programs\Install\*.txt DEL /f /q %systemroot%\appcompat\Programs\Install\*.xml ECHO ECHO. REM ---- REM ------------------------------------------------------------------------------------------ IF %doset% NEQ 1 ( ECHO. REM Prefetch. , . Windows REM NirSoft - LastActivityView, ExecutedProgramsList ECHO Prefetch - DEL /f /q %systemroot%\Prefetch\*.pf DEL /f /q %systemroot%\Prefetch\*.ini DEL /f /q %systemroot%\Prefetch\*.7db DEL /f /q %systemroot%\Prefetch\*.ebd DEL /f /q %systemroot%\Prefetch\*.bin REM SuperFetch. SuperFetch DEL /f /q %systemroot%\Prefetch\*.db REM Trace. DEL /f /q %systemroot%\Prefetch\ReadyBoot\*.fx ECHO ECHO. ECHO. ECHO Minidump - REM REM NirSoft - LastActivityView DEL /f /q %systemroot%\Minidump\*.* ECHO ) ECHO. REM ------------------------------------------------------------------------------------------ PAUSE EXIT :do_clear ECHO %1 wevtutil.exe cl %1 GOTO :eof :errNoAdmin COLOR 4 ECHO ECHO. PAUSE

FinalDespués de usar la primera o segunda opción, puede ejecutar las utilidades de NirSoft para ver si hemos logrado el efecto deseado. Beneficio ... Ahora, lo principal es alimentar a los perros y no tocar nada. Y luego comenzará nuevamente a escribir ópera ...Posibles escenarios para usar las soluciones bat y CCleaner

Beneficio ... Ahora, lo principal es alimentar a los perros y no tocar nada. Y luego comenzará nuevamente a escribir ópera ...Posibles escenarios para usar las soluciones bat y CCleaner- Usar por separado. Además, tiene sentido sobrescribir revistas por completo en "casos privados"

- Cree un solo archivo bat que primero sobrescriba los registros y, en lugar de todo lo demás, llame a CCleaner, es decir, después de eliminar los registros, coloque la llamada: "C: \ Archivos de programa \ CCleaner \ CCleaner64.exe" / AUTOS

- Ponga este archivo bat en el inicio (que, probablemente, al mismo tiempo resolverá el problema de ejecutar CCleaner en Windows 10)

- bat- Windows, « ». gpedit.msc — « » — « Windows» — « (/)» — « ».

Fuentes

- Procmon SysinternalsSuite , c — … NirSoft. (.) .

- Windows registry and forensics: 1 2 . (.)

- () CodeBy . Forensics Windows Registry (.) .

- Artículo Limpieza de registros de Windows (Ing.) .

- Artículo Cree sus propias reglas de CCleaner .

Por cierto, ¿por qué la resistencia forense 1?Esto quedará claro si alguna vez llega a 2.