¿Qué son las medias estatales?

En enero de 2013, el presidente Vladimir Putin firmó un decreto sobre la creación en Rusia de un sistema para detectar, prevenir y eliminar las consecuencias de los ataques informáticos (SOSOPKA) en los recursos de información ubicados en nuestro país, en misiones diplomáticas y oficinas consulares en el extranjero.

Según el decreto presidencial, sus tareas clave deberían ser pronosticar situaciones en el campo de la seguridad de la información, asegurando la interacción de los propietarios de recursos de TI para resolver problemas relacionados con la detección y eliminación de ataques informáticos, con operadores de telecomunicaciones y otras organizaciones involucradas en la protección de la información. . La lista de tareas del sistema también incluye evaluar el grado de seguridad de la infraestructura de TI crítica frente a ataques informáticos e identificar las causas de tales incidentes.

Putin ordenó al FSB que organizara el trabajo para crear un sistema estatal contra piratas informáticos. Se suponía que GosSOPKA enfrentaría los ciberataques más peligrosos, que son grupos bien organizados de cibercriminales y el estado. Con el tiempo, se planeó considerarlo como una amenaza grave para el país y el daño combinado causado a la economía por numerosos ataques menos peligrosos.

En diciembre de 2014, el presidente Vladimir Putin aprobó el concepto de este estado. En marzo de 2015, el FSB publicó un extracto de este documento que contiene datos sobre cómo se organizará.

El blogger de IS Sergey Borisov cita

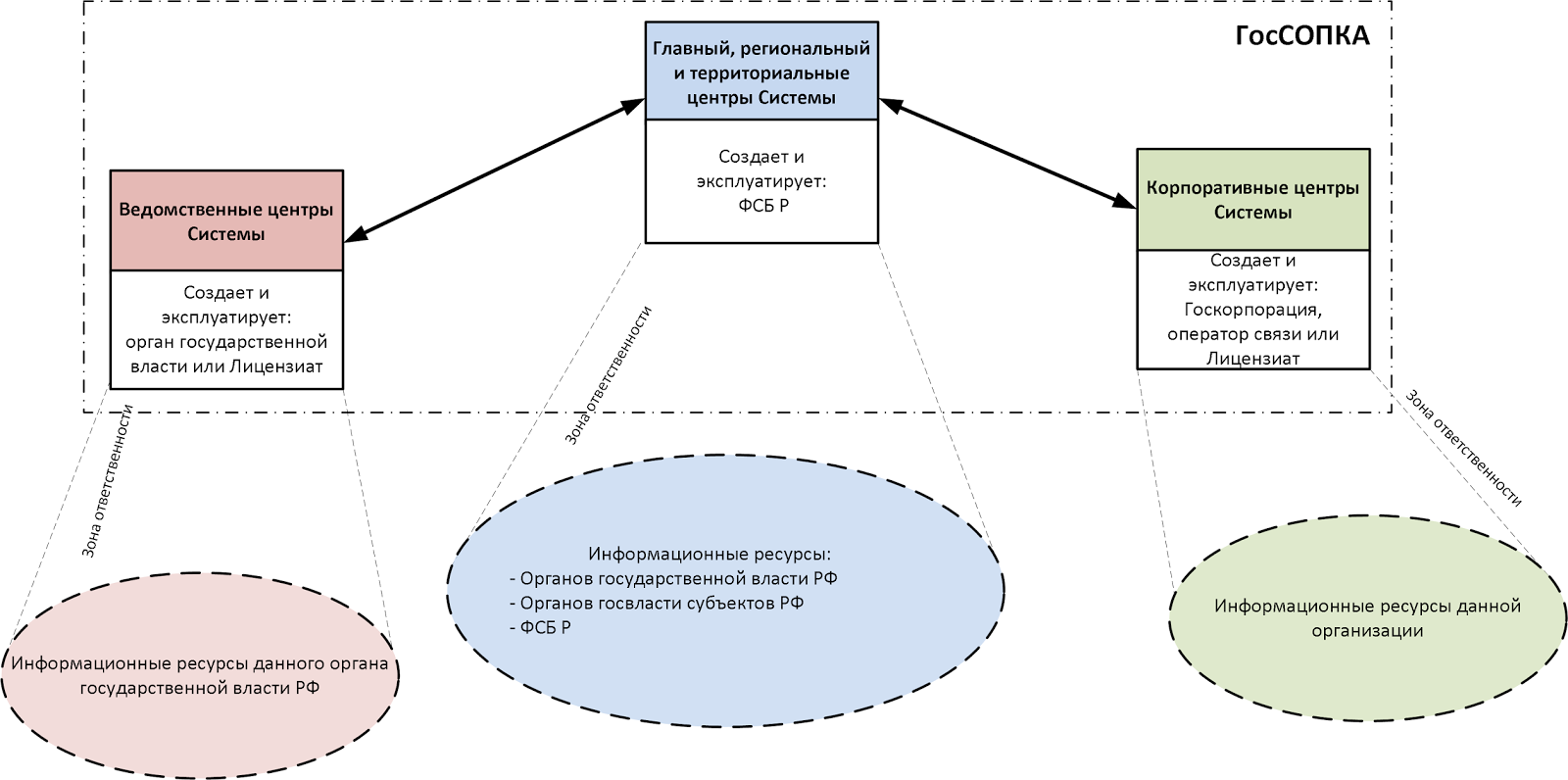

en su artículo esquemas de la estructura territorial, el área de responsabilidad y el esquema de interacción del Programa Estatal de Protección Social.

De acuerdo con el concepto, la estructura territorial de GosSOPKA tiene la forma:

El área de responsabilidad de los centros SSSOPKA se muestra en el siguiente diagrama:

Con esto en mente, así como las funciones dadas en el Concepto, obtenemos el siguiente esquema de interacción de GosSOPKA:

El 19 de julio de 2017, se supo que el Consejo de la Federación aprobó la ley "Sobre la seguridad de la infraestructura de información crítica", desarrollada por el Servicio Federal de Seguridad (FSB) y presentada a la Duma del Estado por el Gobierno en diciembre de 2016. El documento entró en vigencia desde principios de 2018.

La ley introduce una clasificación de los objetos de infraestructura de información crítica e implica la creación de un registro de dichos objetos, al tiempo que define los derechos y obligaciones tanto de los propietarios de los objetos como de los organismos que protegen estos objetos.

El documento también prevé la creación de un sistema estatal para detectar, prevenir y eliminar las consecuencias de los ataques informáticos en los recursos de información de Rusia (GosSOPKA), que garantizará la recopilación e intercambio de información sobre ataques informáticos.

Puede encontrar más información sobre las etapas de desarrollo de este sistema en

TAdviser .

Nuevos pedidos de GosSOPKA

El 6 de septiembre, se publicaron 3 (de seis) órdenes FSB aprobadas y registradas en el Ministerio de Justicia con respecto a la SOPKA estatal.

La orden núm. 366, "Sobre el Centro Nacional de Coordinación para Incidentes de Computación", es aclamada en los medios de comunicación rusos como una estructura completamente nueva que reemplazará al CIB y que comenzará a luchar contra los piratas informáticos de todas las clases.

El texto completo del pedido se puede encontrar

aquí .

Según la información de su página oficial:

El Centro para responder a incidentes informáticos en las redes de información y telecomunicaciones (ITS) de las autoridades estatales de la Federación de Rusia (GOV-CERT.RU) coordina las acciones de las organizaciones y departamentos interesados en el campo de la prevención, detección y eliminación de las consecuencias de los incidentes informáticos que surgen en ITS de los organismos gubernamentales de la Federación de Rusia Federación GOV-CERT.RU resuelve los siguientes problemas:

- proporcionar asesoramiento y asistencia metodológica para llevar a cabo medidas para eliminar las consecuencias de los incidentes informáticos en el STI de las autoridades estatales de la Federación de Rusia;

- análisis de las causas y condiciones de los incidentes en el STI de las autoridades estatales de la Federación de Rusia;

- desarrollo de recomendaciones sobre cómo neutralizar las amenazas actuales a la seguridad de la información;

- interacción con organizaciones rusas, extranjeras e internacionales que responden a incidentes informáticos; acumulación y análisis de información sobre incidentes informáticos.

La segunda orden , No. 367, "Una vez aprobada la Lista de información proporcionada al Estado SOPKA y el Procedimiento para proporcionar información al Estado SOPKA", el texto completo de la orden está disponible

aquí .

Desafortunadamente, preguntas sobre la estandarización del intercambio de información sobre incidentes, sobre soluciones técnicas para unirse a GosSOPKA, sobre qué hacer para pequeñas oficinas que no tienen dinero para unirse a los centros corporativos de GosSOPKA, etc. no se consideran en este documento.

La tercera orden , bajo el número No. 368 "Tras la aprobación del Procedimiento para el intercambio de información sobre incidentes informáticos entre sujetos de infraestructura de información crítica de la Federación de Rusia, entre sujetos de infraestructura de información crítica de la Federación de Rusia y organismos autorizados de estados extranjeros, organizaciones internacionales no gubernamentales internacionales y organizaciones extranjeras que operan en el campo de respuesta a incidentes informáticos y el orden de recepción por parte de sujetos críticos La infraestructura de información de la Federación Rusa de información sobre los medios y métodos para realizar ataques informáticos y sobre los métodos para su prevención y detección ".

La Orden aprueba el procedimiento para el intercambio de información sobre incidentes, así como el procedimiento para recibir información sobre los métodos de ataque, métodos para su prevención y detección, por parte de los sujetos del KII. Tampoco proporciona detalles sobre los formatos y protocolos para el intercambio de información. No hay claridad sobre qué hacer con los participantes de los sistemas de pago internacionales o las filiales de organizaciones extranjeras que deben enviar rápidamente datos sobre incidentes, y ahora se ven obligados a hacerlo solo a través de la NCCC y sin una garantía de que la NCCC no bloqueará dicha transferencia, ya que es una amenaza para la seguridad nacional. .

Se planea que los documentos restantes se publiquen antes de fin de año.

Otros artículos del blog de Cloud4Y:→

Mitos y conceptos erróneos sobre el sistema de certificación de nivel de Uptime Institute (enlace externo)→

Solución para almacenar y procesar BigData (incluido PD) (enlace externo)→

Historia de la externalización de TI (enlace externo)→

Copia de seguridad de nube a nube: qué es y por qué se necesita (Habr)