Buen tiempo de lectura, queridos lectores de Habr.

Continuando con el tema de la

resistencia Big Data 1 . Después de leer los comentarios sobre el artículo de

Dartraiden y

YourChief , pensé si todo es realmente bueno y si las pruebas de anonimato y seguridad en 2ip y Whoer son suficientes, o si todo es bueno, entonces no noté algo. Además, se encontraron varios problemas en Internet o los encontré yo mismo al momento de escribir.

Quiero ofrecer a la corte de la respetada Khabrasociety una selección de los malentendidos encontrados y sugerencias para resolverlos, así como varias formas de probar navegadores y vulnerabilidades.

Además, en este artículo, propongo considerar una VPN simple y gratuita y una configuración de DNS segura a nivel de usuario.

Estructura- Pruebas de seguridad \ anonimato. En mi humilde opinión en los comentarios al artículo anterior escribió correctamente YourChief, pero ¿dónde están las garantías de que han logrado algo y esto es suficiente? Esta pregunta también me interesó.

- Las fallas, en general, en un tema, simplemente resultaron no siempre notables. Casi de inmediato corregido por la selección de agentes de usuario adecuados. Existen propuestas para una solución para casi todos los ítems, pero solo son desde el punto de vista de interés académico.

- VPN + DNS seguro: adición al artículo anterior. Cómo obtener y configurar a nivel de usuario

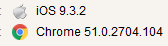

Comenzaré con mis erroresUna serie de pruebas de seguridad del navegador.Se encontraron varios problemas para ocultar IP, navegador y sistema operativo- Falla 8ab3a24c55ad99f4e3a6e5c03cad9446 (Firefox)

- Error: al hacer clic en el panel táctil y tocar el mouse

- Fallar p0f

- Archivo de huella digital

- WebRTC o hola de nuevo

- Algunos otros archivos para mayor claridad y para no olvidarse de ellos.

El error de Theorrent mítico IKnowWhatYouDownloadedOfrezco ofertas- Oferta de DNS

- Oferta de VPN

- Oferta Torrent

Puede ser interesanteFuentesComenzaré con mis errores

Por desgracia, no sin pecado. El artículo anterior "big data" no es del todo exitoso, aunque se propuso crear toda la estructura en un perfil de prueba limpio. Dado que uno de los problemas es la inconsistencia del trabajo de diferentes componentes y, como resultado, los mismos, que están subconfigurados para los sitios de la Federación Rusa, Clear Links e incluso Privacy Badger pueden arruinar su vida. Pero el estado de ánimo puede simplificarlo enormemente.

El archivo principal con Cookie AutoDelete, ya que es implícito, pero niega el "aislamiento del primer nivel" (confirmado posteriormente, ver el artículo No. 2 al final de este capítulo).

Si está interesado, en el momento en que realicé varios cambios, debe volver a leer la

resistencia 1 de Big Data y realizar los cambios apropiados en el equipo de Fox.

SereverWorkers comenzó a aparecer y agregar imperceptiblemente a FireFox en muchos sitios. acerca de: serviceworkers ofrece de manera estable youtube, yandex y otros 100500. Ha aparecido un complemento, pero literalmente el otro día

BlockServiceWorkers (solo hay dos usuarios hasta ahora).

Funciona asiCuando un sitio intenta conectar ServerWorkers, aparece una ventana

La instalación no ocurrirá si no hace clic en esta ventana (cuando hace clic, la página se volverá a cargar y se instalarán los ServiceWorkers). En este momento, no permití la instalación en ningún lado, hasta que no se rompió nada, pero si se requiere una sincronización en segundo plano de algunos datos con el sitio, será necesario permitir la instalación.

Además, SereverWorkers se puede desactivar por completo, junto con la sincronización y las notificaciones web (artículo anterior, archivo user.js)

¡Justifica las amenazas y las decisiones! Una serie de pruebas de seguridad del navegador.

1. Etiquetas E Cookie sin cookies . (es seguro, pero si no instala los complementos del artículo anterior y no hay otros similares, será difícil deshacerse de él)

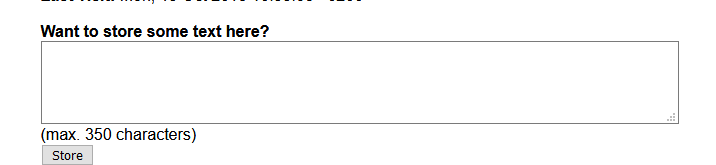

Puedes protestar así

Debe escribir algo, hacer clic en el botón de almacenar y luego intentar deshacerse de esta etiqueta. Cuando use Chameleon y Cookiebro, incluso si no lo elimina, después de 2-3 redescubrimientos y presionando F5, desaparecerá por sí solo, si elimina a través de Cookiebro haciendo clic en "Borrar ..." desaparecerá de inmediato.

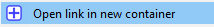

2. Aislamiento de dominios y contenedores de primer nivel.Al aislamiento, creo, agregue otro complementoLos contenedores sobre la marcha agregan un botón a las pestañas

y en el elemento del menú contextual

.

Abra una pestaña con un nuevo Contenedor temporal (!). Todo lo que sucede (cookies, datos) se restablecerá cuando se cierren todas las pestañas de este contenedor.

El resto de los contenedores que ofrecen allí, como un ejemplo personal para Google, en mi humilde opinión, no vale la pena, porque su apariencia parece ser una consecuencia de haber probado el tema y estar a la moda en contenedores, y la funcionalidad de los mismos es cuestionable.

3. Justificar para el aislamiento!Empíricamente puro:- Si todos los servicios necesarios y útiles están organizados en contenedores "por defecto" y una carta proviene del banco \ social. redes, etc. con un enlace, luego seguir el enlace en el navegador debería aparecer algo así

. Si no apareces, habrá algo para reflexionar.

- La mitad de la estafa se basa en el robo de cookies, etc. - XSS y otras cosas misteriosas y aterradoras. Al mismo tiempo, un enlace de phishing arroja

al planeta Tierra a la órbita fuera del dominio (es poco probable que VKontakte o el banco permitan que la página izquierda se atasque en el dominio). El beneficio del aislamiento, creo, es obvio (no se ven los dominios de los demás, los datos de los demás, incluidas las cookies también).

Casi puro- En el artículo anterior, vea sobre EverCookie (en su mayor parte, el problema se resuelve con aislamiento y contenedores y no puede prescindir de un CanvasBlocker solo por un punto)

- Recomiendo esta prueba:

BrowserAuditVerifique todo tipo de vulnerabilidades

Las pruebas tardan unos 3 minutos, para que no sea aburrido, donde el panel con "Detalles de la prueba" se puede implementar y

robar, vea cómo funcionan las pruebas.

Se espera que haya advertencias de dicho plan: test.browseraudit.com -> browseraudit.com. El aislamiento no se aplica a los subdominios; por otro lado, para algunos sitios el registro está vinculado a esto.

En mi humilde opinión un archivo real si muestra un error de transmisión como: browseraudit.com -> browseraudit.org - porque Este es el desafortunado reenvío a'la XSS.

(Para aquellos que estén interesados, en las pruebas emergentes también hay paneles expandibles con códigos de programa para una vulnerabilidad probada específica)

4. ¡Justifica el resto!Con la traducción de las flechas (si no funciona, debe actualizar FireFox)1. Parábola de la ciudad de

Specter & Meltdown (haga clic para verificar el botón en la parte inferior).

2. Verifique la

BRUJA . Puedes dar acceso al sitio (el zorro vivirá y la sonrisa no se detendrá). No importa lo que sea (presumiblemente, otro colapso en SMB, que incluso con Windows XP de repente le dio acceso de administrador al usuario), pero no debería funcionar. Si funcionó, el tratamiento en

Habré (así como el sitio de prueba, el autor del artículo) .

3. Compruebe las vulnerabilidades de

BrowserCheck . Hay un enlace:

Sin flechas de traducción1. Prueba de cifrado

Sin flechas de traducción1. Prueba de cifrado .

Si el falla- Poner HTTPS en todas partes (ver artículo anterior)

- Las pruebas de contenido mixto (contenido mixto, permite https y http al mismo tiempo), se pueden deshabilitar en Firefox, google, pero allí básicamente - Imagen y pueden romper sitios

- Problemas con protocolos poco confiables y obsoletos. ¿Qué se puede romper cuando se desconecta? No lo sé, pero algo puede

acerca de: config

Problema con TLS 1.0 - security.tls.version.min = 2

Problemas con TLS_RSA_WITH_AES_128_CBC_SHA, etc.

security.ssl3.rsa_aes_128_sha = false

security.ssl3.rsa_aes_256_sha = false

security.ssl3.rsa_des_ede3_sha = false

2. Puede probar los parámetros del archivo user.js del artículo anterior siempre que apague las principales tecnologías maliciosas, como el ping en HTML5, en el sitio web

BrowserSpy3. Puede probar el navegador en

Do I leak .

- Si ofrece guardar datos en su computadora, puede rechazarlo, no se romperá

- Si es español. VPN: propongo habilitar la prueba de torrent (marque Activar pruebas de torrent adicionales), proporcione al cliente un enlace magnético y vea qué devuelve el sitio, si no es IP VPN, entonces lo comprende).

- Si es español. proxy: preste atención al parámetro de tráfico SSL

A la derecha en todas las flechas, expanda la información sobre herramientas para los parámetros.

4. Puede

verificar el acceso externo a los repositorios locales de Firefox (en la parte inferior de la placa, debe estar vacío y no admitido).

5. Sitio web con publicidad . Prueba de bloqueador de anuncios

6. Si se instaló y configuró Malwarebytes del artículo anterior:

lista negra de sitios . Además, el sitio no está conectado con la seguridad de la red, parece estar conectado con la publicidad, pero la lista se mantiene.

Malwarebytes no bloquea todas las transiciones, en mi humilde opinión, excepto los sitios de phishing, no debe arriesgarse y abrir + este es el sitio de RF, pero bloquea algunos, otros complementos similares lograron hacer frente a incluso menos o no respondieron en absoluto.

En cuanto a las pruebas de huellas digitales. Presta atención:- El complemento CanvasBlocker propuesto anteriormente los falsifica, no los borra. Es decir se supone que son, pero cambiarán. Si no cambia nada en la configuración de CanvasBlocker, se cambiarán cada vez, es decir, Puede presionar F5 en la página de prueba y deberían cambiar.

- Si establece los valores recomendados (debajo del spoiler), deberá reiniciar el navegador para que las impresiones cambien.

- Algunos sitios se queman de manera integral en todos los aspectos, incluidas las cookies, hasta que cierre la pestaña y restablezca las mismas cookies.Acerca de la configuración de CanvasBlocker- No creo que valga la pena establecer el cambio de huella digital para cada solicitud (configurado de forma predeterminada).

Al pagar por dispositivos móviles, utilidades, etc. Pueden surgir dificultades muy reales si olvida incluir en la lista blanca los sitios o deshabilitar la suplantación de huellas digitales. Es poco probable que llegue Pativen, pero pueden surgir varias preguntas.

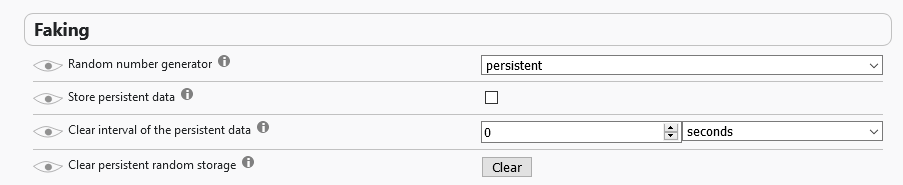

En la configuración puede configurar esto:

Las huellas digitales cambiarán una vez cuando se inicie el navegador (sesión). Pero, para cada dominio (con subdominios) serán los suyos durante la sesión (puede verificar simultáneamente con dos verificadores de lienzo diferentes). Y dado que la tarea con huellas digitales, en mi humilde opinión, no es engañar al sitio, y no permitirle rastrear el camino a través de los sitios de una manera u otra con la determinación de las preferencias del usuario y otras cosas útiles para la publicidad, esto debería resolverse con esto.

0 segundos (o cualquier otro intervalo de tiempo) es un apagado. En mi humilde opinión tampoco vale la pena establecer un cambio de temporizador, porque no estará claro en qué momento sucederá y qué hará exactamente en ese momento.

"Borrar": realiza un cambio forzado de huellas dactilares, con la configuración anterior.

- Creo que en CanvasBlocker vale la pena establecer los cambios mínimos en las impresiones (más precisamente, no los cambie, son los mínimos por defecto). Debería funcionar de todos modos, pero es menos probable que algo se rompa, ya que, ya sabes, las huellas dactilares siguen siendo el uso de tecnologías web convencionales que no se inventaron para tales fines + ver a continuación una comparación de las huellas dactilares con una referencia.

CanvasBlocker no reemplaza plugins, geolocalización, WebRTC, WebGL Report Hash - proveedor, procesador. ("WebGL Image Hash" - reemplaza). Para deshabilitar estas opciones, consulte el artículo anterior, el archivo user.js y los comentarios sobre el artículo.

CanvasBlocker por defecto (esto se puede hacer en la configuración marcando la casilla "Modo experto"):

- No reemplaza las fuentes. Configuración "Listas" - "lista blanca", pero después de eso tiene dificultades con Google Doc y otras cosas útiles en el hogar.

- Protección deshabilitada "windows.name". La configuración de "API de Windows" es "API de Windows protegida", porque después de eso el captcha "No soy un robot" deja de funcionar, y es visible, después de marcarlo todo se ve bien, pero la ventana con imágenes no aparece. En Chameleon también está allí, allí es, en todo caso, más conveniente encender / apagar, ya que está en los paneles y no es necesario ir a la configuración de extensión para esto.

Listado de impresionesCanvasBlocker reemplaza (la funcionalidad de huella digital coincide con los navegadores antidetectos):

Lienzo El elemento HTML5 para mostrar gráficos depende de las características del sistema de video.

Audiofingerprint. Una tecnología que le permite identificar una computadora por su sistema de audio: en segundo plano, se reproduce un pequeño archivo de sonido, se toma un oscilograma.

WebGL (WebGL Image Hash). La implementación del navegador de OpenGL está diseñada para trabajar con gráficos tridimensionales en un navegador.

· ClientRects. Método de identificación basado en la obtención de hashes al escalar una imagen.

Ubercookies El hash de ClientRects y Audiofingerprint le permite identificar el dispositivo con un alto grado de probabilidad.

Todo excepto Ubercookies se puede probar en BrowserLeaks (ver más abajo).

Recientemente, ha aparecido la tecnología para tomar huellas dactilares de los movimientos del mouse y escribir en el teclado.

El complemento

ScriptSafe puede hacer el ruido correspondiente (interfaz en ruso), pero

· Su funcionalidad combina CanvasBlocker, NoScript, adBlocker, mientras que a) no hay configuraciones tan flexibles para cada funcional todavía b) En mi humilde opinión, es superfluo para el usuario c) su descripción es un artículo separado

· Para poder rastrear de manera confiable al usuario a través de diferentes sitios, es necesario que la tecnología se difunda, ahora parece que no es así, creo que si se propaga, se finalizará CanvasBlocker.

Un ejemplo de nanotecnología esférica en el vacío, al menos hasta ahora esférica.Rueda del ratón . Un cierto

José Carlos Norte .

Sey Malevich sugiere desplazarse sobre el cuadrado rojo y desplazarse (a veces funciona con el clic de un botón). Muestra datos en un gráfico.

Traducción de su página:

El evento de desplazamiento de la rueda del mouse en la mayoría de los navegadores (incluido Tor) proporciona información sobre el delta de desplazamiento. Para un mouse normal: es 3, pero cuando se usa el panel táctil, los deltas son variables y están asociados con el panel táctil y los patrones de uso. Además, la huella digital puede ser la velocidad de desplazamiento asociada con la configuración del sistema operativo y las capacidades de hardware.

1. BrowserLeaks . Además, llamo la atención sobre la parte inferior de la página, hay otras pruebas.

2. UberCookieTodo, excepto el cifrado SSL y lo que se relaciona con "actualizar FireFox", debe seguir los pasos del artículo anterior. Entienda correctamente, no soy un artículo sobre relaciones públicas y no es mi propio método, es solo que las respuestas se tratan de alguna manera, si algo "no pasó".

Para probar las fugas, IP y DNS sugerirían lo siguiente (por qué, vea los archivos a continuación)

1. DnsLeakTest . Pantallas incl. y ISP DNS. Algunos probadores solo muestran el país, y esto puede ser, como saben, Cloudflare encriptado y, en caso de fuga, MGTS.

2. IpLeak.Net . Hay muchas cosas que pueden pasar desapercibidas. Puedes probar el torrent. Se especializa principalmente en IP y DNS, pero, al parecer, sin fallas, si hay al menos alguna fuga.

3. IpLeak.Com . Análisis integral (incluyendo E-Tag y Canvas).

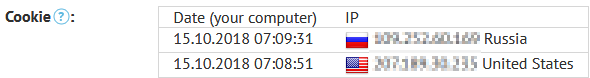

4. WhatLeaks Anteriormente venía incluido con 2ip, incluido el análisis pasivo del sistema operativo a través de TCP, cookies y almacenamiento, puertos abiertos, la presencia de IP en listas negras, etc.

5. Puntuación IP. Detecciones de IP contra fraude . También incluye las

geodatabases de ubicación MaxMind e

Ip2 (en la parte superior de la página de cambio).

El botón Historial es el historial completo de visitas desde una dirección IP (puede estar allí durante muchos años, pero la IP sigue siendo dinámica, por lo que es muy posible estar allí más de una vez)

Entre otras cosas:

- sección "Detección de IP real", en la parte inferior de la sección se encuentra el botón "Ejecutar pruebas de desbloqueo"

- la sección "Listas negras", el botón "Ver" en la parte inferior (diferentes listas negras y en las que se encuentra la dirección IP. Llegar allí es típico para los proxies y las VPN, pero también puede haber visitas ocasionales en alguna lista, si es desde su IP en algún momento, alguien se iluminó con algo)

- Sección "Información del navegador", botones "Ver" (complementos y encabezados)

6. Y luego nuestro todo:

2ip y

WhoerJustificar para justificar!1. Homak, quien fue supervisado de regreso (¡atención, Lurka!),

De repente reunió todo en una botella , aunque, como siempre, son tres pisos y tres pasos (para saber dónde puede estar atrapado el zorro, vea el párrafo "¡Y los navegadores también!")

2.

Este artículo . Lo recomiendo, incluso a los usuarios, ya que en mi humilde opinión es conciso, accesible y comprensible.

3.

Identificación anónima de los navegadores (Habr)

Pido disculpas a la respetada Habrasociety. Debido al hecho de que algunas de las técnicas propuestas a continuación se pueden usar para una amplia variedad de propósitos, lo que es aún peor, por estupidez y al mismo tiempo, especialmente por personas muy jóvenes:

Descargo de responsabilidad1. Todo lo que se describe en estos artículos tiene la intención de ofrecer opciones sobre cómo evitar algunos problemas comunes y no buscar otros nuevos.

2. En todo caso, "no golpearán de acuerdo con el pasaporte IP", independientemente de lo que contenga este no pasaporte, una máscara anónima o, además, una máscara de capucha.

En general, no atraparemos a Joe, y la respuesta a la pregunta "cuánto tiempo es esquivo" está contenida en el chiste.

Ahora atado! Se encontraron varios problemas para ocultar IP, navegador y sistema operativo

La propuesta general de la solución - al final, bajo los spoilers - de la solución está fuera de interés para resolver, y no desde el punto de vista del uso práctico.

Usando cualquier interruptor de "agentes de usuario", mientras inserta un tipo de navegador no característico (por ejemplo, Chrome o IE, etc.), cambia el sistema operativo y usa el anonimato en los

sitios 2ip y

Whoer

no siempre es posible notar que la cola de zorro cromado cocinada de esta manera traiciona

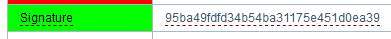

1.Fail 8ab3a24c55ad99f4e3a6e5c03cad9446 (Firefox)Comprobación de ip

Sí, además, verde

terry , ya que según JonDonym, esto es normal (aunque hay información sobre herramientas, aunque en inglés). Aparentemente, siguiendo su lógica, el hecho de que esto no encaja con el agente de usuario de ninguna manera no es un error, sino una característica.

Para los interesadosFeil en el orden de emisión de encabezados http, zorro abrasador, que no fingiría ser. Lo mismo es cierto para el navegador Tor, si habilita Java en esta prueba (

implementación de php de dicha configuración, función createHeaderSignature)

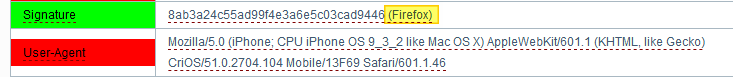

Sugiero la siguiente opción:

1. Instale el complemento de

modificación simple del encabezado2. Elimine el encabezado Accept-Language

Resultado - Rastros de bestias invisibles

Pero con una definición "seria", se ve más o menos así:

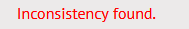

2. Falló - haciendo clic en el panel táctil y tocando el mouseCreo que todos ya lo han adivinado por el nombre, en lo que respecta a cambiar el agente de usuario a móvil desde el escritorio y viceversa

, la detección táctil con el mouse, el resultado también debería ser exactamente lo contrario.

Para los interesadosLa herramienta estándar de Firefox llamada por F12 es

"Modo de diseño adaptativo".

(allí mismo puede simular incluso la presencia de una pantalla táctil y agregar un agente de usuario móvil)

Sin embargo, esto no resuelve el problema de la movilidad: una computadora estacionaria, que habría pensado, carece de un acelerómetro, giroscopio y otro relleno inusual, cuyo acceso

todavía está

disponible desde el exterior , parte de los teléfonos móviles está apagado solo por un soldador, es solo que este acceso es solo con anticipación. , pero mira, por supuesto, puedes.

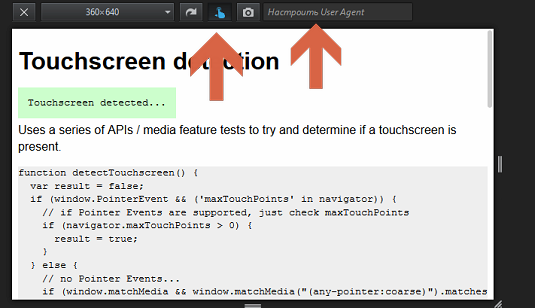

3. Fallar p0fEl sistema operativo, incluida su versión, no lo entrega Fox, sino la configuración del sistema operativo TCP \ IP.

Esto lo detectan los rastreadores que escuchan en el sitio (incluidos p0f y nmap).

Para los interesadosTCPOptimizer , Windows.

, , , — , , . — , 7/10.

, , , «optimal». .

4. Fallar con las huellas digitales Lacomparación de diferentes huellas digitales de diferentes tipos en diferentes momentos para perseguir a los zorros, con su sustitución competente, conduce a la búsqueda de 12 trazas de animales y aves por redes neuronales, cayendo en recursión y cayendo en el plano astral. Pero una comparación del agente de usuario especificado con la huella digital de referencia para un agente de usuario específico: creo que aquí también todos ya lo entienden. Los navegadores y el sistema operativo (+ específicamente "hardware"), como se vio después, salen diferentes.5. WebRTC o hola nuevamenteDespués de instalar uBlock Origin y / o Privacy Badger, los problemas de fuga de direcciones IP de esta manera desaparecen mágicamente. Solo uno y el otro no apaga la maldita mirada, sino que repara el agujero. Lo que lleva a la imagen perfecta en los sitios de verificación anteriores, pero de forma invisible y, lo que es peor, no siempre hay un archivo discreto con una fuga de DNS después de cambiar a VPN, incluso si el proveedor de VPN bloquea DNSLeaks. Aquí quizás, para deshabilitarlo por completo.6. Algunos otros archivos para mayor claridad (cambio repentino a VPN)

(cambio repentino a VPN) (puertos abiertos para ataque)El archivo teórico de la época Sé lo que descargasNo es que tengamos algo prohibido por la ley, sino que nos está poniendo nerviosos, y no siempre está claro cómo verificar si eres anónimo o no.

(puertos abiertos para ataque)El archivo teórico de la época Sé lo que descargasNo es que tengamos algo prohibido por la ley, sino que nos está poniendo nerviosos, y no siempre está claro cómo verificar si eres anónimo o no.Ofrezco ofertas

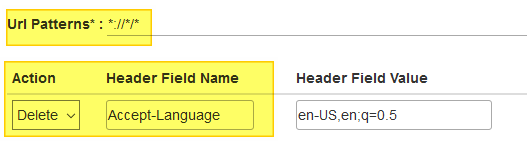

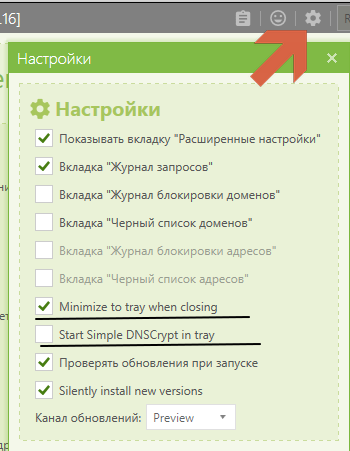

Todo lo relacionado con el agente de usuario se debe cambiar solo dentro de los límites propuestos en el artículo anterior para complementar Chameleon.Deshabilite IPv6 si no se usa, lo que es más probable (en lugar de wi-fi como en las instrucciones, lo más probable es que haya Ethernet y el estado esté "conectado"). En el mismo lugar, al mismo tiempo, puede deshabilitar QoS (servicio de distribución de alertas, no utilizado en el hogar)Oferta de DNSSimple DNSCrypt

— .

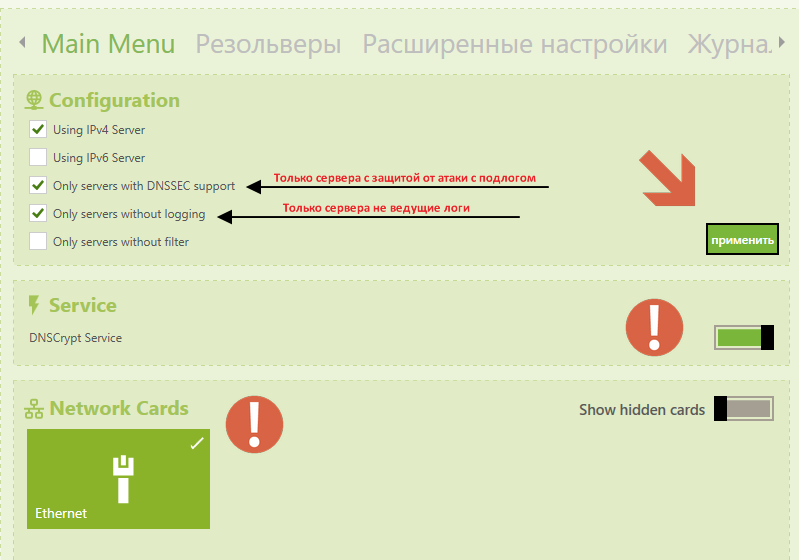

1. «Main» (, )

«Configuration» — DNS (. ).

, , «».

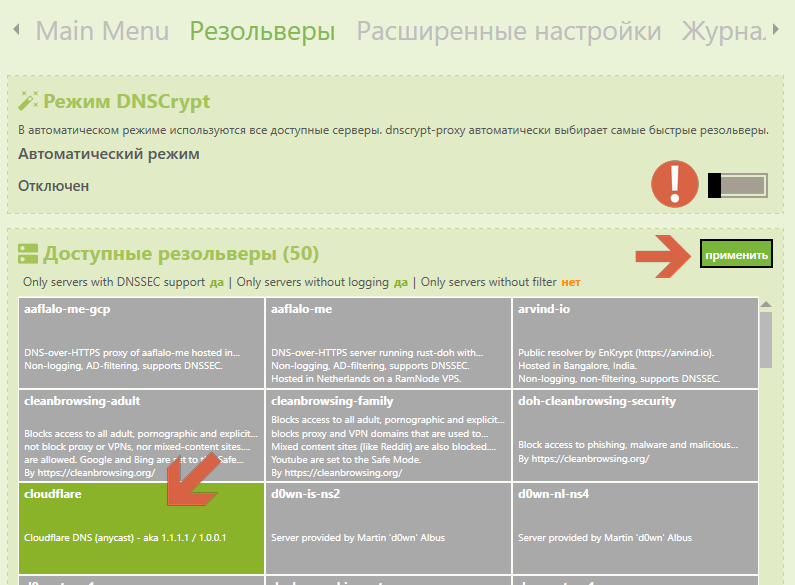

2. «»

. , , Cloudflare.

, «», . Google - .

.

- « ». - DNS (, , , ). - «», . IP DNS, , Cloudflare — . — , , .

3. « »

IP- 8.26.56.26 (

Comodo Secure DNS )

4. «» — .

, . FireFox , ,

.

. - . .

DnsLeakTest , «Extended test».

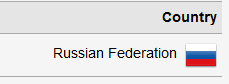

Nota El servidor muestra la afiliación de Cloudflare, y en otros sitios, a menudo solo IP y su "ciudadanía". Y lo más probable es que todo sea la Federación Rusa. Solo no estará claro de qué DNS existe Cloudflare o el proveedor local, por lo que es mejor verificar aquí, MGTS no debería estarlo.

Y, por supuesto, en

2ip . Debería ser así:

(tiene todos los datos (ver arriba), no hay fugas: el servidor es público + encriptado + coincide con el país de IP).

Oferta de VPN1. Si usa esta VPN, es mejor deshabilitar la funcionalidad para cambiar el agente de usuario en Chameleon.

2. El complemento VPN continúa emitiendo agentes de usuario, tiempo de navegación, etc. (ver más abajo) incluso si el usuario no ha iniciado sesión o si se ha agotado el tráfico durante un mes. Es decir en todo caso, deberá deshabilitarse mediante "Complementos" - "Deshabilitado".

10GB gratis por mes -

WindScribe , ya propuesto en un artículo anterior y probado más a fondo.

Un complemento de navegador que puede obtenerse de inmediato (pero el registro es solo a través del sitio, para 10 GB necesita correo, sin - solo 2 GB, pero para registro anónimo - ver más abajo).

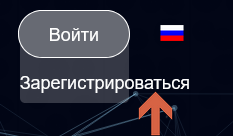

RegistrarseAl registrarse, la oferta es la siguiente:

- Busque cupones (ahora no hay ninguno, pero recientemente hubo 50 GB, tal vez habrá más) en

Promokod- Obtén 2 GB gratis

1. Haga clic en el botón "Iniciar sesión", aparecerá el elemento "Registrarse"

2. Registrarse (sin ingresar el correo)

aquí puede generar automáticamente un apodo y una contraseña (la contraseña se copiará automáticamente en el portapapeles)

Instalar y configurar complementos1. Instale el complemento (puede

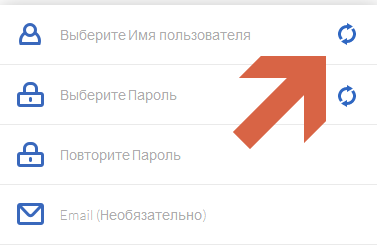

hacerlo desde el sitio web de Firefox ), inicie sesión con un apodo y una contraseña. Puede seleccionar inmediatamente una ubicación (¡atención, autorización en Habr, desconectarse!)

- "Automático" en la parte superior seleccionará una ubicación automáticamente. Esto probablemente es bueno, porque IP cambiará periódicamente de acuerdo con un algoritmo complicado

- Con un asterisco - no disponible, solo por dinero

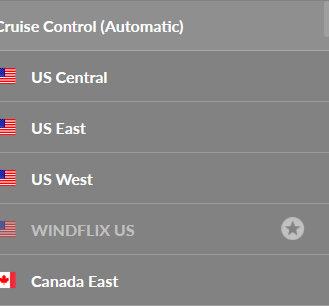

- "Secure.Link Generator" - tonterías entretenidas y publicitarias, este no es un enlace cifrado y no se acorta

2. Personalizar

- "Bloqueador de anuncios": en mi humilde opinión, es superfluo, pero, si es necesario, da acceso a eliminar cookies - (abajo).

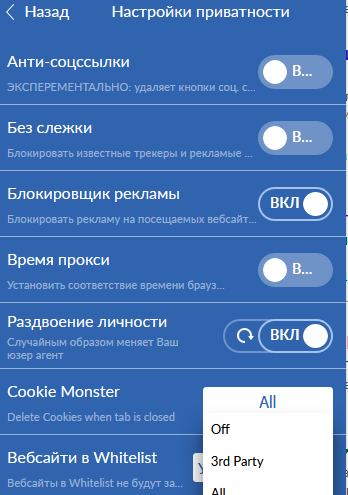

- "Personalidad dividida": sentido del humor. Cambia el agente de usuario solo dentro del sistema operativo y la versión del navegador que está (y no le permite hacerlo manualmente), lo que ayuda a evitar el archivo con el sistema operativo y el agente de usuario descritos anteriormente.

- cambia automáticamente la zona horaria del navegador de acuerdo con el servidor VPN. La verdad se confunde durante una hora, pero esto se trata configurando la zona horaria "+1" en Chameleon.

Prueba con cuidado. Propongo el siguiente algoritmo para que no se calculen por IP:

1.

DnsLeakTest2.

IpLeak3.

WhatLeaks4. Y luego

2ip .ru y

WhoerObtenga 10GB y aplicación de escritorio1. Cambio de IP - ya está ahí. Cambio.

2. Para que todo sea completamente anónimo, regístrese, por ejemplo, google mail. Seleccione el país de IP de acuerdo con los números disponibles aquí:

recepción de SMS en línea3. Además, creo que todos adivinaron cómo registrar el correo en los EE. UU. (¡Solo cookies, si antes fueron a Google!)

Atencion (aunque esto es innecesario, si Joe es esquivo, pero aún así)

Correo social. red, etc. - como regla, o solo con una VPN o solo sin ella (ver arriba sobre cookies). Y estos sitios están vinculados (registro) personalmente a usted. Para no equivocarse, puede ejecutar de inmediato estos sitios y agregar su lista blanca del complemento WindScribe. Al igual que Yandex.Music, de lo contrario no habrá acceso.

¡Cuando se usa solo la aplicación de escritorio (abajo) no hay una lista blanca! + los agentes de correo envían solicitudes donde se escriben las direcciones IP de VPN.

Instalar y configurar una aplicación de escritorio1. Descargue e instale la aplicación de escritorio (habrá marcas como "ralentizar Internet", "desconectar", etc. - esto es una broma, está escrito debajo)

2. En la configuración, puede: habilitar el firewall (primero puede eliminar lo que está actualmente en la red) configurar la ejecución automática desde Windows y la conexión automática (si no hay problemas con los agentes de correo electrónico y otras cosas, consulte más arriba). En la última pestaña "Depuración", puede hacer clic en "Desactivar Ipv6" y reiniciar la computadora.

3. Si usa la aplicación de escritorio + en el complemento, seleccione una ubicación diferente, habrá doble VPN

4.

4. Si se agotan los 10 GB, el complemento \ aplicación informará. Luego espere el próximo mes, el "saldo" se repondrá automáticamente

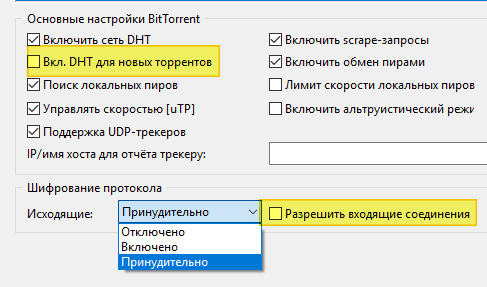

Oferta Torrent1. Configuración:

La prevención de conexiones entrantes es una prohibición de entrada no cifrada. La velocidad disminuirá un poco, pero aquí para elegir.

2. Pruebas (después de habilitar VPN):

Ipleak

Obtenga un enlace magnético y péguelo en el cliente de torrent. Una dirección IP VPN debe aparecer en el sitio.

Puede ser interesante

Una serie de hechos que aparecieron de la mano al escribir un artículo:

1. Si alguien no sabe (no lo supe hasta el último momento), el prototipo de Firefox no es un zorro, sino un

pequeño panda (rojo) . Esto fue interesante porque en los complementos había tejones privados, incluso más zarigüeyas privadas y otra

basura .

2. Si escribe "donde estoy" en Google, le dará un lugar (si no hay wi-fi, calculará estúpidamente por IP), una foto del área y un índice (si el marco edblocker no está cortado). Yandex no hace esto, ve en el curso que en la Federación de Rusia es una pregunta retórica, y en sábado. planes de la mañana no ayudan, por lo tanto, Yandex.Taxi.

3. Sobre el tema de cortar la publicidad de Yandex, hay muchas ofertas en Internet, hasta prohibir al rambler a través de host o uBlock. El más difícil y hakresky de los métodos que conozco:

esto . Allí se puede hackear todo lo demás, incluidos los resultados de búsqueda esperados. Pero entonces la cookie tendrá que ser almacenada, y seguirá.

4. Sobre las características ocultas de diferentes motores de búsqueda, a veces con funcionalidad original (por alguna razón bloquea Malwarebytes, el sitio es seguro):

DuckDuckGo ,

Yandex ,

Google5. Yandex tiene una

búsqueda de personas en todas las redes sociales. redes .

6. Firefox tiene el servicio

Monitor (

artículo sobre Habr ). Puede intentar averiguar si la dirección de correo electrónico ha sido comprometida (pirateada). Probablemente lo mismo puede ser útil si en lo social. redes que alguien ofrece, especialmente por dinero. Si su correo estaba iluminado en la base de datos, era un perdedor exclusivo o pirateado por más fraude.

7. La red tiene un sitio web

Trust en la red . En una forma comprensible para el usuario, se emite infa. Sobre el sitio. Incluyendo - edad del dominio en días + análisis inferior por Yandex y Google + análisis por servicio WOT + comentarios del usuario.

Por ejemplo,

FireFox tiene una

adición que promete queso completamente gratis. Y

diferentes críticas sobre él.

Verificación Además del fraude, también existe la Unión Europea y la edad de 250 días.

8. Como opción, es conveniente colgar los servicios en el botón de

flagfox (solo es necesario deshabilitar "recibir íconos del sitio" en la configuración, de lo contrario, descarga favicons cada vez).

Fuentes de Habr

1.

Métodos de anonimato en la red. Casi complicado2.

Huellas digitales de una PC específica con una precisión del 99,24%: incluso cambiar el navegador no guarda3.

Huella digital pasiva para detectar tráfico sintético.4.

Usando Service Worker para crear una botnet5.

Lista de verificación de anonimato de surf