En Habré

hablaron en detalle sobre la vulnerabilidad

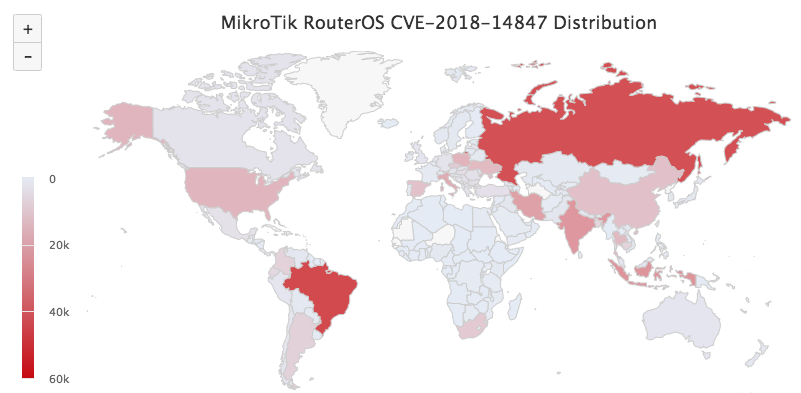

CVE-2018-14847 , que afecta a unos 370 mil enrutadores MikroTik en todo el mundo (incluidos

40 mil en Rusia) . En resumen, la vulnerabilidad en MikroTik RouterOS le permite leer cualquier archivo del enrutador de forma remota sin una autorización especial, incluidas las contraseñas de acceso mal protegidas.

Aunque el parche se lanzó muy rápidamente en abril, muchos propietarios de enrutadores no siguen las actualizaciones. Como resultado, sus dispositivos siguen siendo vulnerables y están incluidos en las botnets de IoT que utilizan los atacantes. En los últimos meses, se han registrado varios casos cuando, a través de enrutadores MikroTik vulnerables, se

instalaron scripts Coinhive para minar en un navegador y se configuró una

redirección de DNS a sitios maliciosos . La situación empeoró el 5 de octubre, cuando se lanzó un nuevo exploit de

By The Way para CVE-2018-14847.

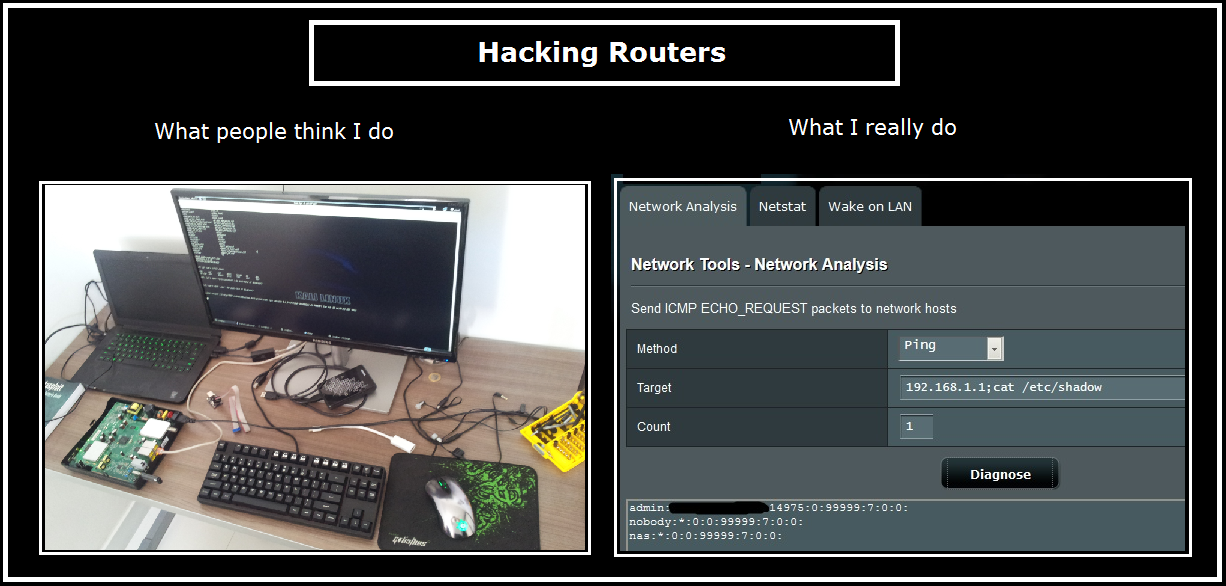

Pero no todos los piratas informáticos están listos para aprovechar la indiferencia de los usuarios y ganar dinero con ella. Algunos intentan ayudar. El otro día, la popular publicación occidental

ZDNet habló sobre el "misterioso hacker de habla rusa" que "irrumpe en los enrutadores y los repara sin permiso del usuario". De hecho, estamos hablando del habrayuzer

LMonoceros , que ahora puede considerarse una celebridad.

En su

último artículo, Alexey dijo que tiene acceso a los enrutadores y realiza cambios en su configuración para evitar nuevos abusos.

Alexey trabaja como administrador del servidor. Técnicamente, su noble trabajo se enmarca en varios artículos del código penal, por lo que sería prudente mantener el anonimato. Pero a juzgar por esto, no está demasiado interesado en esto: según

ZDNet , el especialista "se jactó de su pasatiempo en la plataforma de blogs rusos". Es fácil adivinar que estamos hablando del artículo

"Por qué Mikrotik para los hackers y cómo escondí 100 mil RouterOS de una botnet" , que

LMonoceros publicó en Habré el 27 de septiembre de 2018.

Mapa de distribución de dispositivos vulnerables a partir de septiembre de 2018, Ilustración: Kaspersky Lab

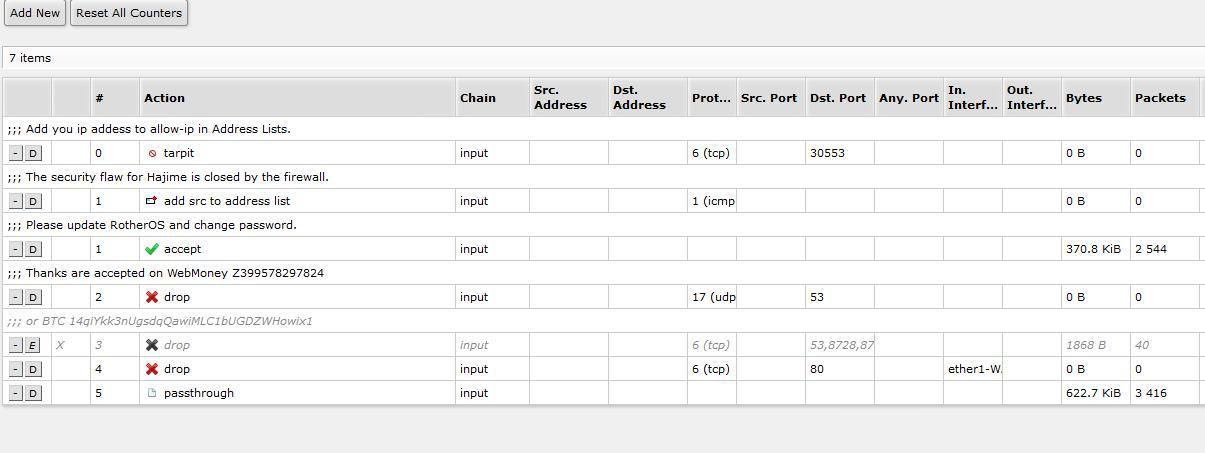

Mapa de distribución de dispositivos vulnerables a partir de septiembre de 2018, Ilustración: Kaspersky LabAlexey dice que a estas alturas ya ha parcheado 100 mil enrutadores vulnerables. "Agregué reglas de firewall que bloqueaban el acceso al enrutador no desde la red local", escribió. "En los comentarios escribí información sobre la vulnerabilidad y dejé la dirección del canal de telegramas

@router_os , donde puedes hacer preguntas". Las instrucciones sobre la configuración de un firewall también se

publicaron anteriormente

en Habré .

Aparentemente, esta edición de configuraciones , de la que se quejó el administrador, fue realizada por otro conocedor. No escribe la dirección del canal de telegramas, pero indica el número de billetera

Aparentemente, esta edición de configuraciones , de la que se quejó el administrador, fue realizada por otro conocedor. No escribe la dirección del canal de telegramas, pero indica el número de billeteraTenga en cuenta que hoy (15 de octubre de 2018) ya hay 1080 participantes en el canal de seguridad de RouterOs. Todos los días discuten la situación con las vulnerabilidades de Mikrotiks.

MikroTik es una de las marcas de enrutadores más populares hasta la fecha. Más de dos millones de enrutadores MikroTik operan en todo el mundo. Según algunos investigadores, ahora más de 420 mil de ellos están involucrados en botnets de IoT y participan en la minería.

A pesar de configurar el firewall para más de 100,000 usuarios, Alexei dice que solo 50 personas contactaron a través de Telegram. Algunos dijeron gracias, pero la mayoría estaban indignados.

Las actividades técnicamente ilegales de Alexey son dignas de respeto, pero no es el primero en actuar con la misma generosidad, recuerda

ZDNet . Por ejemplo, en 2014, un pirata informático

obtuvo acceso a miles de enrutadores ASUS y publicó alertas de texto en computadoras con carpetas compartidas ubicadas detrás de estos enrutadores, advirtiendo a los usuarios sobre la necesidad de cerrar la vulnerabilidad.

A finales de 2015, el grupo de hackers del Equipo Blanco

lanzó un malware Linux.Wifatch que cerró los agujeros de seguridad de varios enrutadores basados en Linux. En algún momento, la botnet del Equipo Blanco se hizo tan grande que comenzó a luchar contra la botnet del infame grupo Lizard Squad por el título de la botnet más grande de Internet.

Finalmente, recientemente, en 2018, un pirata informático desconocido cambió el nombre de decenas de miles de enrutadores MikroTik y Ubiquiti para atraer la atención de los propietarios a la actualización de sus dispositivos. Los dispositivos se denominan como "servidor FTP HACKED", "HACKED-ROUTER-HELP-SOS-WAS-MFWORM-INFECTED" y "HACKED-ROUTER-HELP-SOS-HAD-DEFAULT-PASSWORD".

A pesar de los esfuerzos de los hackers nobles, la situación de seguridad de los dispositivos IoT sigue siendo deplorable. Pero es bueno darse cuenta de que gracias a su útil actividad, el especialista ruso

LMonoceros se ha hecho realmente famoso.