Introduccion

Buen dia amigos. Quienes lean mis artículos anteriores deben entender que este será otro truco fascinante. Eso es solo para romper, seremos una tienda de alimentos. Diré de inmediato que esto no es solo piratería. No utilizaremos agujeros en el sistema de código. Tomaremos este sistema y lo miraremos desde el otro lado. En otras palabras: "a través de los ojos de un hacker".

Perekrestok Supermarket se posiciona como una tienda de comestibles en línea. Quizás esto sea muy inteligente y conveniente en nuestro tiempo, cuando puede pedir productos mientras está sentado en su casa en el sofá. Pero todo parece demasiado suave para convertirse en realidad. En todas partes hay desventajas, algunas deficiencias y, al unirlas, obtenemos un gran agujero en el sistema ...

Parte preparatoria

Como cualquier cadena de tiendas, Perekrestok tiene sus propias tarjetas de plástico, que cualquier comprador puede comprar por veinte de madera. Esta tarjeta ganará puntos por cada compra. Cuanto más compre, más puntos se otorgarán. Cuando acumula una cantidad suficiente de puntos, puede comprar cualquier producto a causa de estos puntos (excepto cigarrillos y alcohol). Tipo de cambio: 10 puntos = 1 rublo. Llegamos al punto. Crossroads tiene un sitio web. De acuerdo con la idea / sistema "Crossroads", debe comprar una tarjeta y registrarla en el sitio para obtener acceso a su cuenta personal y realizar compras en línea, controlar las operaciones, etc. Pero, ¿qué obtienes en la caja? Una tarjeta de plástico con un número de 16 dígitos que ya está activa. Por lo tanto, muchos usuarios ni siquiera saben acerca de la existencia de este sitio.

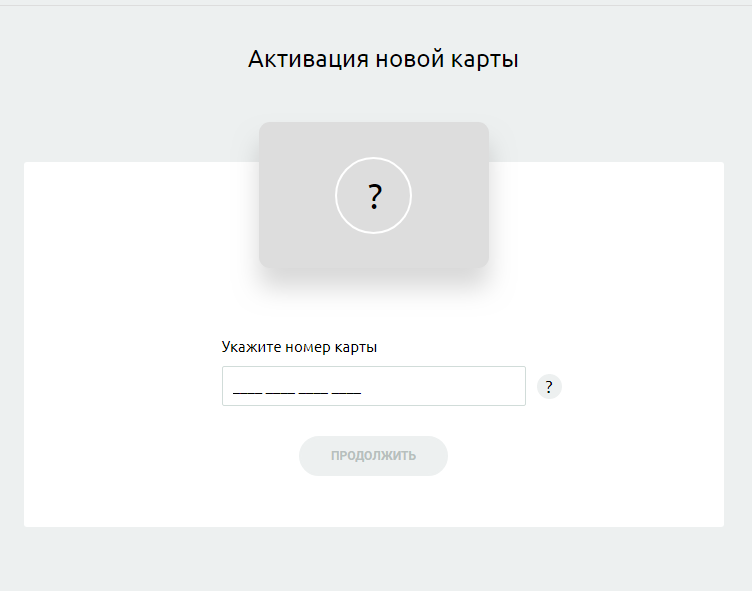

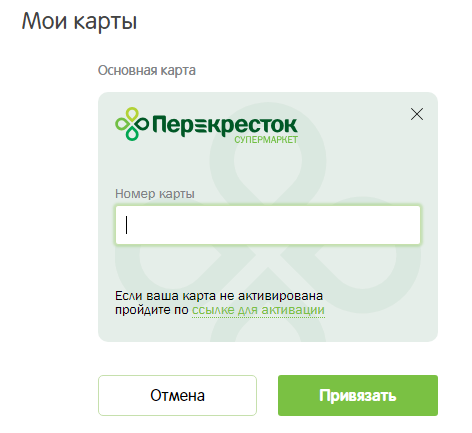

Ahora vamos a la página de registro de la tarjeta. Se ve así:

Esta bien Ingrese el número de tarjeta, ¿y luego qué?

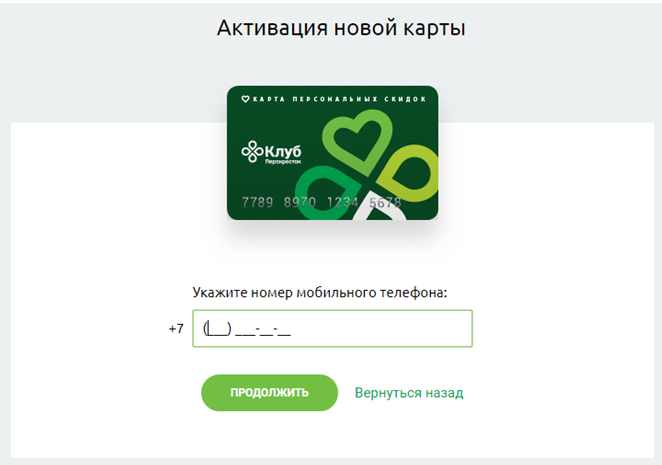

Wow Ingrese el número, entonces ¿qué?

(la captura de pantalla no está completa)

Ingresamos a la cuenta personal a la que se adjunta esta tarjeta. Ahora ella está completamente bajo nuestro control. Es decir, podemos instalar la aplicación oficial en un dron / manzana y generar un código de barras que se puede pagar al momento de pagar.

Pero! ¡Espera un minuto! Pero, ¿qué sucede si no ingresamos nuestro número de tarjeta, sino nuestro número de teléfono? Trolling sucederá, amigos. ¡Se adjuntará otra tarjeta a su número! ¡Aplaudo la encrucijada!

Parte técnica

Bueno, podemos tomar el número de cualquier tarjeta

(de ahora en adelante la intersección será con una letra minúscula) de la intersección, registrarla en su número.

Es importante saber que para 1 número puede registrar hasta 5 tarjetas (regla de la tienda). Y todos los puntos de estas 5 cartas se suman en uno. Es importante saber que el número de la tarjeta consta de 16 dígitos. Tome, por ejemplo, el número 7790 9977 0000 0000. Deje que esta tarjeta sea suya. ¿Cómo encontrar a otros? El sistema es el siguiente! necesitas agregar +8 a este número. Este es el número de tarjeta de otra persona. ¡Pero es importante saber que en un diez no puede haber más de 1 carta! En este caso, debe agregar +10 para subir una docena más.

Y asi. tienes una tarjeta 7790 9977 0000 0000. Siguiente: 7790 9977 0000 0008 (+8).

Pero en un diez no puede haber 2 cartas, lo que significa +10 más. Total: 7790 9977 0000 0018 (+10)

Siguiente +8: 7790 9977 0000 0026 (+8)

Y así sucesivamente, pero con el inicio de cincuenta, el contador se reinicia y debe seleccionar el número actual manualmente. Es simple: ingrese el número de tarjeta de * 1 a * 9 hasta que el sitio nos solicite ingresar un número de teléfono.

Lo descubrimos. Más!

Parte del hacker

Ve directo al grano. Exponemos en el sitio web "Moscú y la Región de Moscú", o "Peter".

Esto nos permitirá acceder a la tienda en línea LK. Después de registrarse e ingresar a la oficina, iremos a la pestaña "agregar una tarjeta".

Esta herramienta de cruce muy conveniente fue hecha específicamente para el hacker. Aquí podemos verificar la validez del número de tarjeta. Insertamos el número y la intersección a través de json nos da "verdadero o falso". Bueno, entiendes el punto. Incluso puedes escribir brutus. Tengo alrededor de 1000 tarjetas válidas por hora.

A continuación, tenemos que registrar todas estas tarjetas en los números de teléfono, ingresar a la oficina, verificar el saldo y, si todo le conviene, luego ingresar la aplicación móvil debajo de esta tarjeta, ir a la tienda, comprar albóndigas con leche y comer bien a expensas de alguien .

Por supuesto, no necesita hacer esto, pero solo indicamos el hecho de lo que podría suceder. Quizás ya esté sucediendo.Las consecuencias

Todo está bien, pero si tengo un teléfono, una tarjeta SIM. ¿Cómo registro otras tarjetas? La respuesta es simple. Acudimos a un servicio pago donde podemos comprar números a los que recibiremos SMS con un código de confirmación. Hay muchos de esos servicios. 1 número, en general, cuesta 2-4 rublos. Y el saldo de las tarjetas puede superar los 10.000 puntos, más de mil rublos. Entonces es aconsejable.

Repito, esto no es un llamado para hackear. Es como una "instrucción de robo a un banco". Nadie, por supuesto, irrumpirá y robará el banco, pero quienes lo hagan responderán ante la ley.

Conclusiones

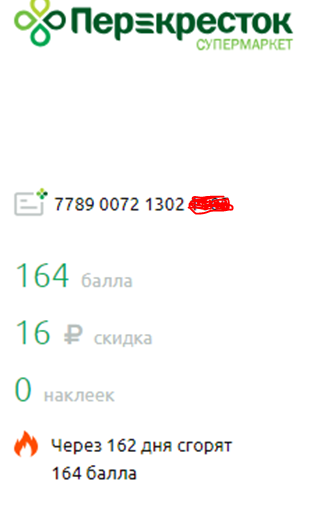

Experimentalmente, unas 500 tarjetas fueron "retorcidas". El saldo osciló entre 50 y 1500 p.

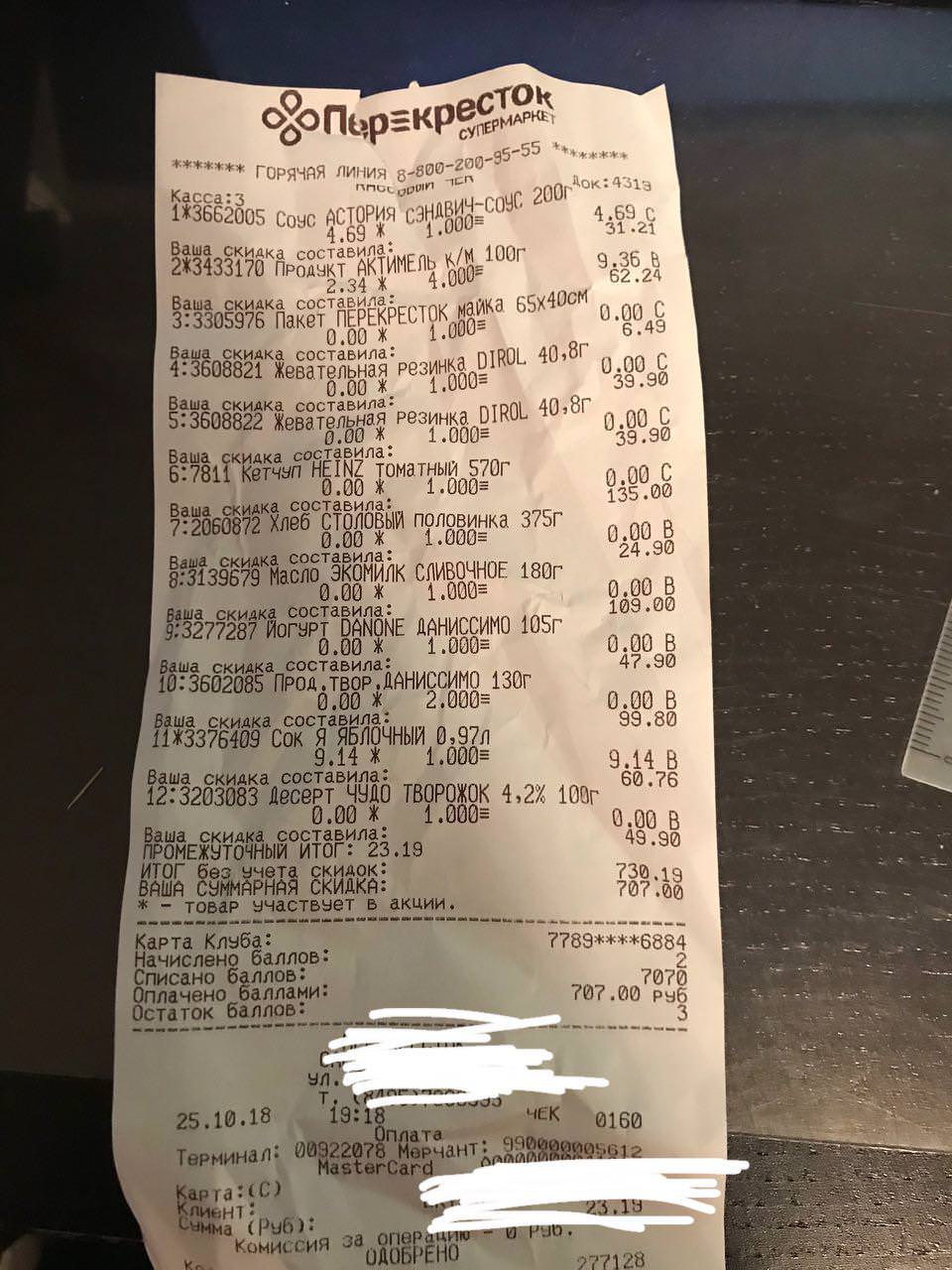

También se verificó experimentalmente en la práctica. Hubo un viaje a la tienda donde se realizó la compra en la tarjeta de otra persona. (La tarjeta alienígena pertenecía a un amigo mío que estaba al tanto, pero yo solo sabía el número de la tarjeta, que posteriormente se registró en mi número virtual y se me asignó). Adjuntaré el cheque:

Por lo tanto, puede hacer alrededor de 2-3 mil rublos por día, sentado en casa y tomando té, mordiendo un sándwich con salchicha, tomando yogur, tomando cola, etc.

¡Todo a expensas de los usuarios de supermercados! O a expensas del supermercado. Hay, por así decirlo, un punto discutible, pero la reputación de esta tienda está claramente contaminada.

Hubo intentos de contactar al soporte. Envié cartas por 2 semanas. El asunto de la carta era "muy importante, estás hackeado". Extraño, pero no hubo respuesta. Quizás no lo tomaron en serio. Oh bien Todo lo descrito anteriormente no es tan serio. Simplemente robamos a los clientes, gastamos su dinero y alimentamos a nuestra familia.

Y eso es todo por ahora. El artículo no está completo: los aspectos técnicos se ocultaron para evitar piratería masiva.