En agosto de este año, Microsoft incluyó encriptación de extremo a extremo de extremo a extremo, llamada "Conversaciones privadas", en su nueva versión de Skype. El cifrado funciona para llamadas, mensajes de texto, así como para archivos y utiliza el protocolo Signal desarrollado por la organización sin fines de lucro Open Whisper Systems.

Por supuesto, en Skype, incluso antes del advenimiento de las "conversaciones privadas", se usó el cifrado, pero este no fue el cifrado del canal entre dos usuarios, en claves generadas solo para sus dispositivos finales. Antes de la compra de este messenger por parte de Microsoft, Skype utilizaba el cifrado del canal AES con claves de sesión de 256 bits, pero luego fue completamente abandonado. Y ahora, para una comunicación normal, Skype usa el protocolo TLS, que "cubre" el canal entre el usuario y la nube de la compañía.

Casi todos los sistemas modernos de prevención de fuga de datos (sistemas DLP) han aprendido a rastrear (y algunos incluso controlan) la transferencia habitual de mensajes y archivos a Skype a través de un método bastante estándar: falsificación de certificados, conocido como el ataque "hombre en el medio" (MitM). Sin embargo, para "conversaciones privadas" este truco ya no funciona.

En DeviceLock resolvimos este problema utilizando tanto el control de conexión de red como los agentes locales que trabajan directamente en la máquina controlada. Como resultado, DeviceLock DLP puede controlar completamente las "conversaciones privadas" en Skype. De pleno derecho significa que el sistema no solo monitorea el hecho de la transferencia de datos e incluso su composición, sino que también en tiempo real toma la decisión de transferir o no archivos y mensajes, dependiendo de su contenido y las políticas de seguridad establecidas para este usuario.

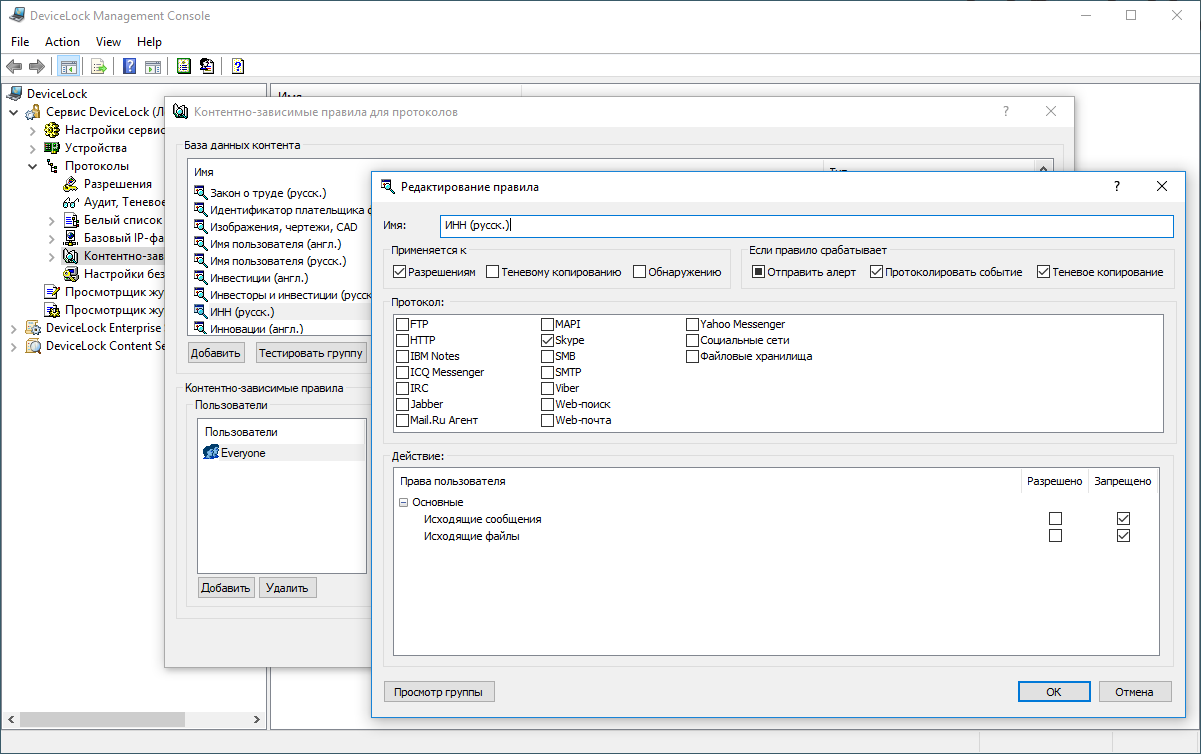

Le mostraré con un ejemplo real cómo está prohibido enviar mensajes que contengan direcciones de correo electrónico o archivos con un TIN en una "conversación privada". Creamos dos reglas para el protocolo de Skype que prohíben la dirección de correo electrónico y el TIN en los archivos y mensajes salientes.

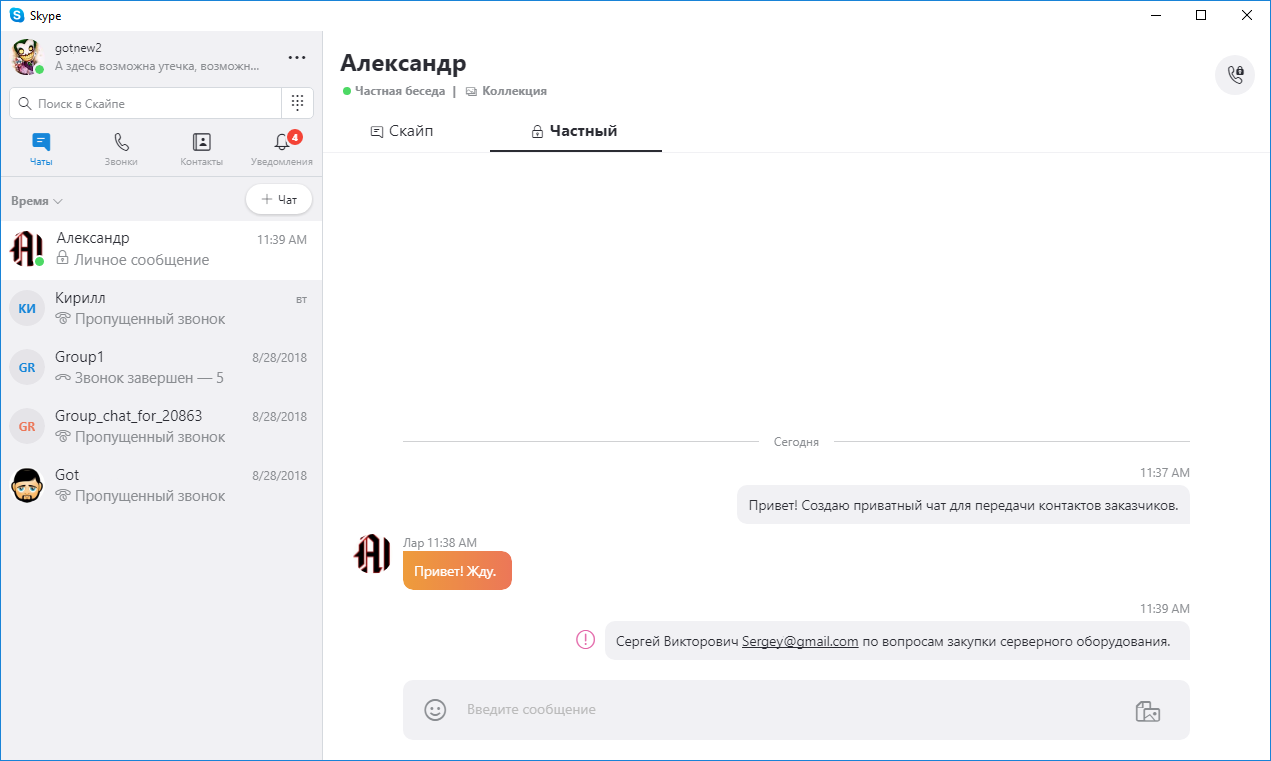

Intentamos transmitir la dirección de correo electrónico en una "conversación privada" por mensaje.

Enviar dirección de correo electrónico de chat privado de Skype

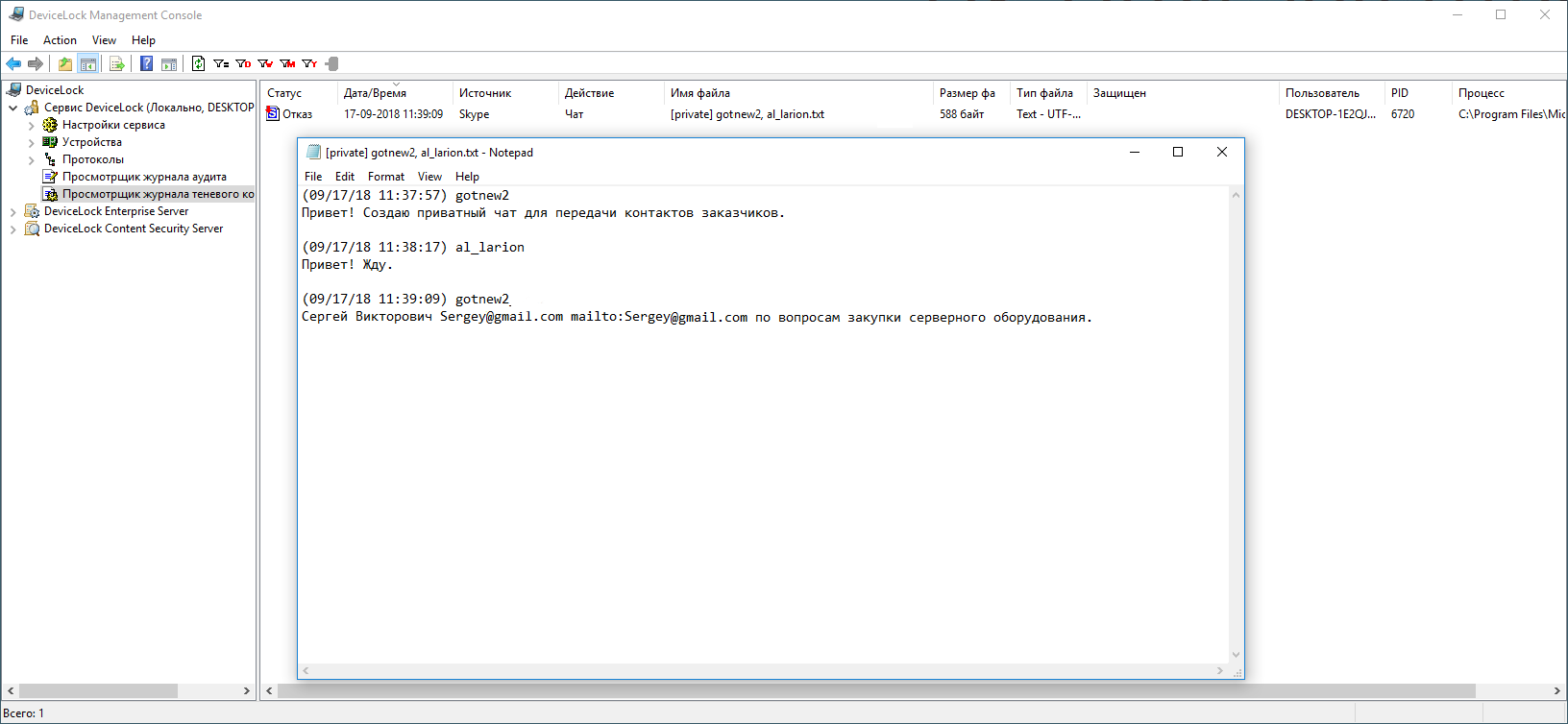

Como puede ver, Skype no pudo enviar solo el mensaje que contiene la dirección de correo electrónico. Al mismo tiempo, toda la conversación se grabó en el registro de instantáneas de DeviceLock DLP:

Instantánea de mensajes de chat privado de Skype creados por DeviceLock DLP

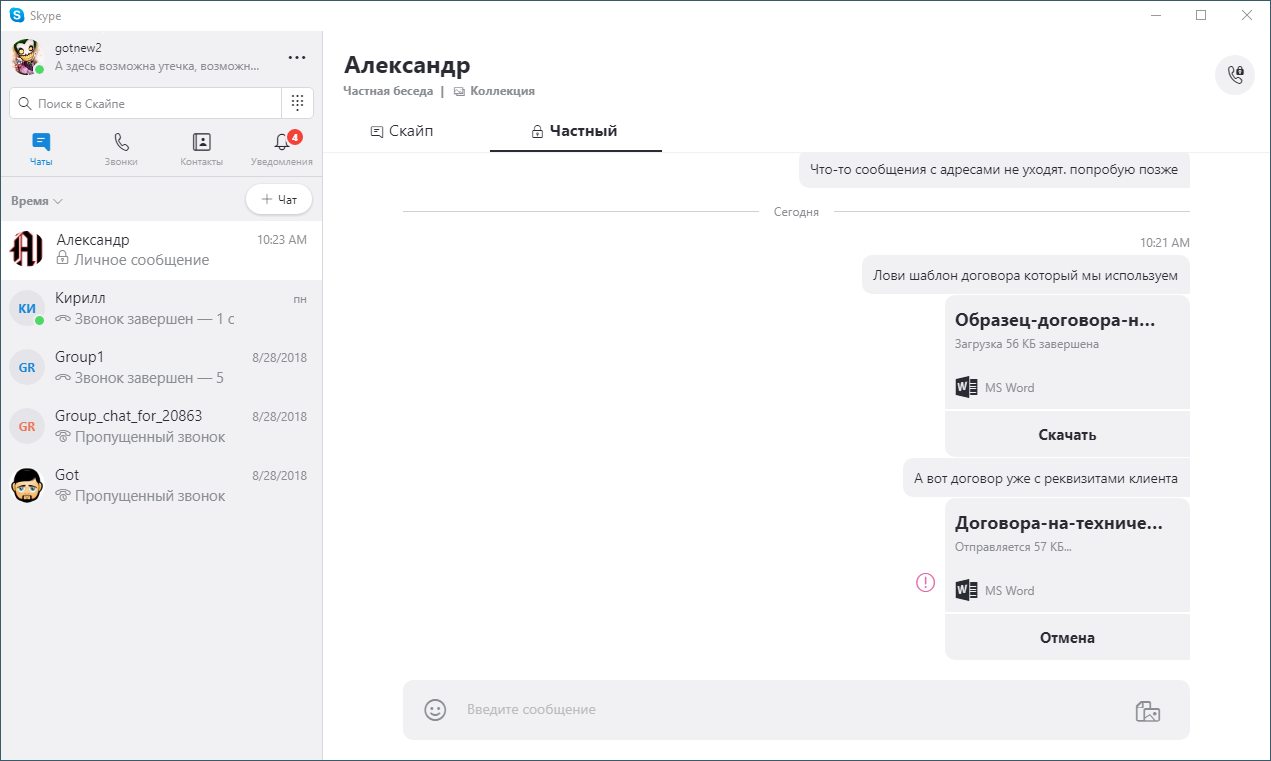

Ahora intente en una "conversación privada" para transferir dos archivos, uno de los cuales contiene

INN

Transferencia de archivos en Skype Private Chat

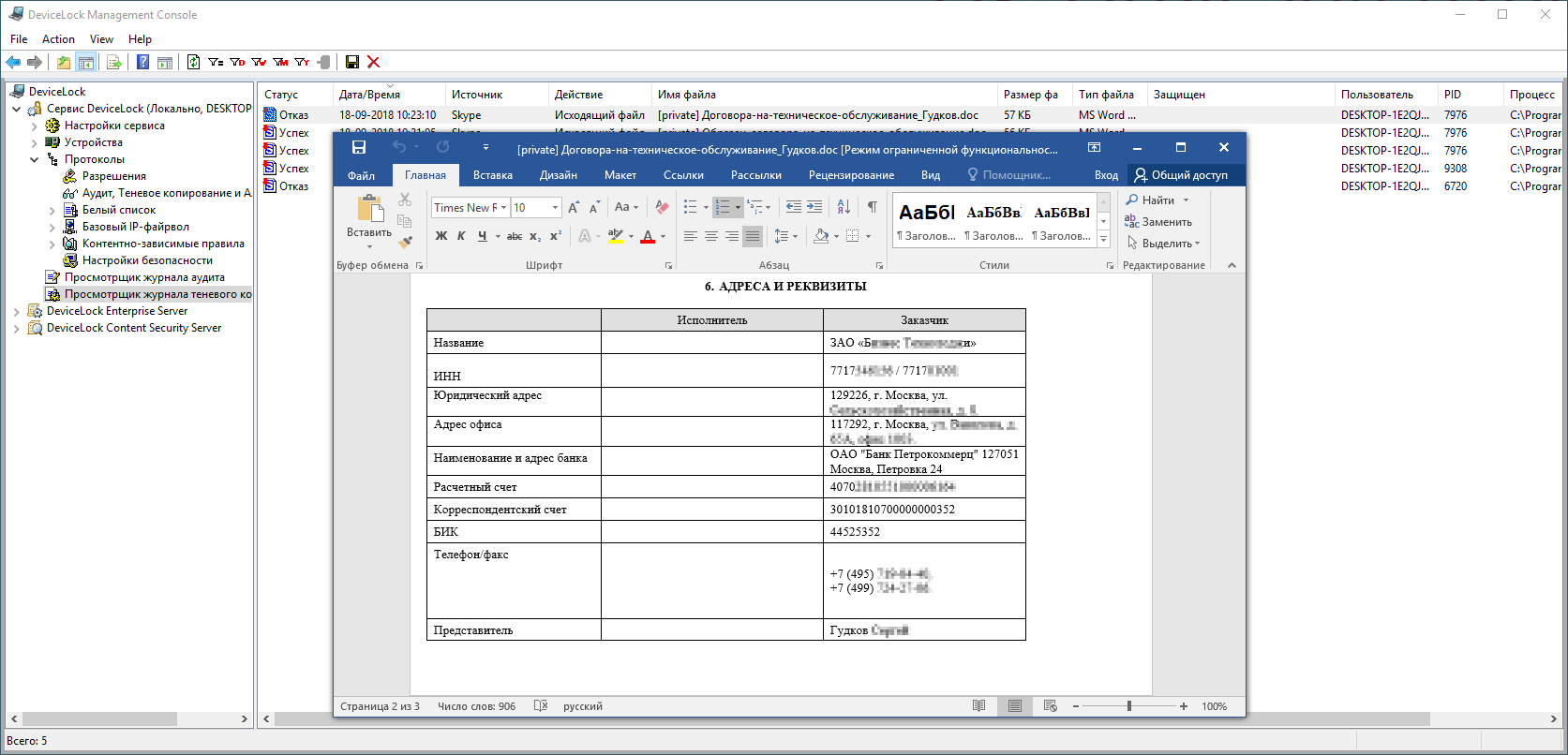

Vemos que no fue posible enviar el segundo archivo, pero al mismo tiempo está presente en el registro de instantáneas:

Instantánea del archivo de chat privado de Skype creado por DeviceLock DLP

Este es el ejemplo más simple de aplicar el filtrado de contenido en tiempo real, demostrando la capacidad de DLP para controlar completamente la transferencia de datos en Skype, incluso si utiliza cifrado de extremo a extremo.