La comunidad profesional está seriamente preocupada por los riesgos de fuga de información de acceso limitado a través del correo corporativo y personal desde dispositivos móviles BYOD. En casi todas las conferencias sobre protección contra fugas de datos, la cuestión del control de correo corporativo en dispositivos móviles que ejecutan las plataformas Android e iOS más comunes es relevante para la mayoría de los participantes.

Intentemos resolver este problema.

Por supuesto, el uso activo de dispositivos móviles personales para fines laborales, y sobre todo para comunicaciones operativas por correo electrónico, simplifica enormemente el uso práctico de los datos corporativos en los procesos de producción, aumenta la productividad de los empleados, su movilidad y eficiencia. Sin embargo, desde el punto de vista de garantizar la seguridad de la información, surge un dilema entre proporcionar acceso al correo de la empresa e información corporativa y garantizar su protección cuando se utiliza en dispositivos móviles.

Como solución a este problema, las soluciones de clase de envoltura de aplicaciones se ofrecen con mayor frecuencia en el mercado, en el que las tecnologías de contenedores de aislamiento para aplicaciones móviles pueden proteger la información cuando se pierde un dispositivo móvil, y todas las comunicaciones de correo de las aplicaciones corporativas se pueden redirigir a través de un túnel VPN a la red de la oficina de la organización, donde una puerta de enlace DLP se usa para controlar el contenido del correo "contenedor". Otra opción que es aplicable en un segmento limitado de IP críticas son los costosos "teléfonos seguros", que, de hecho, son soluciones MDM de software y hardware especializadas basadas en una versión simplificada de Android. También se están haciendo intentos para crear un agente similar a DLP para dispositivos móviles Android, donde el control de tráfico se reduce a redirigirlo al túnel VPN. Común a todas estas opciones de protección de correo electrónico corporativo es el uso de una puerta de enlace DLP o un servidor para monitorear el tráfico de correo recibido de dispositivos móviles a través de túneles VPN.

Un factor importante que influye en la arquitectura de las soluciones para evitar la fuga de datos de los dispositivos personales móviles es que, por diversos motivos, los sistemas operativos móviles modernos no proporcionan un funcionamiento confiable de los agentes DLP. La plataforma iOS no proporciona acceso a las aplicaciones al kernel del sistema operativo, mientras que Android, por el contrario, es una plataforma abierta, lo que significa que cualquier usuario puede, mediante un procedimiento simple, obtener acceso administrativo completo a su dispositivo Android y eliminar la aplicación, en este caso, un hipotético agente DLP, deshabilitando el control de los datos transmitidos y evitando la fuga de información valiosa. Finalmente, no debemos olvidar que los dispositivos personales siempre permanecen personales, incluso cuando son proporcionados por la organización; existen muchas restricciones, tanto de naturaleza organizativa como técnica. Debe tener en cuenta la complejidad del acceso, la imposibilidad de una implementación centralizada automatizada, la falta de control administrativo de un dispositivo personal por parte del servicio de TI, etc.

Las soluciones DLP centradas en la red detrás de las puertas de enlace corporativas y los túneles VPN en muchos productos domésticos están limitadas por la función de monitorear las comunicaciones por correo, y para los protocolos MAPI y Lotus son completamente inaplicables: el cifrado patentado en estos protocolos excluye fundamentalmente la posibilidad de analizar el contenido de los mensajes de correo después de ser enviados. En el caso de MAPI y Lotus, el análisis de contenido solo es posible hasta el momento del envío, lo que requiere el uso de la arquitectura del agente DLP y la intercepción de mensajes a través de la implementación de código nativo en el espacio de direcciones de los procesos del cliente de correo.

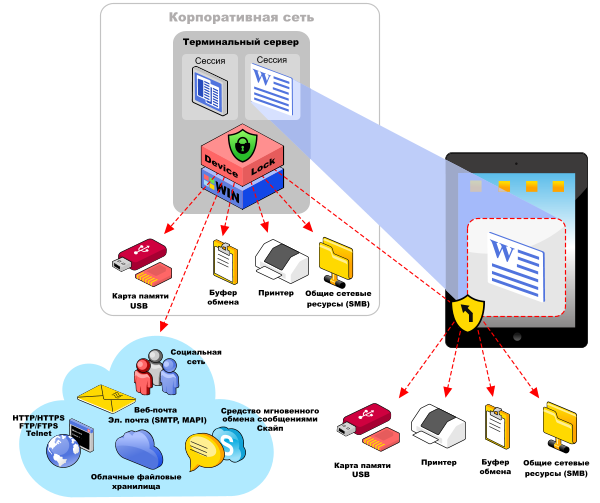

Otra área de seguridad de la información en desarrollo dinámico es proporcionar acceso a los activos de información de la empresa a través de una conexión remota a un entorno de trabajo estéril creado utilizando soluciones de virtualización para entornos y aplicaciones de trabajo. Con respecto a la prevención de fugas en las comunicaciones de correo en dispositivos Android e iOS, esto se logra al proporcionar acceso remoto a los servidores corporativos en general y al correo de la oficina en particular a través de sesiones de terminal. Además, el control de las comunicaciones por correo de cada sesión de terminal lo realiza un agente de DLP que trabaja en un servidor de terminal. En este modelo, el cliente de correo electrónico para trabajar con el correo corporativo se publica como una aplicación virtualizada: por ejemplo, en el entorno Citrix XenApp, el usuario puede trabajar con el cliente de correo electrónico desde cualquier dispositivo, incluidos los dispositivos móviles Android e iOS, y el control DLP se implementa directamente en el entorno de virtualización corporativo en el terminal servidor Para hacer esto, el usuario o el departamento de TI de la organización instala un cliente terminal (por ejemplo, Citrix Receiver) en el dispositivo personal, o en su lugar se puede usar cualquier navegador web que admita HTML5.

Del lado del usuario, en términos organizativos, el modelo de acceso al cliente de correo electrónico a través de la sesión de terminal es bastante simple: Citrix Receiver está disponible en la App Store y en Play Market y se instala en cualquier versión de iOS y Android sin ninguna dificultad, e instrucciones para conectarse a la empresa El cliente de correo como una aplicación virtualizada será bastante compacto.

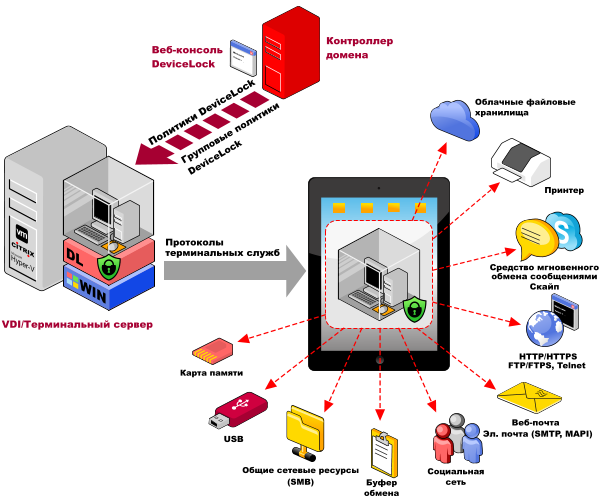

La última parte más importante del modelo descrito es el sistema DLP que controla las comunicaciones por correo en un entorno de virtualización. El agente del paquete de software DeviceLock DLP, cuando se instala en un servidor terminal, proporciona control de contexto y filtrado de contenido de las comunicaciones de red para cada sesión de un entorno corporativo virtual. La tecnología DeviceLock Virtual DLP le permite interceptar el correo directamente desde una aplicación de cliente de correo publicada en Citrix XenApp, a la que accede un usuario a través de una sesión de terminal, y en tiempo real verificar el contexto del mensaje (presencia de archivos adjuntos, verificar identificadores de correo electrónico) y contenido (contenido de contenido) ) mensajes y archivos adjuntos para su cumplimiento con las políticas de DLP especificadas para este usuario. En el caso de una violación, la operación de transmisión de datos de acceso limitado se bloquea para evitar fugas, y se crea una entrada de diario apropiada y una copia oculta del mensaje transmitido con archivos adjuntos, y se genera una notificación de alarma para su procesamiento como parte del procedimiento de gestión de incidentes IS.

Virtual DLP difiere de las opciones descritas anteriormente para resolver el problema de redirigir el tráfico a un túnel VPN y analizar las comunicaciones de correo en el nivel del servidor DLP, en primer lugar, en que el usuario no tiene acceso a los datos en los clientes de correo como tal, sino a su representación gráfica en el terminal sesión Además, Virtual DLP utiliza una opción específica del agente para monitorear las comunicaciones de red cuando las funciones de monitoreo se realizan directamente en el punto donde ocurre el tráfico. Solo en una arquitectura de este tipo es posible interceptar datos antes de encriptarlos con protocolos propietarios tanto en correo, como, por ejemplo, MAPI, y en mensajería instantánea (por ejemplo, conversaciones privadas en Skype). Además, se proporciona una verificación en tiempo real del contenido de los datos transmitidos a través del portapapeles y las unidades extraíbles, redirigido desde un dispositivo personal a la sesión de terminal del escritorio o la aplicación, que no es menos importante para la protección contra fugas de datos corporativos de los dispositivos BYOD que el control de correo .

Vale la pena señalar que DeviceLock DLP le permite controlar todos los protocolos de correo comunes: SMTP / SMTP sobre SSL, MAPI e IBM / Lotus Notes, y solo los usuarios necesitan instalar y configurar una aplicación para el acceso a la terminal en un dispositivo móvil. Además, mediante el uso de la tecnología DeviceLock Virtual DLP, el control completo de varias opciones para el uso de dispositivos móviles personales en varios modelos de uso de soluciones de virtualización (BYOD, oficina doméstica, clientes ligeros) basados en plataformas de virtualización y acceso a terminales de Microsoft, Citrix, VMware y de otros fabricantes: las empresas pueden controlar completamente no solo las comunicaciones por correo, sino también los entornos de virtualización corporativa en general, transferidos a cualquier dispositivo celular personal udnikov, incluidos los móviles, así como cualquier otro dispositivo remoto en todos los sistemas operativos.

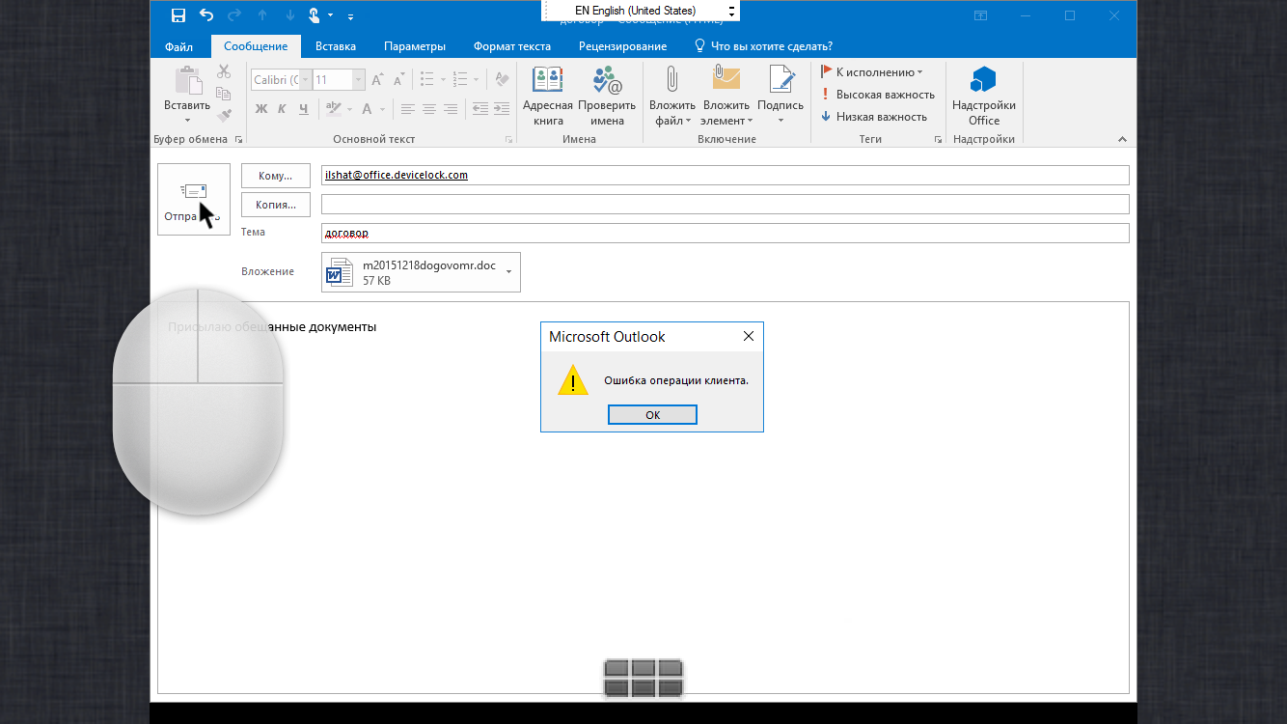

Nota bene: por supuesto, debe tenerse en cuenta que trabajar con un cliente de correo electrónico completo en un teléfono inteligente con una pantalla pequeña será completamente imposible, y hablar en serio sobre el uso de Outlook, especialmente las versiones anteriores, en pantallas de 4 pulgadas con una resolución de 800x480 no es serio. Pero si toma una aplicación que es más "compacta" en términos de saturación con diferentes elementos de interfaz como un cliente de correo virtualizado, arme con un dispositivo con una pantalla de alta calidad de una diagonal más grande: la situación cambia drásticamente. Una vez más, no olvide el aspecto organizativo y técnico: si un empleado por ocupación necesita acceso móvil a las comunicaciones por correo, ¿por qué no proporcionarle una tableta o un ultrabook ligero?

En una pantalla de tableta, incluso un Outlook completo se vuelve realmente utilizable, como puede ver en esta figura.

En el próximo artículo, planeamos contar con más detalle cómo funciona el control de los flujos de datos en sesiones de terminal en la tecnología Virtual DLP. Mantente en contacto!