Cuando hablamos de la distribución del sistema operativo, el primer turno no se trata del núcleo del sistema operativo, sino de aquellas aplicaciones que forman parte de la distribución. Y cuando hablamos de sustitución de importaciones de sistemas operativos, estamos hablando de una versión particular de Linux. Nada más se ofrece en el mercado ruso para la sustitución de importaciones. En cuanto al kernel de Linux, Linus Benedict

Torvalds es responsable de su desarrollo. Y para ser honesto, no sé nada sobre el kernel de Linux ruso. Pero el entorno de cualquier distribución de Linux es desarrollado por varias organizaciones, todas las cuales no se pueden enumerar: KDE, Mozilla, Google, IBM, etc. etc. Y uno esperaría que con el advenimiento del sistema operativo doméstico ala linux, esta lista se ampliará con desarrollos o modificaciones nacionales. Pero esto no es. No, esto no es necesariamente un navegador doméstico o cliente de correo electrónico en estas distribuciones. Pero me gustaría ver algo finalizado teniendo en cuenta las realidades rusas en la economía digital. Detengámonos en esto.

Me dirán: - "¿Por qué, qué no te conviene de lo que es?". Primero, si no aportamos nada, ¿por qué llamamos "software doméstico"? ¿Solo porque, en el mejor de los casos, se almacena en Rusia? Como ejemplo, veamos el uso de certificados electrónicos X509, firmas electrónicas, cifrado de documentos y tráfico (tls / https). Y un

análisis muy interesante me ayudó en esto (de alguna manera no estoy de acuerdo con él, pero esto es particular) de los problemas con el uso de herramientas EDS que encuentran los usuarios de Linux. Aquí está una de las conclusiones:

En algunos casos, los desarrolladores de portales que prestan servicios públicos recomiendan el uso de sistemas operativos no incluidos en el Registro, así como software y configuraciones que reducen deliberadamente la seguridad de los datos del usuario.

Por las palabras "sistemas operativos sin registro", por supuesto, debemos entender MS Windows. El estándar entre los portales estatales y otros servicios debe considerarse el portal estándar de los servicios públicos. Le permite trabajar con cualquier sistema operativo doméstico de la familia Linux. Y solo que el complemento que distribuye proporciona soporte para el estándar PKCS # 11 para tokens / tarjetas inteligentes y esto lo hace independiente del sistema operativo, y para MS Windows proporciona soporte para el estándar MS CSP con algoritmos criptográficos rusos. Y eso es todo. (El complemento Gosuslug) no impone un proveedor criptográfico (ya sea CSP o PKCS # 11) de uno u otro fabricante, verifica que el proveedor criptográfico cumpla con el estándar. Y por qué esta experiencia positiva no se extiende a otros departamentos es un misterio. Además, la práctica de los complementos sigue siendo viciosa, vincula al usuario de una forma u otra a ciertos sistemas operativos e incluso a los navegadores. Este navegador admite estos complementos (que cuesta CAPICOM), pero este no, etc. ¿Por qué no requerir autenticación durante el proceso, por ejemplo, para que un usuario proporcione su tarjeta de presentación o algo así firmado por él, sus medios, en el portal?

Por lo tanto, lo primero que debe hacerse es desatar, hacer que los portales de servicios sean independientes del sistema operativo y los proveedores de cifrado, incluida la actualización del portal de servicios estatales.

Y hoy es ridículo que toda la empresa trabaje en el sistema operativo nacional (incluida la contabilidad), pero tienen una computadora especial con MS Windows para acceder al Servicio de Impuestos Federales (requiere GOST tls / https).

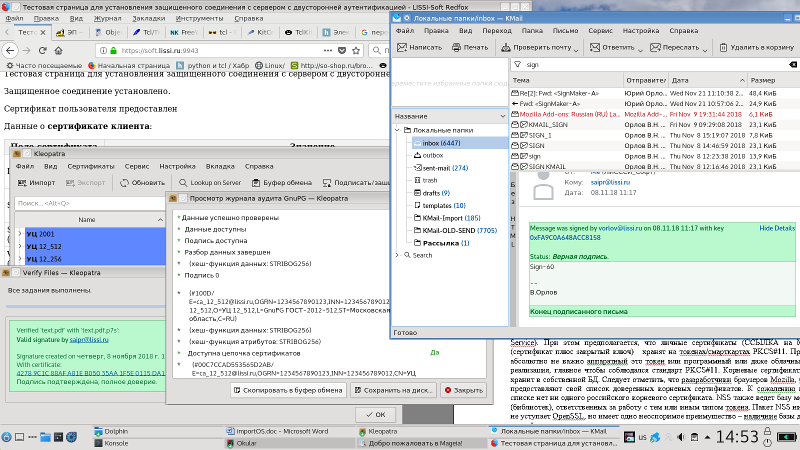

Arriba hablamos de mejoras en el sistema operativo doméstico. De vuelta a ellos. Por qué y por qué son necesarios. Hoy, después de haber comprado y puesto un SO doméstico en el lugar de trabajo, el consumidor ruso no obtiene nada desde el punto de vista de la criptografía rusa: no puede crear una solicitud de certificado (que está tan bien escrita

aquí ), no puede ver normalmente el certificado GOST, firmar un documento o verificar firma, no proteja su correo electrónico. La pregunta surge de inmediato: - “¿Qué he adquirido? ¿No fue más fácil descargar la distribución de Linux en Internet, especialmente porque están en constante evolución? En Occidente o Oriente, las personas que adquieren (no necesariamente por dinero) el sistema operativo obtienen inmediatamente un montón de servicios útiles. ¿Y dónde están nuestras distribuciones de Linux con navegadores o clientes de correo electrónico que usan criptografía rusa, dónde están las utilidades que pueden verificar la

firma electrónica suministrada por el Servicio de Impuestos Federales bajo el extracto del Registro Estatal Unificado de Entidades Legales? Etc. Tales distribuciones no me son conocidas. Por lo tanto, tomo el kit de distribución de Mageia y le aseguro todo lo que escribo aquí:

Cómo se almacenan los certificados y cómo se usan las claves en la mayoría de las aplicaciones de Linux. La gran mayoría de las aplicaciones en Linux (Mozilla, Google, LibreOffice, GnuPG, etc., etc.) utilizan el paquete NSS (Network Security Service) como un almacén de certificados:

También se supone que los certificados personales (certificado más clave privada) se almacenan en tokens / tarjetas inteligentes PKCS # 11. En este caso, no es absolutamente importante si se trata de un token de hardware o software, o incluso de la nube. Esta es una implementación, lo principal es que se respeta el estándar PKCS # 11. NSS almacena certificados raíz en su propia base de datos. Cabe señalar que Mozilla, los desarrolladores de navegadores de Google proporcionan su lista de certificados raíz de confianza. Desafortunadamente, no hay un solo certificado raíz ruso en esta lista. NSS también mantiene una base de datos de módulos (bibliotecas) responsables de trabajar con un tipo particular de token. El paquete NSS no es de ninguna manera inferior a OpenSSL, pero tiene una ventaja indiscutible: la disponibilidad de bases de datos de certificados.

¿Y qué tenemos al final? El paquete NSS, que es parte de las distribuciones domésticas del sistema operativo Linux, no admite trabajar con tokens nacionales PKCS # 11 GOST. Y esto lleva al hecho de que Firefox y otros programas no quieren trabajar con tokens domésticos. ¿Tenemos tokens domésticos con soporte incorporado para GOST? Resulta que hay suficiente. Estos son tokens de hardware de varios fabricantes:

Desafortunadamente, la gran mayoría de los tokens de hardware hoy en día se utilizan como una unidad flash ordinaria para almacenar claves y certificados.

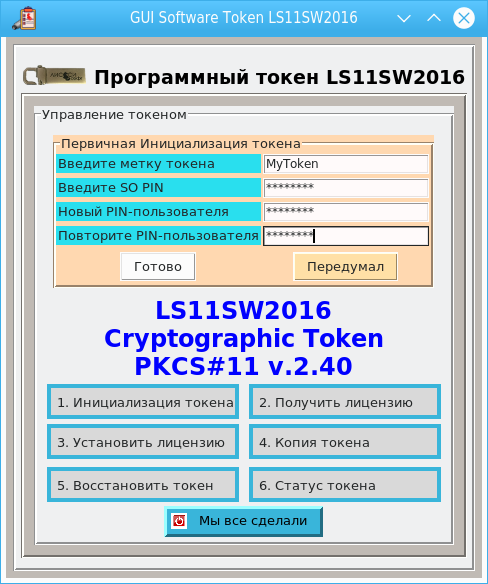

También hay tokens de software distribuidos libremente, tanto

no certificados como certificados:

E incluso los tokens de nube PKCS # 11 están disponibles:

Es lamentable que el paquete NSS, que incluye una serie de utilidades, venga con errores que a veces solo aparecen en los certificados GOST (pp y utilidades calgoid)

Y sería genial si las distribuciones nacionales incluyeran el paquete NSS que admite el trabajo con tokens PKCS # 11 con criptografía GOST. Pueden objetarme, es difícil, costoso, etc. Pero si los desarrolladores estaban interesados, sabían que en 2010 se registró un

error con GOST para NSS. Yo mismo rastreé NSS y agregué soporte GOST a partir de la versión NSS-3.11 y hasta ahora NSS-3.41. Y con quien no me he encontrado a lo largo de los años (cualquiera puede contar), el resultado es cero. Me gusta la respuesta: - "¿Y ellos, en el oeste, agregaron?". Pero no tienen que hacerlo. Y resulta ser nosotros también.

Y ahora, si NSS con soporte para GOST estuviera en distribuciones domésticas, entonces con poca sangre sería posible agregar soporte para GOST en Firefox, Thunderbird, KMail, LibreOffice, etc. Y sobre todo esto, de todos modos, estaba escrito en las páginas de Habr. Sí, casi me pierdo OpenSSL con GOST. También hay versiones certificadas por el FSB de Rusia. Y openssl con GOST conduce casi automáticamente a la aparición de versiones openvpn en GOST en distribuciones nacionales:

Agregue Apache con soporte tls / https en GOST, y PHP con GOST no hará daño.

Y en manos de un usuario del sistema operativo interno, ya habría utilidades openssl y p7sign / p7verify para firmar archivos electrónicamente. Pero habría habido una utilidad gráfica de Cleopatra para el mismo propósito y una GUI para NSS.

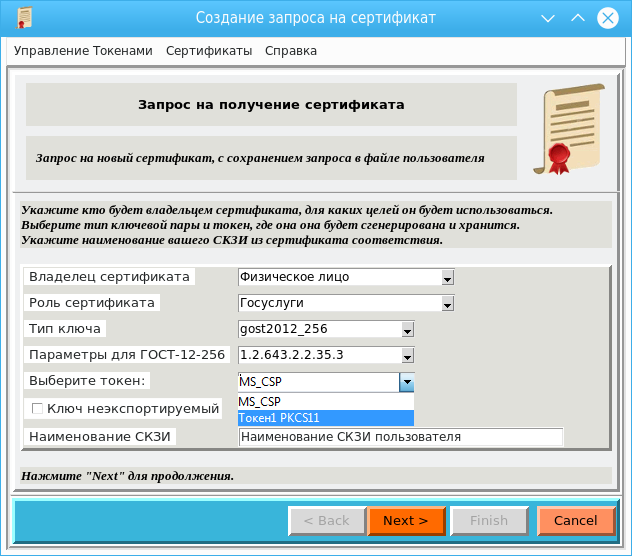

Para crear una solicitud de certificado, puede usar la utilidad guicreate_csp:

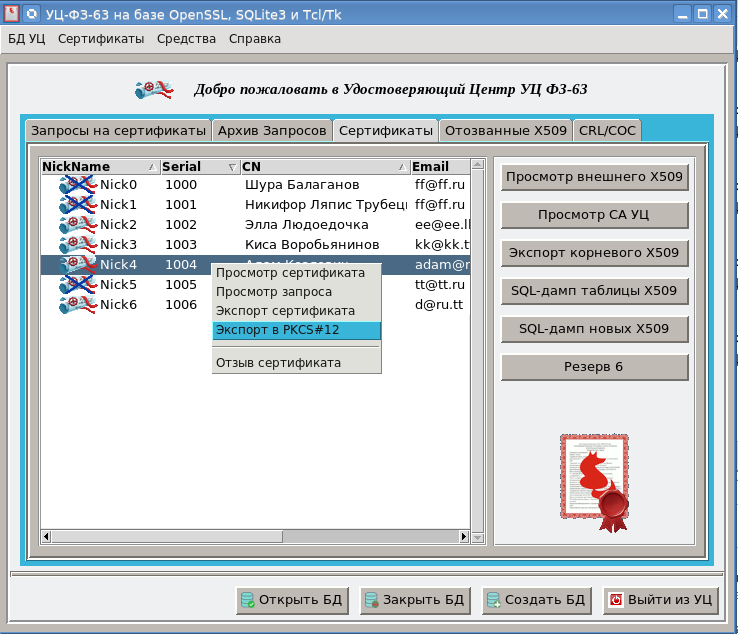

Y si alguien quería implementar un centro de certificación en su empresa, entonces:

Alguien podría decir certificación? ¿Y en Occidente venden y usan Linux certificado? No por supuesto. Pero, después de todo, todos los fabricantes nacionales de todos los productos anteriores son parte de distribuciones certificadas. Lo que impide que la certificación incorpore paquetes modificados. Y qué distribuciones geniales serían para usar en el proceso educativo en la especialidad "Seguridad de la información" o en las escuelas. En mi opinión, el Ministerio de Desarrollo Digital, Comunicaciones y Medios de Comunicación de la Federación de Rusia también debería estar interesado en la certificación.

Y entonces, ¿cuál es la conclusión? Les recuerdo que hablamos sobre la firma electrónica, sobre el uso de la criptografía doméstica.

Primero, el acceso a los portales no debe depender del tipo de sistema operativo o proveedor de servicios criptográficos utilizado.

En segundo lugar, los sistemas operativos nacionales deben incluir navegadores con soporte para GOST https.

En tercer lugar, los sistemas operativos nacionales deben incluir clientes de correo electrónico con soporte GOST (firma / cifrado).

Cuarto, el sistema operativo doméstico debe incluir firma electrónica y encriptación

Quinto, los sistemas operativos nacionales deben tener soporte para tokens / tarjetas inteligentes PKCS # 11 con soporte para criptografía rusa.

Ahora, si se alcanza este mínimo, entonces podemos hablar desde un sistema operativo doméstico como Linux.

Y no hace mucho tiempo estaba en un ministerio, y allí vi una sustitución de importación única: se les ofreció un cierto Linux doméstico, lanzaron una máquina virtual con Windows y todas las campanas y silbatos que se usaron en el Ministerio en Windows, y dijeron que pueden informar sobre la sustitución de importaciones. Espero que mi último párrafo no se convierta en una guía de acción.

¡Esto es realmente genial! Lo que simplemente no tenemos!