Près d'un milliard d'appareils Android vulnérables à l'accès à distance via MMS

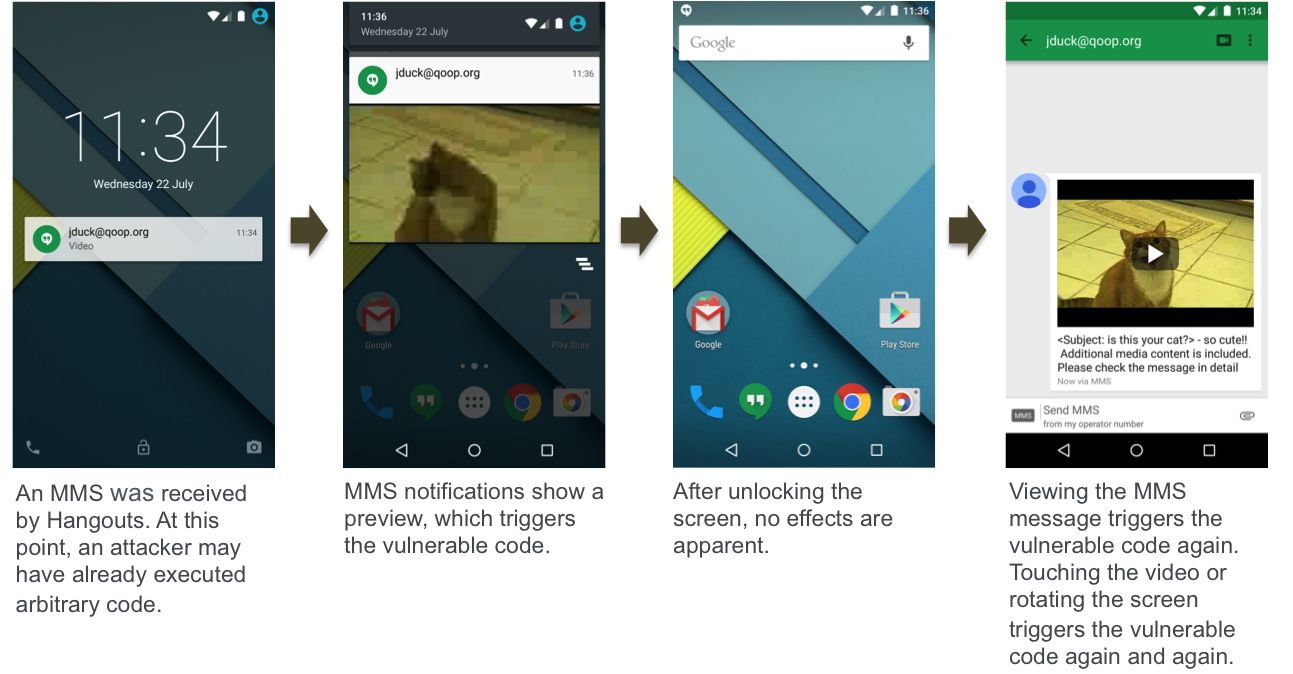

Les captures d'écran montrent un processus possible d'infection du téléphone. L'utilisateur reçoit un message, une notification à ce sujet apparaît à l'écran - et à ce moment le malware est déjà activé. Sur l'écran déverrouillé, rien de suspect n'est visible. L'ouverture d'un message réactivera le malware.

Les captures d'écran montrent un processus possible d'infection du téléphone. L'utilisateur reçoit un message, une notification à ce sujet apparaît à l'écran - et à ce moment le malware est déjà activé. Sur l'écran déverrouillé, rien de suspect n'est visible. L'ouverture d'un message réactivera le malware.

Les experts en sécurité informatique de Zimperium ont écrit sur leur blog hiersur la vulnérabilité qu'ils ont découverte d'une des bibliothèques intégrées dans le système d'exploitation. Stagefright est une bibliothèque de traitement de fichiers multimédias de différents formats. Un employé de l'entreprise y a trouvé des erreurs grossières, ce qui, dans le pire des cas, vous permettra de prendre le contrôle du smartphone même sans intervention de l'utilisateur, en envoyant un message MMS spécialement formé. La vulnérabilité est présente dans 95% des appareils Android, dont le nombre est actuellement estimé à un milliard.Étant donné que le traitement et le décodage des supports prennent beaucoup de temps processeur, la bibliothèque est écrite en C ++ pour garantir de bonnes performances. Et ce langage est plus complexe et de bas niveau que celui habituel pour Android Java, et les programmes qu'il contient, selon les experts de Zimperium, sont plus sujets aux erreurs liées aux fuites de mémoire.C'est donc arrivé cette fois. Pour attaquer un attaquant, il suffit de connaître votre numéro de téléphone. Un fichier multimédia spécialement conçu envoyé à ce numéro via MMS peut non seulement exécuter immédiatement un code arbitraire sur le téléphone à la réception du message, mais également supprimer complètement le message malveillant par la suite. Le propriétaire du téléphone n'a même pas à ouvrir de fichiers suspects - à la fin du processus, il ne verra qu'une notification concernant le MMS reçu. Les vulnérabilités sont affectées par les smartphones avec des versions de système d'exploitation commençant par 2.2. Sur les appareils avec OS version 4.3 (Jelly Bean) et versions ultérieures, une telle attaque sera plus difficile. En plus d'envoyer un message MMS, les attaquants peuvent exploiter une erreur dans le traitement des fichiers multimédias et, par exemple, en attirant un utilisateur vers un site Web malveillant. Les détails seront révélés lors des conférences de hackers de Black Hat USA le 5 août et DEF CON 23 le 7 août.Zimperium a non seulement envoyé un message de vulnérabilité à Google, mais a également proposé sa propre version de correctifs. Le géant de l'Internet a répondu rapidement et a commencé à publier des mises à jour pour différentes versions du système d'exploitation. Certes, le processus de mise à jour des smartphones n'est pas rapide et n'est pas fiable à 100%, compte tenu de l'utilisation dans la vie quotidienne d'appareils avec différentes versions du système d'exploitation. Selon les experts en sécurité, les appareils de plus d'un an et demi sont généralement peu susceptibles de recevoir les mises à jour nécessaires.

Les vulnérabilités sont affectées par les smartphones avec des versions de système d'exploitation commençant par 2.2. Sur les appareils avec OS version 4.3 (Jelly Bean) et versions ultérieures, une telle attaque sera plus difficile. En plus d'envoyer un message MMS, les attaquants peuvent exploiter une erreur dans le traitement des fichiers multimédias et, par exemple, en attirant un utilisateur vers un site Web malveillant. Les détails seront révélés lors des conférences de hackers de Black Hat USA le 5 août et DEF CON 23 le 7 août.Zimperium a non seulement envoyé un message de vulnérabilité à Google, mais a également proposé sa propre version de correctifs. Le géant de l'Internet a répondu rapidement et a commencé à publier des mises à jour pour différentes versions du système d'exploitation. Certes, le processus de mise à jour des smartphones n'est pas rapide et n'est pas fiable à 100%, compte tenu de l'utilisation dans la vie quotidienne d'appareils avec différentes versions du système d'exploitation. Selon les experts en sécurité, les appareils de plus d'un an et demi sont généralement peu susceptibles de recevoir les mises à jour nécessaires.Source: https://habr.com/ru/post/fr382229/

All Articles