Quel est le danger de l'Internet des objets et vaut-il la peine d'en créer?

Comment voyons-nous l'Internet des objets maintenant? Un monde dans lequel des appareils et des appareils de toutes sortes et de toutes les bandes collectent des informations sur l'environnement et échangent des données les uns avec les autres afin d'augmenter leur propre efficacité et leur productivité, informer de manière proactive des problèmes, optimiser toutes sortes de processus et préserver la santé des gens. Pas la paix, mais l'idylle.Eh bien, l'objectif est merveilleux et mérite d'être respecté. Les médias ont déjà commencé à scintiller des messages victorieux sur l'avènement de l'Internet des objets comme un fait accompli. Mais le concept d'un réseau d'information qui imprègne l' ensemblele monde n'est pas seulement des fans ardents. Les voix de nombreux sceptiques qui expriment des doutes légitimes ne peuvent être écartées. Les citoyens les plus critiques sont même convaincus que l'Internet des objets n'est pas seulement là, mais qu'il ne sera jamais créé.Pourquoi leur est-il si répréhensible?Du point de vue des sceptiques, l'essentiel du concept promu d'Internet des objets est constitué des bonnes vieilles technologies d'automatisation et de communication inter-machine (machine-to-machine, M2M), largement utilisées depuis dix ans, sinon plus. Et le reste tombe sur des technologies domotiques propriétaires qui résolvent des tâches triviales et ont un tas de failles de sécurité.

Comment voyons-nous l'Internet des objets maintenant? Un monde dans lequel des appareils et des appareils de toutes sortes et de toutes les bandes collectent des informations sur l'environnement et échangent des données les uns avec les autres afin d'augmenter leur propre efficacité et leur productivité, informer de manière proactive des problèmes, optimiser toutes sortes de processus et préserver la santé des gens. Pas la paix, mais l'idylle.Eh bien, l'objectif est merveilleux et mérite d'être respecté. Les médias ont déjà commencé à scintiller des messages victorieux sur l'avènement de l'Internet des objets comme un fait accompli. Mais le concept d'un réseau d'information qui imprègne l' ensemblele monde n'est pas seulement des fans ardents. Les voix de nombreux sceptiques qui expriment des doutes légitimes ne peuvent être écartées. Les citoyens les plus critiques sont même convaincus que l'Internet des objets n'est pas seulement là, mais qu'il ne sera jamais créé.Pourquoi leur est-il si répréhensible?Du point de vue des sceptiques, l'essentiel du concept promu d'Internet des objets est constitué des bonnes vieilles technologies d'automatisation et de communication inter-machine (machine-to-machine, M2M), largement utilisées depuis dix ans, sinon plus. Et le reste tombe sur des technologies domotiques propriétaires qui résolvent des tâches triviales et ont un tas de failles de sécurité.Avons-nous besoin de tout connecter avec tout?

Si la grande majorité des objets dans un appartement ou une maison seront inclus dans un seul réseau, alors comment résoudre les problèmes presque inévitables d'influence mutuelle? Après tout, l'essence de l'Internet des objets réside précisément dans le fait que chaque composant remplit ses fonctions en fonction des données reçues des autres participants au réseau. Imaginez que votre serrure de porte ait par erreur décidé que vous n'étiez pas à la maison et a fermé de force toute la maison, à l'exception, par exemple, d'un réfrigérateur. Ou vice versa - activeriez-vous les programmes prédéfinis pour différents appareils en décidant que vous êtes à la maison, bien que ce ne soit pas le cas? Vous pouvez penser à tous les scénarios où certains appareils et appareils ne fonctionneront pas comme prévu, ou ne seront pas du tout. Trouver les causes profondes deviendra une tâche incroyablement difficile, étant donné le nombre considérable de dépendances et de relations. Et la moitié du problèmesi une sorte d'échec ne vous donne qu'un inconvénient gênant, et s'il y a une menace pour la santé ou même la vie? Dis, la lumière dans la salle de bain s'est éteinte à cause d'un problème sur le serveur domestique, et ta grand-mère a glissé dans le noir?Et maintenant, souvenons-nous de la chose la plus importante - le piratage délibéré. Chaque jour, un grand nombre d'ordinateurs dans le monde sont infectés par toutes sortes de chevaux de Troie, de portes dérobées et d'autres déchets. L'utilisation de réseaux de zombies est depuis longtemps devenue une entreprise fantôme à part entière avec un chiffre d'affaires important. Et quoi, vous vous sentirez calme, même si la poignée de porte de votre maison acquiert un module réseau et des capteurs, et des appareils électroménagers - processeurs et RAM? Oui, nous sommes sûrs d'être balayés par une vague de toutes sortes d'infections et d'échecs, lorsque les attaquants peuvent accéder à nos réseaux locaux de «vêtements» à domicile. C’est une chose lorsque vous attrapez un chiffreur sur votre ordinateur à la maison, sur lequel il n’y a rien de particulièrement important, et c’est une autre - quand quelqu'un peut contrôler la masse des appareils de votre maison - un radiateur, un réfrigérateur, une cuisinière, une bouilloire,serrure de porte, réseau électrique, etc. - vous influencephysiquement . Oh oui, car dans quelques années, les voitures sans pilote nous le promettent.D'accord, une perspective passionnante se profile.Vous voudrez probablement maintenant parler des algorithmes de chiffrement et d'autres pare-feu. Mais pensez-vous que beaucoup de gens ordinaires pourront - et pourront - le faire? Oui, au moins changer le mot de passe principal?

La technologie d'hier

Aujourd'hui, ce qui nous est donné pour l'Internet des objets à venir, c'est un tas de systèmes propriétaires disparates qui utilisent massivement des capteurs bon marché, des modules informatiques bon marché et même des modules de communication moins chers.Une situation similaire n'existait pas à partir de zéro. La grande majorité des scénarios proposés utilisant l'Internet des objets ne promettent rien de nouveau. Même des idées apparemment modernes et innovantes telles que la gestion des systèmes de chauffage et de ventilation des bâtiments, le diagnostic des moteurs d'avion, le choix d'un schéma de labour en fonction des conditions météorologiques et de la qualité du sol, la surveillance de l'état des produits périssables pendant le transport, la détermination de l'état de pré-urgence des équipements industriels, la gestion des lignes de production sur sur la base de données sur l'approvisionnement en matières premières et composants - tout cela a été proposé il y a dix ans. À ce moment-là, on ne l'appelait pas «tâches pour l'Internet des objets».La différence entre «alors» et «aujourd'hui» est seulement que toutes ces idées et bien d'autres peuvent désormais être mises en œuvre beaucoup moins cher et adaptées à un plus large éventail de domaines. Nous avons maintenant des communications cellulaires, des réseaux sans fil locaux, des services cloud bon marché pour le traitement et le stockage des données transmises. Chacun de nous a également un appareil client dans sa poche, un smartphone ou une tablette, qui peut être utilisé pour gérer des réseaux de «vêtements».Bien que les API et protocoles standard n'aient pas encore été créés pour l'Internet des objets, des centres d'attraction originaux ont vu le jour : Apple HomeKit , les consortiums AllSeen , Open Interconnect et, éventuellement, Google Threads et Google Works avec le protocole Nest.Réseaux spécialisés

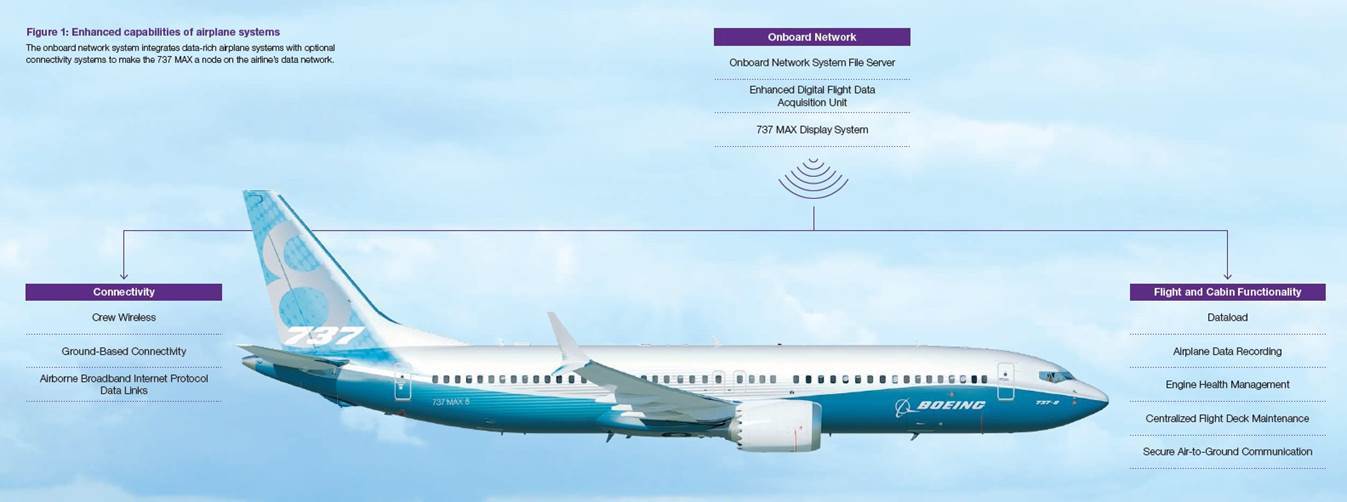

Peut-être que vous ne devriez pas trouver de nouveaux noms pour les anciennes technologies et idées, mais continuer à faire ce que nous faisons déjà - pour créer un grand nombre de réseaux spécialisés séparés à partir de composants spécialisés? Dans ceux-ci, il est au moins possible d'optimiser divers processus et piles technologiques, pour garantir la sécurité. Il est extrêmement improbable qu'il soit possible de créer une pile universelle de technologies; rien de bon ne sortira sûrement de ces tentatives.Oui, dans les logements, il est logique de connecter certains appareils au réseau: thermostat, cuisinière, détecteurs d'incendie, serrures de porte, caméras de surveillance, systèmes d'alarme; ou connectez les téléviseurs, consoles de jeux et ordinateurs entre eux. De ces grappes peuvent bénéficier. Mais pourquoi connecter des clusters hétérogènes dans un réseau? Dans un cas extrême, des appareils individuels peuvent être utilisés pour contrôler chacun des clusters - un smartphone, une tablette, un ordinateur.Pour les tâches commerciales et industrielles, l'indépendance des clusters de réseaux hétérogènes est particulièrement importante. Sinon, vous pouvez vous retrouver dans une situation, par exemple, lorsque, via un routeur Wi-Fi dans un avion, il devient possible de pénétrer le réseau de bord et de causer des problèmes. Cela n'est possible que dans un cas - si différents clusters sont combinés en un seul réseau: avionique d'avion et infrastructure de communication sans fil pour les passagers. Il s'est avéré qu'une solution similaire à courte vue a été utilisée dans le Boeing 737 MAX . En fait, une approche est introduite ici, qui est caractéristique uniquement pour l'Internet des objets. La vulnérabilité des réseaux généralisés est déjà trop élevée. Et la meilleure option serait de continuer à utiliser l'approche avec des réseaux spécialisés séparés, et de ne pas essayer d'atteler un cheval, un daim tremblant, un cygne, un crabe, un brochet et plus bas dans la liste du zoo.Dans certains cas, il suffit de se limiter à se diviser en réseaux locaux virtuels. Dans certaines situations, il est conseillé de séparer physiquement le réseau, tout dépend de la situation spécifique. Il arrive qu'il soit préférable d'utiliser des technologies de réseau même différentes. Disons que certains composants critiques (par exemple, les détecteurs de fumée) sont mieux connectés les uns aux autres via un canal réseau distinct, et non via un Wi-Fi commun. Sinon, si le routeur ne fonctionne pas, vous vous retrouverez sans alarme incendie. Une telle séparation profonde des réseaux, encore une fois, est plus appropriée à appliquer dans l'industrie ou les organisations commerciales.Soit dit en passant, en plus de la composante "fer" de l'Internet des objets, il faut mentionner le logiciel. Après tout, l'échange de données entre différents appareils doit être fourni à l'aide des API appropriées qui prennent en charge tous les types de données possibles et des milliers de types d'appareils. Par exemple, votre lecteur de musique devra pouvoir échanger des données avec un micro-ondes. Eh bien, que peuvent-ils se dire si utile? Pourquoi les rejoindre dans un réseau? Et dans quelle mesure le développement et la prise en charge de cette interface universelle pourront-ils fonctionner sur tous les appareils et appareils?Compte tenu de tous les arguments ci-dessus, le point de vue sceptique est le suivant: probablement, sous «l'Internet des objets», nous n'avons toujours pas un réseau ouvert commun, mais de nombreux clusters propriétaires promus et pris en charge par différents fabricants. La lutte pour le client s'exprimera sûrement dans le fait que chaque fabricant tentera de «brancher» les utilisateurs sur son propre système. Un jour, il y aura peut-être des raisons impérieuses et des technologies fiables pour passer à un réseau commun, mais cela ne semble pas approprié pour l'instant.Quel est ton opinion?

La vulnérabilité des réseaux généralisés est déjà trop élevée. Et la meilleure option serait de continuer à utiliser l'approche avec des réseaux spécialisés séparés, et de ne pas essayer d'atteler un cheval, un daim tremblant, un cygne, un crabe, un brochet et plus bas dans la liste du zoo.Dans certains cas, il suffit de se limiter à se diviser en réseaux locaux virtuels. Dans certaines situations, il est conseillé de séparer physiquement le réseau, tout dépend de la situation spécifique. Il arrive qu'il soit préférable d'utiliser des technologies de réseau même différentes. Disons que certains composants critiques (par exemple, les détecteurs de fumée) sont mieux connectés les uns aux autres via un canal réseau distinct, et non via un Wi-Fi commun. Sinon, si le routeur ne fonctionne pas, vous vous retrouverez sans alarme incendie. Une telle séparation profonde des réseaux, encore une fois, est plus appropriée à appliquer dans l'industrie ou les organisations commerciales.Soit dit en passant, en plus de la composante "fer" de l'Internet des objets, il faut mentionner le logiciel. Après tout, l'échange de données entre différents appareils doit être fourni à l'aide des API appropriées qui prennent en charge tous les types de données possibles et des milliers de types d'appareils. Par exemple, votre lecteur de musique devra pouvoir échanger des données avec un micro-ondes. Eh bien, que peuvent-ils se dire si utile? Pourquoi les rejoindre dans un réseau? Et dans quelle mesure le développement et la prise en charge de cette interface universelle pourront-ils fonctionner sur tous les appareils et appareils?Compte tenu de tous les arguments ci-dessus, le point de vue sceptique est le suivant: probablement, sous «l'Internet des objets», nous n'avons toujours pas un réseau ouvert commun, mais de nombreux clusters propriétaires promus et pris en charge par différents fabricants. La lutte pour le client s'exprimera sûrement dans le fait que chaque fabricant tentera de «brancher» les utilisateurs sur son propre système. Un jour, il y aura peut-être des raisons impérieuses et des technologies fiables pour passer à un réseau commun, mais cela ne semble pas approprié pour l'instant.Quel est ton opinion?Source: https://habr.com/ru/post/fr384937/

All Articles