L'appareil InterApp vole les mots de passe, les contacts et les photos des smartphones et ne laisse aucune trace

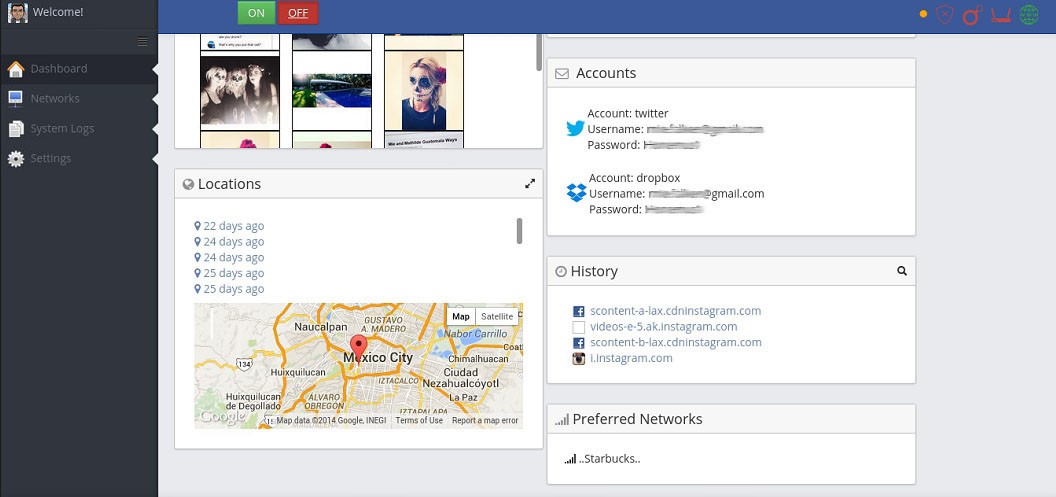

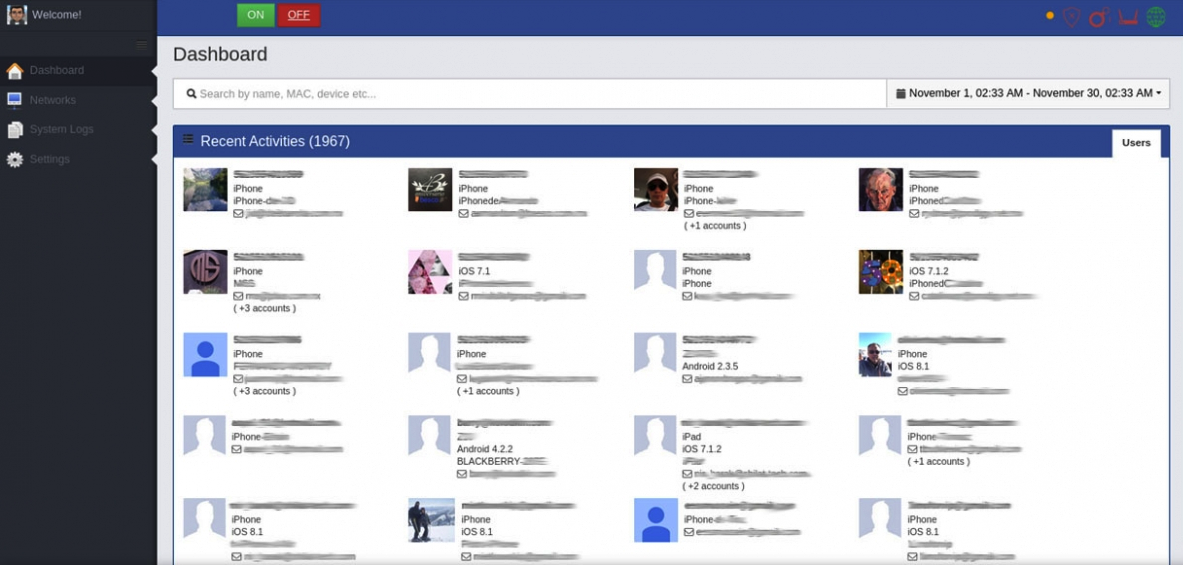

La start-up basée à Tel Aviv, Rayzone Group, exécutant des commandes pour la défense d'Israël, a publié un petit appareil InterApp qui peut simultanément casser des centaines de smartphones sur Android et iOS et obtenir des connexions et des mots de passe sur les réseaux sociaux, e-mail, DropBox, photos de la galerie, liste de contacts et informations sur géolocalisation. La condition principale est le WiFi activé. Interface d'application pour le périphérique InterAppSociété RayZone décrit votre produit InterApp comment changer les règles du jeu d' un système intelligent conçu pour la sécurité et les agences armées pour leur permettre de recueillir des informations discrètement, en utilisant les vulnérabilités dans les applications sur votre smartphone. Pour utiliser l'appareil, vous n'avez pas besoin de compétences techniques, à en juger par la capture d'écran de l'interface - l'application est assez simple et intuitive. L'appareil fonctionne sur différentes plateformes et reçoit simultanément des données de centaines de smartphones sur les systèmes d'exploitation iOS et Android. Un tel dispositif sera utile aux services anti-terroristes et de sécurité dans les endroits surpeuplés - par exemple, dans les aéroports et les centres commerciaux.Tout ce dont les gadgets attaqués ont besoin est le module WiFi inclus. Les connexions à n'importe quel réseau et la navigation sur Internet ne sont pas nécessaires. Il n'y a aucun détail sur le fonctionnement du gadget. L'achat de l'appareil ne fonctionnera pas - les représentants de l'entreprise disent qu'il est destiné exclusivement aux services gouvernementaux et ne répondent pas aux questions des journalistes.Rayzone déclare que l'appareil ne laisse aucune trace de sa présence sur les smartphones.Selon la brochure, InterApp reçoit les données suivantes des appareils qu'elle attaque:

Interface d'application pour le périphérique InterAppSociété RayZone décrit votre produit InterApp comment changer les règles du jeu d' un système intelligent conçu pour la sécurité et les agences armées pour leur permettre de recueillir des informations discrètement, en utilisant les vulnérabilités dans les applications sur votre smartphone. Pour utiliser l'appareil, vous n'avez pas besoin de compétences techniques, à en juger par la capture d'écran de l'interface - l'application est assez simple et intuitive. L'appareil fonctionne sur différentes plateformes et reçoit simultanément des données de centaines de smartphones sur les systèmes d'exploitation iOS et Android. Un tel dispositif sera utile aux services anti-terroristes et de sécurité dans les endroits surpeuplés - par exemple, dans les aéroports et les centres commerciaux.Tout ce dont les gadgets attaqués ont besoin est le module WiFi inclus. Les connexions à n'importe quel réseau et la navigation sur Internet ne sont pas nécessaires. Il n'y a aucun détail sur le fonctionnement du gadget. L'achat de l'appareil ne fonctionnera pas - les représentants de l'entreprise disent qu'il est destiné exclusivement aux services gouvernementaux et ne répondent pas aux questions des journalistes.Rayzone déclare que l'appareil ne laisse aucune trace de sa présence sur les smartphones.Selon la brochure, InterApp reçoit les données suivantes des appareils qu'elle attaque:- Adresses e-mail, mots de passe et contenus des utilisateurs

- Mots de passe et connexions depuis Twitter, Facebook et d'autres applications de réseaux sociaux

- Mot de passe et contenu DropBox

- Identificateurs MSISDN et IMEI

- Adresse MAC, modèle et système d'exploitation de l'appareil

- Liste de contacts

- Les photos

- Informations personnelles: sexe, âge, adresse, éducation, etc.

Parmi les autres produits de la société, citons la plate-forme d'analyse de données volumineuses TA9, une pince pour les identifiants IMSI dans les réseaux Pirahna 2G, 3G et 4G, un appareil pour détecter et neutraliser d'autres pièges IMSI ArrowCell et le système intelligent de géolocalisation GeoMatrix. RayZone fait partie de la Hacking Team , un développeur italien de systèmes de pénétration et de surveillance des utilisateurs. Capture d' écran de l'application

écran de l'application Périphérique InterAppLes experts en sécurité de l'information déconseillent d'utiliser le WiFi sur les smartphones, car les appareils sont plus faciles à casser. La société britannique Sensepost a découvert qu'avec l'aide de drones, vous pouvez pénétrer des gadgets survolant la ville. Les smartphones envoient continuellement des signaux dans le but de trouver des réseaux WiFi familiers et de s'y connecter, même s'il s'agit d'un réseau de cafés dans lequel l'utilisateur était assis il y a quelques semaines. Sensepost a utilisé un quadcopter ordinaire acheté par Amazon et le logiciel Snoopy qu'ils ont écrit, qui a recherché ces signaux et a incité l'appareil à faire semblant d'être un réseau familier. Après la connexion au quadricoptère, toutes les données des applications de messagerie, de Facebook et même des logiciels bancaires ont été envoyées aux personnes qui contrôlent le drone.

Périphérique InterAppLes experts en sécurité de l'information déconseillent d'utiliser le WiFi sur les smartphones, car les appareils sont plus faciles à casser. La société britannique Sensepost a découvert qu'avec l'aide de drones, vous pouvez pénétrer des gadgets survolant la ville. Les smartphones envoient continuellement des signaux dans le but de trouver des réseaux WiFi familiers et de s'y connecter, même s'il s'agit d'un réseau de cafés dans lequel l'utilisateur était assis il y a quelques semaines. Sensepost a utilisé un quadcopter ordinaire acheté par Amazon et le logiciel Snoopy qu'ils ont écrit, qui a recherché ces signaux et a incité l'appareil à faire semblant d'être un réseau familier. Après la connexion au quadricoptère, toutes les données des applications de messagerie, de Facebook et même des logiciels bancaires ont été envoyées aux personnes qui contrôlent le drone.

Source: https://habr.com/ru/post/fr388291/

All Articles