Rétro-ingénierie iPhone 6

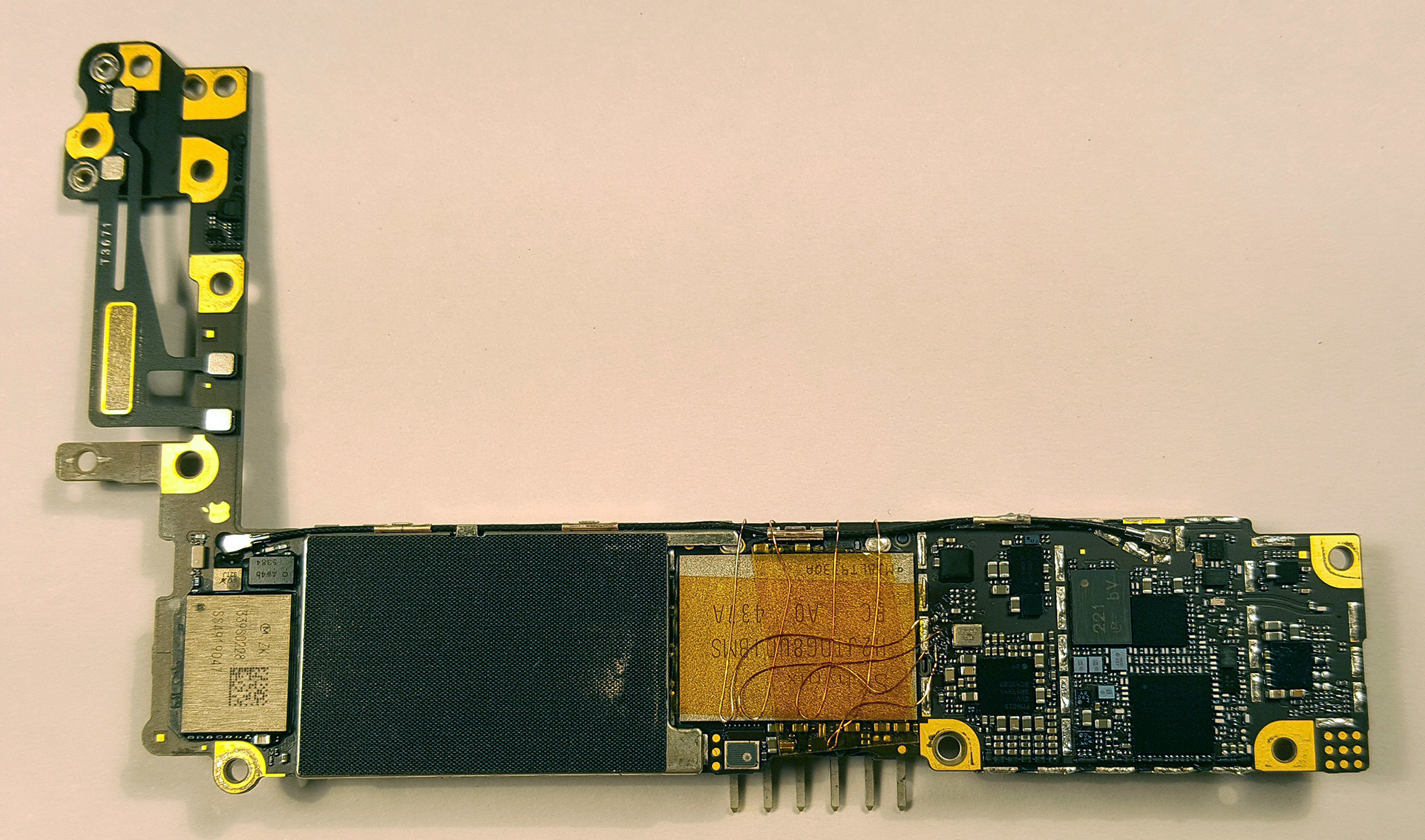

Connexion aux contacts de bus FE1 et FE2 dans l'iPhone 6. Les points de connexion au verso de la carte de circuits imprimés sont câblés à l'avant pour une connexion facile. Le connecteur de la carte SIM a été retiréLorsqu'Edward Snowden a rencontré des journalistes dans un hôtel de Hong Kong, il a demandé de mettre les téléphones dans le réfrigérateur (un analogue domestique de la cage de Faraday) pour bloquer tout signal radio pouvant être utilisé pour suivre des appareils ou activer à distance des microphones et des caméras. Les ambassades de certains pays et d'autres salles sécurisées sont généralement invitées à remettre le téléphone à l'entrée et / ou à retirer la batterie.

Connexion aux contacts de bus FE1 et FE2 dans l'iPhone 6. Les points de connexion au verso de la carte de circuits imprimés sont câblés à l'avant pour une connexion facile. Le connecteur de la carte SIM a été retiréLorsqu'Edward Snowden a rencontré des journalistes dans un hôtel de Hong Kong, il a demandé de mettre les téléphones dans le réfrigérateur (un analogue domestique de la cage de Faraday) pour bloquer tout signal radio pouvant être utilisé pour suivre des appareils ou activer à distance des microphones et des caméras. Les ambassades de certains pays et d'autres salles sécurisées sont généralement invitées à remettre le téléphone à l'entrée et / ou à retirer la batterie.— «», . .

"" — «

» (introspection engine) , .

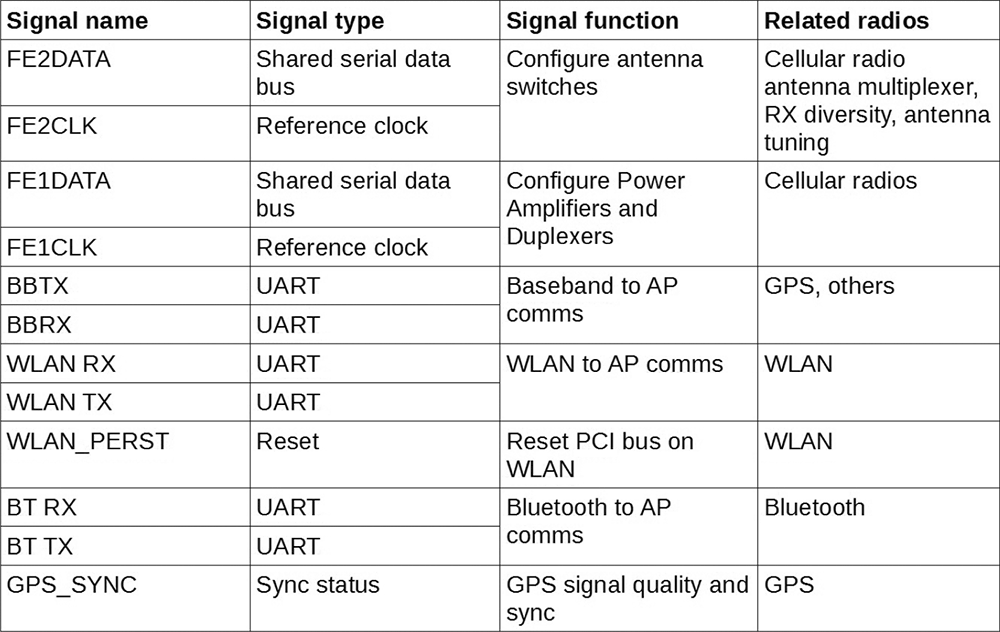

Connectez-vous aux broches du bus FE1 et FE2 sur l'iPhone 6 à l'arrière de la carte de circuit imprimé. Pour l'expérience, le blindage RF a été retiré et les points de connexion ont été nettoyés mécaniquement du masque de soudure.Le dispositif d'introspection est équipé d'un indicateur qui avertit instantanément le propriétaire lorsqu'un signal est reçu ou transmis depuis un téléphone mobile. Nous pouvons dire qu'il s'agit d'une version beaucoup plus avancée de l'autocollant EMF standard pour le téléphone, qui brille sous l'influence d'un champ électromagnétique (à partir de 10 cents dans les magasins chinois). Une telle garantie pour vous assurer que le téléphone ne transmet aucun signal même si le «Mode avion» est activé.L'appareil développé ressemblera à un étui pour iPhone 6 avec un écran monochrome et une batterie externe. Mais en réalité, c'est un appareil assez avancé - quelque chose comme un «oscilloscope compact», qui est directement connecté à la carte électronique via les contacts près du connecteur de la carte SIM. En se connectant à la carte, l'appareil reconnaît les signaux des antennes intégrées du bus utilisées par les émetteurs-récepteurs GSM (2G / 3G / 4G), GPS, WiFi, Bluetooth et NFC. Les moddeurs chinois, qui ont des diagrammes et de la documentation pour l'iPhone 6, ont aidé à désosser l'iPhone 6 et à définir les signaux pour ces interfaces.Les bus FE1 et FE2 de l'iPhone 6 fonctionnent à une fréquence de 20 MHz sous une tension de 1,8 V. Ces bus sont principalement utilisés pour la configuration. émetteurs radio téléphone.

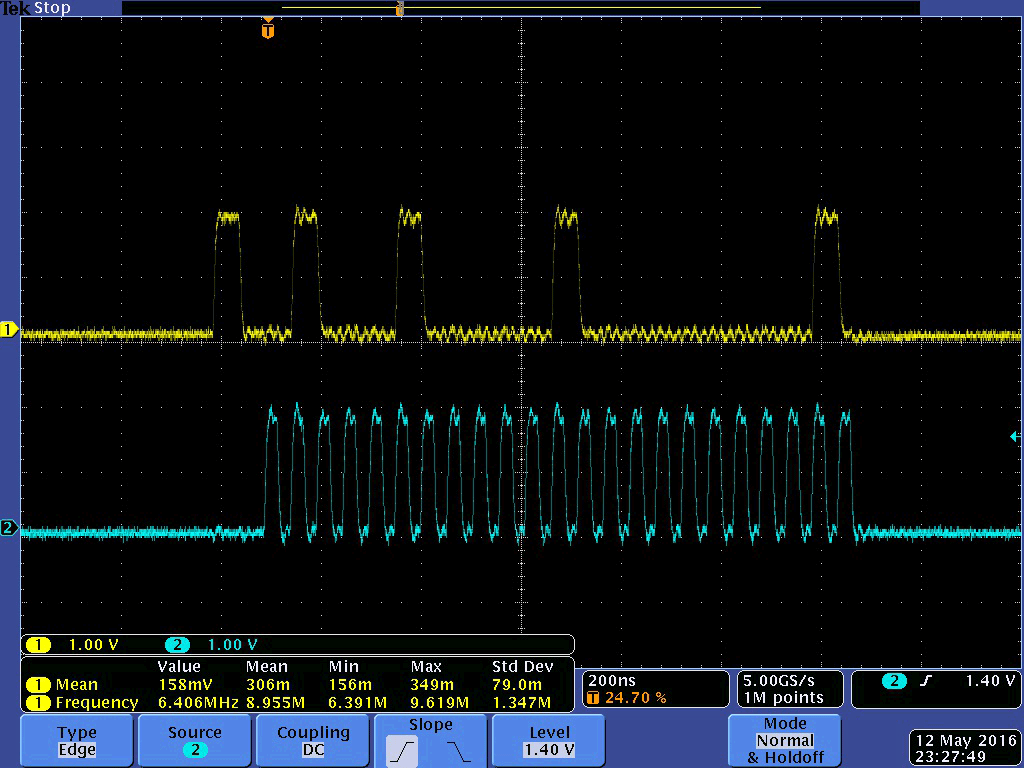

Connectez-vous aux broches du bus FE1 et FE2 sur l'iPhone 6 à l'arrière de la carte de circuit imprimé. Pour l'expérience, le blindage RF a été retiré et les points de connexion ont été nettoyés mécaniquement du masque de soudure.Le dispositif d'introspection est équipé d'un indicateur qui avertit instantanément le propriétaire lorsqu'un signal est reçu ou transmis depuis un téléphone mobile. Nous pouvons dire qu'il s'agit d'une version beaucoup plus avancée de l'autocollant EMF standard pour le téléphone, qui brille sous l'influence d'un champ électromagnétique (à partir de 10 cents dans les magasins chinois). Une telle garantie pour vous assurer que le téléphone ne transmet aucun signal même si le «Mode avion» est activé.L'appareil développé ressemblera à un étui pour iPhone 6 avec un écran monochrome et une batterie externe. Mais en réalité, c'est un appareil assez avancé - quelque chose comme un «oscilloscope compact», qui est directement connecté à la carte électronique via les contacts près du connecteur de la carte SIM. En se connectant à la carte, l'appareil reconnaît les signaux des antennes intégrées du bus utilisées par les émetteurs-récepteurs GSM (2G / 3G / 4G), GPS, WiFi, Bluetooth et NFC. Les moddeurs chinois, qui ont des diagrammes et de la documentation pour l'iPhone 6, ont aidé à désosser l'iPhone 6 et à définir les signaux pour ces interfaces.Les bus FE1 et FE2 de l'iPhone 6 fonctionnent à une fréquence de 20 MHz sous une tension de 1,8 V. Ces bus sont principalement utilisés pour la configuration. émetteurs radio téléphone. Exemple de trafic sur le bus FE1

Exemple de trafic sur le bus FE1 Wifi UART, Tek MDO4014B

Wifi UART, Tek MDO4014B, iPhone 6

Recevant du trafic réel du bus, l'appareil émet un signal si le téléphone a commencé un transfert de données non autorisé.Edward Snowden estime que l'appareil est principalement destiné aux journalistes. En effet, dans les pays autoritaires, ce sont les journalistes qui sont la cible principale des services spéciaux qui installent des exploits sur leurs téléphones portables.Andrew Huang dit qu'en principe, vous pouvez configurer l'appareil même pour éteindre automatiquement le téléphone si un signal non autorisé est détecté."Notre approche est la suivante: un adversaire au niveau de l'État est très puissant, nous supposons donc que le téléphone est compromis de quelque façon [au niveau du logiciel]", a déclaré Bunny. «Par conséquent, nous examinons des signaux matériels extrêmement difficiles à simuler.»Andrew Huang a ajouté qu'une telle méthode est plus fiable qu'une cage de Faraday, qui peut toujours transmettre un signal radio. Et cela vaut mieux que d'éteindre le smartphone avec le bouton, car un malware a déjà été créé qui reconnaît la pression sur le bouton et montre une animation, comme si le téléphone était éteint (puis allumé). En 2014, Snowden a déclaré que la NSA avait utilisé de tels signets. Nous pouvons supposer que les services spéciaux russes ont un logiciel similaire.De nos jours, de tels dispositifs de protection pour téléphones sont nécessaires non seulement aux journalistes, mais aussi à tous les autres citoyens, qui peuvent devenir tout à fait de manière inattendue des objets de surveillance et de poursuites illégales, ce qui s'est déjà produit à de nombreuses reprises.Depuis 2013, Edward Snowden lui-même a refusé d'utiliser des smartphones et tout autre gadget avec communication sans fil, de sorte que les services de renseignement américains ne pouvaient pas calculer sa position réelle en Russie. Apparemment, le plan a fonctionné: jusqu'à présent, rien ne prouve que les coordonnées de Snowden soient connues de quelqu'un d'autre, à l'exception de ses conservateurs russes, d'un avocat et d'une fille.Snowden souligne qu'un oscilloscope compact avec blocage automatique des signaux radioélectriques étrangers provenant d'un smartphone n'est pas une panacée, mais c'est une façon d'augmenter considérablement la complexité et le coût du suivi d'un ennemi. En augmentant le coût de la surveillance, nous pouvons forcer l'ennemi à l'abandonner. Dans la plupart des cas, les services spéciaux décideront que l'installation ne vaut pas l'effort important requis pour contourner la protection matérielle. Maintenant, l'écoute électronique de masse de la population n'est possible que parce qu'elle est bon marché et abordable. L'utilisation de chiffreurs et de bloqueurs de signaux matériels fera une différence - en conséquence, les services de sécurité eux-mêmes peuvent mettre fin à leurs pratiques illégales, explique Snowden.Jusqu'à présent, le projet d'oscilloscope compact Snowden-Bunny est au stade de la conception. Documentation technique publiéeavec une description détaillée de la technologie. Les auteurs espèrent faire un prototype l'année prochaine et commander un lot de tels appareils quelque part dans une usine chinoise, qui accepte de petites commandes en gros pour la production selon les dispositions originales. Le hacker Bunny a déjà de l'expérience dans la fabrication de circuits électroniques en Chine, qu'il a développé de manière indépendante.Un gadget fini pourrait ressembler à ceci.

Recevant du trafic réel du bus, l'appareil émet un signal si le téléphone a commencé un transfert de données non autorisé.Edward Snowden estime que l'appareil est principalement destiné aux journalistes. En effet, dans les pays autoritaires, ce sont les journalistes qui sont la cible principale des services spéciaux qui installent des exploits sur leurs téléphones portables.Andrew Huang dit qu'en principe, vous pouvez configurer l'appareil même pour éteindre automatiquement le téléphone si un signal non autorisé est détecté."Notre approche est la suivante: un adversaire au niveau de l'État est très puissant, nous supposons donc que le téléphone est compromis de quelque façon [au niveau du logiciel]", a déclaré Bunny. «Par conséquent, nous examinons des signaux matériels extrêmement difficiles à simuler.»Andrew Huang a ajouté qu'une telle méthode est plus fiable qu'une cage de Faraday, qui peut toujours transmettre un signal radio. Et cela vaut mieux que d'éteindre le smartphone avec le bouton, car un malware a déjà été créé qui reconnaît la pression sur le bouton et montre une animation, comme si le téléphone était éteint (puis allumé). En 2014, Snowden a déclaré que la NSA avait utilisé de tels signets. Nous pouvons supposer que les services spéciaux russes ont un logiciel similaire.De nos jours, de tels dispositifs de protection pour téléphones sont nécessaires non seulement aux journalistes, mais aussi à tous les autres citoyens, qui peuvent devenir tout à fait de manière inattendue des objets de surveillance et de poursuites illégales, ce qui s'est déjà produit à de nombreuses reprises.Depuis 2013, Edward Snowden lui-même a refusé d'utiliser des smartphones et tout autre gadget avec communication sans fil, de sorte que les services de renseignement américains ne pouvaient pas calculer sa position réelle en Russie. Apparemment, le plan a fonctionné: jusqu'à présent, rien ne prouve que les coordonnées de Snowden soient connues de quelqu'un d'autre, à l'exception de ses conservateurs russes, d'un avocat et d'une fille.Snowden souligne qu'un oscilloscope compact avec blocage automatique des signaux radioélectriques étrangers provenant d'un smartphone n'est pas une panacée, mais c'est une façon d'augmenter considérablement la complexité et le coût du suivi d'un ennemi. En augmentant le coût de la surveillance, nous pouvons forcer l'ennemi à l'abandonner. Dans la plupart des cas, les services spéciaux décideront que l'installation ne vaut pas l'effort important requis pour contourner la protection matérielle. Maintenant, l'écoute électronique de masse de la population n'est possible que parce qu'elle est bon marché et abordable. L'utilisation de chiffreurs et de bloqueurs de signaux matériels fera une différence - en conséquence, les services de sécurité eux-mêmes peuvent mettre fin à leurs pratiques illégales, explique Snowden.Jusqu'à présent, le projet d'oscilloscope compact Snowden-Bunny est au stade de la conception. Documentation technique publiéeavec une description détaillée de la technologie. Les auteurs espèrent faire un prototype l'année prochaine et commander un lot de tels appareils quelque part dans une usine chinoise, qui accepte de petites commandes en gros pour la production selon les dispositions originales. Le hacker Bunny a déjà de l'expérience dans la fabrication de circuits électroniques en Chine, qu'il a développé de manière indépendante.Un gadget fini pourrait ressembler à ceci. Andrew Huang a ajouté que la conception matérielle de l'appareil et le code source du firmware, bien sûr, seront publiés dans le domaine public.Bunny vit maintenant à Singapour, mais visite mensuellement Shenzhen pour rencontrer des fabricants. Il dit que ses collègues chinois ont suffisamment d'expérience pour produire de tels appareils électroniques, car le marché de la réparation et de la modification d'iPhone y est très développé. De plus, si un gros client (par exemple, un grand journal) commande un lot de ces étuis pour protéger les téléphones de ses employés, alors Bunny est prêt à organiser la production d'un tel lot. «Un amateur de bricolage américain ordinaire pensera que c'est complètement fou. Un Chinois ordinaire qui modifie l'iPhone en Chine va regarder cela et dire qu'il n'y a pas de problème », a ajouté Andrew Huang.Snowden et Bunny ne se sont jamais rencontrés en personne, mais Edward Snowden a parlé positivement de son collègue: "C'est l'un des chercheurs en matériel informatique que je respecte le plus au monde", a-t-il déclaré et ajouté qu'il a commencé à correspondre avec lui via une chaîne cryptée dans le messager de Signal sur fin 2015. L'idée de développer un tel appareil appartient à Snowden, et Bunny, avec ses expériences de piratage et de modding, a aidé à le mettre en pratique.Huang a essayé de créer le circuit le plus simple de l'appareil, qui répond en même temps aux normes paranoïaques de Snowden.Le hacker admet timidement: «Sans la participation de Snowden, ce serait un appareil plutôt prosaïque. Ma solution est simple. Mais cela aidera un groupe important de personnes. »

Andrew Huang a ajouté que la conception matérielle de l'appareil et le code source du firmware, bien sûr, seront publiés dans le domaine public.Bunny vit maintenant à Singapour, mais visite mensuellement Shenzhen pour rencontrer des fabricants. Il dit que ses collègues chinois ont suffisamment d'expérience pour produire de tels appareils électroniques, car le marché de la réparation et de la modification d'iPhone y est très développé. De plus, si un gros client (par exemple, un grand journal) commande un lot de ces étuis pour protéger les téléphones de ses employés, alors Bunny est prêt à organiser la production d'un tel lot. «Un amateur de bricolage américain ordinaire pensera que c'est complètement fou. Un Chinois ordinaire qui modifie l'iPhone en Chine va regarder cela et dire qu'il n'y a pas de problème », a ajouté Andrew Huang.Snowden et Bunny ne se sont jamais rencontrés en personne, mais Edward Snowden a parlé positivement de son collègue: "C'est l'un des chercheurs en matériel informatique que je respecte le plus au monde", a-t-il déclaré et ajouté qu'il a commencé à correspondre avec lui via une chaîne cryptée dans le messager de Signal sur fin 2015. L'idée de développer un tel appareil appartient à Snowden, et Bunny, avec ses expériences de piratage et de modding, a aidé à le mettre en pratique.Huang a essayé de créer le circuit le plus simple de l'appareil, qui répond en même temps aux normes paranoïaques de Snowden.Le hacker admet timidement: «Sans la participation de Snowden, ce serait un appareil plutôt prosaïque. Ma solution est simple. Mais cela aidera un groupe important de personnes. »