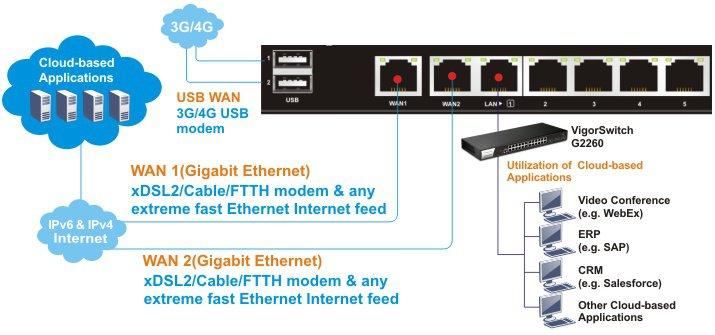

Dans la première partie de l'examen de la série de routeurs Draytek 2925n, nous avons examiné en détail la position du dispositif sur le marché, le schéma d'utilisation du routeur, ses fonctions clés et des exemples de leur utilisation, pris connaissance des spécifications techniques détaillées, examiné la configuration et l'apparence du routeur, examiné en détail les fonctions des indicateurs et des interfaces appareils.Les résultats démontrent sans équivoque les vastes capacités du routeur dans un compartiment «gigabit», qui peuvent être nécessaires à une entreprise de niveau SMB et SMB + ou à une petite succursale d'une grande entreprise qui a «dépassé» la vitesse de connexion réseau maximale de 100 Mbps et a besoin de centaines de mégabits dans le réseau local et Les interfaces WAN de votre FAI. Par conséquent, l'appareil a un grand potentiel d'utilisation dans les réseaux d'entreprise gourmands en ressources. Les tests de charge, dont vous pouvez trouver les résultats dans la première partie de la revue, ont montré de bons résultats. La première partie de la revue est disponible sur ce lien.Dans cette partie de l'examen, nous examinerons de plus près l'interface Web de l'appareil, nous familiariserons avec ses caractéristiques et un exemple de configuration de fonctions et d'interfaces telles que WAN et LAN, équilibrage de charge, réseau sans fil, VPN (PPTP, IPSec et SSL), pare-feu, NAT, spécial. Configuration automatique et gestion centralisée des points d'accès - Gestion centrale des AP et connexions VPN sur les routeurs distants - Gestion centrale des VPN, gestion de la bande passante, la fonction de création d'un cluster à haute disponibilité à partir de plusieurs routeurs, ainsi que USB, diagnostics et mon itération du routeur.Voici un schéma de connexion général du routeur. Fig. 0

Fig. 0 Fig. 0-1J'attire l'attention sur le fait que tous les ports Ethernet, WAN et LAN sont tous «gigabits».Par défaut, le routeur comprend un réseau sans fil ouvert avec le nom Draytek et un serveur DHCP, vous pouvez vous y connecter ou utiliser l'un des ports LAN.Après vous être connecté au routeur à partir d'un PC et avoir réussi à obtenir une adresse IP du réseau 192.168.1.0/24, ouvrez son interface Web; pour cela, dans le navigateur Web, tapez IP LAN par défaut 192.168.1.1, Nom d'utilisateur: admin, mot de passe: admin. Je recommande de changer immédiatement le mot de passe en un mot de passe plus sécurisé.

Fig. 0-1J'attire l'attention sur le fait que tous les ports Ethernet, WAN et LAN sont tous «gigabits».Par défaut, le routeur comprend un réseau sans fil ouvert avec le nom Draytek et un serveur DHCP, vous pouvez vous y connecter ou utiliser l'un des ports LAN.Après vous être connecté au routeur à partir d'un PC et avoir réussi à obtenir une adresse IP du réseau 192.168.1.0/24, ouvrez son interface Web; pour cela, dans le navigateur Web, tapez IP LAN par défaut 192.168.1.1, Nom d'utilisateur: admin, mot de passe: admin. Je recommande de changer immédiatement le mot de passe en un mot de passe plus sécurisé. Fig. 1Nous arrivons au menu «État en ligne», où les informations de base sur l'appareil sont affichées

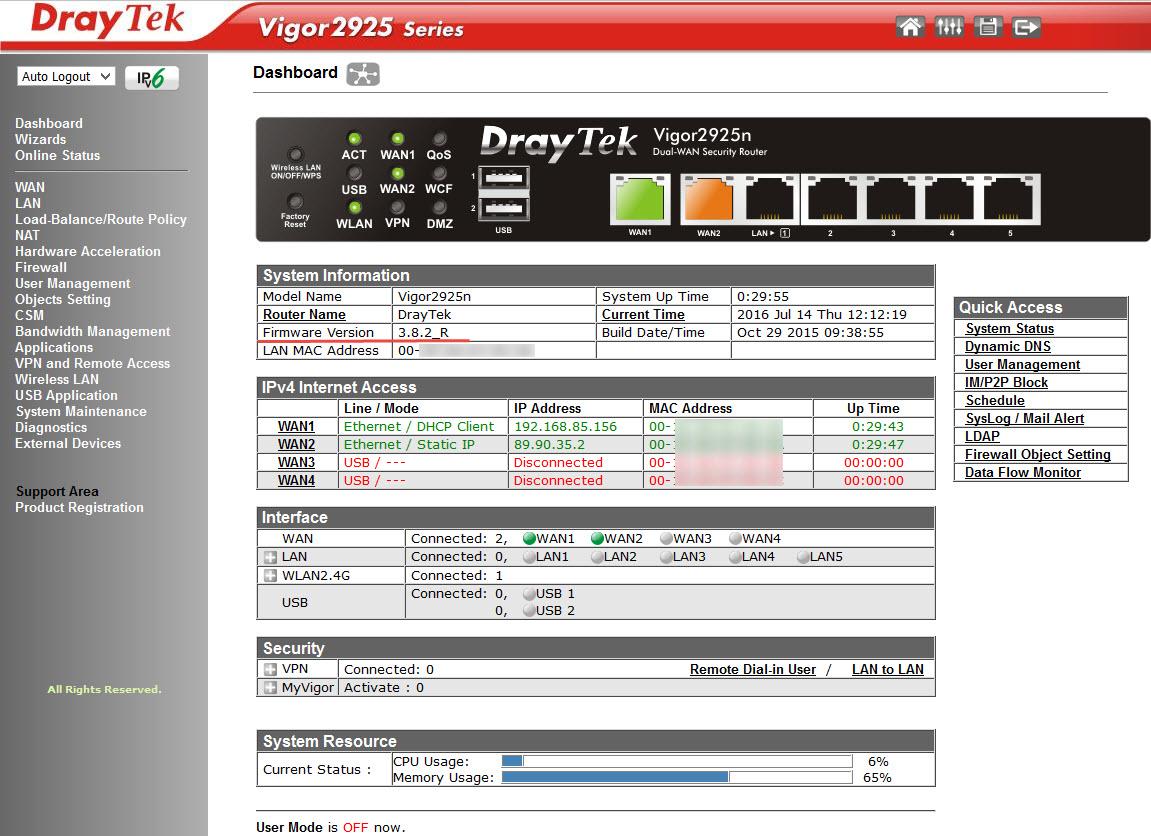

Fig. 1Nous arrivons au menu «État en ligne», où les informations de base sur l'appareil sont affichées . 2L'image ci-dessous montre le menu Dashboard, qui montre clairement le schéma de connexion du routeur aux réseaux WAN, LAN et WLAN sans fil. Simple et clair

. 2L'image ci-dessous montre le menu Dashboard, qui montre clairement le schéma de connexion du routeur aux réseaux WAN, LAN et WLAN sans fil. Simple et clair Fig. 2-1J'attire l'attention sur le fait que la version du firmware 3.7.8.2_R est préinstallée sur les routeurs livrés en Russie, ce firmware diffère de l'habituel en ce qu'il manque de cryptage à l'exception du protocole PPTP, il ressemble à ceci:

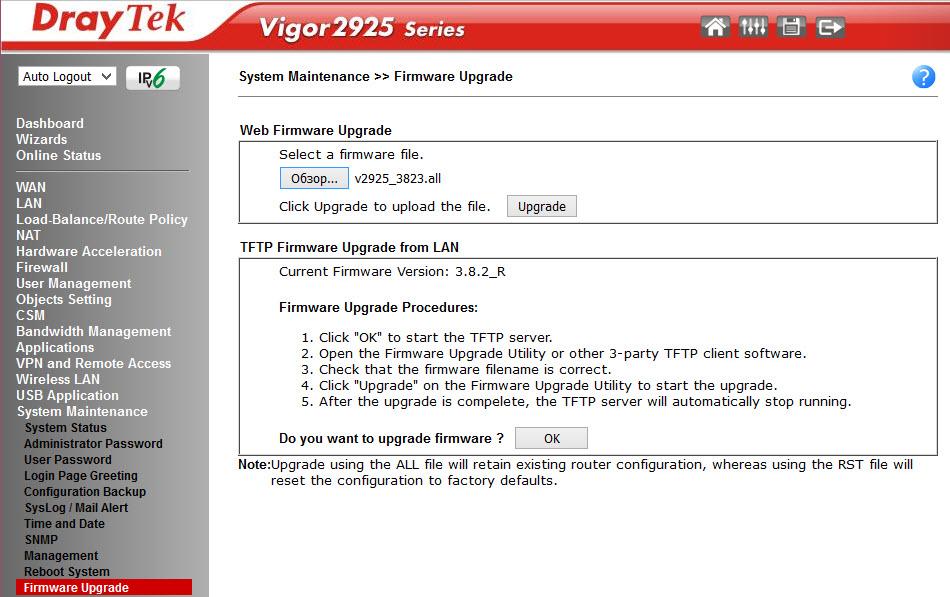

Fig. 2-1J'attire l'attention sur le fait que la version du firmware 3.7.8.2_R est préinstallée sur les routeurs livrés en Russie, ce firmware diffère de l'habituel en ce qu'il manque de cryptage à l'exception du protocole PPTP, il ressemble à ceci: Fig. 3Si cela ne suffit pas, vous pouvez installer le firmware complet en le téléchargeant depuis le site Web Draytek.com dans la section Supports -> Téléchargements -> Firmware - Vigor2925 Series .J'ai sélectionné le dernier 3.8.2.3 et l'ai téléchargé, puis décompressez-le, ouvrez Maintenance du système >> Mise à niveau du micrologiciel dans l'interface Web du routeuret sélectionnez le fichier v2925_3823.all, puis cliquez sur « Mettre à niveau» .

Fig. 3Si cela ne suffit pas, vous pouvez installer le firmware complet en le téléchargeant depuis le site Web Draytek.com dans la section Supports -> Téléchargements -> Firmware - Vigor2925 Series .J'ai sélectionné le dernier 3.8.2.3 et l'ai téléchargé, puis décompressez-le, ouvrez Maintenance du système >> Mise à niveau du micrologiciel dans l'interface Web du routeuret sélectionnez le fichier v2925_3823.all, puis cliquez sur « Mettre à niveau» . Fig. 4Après une mise à jour réussie, redémarrez le routeur et obtenez le dernier firmware sans aucune restriction.Pour plus de clarté, ce qui suit est une image du schéma de réseau du routeur Draytek 2925n, sur l'exemple duquel nous considérerons son interface Web, ainsi que quelques exemples de paramètres de fonction.

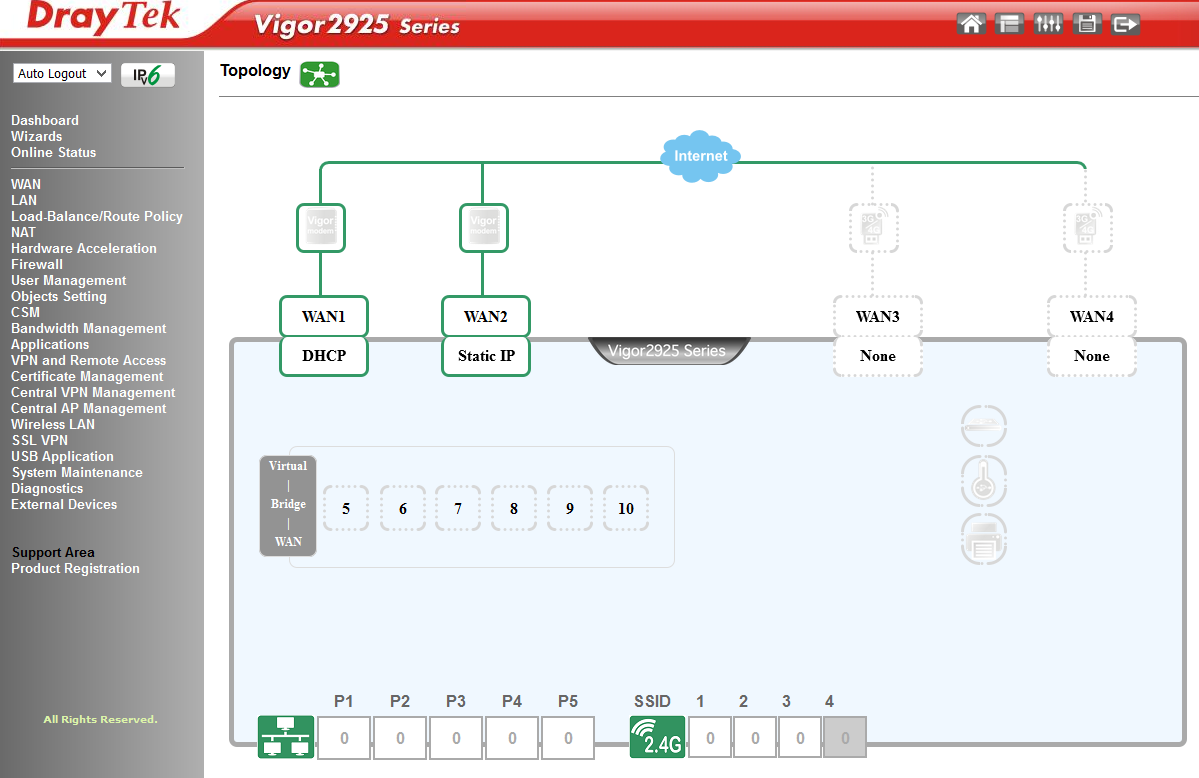

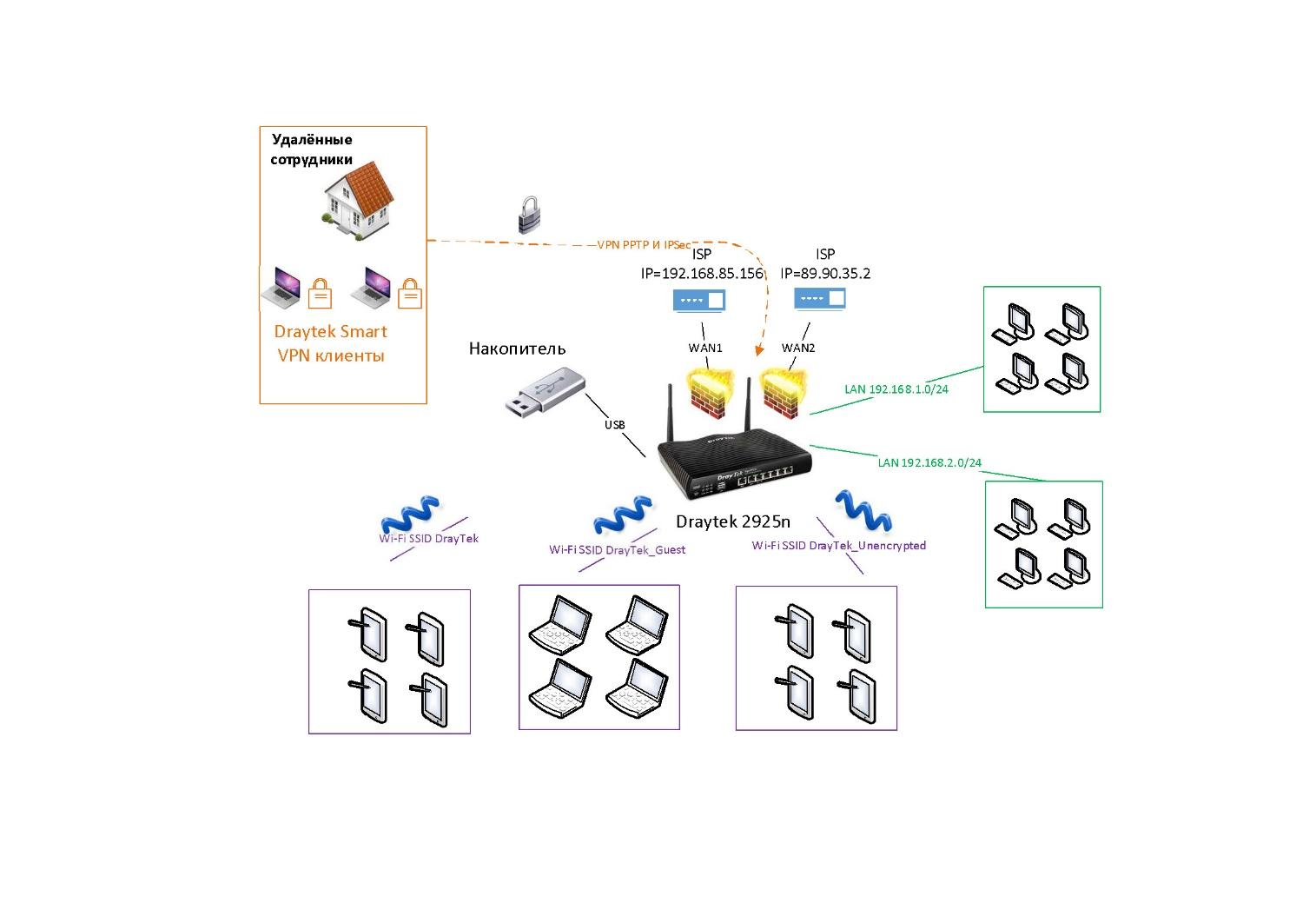

Fig. 4Après une mise à jour réussie, redémarrez le routeur et obtenez le dernier firmware sans aucune restriction.Pour plus de clarté, ce qui suit est une image du schéma de réseau du routeur Draytek 2925n, sur l'exemple duquel nous considérerons son interface Web, ainsi que quelques exemples de paramètres de fonction. Fig. 4-1Pour se connecter à Internet, nous utilisons deux interfaces WAN avec plusieurs règles de routage, en cas d'accident sur le premier canal, le trafic passera automatiquement par la sauvegarde.Nous utilisons deux sous-réseaux: LAN0 = 192.168.1.0 / 24 et LAN1 = 192.168.2.0 / 24. Et trois réseaux sans fil avec SSID: DrayTek, DrayTek_Guest et DrayTek_Unencrypted. Ils sont combinés via des paramètres VLAN avec des réseaux sans fil. Les clients distants peuvent se connecter via VPN à l'aide du client Smart VPN et des protocoles PPTP et IPSec. Pour l'application SmartMonitor, la mise en miroir à partir des ports LAN est activée.En général, quel que soit le modèle du routeur Draytek, la structure du menu a une organisation similaire, vous ne pouvez pas trouver de fonctions, ou en découvrir plus que dans un autre modèle ou version de firmware, mais la structure reste inchangée. À gauche se trouve un bloc d'éléments de menu global structuré par des sous-systèmes de routeur: assistants, interfaces WAN et LAN, puis un bloc de paramètres de pare-feu (pare-feu, paramètres d'objets, CSM) et la gestion des utilisateurs (gestion des utilisateurs), puis un bloc de paramètres applications spéciales de routeur (Applications). Ensuite, deux éléments de menu responsables de la gestion centralisée des points sans fil Draytek - Central AP Management et de la gestion centralisée des VPN sur les routeurs Draytek - Central VPN Management. Vient ensuite le bloc des paramètres VPN,derrière, il y a un menu pour configurer un réseau sans fil (LAN sans fil), un menu séparé pour configurer un port USB (Application USB), et enfin un menu de fonctions de service (Maintenance du système) et un menu de diagnostic du routeur (Diagnostics).Tous les éléments sont structurés simplement et logiquement, conformément aux fonctions du réseau, sans logique spécifique et déroutante.Chaque élément de menu global comprend un ou plusieurs sous-éléments. Considérez les éléments du menu principal, car le routeur a une configuration qui correspond au schéma de réseau présenté ci-dessus, lorsque vous examinerez les nouveaux éléments de menu, il deviendra clair comment certaines fonctions réseau sont configurées.

Fig. 4-1Pour se connecter à Internet, nous utilisons deux interfaces WAN avec plusieurs règles de routage, en cas d'accident sur le premier canal, le trafic passera automatiquement par la sauvegarde.Nous utilisons deux sous-réseaux: LAN0 = 192.168.1.0 / 24 et LAN1 = 192.168.2.0 / 24. Et trois réseaux sans fil avec SSID: DrayTek, DrayTek_Guest et DrayTek_Unencrypted. Ils sont combinés via des paramètres VLAN avec des réseaux sans fil. Les clients distants peuvent se connecter via VPN à l'aide du client Smart VPN et des protocoles PPTP et IPSec. Pour l'application SmartMonitor, la mise en miroir à partir des ports LAN est activée.En général, quel que soit le modèle du routeur Draytek, la structure du menu a une organisation similaire, vous ne pouvez pas trouver de fonctions, ou en découvrir plus que dans un autre modèle ou version de firmware, mais la structure reste inchangée. À gauche se trouve un bloc d'éléments de menu global structuré par des sous-systèmes de routeur: assistants, interfaces WAN et LAN, puis un bloc de paramètres de pare-feu (pare-feu, paramètres d'objets, CSM) et la gestion des utilisateurs (gestion des utilisateurs), puis un bloc de paramètres applications spéciales de routeur (Applications). Ensuite, deux éléments de menu responsables de la gestion centralisée des points sans fil Draytek - Central AP Management et de la gestion centralisée des VPN sur les routeurs Draytek - Central VPN Management. Vient ensuite le bloc des paramètres VPN,derrière, il y a un menu pour configurer un réseau sans fil (LAN sans fil), un menu séparé pour configurer un port USB (Application USB), et enfin un menu de fonctions de service (Maintenance du système) et un menu de diagnostic du routeur (Diagnostics).Tous les éléments sont structurés simplement et logiquement, conformément aux fonctions du réseau, sans logique spécifique et déroutante.Chaque élément de menu global comprend un ou plusieurs sous-éléments. Considérez les éléments du menu principal, car le routeur a une configuration qui correspond au schéma de réseau présenté ci-dessus, lorsque vous examinerez les nouveaux éléments de menu, il deviendra clair comment certaines fonctions réseau sont configurées.Menu des assistants

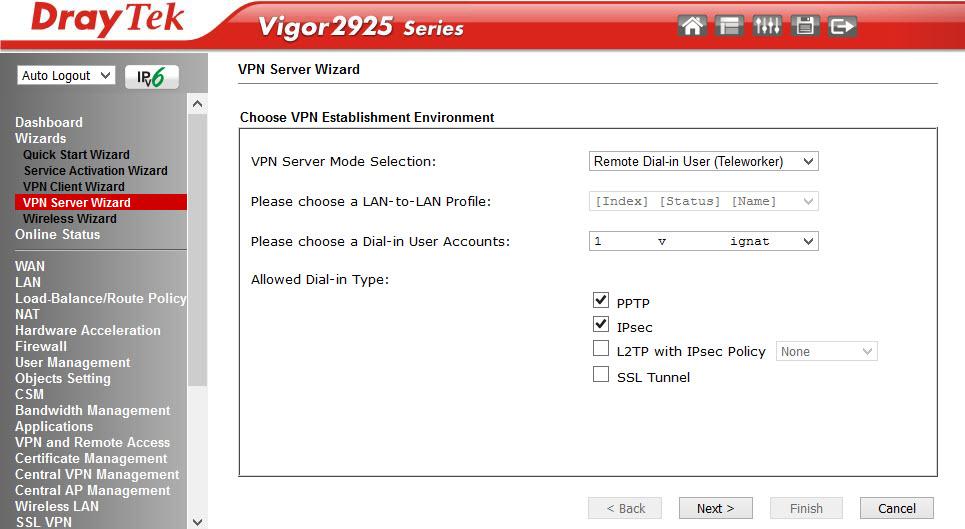

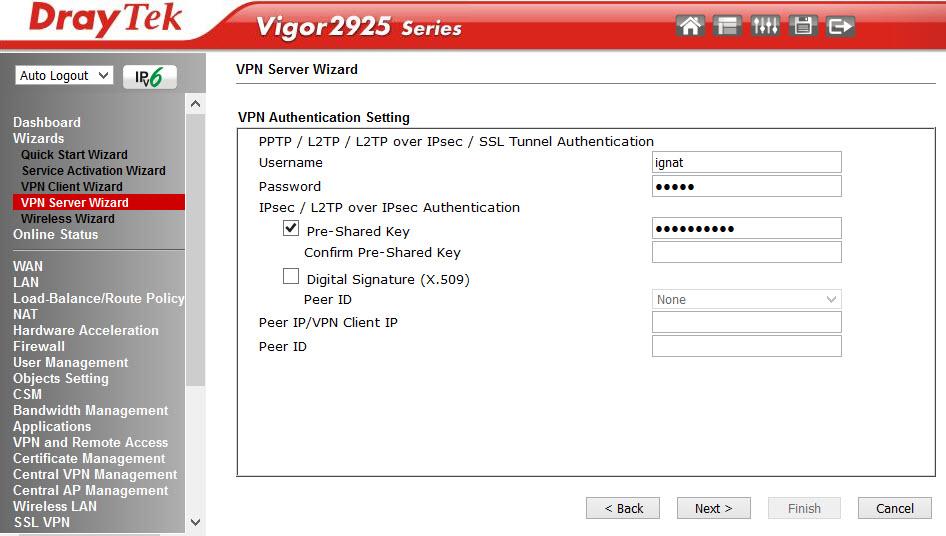

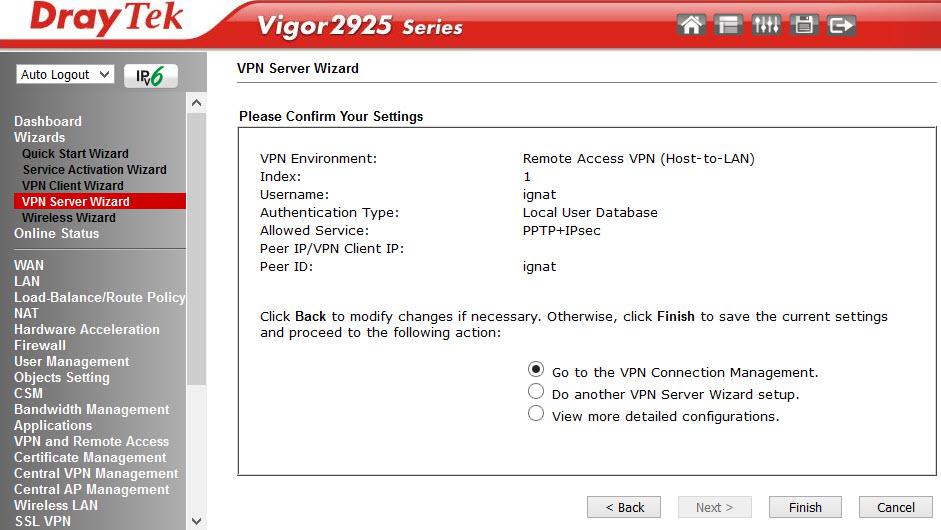

Voici les assistants de configuration qui vous permettent de configurer les fonctions de base du routeur en quelques clics. Ils sont une chaîne de plusieurs boîtes de dialogue, la dernière fenêtre affiche une liste de tous les réglages effectués et le bouton «Terminer» pour leur application. Il m'a semblé que les données de l'assistant sont destinées aux administrateurs complètement paresseux, car sans eux, la configuration des fonctions de base sur le routeur n'est pas difficile.Assistant de démarrage rapide - est utilisé pour configurer rapidement la connexion des interfaces WAN 1-3.Assistant d'activation de service - active le filtre thématique intelligent des sites Web Content Filter .L' Assistant Client VPN et l'Assistant Serveur VPN suivantsJe l'ai trouvé intéressant, avec l'aide d'eux, il est facile de configurer le VPN en modes utilisateur LAN-to-LAN et distant, d'activer le service et d'enregistrer les utilisateurs. Ci-dessous, un exemple de 3 étapes pour ajouter et activer un utilisateur VPN.Nous avons choisi PPTP, puis nous devons configurer du côté client, nous utiliserons le client Draytek Smart VPN. Retour aux paramètres VPN dans le menu VPN et accès à distance . Fig. 5

Fig. 5 Fig. 6

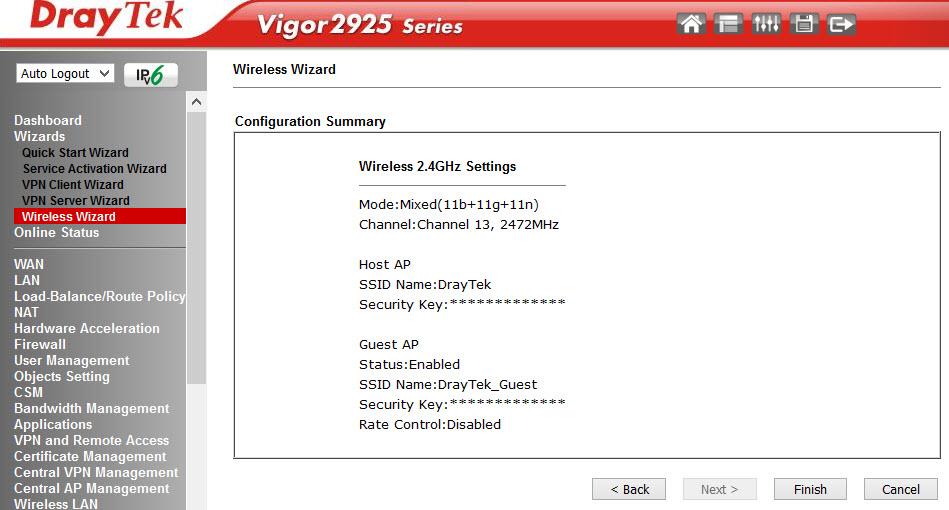

Fig. 6 Fig. 7L' assistant sans fil sert à la configuration initiale d'un réseau sans fil. Vous trouverez ci-dessous la dernière fenêtre à la fin de l'assistant.

Fig. 7L' assistant sans fil sert à la configuration initiale d'un réseau sans fil. Vous trouverez ci-dessous la dernière fenêtre à la fin de l'assistant. Fig. 8En quelques clics, le réseau sans fil est configuré.

Fig. 8En quelques clics, le réseau sans fil est configuré.Menu d'état en ligne

L'élément de menu suivant contient deux sous-éléments: la première connexion physique - affiche l'état physique des interfaces LAN, WAN 1-3 et des indicateurs de niveau de liaison, la même chose, mais uniquement pour les interfaces virtuelles peut être vu dans le menu Virtual WAN . Fig. 9Pour plus d'informations sur l'état du système, voir Maintenance du système -> État du système .

Fig. 9Pour plus d'informations sur l'état du système, voir Maintenance du système -> État du système .Menu WAN

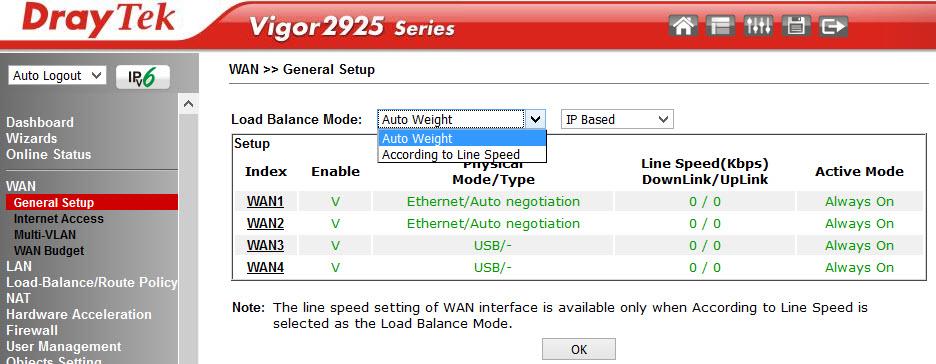

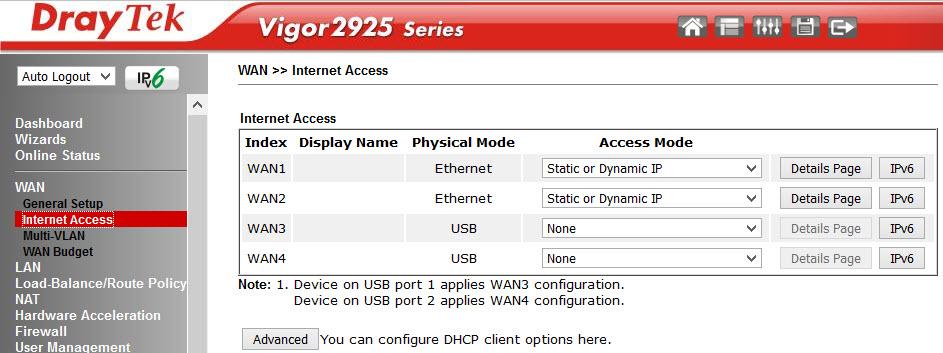

Dans ce menu, tous les paramètres liés à la connexion du routeur aux fournisseurs Internet sont effectués. Dans notre exemple, WAN 1 et 2 sont actifs: Fig. 10-1Le paramètre du mode d'équilibrage de charge est disponible lorsque deux ou trois interfaces WAN sont utilisées simultanément. Nous utilisons le mode de pesée automatique, dans ce mode, le routeur distribue automatiquement la charge. L'interface WAN 3 peut être utilisée lors de la connexion d'un modem 3 / 4G.Ci-dessous est une configuration détaillée de l'interface WAN 2, nous utilisons le mode d'équilibrage de charge.

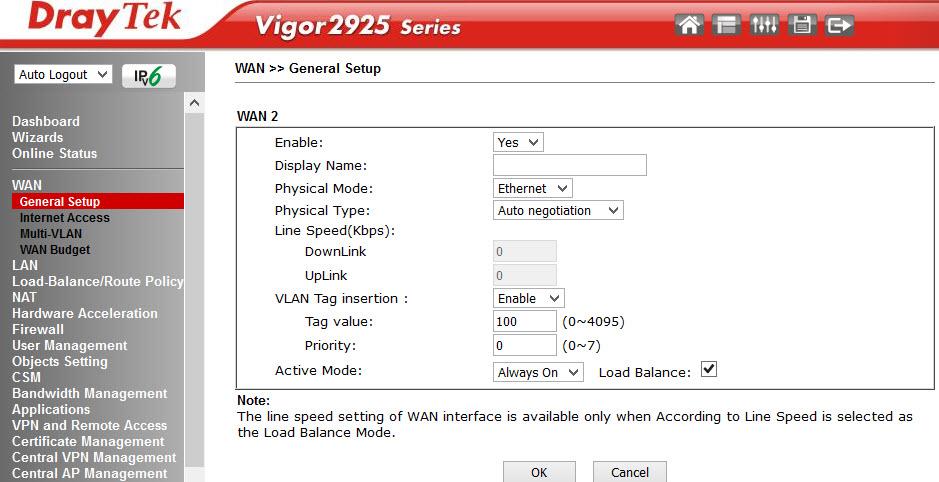

Fig. 10-1Le paramètre du mode d'équilibrage de charge est disponible lorsque deux ou trois interfaces WAN sont utilisées simultanément. Nous utilisons le mode de pesée automatique, dans ce mode, le routeur distribue automatiquement la charge. L'interface WAN 3 peut être utilisée lors de la connexion d'un modem 3 / 4G.Ci-dessous est une configuration détaillée de l'interface WAN 2, nous utilisons le mode d'équilibrage de charge. Fig. 10-2Les interfaces sont configurées directement dans le sous-menu Accès Internet .

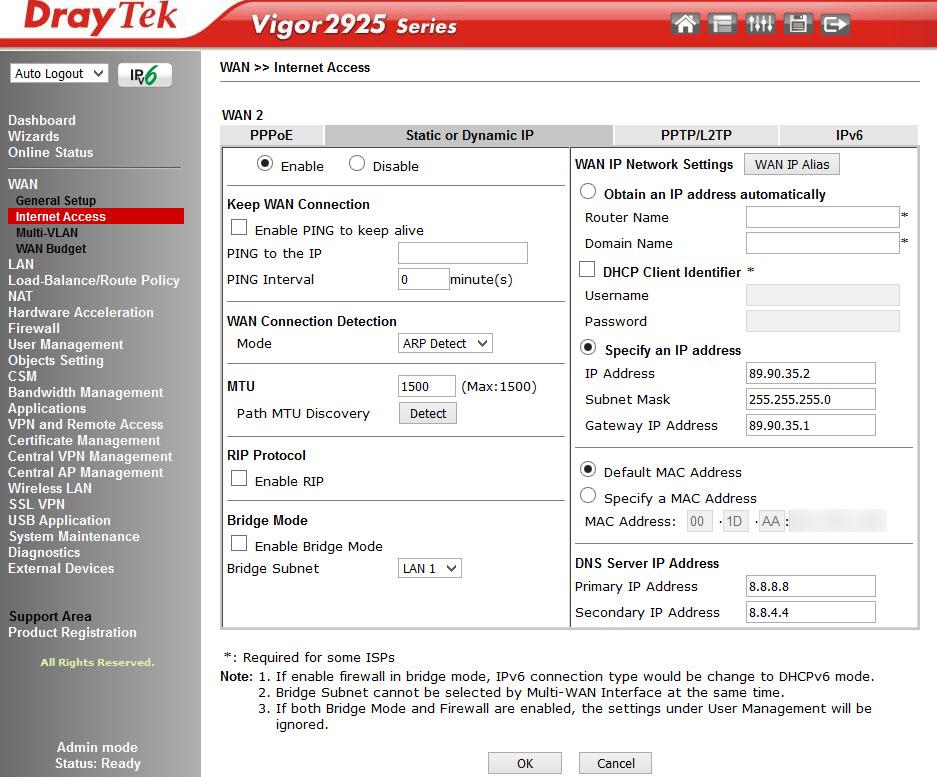

Fig. 10-2Les interfaces sont configurées directement dans le sous-menu Accès Internet . Fig. 10-3Aller à la Detalils page WAN 2, voici les paramètres du mode de connexion, nous utilisons une IP statique, un client DHCP fonctionne sur la première interface. En plus des méthodes que nous avons utilisées, vous pouvez vous connecter à Internet en utilisant les protocoles PPTP / L2TP ou PPPoE, ainsi que IPv6.

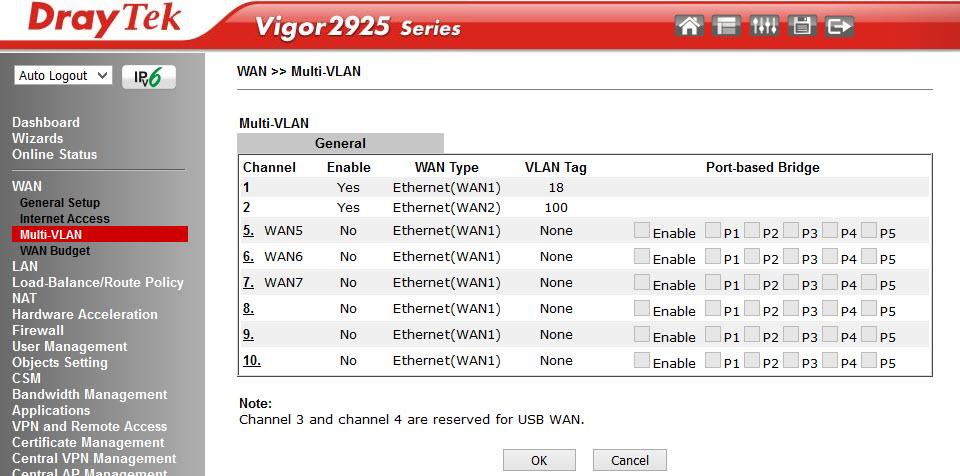

Fig. 10-3Aller à la Detalils page WAN 2, voici les paramètres du mode de connexion, nous utilisons une IP statique, un client DHCP fonctionne sur la première interface. En plus des méthodes que nous avons utilisées, vous pouvez vous connecter à Internet en utilisant les protocoles PPTP / L2TP ou PPPoE, ainsi que IPv6. Fig. 11Sous-menu de multi-VLAN permet à l'administrateur de créer des profils pour spécifique WAN 1-2 interface physique et créer un pont sur l'interface de réseau local LAN pour un débit maximal.

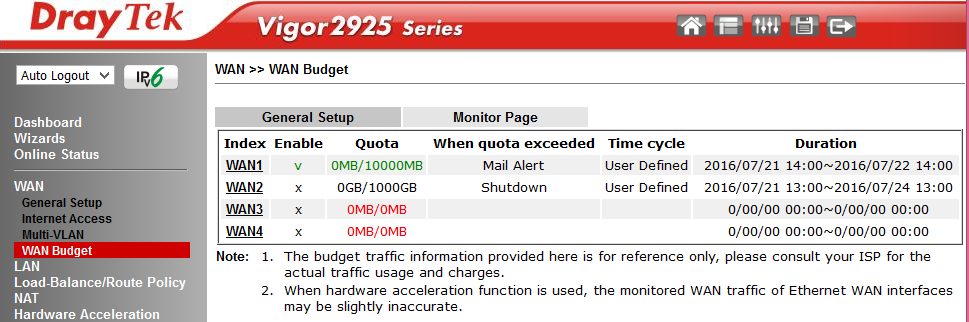

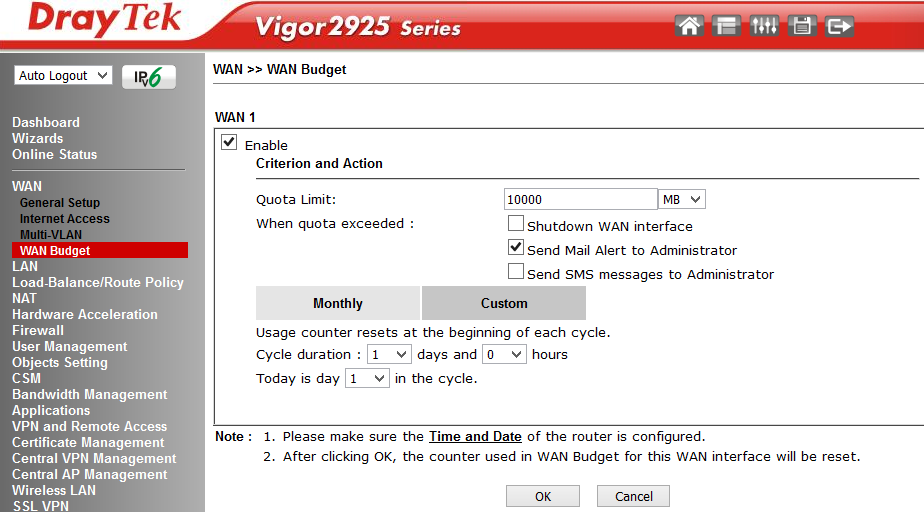

Fig. 11Sous-menu de multi-VLAN permet à l'administrateur de créer des profils pour spécifique WAN 1-2 interface physique et créer un pont sur l'interface de réseau local LAN pour un débit maximal. Fig. 12Autrement dit, sur la base de l'interface physique du WAN 1-2, nous créons un WAN virtuel supplémentaire 5-7 dans le VLAN spécifié par nous et le «pontons» avec les ports LAN nécessaires 1-3 (le 4ème port peut fonctionner uniquement en mode NAT), facultativement, nous pouvons affecter interface WAN virtuelle 5-7 adresse IP manuellement ou réception via DHCP, c'est-à-dire, faites-la L3. Par exemple, nous pouvons transférer le trafic IPTV du WAN vers le LAN.Sous - menu multi-VLANresponsable de la budgétisation ou de la limitation du trafic via les interfaces WAN. Le budget de trafic est alloué pour un certain intervalle de temps, qui est déterminé par l'administrateur. Une fois l'intervalle écoulé, le compteur de trafic consommé est remis à zéro et réactivé. L'administrateur indique l'action qui se produira si le budget de trafic est dépensé avant l'expiration de l'intervalle de temps, il peut s'agir de: désactiver l'interface, envoyer une notification par e-mail ou par SMS.Vous trouverez ci-dessous les images de la liste des interfaces et des paramètres détaillés, en utilisant l'exemple de l'interface WAN1

Fig. 12Autrement dit, sur la base de l'interface physique du WAN 1-2, nous créons un WAN virtuel supplémentaire 5-7 dans le VLAN spécifié par nous et le «pontons» avec les ports LAN nécessaires 1-3 (le 4ème port peut fonctionner uniquement en mode NAT), facultativement, nous pouvons affecter interface WAN virtuelle 5-7 adresse IP manuellement ou réception via DHCP, c'est-à-dire, faites-la L3. Par exemple, nous pouvons transférer le trafic IPTV du WAN vers le LAN.Sous - menu multi-VLANresponsable de la budgétisation ou de la limitation du trafic via les interfaces WAN. Le budget de trafic est alloué pour un certain intervalle de temps, qui est déterminé par l'administrateur. Une fois l'intervalle écoulé, le compteur de trafic consommé est remis à zéro et réactivé. L'administrateur indique l'action qui se produira si le budget de trafic est dépensé avant l'expiration de l'intervalle de temps, il peut s'agir de: désactiver l'interface, envoyer une notification par e-mail ou par SMS.Vous trouverez ci-dessous les images de la liste des interfaces et des paramètres détaillés, en utilisant l'exemple de l'interface WAN1 . 12-1

. 12-1 Fig. 12-2

Fig. 12-2Menu LAN

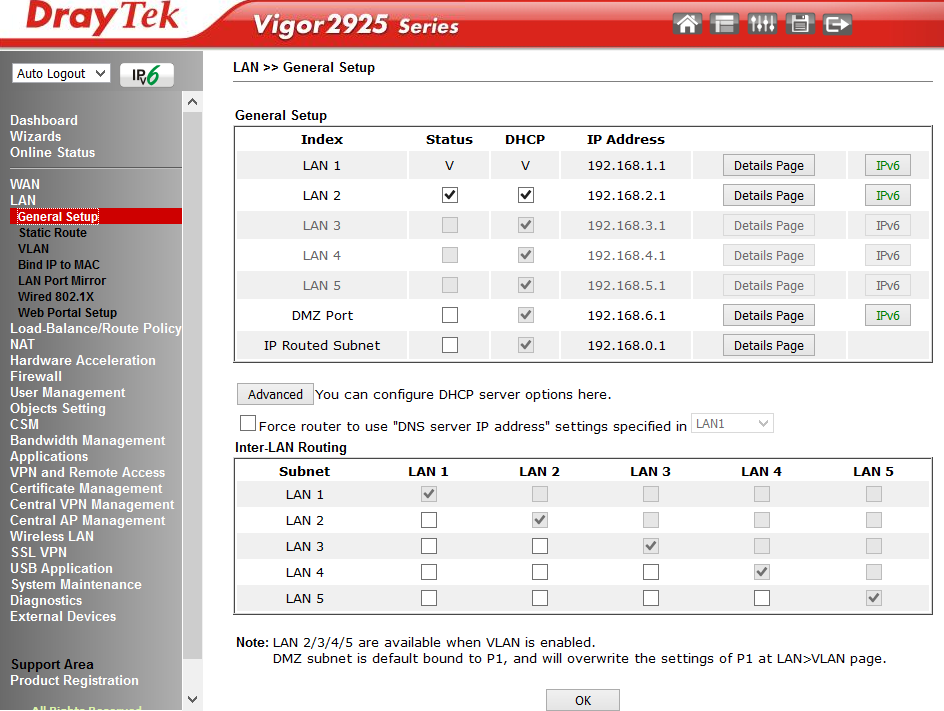

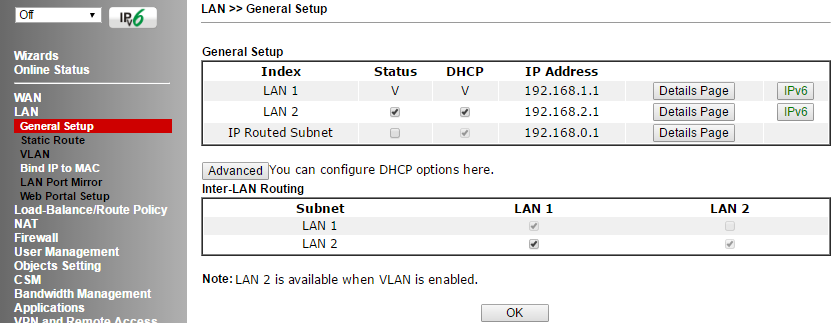

L'élément est responsable de la configuration du réseau local et contient un certain nombre de sous-éléments. Le routeur prend en charge deux segments LAN indépendants avec ses propres paramètres, par défaut, il est 192.168.1.1/24 et 192.168.2.1/24, vous pouvez également ajouter un réseau routé. Dans les deux segments, DHCP est activé, ce qui attribue des adresses IP à la connexion des terminaux utilisateur. Soit dit en passant, un serveur DHCP peut être configuré pour transmettre des options DHCP supplémentaires, il est très pratique que le réseau dispose de services spécialisés, par exemple, un serveur TFTP.

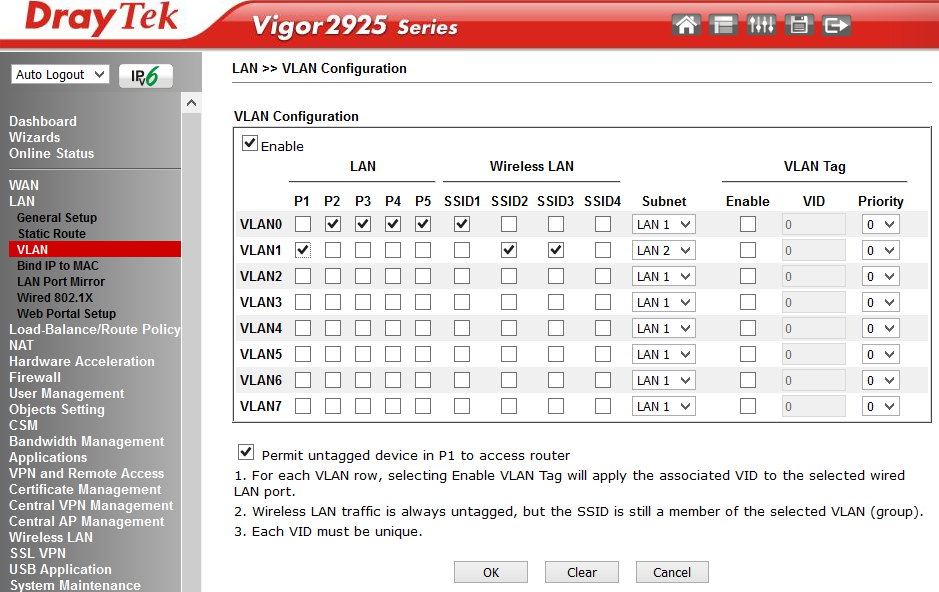

Fig. 13De plus, vous pouvez activer ou désactiver le routage entre LAN 1-5 dans la section Routage inter-LAN.Dans le sous-menu LAN >> Static Route Setup suivant , vous pouvez ajouter jusqu'à 10 routes statiques vers d'autres réseaux derrière des adresses IP dans les sous-réseaux LAN 1-5.Sous-menuLAN >> La configuration VLAN vous permet de combiner les ports LAN P1-5 spécifiés avec les réseaux sans fil SSID 1-4 en un seul VLAN et éventuellement d'ajouter des balises VLAN prioritaires. Lorsque la balise VLAN est activée, le trafic avec les étiquettes spécifiées dans le champ VID apparaîtra sur les ports LAN correspondants; les balises ne seront pas transmises sur les réseaux sans fil. Dans notre exemple, deux VLAN indépendants. VLAN0 comprend les ports LAN P 2-5 et un réseau sans fil avec SSID1 - tout cela est dans le segment LAN 1. VLAN1 comprend le port P1 et les réseaux sans fil avec SSID2 et SSID3 - tout cela est dans le segment LAN 2.

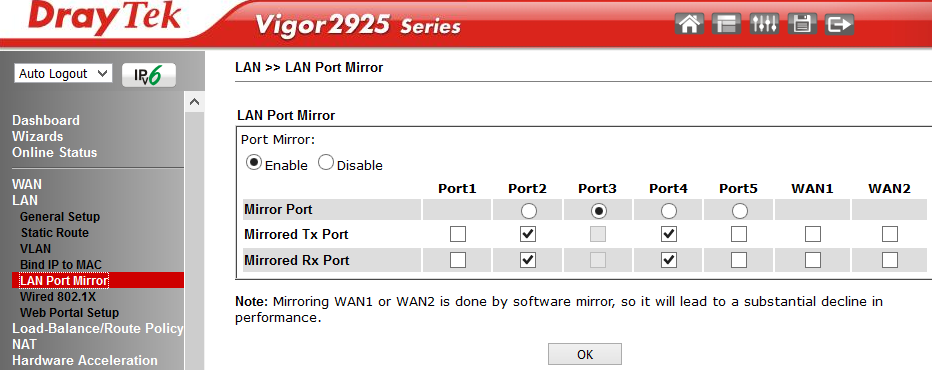

Fig. 13De plus, vous pouvez activer ou désactiver le routage entre LAN 1-5 dans la section Routage inter-LAN.Dans le sous-menu LAN >> Static Route Setup suivant , vous pouvez ajouter jusqu'à 10 routes statiques vers d'autres réseaux derrière des adresses IP dans les sous-réseaux LAN 1-5.Sous-menuLAN >> La configuration VLAN vous permet de combiner les ports LAN P1-5 spécifiés avec les réseaux sans fil SSID 1-4 en un seul VLAN et éventuellement d'ajouter des balises VLAN prioritaires. Lorsque la balise VLAN est activée, le trafic avec les étiquettes spécifiées dans le champ VID apparaîtra sur les ports LAN correspondants; les balises ne seront pas transmises sur les réseaux sans fil. Dans notre exemple, deux VLAN indépendants. VLAN0 comprend les ports LAN P 2-5 et un réseau sans fil avec SSID1 - tout cela est dans le segment LAN 1. VLAN1 comprend le port P1 et les réseaux sans fil avec SSID2 et SSID3 - tout cela est dans le segment LAN 2. Fig. 14 Lerouteur peut fonctionner en mode de création de VLAN non balisés basés sur des ports ou VLAN basés sur des balises VID.Élément suivant sur LAN >> Lier IP à MAC. Vous permet de créer des listes avec des adresses MAC et des adresses IP correspondantes.Si la fonction est activée, toutes les adresses IP attribuées aux adresses MAC ne peuvent pas être modifiées. Les feuilles créées peuvent être enregistrées dans un fichier et restaurées dans la configuration du routeur à partir d'un fichier précédemment enregistré.Dans le menu LAN >> LAN Port Mirror , vous pouvez activer la copie de tout le trafic du port LAN Mirrored spécifié vers le port Mirror de réception . Cette fonction est utile pour déboguer un réseau à l'aide d'un renifleur ou lorsque vous utilisez l'application pour surveiller et analyser l'activité réseau de Draytek Smart Monitor, des informations sur cette application peuvent être trouvées dans la première partie de cette revue. Contrairement au routeur Draytek 2912, un aperçu en deux parties est disponible ici: partie 1et la partie 2 , dans le modèle 2925, pour chaque port, vous pouvez spécifier le trafic à mettre en miroir: uniquement le Rx entrant, uniquement le Tx sortant, ou les deux.

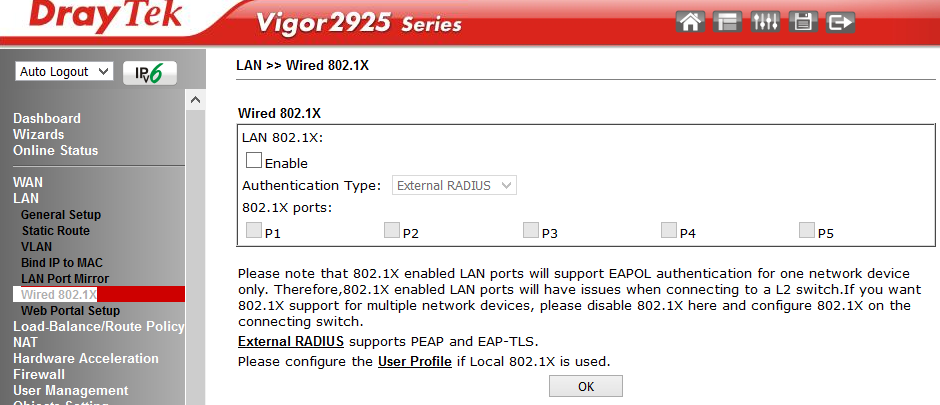

Fig. 14 Lerouteur peut fonctionner en mode de création de VLAN non balisés basés sur des ports ou VLAN basés sur des balises VID.Élément suivant sur LAN >> Lier IP à MAC. Vous permet de créer des listes avec des adresses MAC et des adresses IP correspondantes.Si la fonction est activée, toutes les adresses IP attribuées aux adresses MAC ne peuvent pas être modifiées. Les feuilles créées peuvent être enregistrées dans un fichier et restaurées dans la configuration du routeur à partir d'un fichier précédemment enregistré.Dans le menu LAN >> LAN Port Mirror , vous pouvez activer la copie de tout le trafic du port LAN Mirrored spécifié vers le port Mirror de réception . Cette fonction est utile pour déboguer un réseau à l'aide d'un renifleur ou lorsque vous utilisez l'application pour surveiller et analyser l'activité réseau de Draytek Smart Monitor, des informations sur cette application peuvent être trouvées dans la première partie de cette revue. Contrairement au routeur Draytek 2912, un aperçu en deux parties est disponible ici: partie 1et la partie 2 , dans le modèle 2925, pour chaque port, vous pouvez spécifier le trafic à mettre en miroir: uniquement le Rx entrant, uniquement le Tx sortant, ou les deux. Fig. 15Sous-menus de Wired 802.1X activer l' authentification 802.1X pour l' une des 5 ports LAN. De plus, la fonction peut fonctionner en deux modes: l'authentification locale 802.1X (configurée via le menu Profil utilisateur) ou via un serveur RADIUS externe.

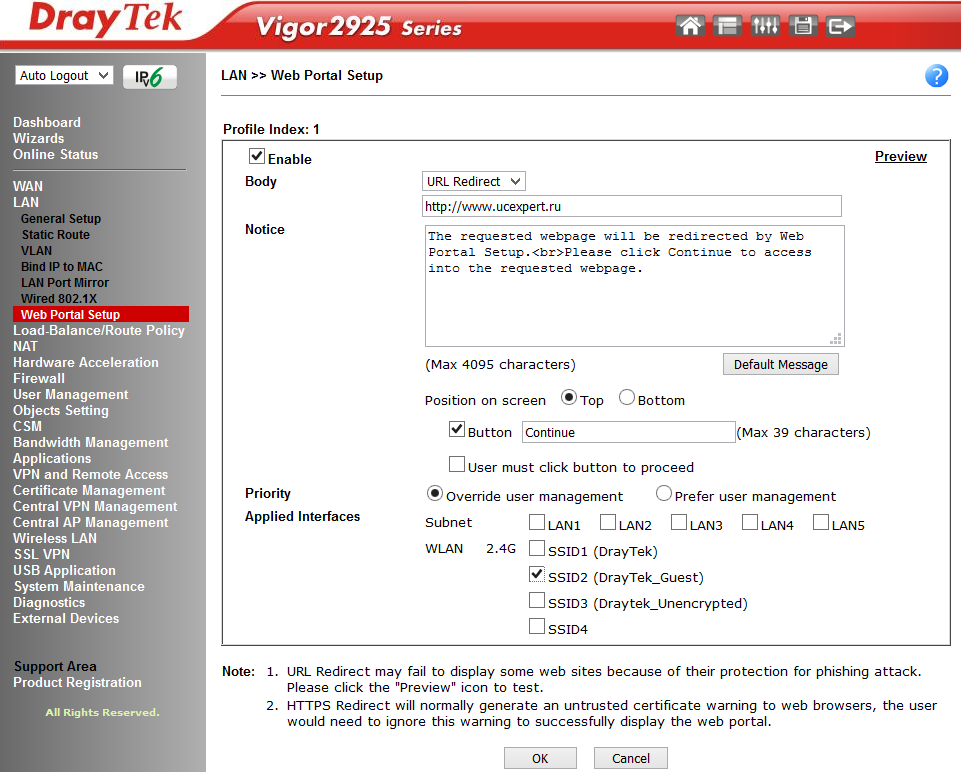

Fig. 15Sous-menus de Wired 802.1X activer l' authentification 802.1X pour l' une des 5 ports LAN. De plus, la fonction peut fonctionner en deux modes: l'authentification locale 802.1X (configurée via le menu Profil utilisateur) ou via un serveur RADIUS externe. Fig. 15-1Sous menu LAN >> Portail Web Setup permet de définir des profils qui sont affectés à l'interface LAN ou le réseau WLAN sans fil et entrez l'URL dans leur site lien pour rediriger automatiquement l'utilisateur lors de la première tentative d'ouvrir une page Web, après la connexion à travers le profil spécifié une interface, par exemple, SSID1.

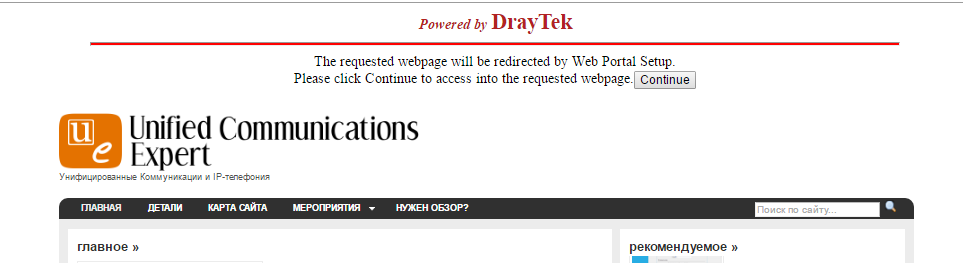

Fig. 15-1Sous menu LAN >> Portail Web Setup permet de définir des profils qui sont affectés à l'interface LAN ou le réseau WLAN sans fil et entrez l'URL dans leur site lien pour rediriger automatiquement l'utilisateur lors de la première tentative d'ouvrir une page Web, après la connexion à travers le profil spécifié une interface, par exemple, SSID1. Fig. 16Cette fonction est utilisée à des fins publicitaires ou pour informer un utilisateur qui se connecte à Internet via le réseau d'une entreprise spécifique.Dans l'exemple, lorsque vous essayez d'ouvrir une page Web pour la première fois, l'utilisateur sera redirigé vers le site www.ucexpert.ru , où en haut de l'écran, il y aura un message demandant à l' utilisateur de cliquer sur le bouton Continuer pour continuer la session Web et aller sur le site souhaité.Voici un exemple d'une telle page.

Fig. 16Cette fonction est utilisée à des fins publicitaires ou pour informer un utilisateur qui se connecte à Internet via le réseau d'une entreprise spécifique.Dans l'exemple, lorsque vous essayez d'ouvrir une page Web pour la première fois, l'utilisateur sera redirigé vers le site www.ucexpert.ru , où en haut de l'écran, il y aura un message demandant à l' utilisateur de cliquer sur le bouton Continuer pour continuer la session Web et aller sur le site souhaité.Voici un exemple d'une telle page. Fig. 17

Fig. 17Menu d'équilibrage de charge / politique d'itinéraire

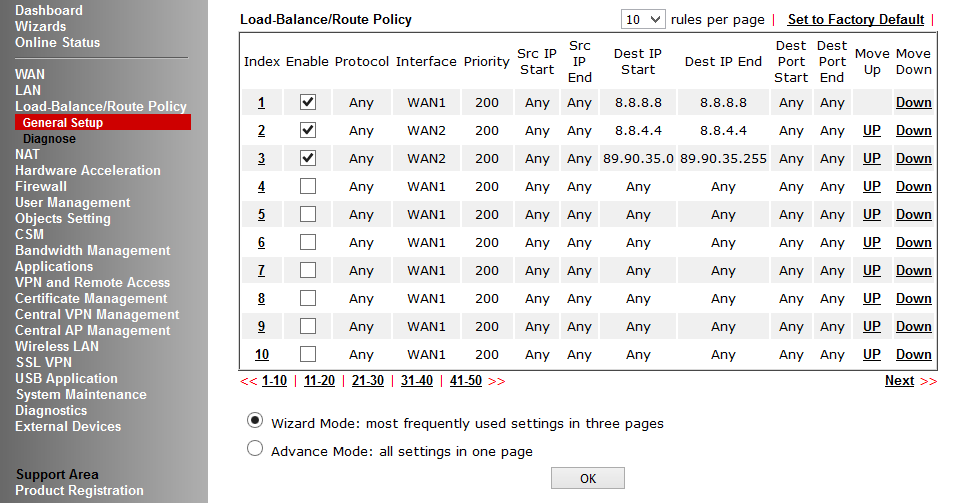

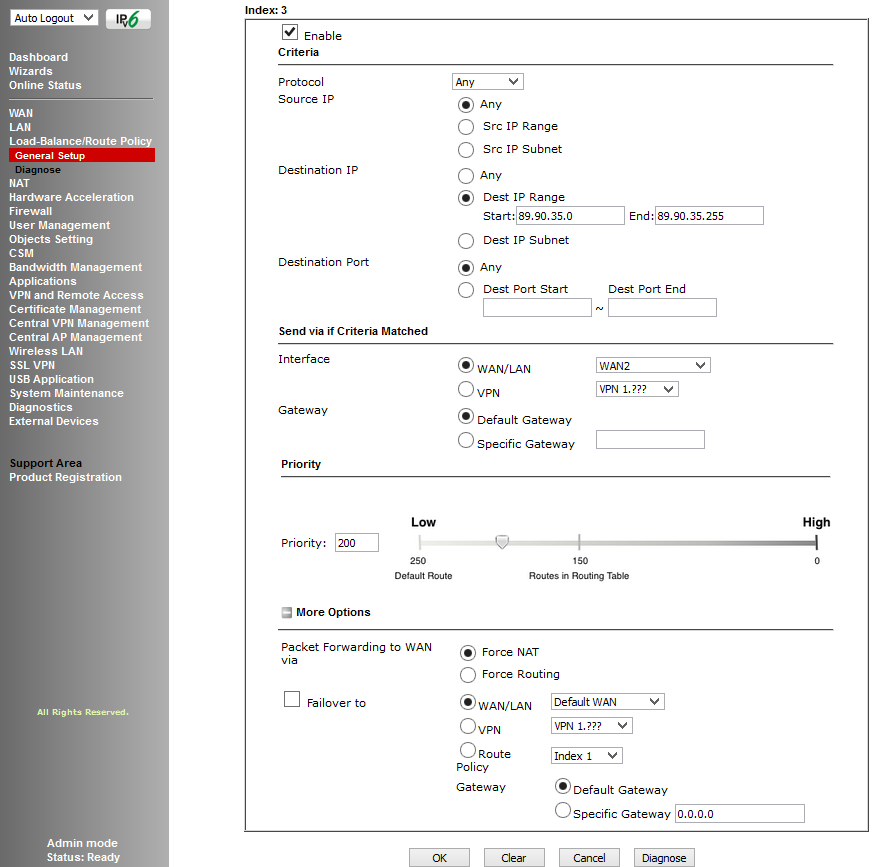

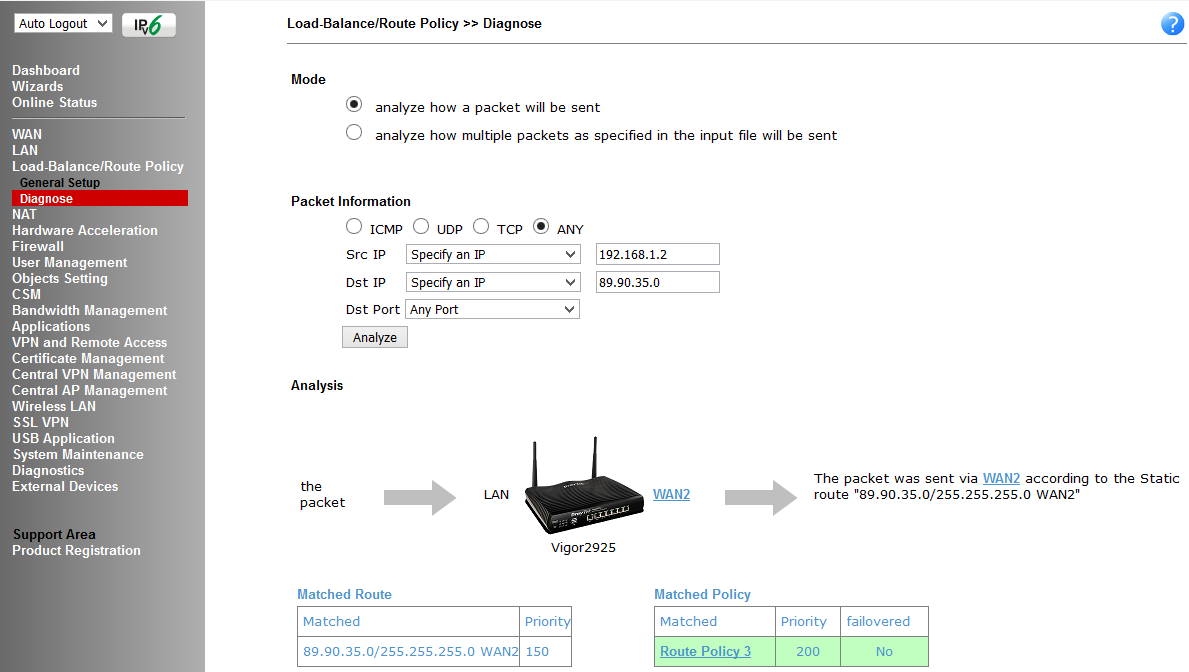

Cet élément de menu contient le sous-élément Configuration générale - configuration directe des règles d'équilibrage de charge et des politiques de routage et Diagnostiquer - un sous-élément pour le débogage des règles configurées, où vous pouvez simuler l'itinéraire d'un ou plusieurs paquets via la table des règles configurées et vérifier le résultat. Fig. 18Dans l'exemple, les paquets laissant les adresses IP LAN de n'importe quel routeur sur IP 8.8.8.8 passeront par WAN1, la deuxième règle fonctionne de la même manière, uniquement pour l'IP de destination 8.8.4.4 et les paquets passeront déjà par WAN2. Dans la troisième règle, l'ensemble du sous-réseau est indiqué, dans la quatrième règle, il est indiqué que tout le trafic doit être envoyé via WAN1, en cas de défaillance de WAN1, envoyé vers WAN2. Chaque règle est prioritaire, plus elle est faible, plus la règle est exécutée tôt.L'image suivante montre les critères selon lesquels vous pouvez définir une règle, il y en a plusieurs, vous pouvez également déterminer où envoyer le paquet si la règle n'a pas fonctionné.

Fig. 18Dans l'exemple, les paquets laissant les adresses IP LAN de n'importe quel routeur sur IP 8.8.8.8 passeront par WAN1, la deuxième règle fonctionne de la même manière, uniquement pour l'IP de destination 8.8.4.4 et les paquets passeront déjà par WAN2. Dans la troisième règle, l'ensemble du sous-réseau est indiqué, dans la quatrième règle, il est indiqué que tout le trafic doit être envoyé via WAN1, en cas de défaillance de WAN1, envoyé vers WAN2. Chaque règle est prioritaire, plus elle est faible, plus la règle est exécutée tôt.L'image suivante montre les critères selon lesquels vous pouvez définir une règle, il y en a plusieurs, vous pouvez également déterminer où envoyer le paquet si la règle n'a pas fonctionné. Fig. 19La figure suivante montre les diagnostics d'itinéraire.

Fig. 19La figure suivante montre les diagnostics d'itinéraire. Fig. 20

Fig. 20Menu NAT

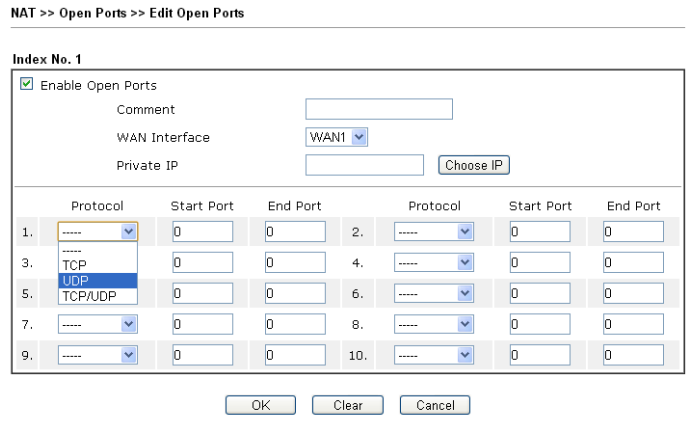

Les fonctions de traduction de traduction d'adresse réseau (NAT) sont configurées dans le menu, il contient le sous - menu Redirection de port - redirection de port du port de l'interface WAN spécifiée vers l'adresse IP et le port sur le LAN, cela peut être nécessaire pour les serveurs FTP, les serveurs de messagerie, etc. d.Le sous-menu DMZ Host vous permet de spécifier un hôte DMZ sur le LAN pour chacune des interfaces WAN.Le sous-menu Open Ports vous permet de garder les plages de ports spécifiées ouvertes pour des applications spéciales, telles que P2P, et de les acheminer vers des adresses IP spécifiques sur le LAN. Fig. 21Déclenchement de port est une variante des ports ouverts. Si, après avoir activé la règle Ouvrir les ports, les ports indiqués sont constamment ouverts, alors lors de l'application de la règle de déclenchement de port , les ports spécifiés seront ouverts uniquement lorsque les conditions des règles correspondent, puis les ports seront fermés à nouveau par timeout.L'opération de fonction dans l'élément de sous-menu correspondant est définie par un ensemble de règles.

Fig. 21Déclenchement de port est une variante des ports ouverts. Si, après avoir activé la règle Ouvrir les ports, les ports indiqués sont constamment ouverts, alors lors de l'application de la règle de déclenchement de port , les ports spécifiés seront ouverts uniquement lorsque les conditions des règles correspondent, puis les ports seront fermés à nouveau par timeout.L'opération de fonction dans l'élément de sous-menu correspondant est définie par un ensemble de règles.Menu d'accélération matérielle

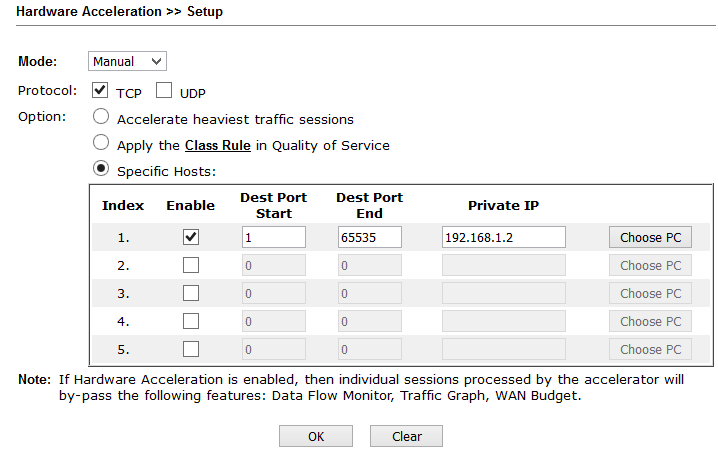

Ce menu est utilisé pour configurer l'accélération matérielle de fonctions telles que Data Flow Monitor - l'un des éléments du sous-menu de diagnostic, qui affiche des informations sur les sessions actives à partir des adresses IP, Traffic Graph - des informations sur le trafic passant par les interfaces WAN sous forme de graphiques, WAN Budget - fonction budgétisation du volume de trafic pendant une certaine période de temps. De plus, la fonction peut être activée à la fois en mode automatique et en mode manuel - spécifiez pour quelle adresse IP hôte et protocole UDP \ TCP avec une gamme de ports et activez cette fonction. Fig. 21-1

Fig. 21-1Menu pare-feu

Dans ce menu, les règles de pare-feu globales sont configurées, les ensembles et l'ordre des règles de vérification du trafic sont définis, et les règles de filtrage du trafic par défaut sont spécifiées.Le pare-feu peut être divisé en 3 sous-systèmes:- Filtre IP configurable par l'utilisateur basé sur les ensembles de règles de filtrage des appels / filtrage des données

- Filtre d'inspection de paquets avec état (SPI)

- Protection contre les attaques par déni de service (DoS) / DoS distribué (DDoS)

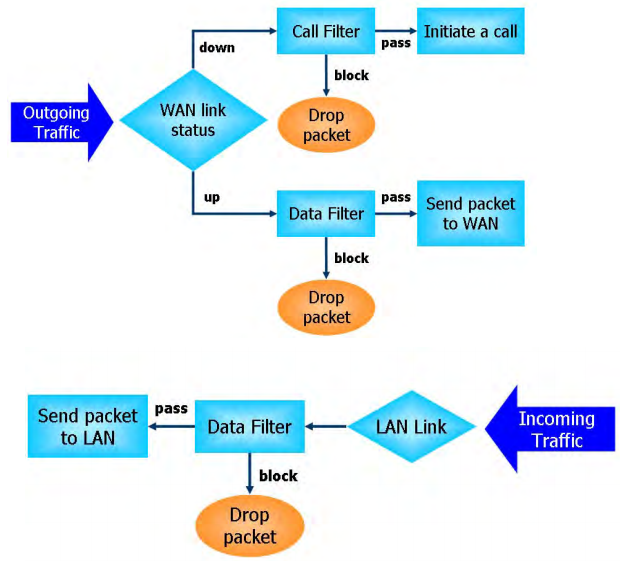

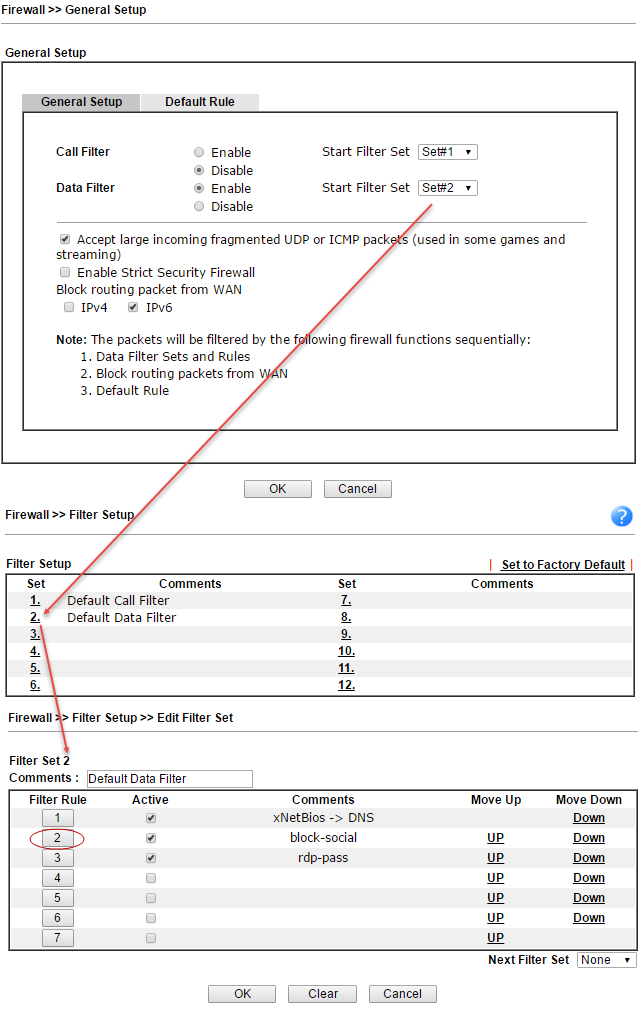

L'architecture du pare-feu utilise deux ensembles indépendants de règles de filtrage des appels et de filtrage des données.Le jeu de règles de filtrage des appels est appliqué au trafic envoyé du réseau local au WAN lorsqu'il n'y a pas de connexion Internet active (l'interface WAN n'est pas active) et avant que la connexion ne soit établie, le trafic passe par les règles de filtrage des appels, si les paquets ne sont pas bloqués, la connexion est établie.Lorsque l'interface WAN est active, tous les paquets tombent immédiatement dans le jeu de règles de filtrage des données et tout le trafic provenant des interfaces WAN y arrive également. Fig. 22Les règles de pare-feu peuvent spécifier des objets (définis via le menu Paramètres des objets), tels que des adresses IP ou des groupes d'adresses IP, le protocole et la plage de ports et leurs groupes, des mots clés et des groupes de mots clés, des profils d'extension de fichier, des utilisateurs (certains dans le menu User Management) et enfin, dans le menu CSM (Content Security Management), définissez des applications, par exemple, Skype, des URL et même le sujet de certains sites utilisant le système Web Content Filter.Autrement dit, nous pouvons travailler avec le trafic du niveau réseau au niveau de l'application, et utiliser le système Web Content Filter pour traiter intelligemment le trafic sur le sujet du contenu Web, c'est-à-dire créer des règles très larges.Voici les paramètres globaux dans le sous-menuPare-feu >> Configuration générale , puis le sous-menu Pare - feu >> Configuration du filtre illustrant les jeux de règles du pare-feu, Pare - feu >> Configuration du filtre >> Sous- menu Modifier le jeu de filtres illustrant la composition d'un ensemble spécifique de règles.

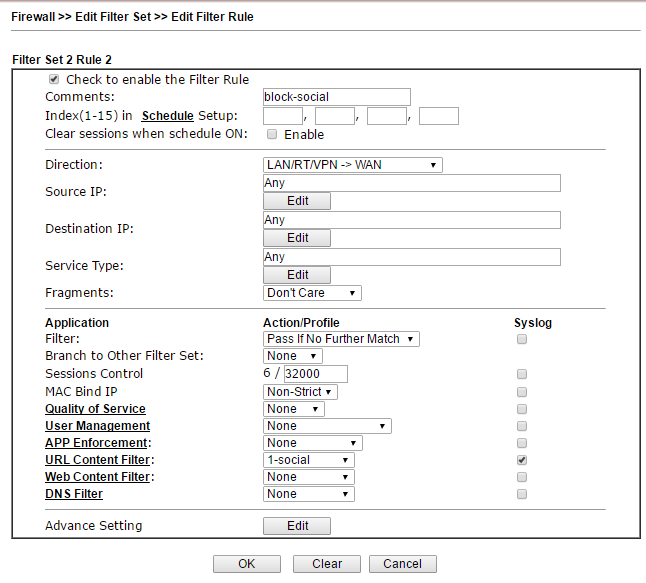

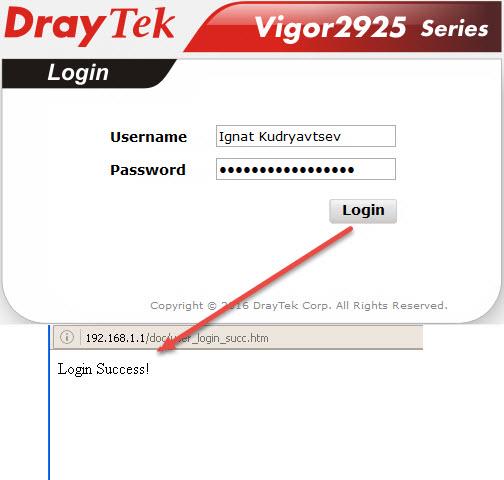

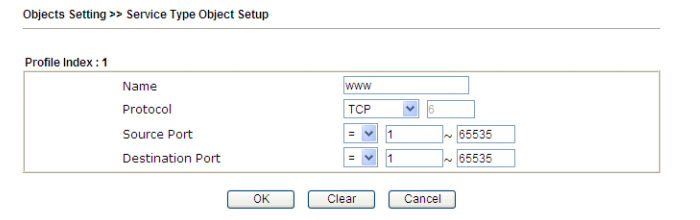

Fig. 22Les règles de pare-feu peuvent spécifier des objets (définis via le menu Paramètres des objets), tels que des adresses IP ou des groupes d'adresses IP, le protocole et la plage de ports et leurs groupes, des mots clés et des groupes de mots clés, des profils d'extension de fichier, des utilisateurs (certains dans le menu User Management) et enfin, dans le menu CSM (Content Security Management), définissez des applications, par exemple, Skype, des URL et même le sujet de certains sites utilisant le système Web Content Filter.Autrement dit, nous pouvons travailler avec le trafic du niveau réseau au niveau de l'application, et utiliser le système Web Content Filter pour traiter intelligemment le trafic sur le sujet du contenu Web, c'est-à-dire créer des règles très larges.Voici les paramètres globaux dans le sous-menuPare-feu >> Configuration générale , puis le sous-menu Pare - feu >> Configuration du filtre illustrant les jeux de règles du pare-feu, Pare - feu >> Configuration du filtre >> Sous- menu Modifier le jeu de filtres illustrant la composition d'un ensemble spécifique de règles. Fig. 23Maintenant, nous allons considérer une règle concrète dans le tableau appelé bloc-social

Fig. 23Maintenant, nous allons considérer une règle concrète dans le tableau appelé bloc-social Fig. 24Premièrement, dans Calendrier, vous pouvez spécifier le calendrier auquel la règle fonctionnera, par exemple, bloquer les réseaux sociaux de 9-30 à 18-00 du lundi au vendredi. Ensuite, nous indiquons la direction de la vérification du trafic dans le champ Direction , toutes les adresses IP entrantes ou sortantes, le type de service peut être défini par un objet spécifique dans le menu Paramètres des objets >>Objet de type de service, ou peut-être un ensemble d'objets, et est un groupe de type de protocole + port ou plage de ports.Ensuite, dans le champ Filtre , spécifiez le critère «Réussi si aucune autre correspondance» - les paquets doivent être ignorés si aucun des critères des règles restantes ne correspond. Si l'utilisateur accède à un réseau social, par exemple ok.ru, les critères correspondent et le package est bloqué. Le critère dans cet exemple est le profil dans le filtre de contenu URL , qui contient un objet - un groupe qui comprend des mots clés - des adresses de réseaux sociaux.Ci-dessous, je vais illustrer les paramètres lorsque nous y arriverons. De la même manière, d'autres critères sont inclus dans la règle, c'est-à-dire que dans les règles de pare-feu, vous pouvez ajouter des critères à la fois au niveau du réseau et au niveau de l'application, de plus, vous pouvez activer le filtre de contenu Web , qui fonctionne encore plus haut - au niveau du sujet du Web contenu.Sous-menu Défense DoS . Le routeur implémente la détection et la protection automatique contre les attaques DoS, et les métriques du seuil d'intensité du trafic, après quoi l'événement est considéré comme une attaque, peuvent être configurées manuellement. Des alertes de notification d'attaque sont également fournies.

Fig. 24Premièrement, dans Calendrier, vous pouvez spécifier le calendrier auquel la règle fonctionnera, par exemple, bloquer les réseaux sociaux de 9-30 à 18-00 du lundi au vendredi. Ensuite, nous indiquons la direction de la vérification du trafic dans le champ Direction , toutes les adresses IP entrantes ou sortantes, le type de service peut être défini par un objet spécifique dans le menu Paramètres des objets >>Objet de type de service, ou peut-être un ensemble d'objets, et est un groupe de type de protocole + port ou plage de ports.Ensuite, dans le champ Filtre , spécifiez le critère «Réussi si aucune autre correspondance» - les paquets doivent être ignorés si aucun des critères des règles restantes ne correspond. Si l'utilisateur accède à un réseau social, par exemple ok.ru, les critères correspondent et le package est bloqué. Le critère dans cet exemple est le profil dans le filtre de contenu URL , qui contient un objet - un groupe qui comprend des mots clés - des adresses de réseaux sociaux.Ci-dessous, je vais illustrer les paramètres lorsque nous y arriverons. De la même manière, d'autres critères sont inclus dans la règle, c'est-à-dire que dans les règles de pare-feu, vous pouvez ajouter des critères à la fois au niveau du réseau et au niveau de l'application, de plus, vous pouvez activer le filtre de contenu Web , qui fonctionne encore plus haut - au niveau du sujet du Web contenu.Sous-menu Défense DoS . Le routeur implémente la détection et la protection automatique contre les attaques DoS, et les métriques du seuil d'intensité du trafic, après quoi l'événement est considéré comme une attaque, peuvent être configurées manuellement. Des alertes de notification d'attaque sont également fournies.Menu de gestion des utilisateurs

Le pare-feu peut fonctionner dans l'un des deux modes globaux:Rule-Based, , , , IP- . IP-.

User-Based, . . . IP , .

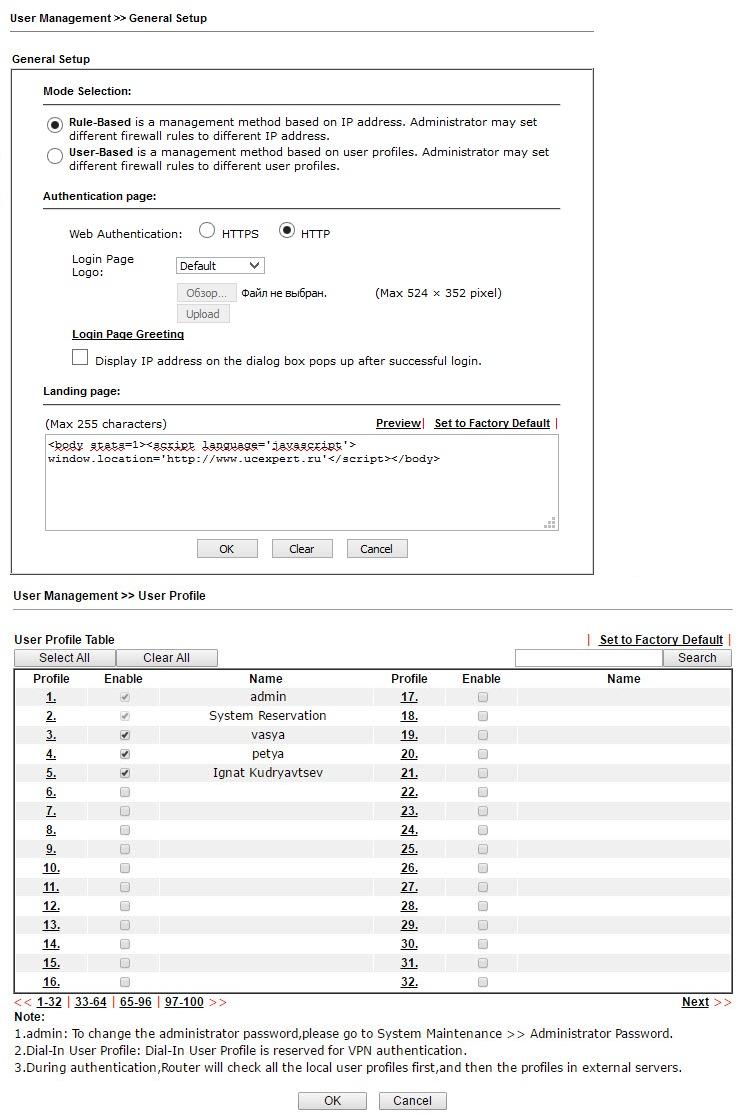

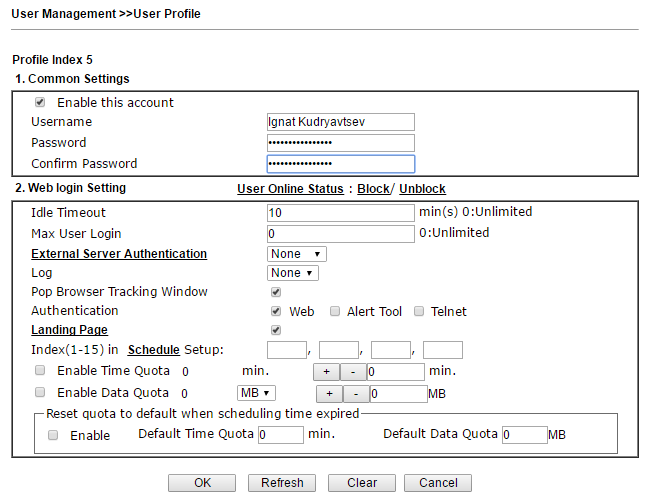

Les sous - menus ci-dessous sont Gestion des utilisateurs >> Configuration générale, où vous basculez entre travailler avec des adresses IP ou travailler avec des profils utilisateur.Si tout est clair sur l'utilisation des adresses IP: l'administrateur attribue une adresse IP au terminal utilisateur, qui ne devrait pas changer et attribue des règles pour l'adresse IP.Dès que nous passons en mode basé sur l'utilisateur, l'utilisateur doit se connecter, jusqu'à ce moment-là, il ne pourra pas travailler sur le réseau, et lorsque vous ouvrirez le navigateur et essaierez d'accéder à n'importe quel site, il sera redirigé vers la page d'autorisation. Pour vous connecter, un profil utilisateur avec les droits appropriés doit être contenu dans la table User Management >> User Profile. Fig. 25Dans l'exemple, il existe un profil utilisateur Ignat Kudryavtsev, ouvrez le profil de cet utilisateur

Fig. 25Dans l'exemple, il existe un profil utilisateur Ignat Kudryavtsev, ouvrez le profil de cet utilisateur Fig. 26Comme vous pouvez le voir, vous pouvez définir ici le délai d'expiration pour la déconnexion automatique en cas d'indisponibilité, et la restriction du nombre simultané de connexions, activer l'authentification externe à l'aide des protocoles LDAP ou RADIUS. Vous pouvez également définir des quotas pour le temps et la quantité de trafic consommé par l'utilisateur.La page de destination est la page que l'utilisateur verra après une autorisation réussie. Vous pouvez simplement afficher un message, comme dans notre exemple: «Connexion réussie!», Ou vous pouvez rediriger vers n'importe quel site Web, par exemple, le site Web d'une entreprise. Pour ce faire, dans les paramètres de la page de destination, vous devez écrire une ligne du formulaire:

Fig. 26Comme vous pouvez le voir, vous pouvez définir ici le délai d'expiration pour la déconnexion automatique en cas d'indisponibilité, et la restriction du nombre simultané de connexions, activer l'authentification externe à l'aide des protocoles LDAP ou RADIUS. Vous pouvez également définir des quotas pour le temps et la quantité de trafic consommé par l'utilisateur.La page de destination est la page que l'utilisateur verra après une autorisation réussie. Vous pouvez simplement afficher un message, comme dans notre exemple: «Connexion réussie!», Ou vous pouvez rediriger vers n'importe quel site Web, par exemple, le site Web d'une entreprise. Pour ce faire, dans les paramètres de la page de destination, vous devez écrire une ligne du formulaire:<body stats=1><script language='javascript'> window.location='http://www.draytek.com'</script></body>

Tous les paramètres sont décrits en détail dans le manuel d'utilisation. Lorsque vous ouvrez un navigateur Web et essayez d'accéder à n'importe quel site, l'utilisateur est redirigé vers la page d'autorisation, après une autorisation réussie, le message "Connexion réussie!" et l'utilisateur pourra travailler sur le réseau. Fig. 27Dans le sous - menu Groupe d'utilisateurs , vous pouvez regrouper des utilisateurs afin d'affecter les mêmes règles à des groupes d'utilisateurs, par exemple, par département de l'entreprise. Le sous - menu État en ligne de l'utilisateur est utilisé pour afficher l'état des utilisateurs.

Fig. 27Dans le sous - menu Groupe d'utilisateurs , vous pouvez regrouper des utilisateurs afin d'affecter les mêmes règles à des groupes d'utilisateurs, par exemple, par département de l'entreprise. Le sous - menu État en ligne de l'utilisateur est utilisé pour afficher l'état des utilisateurs.Menu de réglage des objets

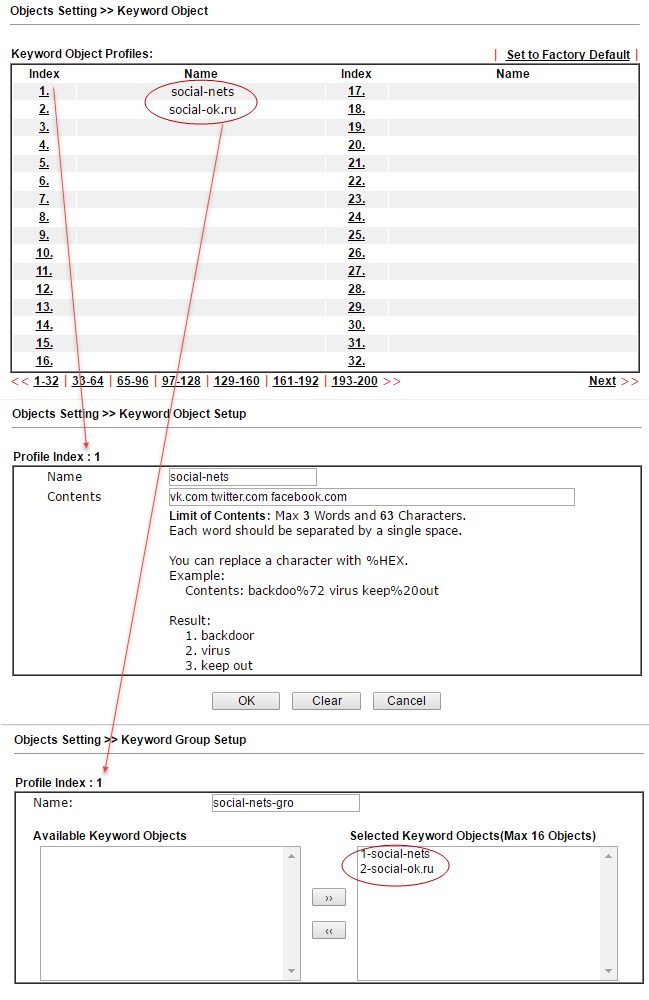

Les routeurs de la série Draytek 2925 prennent en charge un pare-feu basé sur Stateful Packet Inspection (SPI) basé sur des objets basés sur des objets (basés sur IP), tels que: un utilisateur (sur autorisation, il reçoit une adresse IP spécifique), des adresses IP ou des groupes d'adresses IP, un protocole et gamme de ports et leurs groupes, mots-clés et groupes de mots-clés, profils d'extension de fichier. Ces objets peuvent être utilisés pour créer des règles de pare-feu qui peuvent être activées et désactivées selon une planification.Dans le menu Objects Setting, différents types d'objets sont créés et regroupés.Dans le sous-menu IP Objectles objets sont créés en fonction de l'hôte, de la plage d'adresses IP ou du sous-réseau; vous pouvez également utiliser une adresse MAC spécifique pour n'importe quelle adresse IP. Dans le sous-menu IP Group, des groupes sont créés à partir d'objets IP qui peuvent ensuite être utilisés pour créer des règles de pare-feu.Il en va de même pour l' objet IPv6 et le groupe IPv6 avec l'adressage IP IPv6. Dans les sous-menus Service Type Object et Service Type Group , les objets sont créés et regroupés en fonction du type de protocole, des ports source et de destination. Fig. 28Dans le sous - menu Objet de mot-clé et groupe de mots-clésles objets basés sur des mots clés sont créés et groupés, puis ces objets peuvent être utilisés pour créer des règles de filtrage, par exemple, pour le profil de filtrage de contenu URL et le profil de filtrage DNS dans le sous-système CSM. Dans notre exemple, nous bloquons les réseaux sociaux vk.com twitter.com facebook.com et ok.ru, pour cela nous avons créé deux profils avec les noms social-nets et social-ok.ru contenant ces mots-clés et les avons ajoutés au groupe social-nets- gro submenu Objects Setting >> Groupe de mots-clés . Ensuite, nous utilisons ce groupe dans CSM >> Profil de filtre de contenu URL .

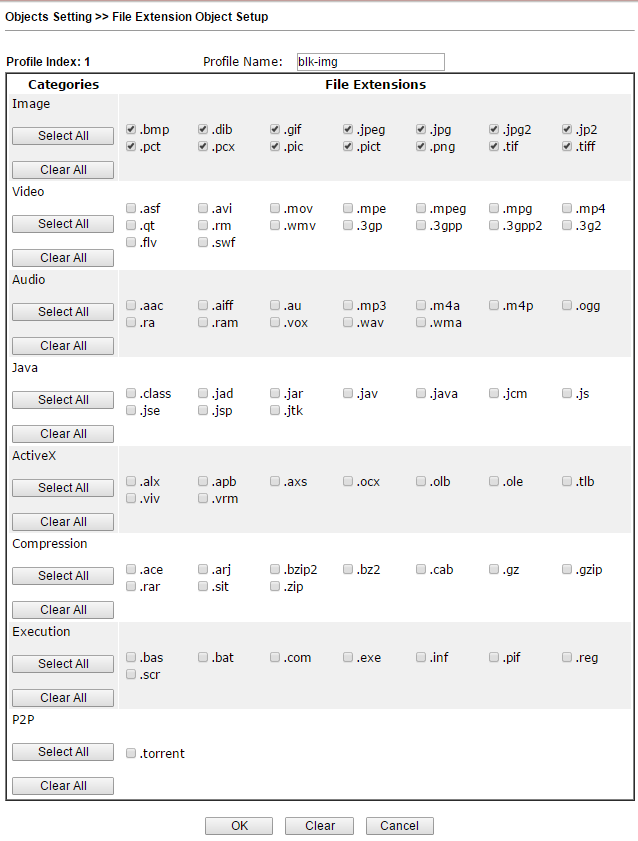

Fig. 28Dans le sous - menu Objet de mot-clé et groupe de mots-clésles objets basés sur des mots clés sont créés et groupés, puis ces objets peuvent être utilisés pour créer des règles de filtrage, par exemple, pour le profil de filtrage de contenu URL et le profil de filtrage DNS dans le sous-système CSM. Dans notre exemple, nous bloquons les réseaux sociaux vk.com twitter.com facebook.com et ok.ru, pour cela nous avons créé deux profils avec les noms social-nets et social-ok.ru contenant ces mots-clés et les avons ajoutés au groupe social-nets- gro submenu Objects Setting >> Groupe de mots-clés . Ensuite, nous utilisons ce groupe dans CSM >> Profil de filtre de contenu URL . Fig. 29Dans le sous-menu File Extension Objectdes profils d'extensions sont créés, des fichiers qui peuvent être reconnus et appliqués dans les règles du pare-feu. Ainsi, par exemple, vous pouvez empêcher le téléchargement de tous les fichiers compressés ou fichiers vidéo avec les extensions spécifiées. Dans l'exemple, le téléchargement d'images est interdit. Le profil créé appelé blk-img sera ensuite utilisé dans le profil CSM >> Profil de filtre de contenu URL . Nous le verrons dans l'exemple ci-dessous.

Fig. 29Dans le sous-menu File Extension Objectdes profils d'extensions sont créés, des fichiers qui peuvent être reconnus et appliqués dans les règles du pare-feu. Ainsi, par exemple, vous pouvez empêcher le téléchargement de tous les fichiers compressés ou fichiers vidéo avec les extensions spécifiées. Dans l'exemple, le téléchargement d'images est interdit. Le profil créé appelé blk-img sera ensuite utilisé dans le profil CSM >> Profil de filtre de contenu URL . Nous le verrons dans l'exemple ci-dessous. Fig. 30Sous menu SMS / service de messagerie Objet et notification objet vous permet de configurer jusqu'à 10 profils pour le service de notification de l'application >> SMS / Mail Alert Service .

Fig. 30Sous menu SMS / service de messagerie Objet et notification objet vous permet de configurer jusqu'à 10 profils pour le service de notification de l'application >> SMS / Mail Alert Service .Menu CSM

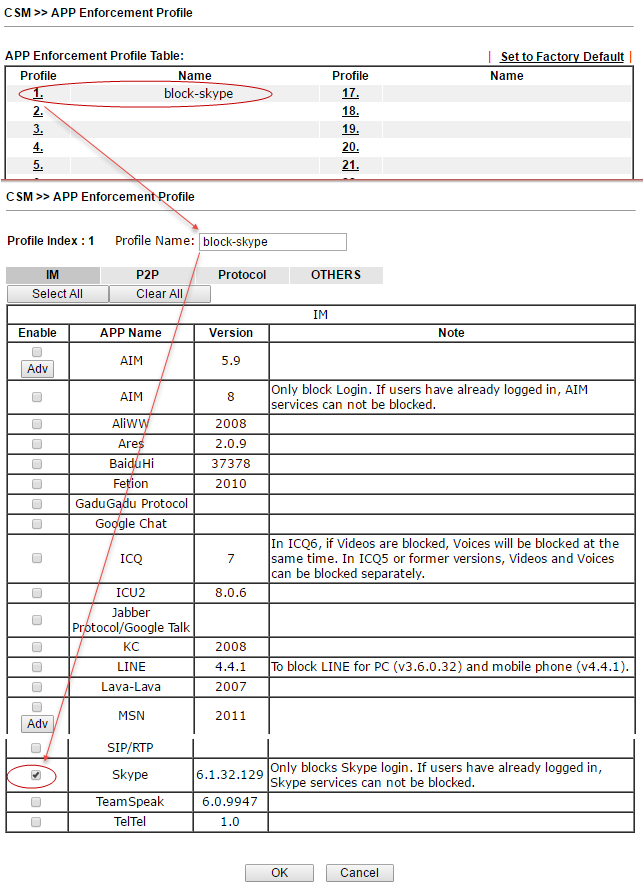

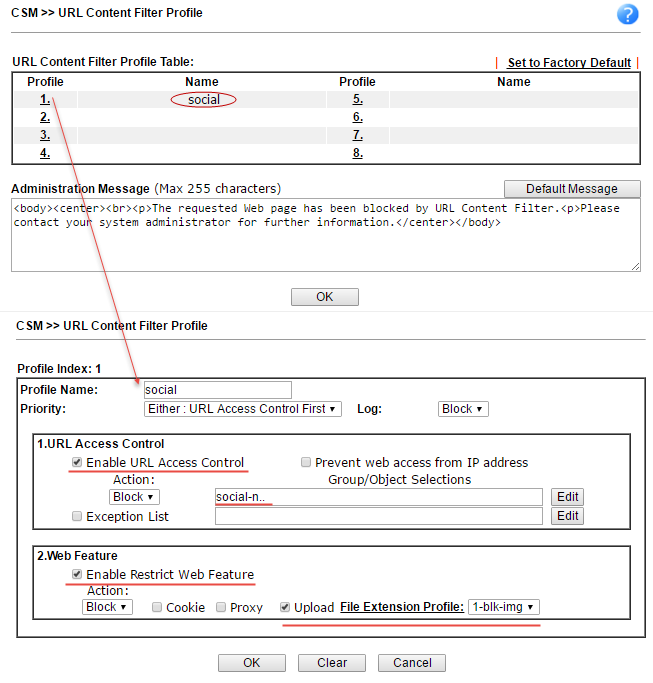

Content Security Management (CSM), un sous-système de pare-feu qui fonctionne au niveau de l'application, vous permet de bloquer les liens URL par mots clés et type de contenu, par exemple, Java Applet, Cookies, Active X, vous pouvez également bloquer diverses applications réseau, par exemple , IM / P2P ou protocoles de niveau application, par exemple, MySQL, SMB, SSH, UltraVPN, la liste des services et protocoles est assez impressionnante. Il est possible de bloquer DNS pour les mots clés.Dans le sous - menu Profil d'application APP , des profils sont créés pour filtrer les applications réseau qui peuvent utiliser des ports à changement dynamique et chacune de ces applications a ses propres spécificités, par exemple Skype. Fig. 31Dans l'exemple des paramètres de la règle de pare-feu de la table de filtre de données, qui a été donné ci-dessus, cette règle est indiquée.Le sous-menu URL Content Filter Profile est responsable du filtrage du contenu Web. Ici, les objets mot-clé de groupe / objet créés précédemment sont indiqués et la fonction de contrôle d'accès URL est autorisée , puis chaque adresse de site Web sera recherchée par mots-clés. Dans notre exemple, nous avons ajouté le groupe social-nets-gro contenant des mots clés avec des adresses de réseaux sociaux au groupe créé précédemment.Dans la section Fonction Web , vous pouvez activer les cookies, le blocage de proxy et les téléchargements de fichiers avec les fichiers spécifiés dans le profil d'extension de fichier ; dans l'exemple précédent, nous avons créé le profil 1-blk-img.Le profil social créé est attribué dans la règle de pare-feu dans le champ Filtre de contenu URL.

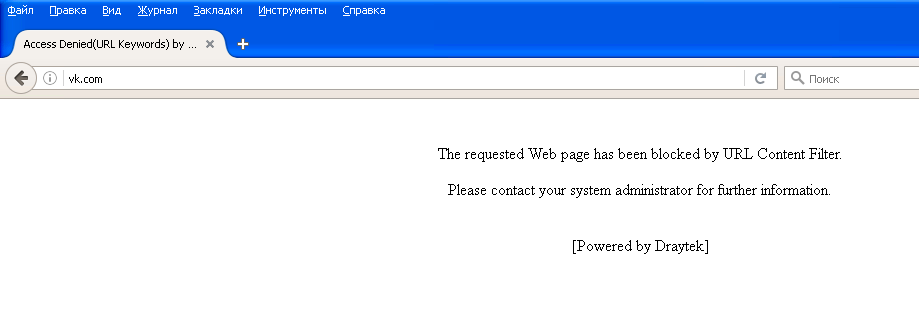

Fig. 31Dans l'exemple des paramètres de la règle de pare-feu de la table de filtre de données, qui a été donné ci-dessus, cette règle est indiquée.Le sous-menu URL Content Filter Profile est responsable du filtrage du contenu Web. Ici, les objets mot-clé de groupe / objet créés précédemment sont indiqués et la fonction de contrôle d'accès URL est autorisée , puis chaque adresse de site Web sera recherchée par mots-clés. Dans notre exemple, nous avons ajouté le groupe social-nets-gro contenant des mots clés avec des adresses de réseaux sociaux au groupe créé précédemment.Dans la section Fonction Web , vous pouvez activer les cookies, le blocage de proxy et les téléchargements de fichiers avec les fichiers spécifiés dans le profil d'extension de fichier ; dans l'exemple précédent, nous avons créé le profil 1-blk-img.Le profil social créé est attribué dans la règle de pare-feu dans le champ Filtre de contenu URL. Fig. 32Lorsque la règle fonctionne en essayant d'ouvrir, par exemple, vk.com, l'utilisateur verra un message du champ Message d'administration, un exemple du contenu d'un tel champ est montré dans l'image précédente.

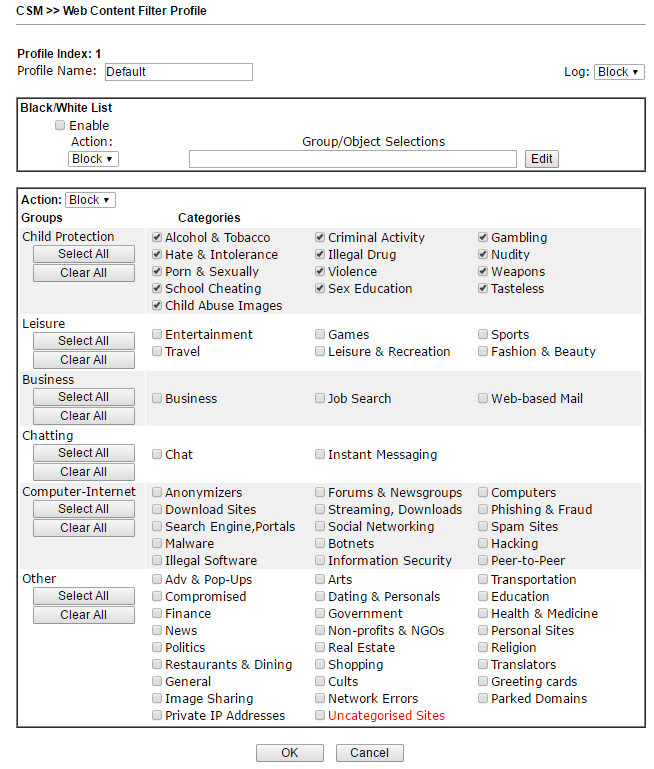

Fig. 32Lorsque la règle fonctionne en essayant d'ouvrir, par exemple, vk.com, l'utilisateur verra un message du champ Message d'administration, un exemple du contenu d'un tel champ est montré dans l'image précédente. Fig. 33Sous-menu Profil de filtre de contenu Web. Un autre outil CSM puissant est le système GlobalView Web Content Filter. Conçu pour filtrer le contenu indésirable à un niveau thématique, c'est-à-dire, par exemple, les sites ayant pour thème le porno, le crime, les jeux d'argent et plus encore. L'administrateur crée des profils, où il indique les sujets des sites et les attribue aux règles du pare-feu, puis indique quoi faire lorsque les règles correspondent, par exemple, bloquer. Web Content Filter est sous licence, mais une licence d'essai pour les tests est disponible gratuitement.Ci-dessous le réglage du profil par catégorie:

Fig. 33Sous-menu Profil de filtre de contenu Web. Un autre outil CSM puissant est le système GlobalView Web Content Filter. Conçu pour filtrer le contenu indésirable à un niveau thématique, c'est-à-dire, par exemple, les sites ayant pour thème le porno, le crime, les jeux d'argent et plus encore. L'administrateur crée des profils, où il indique les sujets des sites et les attribue aux règles du pare-feu, puis indique quoi faire lorsque les règles correspondent, par exemple, bloquer. Web Content Filter est sous licence, mais une licence d'essai pour les tests est disponible gratuitement.Ci-dessous le réglage du profil par catégorie: Fig. 34Sous-système de profil de filtre DNSvérifier et bloquer les requêtes DNS sur le port UDP 53 conformément au profil de filtre de contenu URL ou au profil de filtre de contenu Web affecté. Vous pouvez également personnaliser le message qui sera affiché à l'utilisateur lorsque la ressource est verrouillée.

Fig. 34Sous-système de profil de filtre DNSvérifier et bloquer les requêtes DNS sur le port UDP 53 conformément au profil de filtre de contenu URL ou au profil de filtre de contenu Web affecté. Vous pouvez également personnaliser le message qui sera affiché à l'utilisateur lorsque la ressource est verrouillée.Menu de gestion de la bande passante

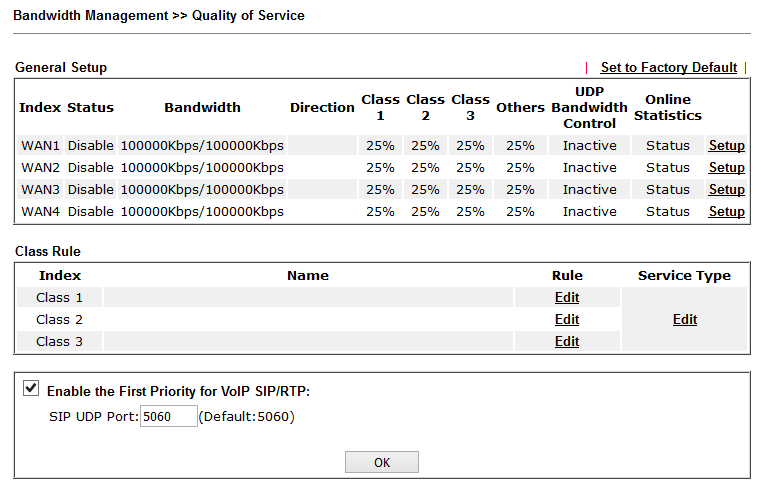

Le sous - menu Gestion de la bande passante >> Limite de sessions est utilisé pour limiter le nombre de NAT des sessions provenant d'adresses IP LAN qui peuvent être définies simultanément. Par exemple, les applications P2P (Peer to Peer) nécessitent généralement de nombreuses sessions simultanées et consomment beaucoup de ressources réseau. Vous pouvez également limiter le nombre de sessions par défaut à partir de n'importe quelle adresse IP.Le sous-menu Gestion de la bande passante >> Limite de bande passante définit les limites d'utilisation de la bande passante pour les hôtes et les plages d'adresses IP. De plus, les règles peuvent être configurées selon un calendrier, vous pouvez limiter séparément la bande pour le trafic entrant et sortant.Dans le sous-menu Gestion de la bande passante >> Qualité de servicela qualité du service de trafic est configurée. Tout d'abord, le trafic utilisant des règles est classé selon des critères tels que l'IP source et de destination, le type de service et le code DiffServ. Ensuite, chaque classe de trafic se réserve son pourcentage de la bande passante totale de l'interface spécifiée. Fig. 35Soit dit en passant, la hiérarchisation du trafic VoIP est activée par défaut.

Fig. 35Soit dit en passant, la hiérarchisation du trafic VoIP est activée par défaut.Menu des applications

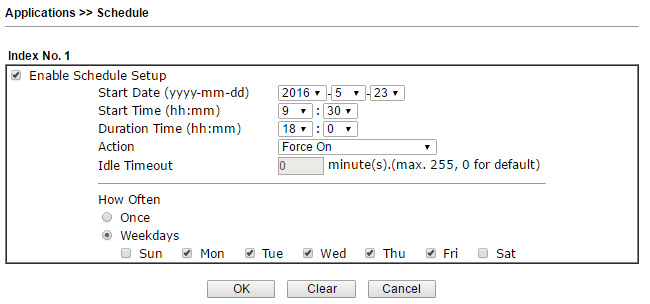

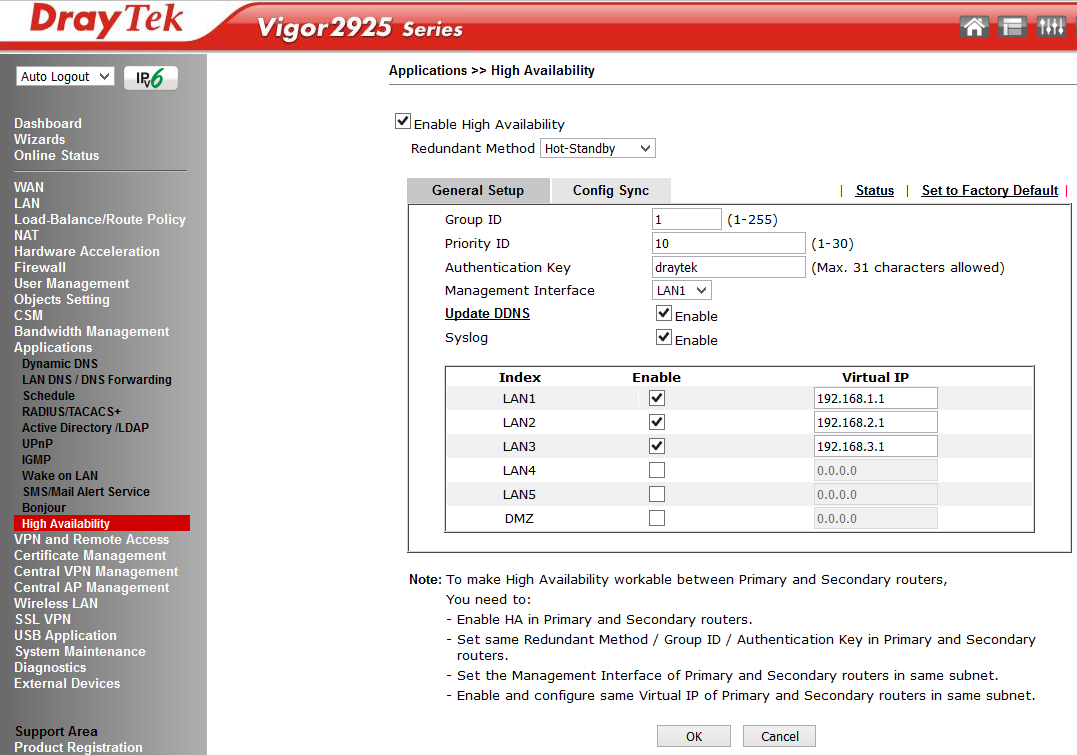

Ce menu contient les paramètres des applications utilitaires qui vous aident à affiner les fonctions individuelles.Par exemple, dans le sous-menu Planification, des profils de planification sont configurés qui sont utilisés dans divers paramètres des fonctions et des règles du routeur; au total, jusqu'à 15 entrées peuvent être créées dans la planification. Fig. 36Dans le menu LAN DNS, vous pouvez spécifier la correspondance de l'adresse IP et du nom de domaine dans le réseau local. Dans les menus RADIUS et Active Directory / LDAP , vous pouvez éventuellement activer l'autorisation utilisateur sur les noms de sous-menu de serveur correspondants. Dans le sous-menu IGMP , vous pouvez activer le proxy IGMP ou l'espionnage IGMP pour le trafic de multidiffusion, par exemple, IP TV.Le sous-menu mérite une attention particulièreHaute disponibilité, qui sert à configurer la réservation des ressources matérielles et logicielles du routeur principal 2925 de sauvegarde et des routeurs de sauvegarde, en cas de panne du principal. Pour ce faire, procédez comme suit:1) activez Haute disponibilité - mode haute disponibilité sur les routeurs principal et de secours (2) définissez le niveau d'ID de priorité le plus élevé sur le routeur principal et les niveaux inférieurs sur les routeurs de sauvegarde ou de sauvegarde3) définissez la même redondance Méthode / ID de groupe / clé d'authentification sur les routeurs principal et de secours4) installez l'interface de gestion sur le même sous-réseau pour les routeurs principal et de secours.5) autorisez une adresse IP virtuelle pour chaque sous-réseau utilisé et définissez la même adresse IP virtuelle sur chaque routeur.La réservation peut fonctionner en deux modes:Hot-Standby - cette méthode convient pour utiliser une connexion Internet:

Fig. 36Dans le menu LAN DNS, vous pouvez spécifier la correspondance de l'adresse IP et du nom de domaine dans le réseau local. Dans les menus RADIUS et Active Directory / LDAP , vous pouvez éventuellement activer l'autorisation utilisateur sur les noms de sous-menu de serveur correspondants. Dans le sous-menu IGMP , vous pouvez activer le proxy IGMP ou l'espionnage IGMP pour le trafic de multidiffusion, par exemple, IP TV.Le sous-menu mérite une attention particulièreHaute disponibilité, qui sert à configurer la réservation des ressources matérielles et logicielles du routeur principal 2925 de sauvegarde et des routeurs de sauvegarde, en cas de panne du principal. Pour ce faire, procédez comme suit:1) activez Haute disponibilité - mode haute disponibilité sur les routeurs principal et de secours (2) définissez le niveau d'ID de priorité le plus élevé sur le routeur principal et les niveaux inférieurs sur les routeurs de sauvegarde ou de sauvegarde3) définissez la même redondance Méthode / ID de groupe / clé d'authentification sur les routeurs principal et de secours4) installez l'interface de gestion sur le même sous-réseau pour les routeurs principal et de secours.5) autorisez une adresse IP virtuelle pour chaque sous-réseau utilisé et définissez la même adresse IP virtuelle sur chaque routeur.La réservation peut fonctionner en deux modes:Hot-Standby - cette méthode convient pour utiliser une connexion Internet:- Tous les WAN sur les routeurs de sauvegarde doivent être désactivés à l'aide de la fonction HA

- Les paramètres WAN des routeurs principal et de secours doivent être les mêmes

Lorsque la fonction HA commence à fonctionner sur les routeurs, le réseau sans fil sera automatiquement activé sur le routeur principal et sur le routeur de sauvegarde, il s'arrêtera automatiquement. Tous les clients ne pourront se connecter qu'au routeur principal.En outre, une période de synchronisation des configurations du routeur principal au routeur de sauvegarde est définie. La configuration peut être synchronisée entre un maximum de 10 routeurs.Active-Standby - cette méthode convient à l'utilisation de plusieurs connexions Internet.- Tous les WAN des routeurs de secours doivent être activés. Les utilisateurs peuvent acheminer le trafic vers ces interfaces.

- Les paramètres d'interface WAN sur les routeurs principal et de secours ne doivent pas être identiques

- La synchronisation de la configuration entre les routeurs doit être désactivée

Fig. 36-1

Fig. 36-1Menu VPN et accès à distance

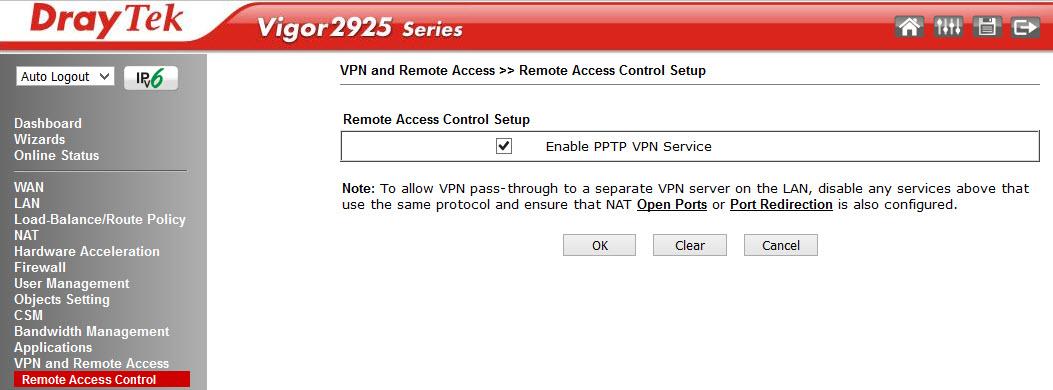

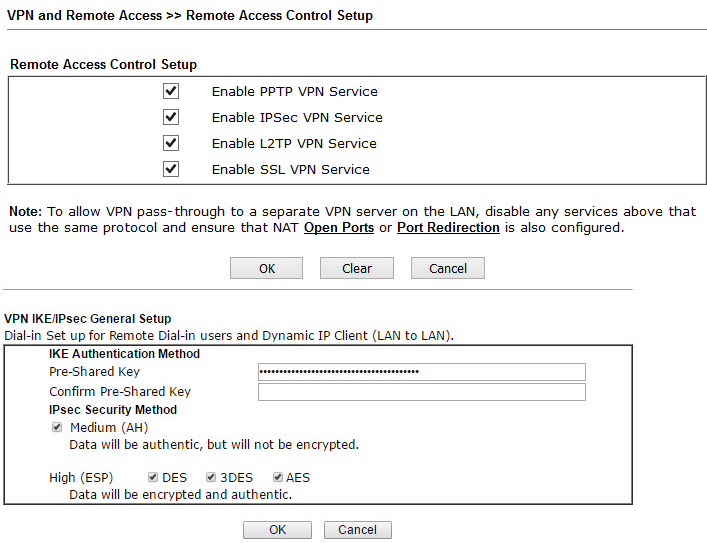

Le routeur prend en charge jusqu'à 50 tunnels VPN * de type LAN-to-LAN pour créer une connexion sécurisée entre les réseaux de l'organisation ou pour créer une connexion VPN à partir de postes de travail distants de travailleurs à domicile utilisant les protocoles SSLec / PPTP / IPSec / L2P / L2TPover IPSec. Le chiffrement AES / DES / 3DES et l'authentification IKE offrent une sécurité renforcée. L'utilisation d'une connexion WAN double permet d'utiliser non seulement un schéma d'équilibrage de charge, mais également une redondance. Par conséquent, si le canal principal du canal VPN devient indisponible, un canal VPN de sauvegarde le remplacera.Soit dit en passant, les fonctions VPN de Draytek sont très faciles à configurer. En seulement quelques clics, vous pouvez configurer à la fois les connexions LAN à LAN et l'accès à partir de postes de travail distants. Dryatek a son propre client VPN pour simplifier la connexion des lieux de travail, il s'appelle Draytek Smart VPN Client, l'application est disponible en téléchargement gratuit sur draytek.com.* Dans les livraisons officielles de routeurs sur le territoire de la Fédération de Russie, tous les logiciels de cryptage non conformes aux GOST ont été supprimés, donc dans ce firmware il n'y a que le support PPTP sans cryptage. Cela peut être résolu en installant un logiciel standard, qui peut être téléchargé sur draytek.com.

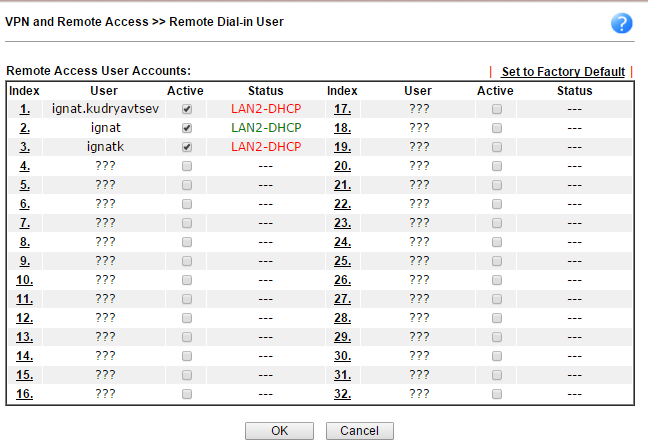

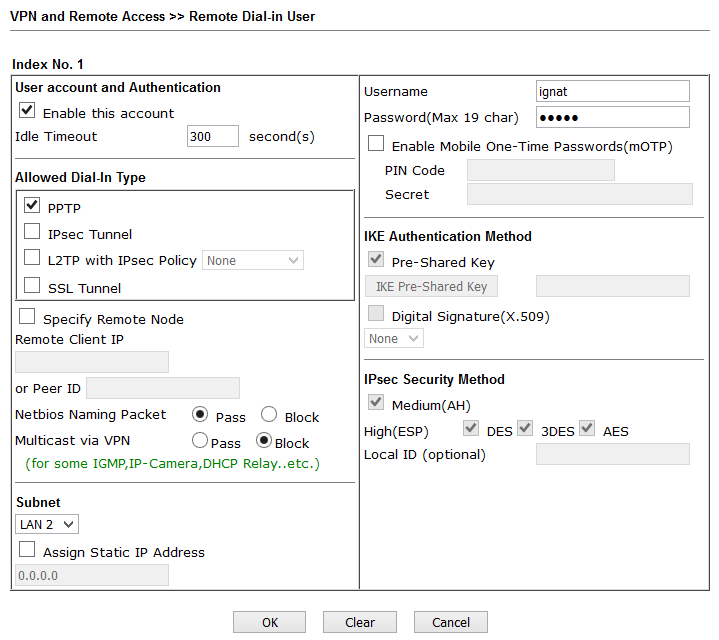

Les protocoles VPN Global Access sont inclus dans le sous - menu Configuration du contrôle d'accès à distance , la clé pré-partagée pour la méthode d'authentification IKE est spécifiée dans le sous - menu Configuration générale IPsec , les méthodes de cryptage sont indiquées. Par exemple, spécifiez la clé draytek.commmmm Fig. 37Le sous - menu Remote Dial-in User indique les utilisateurs qui peuvent se connecter via VPN depuis leurs emplacements distants au LAN du LAN du routeur.

Fig. 37Le sous - menu Remote Dial-in User indique les utilisateurs qui peuvent se connecter via VPN depuis leurs emplacements distants au LAN du LAN du routeur. Fig. 38Dans la liste d' état , il est clair que l'utilisateur ignat est dans l'état en ligne, car il est marqué en vert.Dans l'exemple ci-dessous, l'utilisateur ignat se connecte via PPTP, le deuxième utilisateur se connectera via le tunnel IPSec en utilisant le préréglage clé pré-partagée = draytek.commmmm ci-dessus.

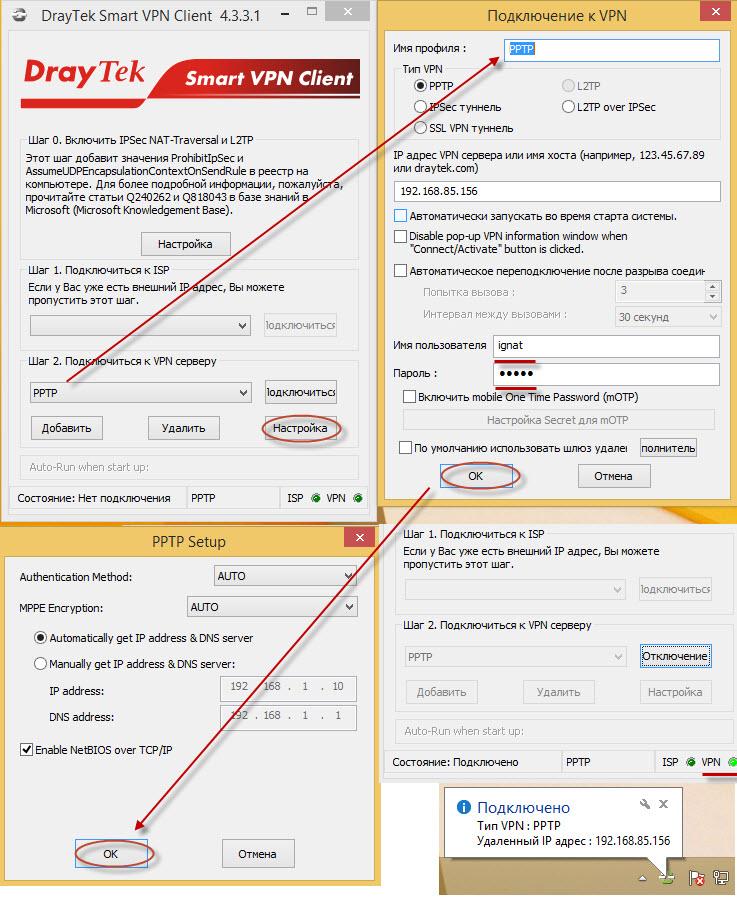

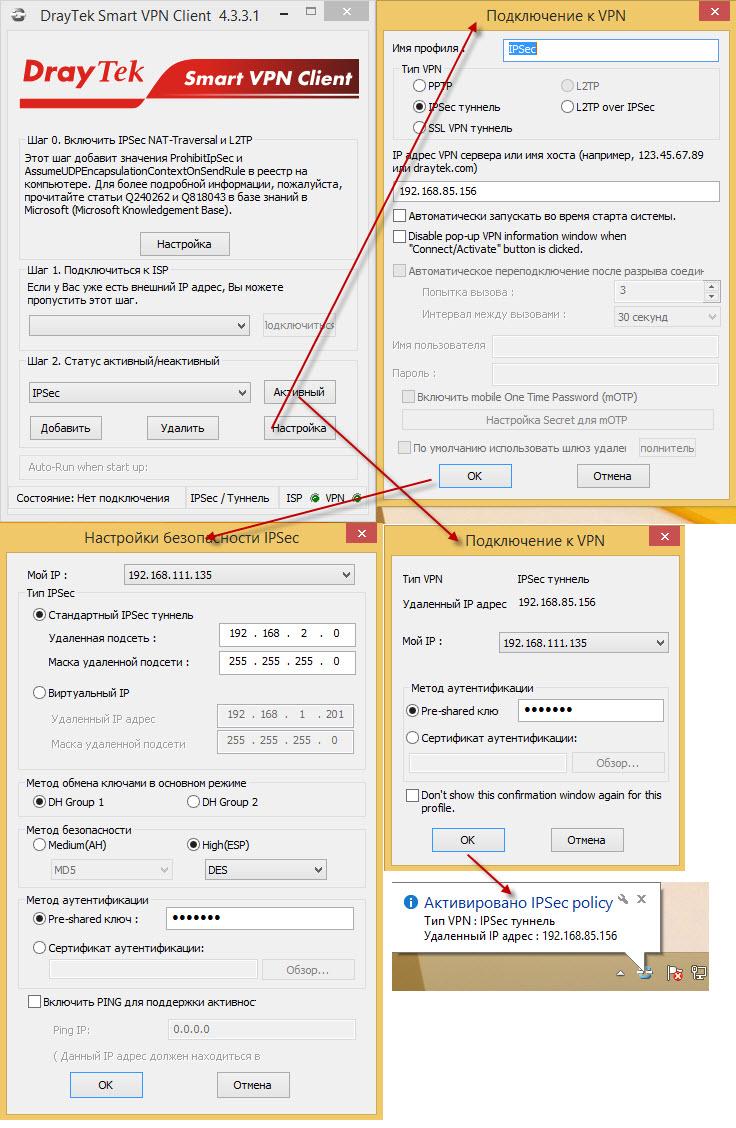

Fig. 38Dans la liste d' état , il est clair que l'utilisateur ignat est dans l'état en ligne, car il est marqué en vert.Dans l'exemple ci-dessous, l'utilisateur ignat se connecte via PPTP, le deuxième utilisateur se connectera via le tunnel IPSec en utilisant le préréglage clé pré-partagée = draytek.commmmm ci-dessus. Fig. 39Pour me connecter depuis le côté client, j'ai utilisé le Draytek Smart VPN Client, il est installé et configuré en deux clics.Voici un exemple pour PPTP.

Fig. 39Pour me connecter depuis le côté client, j'ai utilisé le Draytek Smart VPN Client, il est installé et configuré en deux clics.Voici un exemple pour PPTP. Fig. 40De même, un deuxième client VPN est configuré qui sera connecté dynamiquement à l'aide de la clé prépartagée que nous avons précédemment spécifiée dans le sous-menu IPsec General Setup sous le nom draytek.commmmm.

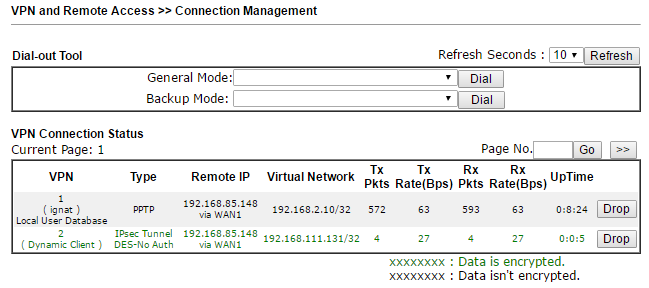

Fig. 40De même, un deuxième client VPN est configuré qui sera connecté dynamiquement à l'aide de la clé prépartagée que nous avons précédemment spécifiée dans le sous-menu IPsec General Setup sous le nom draytek.commmmm. Fig. 42 Unefois la connexion établie, dans le sous-menu Gestion des connexions, nous verrons les connexions actives.

Fig. 42 Unefois la connexion établie, dans le sous-menu Gestion des connexions, nous verrons les connexions actives. Fig. 43Le sous-menu LAN to LAN est utilisé pour configurer les connexions VPN entre deux réseaux. Un profil LAN-to-LAN est créé, il indique tous les paramètres nécessaires à la création d'une connexion: type de connexion - entrant, sortant ou bidirectionnel, protocole VPN - PPTP, L2TP avec stratégie IPsec ou tunnel IPsec, selon le protocole, paramètres spécifiques, par exemple, identifiant ou mot de passe ou clé pré-partagée IKE, méthode de cryptage et plus encore. En fait, il n'y a pas beaucoup de paramètres et ils sont simples dans le cas général. Il est indiqué quel réseau local le côté distant doit «voir» et vers quel réseau distant acheminer le trafic via cette connexion VPN.Après avoir enregistré les paramètres de connexion, le côté local initiera la connexion ou attendra une connexion entrante du côté distant - en fonction des paramètres.La connexion établie peut également être consultée dans le sous-menu Gestion des connexions .

Fig. 43Le sous-menu LAN to LAN est utilisé pour configurer les connexions VPN entre deux réseaux. Un profil LAN-to-LAN est créé, il indique tous les paramètres nécessaires à la création d'une connexion: type de connexion - entrant, sortant ou bidirectionnel, protocole VPN - PPTP, L2TP avec stratégie IPsec ou tunnel IPsec, selon le protocole, paramètres spécifiques, par exemple, identifiant ou mot de passe ou clé pré-partagée IKE, méthode de cryptage et plus encore. En fait, il n'y a pas beaucoup de paramètres et ils sont simples dans le cas général. Il est indiqué quel réseau local le côté distant doit «voir» et vers quel réseau distant acheminer le trafic via cette connexion VPN.Après avoir enregistré les paramètres de connexion, le côté local initiera la connexion ou attendra une connexion entrante du côté distant - en fonction des paramètres.La connexion établie peut également être consultée dans le sous-menu Gestion des connexions .Menu de gestion VPN central

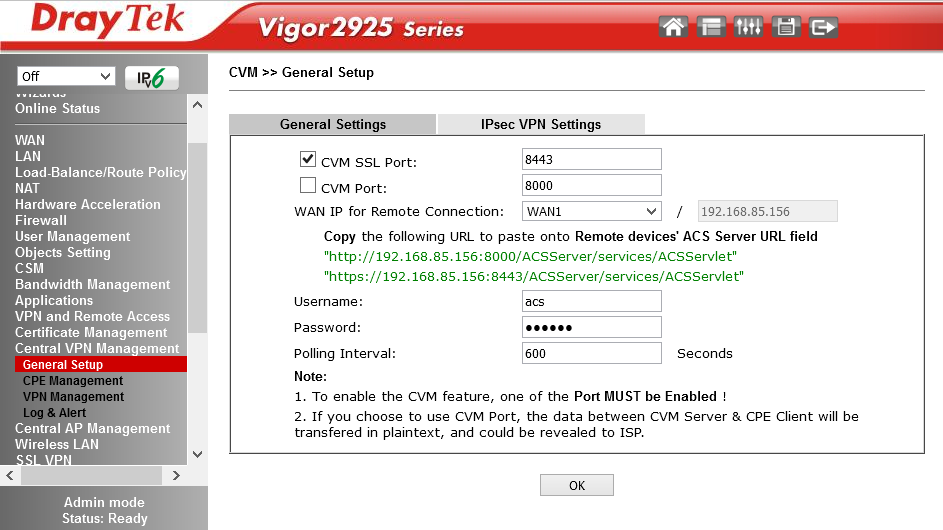

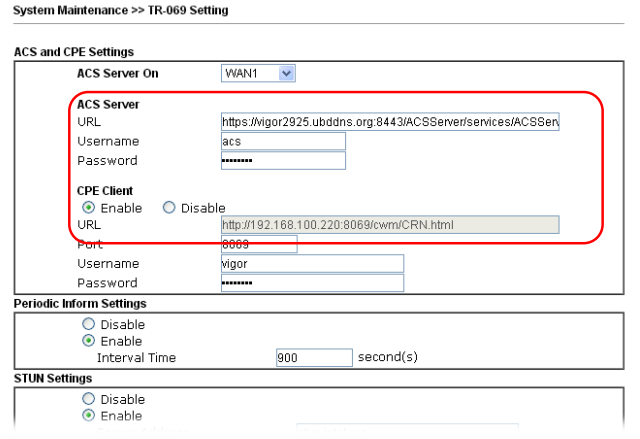

Ce menu configure la gestion centralisée des connexions VPN et certaines fonctions de service entre le Draytek 2925 et les routeurs distants. La configuration est très simple - en quelques étapes seulement.Dans le sous - menu CVM >> General Setup , les paramètres d'autorisation sont définis, qui doivent ensuite être copiés sur le périphérique client distant, dans notre exemple, via SSL:https://192.168.85.156:8443/ACSServer/services/ACSServlet , avec nom d'utilisateur = acs et mot de passe . Fig. 43-1Ensuite, sur le périphérique distant, dans le sous - menu Maintenance du système >> TR-069 , vous devez activer sa gestion en entrant les paramètres répertoriés ci-dessus:

Fig. 43-1Ensuite, sur le périphérique distant, dans le sous - menu Maintenance du système >> TR-069 , vous devez activer sa gestion en entrant les paramètres répertoriés ci-dessus: Et cochez la case Autoriser la gestion depuis Internetdans le sous-menu System Maintenance >> Management Setup .Ensuite, vous devez redémarrer le routeur distant et vous reconnecter dans l'interface Web du Draytek 2925.Si les paramètres sont corrects, dans le sous-menu Central VPN Management >> CPE Management, vous verrez le périphérique nouvellement ajouté.

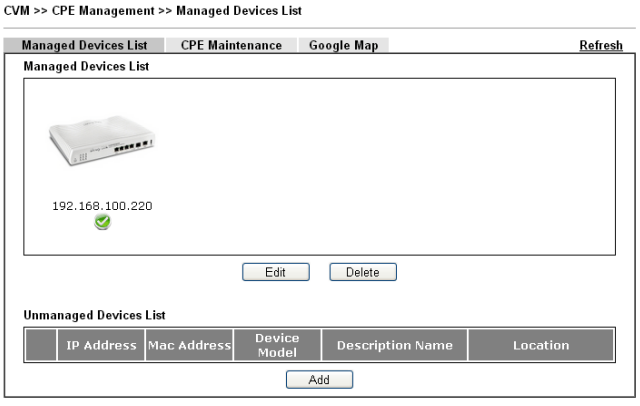

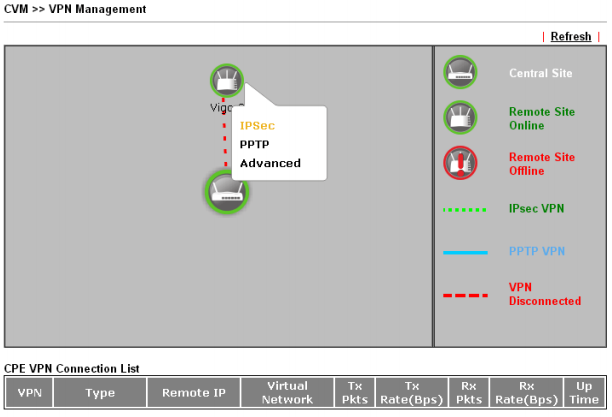

Et cochez la case Autoriser la gestion depuis Internetdans le sous-menu System Maintenance >> Management Setup .Ensuite, vous devez redémarrer le routeur distant et vous reconnecter dans l'interface Web du Draytek 2925.Si les paramètres sont corrects, dans le sous-menu Central VPN Management >> CPE Management, vous verrez le périphérique nouvellement ajouté. Fig. 43-3Le routeur distant, dans notre exemple, il s'agit du Vigor2860n +, peut être configuré à partir de l'interface Web du Draytek 2925. En plus de configurer et de surveiller les tunnels VPN, vous pouvez mettre à jour la version du logiciel sur le routeur distant, enregistrer et restaurer la configuration et effectuer un redémarrage. Vous pouvez le faire pour un appareil ou pour un groupe d'appareils. Des instructions détaillées, y compris dans le format «comment faire», se trouvent dans le manuel d'utilisation.Dans le sous-menu CVM >> VPN Management , vous pouvez configurer et surveiller les tunnels VPN.Pour ce faire, cliquez sur le routeur distant que vous souhaitez configurer et sélectionnez le type de tunnel VPN. Lorsque vous cliquez sur un type de tunnel, par exemple, IPSec, il sera créé et activé automatiquement.

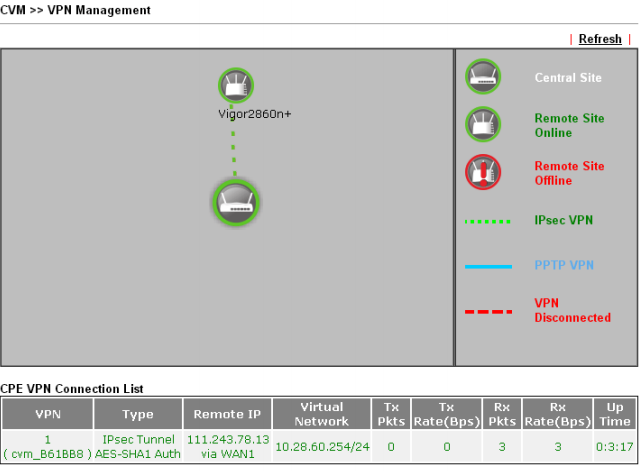

Fig. 43-3Le routeur distant, dans notre exemple, il s'agit du Vigor2860n +, peut être configuré à partir de l'interface Web du Draytek 2925. En plus de configurer et de surveiller les tunnels VPN, vous pouvez mettre à jour la version du logiciel sur le routeur distant, enregistrer et restaurer la configuration et effectuer un redémarrage. Vous pouvez le faire pour un appareil ou pour un groupe d'appareils. Des instructions détaillées, y compris dans le format «comment faire», se trouvent dans le manuel d'utilisation.Dans le sous-menu CVM >> VPN Management , vous pouvez configurer et surveiller les tunnels VPN.Pour ce faire, cliquez sur le routeur distant que vous souhaitez configurer et sélectionnez le type de tunnel VPN. Lorsque vous cliquez sur un type de tunnel, par exemple, IPSec, il sera créé et activé automatiquement. Fig. 43-4Lorsque vous cliquez sur le lien Actualiser, vous verrez l'état de la connexion VPN créée.

Fig. 43-4Lorsque vous cliquez sur le lien Actualiser, vous verrez l'état de la connexion VPN créée. Fig. 43-5Dans ce cas, le profil LAN to LAN sera créé automatiquement. Si nécessaire, les profils peuvent être ajustés manuellement, la seule limitation est que vous ne pouvez pas modifier le nom du profil VPN, car cela peut provoquer une erreur dans le fonctionnement de l'outil Central VPN Management.

Fig. 43-5Dans ce cas, le profil LAN to LAN sera créé automatiquement. Si nécessaire, les profils peuvent être ajustés manuellement, la seule limitation est que vous ne pouvez pas modifier le nom du profil VPN, car cela peut provoquer une erreur dans le fonctionnement de l'outil Central VPN Management.Menu central de gestion AP

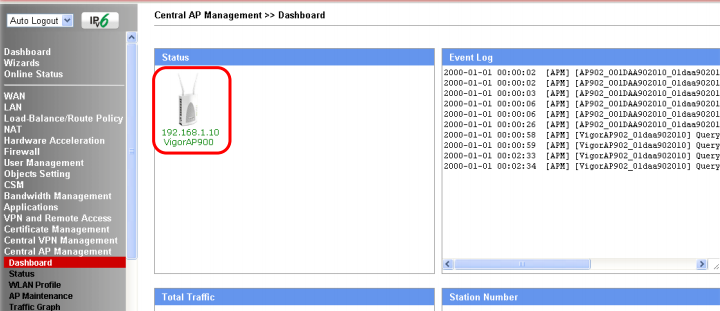

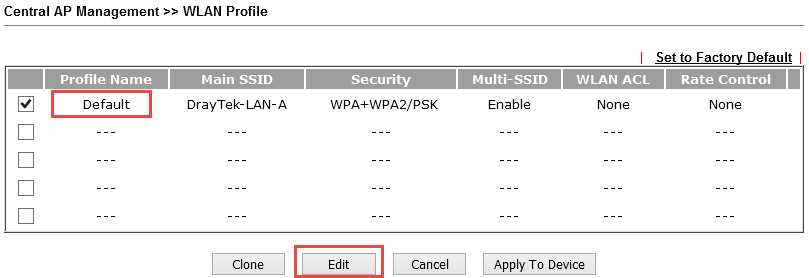

Ce menu est utilisé pour détecter, configurer et entretenir automatiquement les points d'accès Draytek.Le sous-menu Central AP Management >> Dashboard affiche les points d'accès actifs. De plus, le Draytek 2925 trouve automatiquement des points d'accès sur le réseau et les affiche dans ce sous-menu. Fig. 43-6sous - menu Central Management AP >> Profil WLAN contient les profils des paramètres du point d'accès.Le profil WLAN est affecté au point d'accès, puis le courant d'accès est automatiquement configuré ou reconfiguré conformément aux paramètres spécifiés dans le profil.Fig. 43-7

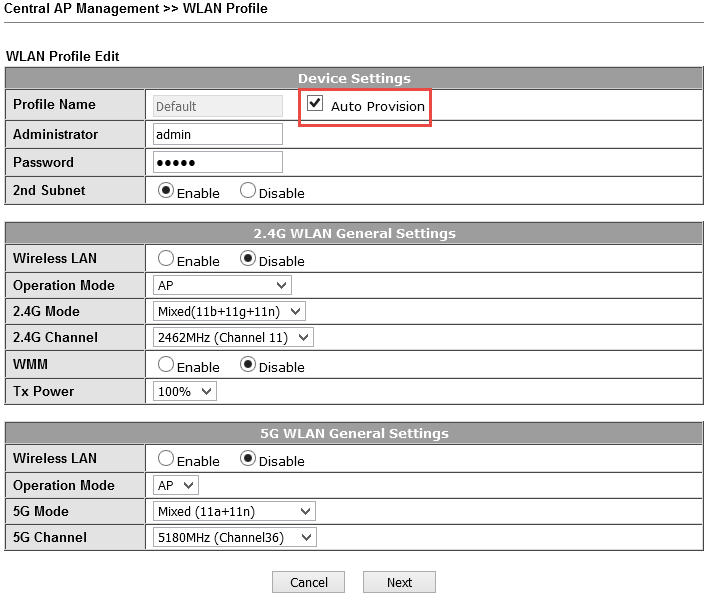

Fig. 43-6sous - menu Central Management AP >> Profil WLAN contient les profils des paramètres du point d'accès.Le profil WLAN est affecté au point d'accès, puis le courant d'accès est automatiquement configuré ou reconfiguré conformément aux paramètres spécifiés dans le profil.Fig. 43-7 Pour appliquer un profil à un point d'accès, vous devez marquer le profil avec une pointe, puis cliquer sur le bouton Appliquer à l'appareilet sélectionnez l'appareil souhaité.Voici les paramètres de profil détaillés, le paramètre se déroule en quatre étapes: sur quatre pages, tous les paramètres sont définis de manière séquentielle. Comme vous pouvez le voir dans l'exemple, il existe de nombreux paramètres.

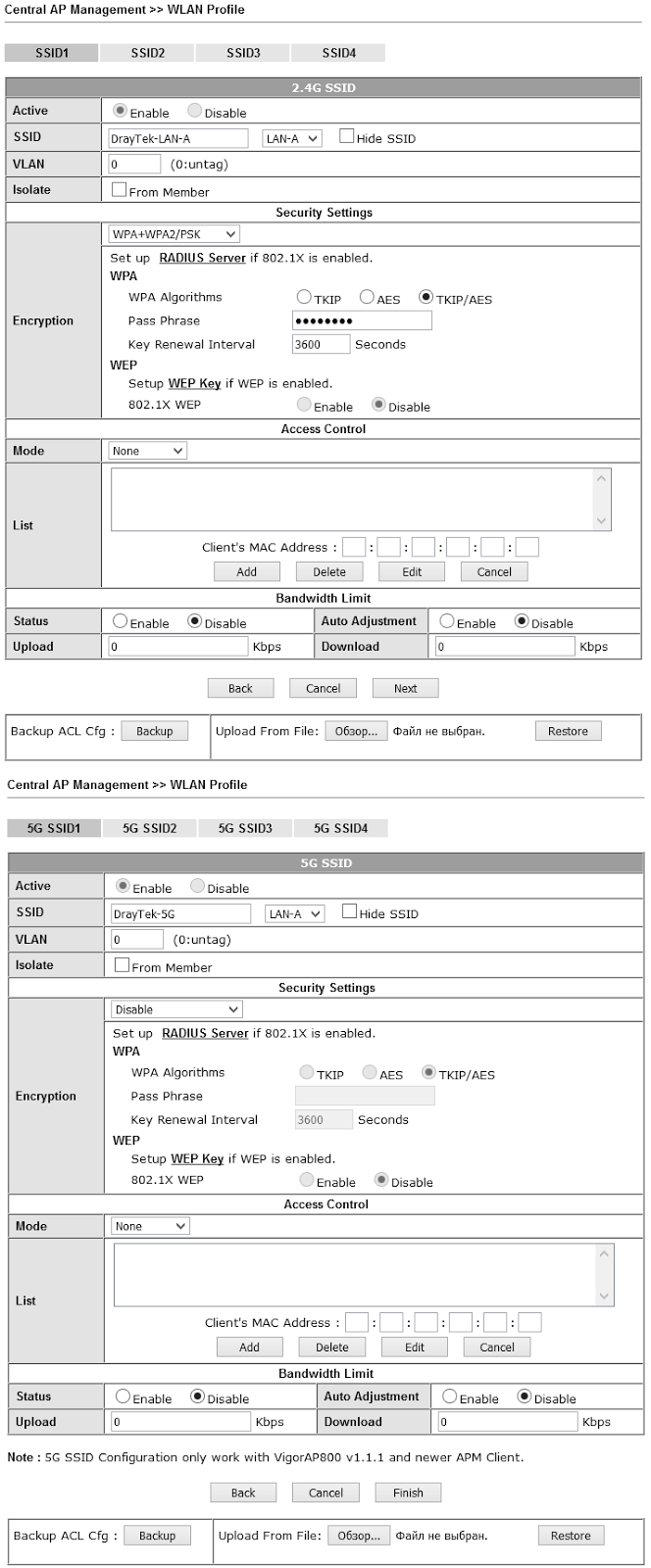

Pour appliquer un profil à un point d'accès, vous devez marquer le profil avec une pointe, puis cliquer sur le bouton Appliquer à l'appareilet sélectionnez l'appareil souhaité.Voici les paramètres de profil détaillés, le paramètre se déroule en quatre étapes: sur quatre pages, tous les paramètres sont définis de manière séquentielle. Comme vous pouvez le voir dans l'exemple, il existe de nombreux paramètres. Fig. 43-8

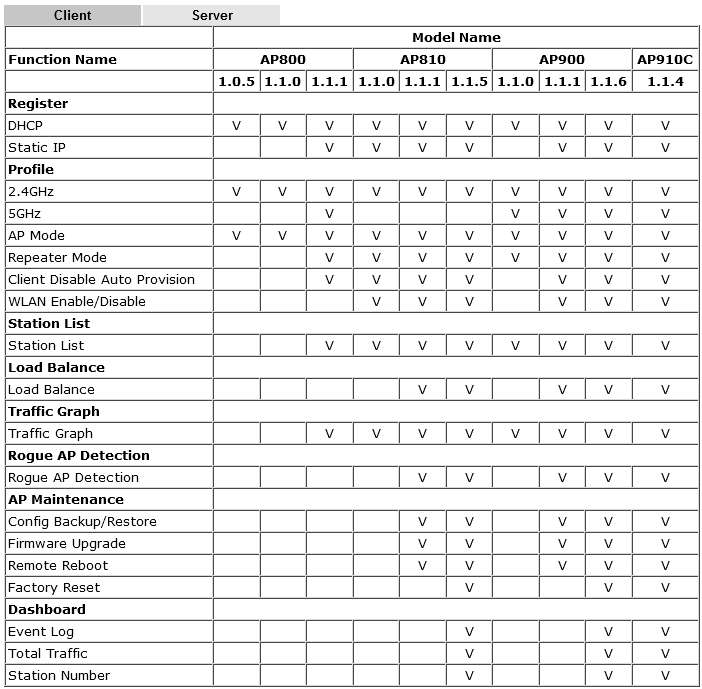

Fig. 43-8 Fig. 43-9Une fois la modification du profil terminée, sur la quatrième page, cliquez sur le bouton Terminer pour enregistrer tous les paramètres définis dans le profil.Le sous-menu Central AP Management >> Status affiche une liste de tous les points d'accès, leur état et les paramètres détaillés.Dans le sous-menu Central AP Management >> AP Maintenance, pour un point d'accès ou un groupe, vous pouvez exécuter les fonctions de service suivantes: enregistrement et restauration de la configuration, mise à jour du micrologiciel, redémarrage, réinitialisation aux paramètres d'usine.Ensuite, il existe un groupe de sous-menus pour surveiller les points d'accès: Traffic Graph - une représentation graphique du trafic total des points d'accès, Rogue AP Detection - détection de "vos" et "étrangers" points d'accès, Event Log - affichage du journal des événements, Total Traffic - trafic passant par le configuré Segments LAN, Numéro de station - le nombre total de clients sans fil actifs.Dans le sous-menu Central AP Management >> Load BalanceL'équilibrage de charge est configuré en spécifiant le nombre maximal de clients sans fil sur un réseau 2,4 GHz et 5 GHz et en façonnant le trafic entrant et sortant pour chaque client sans fil.Le sous-menu Central AP Management >> Function Support List affiche une liste des fonctions prises en charge pour le micrologiciel actuel, selon le modèle du point d'accès. Informations sur deux onglets - pour le client et pour le serveur.

Fig. 43-9Une fois la modification du profil terminée, sur la quatrième page, cliquez sur le bouton Terminer pour enregistrer tous les paramètres définis dans le profil.Le sous-menu Central AP Management >> Status affiche une liste de tous les points d'accès, leur état et les paramètres détaillés.Dans le sous-menu Central AP Management >> AP Maintenance, pour un point d'accès ou un groupe, vous pouvez exécuter les fonctions de service suivantes: enregistrement et restauration de la configuration, mise à jour du micrologiciel, redémarrage, réinitialisation aux paramètres d'usine.Ensuite, il existe un groupe de sous-menus pour surveiller les points d'accès: Traffic Graph - une représentation graphique du trafic total des points d'accès, Rogue AP Detection - détection de "vos" et "étrangers" points d'accès, Event Log - affichage du journal des événements, Total Traffic - trafic passant par le configuré Segments LAN, Numéro de station - le nombre total de clients sans fil actifs.Dans le sous-menu Central AP Management >> Load BalanceL'équilibrage de charge est configuré en spécifiant le nombre maximal de clients sans fil sur un réseau 2,4 GHz et 5 GHz et en façonnant le trafic entrant et sortant pour chaque client sans fil.Le sous-menu Central AP Management >> Function Support List affiche une liste des fonctions prises en charge pour le micrologiciel actuel, selon le modèle du point d'accès. Informations sur deux onglets - pour le client et pour le serveur. Fig. 43-10

Fig. 43-10Menu LAN sans fil

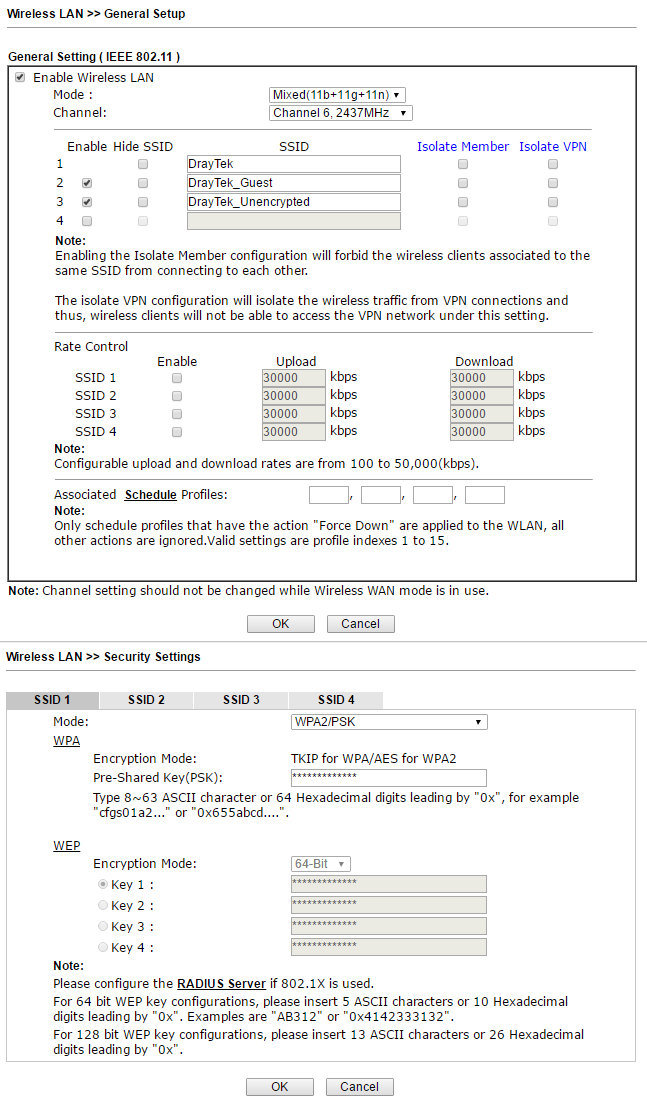

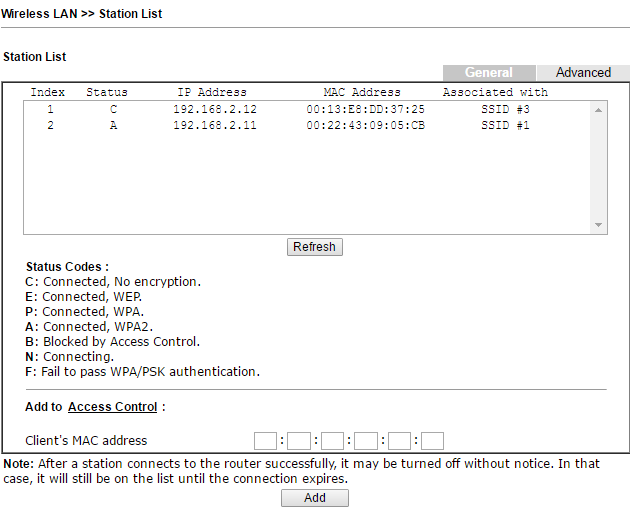

Le routeur, selon le modèle, prend en charge un réseau sans fil 802.11ac, 802.11n, n-plus et dispose de deux ou trois antennes omnidirectionnelles. Il y a beaucoup de paramètres pour les fonctions sans fil dans le routeur.L'appareil prend en charge jusqu'à 4 réseaux sans fil indépendants avec ses propres paramètres, et pour chacun des réseaux, vous pouvez limiter la bande maximale pour le trafic sortant et entrant, et également activer la planification selon laquelle ces restrictions fonctionneront.Ci-dessous pour illustrer les paramètres, les sous-menus Configuration générale et Paramètres de sécurité sont présentés . Les réglages sont très clairs. Fig. 44Chacun des 4 réseaux sans fil est configuré avec ses propres paramètres de sécurité, y compris des filtres d'adresse MAC. Pour chaque réseau, vous pouvez activer le quota de temps d'utilisation Wi-Fi en fonction de l'adresse MAC et du délai d'expiration pour resoumettre le quota.Ci-dessous se trouve un sous-menu de la liste des stations, qui montre les terminaux sans fil actuellement connectés.

Fig. 44Chacun des 4 réseaux sans fil est configuré avec ses propres paramètres de sécurité, y compris des filtres d'adresse MAC. Pour chaque réseau, vous pouvez activer le quota de temps d'utilisation Wi-Fi en fonction de l'adresse MAC et du délai d'expiration pour resoumettre le quota.Ci-dessous se trouve un sous-menu de la liste des stations, qui montre les terminaux sans fil actuellement connectés. Fig. 45De plus, dans le sous - menu Contrôle d'accès , vous pouvez activer le filtre d'adresse MAC et créer des listes blanches et noires d'adresses MAC. Les listes peuvent être enregistrées dans un fichier sur un ordinateur ou téléchargées à partir d'un fichier si nécessaire.Dans le sous-menu Advanced Settingcontient le réglage fin du canal radio, par exemple, la puissance du signal sortant, le mode de fonctionnement, la largeur du canal, la longueur du fragment, etc.La connexion sans fil est également prise en charge via les paramètres WPS (Wi-Fi Protected Setup) et WDS , qui se trouvent dans les sous-éléments correspondants du menu LAN sans fil .

Fig. 45De plus, dans le sous - menu Contrôle d'accès , vous pouvez activer le filtre d'adresse MAC et créer des listes blanches et noires d'adresses MAC. Les listes peuvent être enregistrées dans un fichier sur un ordinateur ou téléchargées à partir d'un fichier si nécessaire.Dans le sous-menu Advanced Settingcontient le réglage fin du canal radio, par exemple, la puissance du signal sortant, le mode de fonctionnement, la largeur du canal, la longueur du fragment, etc.La connexion sans fil est également prise en charge via les paramètres WPS (Wi-Fi Protected Setup) et WDS , qui se trouvent dans les sous-éléments correspondants du menu LAN sans fil .Menu VPN SSL

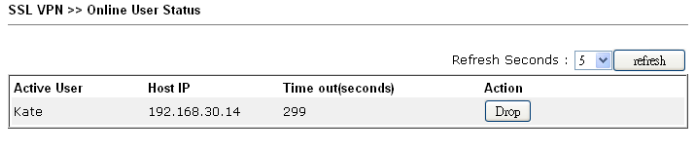

Sur le Draytek 2925, vous pouvez configurer l'accès aux applications via SSL VPN à l'aide d'un navigateur Web standard.Cette méthode offre certains avantages par rapport aux VPN traditionnels, parmi lesquels aucun logiciel supplémentaire n'est nécessaire, par exemple, un client VPN pour créer une connexion sécurisée, un autre avantage: moins de restrictions pour le cryptage des données à l'aide de SSL par rapport au SSL traditionnel.Le service est globalement activé en définissant un daw pour l'option Activer le service SSL VPN dans le sous-menu VPN et accès distant >> Configuration du contrôle d'accès à distance.Ensuite, dans le sous-menu SSL VPN >> Configuration généraleindique sur quelles interfaces WAN le service est disponible et sur quel port. Par défaut, 443. Je vous conseille de le changer en un autre, afin d'éviter tout conflit, avec le port standard pour le contrôle web Draytek.De plus, par analogie avec les paramètres VPN PPTP et PPTP ci-dessus, dans le sous-menu SSL VPN >> Remote Dial-in User , vous devez configurer les utilisateurs qui peuvent utiliser SSL VPN en définissant un daw pour l'option SSL Tunnel.Maintenant, dans le sous-menu SSL VPN >> SSL Web Proxy , vous devez spécifier les adresses URL pour lesquelles vous devez ouvrir l'accès via SSL SSL. Dans le menu SSL VPN >> Application SSL , vous pouvez sélectionner l'application et l'hôte et le port, par exemple, RDP sur 192.168.1.50 {389 qui seront transmis via SSL SSL.Après avoir enregistré tous les paramètres, l'utilisateur ouvre un navigateur Web, saisit l'IP et le port sur l'interface WAN où fonctionne le service VPN SSL, se connecte en utilisant le nom et le mot de passe reçus de l'administrateur, puis accède à la page avec les services SSL SSL disponibles pour lui. Fig. 45-1Dans le sous - menu SSL VPN >> État en ligne , les connexions actives seront affichées.

Fig. 45-1Dans le sous - menu SSL VPN >> État en ligne , les connexions actives seront affichées. Fig. 45-2

Fig. 45-2Menu d'application USB

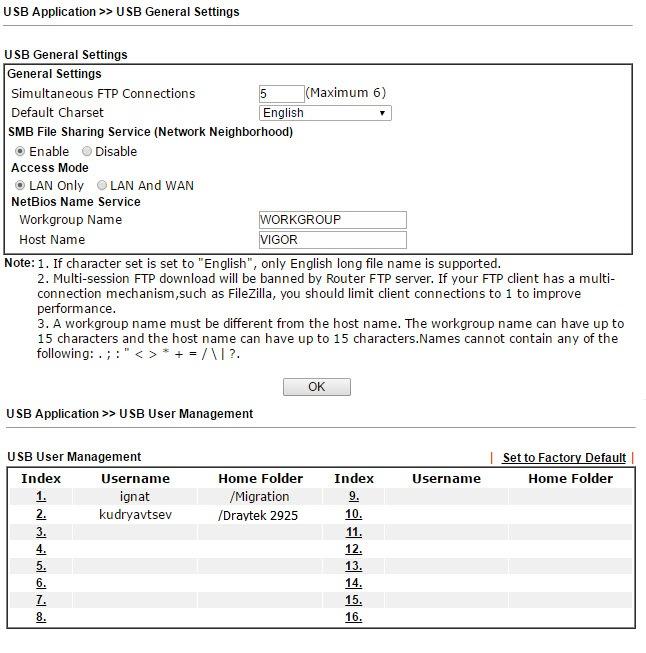

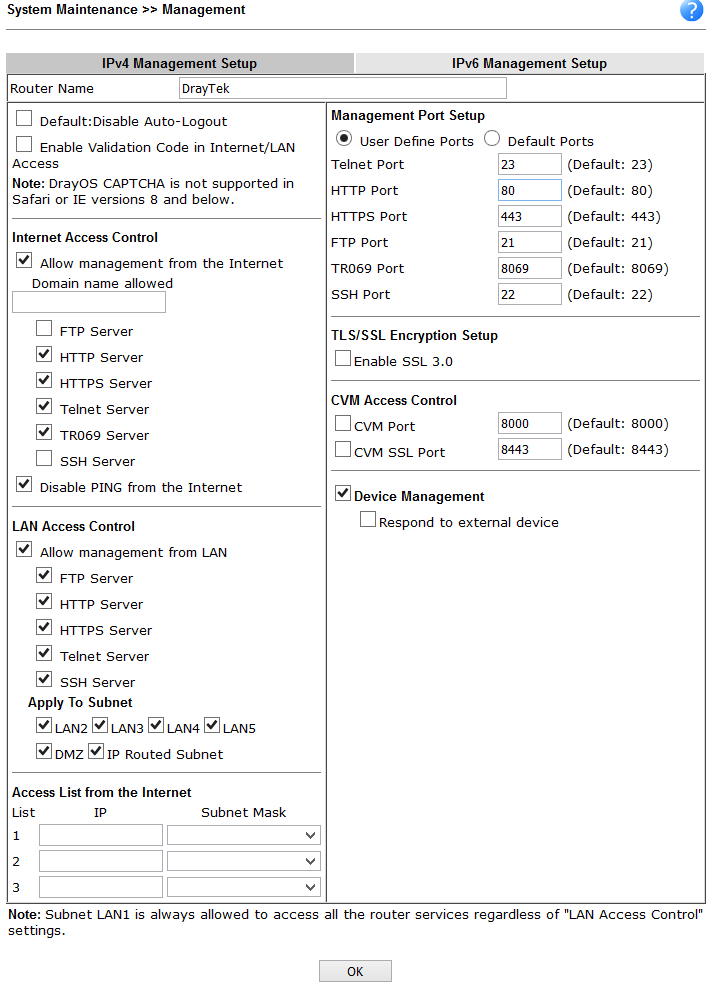

Le routeur possède un port USB qui peut être utilisé dans trois modes différents. Tout d'abord, connectez un modem USB 3G / 4G pour réserver une connexion Internet ou comme connexion Internet principale s'il n'y a pas d'autres moyens de se connecter à Internet.Deuxièmement, la connexion d'une imprimante USB à un routeur, qui devient un serveur d'impression et les utilisateurs peuvent l'utiliser en configurant l'accès à celle-ci via le réseau. Fig. 46

Fig. 46

Dans l'image ci-dessus, un exemple dans lequel un port USB est utilisé pour connecter un lecteur et échanger des fichiers sur un réseau via FTP et SMB. Deux utilisateurs avec différents répertoires personnels créés.

Dans l'image ci-dessous, un exemple du sous - menu État du périphérique USB, , USB- 8 , .

. 47

-, USB- FTP NetBios/SMB. Modem Support List, LAN SMB Client Support List.

3G/4G , Modem Printer USB Device Status.

. 47-1

System Maintenance

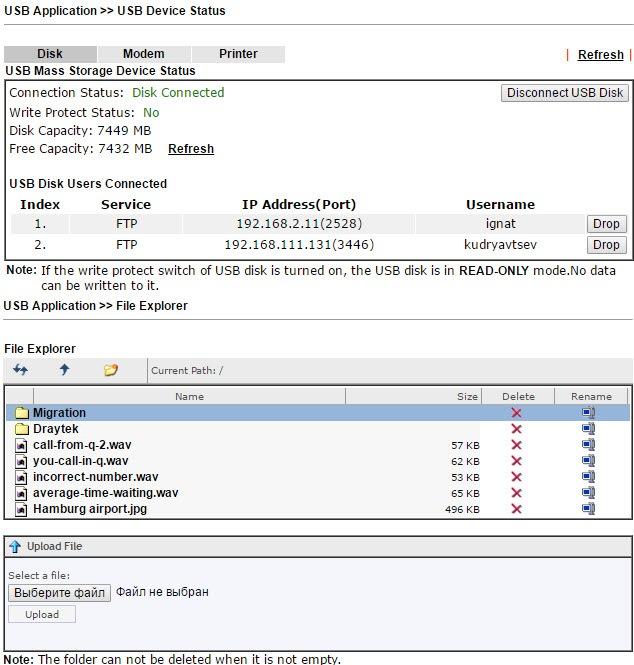

. User Administrator, TR-069 . Configuration Backup . Configuration Backup SysLog, . , .

. 48

, Draytek syslog . Draytek Syslog. .

. 49

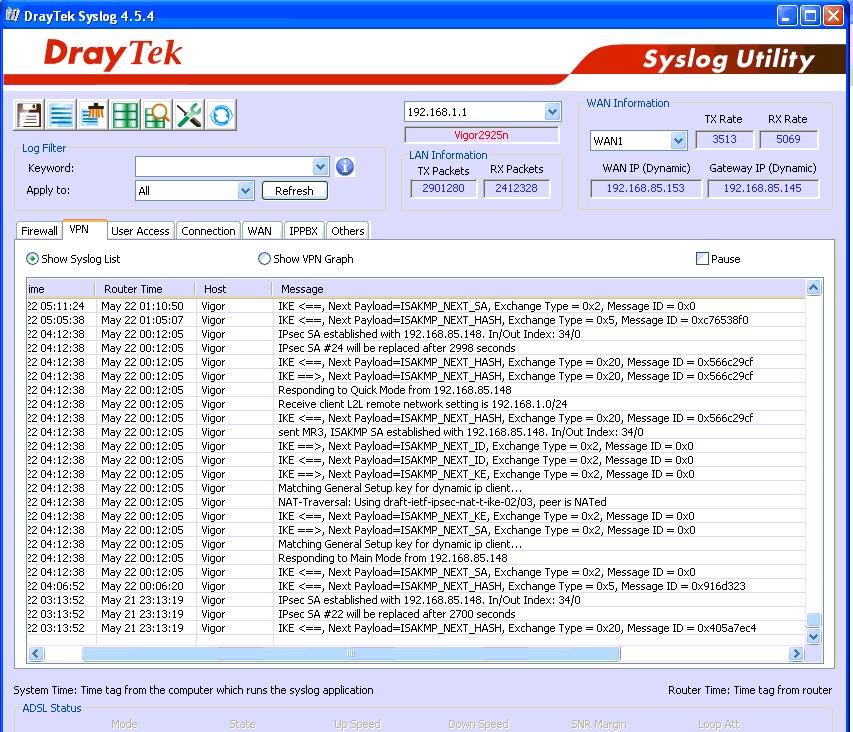

Management . , , WAN .

. 50

Diagnostics

, — .

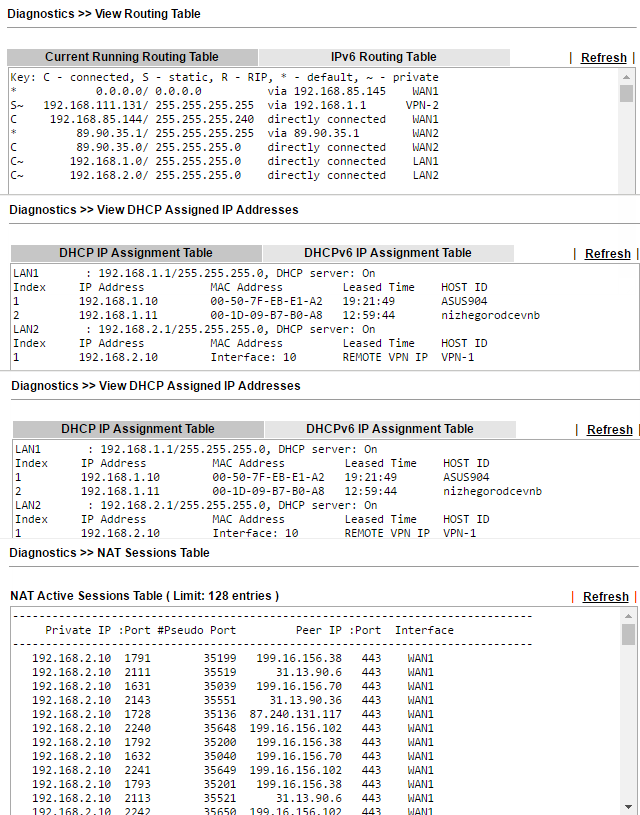

Routing Table , ARP Cache Table MAC- , DHCP-Table DHCP-, NAT- DNS-.

. 51

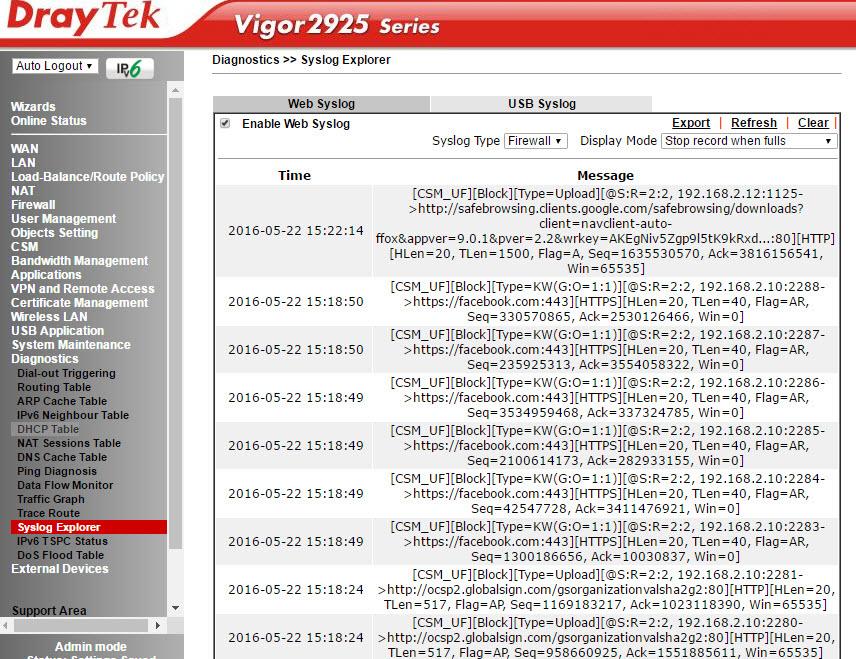

Ping Traceroute. , : VPN, Firewall, WAN .

. 52

Traffic Graph , , WAN .

. 53

Draytek 2925 2925n , . , , , , Draytek 2925n, , , , VPN-, NAS- . Drayatek 2925 – , 6 , VoIP.

, , , – . Draytek VigorACS SI, , . Draytek Smart Monitor, , . 2925 Central VPN Management VPN- Draytek 2925 . VPN- .

, Dryatek 2925 AP Central Management, - , .

High Availability, 2925 «» Draytek, , WAN .

, , . .

, , , WAN LAN, , , VPN, , NAT , USB, . SSL VPN, High Availability, VPN- Central AP Management Central VPN Management. , , , Draytek .

Draytek 2925n , , -, CLI TR-69. , VigorACS SI Smart Monitor , . «», SMB+ , «» 100\ WAN- -. , . , , , .