Les logiciels espions transforment vos écouteurs en microphone en toute transparence

Schémas de circuits du microphone, des écouteurs et des haut-parleurs Lesexperts en sécurité de l'information du Computer Security Research Center de l'Université Ben Gurion ont développé le programme espion SPEAKE (a) R , qui transforme de manière transparente un casque en microphone.Au niveau matériel, le microphone et les haut-parleurs / écouteurs fonctionnent de manière similaire. Un microphone convertit le son en signaux électriques, tandis que des haut-parleurs passifs ou un casque inversent l'opération. Les deux appareils ont un petit diaphragme qui oscille dans un champ magnétique pour générer / détecter des ondes sonores. Un périphérique matériel similaire vous permet d'utiliser un microphone au lieu d'un casque ou un casque au lieu d'un microphone. C'est un fait bien connulongtemps décrit dans la littérature professionnelle . Les haut-parleurs de haute qualité enregistrent un son encore meilleur que les microphones chinois bon marché!Pour utiliser des haut-parleurs ou des écouteurs comme microphone, changez simplement la prise audio - insérez les écouteurs dans la prise microphone et vice versa.Une caractéristique du programme SPEAKE (a) R est qu'il modifie imperceptiblement la fonction de la prise audio à laquelle les écouteurs sont connectés. Au lieu d'une sortie audio (sortie de ligne), le connecteur commence à travailler sur la réception de données (entrée de ligne).L'option de modification de la fonctionnalité du connecteur est prise en charge au niveau du chipset de la carte son et peut être activée par programme. L'option correspondante est généralement appelée jack retasking ou jack remapping.. Par exemple, une telle fonctionnalité est disponible dans les chipsets Realtek Semiconductor Corp., qui sont intégrés dans un grand nombre de cartes mères modernes. Voici la liste des chipsets Realtek prenant en charge cette fonction: ALC892, ALC889, ALC885, ALC888, ALC663, ALC662, ALC268, ALC262, ALC267, ALC272, ALC269, ALC3220. Dans ces chipsets, les deux prises audio sont connectées simultanément à l'ADC et au DAC, de sorte qu'elles peuvent fonctionner dans les deux modes.De plus, les changements d'affectation audio des logiciels font partie des spécifications officielles Intel High Definition Audio .L'option est peu connue, seul un petit nombre de développeurs et de spécialistes la connaissaient jusqu'à aujourd'hui. Par exemple, il y a plusieurs années, cette fonction a été mentionnéesur son blog, David Henningsson est l'un des développeurs du noyau Linux.

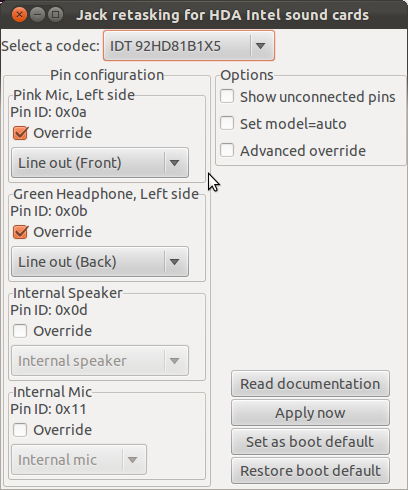

Schémas de circuits du microphone, des écouteurs et des haut-parleurs Lesexperts en sécurité de l'information du Computer Security Research Center de l'Université Ben Gurion ont développé le programme espion SPEAKE (a) R , qui transforme de manière transparente un casque en microphone.Au niveau matériel, le microphone et les haut-parleurs / écouteurs fonctionnent de manière similaire. Un microphone convertit le son en signaux électriques, tandis que des haut-parleurs passifs ou un casque inversent l'opération. Les deux appareils ont un petit diaphragme qui oscille dans un champ magnétique pour générer / détecter des ondes sonores. Un périphérique matériel similaire vous permet d'utiliser un microphone au lieu d'un casque ou un casque au lieu d'un microphone. C'est un fait bien connulongtemps décrit dans la littérature professionnelle . Les haut-parleurs de haute qualité enregistrent un son encore meilleur que les microphones chinois bon marché!Pour utiliser des haut-parleurs ou des écouteurs comme microphone, changez simplement la prise audio - insérez les écouteurs dans la prise microphone et vice versa.Une caractéristique du programme SPEAKE (a) R est qu'il modifie imperceptiblement la fonction de la prise audio à laquelle les écouteurs sont connectés. Au lieu d'une sortie audio (sortie de ligne), le connecteur commence à travailler sur la réception de données (entrée de ligne).L'option de modification de la fonctionnalité du connecteur est prise en charge au niveau du chipset de la carte son et peut être activée par programme. L'option correspondante est généralement appelée jack retasking ou jack remapping.. Par exemple, une telle fonctionnalité est disponible dans les chipsets Realtek Semiconductor Corp., qui sont intégrés dans un grand nombre de cartes mères modernes. Voici la liste des chipsets Realtek prenant en charge cette fonction: ALC892, ALC889, ALC885, ALC888, ALC663, ALC662, ALC268, ALC262, ALC267, ALC272, ALC269, ALC3220. Dans ces chipsets, les deux prises audio sont connectées simultanément à l'ADC et au DAC, de sorte qu'elles peuvent fonctionner dans les deux modes.De plus, les changements d'affectation audio des logiciels font partie des spécifications officielles Intel High Definition Audio .L'option est peu connue, seul un petit nombre de développeurs et de spécialistes la connaissaient jusqu'à aujourd'hui. Par exemple, il y a plusieurs années, cette fonction a été mentionnéesur son blog, David Henningsson est l'un des développeurs du noyau Linux. Un tel changement de fonctionnalité est probablement effectué pour la commodité des constructeurs d'ordinateurs, ainsi que des utilisateurs eux-mêmes. En effet, c'est très pratique: vous insérez un microphone ou un casque dans n'importe quelle prise sans prendre la peine de lire les inscriptions ou d'étudier la couleur des connecteurs (généralement le connecteur vert est pour les haut-parleurs et le rose pour un microphone). Si cela ne fonctionne pas, modifiez simplement l'attribution des emplacements dans les paramètres, comme indiqué dans la capture d'écran d'Ubuntu 11.10.Il y a cinq ans, David Hanningson a remarqué que la plupart des cartes intégrées modernes prennent en charge le remplacement de plug-in pour le connecteur, mais presque personne n'utilise cette fonctionnalité et ne le sait même pas.Il existe également une version paranoïaque selon laquelle un changement de logiciel dans la fonctionnalité des connecteurs audio a été effectué secrètement à la demande de services spéciaux. Au moins, le document de la NSA de 1995 (!) De l' année indique que les services spéciaux connaissaient et utilisaient cette méthode d'écoute électronique à distance ( GUIDE D'INSTALLATION ROUGE / NOIR , document technique de la NSA de 1995).

Un tel changement de fonctionnalité est probablement effectué pour la commodité des constructeurs d'ordinateurs, ainsi que des utilisateurs eux-mêmes. En effet, c'est très pratique: vous insérez un microphone ou un casque dans n'importe quelle prise sans prendre la peine de lire les inscriptions ou d'étudier la couleur des connecteurs (généralement le connecteur vert est pour les haut-parleurs et le rose pour un microphone). Si cela ne fonctionne pas, modifiez simplement l'attribution des emplacements dans les paramètres, comme indiqué dans la capture d'écran d'Ubuntu 11.10.Il y a cinq ans, David Hanningson a remarqué que la plupart des cartes intégrées modernes prennent en charge le remplacement de plug-in pour le connecteur, mais presque personne n'utilise cette fonctionnalité et ne le sait même pas.Il existe également une version paranoïaque selon laquelle un changement de logiciel dans la fonctionnalité des connecteurs audio a été effectué secrètement à la demande de services spéciaux. Au moins, le document de la NSA de 1995 (!) De l' année indique que les services spéciaux connaissaient et utilisaient cette méthode d'écoute électronique à distance ( GUIDE D'INSTALLATION ROUGE / NOIR , document technique de la NSA de 1995).Menace

La menace est que des écouteurs ou des haut-parleurs sont installés sur un grand nombre d'ordinateurs. Beaucoup sont habitués à les utiliser, ne soupçonnant même pas la possibilité d'écoutes téléphoniques dans la pièce. Mais l'ennemi n'a pas à installer d'équipement d'écoute pour espionnage si la victime utilise volontairement des écouteurs ou des haut-parleurs sur son ordinateur.Les microphones et les webcams ne sont pas encore partout sur tous les PC, mais les écouteurs et les haut-parleurs sont beaucoup plus courants.Dans un article scientifique publié , les auteurs ont publié une description technique du logiciel espion SPEAKE (a) R et ont montré comment il peut être utilisé dans diverses situations. Ils ont également apprécié la qualité du son enregistré par le microphone et les haut-parleurs passifs fonctionnant en mode microphone.Les fabricants de chipsets fournissent des pilotes via lesquels l'affectation de la prise audio est effectuée. Par exemple, dans le cas du pilote Realtek pour Windows, cela se fait en modifiant la valeur dans le registre Windows .Voici la valeur correspondante dans le registre:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Class\{4D36E96C-E325-11CE-BFC1-08002BE10318}\00XX\Settings\DrvYYYY_DevType_YYYY_SSYYYYYYYY Sous Linux, l'accès à Advanced Linux Sound Architecture (ALSA) se fait via un programme

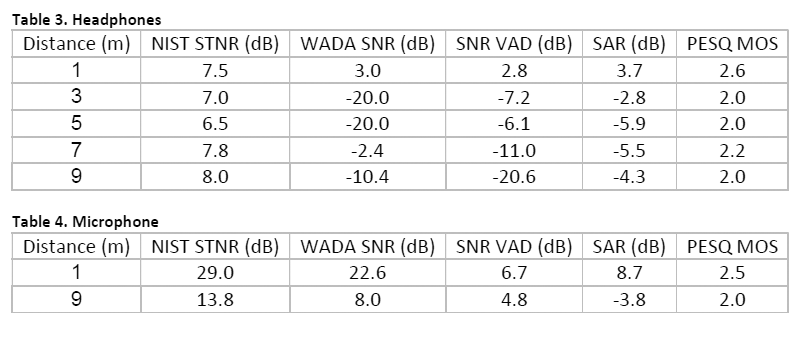

Sous Linux, l'accès à Advanced Linux Sound Architecture (ALSA) se fait via un programme hda-jack-retaskqui modifie également la fonction des connecteurs audio.Ainsi, le logiciel espion après l'installation dans le système peut écouter l'utilisateur via le casque en utilisant les moyens standard des systèmes d'exploitation Windows et Linux.Les tests ont montré que les écouteurs enregistrent un son pire qu'un microphone, mais fournissent toujours une assez bonne qualité aux fréquences moyennes auxquelles la parole humaine sonne. En particulier, l'indice SAR pour un casque lors d'un enregistrement à une distance de 3 à 5 mètres correspond approximativement à l'indice SAR pour un microphone lors d'un enregistrement à partir de 9 mètres. Ceci est important car la valeur du SAR est généralement corrélée à la capacité de distinguer la parole humaine. Les valeurs de qualité sonore des fichiers audio ont été obtenues à l'aide des outils SNReval en utilisant une méthode standard .Pour se protéger contre les écoutes téléphoniques de ce type, les experts recommandent d'abandonner l'utilisation des microphones, des écouteurs et des haut-parleurs dans les lieux de travail où une sécurité élevée est requise, ou d'autoriser uniquement des haut-parleurs actifs qui ne peuvent pas fonctionner en mode inverse. Les haut-parleurs passifs et les écouteurs doivent être considérés comme des analogues de microphones utilisant les règles de sécurité appropriées. Au niveau logiciel, vous pouvez désactiver la carte son dans les paramètres UEFI / BIOS.

Les valeurs de qualité sonore des fichiers audio ont été obtenues à l'aide des outils SNReval en utilisant une méthode standard .Pour se protéger contre les écoutes téléphoniques de ce type, les experts recommandent d'abandonner l'utilisation des microphones, des écouteurs et des haut-parleurs dans les lieux de travail où une sécurité élevée est requise, ou d'autoriser uniquement des haut-parleurs actifs qui ne peuvent pas fonctionner en mode inverse. Les haut-parleurs passifs et les écouteurs doivent être considérés comme des analogues de microphones utilisant les règles de sécurité appropriées. Au niveau logiciel, vous pouvez désactiver la carte son dans les paramètres UEFI / BIOS.Source: https://habr.com/ru/post/fr399363/

All Articles