Scanner Nmap comme outil principal des pirates de films

Nmap est un utilitaire gratuit conçu pour une variété d'analyses configurables de réseaux IP avec un nombre quelconque d'objets, déterminant l'état des objets d'un réseau analysé (ports et leurs services correspondants). Initialement, le programme a été implémenté pour les systèmes UNIX, mais des versions pour de nombreux systèmes d'exploitation sont désormais disponibles.Nmap prend également en charge un large éventail de fonctionnalités supplémentaires, à savoir: la détermination du système d'exploitation d'un hôte distant à l'aide des empreintes digitales de la pile TCP / IP, l'analyse «invisible», le calcul dynamique du temps de retard et la retransmission des paquets, l'analyse parallèle, l'identification des hôtes inactifs à l'aide d'une interrogation ping parallèle, analyse à l'aide de faux hôtes, détermination de la présence de filtres de paquets, analyse directe (sans utiliser portmapper) RPC, analyse à l'aide de la fragmentation IP, et également indication facultative des adresses IP et des numéros de port des réseaux analysés. Dans les versions récentes, la possibilité d'écrire des scripts arbitraires (scripts) dans le langage de programmation Lua a été ajoutée.Sur le site officiel de l'utilitaire, une large sélection a été faite de l'utiliser comme illustration du travail des hackers. Le propriétaire du site, Gordon Lyon, qui pour une raison quelconque a choisi le surnom de Fyodor, offre à tous ceux qui sont les premiers à remarquer l'utilisation de l'utilitaire dans le prochain film, un T-shirt cadeau de leur magasin Nmap Zero Day Clothing.

Nmap est un utilitaire gratuit conçu pour une variété d'analyses configurables de réseaux IP avec un nombre quelconque d'objets, déterminant l'état des objets d'un réseau analysé (ports et leurs services correspondants). Initialement, le programme a été implémenté pour les systèmes UNIX, mais des versions pour de nombreux systèmes d'exploitation sont désormais disponibles.Nmap prend également en charge un large éventail de fonctionnalités supplémentaires, à savoir: la détermination du système d'exploitation d'un hôte distant à l'aide des empreintes digitales de la pile TCP / IP, l'analyse «invisible», le calcul dynamique du temps de retard et la retransmission des paquets, l'analyse parallèle, l'identification des hôtes inactifs à l'aide d'une interrogation ping parallèle, analyse à l'aide de faux hôtes, détermination de la présence de filtres de paquets, analyse directe (sans utiliser portmapper) RPC, analyse à l'aide de la fragmentation IP, et également indication facultative des adresses IP et des numéros de port des réseaux analysés. Dans les versions récentes, la possibilité d'écrire des scripts arbitraires (scripts) dans le langage de programmation Lua a été ajoutée.Sur le site officiel de l'utilitaire, une large sélection a été faite de l'utiliser comme illustration du travail des hackers. Le propriétaire du site, Gordon Lyon, qui pour une raison quelconque a choisi le surnom de Fyodor, offre à tous ceux qui sont les premiers à remarquer l'utilisation de l'utilitaire dans le prochain film, un T-shirt cadeau de leur magasin Nmap Zero Day Clothing.Matrix Reloaded

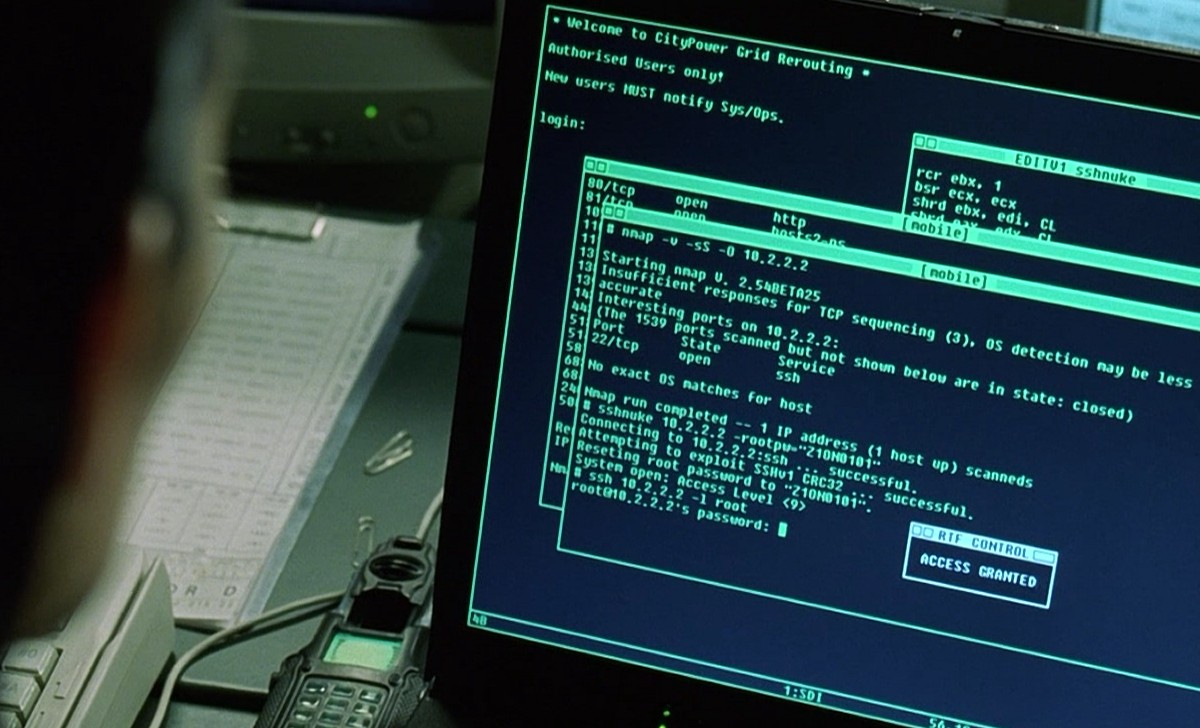

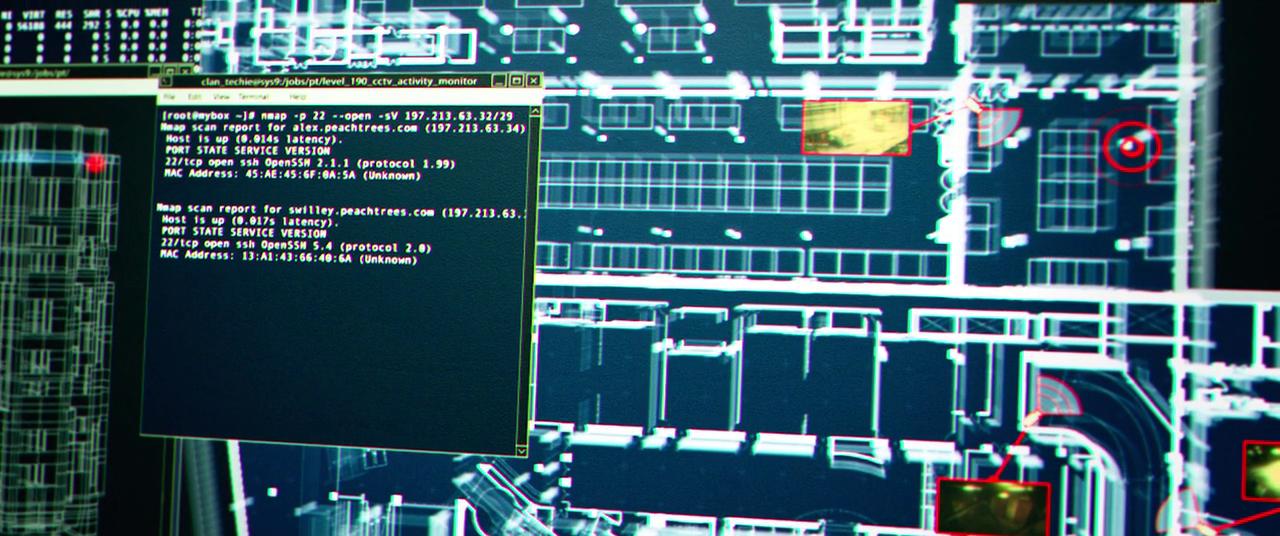

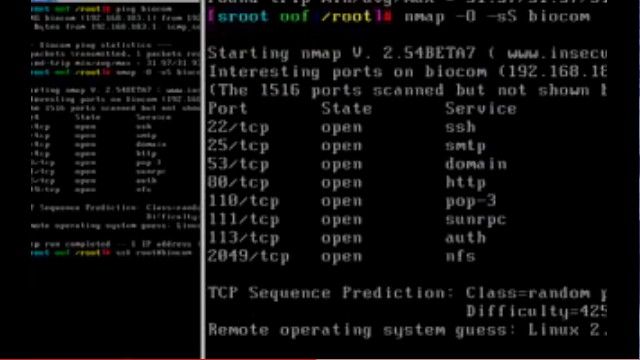

Bien que Nmap apparaisse dans divers films mineurs, c'est Matrix Reloaded ( Wikipedia , IMDB , Amazon ) qui a transformé l'utilitaire en star de l'écran!Nous avons tous vu des films comme Hackers , dans lesquels des animations tridimensionnelles colorées stupides essayaient de se faire passer pour des outils de piratage. Par conséquent, Fedor a été très surpris de voir à quel point le piratage est correctement affiché dans The Matrix Reloaded. Pour casser le système d'alimentation électrique de la ville, Trinity a lancé Nmap v2.54BETA25, l'a utilisé pour trouver un serveur SSH vulnérable et a lancé l'exploit d'exploit SSH1 CRC32 2001. Ay-yai-yay, ville, est-ce possible.

Sur le site Internet de Scotland Yard, des travailleurs de la criminalité informatique ont publié un avertissement pour ceux qui ont regardé ce film, exigeant de ne pas essayer de répéter ce qu'ils ont vu et de ne pas pirater des ordinateurs.

Sur le site Internet de Scotland Yard, des travailleurs de la criminalité informatique ont publié un avertissement pour ceux qui ont regardé ce film, exigeant de ne pas essayer de répéter ce qu'ils ont vu et de ne pas pirater des ordinateurs.Snowden

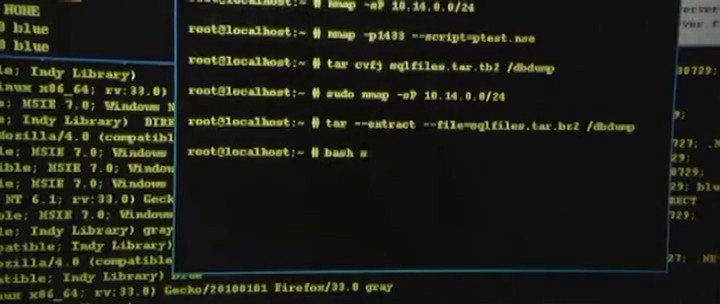

Le film de 2016 d'Oliver Stone ( Wikipedia , IMDB , Amazon ) adapte une fuite massive de documents secrets initiée par Edward Snowden, qui a révélé la vérité sur l'écoute électronique répandue de citoyens américains par la NSA. Dans l'une des premières scènes, Snowden dans un groupe de formation de la CIA effectue une tâche sur la sécurité du réseau, qui devrait prendre les étudiants de 5 à 8 heures. Mais avec Nmap et un script spécial pour Nmap NSE appelé ptest.nse, Snowden, à la surprise du professeur, réussit le test en 38 minutes! Un texte similaire à la sortie du programme est également capturé sur les écrans des autres étudiants, mais pour comprendre ce qui y est écrit, vous devrez attendre la version 4K du film.

Bande-annonce (nmap visible à la 34e seconde)

Bande-annonce (nmap visible à la 34e seconde)Dredd / Judge Dredd

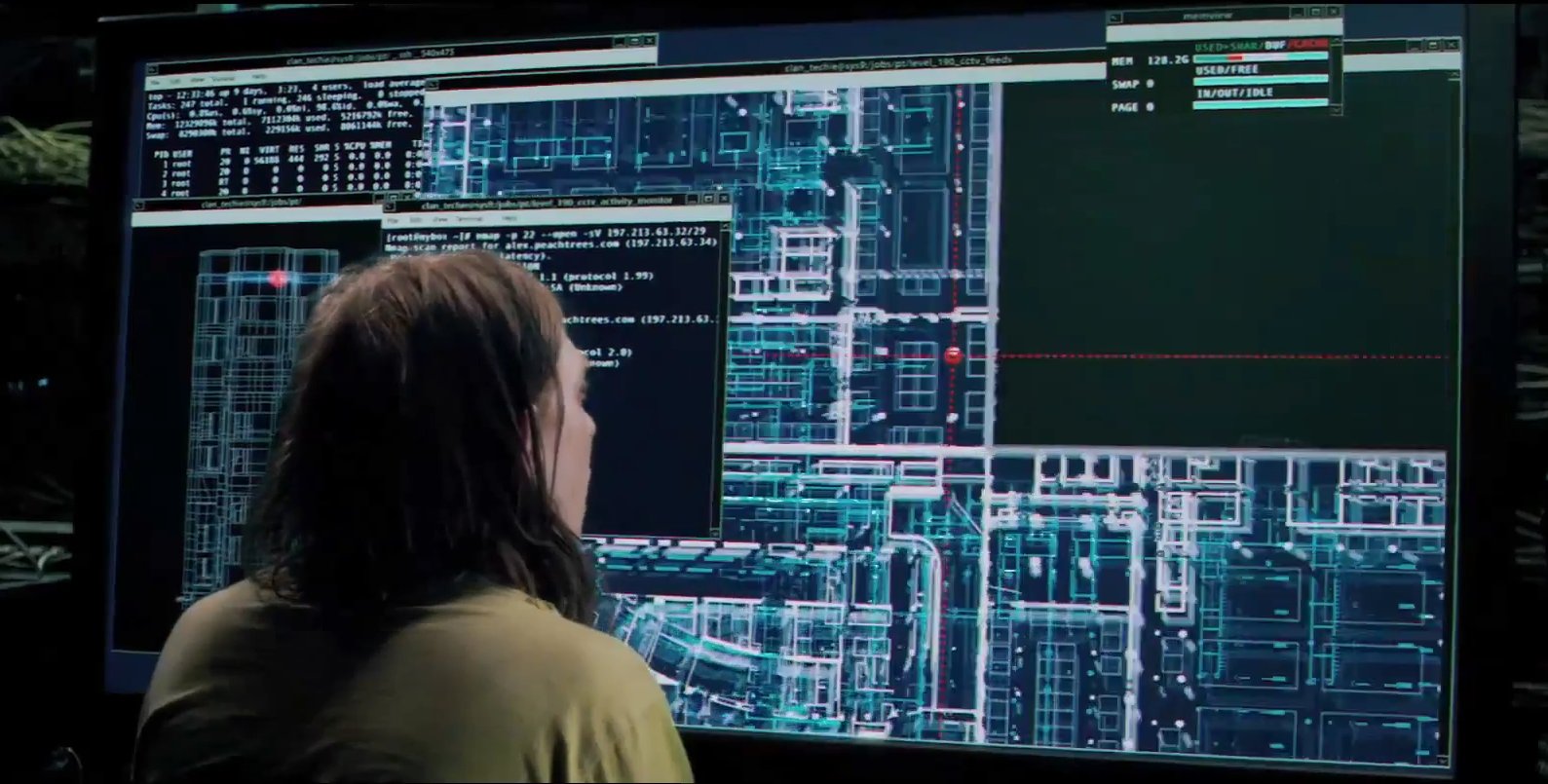

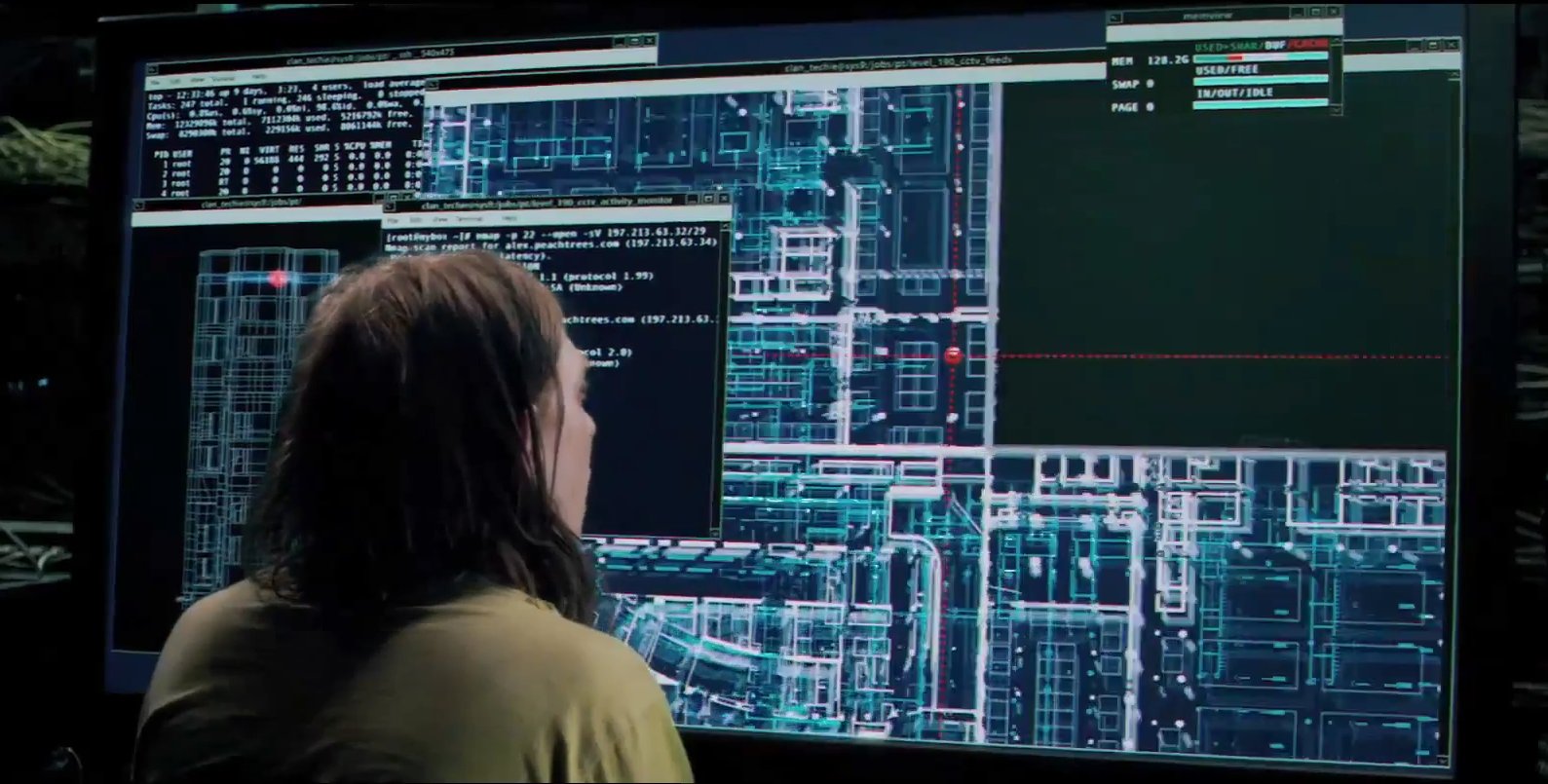

Dredd ( Wikipedia , IMDB , Amazon ), une adaptation des célèbres bandes dessinées de Judge Dredd , est sorti en 2012, et nmap peut être vu dans plusieurs de ses scènes.Dans la grande métropole post-apocalyptique Mega City One, la loi ne repose que sur les juges du ministère de la Justice - des policiers qui ont le droit de juger, de condamner et d'exécuter les délinquants. Plus que tout autre juge, l'inexorable et impitoyable juge Dredd fait peur aux criminels. Avec la juge cadette Cassandra Anderson, ils s'infiltrent dans un gratte-ciel notoire contrôlé par une ancienne prostituée, aujourd'hui trafiquante de drogue, Ma-Ma. Afin d'étudier le réseau informatique d'un gratte-ciel et de trouver ses points faibles, ils utilisent nmap! La bande-annonce montre brièvement nmap scannant le port TCP 22 (SSH):

Elysium / Elysium: le paradis n'est pas sur Terre

Dans le film de science-fiction Elysium 2013 ( Wikipedia , IMDB , Amazon ), Matt Damon et Jodie Foster jouent. L'action se déroule en 2154, lorsque la Terre surpeuplée souffre de la pauvreté, du crime et de la destruction, tandis que les riches vivent dans une station spatiale luxueuse. La version 13 de Nmap (ici, c'est l'avenir) est utilisée pour scanner les ports du cerveau augmenté de l'ordinateur de Damon avant de copier les données qu'il transporte pour essayer de pénétrer dans une station spatiale.

Fantastic Four / Fantastic Four

Fantastic Four ( Wikipedia , IMDB , Amazon ) - 2015 adaptation à grande échelle des bandes dessinées de Marvel Comics. Dans le film, Sue Storm utilise les compétences nmap pour rechercher un compagnon. Sur son ordinateur, vous pouvez voir «IPSCAN», puis «TRACEROUTE», «PORTSCAN» et enfin «NMAP».

Qui suis-je / qui suis-je

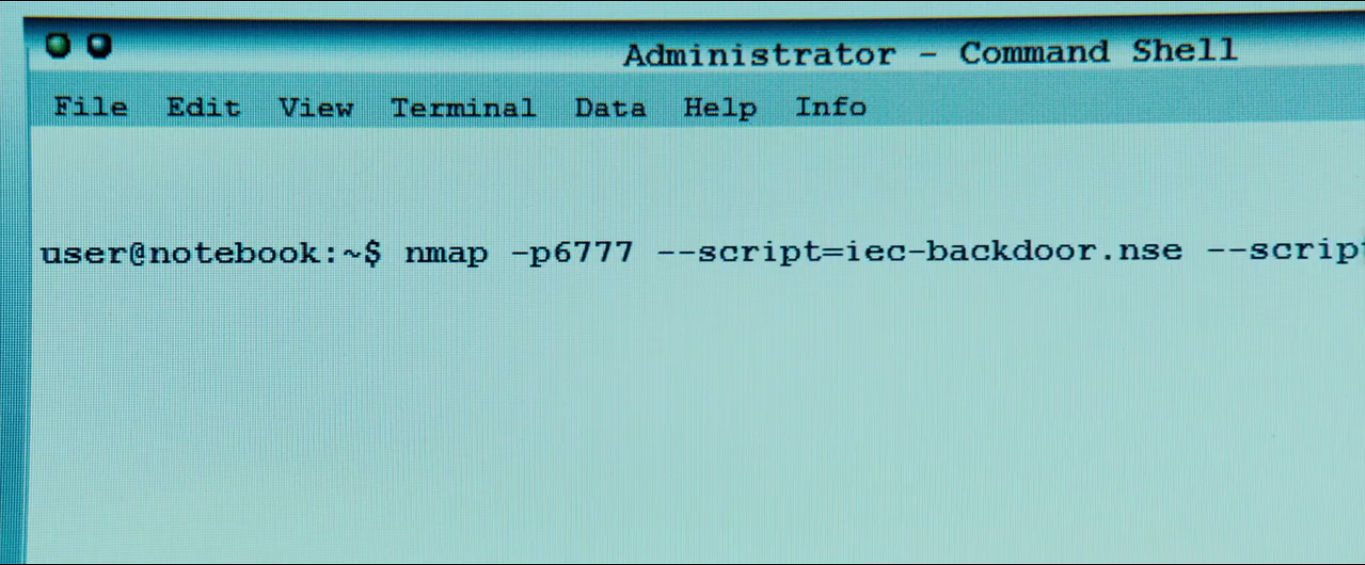

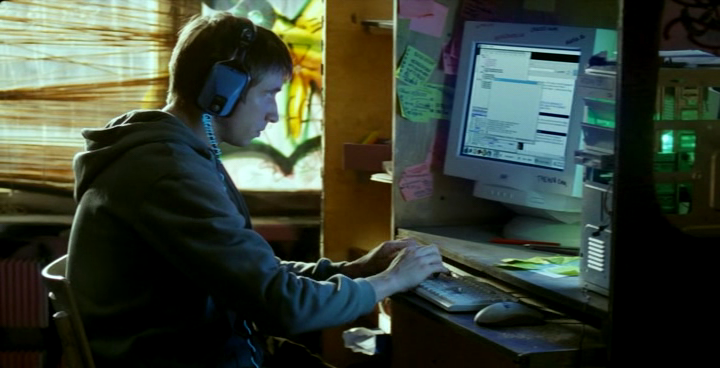

Who Am I - No System is Safe ( Wikipedia , IMDB , Amazon ) est un cyber-thriller allemand de 2014 qui raconte les groupes de hackers (copiés depuis Anonymous) qui essaient de se battre dans des systèmes de piratage audacieux et diverses lèpre. Lors de la scène d'initiation (13:40), le protagoniste Benjamin montre ses compétences en pénétrant le réseau des fournisseurs d'électricité et en lançant une petite panne d'électricité. Il le fait avec son script pour le moteur de script Nmap ( NSE ). Le nom de script iec-backdoor.nse fait référence aux normes de la Commission électrotechnique internationale ( CEI ), qui gèrent les réseaux d'alimentation et leurs équipements. Un tel réalisme est une touche intéressante!

Bourne Ultimatum / Bourne Ultimatum

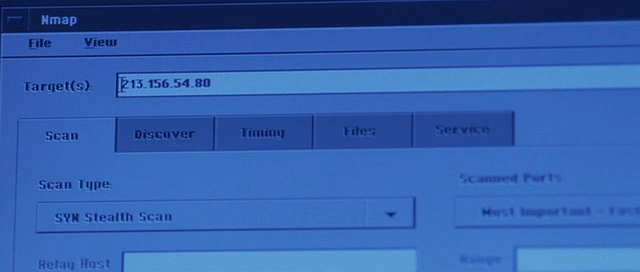

Dans le film The Bourne Ultimatum ( Wikipedia , IMDB , Amazon ), les officiers de la CIA doivent pirater le serveur de messagerie du journal ( The Guardian UK ) afin de lire les lettres d'un journaliste qu'ils ont tué. Pour ce faire, ils utilisent Nmap et sa nouvelle interface graphique Zenmap officielle ! Nmap signale que SSH 3.9p1, Posfix smtpd et le serveur de noms (apparemment lié) sont en cours d'exécution sur le serveur. Ils utilisent aussi abondamment Bash, un obus, pour ainsi dire, "Bourne-again".

Die Hard 4

UPI KAI! Dans Die Hard 4: Live Free or Die Hard ( Wikipedia , IMDB , Amazon ), le détective John MacLane est accusé de l'arrestation du pirate informatique Matthew Farrell, le FBI soupçonné d'avoir pénétré dans leur système. Ensuite, il doit empêcher le brillant méchant terroriste Thomas Gabriel, qui essaie de détruire le monde entier. Dans cette scène, Farrell démontre la compétence nmap.

La fille au tatouage de dragon

The Girl with the Dragon Tattoo (Män som hatar kvinnor) - thriller de 2009 ( Wikipedia , IMDB , Amazon ), basé sur le best-seller Stig Larsson. Il raconte l'histoire de Lisbeth, une pirate en difficulté souffrant du syndrome d'Asperger et de la maltraitance de divers patrons. Elle mène une enquête journalistique sur le meurtre d'il y a 40 ans. Dans la liste des films les plus rentables d'origine non anglaise en 2009, il a pris la troisième place.Une petite scène avec nmap se déroule à la 6ème minute du film. Il s'agit de l'original - un remake hollywoodien à gros budget du film est sorti en 2011 ( IMDB , Wikipedia , Amazon), et peut-être perdu beaucoup du fait qu'il n'y a pas de scènes de Nmap dedans!

GI Joe: Représailles / GI Joe: Throw Cobra 2

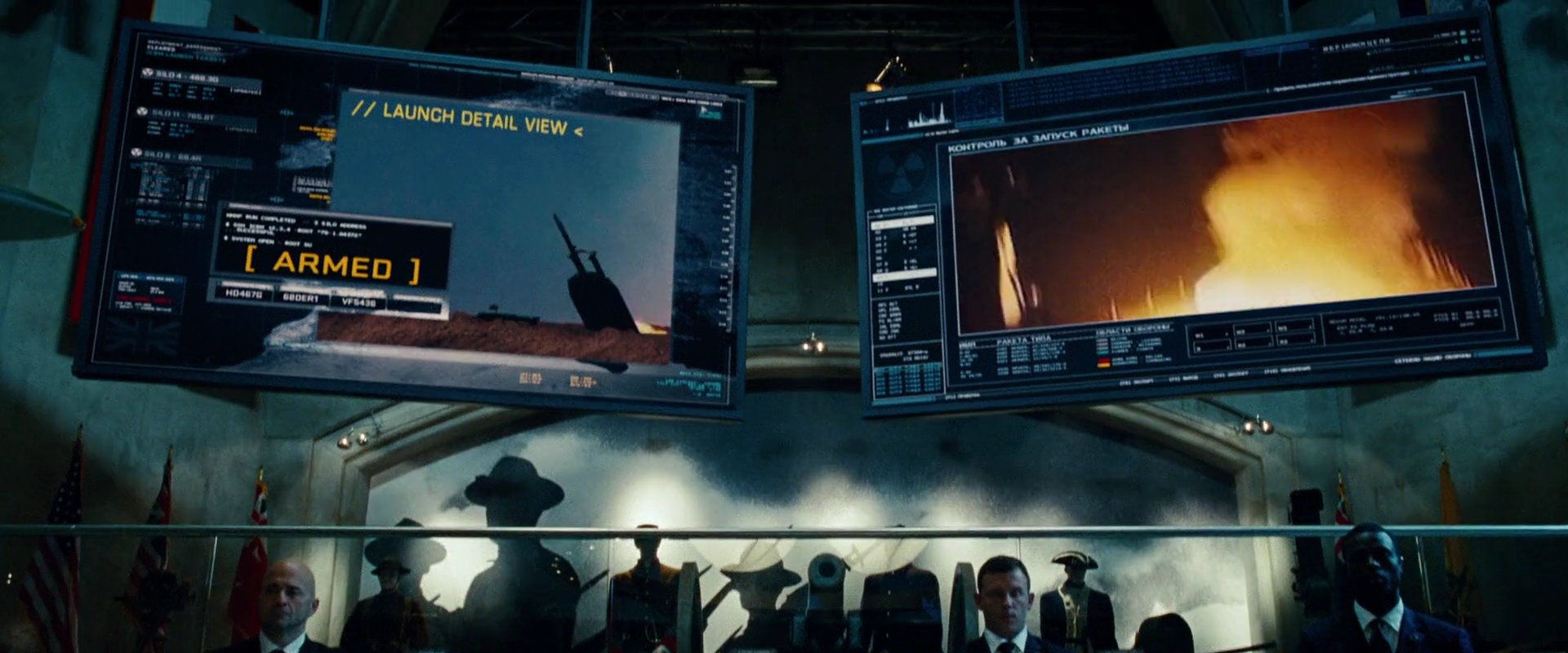

Dans le film d'action 2013 GI Joe: Représailles ( Wikipedia , IMDB , Amazon ) nmap est utilisé pour lancer des armes nucléaires. L'interface utilitaire est bizarre, mais apparemment, ils scannent la mine de lancement en utilisant nmap, ssh chacun a trouvé un missile balistique intercontinental, ils font su root et exécutent des commandes pour le mettre en alerte et le lancer.

L'écoute

Dans le film 2006 The Listening ( Wikipedia , IMDB , Amazon ) sur un ancien employé de la NSA qui s'est échappé d'une agence et a ouvert une station secrète d'anti-écoutes téléphoniques dans les Alpes italiennes, Nmap et NmapFE sont utilisés.

Justice League: Doom / Justice League: Doom

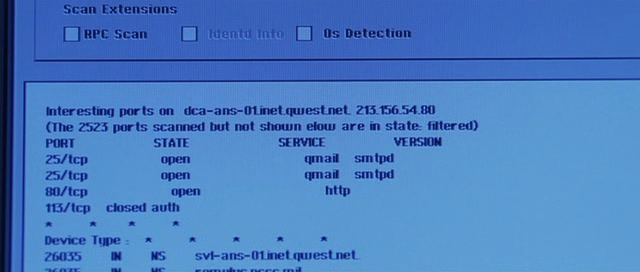

Dans le film d'animation 2012 Justice League: Doom ( Wikipedia , IMDB , Amazon ), nmap est utilisé lors des génériques d'ouverture. Dans le film, Batman, Superman, Wonder Woman et Green Lantern affrontent l'équipe de super-vilains. Fait intéressant, dans la plupart des cas, les cinéastes ont changé le lien de nmap.org à we.inc (Wayne Enterprises) dans la sortie de l'utilitaire . De plus, en août 2011, on a utilisé Nmap (4.20) de 2006. Batman, bien sûr, doit faire face à toutes sortes de choses importantes et héroïques, mais est-il vraiment impossible d'allouer cinq minutes pour installer la dernière version de nmap!

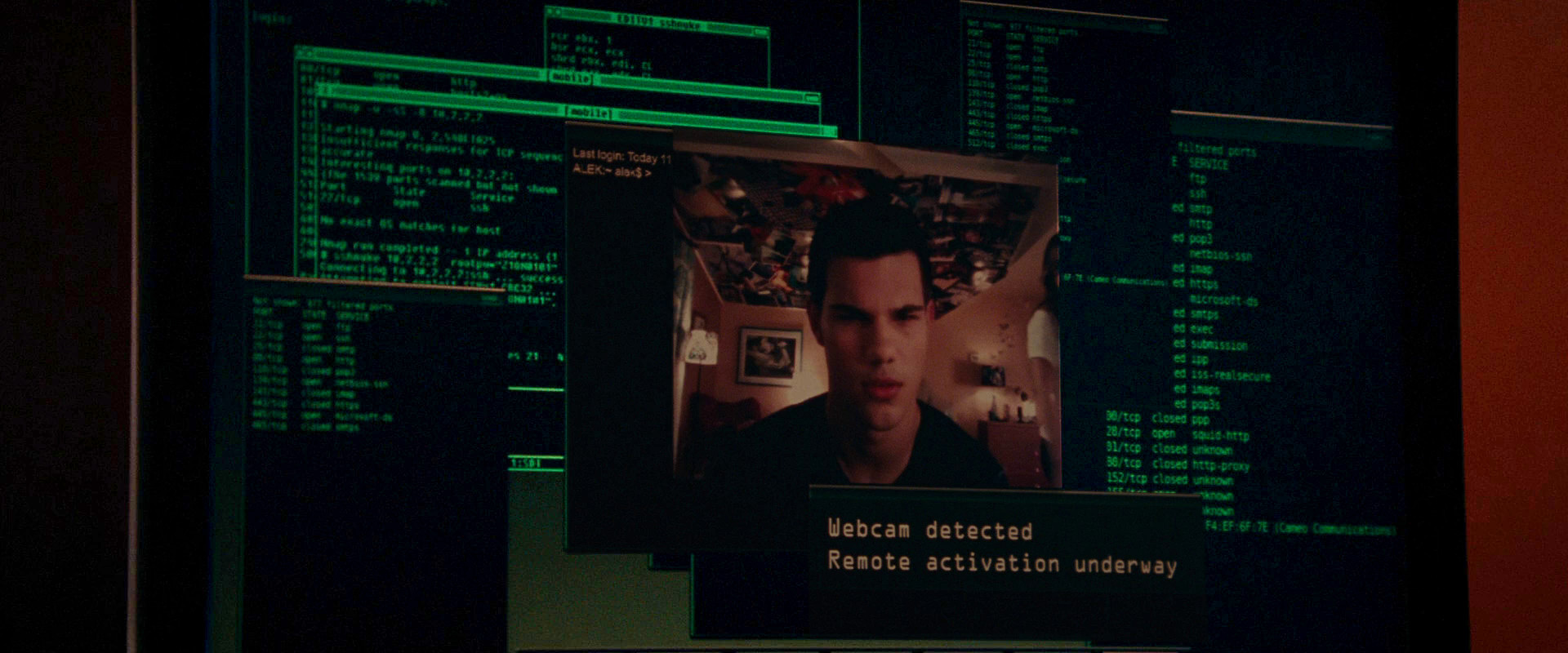

Enlèvement / poursuite

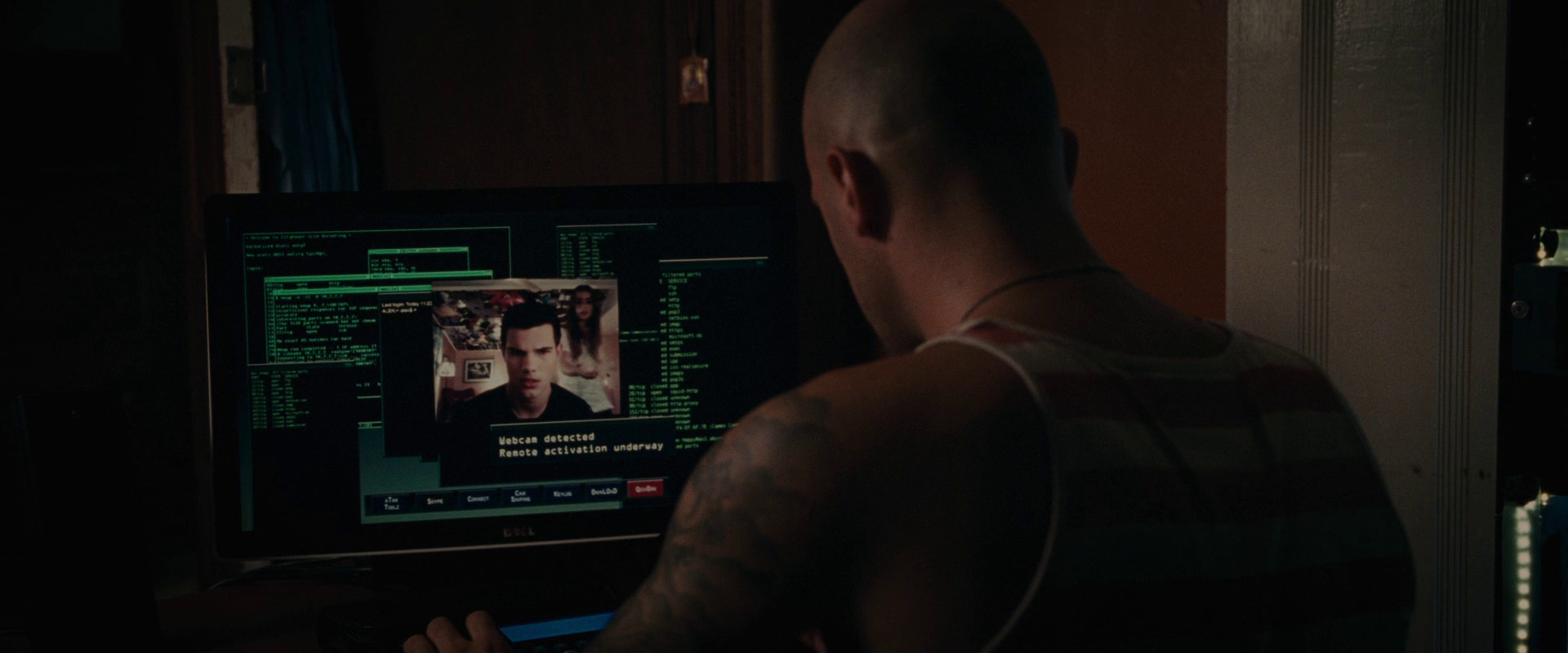

Abduction ( Wikipedia , IMDB , Amazon ) - 2011 thriller. L'adolescent tente de découvrir la vérité sur lui-même en découvrant sa photo de bébé sur le site pour rechercher des enfants disparus. Dans le processus, il est poursuivi, dans le cadre d'autres méchants, par un pirate informatique serbe utilisant nmap. Si les arrière-plans nmap dans les captures d'écran vous semblent familiers, c'est parce que les cinéastes les ont simplement retirés de The Matrix Reloaded.

Extrait

Le thriller NF Extrait 2012 ( IMDB , Amazon ) parle d'un scientifique qui a inventé une technologie pour visualiser les souvenirs humains, mais qui a des ennuis, ayant pénétré la conscience d'un héroïnomane soupçonné de meurtre. Ici, nmap est utilisé dans le cadre du système pour entrer dans l'esprit humain (il s'agit peut-être d'un script NSE).

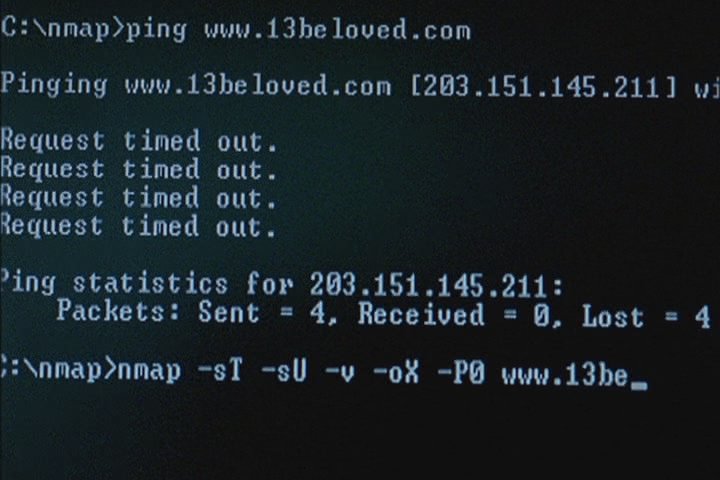

13: Jeu de la mort / 13

Nmap a été utilisé dans le thriller thaïlandais 13: Game of Death ( Wikipedia , IMDB , Amazon ) 2006, également connu sous le nom de "13 Beloved" et "13 game sayawng". Le film raconte l'histoire d'une personne effectuant 13 tâches pour gagner 100 000 000 $. Les tâches deviennent plus difficiles, plus dangereuses, illégales et grotesques. Que feriez-vous pour 100 $ de lyam? L'un des amis du protagoniste, l'administrateur système, commence à s'inquiéter pour son ami et démontre les compétences d'utilisation de nmap en piratant le site Web de ce jeu perverti.

Battle Royale

Battle Royale ( Wikipedia , IMDB , Amazon ), également connu sous le nom de Batoru Rowaiaru, est un film japonais très étrange et controversé sur les élèves de neuvième année envoyés par le gouvernement sur une île déserte. Ils ont reçu des colliers explosifs et ont été contraints de s'entre-tuer dans le cadre d'un jeu de survie perverti. L'un d'eux s'est avéré être un pirate informatique, et dans les scènes avec lui, vous pouvez voir les codes source nmap.

Saints brisés / Justes brisés

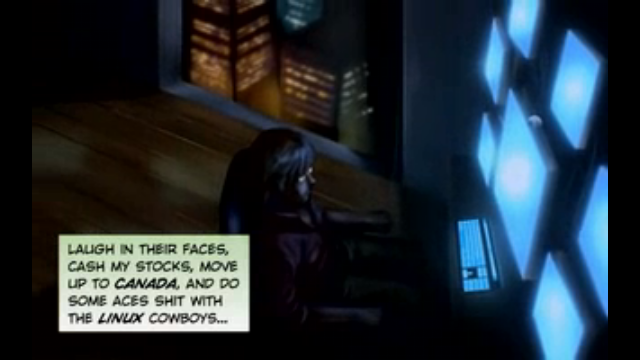

Broken Saints ( Wikipedia , IMDB , Amazon ), une série de bandes dessinées vidéo primée de 24 chapitres publiée pour la première fois en ligne de 2001 à 2003. Ensuite, il a été distribué sur DVD par 20th Century Fox. Il s'agit d'une histoire complexe de 12 heures sur quatre étrangers venus de coins éloignés de la Terre, reliés par une vision commune du mal à venir.L'un d'eux, Raimi, un jeune développeur de logiciels de sécurité, utilise nmap pour pirater des systèmes et découvrir des complots d'entreprise de son employeur. La scène avec nmap est dans le deuxième chapitre.

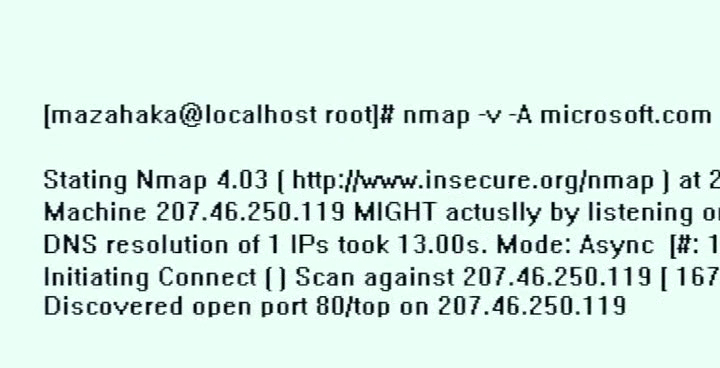

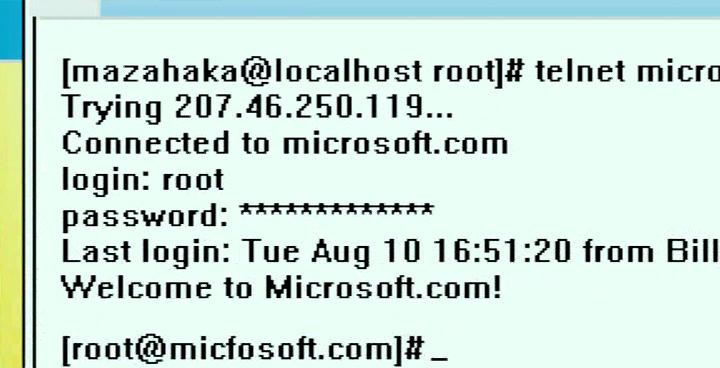

Hottabych

Nmap et telnet sont utilisés par un adolescent pirate Gena pour pirater microsoft.com dans le film russe 2006 "Hottabych" ( Wikipedia , IMDB , Kinopoisk ). En conséquence, Microsoft et les agences de renseignement américaines ont été très contrariés et, dans le but de le révéler, ils ont envoyé une jolie pirate Annie en Russie. Le film présente également une bataille épique entre les génies pour le pouvoir sur la Terre.

HaXXXor: Plus de disquette

Nmap est même apparu dans la série de films pornos à petit budget HaXXXor. «HaXXXor Volume 1: No Longer Floppy» comprend une scène assez longue avec une formation pour utiliser le modèle nmap d'E-Lita. Sur les photos, elle est toujours habillée.

Lundi sanglant

Dans la série dramatique japonaise Bloody Monday (2008 - 2010), un pirate nommé Falcon est obligé d'utiliser des compétences informatiques pour découvrir le mystérieux projet Bloody Monday et empêcher les terroristes biologiques d'attaquer Tokyo. Après que Falcon a pénétré dans la base de sécurité japonaise, il est arrêté, mais il s'échappe facilement grâce à son père, qui travaille dans ce département et est lié au piratage.Deux ans plus tard, le service de sécurité a reçu des informations selon lesquelles un groupe de terroristes qui avait détruit la population d'une petite ville de Russie prévoyait de pulvériser un virus dangereux et mortel à Tokyo, mais l'agent enquêtant sur l'affaire a été tué. Pour obtenir des données sur l'affaire en Russie, le chef du service de sécurité demande à Falcon de l'aider. Réalisant qu'il n'a pas le choix, Takagi est d'accord, ne se doutant pas à quel point sa vie et celle de son entourage vont changer radicalement, puisqueNmap utilise ses plans pour un adolescent talentueux avec des terroristes dans plusieurs épisodes, à partir du premier épisode de la première saison. D'autres utilitaires de sécurité informatique réalistes, comme Netcat, Rainbow Crack et l'exploit Sadmind, clignotent également dans la série.

Source: https://habr.com/ru/post/fr399375/

All Articles