Connaissez les chiffres que vous générez sur la base des données imprévisibles du monde physique - cette pensée simple complique l'homme à travers tout le chemin de la cryptographie moderne. Les générateurs de nombres pseudo-aléatoires (PRNG) basés uniquement sur des algorithmes mathématiques sont prévisibles ou soumis à des influences externes, de sorte que les générateurs matériels utilisant diverses sources d'entropie sont considérés comme la norme de sécurité absolue.

Cependant, même les générateurs de nombres aléatoires réels (RNG) qui collectent des données imprévisibles à partir de phénomènes physiques ont des inconvénients: ils peuvent être encombrants, lents et coûteux à produire. Il n'y a aucune garantie que le système propriétaire n'est pas ouvert à des services spéciaux - par conséquent, les développeurs de FreeBSD ont refusé d'utiliser directement les générateurs matériels intégrés aux puces Intel.

L'évolution des méthodes de cryptage a conduit à la nécessité de créer des générateurs plus avancés - ils seront discutés aujourd'hui.

Il y a 100 ans, pour obtenir des nombres aléatoires, ils ont lancé des dés, distribué des cartes, collecté des nombres dans un chapeau. En 1927, le statisticien Leonard Henry Caleb Tippett a publié la première «table aléatoire» du monde - 41 600 nombres - obtenue en collectant des données sur la région des églises anglaises.

En 1955, RAND Corporation a publié un livre qui, pendant de nombreuses années, est devenu l'une des principales sources de données aléatoires - « Un million de nombres aléatoires avec un écart type de 100 000 » . Peut-être que personne n'a lu le livre d'une couverture à l'autre - presque tout son texte est composé de chiffres à cinq chiffres.

Avec le développement de l'ère informatique pour RNG, nous avons commencé à utiliser des actions utilisateur significatives et dénuées de sens: frappes sur le clavier, clics de souris, etc. Cependant, cette approche donne une petite vitesse pour obtenir des bits aléatoires. Le problème est que tout ce qui se passe à l'intérieur de l'ordinateur ne peut pas être considéré comme vraiment aléatoire. Dès le début, les ordinateurs ont été conçus pour être prévisibles. Les sources de l'environnement - par exemple, les actions des utilisateurs - ont également leurs limites, au moins dans le temps.

Des exigences de sécurité élevées ont donné naissance à plusieurs nouvelles approches complémentaires de la génération de nombres aléatoires.

Générateur de jouets

L'Electronic Frontier Foundation ( EFF ), engagée dans la lutte pour les droits de l'homme en matière de nouvelles technologies de communication, a proposé un moyen simple de créer des mots de passe sécurisés basés sur l'utilisation d'un générateur physique de nombres aléatoires.

La méthode est vraiment simple - elle est basée sur les dés.

Nous lançons cinq dés en même temps et notons les nombres résultants. Disons que les cubes sont situés de gauche à droite comme ceci: 4, 3, 4, 6, 3. Ouvrez la longue liste de mots de l' EFF pour trouver le mot correspondant à côté de 43463. Il s'agit du mot «panoramique».

La procédure est répétée cinq fois. En conséquence, nous obtenons quelque chose comme un coup de main panoramique nectar prédécoupé de banane smith - une phrase secrète qui a environ 221 073 919 720 733 357 899 776 variations.

En utilisant des mnémoniques, l' expression est facile à retenir. Étant donné la présence de 2⁷⁷ alternatives à la force brute, il sera extrêmement difficile de trouver votre mot de passe.

Chaoskey

Kate Packard, développeur Debian actif, chef de projet X.Org, créateur de XRender, XComposite et XRandR, en collaboration avec Bdale Garby, directrice du projet Linux Hedlett-Packard Linux, promoteur de données ouvertes, a développé un générateur de nombres aléatoires ChaosKey peu coûteux mais fiable.

Le périphérique open source, ChaosKey 1.0, a été dévoilé lors de la conférence DeConf16 Debian. Le but du développement est d'ajouter une véritable entropie au générateur de nombres aléatoires, de fournir un haut niveau de sécurité et de réduire le prix au minimum.

Il est impossible d'accéder à distance à ChaosKey et vous ne pouvez pas remplacer le firmware même lorsque l'appareil est connecté via USB à un ordinateur. Pour ce faire, vous devez obtenir un accès physique, ouvrir le gadget et connecter les deux contacts à l'intérieur.

Le RNG complet lui-même ressemble à un petit lecteur flash USB et occupe un connecteur USB. La conception de la carte est minimaliste - elle n'a en fait qu'un processeur et des transistors pour générer du bruit. Le débit de données aléatoire est d'environ mégaoctets par seconde.

Et sur le prix. L'appareil peut être commandé, mais tous les schémas et micrologiciels sont accessibles au public - les développeurs eux-mêmes recommandent à tout le monde de créer et d'améliorer ChaosKey.

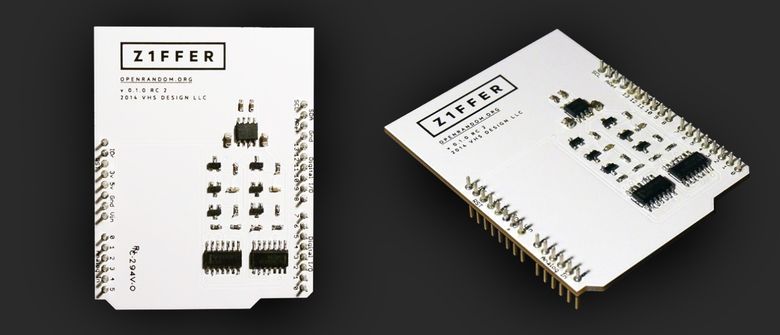

Z1FFER

Un autre générateur de nombres aléatoires open source à faible coût qui plaira à tous les amateurs de bricolage. Tout le monde peut assembler et démonter l'appareil, ainsi que s'assurer qu'il n'a pas de portes dérobées intégrées.

Z1FFER n'est pas un produit fini et n'est fourni avec aucun logiciel (les auteurs ne partagent que quelques scripts et instructions de démarrage). Il est conçu pour fonctionner sur la plate-forme Arduino, mais sa fiabilité n'a pas été prouvée par le piratage de l'extérieur. L'appareil est principalement destiné à ceux qui veulent «ressentir» personnellement la technologie de génération de nombres à l'aide de fer.

Z1FFER utilise le bruit thermique de la résistance, doublant le signal, ce qui conduit à une augmentation exponentielle de la complexité de prédiction de la séquence de bits.

QRBG121

Ce serait un péché de ne pas mentionner dans ce fil le générateur de nombres aléatoires QRBG121, qui pour une raison inconnue est devenu une fois la mascotte de l'une des cartes d'image de Runet. QRBG121 (Quantum Random Bit Generator), peut-être, en effet, est tendre pour quelqu'un, mais le plus intéressant est caché à l'intérieur de la boîte.

L'effet aléatoire dans le dispositif dépend du processus physique quantique du rayonnement photonique dans les semi-conducteurs et de la détection ultérieure de photons individuels à l'aide d'un photomultiplicateur . Dans ce processus, les photons sont détectés au hasard, indépendamment les uns des autres. Les informations de synchronisation des photons détectés sont utilisées pour générer des bits. Une caractéristique unique de cette méthode est qu'elle n'utilise qu'un seul détecteur de photons pour obtenir à la fois des zéros et des uns.

Lampes à lave dans Cloudflare

CloudFlare, qui affirme lui-même que «environ 10% du trafic mondial» passe par son réseau, protège les projets Internet des attaques DDoS, mais il a également besoin d'une protection. Le trafic qui passe par les réseaux CloudFlare est crypté - et une centaine de lampes à lave colorées sur le mur d'entropie y contribuent.

Une lampe à lave est un récipient en verre rempli d'huile transparente et de paraffine translucide. L'ampoule à incandescence située dans la partie inférieure du réservoir chauffe et illumine le contenu du cylindre, et un mouvement «semblable à de la lave» de paraffine dans l'huile se produit. La paraffine est légèrement plus lourde que l'huile, mais avec un peu de chaleur, elle devient plus légère et flotte.

Le mouvement des liquides est surveillé par plusieurs caméras prenant des instantanés. Les instantanés sont convertis en nombres, à partir desquels des clés de chiffrement sont ensuite générées. Pour une trame, 16 384 bits d'entropie sont obtenus.

Deux autres bureaux CloudFlare utilisent différentes méthodes pour obtenir des valeurs aléatoires. À Londres, la caméra capture les mouvements de trois pendules chaotiques, et à Singapour, ils ont installé un compteur Geiger qui mesure la désintégration radioactive d'un petit morceau d'uranium. Dans ce dernier cas, l'uranium est utilisé comme «source de données», car le rayonnement radioactif est caractérisé par le caractère aléatoire de chaque événement de désintégration individuel.

Toutes ces méthodes de travail avec les données attirent l'attention sur les activités de l'entreprise, dont le travail reste souvent invisible pour les clients ordinaires.

Hotbits

HotBits est un site qui fournit à tout le monde de vrais nombres aléatoires générés à l'aide d'un compteur Geiger qui détecte les rayonnements ionisants. Vous remplissez un formulaire de demande sur le site indiquant le nombre d'octets aléatoires et choisissez la méthode préférée d'obtention des données. Une application préliminaire est nécessaire car le matériel HotBits vous permet de créer des données à une vitesse modeste d'environ 100 octets par seconde.

Une fois que des nombres aléatoires ont été fournis au client, ils sont immédiatement supprimés du système - les mêmes données ne seront jamais envoyées à différents utilisateurs (sauf, bien sûr, si vous faites confiance aux HotBits).

Pour obtenir des données encore plus fiables, il existe une ressource EntropyPool qui collecte et «mélange» des bits aléatoires à partir de diverses sources, y compris HotBits et random.org (cette ressource, à son tour, «extrait» l'entropie du bruit radio atmosphérique). Les personnes qui se soucient au maximum de la sécurité quantique peuvent ajouter le service en ligne Quantum Random Bit Generator aux ressources ci-dessus.

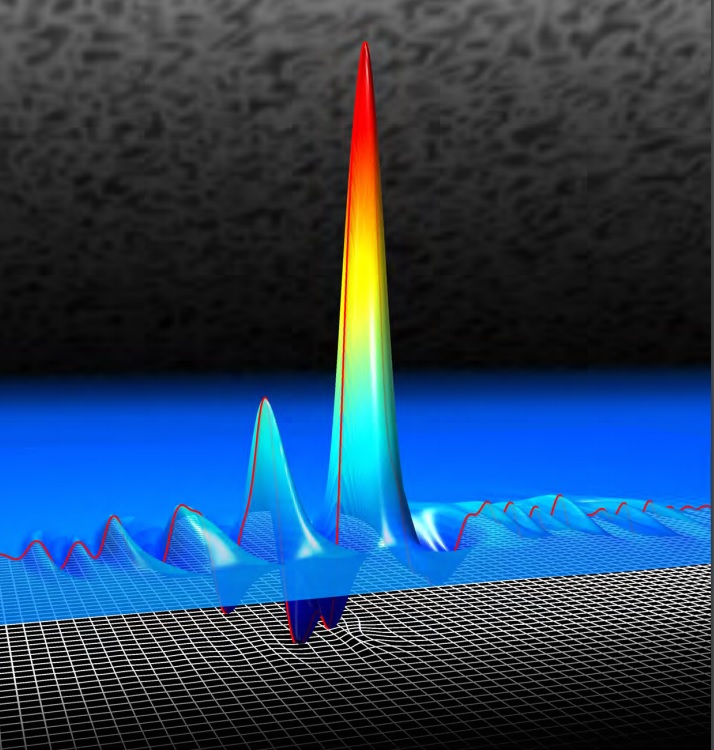

Fluctuations du vide quantique

Représentation schématique des écarts spatio-temporels par rapport au niveau des fluctuations de vide non perturbées du champ électrique

Source

Le vide, contrairement au nom («vacuus» - vide), ne peut pas être considéré comme vraiment vide, car, en raison du principe d'incertitude de Heisenberg , des particules virtuelles naissent et meurent constamment - les soi-disant fluctuations quantiques, fluctuations du niveau d'énergie par unité de volume d'espace-temps.

Les physiciens canadiens ont conçu un générateur de nombres aléatoires rapide et structurellement simple basé sur les fluctuations du vide. Le générateur se compose d'un laser pulsé à haute fréquence de rayonnement, d'un milieu à indice de réfraction élevé (diamant) et d'un détecteur. En passant à travers un diamant, chaque impulsion sur le détecteur présente des caractéristiques différentes, en fonction des fluctuations du champ de vide qui se sont rencontrées sur le chemin des photons. Les raies spectrales apparaissent dans le spectre du rayonnement diffusé à la sortie, qui ne sont pas dans le spectre de la lumière primaire, et en raison de l'imprévisibilité des fluctuations du vide, ces raies diffèrent à chaque fois de manière imprévisible.

Les physiciens disent qu'il n'y a même pas de concept sur la façon dont il serait théoriquement possible de développer un dispositif pour prédire les fluctuations de l'énergie d'émergence et d'anéantissement des particules virtuelles - c'est l'un des événements les plus aléatoires que nous observons dans l'Univers.

Il reste à rendre ce générateur suffisamment compact et bon marché pour commencer son utilisation de masse.

Serveur ANU Quantum Random Number

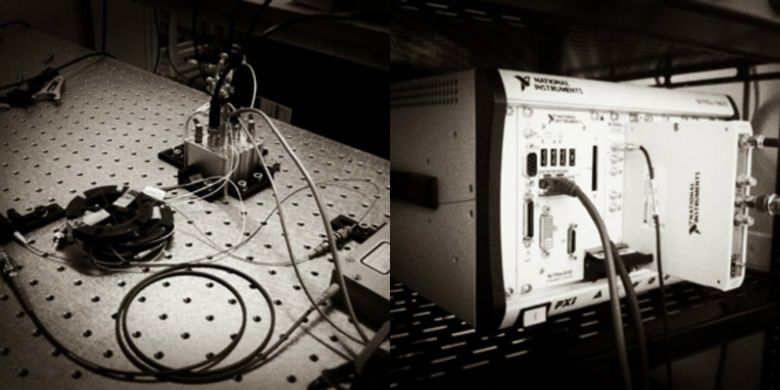

Une alternative basée sur la mesure des fluctuations du vide quantique est proposée par le site Internet ANU Quantum . Des nombres aléatoires open source sont générés en temps réel au Laboratoire du Center for Quantum Computing and Communication Technology, University of New South Wales (Sydney, Australie).

En mesurant les fluctuations du champ électromagnétique d'un vide, ANU Quantum permet à chacun de voir , d' écouter ou de télécharger des nombres quantiques aléatoires et d'évaluer la qualité des nombres générés en temps réel.

Aléa quantique série

Il n'y a pas beaucoup d'entreprises qui créent des dispositifs QRNG (Quantum Random Number Generator). Le leader dans cette direction s'appelle désormais la startup suisse ID Quantique (IDQ) , qui crée des générateurs de nombres aléatoires quantiques commerciaux depuis 2001. IDQ propose de nombreux formats QRNG, comme indiqué dans l'image ci-dessus. L'un des appareils les plus populaires de l'entreprise est USB Quantum , qui génère plus de nombres aléatoires que vous n'en aurez probablement besoin dans cette vie.

QuintessenceLabs est une autre entreprise connue dans ce domaine. La société affirme que sa version de l'appareil QRNG est si puissante qu'elle équivaut à 60 appareils IDQ.

ComScire est présent sur le marché des dispositifs QRNG depuis 1994. L'image ci-dessus montre la principale source de nombres aléatoires donnant un flux de données provenant du mélange de divers types de bruits de transistor à une vitesse de 128 Mbit / s.

Générateur de nanotubes de carbone

Les solutions de génération de matériel et de logiciel existantes ne conviennent pas particulièrement aux appareils portables. Northwestern a proposé une approche différente, combinant compacité et bruit thermique généré.

Les chercheurs ont construit un générateur de nombres aléatoires à partir d'une mémoire à accès aléatoire statique ( SRAM ), imprimée avec des encres spéciales contenant des nanotubes de carbone semi-conducteurs. La cellule mémoire utilise des fluctuations de bruit thermique pour générer des bits aléatoires.

Le générateur de nanotubes de carbone peut être imprimé sur des substrats en plastique souple, ce qui lui permet d'être intégré dans de minuscules appareils électroniques flexibles - capteurs portables, étiquettes jetables, éléments de vêtements intelligents. L'impression de cellules SRAM avec des nanotubes est un processus relativement peu coûteux, qui leur permet d'être utilisé dans la fabrication de produits électroniques grand public.

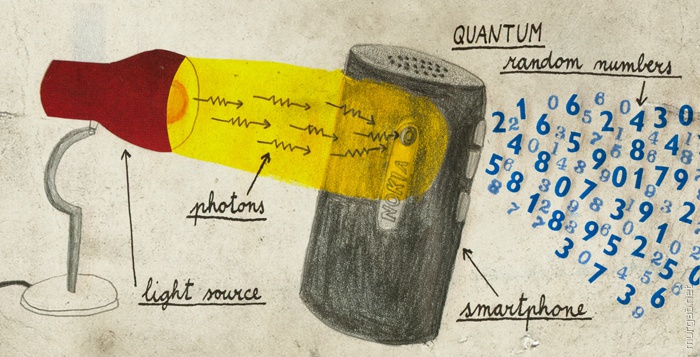

Générateur de nombres aléatoires quantiques pour smartphone

En 2014, l'Université de Genève a été remarquée par le dispositif QRNG, qui utilise l'appareil photo huit mégapixels du smartphone Nokia N9.

La caméra du smartphone compte le nombre de photons incidents sur chaque pixel individuel. La source lumineuse est une LED régulière. Le fonctionnement de la caméra et de la LED est régulé de sorte que chaque pixel de la caméra 8 MP détecte environ 400 photons en peu de temps. Le nombre de photons sur tous les pixels est converti en une séquence de nombres aléatoires à une vitesse de 1,25 Gbit / s.

Cette vitesse n'est pas un record. En 2011, Intel a montré que son générateur de processeur crée un flux de nombres aléatoires à une vitesse d'environ 3 Gbit / s. Cependant, tous les composants QRNG peuvent être intégrés sur une puce pour quelques dollars et facilement ajoutés à n'importe quel appareil électronique portable, y compris les smartphones.

Vraie chance

Avec autant de sources de données, il est logique de vous demander: comment vérifiez-vous réellement les bits aléatoires?

Le National Institute of Standards and Technology des États-Unis a proposé une «suite de tests statistiques pour les générateurs de nombres aléatoires et pseudo-aléatoires pour les applications cryptographiques». Il consiste en 15 tests statistiques , dont le but est de déterminer la mesure du caractère aléatoire des bits générés par des générateurs matériels ou logiciels.

L'un des tests statistiques les plus rigoureux a été proposé par le professeur George Marsaglia de la Florida State University. Les tests purs et durs comprennent 17 contrôles différents, dont certains nécessitent des séquences très longues: un minimum de 268 mégaoctets.

L'aléatoire peut être vérifié à l'aide de la bibliothèque TestU01 , présentée par Pierre LʻEcouillet et Richard Simard de l'Université de Montréal, incluant des tests classiques et quelques originaux, ainsi qu'à travers la bibliothèque publique SPRNG .

Un autre service utile pour quantifier le caractère aléatoire est http://www.fourmilab.ch/random .

Et n'oublions pas le critère le plus important - chaque bit suivant de la séquence de données aléatoires doit être prédit avec une probabilité ne dépassant pas la probabilité de rencontrer un dinosaure dans la rue;)