Facebook

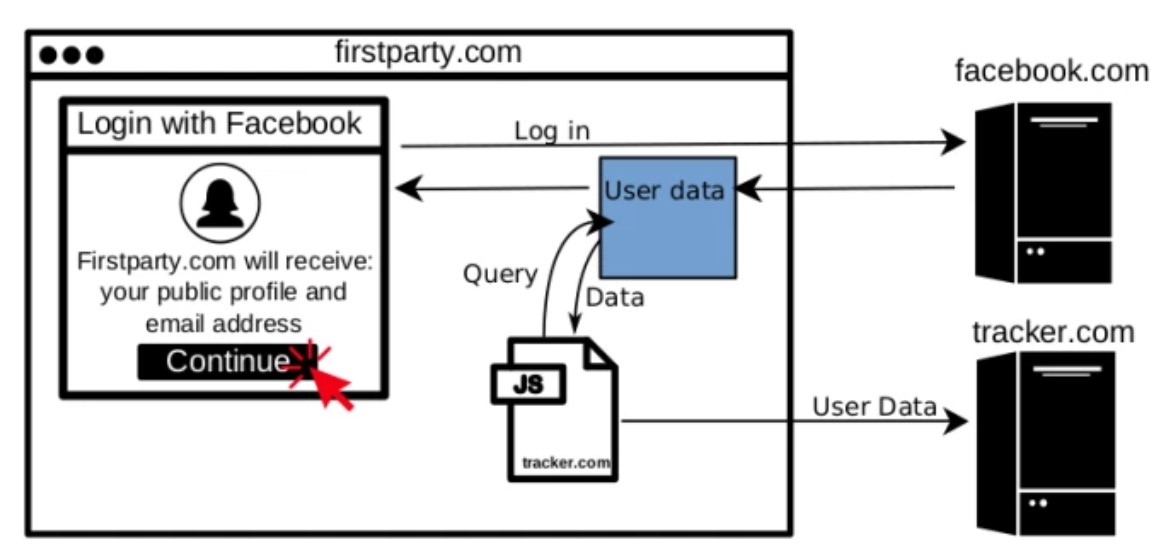

enquête sur une faille de sécurité qui permettait à des traceurs JavaScript tiers de voler des données d'utilisateurs connectés à des sites à l'aide du bouton Facebook. L'exploit a permis de collecter des données, notamment le nom, l'adresse e-mail, la tranche d'âge, le sexe, l'emplacement et la photo de profil. On ne sait pas exactement ce que les trackers ont fait avec ces données, mais certains de leurs développeurs comme

Lytics font de l'argent pour identifier, utiliser et vendre des publics cibles.

Selon Steven Englehardt, ingénieur en protection des données chez Mozilla, et ses co-auteurs au Princeton Center for Information Technology Policy, ces scripts

s'exécutent sur 434 sites à partir d'un million de pages principales.

L'une des raisons des fuites de données des utilisateurs est l'attitude frivole des utilisateurs envers la sécurité Internet. L'utilisation d'un

VPN rend la navigation sur Internet beaucoup plus sûre, réduisant la capacité d'intercepter le trafic des intrus.

Parmi les sites et services qui ont collecté des données de cette manière, les serveurs cloud

MongoDB ont été notés dans l'étude. Un script a été installé sur le site de concert de BandsInTown qui a permis à tous les sites utilisant la plateforme de publicité publicitaire Amplified d'identifier les utilisateurs par leurs comptes Facebook.

Des représentants du réseau social ont donné à TechCrunch une réponse officielle:

La suppression des données utilisateur viole directement les règles de Facebook. Nous étudions ce problème et avons immédiatement pris des mesures, suspendant la possibilité d'associer des ID utilisateur uniques d'applications spécifiques à des pages de profil Facebook individuelles et nous travaillons à définir une authentification supplémentaire et à limiter les demandes de profil.

Texte masquéLa suppression des données des utilisateurs de Facebook est en violation directe de nos politiques. Pendant que nous étudions ce problème, nous avons pris des mesures immédiates en suspendant la possibilité de lier des ID utilisateur uniques pour des applications spécifiques à des pages de profil Facebook individuelles, et nous travaillons à instaurer une authentification supplémentaire et une limitation du débit pour les demandes d'images de profil de connexion Facebook.

Dans le cas de MongoDB, la société a répondu qu'elle ne connaissait pas les capacités des technologies tierces à recevoir des données des utilisateurs de Facebook: «Nous avons identifié la source du script et l'avons désactivé.»

Texte masquéNous ne savions pas qu'une technologie tierce utilisait un script de suivi qui collecte des parties des données des utilisateurs de Facebook. Nous avons identifié la source du script et l'avons arrêté

BandsInTown, après avoir reçu une lettre de chercheurs, a également pris des mesures.

BandsInTown ne divulgue pas de données non autorisées à des tiers, et après avoir reçu une lettre sur le sujet de la recherche de vulnérabilités potentielles dans un script exécuté sur notre plate-forme publicitaire, nous avons rapidement pris les mesures appropriées pour éliminer complètement le problème.

Texte masquéBandsintown ne divulgue pas de données non autorisées à des tiers et après avoir reçu un e-mail d'un chercheur présentant une vulnérabilité potentielle dans un script exécuté sur notre plate-forme publicitaire, nous avons rapidement pris les mesures appropriées pour résoudre le problème dans son intégralité.

De nouveaux problèmes avec la sécurité des données personnelles des utilisateurs sont apparus dans une période difficile pour Facebook. Mark Zuckerberg a reconnu la fuite de 87 millions d'utilisateurs entre les mains de Cambridge Analytica, dont le vice-président était le chef de la campagne présidentielle de Donald Trump, Steve Bannon. Le PDG de Facebook avait deux jours consécutifs, cinq heures par jour, pour répondre aux questions du Congrès américain.