Une version avancée de la machine de cryptage allemande Enigma

KL-7 a été développée par la National Security Agency (NSA) aux États-Unis. Il a été mis en service en 1952 et a été pendant de nombreuses années la principale machine de cryptage des États-Unis et de l'OTAN. L'appareil, selon le niveau de sécurité des clés, portait le nom de code ADONIS (haut niveau) et POLLUX (bas niveau). Le KL-7 est resté en service jusqu'aux années 1970; plus tard, certains pays ont utilisé le KL-7 comme appareil de secours. Le 30 juin 1983, la Marine canadienne envoie le dernier message avec le KL-7. La machine de cryptage a été remplacée par un certain nombre de machines électroniques, parmi lesquelles RACE et AROFLEX.

KL-7

KL-7La recherche d'un remplaçant pour la vieille machine de cryptage KL-7 a commencé en 1974. L'OTAN a invité plusieurs fabricants à participer à une course appelée «remplacement du KL-7». En conséquence, la société norvégienne STK (Standard Telefon og Kabelfabrik) et la société néerlandaise Philips Usfa ont respectivement fourni leurs produits RACE et AROFLEX.

STK

STK a été fondée en 1915, plus tard détenue par ITT, puis Alcatel et, enfin, Thales; a été fondée à l'origine en tant qu'usine scandinave de câbles et de caoutchouc à Oslo. En 1934, il devint la propriété d'ITT / Standard Electric, et c'est alors que ce nom fut donné - STK. Sous ce nom, l'usine a travaillé fidèlement jusqu'en 1987. En 1935, le nombre d'employés était de 54 personnes, de 1950 au début de 1970, l'entreprise s'est considérablement développée et compte déjà plus de 4 000 personnes.

STK 1940

STK 1940En 1987, ITT a vendu le STK à Alcatel et le nom d'Alcatel Cable Norway AS a été changé. Au début des années 90, après une série de restructurations chez Alcatel, presque toutes les installations de production d'Oslo ont été fermées.

STK était connue pour sa série de machines cryptographiques, qu'elle produit depuis de nombreuses années pour les forces norvégiennes, américaines et de l'OTAN. En 1955, la production de l'un des premiers OTT en ligne / hors ligne a été établie (cryptage à bande unique, l'essence de ce cryptage est simple: la clé utilisée est unique et est de longueur égale aux données transmises, le texte est crypté et personne ne peut le décrypter sans la clé)

Machines de cryptage

ETCRRM . Cette machine est utilisée au plus fort de la guerre froide sur la hotline Washington-Moscou depuis 1963.

ETCRRM

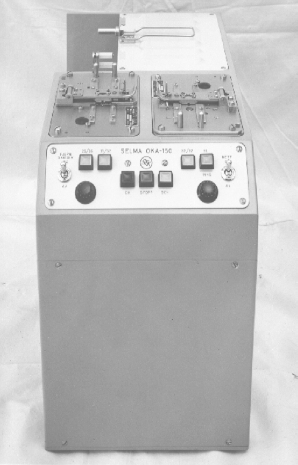

ETCRRMLes développements ultérieurs de l'entreprise sont SELMA (Standard Electronic Letter Machine) connu sous le nom de OKA-150, version transistor de ETCRRM TCE-160 (Telecom Crypto Equipment 160) et autres.

SELMA

SELMA TCE-160

TCE-160Au milieu des années 1960, STK s'est éloigné de la production de machines One Tape et a commencé à développer des dispositifs basés sur des générateurs de clés électroniques. Les premiers étaient le TCE 180, connu sous le nom de Troll, et la machine de cryptage Telex Cryptel 240. Mais, le TCE 180 n'a pas été mis en vente, les résultats des tests de l'appareil ont été décevants: la machine a nécessité des améliorations et des changements importants. Alors que Cryptel 240 a été publié en quantités limitées pour un usage interne, l'algorithme de cryptage était trop bon pour les ventes ouvertes. De plus, les autorités ont interdit la vente d'un tel appareil et, puisque le développement du Cryptel 240 n'a pas respecté des spécifications militaires strictes, l'OTAN et d'autres clients «militaires» n'occupaient pas les rangs des acheteurs.

En 1973, la première machine de chiffrement au microprocesseur RACE au monde a été créée. Les premiers prototypes utilisaient les nouveaux processeurs MIPROC développés à l'Institut norvégien de défense (Forsvarets Forskningsinstitutt, FFI).

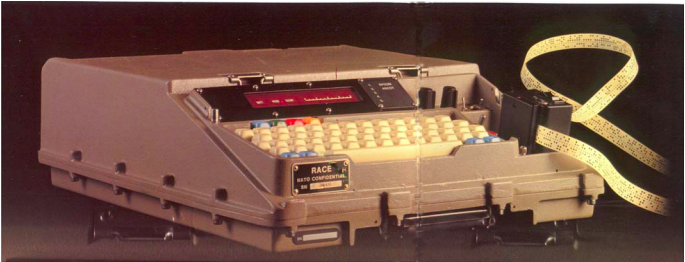

RACE (Rapid Cryptographic Equipment)RACE

RACE (Rapid Cryptographic Equipment)RACE (Rapid Automatic Cryptographic Equipment) est une machine de chiffrement autonome, elle utilise un chiffrement cryptographique entièrement électronique. Aux États-Unis, la voiture était connue sous le nom de code TSEC / KL-51, elle a reçu le numéro de série NSN 5810-25-120-8069. La production de RACE a été arrêtée en 2006, mais l'appareil a fonctionné jusqu'en 2010.

Par rapport aux autres machines cryptographiques de l'époque, la RACE / KL-51 était un appareil relativement compact et était livrée dans un boîtier en aluminium robuste avec un couvercle étanche pour protéger les commandes. Toutes les connexions et les fils étaient situés à l'arrière, le câble réseau ainsi que la clé hexagonale et les fusibles de rechange étaient situés derrière le porte-papier. Les commandes sont un écran LED à matrice de points rouges, un clavier QWERTY et un lecteur de bande papier optique.

Il n'y avait pas de connexion dans RACE pour connecter un périphérique de transfert de clé. Au lieu de cela, la clé a été saisie manuellement à l'aide du clavier ou à l'aide d'une bande perforée à 8 niveaux, qui a été lue par un lecteur de bande magnétique à l'avant droit. À l'arrière se trouvaient des connecteurs pour connecter un télétype externe (TP) et un perforateur papier (Punch).

Aux États-Unis, le KL-51 est resté en service jusqu'en 2010. Dans la plupart des pays, la machine a été remplacée par des dispositifs de cryptage IP modernes, tels que le KIV-7. Il y avait aussi une version civile de RACE - nommée Cryptel 265, qui utilisait un algorithme de cryptage moins puissant.

Comme mentionné ci-dessus, tous les contrôles étaient situés dans une seule zone et étaient protégés de manière fiable par un couvercle étanche. Sur la droite se trouvait l'interrupteur d'alimentation, sur le panneau avant - un clavier QWERTY complet. Vous pouvez changer le mode de fonctionnement de l'appareil à l'aide des touches de couleur en haut.

Modes de fonctionnement (MODE) RACE

Modes de fonctionnement (MODE) RACEPar défaut, la machine a démarré en mode texte brut (P). Le MODE souhaité peut être sélectionné à l'aide des touches de couleur dans le coin supérieur gauche du clavier. Les modes suivants sont connus:

- P - Texte brut (par défaut)

- D - Décryptage

- E - cryptage

- F - fonction (entrée de commandes)

- X - erreur

Le bouton bleu (gauche) a été utilisé pour entrer des commandes et les exécuter. En cas d'erreur, par exemple lors de la saisie d'une commande incorrecte, l'appareil passe automatiquement en mode d'erreur (X), accompagné d'un signal sonore intermittent. L'erreur peut être supprimée en appuyant sur EREASE (en bas à gauche) ou RESET (touche orange). Lors du choix du mode de cryptage (ENCR) ou du décryptage (DECR), l'opérateur devait saisir une clé valide manuellement ou sur bande. Hélas, le format et la longueur de la clé sont inconnus.

Lecteur de bande perforée

Lecteur de bande perforéeLa machine avait un lecteur de ruban perforé intégré à l'avant, à droite du clavier. Il a accepté la bande perforée dans quatre formats différents: 5 (téléscripteur standard), 6 (TTS), 7 (début ASCII) et 8 lignes (ASCII complet). La bande a été introduite devant. À l'aide d'une petite vis sur le dessus du lecteur, il a été possible de choisir la largeur pour le format souhaité de la bande perforée. Très probablement, RACE a utilisé des bandes perforées avec 5 et 8 lignes (5 et 8 bits).

En ouvrant le couvercle du lecteur, il était facile de placer un ruban perforé entre deux guides métalliques. L'enregistrement s'est fait mécaniquement et la lecture était optique. Que puis-je dire, il y avait beaucoup de bruit provenant d'un tel appareil. Le format de la bande à 5 trous a été utilisé pour lire les messages standard (en utilisant le code télégraphique Baudot), ces messages ont été préparés sur un téléscripteur externe. Le format ASCII a été utilisé pour lire les clés cryptographiques.

Commutateur de mode

Commutateur de modeRACE a été la première machine cryptographique dans laquelle les algorithmes cryptographiques ont été implémentés exclusivement dans le logiciel (algorithme optimisé par logiciel). À cette époque, il était, pour le dire légèrement, très inhabituel, la société STK rencontrait de nombreux problèmes, alors qu'elle recevait l'approbation de l'OTAN. En effet, de telles machines, comme AROFLEX (Philips), ont implémenté leurs algorithmes dans le matériel.

Les algorithmes de cryptage ont été stockés dans la PROM (PROM), la machine a été conçue de telle sorte qu'il était possible d'installer jusqu'à cinq algorithmes plus un programme de test en ajoutant simplement un bloc de mémoire PROM à la carte. Inspirée par le nom de la voiture, RACE, l'équipe de développement a décidé de nommer chaque algorithme en l'honneur des célèbres hippodromes du Royaume-Uni. Les noms équestres ont été sélectionnés et se composaient de 5 lettres, comme EPSOM et DERBY. Malheureusement, les noms appropriés à 5 lettres ont rapidement été épuisés.

L'algorithme (ou PROGRAMME) peut être sélectionné à l'aide du SÉLECTEUR DE PROGRAMME à 6 positions situé sur le panneau avant de la machine. Les programmes suivants sont connus:

En règle générale, deux ou trois algorithmes étaient présents, selon le pays dans lequel la machine était utilisée.

EPSOM est le programme par défaut, le PROGRAMME 1 pour toutes les machines RACE et le KL-51 américain. L'algorithme DERBY a probablement été créé uniquement pour les forces armées norvégiennes et les organisations nationales. Il supportait deux clés cryptographiques et a été approuvé par l'OTAN. ASCOT est un programme spécial de «communication homme-machine». L'algorithme EDITA était le soi-disant EDIT ASSISTENT, avec son aide l'opérateur a préparé une bande perforée pour envoyer des messages en ligne.

L'accès à la voiture était dans tous les pays de l'OTAN. Beaucoup ont acheté plusieurs exemplaires de l'appareil pour évaluation, mais seul un petit nombre de pays ont officiellement adopté RACE (KL-51):

- Les USA

- Le Canada

- La Norvège

- Allemagne

- Australie

AROFLEX s'est avéré être plus populaire en Europe et au Canada, tandis que les États-Unis ont préféré la RACE fiable et l'ont désignée TSEC / KL-51. Au total, plus de 5 000 exemplaires de l'appareil RACE / KL-51 ont été vendus.

Il convient de mentionner que la version civile de RACE, Cryptel 265 (1978), a également été publiée. Étant donné que les algorithmes cryptographiques de RACE ont été entièrement implémentés dans le logiciel, il n'a pas été difficile de créer une version commerciale de Cryptel 265 simplement avec un algorithme différent. Extérieurement, le Cryptel 265 était identique à RACE. La production de la machine s'est avérée non rentable en raison de la forte concurrence sur le marché, et la société suisse Crypto AG était le principal «rival». On ne sait toujours pas combien de Cryptel 265 ont été vendus.

Créé au début des années 1980, le KL-51 a été utilisé par certaines unités jusqu'à la fin des années 2000. En 2006, il a été remplacé par KIV-7.

AROFLEX UA-8116

Aroflex ou UA-8116 (1976 - 1982) a été développé par Philips Usfa. L'entreprise a été fondée peu après la Seconde Guerre mondiale et était un important fournisseur d'équipement pour le ministère néerlandais de la Défense et l'OTAN.

Le nom Usfa est l'abréviation d'Ultra

s one

Fa briek (Ultrasone Factory). L'entreprise était engagée dans le développement et la fabrication d'appareils optiques et de vision nocturne, et était bien connue pour ses réalisations dans l'étude des moteurs Stirling. Philips Usfa a participé à la création d'un certain nombre de machines de chiffrement pour le gouvernement néerlandais, la police et le ministère de la Défense.

Entre 1977 et 1989, Philips Usfa ne comptait que 275 employés. Rejoignant à la fin des années 1980 une filiale de Philips Holland Signaal, la société a continué à opérer sous le nom de Signaal USFA. Après l'acquisition du Thomson-CSF (aujourd'hui Thales) par Signaal en 1990, le service de cryptographie est revenu à Philips. Il y avait donc Philips Crypto. Philips Crypto a totalisé 60 personnes, toutes ont travaillé sur le développement de solutions cryptographiques pour les systèmes de communication civils, industriels et militaires. Hélas, les ventes ont chuté de manière significative en 2000 et, en 2003, l'entreprise a été fermée en raison d'un manque de revenus. Un certain nombre de produits ont été vendus à d'autres sociétés, telles que Fox-IT à Delft et Compumatica à Uden (Pays-Bas).

Les premiers appareils cryptographiques de l'entreprise ont été développés en 1956 - Ecolex I et EROLET, un peu plus tard ECOLEX II. Quelques années plus tard, en 1959, Philips Usfa crée sa première machine cryptographique: ECOLEX IV (OTT).

ECOLEX IV

ECOLEX IVMais nous parlerons probablement de la machine cryptographique la plus performante jamais créée par Philips Usfa,

Aroflex . L'appareil a été développé dans la période de 1976 à 1982, pour tout le temps plus de 4500 unités ont été produites. La machine utilisait le chiffrement matériel, Aroflex est également connu sous les noms UA-8116, BID / 1100 et T-1000CA. Aroflex se composait d'un téléimprimeur Siemens T-1000 et d'un encodeur en aluminium noir situé en bas de la machine.

Le défi de remplacer le KL-7 vieillissant a donc été accepté par Philips. Le participant était la machine cryptographique Aroflex. Aroflex était une machine de chiffrement / déchiffrement automatisée pour un travail autonome rapide, fiable et efficace; il pouvait être utilisé comme un appareil pour préparer des bandes perforées. Dans la conception d'Aroflex, Philips avait l'intention d'utiliser le télex existant comme base et de compléter l'appareil avec des capacités de chiffrement. Siemens et son téléimprimeur T-1000 ont été sélectionnés comme partenaires du projet. Le T-1000 fonctionnait à 50, 75 et 100 bauds en ligne et 100 bauds en mode hors connexion.

Aroflex était compatible avec RACE et Picoflex. Le texte clair a été converti en groupes de 5 lettres, 10 groupes sur chaque ligne. Aroflex pouvait stocker jusqu'à 6 pages (120 lignes de 10 cryptogroupes chacune) dans la mémoire interne.

À l'avant de l'encodeur se trouvaient deux verrous et un bouton rouge. Un verrou a été utilisé comme clé INSERT pour passer du mode «insertion» au mode «remplacement», et l'autre verrou a été utilisé pour SPECAT. Si le chiffrement était soudainement compromis, l'opérateur a simplement appuyé sur le bouton rouge à l'avant du chiffrement: les clés, et avec elles tous les messages stockés ont été supprimés. Le bouton rouge s'appelait ZEROIZE.

Afin que Siemens vende la version civile d'Aroflex, Philips a fourni au T-1000 un module cryptographique distinct. La machine a reçu le nom de code T-1000-CA, l'abonnement CA signifiait la présence d'un encodeur. La version CA n'a pas été vendue à l'OTAN.

L'appareil pouvait stocker jusqu'à 26 clés, comme alternative était la possibilité d'entrer la clé en utilisant du ruban perforé via le magnétophone intégré. De plus, l'encodeur avait un connecteur spécial pour connecter un périphérique d'entrée clé.

Il convient de noter que le téléimprimeur Siemens T-1000 modifié a été utilisé non seulement dans la machine Aroflex, mais les chiffreurs HC-550 et HC-580 de Crypto AG (Hagelin) étaient également équipés d'un encodeur externe.

HC-550 Crypto AG (Hagelin)

HC-550 Crypto AG (Hagelin)Bien que les machines Hagelin et TST ressemblent visuellement à Aroflex, elles étaient incompatibles avec toute autre machine cryptographique OTAN. Chaque fabricant a utilisé son propre algorithme cryptographique.

Philips a autorisé RACE à utiliser l'algorithme Aroflex, combinant les deux machines. La voiture néerlandaise s'est avérée plus populaire en Europe et au Canada, tandis que la RACE plus fiable a été adoptée par les États-Unis. Afin de se connecter directement à la ligne, les interfaces correspondantes ont été installées sur certaines machines cryptographiques.

Pendant la guerre froide, la machine cryptographique Aroflex (en fait Siemens T-1000CA) a fait l'objet de recherches par le KGB russe et le ministère est-allemand (Stasi). En 1982 ou 1983, ils ont même réussi à s'emparer mystérieusement de la machine, mais les tentatives de la casser ont échoué. Bien qu'ils n'aient pas pu compromettre la voiture, quelqu'un du côté de l'OTAN a quand même «fourni» les clés.

L'article utilisait les matériaux

CryptoMuseum ,

KL-51 sur le crypto de Jerry Proc ,

AROFLEX (UA 8116) et BID 1100Merci de rester avec nous. Aimez-vous nos articles? Vous voulez voir des matériaux plus intéressants? Soutenez-nous en passant une commande ou en le recommandant à vos amis, une

réduction de 30% pour les utilisateurs Habr sur un analogue unique de serveurs d'entrée de gamme que nous avons inventés pour vous: Toute la vérité sur VPS (KVM) E5-2650 v4 (6 cœurs) 10 Go DDR4 240 Go SSD 1 Gbps à partir de 20 $ ou comment diviser le serveur? (les options sont disponibles avec RAID1 et RAID10, jusqu'à 24 cœurs et jusqu'à 40 Go de DDR4).

Dell R730xd 2 fois moins cher? Nous avons seulement

2 x Intel Dodeca-Core Xeon E5-2650v4 128 Go DDR4 6x480 Go SSD 1 Gbps 100 TV à partir de 249 $ aux Pays-Bas et aux États-Unis! Pour en savoir plus sur la

création d'un bâtiment d'infrastructure. classe utilisant des serveurs Dell R730xd E5-2650 v4 coûtant 9 000 euros pour un sou?