Image: Green Mamba , CC BY-ND 2.0

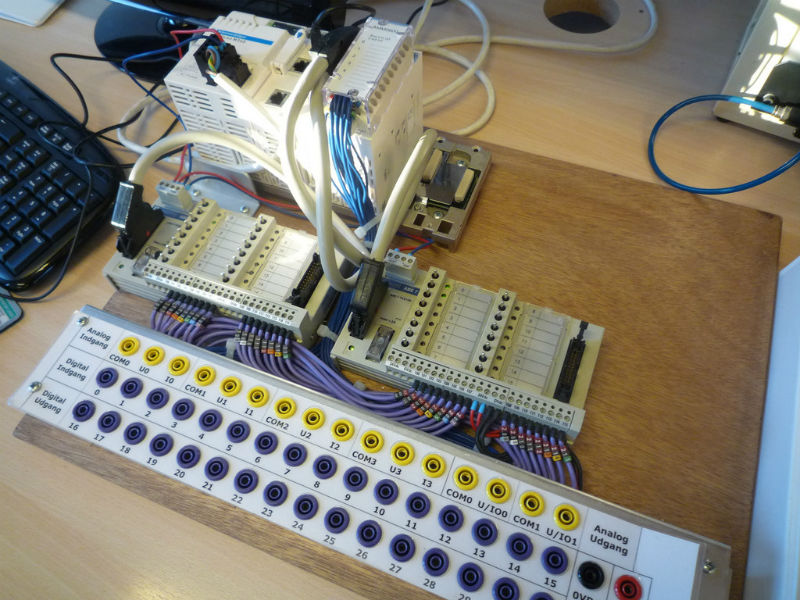

Image: Green Mamba , CC BY-ND 2.0Lors de la conférence BSides à Londres, des chercheurs de la société britannique INSINIA ont expliqué comment ils avaient réussi à créer un dispositif pour mener des attaques locales sur des systèmes SCADA.

Si ce gadget est connecté à l'infrastructure informatique de l'entreprise, il sera en mesure de collecter des informations sur le périphérique réseau, ainsi que d'envoyer des commandes aux contrôleurs d'équipements industriels pour arrêter les processus technologiques.

Piratage d'une usine et de quatre lignes de code

L'appareil est un microcontrôleur sur l'Arduino. S'il est physiquement installé dans l'infrastructure, le gadget analyse rapidement le réseau afin de trouver les contrôleurs qui leur sont connectés (API). À l'avenir, il pourra envoyer des commandes aux contrôleurs, y compris pour arrêter l'équipement. Selon les chercheurs, "seules quatre lignes de code sont nécessaires pour interrompre le processus industriel".

De plus, en cas d'une telle attaque, le simple redémarrage du système cible ne résout pas le problème - après tout, un appareil malveillant peut à nouveau éteindre l'équipement jusqu'à ce qu'il soit détecté.

Est-il possible de se défendre

Il est généralement très difficile d'établir le fait d'une telle attaque lorsqu'un attaquant ayant accès à l'infrastructure installe un périphérique malveillant. Il est presque impossible de détecter une telle connexion non autorisée sans outils de surveillance automatisés.

En conséquence, pour le personnel de l'installation industrielle, les conséquences de l'attaque ressembleront à d'étranges problèmes, dont la source peut prendre très longtemps pour que le système reste inactif.

Le jeudi 12 juin, à 14 heures, dans le cadre du webinaire gratuit Positive Technologies, Roman Krasnov, expert en sécurité de l'information pour les systèmes industriels, expliquera comment utiliser le produit PT ISIM pour assurer la protection des systèmes de contrôle de processus. Le système a été repensé, par exemple, le composant PT ISIM netView Sensor y est apparu, ce qui facilite la résolution des tâches quotidiennes des spécialistes des systèmes de sécurité de l'information, telles que la surveillance du réseau, la surveillance de sa composition et de la configuration des nœuds, et la gestion des événements et des incidents.

Pour participer au webinaire, l' inscription est obligatoire .