À l'ère des obus balistiques incontrôlés, on disait que "la bombe ne tombe pas deux fois dans le même entonnoir". Depuis lors, des munitions sont apparues, avec une trajectoire de vol réglable, et le dicton a commencé à symboliser l'espoir que les gens peuvent apprendre des erreurs des autres, et deux fois l'

échec épique dans le même scénario ne peut pas se produire. Cependant, comme on dit, "cela ne s'est jamais produit auparavant, et ici encore" ...

Nous n'avons toujours pas eu le temps d'oublier complètement l'histoire de janvier 2017, lorsque le service de fitness Strava a

révélé l'emplacement des objets secrets américains, car il y a eu un échec encore plus épique dans un autre service similaire. L'

application de sport

Polar Flow a montré où vivent les employés de bases militaires secrètes et d'autres objets sensibles d'une importance particulière.

Étonnamment, le service Polar Flow a fourni encore plus de données qu'avec Strava. Malheureusement, la vie n'a rien appris aux employés chargés de la protection des informations chez Polar. Désormais, il est possible non seulement de se limiter à la recherche de personnes pratiquant le sport dans des installations secrètes. Mais, plus important encore, pour connaître le nom complet de ces personnes, ainsi que la fréquence et le lieu de leur formation.

Après le scandale avec Strava, l'équipe de recherche de Bellingcat, en collaboration avec la publication néerlandaise De Correspondent, a analysé le travail d'autres services de fitness et a constaté que l'ampleur de la fuite parasite de données classifiées du service Polar Flow était encore plus grande.

Polar Flow est une application qui vous permet de suivre et d'analyser l'activité physique quotidienne, les calories consommées, la durée de l'entraînement et la distance parcourue. Dans le même temps, les développeurs l'ont présenté comme une plate-forme sociale avec laquelle les utilisateurs peuvent, entre autres, partager les itinéraires de leurs entraînements de course et de marche.

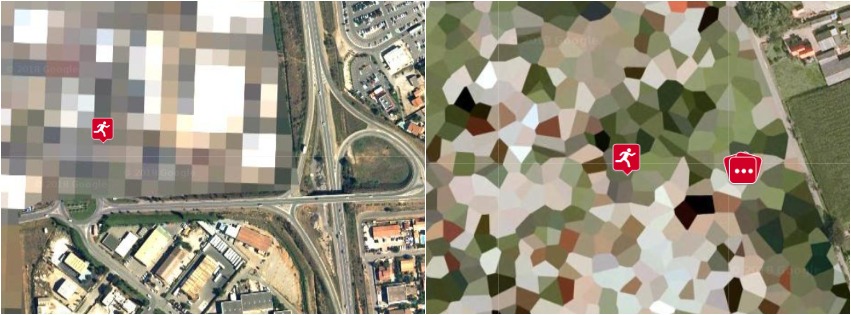

En particulier, toutes les activités sont affichées sur une carte appelée

Explorer . En affichant tous les entraînements sur une carte, Polar révèle non seulement certains indicateurs médicaux, itinéraires, dates, heures et durées des exercices des utilisateurs, mais aussi les coordonnées de leur lieu de résidence et de travail - les utilisateurs activent généralement leurs trackers de fitness lorsqu'ils quittent la maison, révélant les lieux de leurs habitants sur la carte en texte clair.

Le suivi des informations était assez simple, même pour un amoureux sans réserve des secrets des autres personnes sur le site: vous devez trouver une propriété avec un statut spécial (déjà connu de vous ou soigneusement

caché surligné dans un carré noir sur des cartes en ligne à la demande de l'État), sélectionnez l'une des pistes «athlètes» par proximité, identifier le profil associé à la piste de jogging et voir où d'autre cet utilisateur s'entraîne.

Vous pouvez donc trouver d'autres

endroits intéressants en utilisant des capacités déductives minimales. Plus vous analysez d'athlètes, plus vous pouvez collecter d'informations confidentielles. Dans leurs profils, les utilisateurs indiquent souvent de vrais noms, des photos, même s'ils n'ont pas connecté leurs profils d'autres réseaux sociaux à l'enregistrement Polar.

Les analystes de Bellingcat sont allés beaucoup plus loin et ont adopté l'API pour les développeurs. Il s'est avéré que grâce à lui, un attaquant potentiel pourrait encore plus facilement afficher les données des utilisateurs, même celles qui sont cachées par les paramètres de confidentialité. L'API n'avait aucune restriction sur le nombre de hits, donc presque n'importe qui pouvait collecter des informations sur des millions d'utilisateurs de Polar Flow et les soumettre à l'exploration de données.

Trace d'un homme du bâtiment de l'agence britannique MI6, image De Correspondent

Trace d'un homme du bâtiment de l'agence britannique MI6, image De CorrespondentAprès que les journalistes ont contacté Polar, la société s'est officiellement excusée et a signalé qu'elle avait désactivé la fonctionnalité de suivi et était déjà en train de résoudre le problème.

Cependant, par analogie avec la

«fuite» de «Google Docs» via Yandex.Search , Polar a déclaré qu'elle ne considérait pas la fuite comme vraiment grave:

Il est important de comprendre qu'il n'y a pas eu de fuite de données, y compris de fuite personnelle. Actuellement, la plupart des utilisateurs Polar ont des paramètres de confidentialité privés, donc le problème ne s'applique pas du tout à eux. Le choix de partager les données de formation et de localisation est un choix de chaque utilisateur, mais nous sommes informés que les informations sur les lieux potentiellement secrets se sont révélées publiques, nous avons donc décidé de fermer temporairement l'API Explore

.

À leur tour, les chercheurs de Bellingcat ont exprimé leurs préoccupations:

Dans certains pays, il était interdit aux soldats de porter des uniformes dans la rue afin que les opposants potentiels ne puissent pas les comprendre - et maintenant, quiconque ayant accès à Internet et ingénieux peut connaître ses adresses et ses habitudes pour utiliser correctement le site Polar. Il est facile de connaître l'heure de déploiement [de l'unité militaire], le lieu de résidence, la photographie et le rôle du soldat dans la zone de conflit. Il ne faut pas beaucoup d'imagination pour comprendre comment les extrémistes ou les services de renseignement de l'État peuvent utiliser ces informations.