Il s'avère que les routes de navigation sont sérieusement menacées par les pirates: des systèmes informatiques obsolètes à bord des navires en combinaison avec des appareils IoT modernes donnent aux cybercriminels une chance de réussir.

Les mises à jour des écosystèmes de sécurité dans l'industrie du transport maritime semblent avoir été perdues quelque part dans les profondeurs des océans. En haute mer, des outils et des mesures de sécurité sont toujours appliqués, qui dans d'autres secteurs étaient dépassés il y a plusieurs années, ce qui signifie que les navires peuvent être volés, piratés et même coulés. Les navires qui étaient traditionnellement isolés, maintenant, grâce à l'Internet des objets et au développement des technologies de l'information, sont toujours en ligne en utilisant des connexions VSAT, GSM / LTE et WiFi et ont des systèmes de navigation électronique intégrés.

Une étude réalisée par Pen Test Partners

Une étude réalisée par Pen Test Partners (une partie de l'expérience qui y est présentée a été démontrée à Infosecurity Europe) a montré à quel point il est facile d'accéder au navire. Certaines des méthodes d'accès présentées sont très préoccupantes: terminaux de communication par satellite ouverts, interfaces utilisateurs accessibles via des protocoles non sécurisés, identifiants par défaut et jamais modifiés ... Cette liste peut être prolongée pendant longtemps. Dans cette industrie, une cyberattaque réussie aura d'énormes conséquences économiques et commerciales, car le transport maritime dans le monde transporte des marchandises d'une valeur de plusieurs milliards d'euros.

Communications par satellite: une menace en mouvement

Grâce à

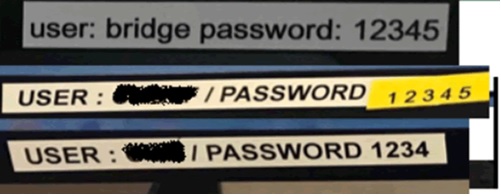

Shodan , un moteur de recherche pour les appareils IoT connectés, les chercheurs de Pen Test, après avoir mené diverses enquêtes, ont découvert que les configurations de certains

systèmes d'antennes satellites étaient facilement identifiables grâce à d'anciens micrologiciels ou à des connexions non autorisées. Afin d'accéder aux systèmes et finalement de les pirater, dans certains cas, il suffisait d'utiliser les informations d'identification définies par défaut ou des combinaisons simples comme «admin / 1234».

Dans le cadre de cette étude, les experts ont en effet créé un tracker pour suivre les navires vulnérables en reliant les données du terminal satellite aux données de localisation GPS en temps réel du navire:

ptp-shiptracker.herokuapp.com . Bien sûr, les données affichées sur ce site ne sont pas mises à jour intentionnellement de sorte qu'elles ne peuvent pas être utilisées par des pirates pour mener de véritables attaques.

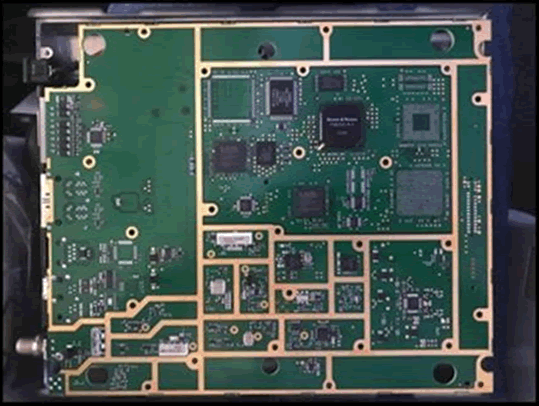

Piratage de matériel de terminal satellite

Les chercheurs de Pen Test Partners ont appliqué tous leurs travaux de base sur la sécurité des appareils IoT, les problèmes de sécurité des équipements automobiles et SCADA au terminal satellite de Cobham (Thrane & Thrane) Fleet One. Avant les tests, ils ont vérifié les résultats de tests similaires dans le domaine public, mais n'ont trouvé aucun matériel. L'équipement est très cher, cela explique peut-être le manque de tels tests auparavant.

Ainsi, tout d'abord, ils ont constaté que les interfaces d'administration utilisaient telnet et HTTP. Il a également été constaté que le micrologiciel n'avait pas de signature, et la vérification de validation entière a été effectuée uniquement par CRC.

Deuxièmement, les chercheurs ont découvert qu'à la suite de certaines actions, vous pouvez modifier l'intégralité de l'application Web exécutée sur le terminal. Et ici, différentes options d'attaque sont déjà possibles.

De plus, il n'y avait aucune protection contre la restauration du firmware. Cela signifie qu'un pirate, ayant un certain accès, peut augmenter ses privilèges en installant une ancienne version vulnérable du firmware.

Enfin, les chercheurs ont trouvé des mots de passe pour l'interface administrateur, des «configs» intégrées, hachées avec MD5.

Comme vous pouvez le voir, il n'y a guère de défense complète ici! Mais une simple installation d'un mot de passe administrateur complexe peut compliquer considérablement l'accès des pirates, malgré ces failles de sécurité. Les chercheurs ont signalé que toutes ces violations avaient été envoyées à Cobham pour analyse par le fabricant.

L'ECDIS se dirige vers une catastrophe

Le système électronique d'affichage et d'information sur les cartes (ECDIS) est un système électronique utilisé par les navires pour la navigation, et il avertit également le capitaine du navire de tout danger au cap du navire. Cet outil, qui contient des informations cartographiques et de navigation, est une alternative aux anciennes cartes marines qui ne proposent pas d'informations en temps réel. En testant plus de 20 systèmes ECDIS différents, les analystes ont constaté que la plupart d'entre eux utilisaient de très anciennes versions de systèmes d'exploitation (certains provenaient de Windows NT de 1993), et les interfaces de configuration intégrées avaient un niveau de protection extrêmement faible.

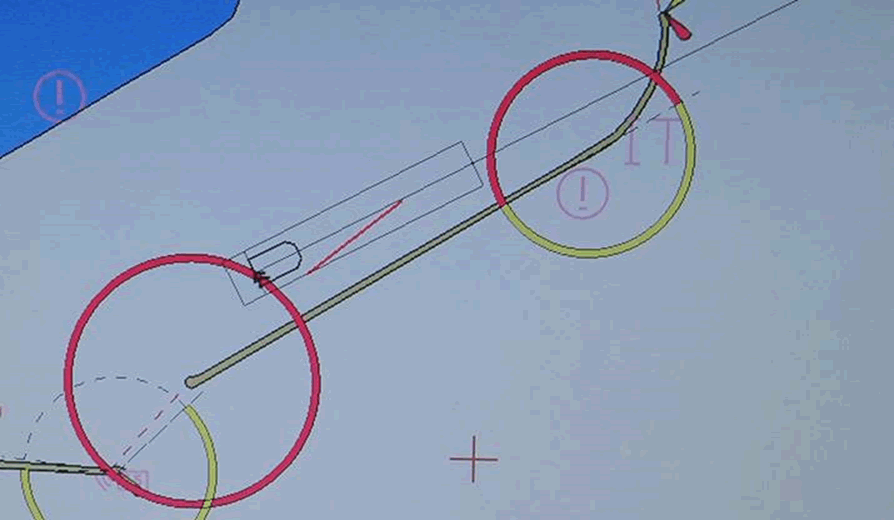

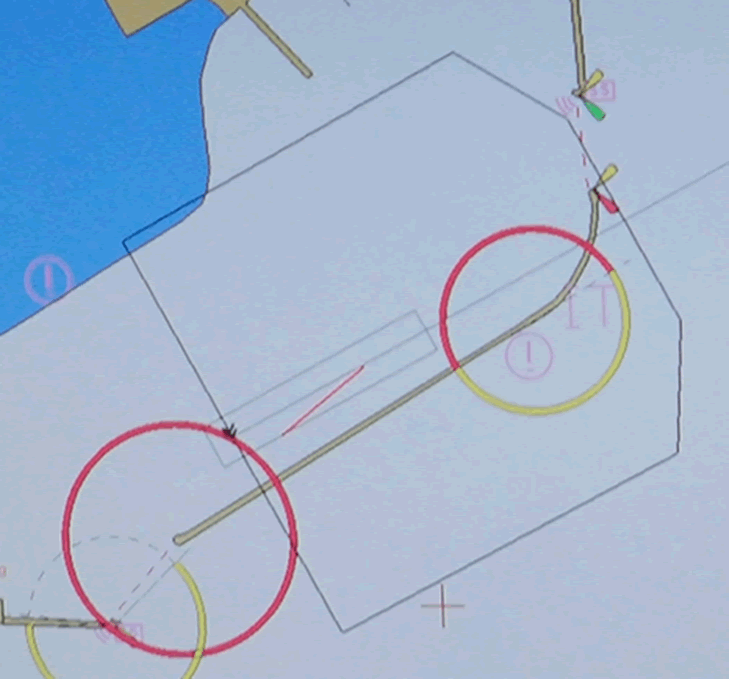

Ainsi, les chercheurs ont montré que les cyber-attaquants pouvaient provoquer le crash du navire en accédant à l'ECDIS et en reconfigurant la base de données pour redimensionner le navire. Si le navire est d'une taille différente (plus large ou plus longue) qu'il ne l'est réellement, les systèmes électroniques offriront des informations incorrectes aux équipages des autres navires à proximité. Ils ont également montré que les pirates pouvaient provoquer une collision en falsifiant la position du navire, qui est affichée sur le récepteur GPS. Cela peut sembler invraisemblable, mais dans le cas de routes de navigation particulièrement fréquentées ou dans des endroits avec une mauvaise visibilité, une falsification de ce type peut vraiment conduire à une catastrophe. De plus, il est nécessaire de prendre en compte le facteur humain: les jeunes équipages se «bloquent» trop souvent sur les données des moniteurs, en s'appuyant entièrement sur des systèmes électroniques, au lieu de regarder plus souvent par la fenêtre.

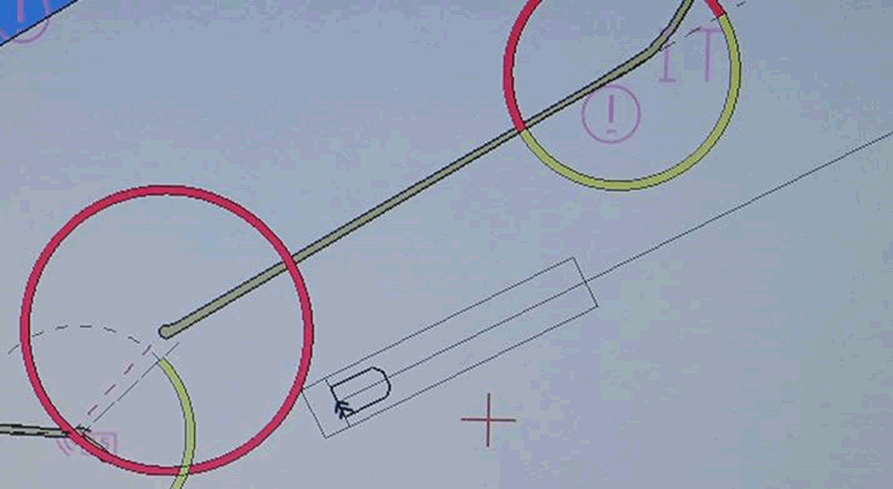

Les chercheurs ont examiné un exemple intéressant d'un navire avec une interface de configuration mal protégée. Avec son aide, il serait possible de «transférer» le bateau en changeant la position du récepteur GPS sur le navire. Ce n'est pas une usurpation GPS: le système ECDIS lui-même dit que le GPS est dans une position différente. Cette technique est similaire à la saisie d'un décalage GPS (cependant, les chercheurs affirment qu'ils pourraient le faire aussi!). Voici un exemple de la façon dont un navire «saute» d'un côté du port de Douvres à l'autre:

Même si les vulnérabilités montrées par les analystes ne sont pas exploitées de manière aussi extrême, il est impératif de savoir que les failles de sécurité des navires peuvent causer des dommages importants aux industries nationales et aux infrastructures maritimes, y compris les ports, les canaux et les quais. Les analystes ont souligné qu'en utilisant ECDIS, vous pouvez également accéder à des systèmes qui alertent les capitaines de navire sur les scénarios de collision possibles. En surveillant ces systèmes d'avertissement de collision, les attaquants peuvent bloquer d'importantes artères de navigation telles que la Manche, menaçant l'exportation et l'importation d'un certain nombre de pays.

Les chercheurs disent qu'ils peuvent reconfigurer l'ECDIS de sorte qu'un autre navire puisse «apparaître» à moins d'un kilomètre du navire. Le fait est que l'ECDIS transfère les données vers un émetteur-récepteur AIS - il s'agit d'un système spécial utilisé sur les navires pour éviter les collisions entre eux. Par conséquent, en modifiant la sortie ECDIS à l'aide d'une interface de configuration vulnérable, le navire peut changer sa taille et son emplacement.

Les systèmes AIS sur d'autres navires avertiront les capitaines d'une éventuelle collision. Imaginez maintenant: une chaîne occupée avec une visibilité limitée. Il est peu probable que dans une telle situation, un capitaine raisonnable continue de déplacer son énorme navire avec des milliers de tonnes de fret, alors qu'il sonne constamment l'alarme de l'AIS. Résultat: la Manche sera arrêtée indéfiniment. Et cela cause déjà des dommages à la compagnie maritime, aux expéditeurs, etc. jusqu'au client final.

Aller de l'avant: pirater les messages NMEA 0183

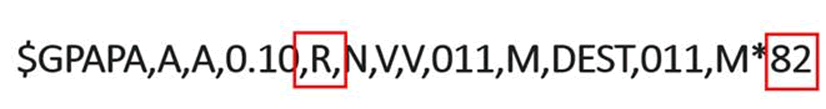

Une autre technique est l'exploitation de réseaux série à bord qui contrôlent la technologie d'exploitation (OT). Les réseaux Ethernet et série sont souvent «connectés» en plusieurs points, notamment GPS, terminal satellite, ECDIS, etc.

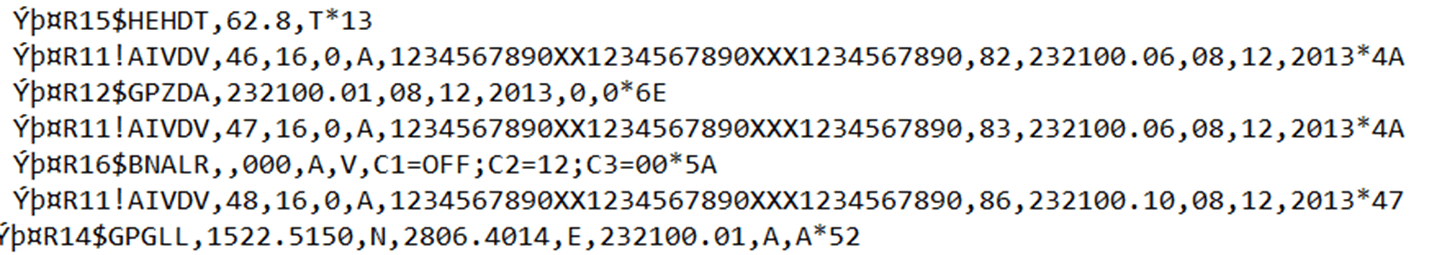

Les systèmes OT sont utilisés pour contrôler le fonctionnement de l'appareil à gouverner, des moteurs, des pompes de ballast et bien plus encore. Ils «communiquent» à l'aide des messages NMEA0183.

Tout le problème est que ces messages n'ont pas d'authentification, de cryptage ou de vérification: tout se passe en clair! Par conséquent, tout ce qui doit être fait est d'implémenter «l'homme au milieu» et de modifier les données. Encore une fois, il ne s'agit pas d'usurpation GPS, qui est bien connue et facile à détecter. Les chercheurs disent qu'en utilisant cette technique, vous pouvez "incorporer" des erreurs subtiles afin de faire lentement mais sûrement dérailler le navire.

Si le pilote automatique du navire est activé, vous pouvez modifier la commande de direction en modifiant la commande de pilote automatique GPS comme suit:

Remplacez R par L (c'est-à-dire changez la commande de la roue droite vers la gauche!), Puis changez 2 octets de la somme de contrôle XOR à la fin.

Solutions simples pour les systèmes complexes

En plus de mettre à jour les systèmes et de veiller à ce que les informations confidentielles ne soient pas divulguées sur le réseau, l'industrie du transport maritime doit également maintenir un niveau de protection adéquat, qui est nécessaire pour les appareils Internet, comme nous l'avons examiné dans le cas des systèmes de communication par satellite. Pour garantir la confidentialité de la connexion, les protocoles TLS (Transport Layer Security) doivent être installés sur ces appareils, comme une panne sur un seul appareil peut compromettre la sécurité de l'ensemble du réseau.

Les analystes ont déclaré que la première étape pour atténuer la plupart des problèmes mentionnés dans leurs recherches devrait être d'utiliser des mots de passe complexes pour les profils d'administrateur et de forcer la modification des informations d'identification par défaut. Afin d'éviter de graves problèmes, tels que le sabotage et le naufrage, la perte du navire et de ses marchandises, les collisions et la perte d'infrastructures, il est extrêmement important de disposer de systèmes de protection pour l'ensemble du périmètre du réseau, y compris le transport de marchandises, afin d'introduire un niveau moderne de sécurité de l'information dans toutes les eaux internationales.

L'avènement des communications par satellite permanentes a exposé la navigation à des attaques de pirates. Par conséquent, les armateurs et les opérateurs doivent résoudre rapidement ces problèmes, sinon il y aura de plus en plus d'incidents de sécurité dans le transport maritime. En conséquence, ce que nous pouvons maintenant observer au cinéma deviendra une réalité sur les lignes océaniques.

//

Basé sur les matériaux