Chez Solar JSOC, nous collectons en continu des données sur les événements et les incidents de sécurité de l'information dans les infrastructures des clients. Sur la base de ces informations, nous effectuons des analyses tous les six mois, ce qui montre comment les attaques contre les organisations russes évoluent. Aujourd'hui, nous avons rassemblé pour vous les tendances les plus intéressantes du premier semestre 2018.

Le flux quotidien moyen d'événements de sécurité de l'information traités par les systèmes SIEM et utilisés pour fournir des services Solar JSOC s'élevait à 28 milliards. Au total, au cours du premier semestre 2018, les spécialistes de Solar JSOC ont enregistré plus de 357 mille cyberattaques. C'est environ deux fois plus qu'au premier semestre 2017. (Nous pensons qu'il est correct de ne comparer que le premier semestre avec le premier, le second avec le second, car il y a une tendance stable à augmenter le nombre d'attaques d'ici la fin de l'année).

Fait intéressant, d'année en année, non seulement le nombre d'attaques augmente, mais aussi le taux de croissance. Au premier semestre 2017, le nombre d'attaques a augmenté de 40% par rapport à la même période en 2016, et cette année il est supérieur à 100%.

Le nombre de cyberattaques visant à prendre le contrôle de l'infrastructure de l'organisation a augmenté environ une fois et demie. Les attaquants s'efforcent de plus en plus d'une présence à long terme et discrète dans le but de mener une étude détaillée et d'obtenir un accès aussi complet que possible aux systèmes d'information et technologiques.

Le nombre d'attaques a augmenté de 10%, dont le but est de diriger le retrait de fonds des organisations, mais le succès de telles attaques est réduit. Parallèlement, il existe une forte tendance à la diminution du nombre de cyberattaques «hooligans», telles que la détérioration ou la compromission de sites publics, la corruption et la destruction de données. Leur nombre a diminué de 45% par rapport au premier semestre 2017.

Par ailleurs, les chercheurs notent que la boîte à outils des attaquants se développe rapidement. Chaque semaine, les analystes de Solar JSOC enregistrent l'apparition de 5-6 nouveaux outils de piratage, et de plus en plus, des éléments légitimes de l'environnement d'exploitation, des outils d'administration à distance populaires ou la gestion du système d'exploitation sont utilisés pour les développer.

Environ un incident sur cinq a été classé comme critique - c'est-à-dire, entraînant potentiellement des pertes financières de plus d'un million de roubles, compromettant des informations confidentielles ou arrêtant des systèmes commerciaux critiques. Au premier semestre 2018, la part des incidents critiques s'est élevée à 18,7%, au premier semestre 2017, 17,2% ont été reconnus comme critiques, au premier semestre 2016 - 10,9%. Ainsi, si chaque neuvième incident était critique en 2016, maintenant un cinquième est critique. Il s'agit d'un record depuis quatre ans. On suppose qu'une telle dynamique est associée à une augmentation générale de l'intensité de la masse et à des attaques ciblées contre des organisations.

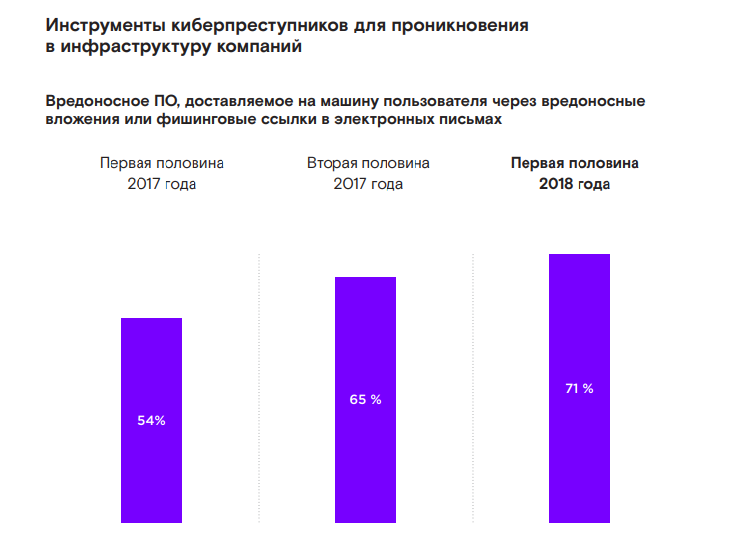

Au cours du premier semestre 2018, des cyberattaques externes complexes encore plus souvent qu'auparavant (71% contre 62% au premier semestre 2017) ont commencé avec l'introduction de logiciels malveillants dans l'infrastructure de l'entreprise via l'ingénierie sociale: les utilisateurs ont ouvert des pièces jointes malveillantes et cliqué sur des liens de phishing. Sans exagération, à l'heure actuelle, les attaques de phishing sont l'une des principales menaces à la sécurité des informations des organisations.

La plupart des incidents (88,5%) se sont produits pendant la journée, cependant, si nous parlons d'attaques externes critiques, dans presque la moitié des cas (48,9%), elles se sont produites la nuit. Il s'agit du chiffre le plus élevé depuis début 2014.

Au cours de l'attaque, les cybercriminels tentent le plus souvent de pirater les applications Web des organisations (33,6%), d'infecter les serveurs et les postes de travail des utilisateurs avec des logiciels malveillants (22,5%) ou de récupérer des mots de passe pour les comptes des services externes de l'entreprise, c'est-à-dire pour les comptes personnels sur sites ou systèmes de partage de fichiers avec des contreparties (21,7%).

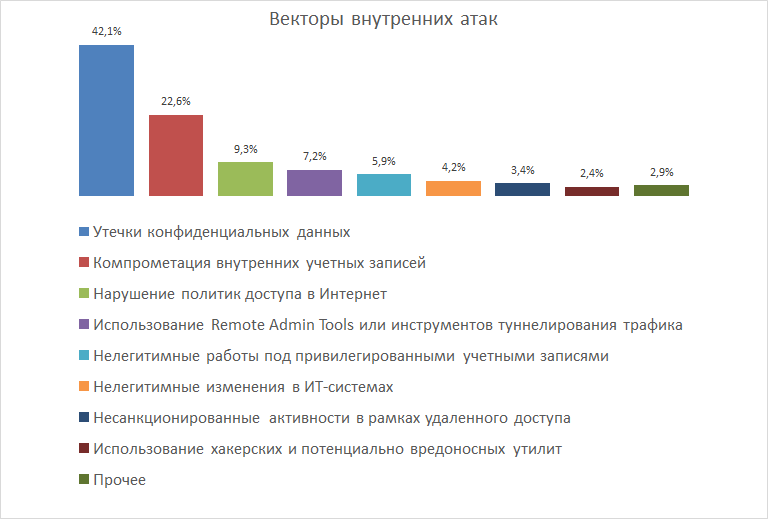

Si l'entreprise a été attaquée de l'intérieur, dans 42,1% des cas, elle a été confrontée à une fuite de données confidentielles et dans 22,6% des comptes internes se sont révélés être compromis.

Les coupables des incidents internes étaient généralement des employés ordinaires (60,5%) ou des administrateurs de systèmes informatiques (28%), dans 11,9% des cas, l'incident était dû à la faute de sous-traitants ou de sous-traitants d'entreprises.

La version complète du rapport peut être consultée

ici .