La communauté professionnelle est sérieusement préoccupée par les risques de fuite d'informations à accès limité via le courrier professionnel et personnel à partir d'appareils BYOD mobiles. Dans presque toutes les conférences sur la protection contre les fuites de données, une question se pose qui est pertinente pour la plupart des participants au contrôle du courrier d'entreprise sur les appareils mobiles exécutant les plates-formes Android et iOS les plus courantes.

Essayons de régler ce problème.

Bien sûr, l'utilisation active des appareils mobiles personnels à des fins professionnelles, et surtout pour les communications opérationnelles par e-mail, simplifie considérablement l'utilisation pratique des données d'entreprise dans les processus de production, augmente la productivité des employés, leur mobilité et leur efficacité. Cependant, du point de vue de la sécurité des informations, un dilemme se pose entre l'accès au courrier et aux informations de l'entreprise et sa protection lorsqu'il est utilisé sur des appareils mobiles.

Pour résoudre ce problème, les solutions de classe de wrapper d'application sont le plus souvent proposées sur le marché, dans lesquelles les technologies de conteneur d'isolement pour les applications mobiles peuvent protéger les informations lorsqu'un appareil mobile est perdu, et toutes les communications de messagerie des applications d'entreprise peuvent être redirigées via un tunnel VPN vers le réseau de bureau de l'organisation, où une passerelle DLP est utilisée pour contrôler le contenu du courrier «conteneur». Une autre option applicable dans un segment limité des IP critiques est les «téléphones sécurisés» coûteux, qui sont en fait des solutions MDM logicielles et matérielles spécialisées basées sur une version allégée d'Android. Des tentatives sont également faites pour créer un agent de type DLP pour les appareils mobiles Android, où le contrôle du trafic se résume en fait à le rediriger vers le tunnel VPN. Le point commun à toutes ces options de protection des e-mails d'entreprise est l'utilisation d'une passerelle DLP ou d'un serveur pour surveiller le trafic de messagerie reçu des appareils mobiles via des tunnels VPN.

Un facteur important influençant l'architecture des solutions pour empêcher les fuites de données des appareils personnels mobiles est que, pour diverses raisons, les systèmes d'exploitation mobiles modernes ne fournissent pas un fonctionnement fiable des agents DLP. La plate-forme iOS ne donne pas accès aux applications du noyau du système d'exploitation, tandis qu'Android, au contraire, est une plate-forme ouverte, ce qui signifie que tout utilisateur peut, grâce à une procédure simple, obtenir un accès administratif complet à son appareil Android et supprimer l'application - dans ce cas, un agent DLP hypothétique, en désactivant le contrôle des données transmises et en empêchant la fuite d'informations précieuses. Enfin, nous ne devons pas oublier que les appareils personnels restent toujours personnels, même lorsqu'ils sont fournis par l'organisation - il existe de nombreuses restrictions, de nature organisationnelle et technique. Elle doit tenir compte de la complexité de l'accès, de l'impossibilité d'un déploiement centralisé automatisé, de l'absence de contrôle administratif d'un appareil personnel par le service informatique, etc.

Les solutions DLP centrées sur le réseau derrière les passerelles d'entreprise et les tunnels VPN dans de nombreux produits nationaux sont limitées par la fonction de surveillance des communications de messagerie, et pour les protocoles MAPI et Lotus, elles sont complètement inapplicables - le cryptage propriétaire de ces protocoles exclut fondamentalement la possibilité d'analyser le contenu des messages électroniques après leur envoi. Dans le cas de MAPI et Lotus, l'analyse de contenu n'est possible que jusqu'au moment de l'envoi, ce qui nécessite l'utilisation d'une architecture DLP d'agent et l'interception des messages en implémentant du code natif dans l'espace d'adressage des processus client de messagerie.

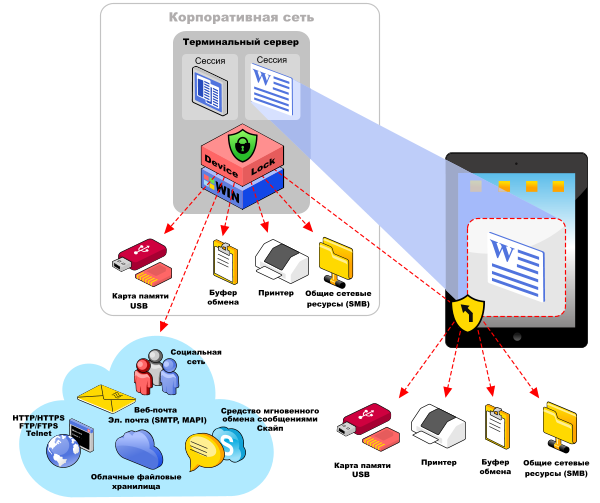

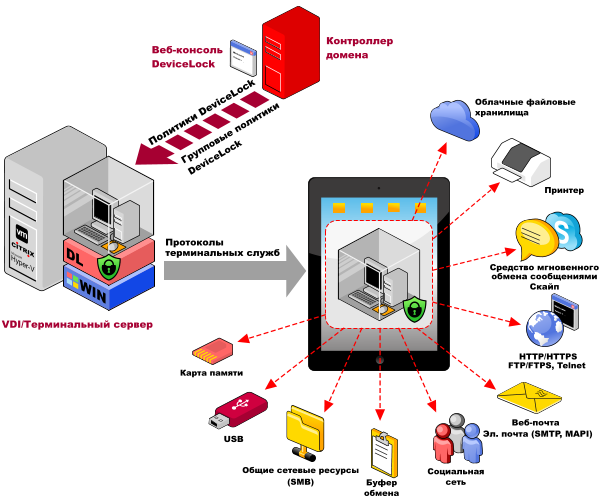

Un autre domaine en développement dynamique de la sécurité de l'information est l'accès aux actifs informationnels de l'entreprise via une connexion à distance à un environnement de travail stérile créé à l'aide de solutions de virtualisation pour les environnements de travail et les applications. En ce qui concerne la prévention des fuites dans les communications de messagerie sur les appareils Android et iOS, cela est réalisé en fournissant un accès à distance aux serveurs d'entreprise en général et au courrier de bureau en particulier via des sessions de terminal. Dans le même temps, le contrôle des communications de messagerie de chaque session de terminal est effectué par un agent DLP travaillant sur un serveur de terminal. Dans ce modèle, le client de messagerie pour travailler avec le courrier d'entreprise est publié en tant qu'application virtualisée: par exemple, dans l'environnement Citrix XenApp, l'utilisateur peut travailler avec le client de messagerie depuis n'importe quel appareil - y compris les appareils mobiles Android et iOS, et le contrôle DLP est implémenté directement dans l'environnement de virtualisation d'entreprise sur le terminal. serveur. Pour ce faire, un client terminal (par exemple, Citrix Receiver) est installé sur l'appareil personnel par l'utilisateur ou le service informatique de l'organisation, ou tout navigateur Web prenant en charge HTML5 peut être utilisé à la place.

Du côté de l'utilisateur, en termes d'organisation, le modèle d'accès au client de messagerie via la session de terminal est assez simple - le Citrix Receiver est disponible dans l'App Store et dans le Play Market et est installé sur n'importe quelle version d'iOS et Android sans aucune difficulté, et des instructions pour se connecter à l'entreprise le client de messagerie en tant qu'application virtualisée sera assez compact.

La dernière partie la plus importante du modèle décrit est le système DLP qui contrôle les communications de messagerie dans un environnement de virtualisation. L'agent logiciel DeviceLock DLP, lorsqu'il est installé sur un serveur Terminal Server, assure le contrôle du contexte et le filtrage du contenu des communications réseau pour chaque session d'un environnement d'entreprise virtuel. La technologie DeviceLock Virtual DLP vous permet d'intercepter des messages électroniques directement à partir de l'application client de messagerie publiée dans Citrix XenApp, à laquelle l'utilisateur accède via une session de terminal, et de vérifier en temps réel le contexte du message (présence de pièces jointes, vérification des identifiants de messagerie) et du contenu (contenu du contenu) ) messages et pièces jointes pour leur conformité avec les politiques DLP spécifiées pour cet utilisateur. En cas de violation, l'opération de transmission de données à accès limité est bloquée afin d'éviter les fuites, une entrée de journal appropriée et un cliché instantané du message transmis avec des pièces jointes sont créés, et une notification d'alarme est générée pour traitement dans le cadre de la procédure de gestion des incidents SI.

Le DLP virtuel diffère des options décrites ci-dessus pour résoudre le problème de la redirection du trafic vers le tunnel VPN et l'analyse des communications de messagerie au niveau du serveur DLP, tout d'abord, en ce que l'utilisateur n'accède pas aux données dans les clients de messagerie en tant que tels, mais leur représentation graphique dans le terminal session. De plus, Virtual DLP utilise une option spécifique à l'agent pour surveiller les communications réseau lorsque les fonctions de surveillance sont exécutées directement au point où le trafic se produit. Ce n'est que dans une telle architecture qu'il est possible d'intercepter des données avant de les chiffrer avec des protocoles propriétaires à la fois dans le courrier, comme par exemple MAPI et dans les messageries instantanées (par exemple, Conversations privées dans Skype). De plus, une vérification en temps réel du contenu des données transmises via le presse-papiers et les lecteurs amovibles est fournie, redirigée depuis un appareil personnel vers la session de terminal du bureau ou de l'application, ce qui n'est pas moins important pour la protection contre les fuites de données d'entreprise des appareils BYOD que pour le contrôle du courrier. .

Il convient de noter que DeviceLock DLP vous permet de contrôler tous les protocoles de messagerie courants - SMTP / SMTP sur SSL, MAPI et IBM / Lotus Notes, et seuls les utilisateurs doivent installer et configurer une application pour l'accès au terminal sur un appareil mobile. De plus, grâce à l'utilisation de la technologie DeviceLock Virtual DLP, contrôle total de diverses options d'utilisation des appareils mobiles personnels dans divers modèles d'utilisation de solutions de virtualisation (BYOD, «home office», clients légers) basés sur des plateformes de virtualisation et d'accès aux terminaux de Microsoft, Citrix, VMware et d'autres fabricants - les entreprises peuvent contrôler entièrement non seulement les communications par courrier, mais aussi les environnements de virtualisation d'entreprise en général, transférés vers tous les appareils cellulaires personnels udnikov, notamment mobile, ainsi que tout autre dispositif à distance sur tous les systèmes d'exploitation.

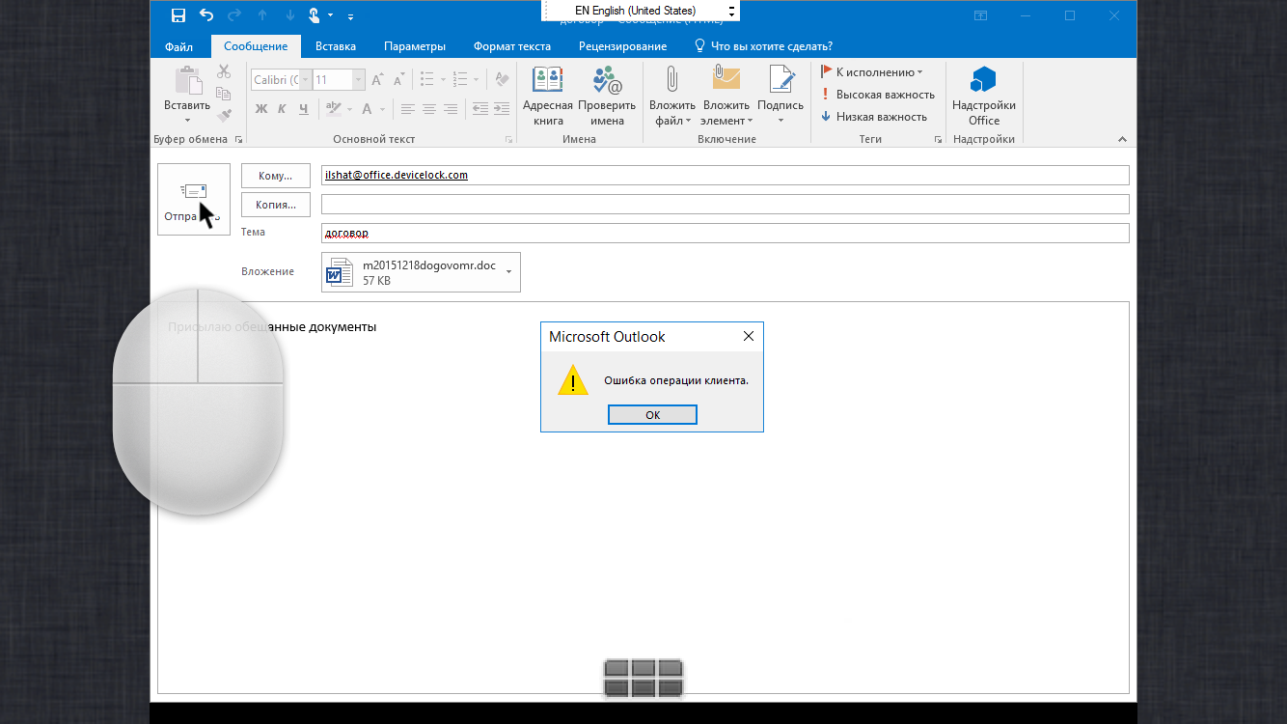

Nota bene: bien sûr, il convient de garder à l'esprit que travailler avec un client de messagerie à part entière sur un smartphone avec un petit écran sera complètement impossible, et parler sérieusement d'utiliser Outlook, en particulier les anciennes versions, sur des écrans de 4 pouces en résolution 800x480 n'est pas sérieux. Mais si vous prenez une application plus «compacte» en termes de saturation avec différents éléments d'interface en tant que client de messagerie virtualisé, armez-vous d'un appareil avec un écran de haute qualité d'une diagonale plus grande - la situation change radicalement. Encore une fois, n'oubliez pas l'aspect organisationnel et technique - si un employé de profession a besoin d'un accès mobile aux communications par courrier, pourquoi ne pas lui fournir une tablette ou un ultrabook léger?

Sur un écran de tablette, même un Outlook complet devient vraiment utilisable, comme vous pouvez le voir sur cette figure.

Dans le prochain article, nous prévoyons de décrire plus en détail le fonctionnement du contrôle des flux de données dans les sessions de terminal dans la technologie Virtual DLP. Restez en contact!