Cet article examinera plusieurs vulnérabilités réelles dans la blockchain EOS (l'un des concurrents d'Ethereum) et comment elles ont été intégrées dans

le concours de

machines à sous sécurisées de nouvelle génération à ZeroNights 2018. Si vous êtes intéressé à savoir comment se présente la situation de sécurité ce réseau blockchain, alors bienvenue sous cat.

Entrée

Tout a commencé avec le fait que récemment, lors d'un audit des contrats intelligents Etherium pour la sécurité, un de nos amis nous a publié un

article sur les vulnérabilités des contrats intelligents sur le réseau EOS. Cela nous a beaucoup intéressé et nous avons décidé d'étudier plus en détail les vulnérabilités.

Tout cela a finalement conduit à la création d'un concours pour ZeroNights 2018 appelé «Bandit à un bras» avec des vulnérabilités dans un contrat intelligent.

Commençons directement par regarder le réseau de blockchain EOS, comment travailler avec lui et comment tout est organisé à l'intérieur. Il y a beaucoup d'articles décrivant la technologie sur Internet, donc il n'y aura probablement pas de détails techniques, mais nous essaierons de transmettre la signification générale afin que l'utilisateur moyen puisse avoir une idée élémentaire des mécanismes de travail de la blockchain EOS.

Description de la technologie EOS

EOS.io est une blockchain nouvelle génération de

Block.one , basée sur le concept de PoS (

Proof of enjeu ).

D'après la description des créateurs du réseau eux-mêmes: «EOS est un logiciel de réseau blockchain open source gratuit qui fournit aux développeurs et aux entrepreneurs une plate-forme pour créer, déployer et exécuter des applications décentralisées hautes performances (DAPP).»

Si en un mot essayez d'expliquer le concept, alors il est bien reflété dans un extrait de l'article de Wikipedia:

L'idée de la preuve de participation (PoS) est de résoudre le problème de la preuve de travail (PoW) associé à une forte consommation d'énergie. Au lieu de la puissance de calcul des participants, la quantité de crypto-monnaie qu'ils ont dans leur compte compte. Ainsi, au lieu d'utiliser une grande quantité d'électricité pour résoudre le problème PoW, le participant PoS dispose d'un pourcentage limité de vérifications de transactions possibles. La limite correspond au montant de crypto-monnaie dans le compte du participant

Le réseau est complètement nouveau et le premier lancement du réseau principal (mainnet) a eu lieu le 10 juin 2018. La crypto-monnaie principale est EOS, et le portail principal pour les développeurs est

developers.eos.ioLa blockchain EOS.io prend en charge les applications créées par les utilisateurs à l'aide du code WebAssembly (WASM), une nouvelle norme Web avec une large prise en charge pour les grandes entreprises telles que Google, Microsoft, Apple et autres.

À l'heure actuelle, la boîte à outils la plus récente pour créer des applications qui compilent du code dans WASM est clang / llvm avec leur compilateur C / C ++.

Pour une meilleure compatibilité, les développeurs recommandent d'utiliser le CDT EOSIO (Contract Development Toolkit) - un ensemble d'utilitaires des développeurs eux-mêmes pour un travail pratique et correct sur la création de contrats intelligents.

Le compilateur eosiocpp précédent est déjà obsolète et non pris en charge, il est donc conseillé à tout le monde de passer au nouveau (au moment de la rédaction) EOSIO CDT 1.5.

Contrairement à l'éther

Ether dans son concept utilise PoW (Proof of Work), qui nécessite des calculs coûteux et la récompense est donnée à la première personne à résoudre un problème mathématique. Autrement dit, ceux qui ont décidé en parallèle, mais n'ont pas eu le temps de décider, ont gaspillé de l'énergie. Dans cette situation, les mineurs se battent entre eux pour des technologies et des équipements plus avancés. Pour générer des blocs plus rapidement et ainsi gagner.

Contrairement à Ether, dans le réseau EOS, le système choisira le créateur du nouveau bloc selon le concept PoS, et cela est déterminé par le nombre de statuts personnels - une fraction du nombre total de crypto-monnaie. Ainsi, celui qui a plus de fortune a de meilleures chances d'être sélectionné par le système. Mais contrairement à PoW (éther), il n'y a pas de récompense pour générer un nouveau bloc en principe, et le revenu des mineurs est uniquement la commission des transactions.

Conclusion - les crypto-monnaies basées sur PoW peuvent être 1000 fois plus économes en énergie.

Nous développons l'environnement de développement

Donc, il semble que nous ayons terminé la théorie, nous nous tournons vers la pratique. Mais en pratique, tout semble beaucoup plus intéressant. Avec la documentation au moment où nous essayions de le comprendre en été et commençions à faire quelque chose pour ZeroNights 2018, tout était très mauvais, et le portail de développement principal était bogué, à moitié vide et parfois ne fonctionnait même pas.

Les réseaux de test n'ont pas encore vraiment été lancés, j'ai donc dû déployer mon nœud. Soit dit en passant, contrairement aux opinions sur Internet, il n'a pas été si difficile de l'obtenir. En utilisant la documentation officielle, nous l'avons lancée à partir du docker

developers.eos.io/eosio-nodeos/docs/docker-quickstartParlons des principaux utilitaires, des programmes pour travailler avec la blockchain EOS, que j'ai dû gérer au moment de travailler sur la compétition:

- Nodeos - en fait, le service du nœud EOSIO lui-même; Vous pouvez configurer et configurer divers plugins, par exemple CORS, historique et autres.

- Cleos est un utilitaire de console permettant de travailler avec un nœud, d'appeler des méthodes de contrat et d'interagir avec un portefeuille, des clés et des accès. L'outil le plus courant lorsque vous travaillez avec EOS.

- Keosd est un portefeuille de console, ou plus précisément, un service de portefeuille, un magasin de clés privées.

- Eosio.cdt - Contract Development Toolkit, le soi-disant ensemble d'outils de développement pour le débogage et la compilation de contrats, la génération de fichiers ABI et plus encore.

- Eos.js - bibliothèque API Javascript pour un travail pratique avec le nœud et les contrats via le Web, intégrés dans le site.

- Scatter est un portefeuille de bureau pour le stockage sécurisé de vos clés de compte. Il existe une bibliothèque Web scatter.js, qui interagit avec le portefeuille de bureau Scatter sur les sockets Web et aide ainsi à travailler avec les applications DAPP dans le navigateur.

Uff! .. Oui, il y a beaucoup de programmes, les comprendre n'est pas non plus très simple. Une description de tout cela mérite un article séparé et dépasse le cadre de cet article. Mais imaginons que nous avons installé un nœud sur notre serveur et même appris à utiliser des méthodes contractuelles pour appeler des méthodes contractuelles si nous en avions un.

Oui, la chose la plus importante. Nous devons esquisser le contrat intelligent lui-même. Nous allons l'écrire en C ++ et, pour faire au moins quelque chose de sensé, j'ai dû lire beaucoup de documentation.

Pour comprendre les contrats, ils donnent un exemple de contrat

Hello partout. Le fichier principal est hello.cpp et l'intégralité du contrat y est décrit.

#include <eosiolib/eosio.hpp> using namespace eosio; class hello : public eosio::contract { public: using contract::contract; /// @abi action void hi( account_name user ) { print( "Hello, ", name{user} ); } }; EOSIO_ABI( hello, (hi) )

Si en un mot essayez d'expliquer, alors ici -

tout est simple . Nous chargeons la bibliothèque eosio.hpp, puis créons la classe hello (également connue sous le nom de contrat) et héritons du contrat de classe. Nous créons la méthode void hi et entrons la variable utilisateur de type account_name dans les paramètres, c'est aussi uint64_t. Dans la méthode, imprimez «Bonjour» et le nom que nous spécifions lors de l'appel de la méthode. La dernière ligne où se trouve EOSIO_ABI est une macro auxiliaire qui accepte notre classe et les méthodes publiques de cette classe, et participe également à la formation du fichier .abi, où toutes les méthodes publiques du contrat sont indiquées.

Explorer les vulnérabilités

Ainsi, dans le cadre de cet article , plusieurs vulnérabilités ont été décrites - examinons-les maintenant plus en détail.Débordement numérique - Débordement numérique

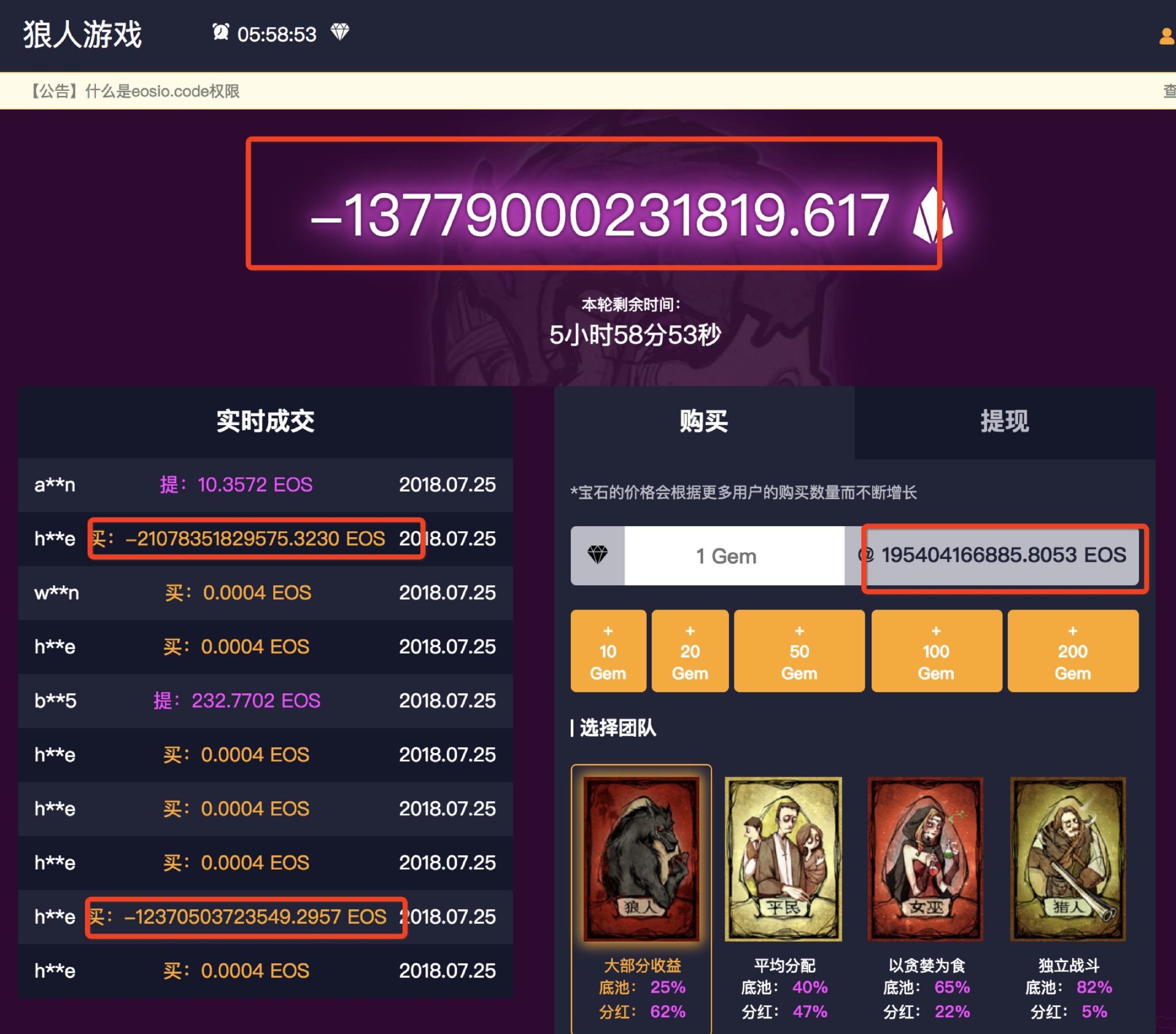

Lorsque le contrat est appelé, le nœud vérifie le type du paramètre, et si les données que nous essayons de l'alimenter ne correspondent pas, alors le nœud commencera à jurer et de telles atrocités ne seront pas manquées. MAIS! Si à l'intérieur du contrat il y a une sorte d'algorithme pour changer le nombre, la somme des nombres ou, disons, la multiplication, alors le nombre peut changer déjà à l'intérieur du contrat. Cela signifie que vous pouvez spécifier un nombre que le nœud ignorera, mais multiplier le contrat, et le nombre dépassera le type de données valide, ce qui entraînera un débordement.

Que peut-il donner? Par exemple, il existe une vérification pour certains paramètres numériques, disons int Number <0, et il est connu que int y est un nombre signé, et si un dépassement de capacité d'un nombre se produit, le signe du nombre pour les grandes valeurs passera à négatif. Ainsi, le chèque sera débordé. Et ici, bien sûr, tout dépend de la criticité de ce contrôle.

Par exemple, dans le même article sur les vulnérabilités, il existe un

cas réel où les attaquants ont pu influencer le paramètre d'équilibre, trompant ainsi le système. Les commentaires du code décrivent plus en détail le mécanisme d'interaction avec le contrat:

Le piratage a probablement été effectué comme suit. L'attaquant a pré-créé 4 comptes et a appelé directement la méthode

batchtransfer , quelque chose comme ceci:

cleos push action contractname batchtransfer \'{"symbol ":"EOS", "from":”attacker”, "to":{ “name0”:”acc0”, “name1”:”acc1”, “name2”:”acc2”, “name3”:”acc3”}, "balance":"111111111111111111 EOS"}' -p attacker@active

Je ferai une réservation tout de suite, ce n'est qu'une hypothèse; comment exactement ils ont fait le piratage - nous ne savons pas, et s'il y a d'autres réflexions à ce sujet ou des informations plus précises, écrivez dans les commentaires.

Contrôle d'authentification

L'absence de vérification de la méthode contractuelle require_auth () pour l'autorisation de l'utilisateur entraînera le fait que toute personne qui ne dispose pas des droits nécessaires peut utiliser les méthodes privilégiées du contrat, par exemple, retirer de l'argent du contrat.

Absence de vérification d'invocation de méthode

Lors de l'envoi d'argent vers un contrat (EOS), vous pouvez indiquer dans une macro spéciale ce qui se passera ensuite et ce qu'il faut faire. Disons que lorsque vous recevez de l'argent, un certain algorithme sera appelé, par exemple, pour démarrer la roulette ou autre chose, ainsi qu'un chèque:

if( code == self || code == N(eosio.token) || action == N(onerror) ) { \ TYPE thiscontract( self ); \ switch( action ) { \ EOSIO_API( TYPE, MEMBERS ) \ } }

Dans cette vérification, il n'y a aucune restriction sur l'appel de la méthode de transfert, c'est pourquoi vous pouvez appeler la méthode de transfert directement, sans envoyer d'argent au contrat. Et cela signifie démarrer le mécanisme avec un gain supplémentaire, sans dépenser un centime.

Compétition ZeroNights 2018

L'idée du concours est née d'elle-même: puisque tout est lié aux jeux et à trois vulnérabilités, nous allons donc faire le jeu sur le mécanisme de contrat intelligent dans la blockchain EOS.io. Le jeu doit être aussi simple que possible, mais intéressant.

Machine à sous "Bandit manchot"! Les gens qui recherchent de l'argent facile m'ont toujours surpris - rappelez-vous, il n'y a pas de cadeaux au monde, ou presque. Ici, d'ailleurs, il est bien là, ou plutôt, il apparaîtra lorsque des vulnérabilités seront utilisées.

Frontend

Ils ont décidé de rendre les jeux frontaux à la mode, beaux et tridimensionnels. Merci à

vtornik23 de ne pas avoir refusé de participer et de nous avoir aidé à faire un frontend complet sur le moteur Unity3d.

Machine de jeu en trois dimensions "bandit manchot"; en envoyant 1 EOS dessus et en tirant sur un levier intelligent, le joueur a l'opportunité de démarrer la roue de la fortune et de remporter le jackpot!

Vulnérabilités des contrats

Selon l'idée du jeu, la victoire était considérée comme la perte de trois poupées ZeroNights, qui dans le coefficient numérique serait soit 777 ou 0. Les chances de gagner étaient égales à 0,02%, et certains programmeurs inattentifs ont essayé de compliquer l'algorithme aléatoire en n'y ajoutant que le débordement de multiplication. le montant d'argent envoyé, et était trop paresseux pour réfléchir plus en détail aux conditions, j'ai donc simplement écrit if (résultat == 777 || résultat <1), ce qui permet de glisser une valeur négative.

int rnd = random(999); int result = rnd * price.amount; uint64_t prize = 0; print("Result:", result);

Le contrat intelligent lui-même est présenté sur le

github , afin que tout le monde puisse y regarder de plus près et identifier d'autres vulnérabilités. Ils ont déjà été écrits à leur sujet un peu plus haut, donc il ne devrait pas y avoir de difficultés à les trouver.

Règles de participation

Les règles de participation sont très simples: il fallait essayer de gagner ou de pirater les mécanismes du système. Quand 3 matryoshkas tombent - Jackpot !!! Le système facture 100 unités de crypto-monnaie. Si un participant reçoit un jackpot 3 fois de suite, il devient un gagnant et reçoit des prix des organisateurs - des sweats à capuche de marque, des badges, une variété de produits.

Bien sûr, vous pouvez gagner en tirant longtemps sur le levier et en espérant avoir de la chance, mais la fortune est imprévisible et le pourcentage de gains est très faible, il était donc plus facile de pirater.

Résultats du concours

En conséquence, la compétition, à notre avis, était parfaite. Des récompenses étaient prévues pour 3 personnes, et seulement trois ont réussi à faire face à la compétition avant la date de fin prévue. Le concours s'est déroulé sur 2 jours, au cours desquels les participants ont dû résoudre la tâche. La remise officielle et la remise des cadeaux ont eu lieu à la clôture de la conférence sur la scène principale de ZeroNights 2018.

L'accent principal a été mis sur la connaissance de la technologie de la chaîne de blocs EOS, et nous avons laissé quelques conseils, dont personne n'a pu trouver. Nous laisserons cette énigme pour plus tard ...

Avis des participants

Alexey (1 place)

ZeroNights est l'une de mes conférences préférées, à commencer par la toute première, à Saint-Pétersbourg, je n'en ai pas manqué une seule. Ça donne toujours de l'enthousiasme depuis six mois c'est sûr, et là au printemps PHDays :). Ces 3 dernières années, j'ai fait du développement de blockchain. Cette année, la blockchain est arrivée à ZeroNights (dans le passé, la vérité semble être la même, c'était sur le hackvest, mais je l'ai raté). Tout d'abord, après m'être inscrit à la conférence, je suis allé voir quoi et comment il y avait avec la blockchain. Je pensais que ce serait quelque chose comme PHDays, une sorte de courbe aléatoire ou une condition de course dans l'air. Mais voici EOS, avec qui j'avais une petite connaissance lors du premier hackathon EOS, mais ce n'était pas long, et d'ailleurs, tous les paramètres de développement ont été perdus. L'esprit de combat est tombé et je suis allé attendre le début de la conférence. Mais la curiosité l'a emporté, après tout, qu'est-ce qui ne va pas avec l'EOS!

Stanislav Povolotsky (2 place)

Pour moi, ce fut un concours long mais intéressant. Et ce fut une excellente occasion de découvrir l'architecture de la blockchain EOS. Le concours a commencé avec la surprise de ne pas pouvoir accéder au réseau EOS (mainnet) - uniquement pour $$$. Après avoir demandé que le contrat soit déployé sur le réseau de test, s'enregistrer sur ce réseau, configurer la dispersion et afficher l'historique des transactions pour le contrat de jeu, il est devenu immédiatement clair comment tricher avec la machine à sous (l'auteur du contrat l'a fait plusieurs fois pendant les tests). Mais la confiance qu'il est si rapide et facile de gérer le concours a rapidement disparu dès que le réseau n'a pas approuvé toutes mes transactions avec des paramètres identiques à la transaction gagnante.

Irina (3e place)

Avant de participer au concours, elle a présenté le travail des contrats intelligents uniquement en théorie, il était donc très intéressant de «les rencontrer en direct», voir le code source, essayer les outils (et encore une fois s'assurer que le python est le meilleur)). La tâche s'est avérée vraiment très excitante. Je vous remercie!

Et en conclusion

Cela ne veut pas dire que tout le monde s'est débrouillé facilement. Pour certains, cela a été difficile 2 jours, et ce n'est qu'à la fin que les chanceux ont réussi à gagner en utilisant les lacunes de toute blockchain - si les informations sont entrées dans la blockchain, alors elles sont accessibles à tous, et si quelqu'un a déjà piraté quelque chose, l'autre peut le regarder le chemin.

Nous remercions tous les participants et ceux qui ont contribué à l'organisation du concours.

Rendez-vous à ZeroNights 2019, de nouvelles aventures vous attendent!