BLE au microscope. Partie 4

Quelques mots sur la liste blanche.

Il se trouve que pendant longtemps je me suis éloigné du sujet du BLE. Mais il est revenu :-) Aujourd'hui, je veux aborder le sujet de la liste blanche. À quoi ça sert? Si nous voulons que seuls certains téléphones fonctionnent avec notre gadget, alors que d'autres ne le peuvent pas, alors la liste blanche est ce dont nous avons besoin.

Pour commencer à discuter de ce sujet, il faudra revenir un peu en arrière. Pour que les appareils puissent commencer l'échange de données, il est nécessaire de suivre la procédure de connexion. J'ai écrit à ce sujet dans des articles précédents. Et ici, il est très important de ne pas confondre le concept d'attachement et d'appariement. En cas d'adhésion, après avoir rompu la connexion, nous oublions à qui nous avons parlé. En cas d'accouplement, on se souvient du partenaire. Ainsi, par exemple, nous connectons notre téléphone avec des écouteurs Bluetooth. Ces appareils sont désormais appelés liés. Maintenant, lors de la numérisation de l'éther, la connexion à l'appareil connecté se fera sans intervention humaine.

Pourquoi je parle de tout ça. Le fait est que la liste blanche est formée d'une liste de périphériques associés. C'est la première chose à retenir. Deuxièmement, vous devez comprendre comment se forme l'appariement des appareils. Il y a deux façons. Le premier est par adresse MAC, le second à l'aide de touches. Pourquoi tout est-il si compliqué? Le fait est qu'au début, il était censé être contraignant uniquement par adresse MAC. Mais, lors de la transmission de paquets par voie aérienne, il est visible pour tout le monde. Pour cette raison, en scannant l'air et en utilisant des programmes spéciaux, un attaquant peut facilement changer l'adresse MAC sur son téléphone. Par conséquent, même lors de l'utilisation de la liste blanche, il peut accéder à votre appareil. Pour éviter que cela ne se produise, une autre méthode d'association des appareils est utilisée - à l'aide des clés irk (Identity Resolving Key). Contrairement à l'adresse MAC, la longueur de la clé est de 16 octets, et avec l'échange de données standard, elles ne sont pas visibles en direct. Leur échange a lieu dans un lieu sûr, hors écoute. De plus, la spécification BLE4.2 décrit une autre fonctionnalité. Le voici textuellement:

6.1 INTERVALLE DE GÉNÉRATION D'ADRESSE PRIVÉE

Une adresse privée doit être générée à l'aide de la génération d'adresse privée résoluble (voir la section 1.3.2.2). La couche liaison doit définir un temporisateur déterminé par l'hôte. Une nouvelle adresse privée doit être générée lorsque le temporisateur expire. Si la couche liaison est réinitialisée, une nouvelle adresse privée doit être générée et le temporisateur démarré avec n'importe quelle valeur dans la plage autorisée.

Remarque: Si l'adresse privée est générée fréquemment, les heures d'établissement de la connexion peuvent être affectées. Il est recommandé de régler la minuterie sur 15 minutes.

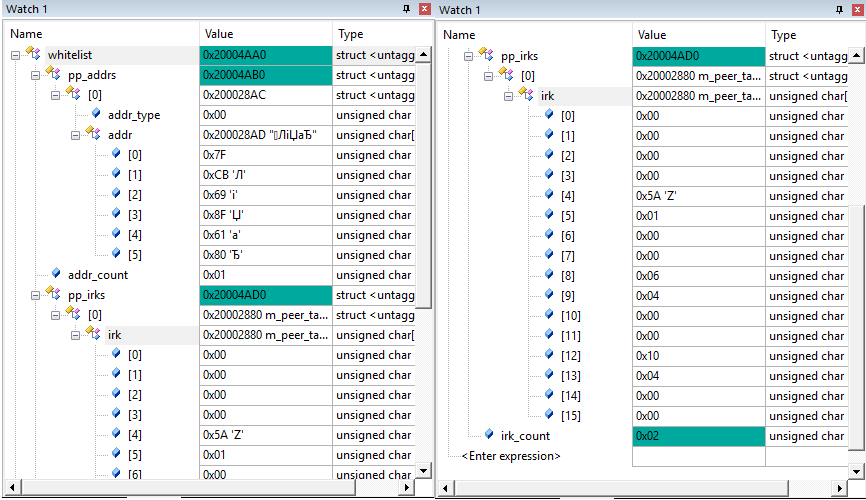

En bref, l'appareil BLE peut diffuser non pas sa propre adresse publique, mais une adresse privée privée, qu'il est recommandé de changer toutes les 15 minutes. Par conséquent, leur souvenir n'a pas de sens. N'oubliez pas que vous n'avez besoin que d'une adresse statique publique et aléatoire. Dans le débogueur, cela ressemble à ceci:

Ici, il convient de noter que la valeur du compteur addr_count dans l'image de gauche est 0x01, et le compteur irk_count dans l'image de droite est 0x02. Le fait est que j'ai attaché deux téléphones à l'appareil avec Android 4.4 (Bluetooth 4.0) et Android 8.1 (Bluetooth 4.1). C'est-à-dire le premier communique par adresse MAC et le second utilise déjà les clés irk. De plus, j'ai lié le téléphone avec Android 8.1 à deux reprises. Mon appareil ne l'a pas reconnu et les a vus comme deux téléphones différents.

Il y a un bon

article sur le site qui déchiffre les abréviations et donne un aperçu général de la technologie BLE. En outre, je tiens à noter qu'il peut y avoir des inexactitudes dans le texte, car Je ne traite pas ce sujet autant que je le souhaiterais. Par conséquent, les commentaires constructifs sont les bienvenus et les bienvenus.

Pecherskikh Vladimir