Ce n'est un secret pour personne que le courrier électronique est aujourd'hui l'une des principales menaces externes pour les entreprises et les organisations. La possibilité d'utiliser l'ingénierie sociale a transformé le courrier électronique en un terrain fertile pour la cybercriminalité. Par exemple, le cas est connu avec certitude lorsqu'un fichier .xls infecté a été envoyé au courrier d'un employé d'une des entreprises et destiné à être ouvert dans MS Excel pas plus haut qu'une certaine version. Tout simplement parce que le nom du fichier contenait la phrase magique «Augmentation de salaire», toute l'équipe de la société a délibérément passé plusieurs heures à rechercher une version appropriée de MS Excel pour l'ouvrir jusqu'à l'intervention du service informatique. S'il avait été plus facile d'exécuter le fichier envoyé par l'attaquant, cette cyberattaque aurait bien pu être couronnée de succès.

Quelqu'un peut objecter que de telles attaques peuvent être contrées en formant le personnel de l'entreprise aux bases de la sécurité de l'information, mais ce n'est pas simple. Le fait est que les cybercrimes ont maintenant pris forme dans le commerce illégal et que leur marché croît à pas de géant. Cela signifie que pour chaque employé du service informatique de l'entreprise, il y a plusieurs milliers de cyber-attaquants et qu'ils auront toujours plusieurs étapes d'avance. C'est pourquoi, pour protéger l'entreprise contre les cyberattaques, il ne faut pas seulement compter sur les personnes, mais aussi sur les solutions logicielles. Voyons quels outils Zimbra Collaboration Suite offre pour protéger votre entreprise contre les attaques de phishing.

Le bundle classique d'Amavis, SpamAssassin et ClamAV est responsable du filtrage du courrier entrant dans Zimbra. Cette solution vous permet de couper la plupart des e-mails de phishing et de spam entrants à l'entrée. En revanche, son utilisation ne garantit pas qu'aucun e-mail de phishing n'atteigne le destinataire, et pour une protection complète contre une menace de phishing, le responsable informatique devra appliquer un certain nombre d'autres astuces et astuces.

Une idée fausse commune est que le phishing peut être facilement vaincu en formant le personnel aux rudiments de la sécurité des informations. Une lecture attentive des noms de domaine dans le corps des lettres et une attention particulière lorsque vous travaillez avec des pièces jointes ne peuvent en aucun cas garantir à 100% la protection d'une entreprise contre les attaques de phishing. Il est loin d'être toujours qu'un employé d'une entreprise ait le temps d'examiner attentivement les liens contenus dans les courriels et de vérifier l'extension des fichiers qui lui sont envoyés en pièce jointe. Dans de tels cas, le responsable informatique peut avoir besoin de

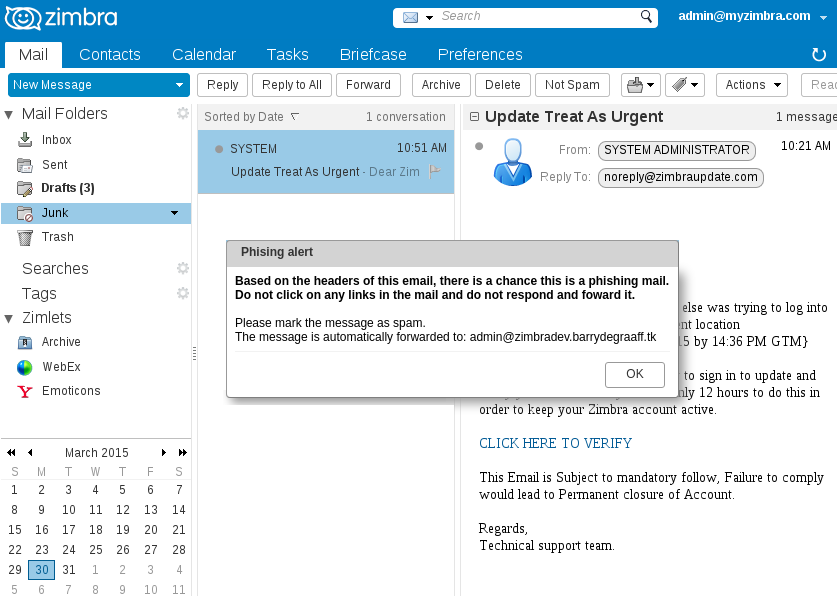

Zimlet d'alertes d'usurpation d'identité et d'hameçonnage , qui affiche un avertissement à l'utilisateur que le message qu'il a reçu est censé être du hameçonnage ou que le nom dans le champ Expéditeur a été modifié. Grâce à ces avertissements, l'employé sera probablement attentif à la lettre suspecte et, très probablement, consultera le service informatique avant de cliquer sur le lien d'une telle lettre.

Une façon assez radicale de se protéger contre le phishing consiste à mettre en place une règle pour DKIM, selon laquelle toutes les lettres envoyées à partir d'un domaine autre que celui déclaré ne parviendraient tout simplement pas au destinataire. Cela se fait en éditant le fichier

/opt/zimbra/conf/opendkim.conf.in , où il suffit d'écrire les lignes suivantes:

Sur-pas de rejet de signature

Mode sv

Après cela, il vous suffit de redémarrer OpenDKIM à l'aide de la commande de

redémarrage zmopendkimctl pour que les modifications prennent effet. Nous notons en particulier qu'une telle mesure de protection ne convient pas à tout le monde, car après avoir ajouté la règle correspondante à OpenDKIM, tout e-mail sans signature DKIM sera rejeté par le serveur de messagerie, ce qui crée certains risques pour l'entreprise. Nous vous recommandons de tout peser soigneusement avant d'utiliser cette méthode de protection contre le phishing.

Mais cette protection peut échouer périodiquement, car les e-mails de phishing peuvent provenir de sources fiables. Les cybercriminels ont depuis longtemps compris qu'il n'était pas logique de pirater directement de grandes sociétés bien protégées. Il est beaucoup plus facile de casser sa contrepartie fiable, qui, par exemple, est engagée dans le nettoyage des salles ou l'approvisionnement en eau potable. Étant donné que ces entrepreneurs envoient des factures et autres lettres à une grande entreprise au moins une fois par mois et que leur sécurité des informations est généralement bien pire, il est beaucoup plus facile pour les attaquants de pirater l'infrastructure informatique d'une petite entreprise et d'envoyer un fichier infecté à une grande entreprise sous le couvert d'un autre compte. . Habitué à recevoir des factures mensuelles, un comptable ouvrira presque certainement un fichier envoyé depuis une boîte aux lettres de confiance, déclenchant une cyberattaque sur l'entreprise.

Dans une telle situation, il est peu probable que Spiming and Phishing Alert Zimlet et même la règle OpenDKIM vous aident, car le message est envoyé à partir d'une adresse réelle et peut ne contenir aucun signe de phishing lors d'une attaque ciblée. Le système antivirus ClamAV intégré à Zimbra Collaboration Suite peut aider à protéger contre de telles attaques, en analysant chaque pièce jointe arrivant sur le serveur, y compris les archives. Grâce à une base de données de signatures constamment mise à jour, ClamAV est assez fiable et vous permet de vous protéger de la grande majorité des menaces virales.

Mais, encore une fois, avec une attaque ciblée et bien planifiée, l'antivirus pourrait ne pas répondre à une pièce jointe infectée. C'est pourquoi une bonne idée en plus de l'antivirus est de bloquer les pièces jointes en fonction de leur expansion. Divers fichiers potentiellement dangereux avec les extensions .exe et bien d'autres peuvent être bloqués en entrant la commande

zmprov "+ zimbraMtaBlockedExtension" {bat, cmd, docm, exe, js, lnk, ocx, rar, vbs, vbx} .

Toutes ces techniques, ainsi qu'une

politique de mot de passe solide , des mises à jour logicielles en temps opportun et un travail systématique sur la formation des employés, peuvent protéger l'entreprise de manière fiable contre la réception d'e-mails de phishing ainsi que contre les conséquences désagréables associées à leur réception. Il est également recommandé de mener périodiquement des «exercices de phishing» particuliers - d'envoyer délibérément des e-mails de phishing aux utilisateurs afin d'identifier les employés qui ne sont pas en mesure de reconnaître la menace et d'organiser avec eux des cours de sécurité des informations supplémentaires.

Pour toutes questions relatives à la Suite Zextras, vous pouvez contacter le représentant de Zextras Katerina Triandafilidi par e-mail katerina@zextras.com