Vous voyez l'expression «Who Fights Monsters» à l'écran, et je suis le modérateur de cette présentation, Paul Roberts, rédacteur en chef de menacepost.com, un portail d'actualités sur la sécurité informatique. Nous avons un grand groupe d'orateurs, que je présenterai dans quelques secondes, mais pour l'instant je vais parler des règles de base de notre discussion. Nous avons également des diapositives qui se rapportent à ce que chaque participant à la discussion dira.

Après le discours, nous allons répondre aux questions, mais nous ne disposons que d'une heure, donc je vais vous demander de mettre les notes avec les questions à l'extérieur, nous aurons une salle de questions-réponses là-bas, puis vos questions seront données aux orateurs.

Je suis donc Paul Roberts, présentant l'histoire du bien connu Anonymous et Aaron Barr, un employé de HBGary, qui a dit qu'il avait identifié les dirigeants de ce groupe de hackers, après quoi Anonymous a attaqué les serveurs de l'entreprise. Notre portail menacepost.com, comme beaucoup d'autres, a couvert cette histoire.

Je connais personnellement Aaron, il s'est tourné vers moi après avoir écrit un éditorial intitulé «Gagnez la guerre, mais perdez votre âme» (lien actuel vers l'article

menacepost.com/rsa-2011-winning-war-losing-our- soul-022211/74958 ).

Cet article a été écrit lors de la conférence annuelle sur la sécurité RSA en février de cette année. Si vous vous souvenez, HBGary a été piraté littéralement à la dernière minute de cette conférence, et bientôt Aaron a contacté notre rédaction. Vous pouvez trouver ces informations sur Google.

J'étais probablement l'un des rares journalistes à exprimer sa sincère sympathie à Aaron qu'il a dû endurer à la suite de l'attaque anonyme, et comme vous le savez, nous nous sommes tous trompés! La plupart d'entre nous n'ont pas notre propre Stephen Colbert, qui se moquerait de nos erreurs, ce que malheureusement Aaaron pourrait faire pour lui. Par conséquent, Joshua et moi avons pensé que parler à Defcon était une grande chance de revenir, comme je l'espérais, avec Aaron sur cette question et de comprendre ce qui s'est réellement passé à l'époque. Pour être honnête, Aaron voulait aussi vraiment participer à notre discussion, mais les avocats de HBGary ont mis fin à ce plan. Ils ont contacté Aaron et ont commencé à le menacer d'un procès selon lequel s'il acceptait de participer à la conversation d'aujourd'hui, ils en informeraient ses nouveaux employeurs et essaieraient généralement de ruiner sa vie.

Aaron est un gars avec une femme, des enfants, une hypothèque, et nous savons comment ces menaces fonctionnent, donc Aaron a été forcé de refuser de participer à notre conversation. Cependant, avant d'entamer la discussion, je tiens à lui exprimer ma disposition pour le fait qu'au moins il a eu le courage d'accepter notre proposition, et s'il n'y avait pas eu l'assaut des avocats, il serait probablement venu ici.

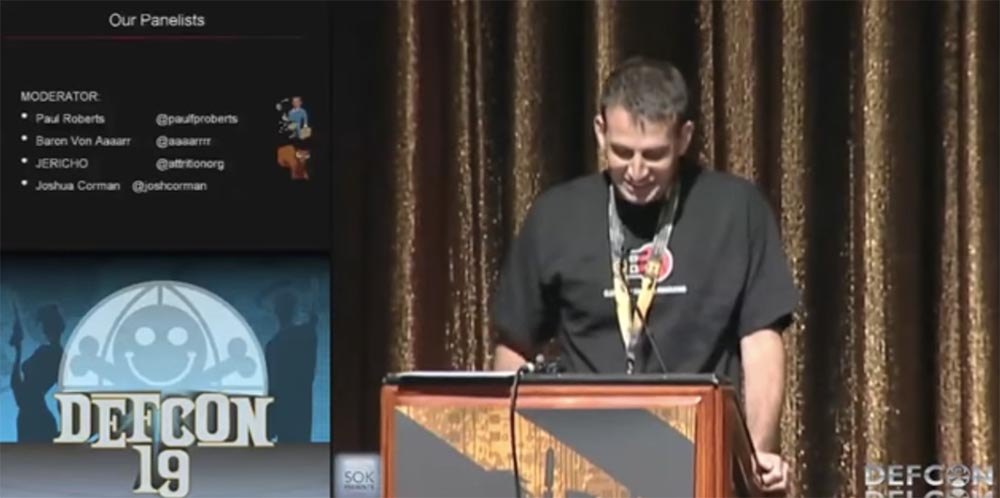

Permettez-moi donc de vous présenter les membres de notre groupe. À ma gauche, Joshua Corman, il est le directeur des services de sécurité d'Akamai.

Si vous avez l'intention de l'attaquer, juste au cas où, je dirai qu'il dirige également l'unité de sécurité pratique au sein du groupe régional Defcon 451. Son groupe existe depuis plus de dix ans, et Joshua lui-même a une vaste expérience dans la sécurité des réseaux et le développement de logiciels, étant également stratège en chef de la sécurité Internet d'IBM.

Jericho est assis à sa droite, il est engagé dans la sécurité des hackers depuis environ 18 ans, dont 12 ont été la formation de compétences précieuses telles que le scepticisme sain et la tolérance à l'alcool. Cette année, il a testé comment un pirate peut sévir contre la sécurité. C'est une excellente perspective pour créer des critiques négatives sur le fonctionnement de tout système de sécurité, Jéricho est un grand spécialiste dans ce domaine, et nous en parlerons aujourd'hui.

Il pense que l'idée même d'une sorte de pensée progressiste est dépassée, car une personne doit penser tout le temps. Sans diplômes, sans certificats, il ne veut pas parler de lui et reste le champion d'une attitude consciencieuse envers la sécurité. "Juste et équilibré" - telle est la devise d'une petite créature incompréhensible, située sur la page principale de son site Web attrition.org.

À la droite de Jéricho se trouve le baron von Aaarr. Il est un professionnel de la sécurité depuis 13 ans et a collaboré avec des sociétés informatiques telles qu'IBM. Baron est impliqué dans les systèmes de réponse aux incidents, la criminalistique informatique et l'audit de sécurité d'une grande entreprise aérospatiale.

Son expertise comprend l'éthique du pentesting, l'ingénierie sociale, un audit de la sécurité de l'information, la recherche sur les systèmes open source et autres.

À l'écran, vous voyez une liste des participants à notre discussion et leurs comptes Twitter. Et maintenant, je passe le mot à Jéricho.

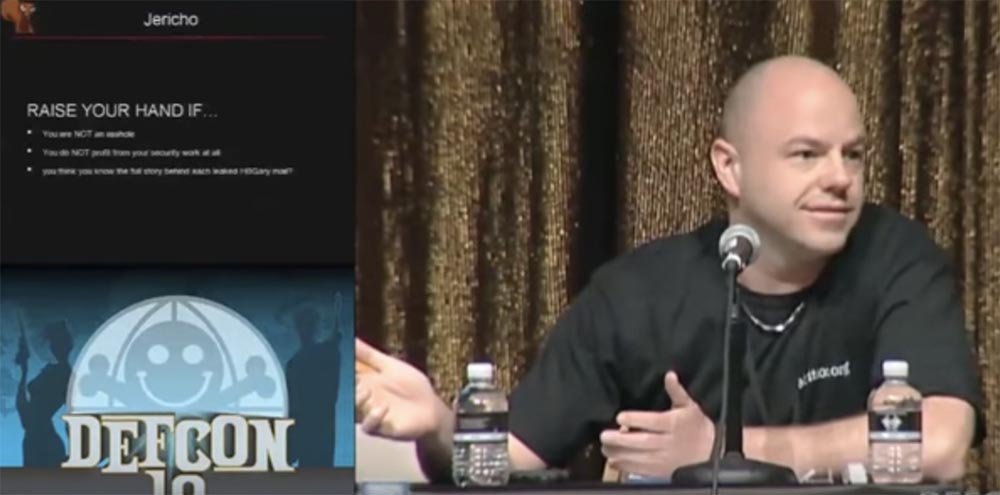

Jéricho: veuillez lever la main à ceux qui ne se considèrent pas comme un con. Je ne vois qu'une seule main! Quittez la pièce, nous n'avons pas besoin de trompeurs ici! Maintenant, laissons ceux qui ne bénéficient pas de leur travail dans le domaine de la sécurité lever la main. Génial, quelqu'un a levé la main. Enfin, laissez ceux qui connaissent le fond de l'histoire de HBGary, ou au moins la moitié de la saga Anonymous, lever la main. Une main est probablement un autre trompeur! Alors, aucun de vous n'admettra que vous travaillez chez HBGary?

Paul Roberts: ou HBGary Federal, ce sont des entreprises différentes!

Jéricho: oui, je sais que ce sont des entreprises différentes.

Voix du public: J'ai une adresse e-mail pour cette entreprise!

Jéricho: vous paient-ils?

Voix du public: non, ils ne paient pas!

Paul Roberts: probablement cette adresse e-mail a été créée juste en février!

Jéricho: bon, ça rétrécit la recherche, il y a déjà un membre d'Anonyme dans notre groupe. Alors, pensez à mes questions, car si vous avez honnêtement levé la main, répondant à au moins l'une d'entre elles, vous pouvez sortir de ce public en toute sécurité. Parce que la tâche de notre groupe est de considérer objectivement la position des deux parties et les accusations portées contre Aaron, car il y avait trop de critiques dans ce cas, mais en même temps, nous avons oublié de nous regarder et d'admettre que nous-mêmes sommes à mi-chemin avant de devenir des monstres.

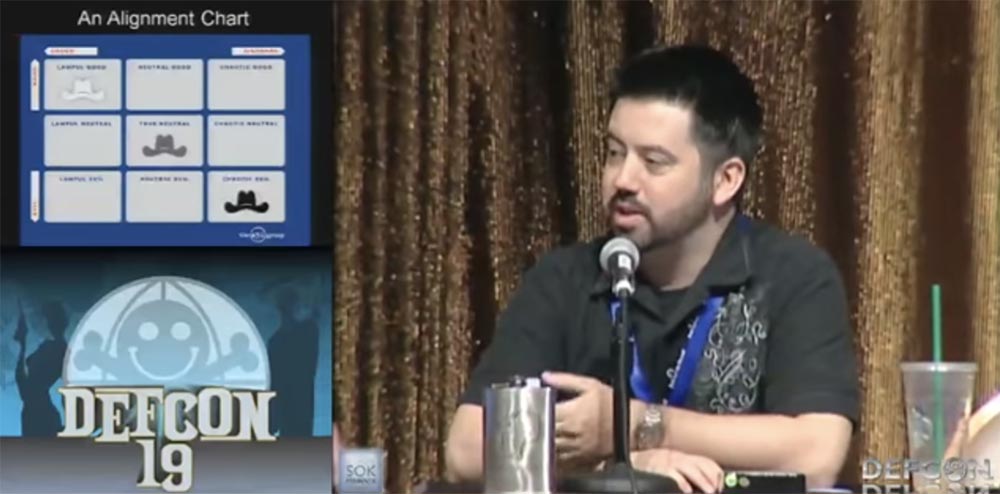

Joshua Corman: sur cette diapositive, vous voyez des informations pour ceux qui ne connaissent pas notre philosophie - quelqu'un qui ne combat pas les monstres ne devient pas nécessairement l'un d'entre eux. En ce sens, j'observe une dissonance cognitive dans le comportement de ceux qui veulent rejoindre le groupe NonOps et des gars de Fortune 50 qui veulent les combattre. Je pense qu'il est inutile de parler de tous ces chapeaux blancs, gris et noirs, effaçant les donjons de Dungeons & Dragons.

Ce n'est pas seulement une lutte entre le bien et le mal. Je veux dire, certaines personnes représentent Aaron comme une sorte de Robin des Bois, le bon «printemps arabe» qui a libéré les opprimés. D'autres le voient comme un mauvais Joker qui veut brûler le monde entier. Vous savez, quand nous avons essayé de découvrir la vérité, notre conversation n'a pas avancé, prenant un caractère chaotique, parce que nous voulions donner à l'incident une évaluation objective, sans accrocher les étiquettes du bien et du mal. Surtout, nous étions confus par la romantisation des aspects positifs de son acte, mais en même temps, nous n'étions pas tout à fait conscients des rôles que nous aimerions jouer nous-mêmes. Je pense que le point de l'article de Paul est que lorsque nous combattons des monstres comme Aaron, nous perdons un morceau de notre propre âme. Aaron est une incarnation vivante de la façon dont vous pouvez violer votre éthique personnelle en commettant des actions similaires. En conséquence, nous ne contrôlons pas la situation, mais nous devenons plutôt victimes des circonstances que nous avons provoquées. Par conséquent, en essayant de comprendre ce conflit, réfléchissez à la façon dont vous vous comporteriez si vous étiez à la place de l'un ou de l'autre côté. Essayez de jouer les rôles des deux côtés du conflit, car dans la poursuite de l'amélioration de la sécurité, nous pouvons arriver à quelque chose de pire que la Patriotic Act de 2001.

Nous pouvons forcer des personnes influentes mais non informées à prendre des mesures puissantes mais mal conçues.

Jericho: et assez rapidement, et Aaron n'en a probablement pas tenu compte. Vous voyez ces boîtes avec des chapeaux, et si aucun de ces chapeaux ne vous convient, essayez de choisir vous-même l'une des six autres boîtes. Baron, qu'en pensez-vous?

Baron von Aaarr: Je suis au milieu de tout cela, parce que d'un côté il y a un gouvernement, des services spéciaux et d'autres organisations engagées dans des activités similaires, en particulier la société d'Aaron, et de l'autre des gens qui ont commencé à révéler comment les autorités désinforment les personnes collectées informations personnelles et similaires. Aaron a simplement franchi la ligne, en parlant de cela à son entreprise ou à son cabinet d'avocats, qui est prêt à persécuter les gens d'une manière que même la CIA ne se permet pas.

L'un des anonymes a également franchi cette ligne, essayant un chapeau noir, mais comme l'a dit Jericho, nous sommes tous des chapeaux gris. Une personne est un terroriste, une autre est un combattant de la liberté, et vous devez savoir quelle place vous prenez afin de ne pas être pris dans un étau.

Paul Roberts: merci, c'était de bonnes pensées. Je pense que vous devez d'abord demander qui sont ces Anonymes et d'où ils viennent.

Joshua Corman: Je vais prendre un coup sur moi et exprimer l'opinion que plusieurs personnes de ce groupe sont présentes dans cette salle, et peut-être même sur cette scène. Ce n'est pas seulement un groupe, et nous le savons tous, c'est comme une marque de mode, comme une franchise. Je veux dire certaines personnes qui ont décidé de s'appeler ainsi parce qu'elles font quelque chose comme le «printemps arabe» au niveau local, quelque chose de similaire au projet anonyme PostSecret. C'est une façon de faire quelque chose sans craindre d'être pris, peut-être, comme un dénonciateur, et ces personnes peuvent constituer une partie très précieuse de notre culture. Je pense que c'est une sorte d'idée de détournement de la part de petits groupes, et maintenant elle peut soit servir le bien public, soit la menacer en fonction de qui vous êtes. Personnellement, je serai très déçu si vous pensez vraiment que vous pouvez améliorer la sécurité en démontrant ses échecs.

Ce que Fortune 50 a fait avec Cisco n'a en aucun cas amélioré la sécurité ou la sécurité renforcée.

Jéricho: attendez, que voulez-vous dire que la couverture des défaillances et des vulnérabilités ne contribue pas à améliorer la sécurité?

Joshua Corman: Non, non, regardons les choses sous un angle différent. Je veux dire que toute intervention aura un effet, une autre chose est que souvent ce n'est pas l'effet que nous voulons atteindre. Je ne veux pas que ces processus créent le chaos, mais je ne veux pas éliminer ceux qui le font, organisons simplement notre jeu. Pourquoi ne pas diriger l'activité de LulzSec, par exemple, vers des sites qui exploitent des enfants, ou pourquoi les gens ne veulent pas découvrir les sites djihadistes. Nous avons la possibilité de provoquer non seulement le chaos, mais de provoquer un chaos délibéré, si je puis dire.

Mais si en réalité nous nous sentons impuissants avant que le détournement de PCI ne prenne le contrôle de notre industrie, si en réalité nous ne savons pas comment faire notre travail de manière responsable, parce que la direction ne veut pas nous écouter, alors il pourrait y avoir des moyens plus constructifs de le transmettre à d'autres.

Baron von Aaarr: Je pense qu'ils ont trouvé cela après avoir dit pour la première fois qu'ils voulaient juste pirater ces choses afin de donner une légitimité à leurs actions. Ils voulaient attraper quelqu'un, qui le poursuivrait plus tard, en disant: "nous l'avons fait parce que nous y croyions". Je ne pense pas que ce soit tout. Je pense que cette pratique est répandue jusqu'au plus haut niveau de l'État, nous avons donc des acteurs dans de nombreux pays qui attaquent diverses choses, et ils peuvent agir comme des globules rouges qui travaillent au sein d'autres groupes de renseignement du gouvernement, car ils sont anonymes. !

Jéricho: Je ne suis pas d'accord avec cette définition. Je veux dire que nous, qui travaillons dans cette industrie depuis assez longtemps, 40 à 80 heures par semaine, nous nous battons la tête contre le mur, parce qu’ils ne nous écoutent pas. Combien d'entre nous sont passés par le fait que le résultat de notre travail ne peut provoquer des changements physiques dans le problème découvert qu'après, disons, 15 ans? En même temps, tous les six mois, nous revenons, revérifions les résultats de notre pentesting et constatons que rien n'a été résolu! Ils n'ont pas réparé les services à distance, n'ont pas nettoyé le logiciel, ils n'ont rien fait que nous leur ayons recommandé de faire. Alors peut-être que maintenant c'est au tour d'Anonyme ou de LulzSec de reprendre ces entreprises, de les «plier», se réveillant ainsi de l'hibernation? (rire du public).

Baron von Aaarr: Je suis d'accord que Anonymous pourrait agir comme un modèle commercial. Je conviens que cela est nécessaire, mais je pense que même après cela, les chefs d'entreprise reviendront simplement à leur somnambulisme, aux jeux avec leur iPad et autres nouveaux jouets, en continuant à ignorer la politique de sécurité, en pensant: «cela ne me concerne pas, car J'appartiens au niveau "C". Donc, peu importe à quel point ils ont peur, ils reviendront toujours à l'ancien modèle de comportement inapproprié, et rien ne changera.

Joshua Corman: Je ne pense absolument pas que les attaques de pirates puissent être l'occasion de changer d'une manière ou d'une autre la situation actuelle en faveur du renforcement de la sécurité. J'ai vu la réaction des victimes des attaques de LulzSec et je vous assure que cela ne les a pas rendues plus sages. C'est mon point de vue, mais je pense qu'il est possible d'engager une autre conversation afin de faire avancer les choses. Au lieu de simplement geler en prévision de 15 ans, jusqu'à ce que notre travail prenne effet. Je ne vois tout simplement pas que ces messages atteignent leurs objectifs. Regardez Sony. Sa direction estime que le tremblement de terre leur a causé beaucoup plus de dégâts et de dommages financiers que les attaques de pirates - si je ne me trompe pas, le site Web de Jéricho a enregistré 23 cas d'attaques contre Sony.

Pensons simplement aux changements temporaires - nous sommes passés du comportement chaotique non motivé et ignorant des acteurs à leurs actions conscientes et motivées, mais en fait, ils sont simplement passés de l'inaction d'un type à l'inaction d'un autre type. Je suis vraiment désolé pour Sony. Oui, nous avons montré une vulnérabilité dans ses systèmes de sécurité, cependant, les pertes dues aux tremblements de terre ne peuvent pas être comparées aux pertes causées par les attaques, et je crains que des dirigeants puissants mais non informés considéreront ces dernières pertes comme tout à fait acceptables. Je ne dis pas «ne fais pas ça», je pense juste que de nombreux aspects peuvent orienter ces événements dans la bonne direction, car si cela sert une autre occasion d'ignorer l'ensemble de notre industrie, alors nous avons foiré.

Jéricho: vous dites que les entreprises n’apprennent rien, mais à titre d’exemple, je dirai qu’après que LulzSec a «piraté» Sony de manière peu sophistiquée, ils ont immédiatement licencié tout le personnel de sécurité Internet. Ils étudient donc bien, mais il se pourrait que quelqu'un dans leur propre service de sécurité soit le Black Hat. S'ils avaient tout ce personnel de sécurité qui s'en fichait, est-il possible que cette personne ait décidé de provoquer une situation afin qu'ils comprennent ce qu'il leur en coûterait de négliger les recommandations de sécurité?

Joshua Corman: peut-être qu'il est logique d'attirer des gens comme moi, par exemple, dans la presse pour suivre la situation dans ce domaine? Parce que ce que Anonymous et LulzSec ont pu faire avec Sony est une bonne leçon. J'essaie de ne pas me concentrer exactement sur la façon dont ils l'ont fait, personne ne se soucie qu'il existe un million de façons de le faire.

Si vous ignorez le pentester, qui a découvert la vulnérabilité de votre plate-forme, alors vous devriez être préparé au fait que vous "obtenez". Je crois que si vous n'essayez pas de comprendre ce qui se cache derrière ce qui se passe, alors ces actions auront des conséquences encore plus négatives pour vous, alors j'espère juste que de telles attaques peuvent apprendre quelque chose aux entreprises.

Paul Roberts: Je pense que vous savez que le hacktivisme a une longue histoire, il suffit de regarder l'Electronic Disturbance Theatre, fondé en 1997, une légion de groupes underground qui se font appeler la Fédération du culte de la vache morte, "The Dead Cow Cult" et ainsi de suite. Vous savez que de nombreux incidents hacktivistes, et cela est documenté, ont été provoqués par des raisons politiques, telles que la lutte pour les droits de l'homme. Je pense que Joshua avait cela en tête lorsqu'il a parlé de créer le meilleur anonyme. Je veux juste que nous essayions de trouver une sorte de lien, les similitudes entre les opérations hacktivistes en Tunisie et en Égypte, les attaques contre Sony, l'attaque anonyme sur HBGary et les activités des pentesters, afin que nous essayions de comprendre ce qui nous relie et ce que nous pouvons en faire. à faire.

Baron von Aaarr: Je voudrais revenir un peu en arrière. Ce n'est pas un hasard si l'assurance des pirates augmente dans les prix. De nombreuses entreprises, en particulier, j'en ai entendu parler hier, mais je ne mentionnerai pas les noms, elles ont licencié un tas de personnes du service de sécurité et ont acheté une assurance contre le piratage.

Jericho: Je vais vous payer 100 $ maintenant si vous les appelez!

Baron von Aaarr: non merci!

Paul Roberts: qui parmi ceux dans ce public a une assurance contre le piratage? Baron von Aaarr: revenons à votre question, ai-je oublié comment ça sonnait?

Paul Roberts: il craignait que le hacktivisme soit historiquement motivé idéologiquement, qu'il s'agisse de l'opposition à la Chine et du soutien au Myanmar ou des oppositions contre le Parti républicain, bénisse son Seigneur. Anonymous LulzSec, , . , , , Sony HBGary , .

: , Anonymous . , , , , , Anonymous , . , . « », - . «» AntiSec, LulzSec , HBGary, , . , , , , . , , , . LulzSec — , , .

, , , , , , , . , CIS, , , CIS.

: , , . , , , , , ,

, , , , . , PCI , . , , DDoS , , .

, . , . , , , , . .

, FUD . - , .

Comme vous le savez, trois éléments du FUD - la peur, l'incertitude, le doute, la peur, l'incertitude et le doute peuvent avoir le même effet qu'une attaque DDoS à trois liens ou une campagne DDoS, de sorte que nous serons en mesure de dissuader les vendeurs de répandre toutes sortes de merde, en répartissant entre leur faire peur, l'insécurité et le doute.Jéricho: En bref, Anonymous devrait développer un menu, par exemple, une attaque DDoS de deux jours contre des vendeurs sans scrupules.24 h 55 minConférence DEFCON 19. Anonyme et nous. 2e partieMerci de rester avec nous. Aimez-vous nos articles? Vous voulez voir des matériaux plus intéressants? Soutenez-nous en passant une commande ou en le recommandant à vos amis, une

réduction de 30% pour les utilisateurs Habr sur un analogue unique de serveurs d'entrée de gamme que nous avons inventés pour vous: Toute la vérité sur VPS (KVM) E5-2650 v4 (6 cœurs) 10 Go DDR4 240 Go SSD 1 Gbps à partir de 20 $ ou comment diviser le serveur? (les options sont disponibles avec RAID1 et RAID10, jusqu'à 24 cœurs et jusqu'à 40 Go de DDR4).

VPS (KVM) E5-2650 v4 (6 cœurs) 10 Go DDR4 240 Go SSD 1 Gbit / s jusqu'au printemps gratuitement lors du paiement pendant

six mois, vous pouvez commander

ici .

Dell R730xd 2 fois moins cher? Nous avons seulement

2 x Intel Dodeca-Core Xeon E5-2650v4 128 Go DDR4 6x480 Go SSD 1 Gbps 100 TV à partir de 249 $ aux Pays-Bas et aux États-Unis! Pour en savoir plus sur la

création d'un bâtiment d'infrastructure. classe utilisant des serveurs Dell R730xd E5-2650 v4 coûtant 9 000 euros pour un sou?